abdul4rehman215/SOC-SOAR-ECOSYSTEM-AWS

GitHub: abdul4rehman215/SOC-SOAR-ECOSYSTEM-AWS

基于AWS构建的开源SOC/SOAR综合作品集,涵盖检测工程、事件响应、威胁情报和安全自动化的端到端实践。

Stars: 0 | Forks: 0

# 🛡️ SOC SOAR ECOSYSTEM AWS - 端到端 SOC 运维、检测工程与事件响应作品集

# 🎯 执行摘要

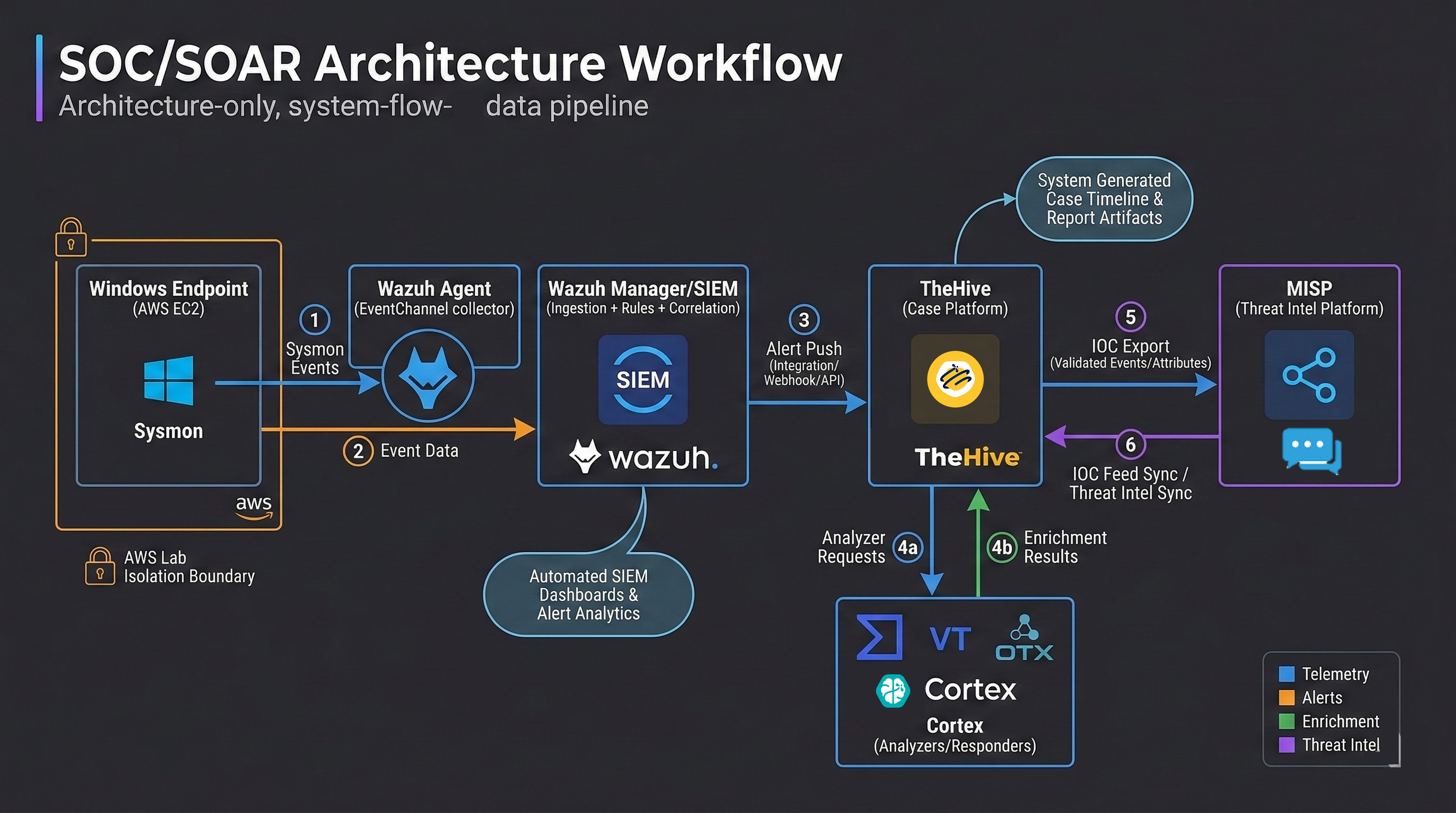

本仓库展示了一个**在 AWS 上完全自建的 SOC/SOAR 生态系统**,旨在展示跨完整防御工作流的实际安全工程能力:

- ✅ **SOC 架构设计与技术栈集成**

- ✅ **跨端点、网络、Web 和云的检测工程**

- ✅ **事件响应、案例管理和威胁情报工作流**

- ✅ **安全自动化和主动响应流水线**

- ✅ **AI 辅助 SOC 告警分类和分析师报告**

- ✅ **用于监控、ATT&CK 可见性和合规态势的仪表板工程**

这**不是一个工具安装展示**,也**不是孤立的小型实验集合**。

它是一个**从零构建的基于项目的安全运维作品集**,反映了现代蓝队环境的实际运作方式:

**检测 → 富化 → 调查 → 响应 → 分享情报 → 自动化 → 可视化**

该仓库通过在多个互联项目中使用 **Wazuh, TheHive, Cortex, MISP, Sysmon, Osquery, auditd, Suricata, Snort, Zeek, ModSecurity, Fail2Ban, CloudTrail, n8n, 和 Gemini** 展示了动手实践能力。

# 📌 关于本仓库

本仓库包含一个**基于 AWS 的完整 SOC/SOAR 作品集**,它是作为一个互联的生态系统构建的,涵盖实际的蓝队、检测工程、事件响应和安全自动化项目。

该作品集不是将每种技术视为单独的独立设置,而是展示安全工具如何在现实的运维环境中**协同**工作。

它包括以下方面的动手实践:

- 从端点、网络、云和 Web 源收集**遥测数据**

- 使用规则、解码器、阈值、富化和调优进行**检测工程**

- 使用高上下文遥测和行为信号进行**威胁狩猎和调查**

- 使用结构化工作流进行**事件响应和案例管理**

- **威胁情报富化和 IOC 共享**

- **SOAR 式自动化和 AI 辅助分类**

- 用于分析师工作流和运维可见性的**仪表板和安全可视化**

该作品集旨在反映**真实的安全运维思维**,重点强调实施深度、工作流连续性和文档规范性。

# 🚀 本作品集展示了什么

本仓库展示了以下方面的实践能力:

- **AWS 上的 SOC 技术栈部署和架构设计**

- **Wazuh SIEM/XDR 实施与定制**

- **TheHive + Cortex + MISP 集成用于调查和响应**

- **使用 Sysmon, Osquery 和 auditd 实现 Windows 和 Linux 端点可见性**

- **使用 Suricata, Snort 和 Zeek 进行网络检测工程**

- **使用 Apache, NGINX, ModSecurity 和 Fail2Ban 进行 Web 安全监控**

- **使用 VirusTotal 和 AlienVault OTX 进行威胁情报富化**

- **主动响应工作流,如自动化 DNS Sinkholing 和 IP 封禁**

- **使用 AWS CloudTrail 进行云监控和安全可见性**

- **使用 Wazuh + n8n + Gemini 实现 AI 驱动的 SOC 告警分类自动化**

- **用于威胁监控、MITRE ATT&CK 覆盖率和合规性报告的仪表板工程**

- **结构化的项目文档,包括配置、脚本、笔记、故障排除和面试准备说明**

# 👥 本仓库的适用对象

本仓库对以下人群特别有用:

- 评估实际蓝队和安全工程工作的**招聘人员和招聘经理**

- **SOC 分析师(Tier 1 / Tier 2)学习者**

- **检测工程和 SIEM 工程学习者**

- **蓝队和防御性安全从业者**

- **事件响应 / DFIR 学习者**

- **威胁狩猎和安全监控学习者**

- **安全自动化和 SOAR 学习者**

- **任何在 AWS 上构建开源 SOC/SOAR 作品集的人**

它适合希望看到**动手实施、真实的工作流思维和端到端的安全项目执行**,而不仅仅是概念摘要的读者。

# 🧭 架构概览

### 一个在 AWS 上**从零自建、动手实践**的完整 SOC/SOAR 生态系统作品集,展示了跨**检测、分类、调查、响应、威胁情报、自动化和安全可视化**的实际蓝队能力。 ### 本仓库**不是孤立的实验集合** —— 它是一个**从零构建的互联安全运维环境**,旨在展示现代 SOC 工作流如何在多个集成项目中运作。

Sysmon + Wazuh Agent"] B --> B2["Linux Endpoint

Sysmon / auditd / Osquery"] B --> B3["Network Sensors

Suricata / Snort / Zeek"] B --> B4["Web Layer

Apache / NGINX / ModSecurity / Fail2Ban"] B --> B5["Cloud Logs

AWS CloudTrail"] B1 --> C["🛡️ Wazuh SIEM/XDR"] B2 --> C B3 --> C B4 --> C B5 --> C C --> D["🧠 Threat Intel Enrichment

VirusTotal / AlienVault OTX / MISP"] C --> E["📂 TheHive Case Management"] E --> F["⚙️ Cortex Analyzers / Responders"] C --> G["🤖 n8n + Gemini AI Triage Automation"] C --> H["📊 Wazuh Dashboards"] D --> E F --> E E --> I["🚨 Investigation • Containment • Eradication • Recovery"] I --> J["🔁 MISP Validated IOC Sharing / Reporting / Lessons Learned"] ``` # 🚀 本仓库为何脱颖而出 ### ✅ 它是一个互联的生态系统,而非随机的孤立实验 项目被设计为更大 SOC 工作流的一部分。 ### ✅ 它超越了“工具安装” 该作品集包含检测逻辑、富化流程、响应步骤、分析师工作流和案例生命周期思维。 ### ✅ 它展示了跨多个安全领域的广度 端点、网络、Web、云、威胁情报、仪表板和自动化均有涵盖。 ### ✅ 它包含作品集级别的顶石项目 该仓库包含两个强有力的旗舰实现: - **SOC + SOAR 恶意软件事件响应顶石项目** - **AI 驱动的 SOC 告警分类自动化** ### ✅ 它体现了分析师和工程素养 许多项目包括: - 架构笔记 - 命令和配置 - 故障排除 - 自定义脚本 - 问答 / 面试笔记 - 工件文件夹 - 实施演练 # 🌟 精选作品集亮点 ## 1. 🧠 完整 SOC + SOAR 恶意软件事件响应顶石项目 **[19-capstone-soc-soar-malware-incident-response](./19-capstone-soc-soar-malware-incident-response/)** 一个完整的端到端顶石项目,涵盖: - 使用 Sysmon + Wazuh 检测 Windows 恶意软件行为 - 分类和真阳性验证 - 在 TheHive 中创建案例 - 通过 Cortex 进行富化 - MITRE ATT&CK 映射 - IOC 验证并发布到 MISP - 结构化事件响应生命周期执行 **子项目** - [第 1 部分 — Windows 恶意软件检测与分析](./19-capstone-soc-soar-malware-incident-response/part01-windows-malware-detection-and-analysis/) - [第 2 部分 — 事件响应、案例管理与威胁情报](./19-capstone-soc-soar-malware-incident-response/part02-incident-response-case-management-threat-intel/) ## 2. 🤖 AI 驱动的 SOC 告警分类自动化 **[20-ai-driven-soc-alert-triage-automation](./20-ai-driven-soc-alert-triage-automation/)** 一个现代 SOC 自动化流水线,使用: - Wazuh 告警转发 - n8n 工作流编排 - JavaScript 告警规范化 - 基于 Gemini 的分类摘要 - HTML 邮件格式化 - 面向分析师的严重性着报告 ## 3. 🌐 跨端点、网络、Web 和云的检测工程 该仓库包含围绕以下内容的实践项目: - SSH 暴力破解检测 - 使用 OpenSearch ML 进行 HTTP 异常检测 - Windows 和 Linux Sysmon 检测工程 - CloudTrail 监控 - Suricata / Snort / Zeek 集成 - ModSecurity WAF 监控 - DNS 狩猎、富化和 Sinkholing - auditd 凭据访问狩猎 - Osquery 端点可见性 ## 4. 📊 仪表板工程和可见性项目 **[21-dashboards](./21-dashboards/)** 包含专门的安全可视化工作,用于: - SOC 威胁监控 - MITRE ATT&CK 覆盖率 - CIS / 合规态势可见性 # 🗂️ 项目索引 # 🗂 项目概览 ## 🧱 第 1 部分:平台搭建与核心 SOC 架构

构建完整的基于 AWS 的 SOC/SOAR 基础,涵盖基础设施部署、技术栈集成和核心工作流设计。

| ID | 项目 | 重点领域 | 涵盖内容 |

|---|---|---|---|

| 00 | [安装与设置指南](./00-installation-and-setup-guide/) | 技术栈部署 | AWS EC2, Docker, Wazuh, TheHive, MISP, Cortex, agents 及工具集成 |

| 01 | [AWS 上的核心 SOC 生态系统](./01-core-soc-ecosystem/) | 架构与工作流 | 跨完整 SOC 技术栈的 检测 → 富化 → 调查 → 管理 运营模型 |

### 🧠 展示的技能

- AWS EC2 安全实验室部署

- Docker 化安全平台设置

- Wazuh, TheHive, Cortex 和 MISP 集成

- SOC 流水线架构思维

- 从零开始的端到端平台组装

## 🛡️ 第 2 部分:检测工程、监控与威胁验证

以检测为重点的项目,涵盖跨多个来源的告警逻辑、遥测工程、监控流水线、富化和验证。

| ID | 项目 | 重点领域 | 涵盖内容 |

|---|---|---|---|

| 02 | [SSH 暴力破解检测与实时告警](./02-wazuh-ssh-bruteforce-alerting-setup/) | 认证滥用检测 | 基于阈值的 Wazuh 告警、源 IP 分组、Slack 通知 |

| 03 | [真实 SSH 暴力破解事件响应](./03-real-ssh-bruteforce-incident-response/) | 检测 → IR 工作流 | 分类、调查、遏制、TheHive 案例管理、MISP 共享 |

| 04 | [基于行为的 HTTP 异常检测](./04-behavior-based-http-anomaly-detection/) | ML 辅助异常检测 | OpenSearch ML、基于异常的 Web 行为监控、Slack + TheHive 上报 |

| 05 | [Wazuh + Sysmon 高级 Windows 监控](./05-wazuh-sysmon-windows/) | Windows 端点检测 | PowerShell, LOLBins, DNS C2, LSASS 访问、自定义 Sysmon 可见性 |

| 06 | [使用 Wazuh 进行 AWS CloudTrail EC2 监控](./06-aws-cloudtrail-ec2-monitoring-wazuh/) | 云安全监控 | CloudTrail 接入、EC2 操作可见性、以云为中心的 SOC 监控 |

| 07 | [Sysmon for Linux + Wazuh SIEM](./07-sysmon-linux-endpoint-detection/) | Linux 检测工程 | Sysmon for Linux 遥测、解码、自定义规则、降噪 |

| 08 | [Suricata IDS + Wazuh SIEM](./08-suricata-network-threat-detection/) | 网络 IDS 集成 | Suricata 告警、解码器、规则、MITRE 富化、SOC 就绪解析 |

| 09 | [Wazuh + VirusTotal 集成](./09-wazuh-virustotal-integration/) | 威胁情报富化 | FIM + VirusTotal 验证 + 主动响应 + TheHive 可见性 |

### 🧠 展示的技能

- 认证滥用检测工程

- 告警阈值设定和降噪

- Windows 和 Linux 上的端点遥测工程

- CloudTrail 监控和 SIEM 接入

- 网络 IDS 解析和告警关联

- 威胁情报富化和验证

- SOC 告警上报至响应工作流

## 🌐 第 3 部分:Web 安全、威胁狩猎与主动响应

专注于 WAF 监控、狩猎工作流、自动遏制、DNS 驱动的调查、端点上下文和 NSM 式可见性的项目。

| ID | 项目 | 重点领域 | 涵盖内容 |

|---|---|---|---|

| 10 | [Apache + ModSecurity + Wazuh](./10-apache-wazuh-modsecurity-waf/) | Web 应用安全监控 | Apache WAF 部署、OWASP CRS、Web 攻击遥测接入 Wazuh |

| 11 | [NGINX + ModSecurity + Wazuh](./11-nginx-wazuh-modsecurity-waf/) | Web 层检测工程 | NGINX WAF 构建、主动拦截、SOC 可见性、MITRE 映射 |

| 12 | [Fail2Ban + ModSecurity IP 封禁](./12-fail2ban-modsecurity-ip-block/) | 自动遏制 | 重复攻击检测、自动主机级 IP 封禁、遏制工作流 |

| 13 | [DNS 威胁狩猎项目](./13-dns-threat-hunting-project/) | DNS 狩猎与富化 | Sysmon DNS 遥测、DNS-Stats、AlienVault OTX、富化告警 |

| 14 | [自动化 DNS Sinkholing](./14-automated-dns-sinkholing-wazuh/) | 主动响应自动化 | 检测 → 验证 → Sinkholing → 端点级恶意域名封禁 |

| 15 | [Osquery 端点可见性](./15-osquery-endpoint-visibility-wazuh/) | 端点设备化 | 基于 SQL 的端点遥测、可见性扩展、Wazuh 集成 |

| 16 | [Snort IDS + Wazuh 集成](./16-snort-ids-wazuh-integration/) | 基于特征的网络检测 | 自定义 Snort 规则、攻击模拟、Wazuh 监控流水线 |

| 17 | [Zeek 网络监控 + Wazuh](./17-zeek-network-monitoring-wazuh/) | 网络安全监控 | DNS, TLS, 拒绝连接、扫描行为、NSM 式可见性 |

| 18 | [Auditd 凭据访问狩猎](./18-auditd-wazuh-credential-access-hunting/) | Linux 凭据访问狩猎 | auditd 规则、exec 监控、关键文件访问遥测、Wazuh 自定义规则 |

### 🧠 展示的技能

- Web 应用防火墙部署和调优

- 第 7 层攻击监控和分析

- 自动拦截和主动响应设计

- 基于 DNS 的威胁狩猎和 IOC 富化

- 端点设备化和调查遥测

- 特征 IDS + 网络安全监控集成

- Linux 内核级审计遥测和凭据访问检测

## 🚀 第 4 部分:顶石项目、自动化、仪表板与作品集扩展

旗舰作品集工作,涵盖端到端 SOC/SOAR 执行、AI 辅助自动化、仪表板制作、平台探索和支持性安全研究。

| ID | 项目 | 重点领域 | 涵盖内容 |

|---|---|---|---|

| 19 | [SOC + SOAR 恶意软件事件响应顶石项目](./19-capstone-soc-soar-malware-incident-response/) | 完整 IR 生命周期 | 检测、案例管理、Cortex 富化、MISP 共享、报告 |

| 20 | [AI 驱动的 SOC 告警分类自动化](./20-ai-driven-soc-alert-triage-automation/) | SOAR 式自动化 | Wazuh → n8n → Gemini → 面向分析师的邮件分类工作流 |

| 21 | [Wazuh 仪表板工程与安全可视化](./21-dashboards/) | 仪表板工程 | 专用仪表板用于威胁监控、ATT&CK 覆盖率和合规性,以及在 SSH 暴力破解、Suricata 和 Zeek 工作流中嵌入的额外项目仪表板 |

| 22 | [Wazuh 模块探索与学习项目](./22-learning-projects/) | 结构化功能探索 | IT 卫生、威胁狩猎、发现索引、漏洞检测探索 |

| 23 | [其他项目](./23-other-projects/) | 支持性研究与调优工作 | 关于规则调优和检测细化的补充 PDF |

### 🧠 展示的技能

- 完整 SOC + SOAR 案例生命周期执行

- AI 辅助告警分类和决策支持

- 面向分析师工作流的仪表板工程

- 威胁情报生命周期思维

- 检测调优和作品集文档深度- 结构化安全学习和功能探索

# 🧩 子项目亮点

## 📂 仪表板与可视化项目

本仓库包含**专门的仪表板工程项目**以及在特定检测和事件响应工作流中构建的**项目专用运维仪表板**。

一些仪表板位于其相关的项目文件夹中,因为它们与该项目的遥测、用例和运维场景紧密耦合。

### 1) 专用仪表板工程项目

在 **[21-dashboards](./21-dashboards/)** 中:

- [01 — SOC 威胁监控仪表板](./21-dashboards/01-soc-threat-monitoring-dashboard/)

- [02 — SOC MITRE ATT&CK 覆盖率仪表板](./21-dashboards/02-soc-mitre-attack-coverage-dashboard/)

- [03 — SOC 合规性与 CIS 基准仪表板](./21-dashboards/03-soc-compliance-cis-benchmark-dashboard/)

### 嵌入在项目中的其他仪表板

这些仪表板存储在单独的项目文件夹中,因为它们支持该特定的检测、监控或事件响应工作流:

- [03 — SOC SSH 暴力破解事件分析仪表板 (NDJSON)](./03-real-ssh-bruteforce-incident-response/SOC%20%E2%80%93%20SSH%20Brute%20Force%20Incident%20Analysis.ndjson)

- [08 — Suricata 网络威胁检测仪表板](./08-suricata-network-threat-detection/dashboard-agent-group/)

- [17 — Zeek 网络安全监控与威胁狩猎仪表板](./17-zeek-network-monitoring-wazuh/dashboards/)

### 🧠 这些仪表板涵盖的内容

在整个仓库中,仪表板工作支持:

- **SOC 威胁监控和告警可见性**

- **MITRE ATT&CK 覆盖率可视化**

- **合规性和 CIS 基准监控**

- **基于 Suricata 的网络威胁可见性**

- **基于 Zeek 的网络安全监控和威胁狩猎**

- **SSH 暴力破解事件分析和运维可见性**

## 📚 学习探索项目

这些项目通过专注于**功能理解、分析师思维、平台深度和实际用例探索**,扩展了作品集。

在 **[22-learning-projects](./22-learning-projects/)** 中:

- [01 — IT 卫生模块探索](./22-learning-projects/01-it-hygiene-module-exploration/)

- [02 — 威胁狩猎模块探索](./22-learning-projects/02-threat-hunting-module-exploration/)

- [03 — 发现索引探索](./22-learning-projects/03-exploring-discovery-indexes/)

- [04 — 漏洞检测模块探索](./22-learning-projects/04-vulnerability-detection-module-exploration/)

### 🧠 这些学习项目涵盖的内容

在本节中,学习项目支持:

- **更深入的 Wazuh 平台理解**

- **以分析师为中心的功能探索**

- **威胁狩猎可见性和工作流意识**

- **安全数据发现和索引级理解**

- **漏洞检测模块探索和实用价值**

- **更好地理解未被充分利用但影响巨大的 SOC 能力**

# 🏁 旗舰顶石项目

这两个项目代表了本仓库中**最强的端到端作品集工作**。

它们共同展示了跨 **SOC 运维、检测工程、案例管理、威胁情报、自动化和面向分析师的报告**的实践能力。

## 🚨 旗舰顶石项目 01 — 端到端 SOC + SOAR 恶意软件事件响应 (项目 19)

`检测` ➜ `分析` ➜ `上报` ➜ `富化` ➜ `调查` ➜ `遏制` ➜ `共享 IOC`

`接收告警` ➜ `规范化` ➜ `编排` ➜ `AI 分类` ➜ `格式化报告` ➜ `通知分析师`

点击展开完整工具栈

## ☁️ 基础设施与平台 - AWS EC2 - Ubuntu Linux - Windows 端点系统 - Docker / Docker Compose ## 🛡️ SIEM / SOAR / 威胁情报 - Wazuh - TheHive - Cortex - MISP - OpenSearch / Wazuh Dashboard ## 🖥️ 端点与主机遥测 - Sysmon for Windows - Sysmon for Linux - Osquery - auditd - Wazuh Agents ## 🌐 网络安全 - Suricata - Snort - Zeek - DNS-Stats - AlienVault OTX ## 🌍 Web 安全 - Apache - NGINX - ModSecurity - OWASP CRS - Fail2Ban ## ☁️ 云监控 - AWS CloudTrail - Amazon S3 - IAM roles / 访问配置 ## 🤖 自动化与脚本 - Python - Bash / Shell - PowerShell - JavaScript - n8n workflows - JSON / XML / 规则配置文件 ## 🔍 威胁情报 / 富化 / 通知 - VirusTotal - AlienVault OTX - Slack - 基于邮件的 SOC 报告 - Gemini API

| 技能领域 | 展示的实践能力 |

|---|---|

| SOC 架构 | 在 AWS 上构建和集成完整的开源 SOC/SOAR 生态系统 |

| 检测工程 | 编写/调优规则、解码器、阈值、富化逻辑和告警流水线 |

| SIEM 运维 | 集中可见性、告警分类、MITRE 映射、仪表板驱动的监控 |

| 威胁狩猎 | DNS 狩猎、进程可见性、端点状态调查、IOC 驱动的分析 |

| 端点检测 | 使用 Sysmon, Osquery 和 auditd 进行 Windows 和 Linux 遥测工程 |

| 网络安全监控 | Suricata, Snort, Zeek 集成和网络可见性扩展 |

| Web 安全监控 | WAF 部署、攻击检测、日志记录、关联和拦截工作流 |

| 事件响应 | 分类、范围界定、时间线、遏制、根除、恢复和结案 |

| 威胁情报 | IOC 验证、富化、上下文化 和 MISP 共享 |

| SOAR / 自动化 | TheHive + Cortex 工作流、Wazuh 自定义集成、n8n 自动化 |

| AI 辅助安全运维 | 结构化告警摘要、面向分析师的分类报告、决策支持 |

| 仪表板工程 | 威胁监控、ATT&CK 覆盖视图、合规态势可视化 |

| 文档规范 | 命令、架构笔记、故障排除、面试问答、项目演练 |

# 🗂️ 仓库结构

本仓库组织为一个**互联的 SOC/SOAR 作品集生态系统** —— 从**平台搭建**,到**检测工程**,再到**事件响应**、**自动化**、**仪表板制作**和**扩展学习项目**。

```

SOC-SOAR-ECOSYSTEM-AWS/

│

├── 00-installation-and-setup-guide/ # AWS setup, Docker, Wazuh, TheHive, MISP, Cortex, integrations

├── 01-core-soc-ecosystem/ # Core SOC/SOAR architecture, workflow, and stack overview

│

├── 02-wazuh-ssh-bruteforce-alerting-setup/ # Authentication abuse detection and alerting

├── 03-real-ssh-bruteforce-incident-response/ # Full SSH brute-force investigation and response workflow

├── 04-behavior-based-http-anomaly-detection/ # OpenSearch ML-based HTTP anomaly detection

├── 05-wazuh-sysmon-windows/ # Windows endpoint monitoring and detection engineering

├── 06-aws-cloudtrail-ec2-monitoring-wazuh/ # AWS CloudTrail + EC2 security visibility

├── 07-sysmon-linux-endpoint-detection/ # Sysmon for Linux + Wazuh detection engineering

├── 08-suricata-network-threat-detection/ # Suricata IDS integration and network detection

├── 09-wazuh-virustotal-integration/ # IOC enrichment and file reputation validation

│

├── 10-apache-wazuh-modsecurity-waf/ # Apache + ModSecurity + Wazuh web security monitoring

├── 11-nginx-wazuh-modsecurity-waf/ # NGINX + ModSecurity + Wazuh web security monitoring

├── 12-fail2ban-modsecurity-ip-block/ # Automated IP blocking and containment workflow

├── 13-dns-threat-hunting-project/ # DNS hunting, enrichment, and suspicious domain analysis

├── 14-automated-dns-sinkholing-wazuh/ # Automated DNS sinkholing and active response

├── 15-osquery-endpoint-visibility-wazuh/ # Osquery-based endpoint visibility and telemetry expansion

├── 16-snort-ids-wazuh-integration/ # Snort IDS + Wazuh correlation pipeline

├── 17-zeek-network-monitoring-wazuh/ # Zeek network monitoring and NSM-style visibility

├── 18-auditd-wazuh-credential-access-hunting/ # Linux credential-access hunting with auditd

│

├── 19-capstone-soc-soar-malware-incident-response/ # Flagship end-to-end SOC + SOAR malware IR capstone

│ ├── part01-windows-malware-detection-and-analysis/

│ └── part02-incident-response-case-management-threat-intel/

│

├── 20-ai-driven-soc-alert-triage-automation/ # Wazuh → n8n → Gemini analyst triage automation

│

├── 21-dashboards/ # Security visualization and dashboard engineering

│ ├── 01-soc-threat-monitoring-dashboard/

│ ├── 02-soc-mitre-attack-coverage-dashboard/

│ └── 03-soc-compliance-cis-benchmark-dashboard/

│

├── 22-learning-projects/ # Wazuh module exploration and feature deep-dives

│ ├── 01-it-hygiene-module-exploration/

│ ├── 02-threat-hunting-module-exploration/

│ ├── 03-exploring-discovery-indexes/

│ └── 04-vulnerability-detection-module-exploration/

│

├── 23-other-projects/ # Supplementary security work and supporting PDFs

├── resources/ # Shared logos, diagrams, screenshots, and architecture visuals

└── README.md

```

# 🧱 作品集结构一览

```

SOC-SOAR-ECOSYSTEM-AWS/

├── 🔹 Platform Buildout & Core SOC Architecture

├── 🔹 Detection Engineering, Monitoring & Threat Validation

├── 🔹 Web Security, Threat Hunting & Active Response

├── 🔹 Capstones, Automation, Dashboards & Portfolio Extensions

└── README.md

```

# 🧾 通用项目结构

本仓库中大多数侧重实施的文件夹遵循这样的**实用项目文档模式**:

```

project-name/

├── README.md # Project overview, architecture, implementation flow, outcomes

├── commands.sh # Commands executed during setup, testing, and validation

├── architecture-notes.txt # Design logic, workflow thinking, and project structure

├── troubleshooting.md # Fixes, validation notes, and common issues

├── interview_qna.md # Interview-focused explanation of the project

├── configs/ # Tool configs, rules, XML, JSON, YAML, or agent settings

├── scripts/ # Python, Bash, PowerShell, or JavaScript automation

├── rules/ # Detection rules, decoders, or custom monitoring logic

├── notes/ # Analyst notes, timelines, lessons learned, IOC tracking

├── artifacts/ # Evidence files, outputs, screenshots, or generated reports

└── images/ # Diagrams, validation screenshots, and supporting visuals

```

# 🎓 作品集中的学习成果

通过研读本仓库,该作品集展示了以下能力:

- 构建和集成完整的**基于 AWS 的 SOC/SOAR 生态系统**

- 跨**端点、网络、Web 和云**遥测工程检测

- 在现实的 SOC 工作流中执行**告警分类、调查和上报**

- 使用 **TheHive, Cortex 和 MISP** 进行案例管理、富化和情报共享

- 开发用于遏制和分析师支持的**主动响应和自动化流水线**

- 通过**仪表板、MITRE 映射和面向合规的监控**提高可见性

- 使用高上下文遥测源应用**威胁狩猎和行为分析**

- 通过配置、脚本、笔记、故障排除和面试准备说明清晰地记录实施

# 📈 专业相关性

该作品集反映了与以下角色相关的实践能力:

- **SOC 分析师 (Tier 1 / Tier 2)**

- **检测工程师**

- **SIEM / SOC 工程师**

- **事件响应 / DFIR 分析师**

- **威胁狩猎分析师**

- **安全自动化 / SOAR 工程师**

它展示了以下优势:

- **检测工程和告警调优**

- **多源日志关联和安全可见性**

- **案例管理和事件生命周期执行**

- **威胁情报富化和 IOC 验证**

- **安全自动化和工作流设计**

- **运维文档和技术沟通**

# 🌍 现实世界对标

这些项目模拟了真实的安全运维工作流,包括:

- **端点、网络、云和 Web 遥测监控**

- **跨多个数据源的告警分类和调查**

- **检测验证、误报减少和规则调优**

- **事件上报至结构化响应工作流**

- **威胁情报富化、关联和共享**

- **自动遏制行动,如 IP 封禁和 DNS Sinkholing**

- **分析师报告、仪表板制作和运维可见性改进**

该作品集旨在反映**实际的 SOC 运维**,而非孤立的理论或仅工具设置工作。

# 🧪 现实世界模拟模型

所有项目均在**受控实验室环境**中构建,以模拟现实的蓝队和 SOC 工程工作。

该作品集模拟了以下工作流:

- **检测 → 分类 → 调查 → 响应 → 恢复**

- **富化 → 关联 → 验证 → 共享情报**

- **调优 → 自动化 → 可视化 → 改进运维**

它代表了使用 AWS 上的开源安全工具**从零开始的动手实施**,重点是现实的分析师工作流、检测深度和运维集成。

# 📊 安全技能热力图

此热力图反映了**跨完整的基于 AWS 的 SOC/SOAR 生态系统作品集的动手实施**,涵盖:

**SOC 运维 • SOC 分析师工作流 • 检测工程 • 事件响应 • 威胁情报 • SOAR 自动化 • 安全可视化**

| 技能领域 | 接触水平 | 实践深度 | 使用的工具 / 框架 |

|---|---:|---|---|

| 🛡️ SOC 技术栈集成 | ██████████ **100%** | 端到端平台构建、多工具集成、工作设计 | Wazuh, TheHive, Cortex, MISP, Docker, AWS |

| 📡 SIEM 运维与告警分类 | █████████░ **90%** | 告警监控、分类流程、上报逻辑、分析师可见性 | Wazuh, dashboards, Slack, rules, alerts |

| 🧠 检测工程 | ██████████ **100%** | 自定义规则、解码器、阈值、调优、MITRE 对齐的检测 | Wazuh rules, decoders, Sysmon, auditd |

| 💻 端点遥测与类 EDR 可见性 | █████████░ **90%** | 进程、网络、文件、DNS 和凭据访问可见性 | Sysmon Windows, Sysmon Linux, Osquery, auditd |

| 🌐 网络安全监控 | █████████░ **90%** | IDS/NSM 集成、告警解析、行为可见性、关联 | Suricata, Snort, Zeek, Wazuh |

| 🌍 Web 安全监控与 WAF 可见性 | ████████░░ **80%** | Web 攻击日志记录、WAF 监控、请求级检测、拦截工作流 | Apache, NGINX, ModSecurity, Fail2Ban |

| ☁️ 云安全监控 | ████████░░ **80%** | 云活动监控、日志可见性、基础设施事件跟踪 | AWS CloudTrail, EC2, Wazuh |

| 🔎 威胁狩猎与 IOC 分析 | █████████░ **90%** | DNS 狩猎、行为分析、IOC 富化、可疑活动验证 | DNS telemetry, OTX, VirusTotal, Wazuh |

| 🚨 事件响应与案例管理 | ██████████ **100%** | 分类 → 调查 → 遏制 → 恢复 → 经验教训 | TheHive, Cortex, Wazuh, case notes, response workflow |

| 🧬 威胁情报运维 | █████████░ **90%** | 富化、可观察对象分析、IOC 验证、情报共享 | MISP, VirusTotal, AlienVault OTX, Cortex |

| ⚙️ SOAR 与安全自动化 | █████████░ **90%** | 自动化富化、工作流、主动响应、编排 | Wazuh integrations, n8n, Python, Bash, PowerShell |

| 🤖 AI 辅助 SOC 运维 | ████████░░ **80%** | 告警规范化、AI 分类提示、面向分析师的摘要 | n8n, Gemini, JavaScript, HTML email formatting |

| 📈 仪表板工程与安全可视化 | ████████░░ **80%** | 威胁仪表板、ATT&CK 可见性、合规监控 | Wazuh Dashboard, OpenSearch visualizations |

| 🧾 安全文档与报告 | ██████████ **100%** | 架构笔记、命令、故障排除、面试问答、项目报告 | Markdown, JSON, configs, screenshots, notes |

## 🔍 熟练度量表

- ██████████ = **端到端实施,具有强大的运维深度**

- █████████░ = **高级实践实施**,具有工作流上下文

- ████████░░ = **扎实的工作实施**,具有应用作品集深度

- ███████░░░ = **基础 + 应用接触**

此热力图反映了**项目级安全工程能力**,而非孤立的工具使用 —— 涵盖:

# 🧪 如何使用

```

# 克隆 repository

git clone https://github.com/abdul4rehman215/SOC-SOAR-ECOSYSTEM-AWS.git

cd SOC-SOAR-ECOSYSTEM-AWS

```

本仓库最好作为**互联作品集**探索,而不是随机的独立文件夹。

**最佳方法:**

* 从**设置和核心架构**开始

* 进入**实施项目**

* 以**顶石项目、自动化和仪表板**结束

# 🧾 如何浏览本仓库

### 推荐阅读顺序

1. **[00-installation-and-setup-guide](./00-installation-and-setup-guide/)**

构建并了解核心基础设施、部署和集成。

2. **[01-core-soc-ecosystem](./01-core-soc-ecosystem/)**

了解整体 SOC/SOAR 架构、工具角色和工作流模型。

3. **[02–18 项目文件夹](./)**

探索跨以下领域的动手实施项目:

* 端点检测

* 网络监控

* Web 安全

* 云可见性

* 威胁狩猎

* 主动响应

4. **[19-capstone-soc-soar-malware-incident-response](./19-capstone-soc-soar-malware-incident-response/)**

审查主要的端到端 SOC + SOAR 事件工作流。

5. **[20-ai-driven-soc-alert-triage-automation](./20-ai-driven-soc-alert-triage-automation/)**

审查自动化和 AI 辅助的分析师分类流水线。

6. **[21-dashboards](./21-dashboards/)** 和 **[22-learning-projects](./22-learning-projects/)**

探索可见性工程、仪表板制作和功能/模块探索。

# 📚 跨项目文档风格

大多数文件夹遵循实用的文档模式,因此工作易于审查。

常见文件包括:

* `README.md` → 项目概述、实施流程、架构和结果

* `commands.sh` → 设置、测试或验证期间执行的命令

* `architecture-notes.txt` → 设计逻辑、工作流思维和项目结构

* `troubleshooting.md` → 修复、验证笔记和常见问题

* `interview_qna.md` → 面试风格的项目解释

* `scripts/`, `configs/`, `rules/`, `notes/` → 实施资产和支持材料

* `artifacts/`, PDFs, 或 images → 屏幕截图、输出、图表和支持证据

这种结构使仓库既可用作**作品集展示**,也可用作**技术参考**。

# 🔐 执行环境

本仓库中的所有项目均在**受控的基于 AWS 的实验室环境**中构建和测试,旨在模拟现实的 SOC、检测工程、事件响应和安全自动化工作流。

**环境特征:**

- **AWS EC2 实验室基础设施**,用于托管 SOC/SOAR 技术栈和测试系统

- **Ubuntu Linux 服务器**,用于 Wazuh, TheHive, Cortex, MISP, Docker 和支持服务

- **Windows 和 Linux 端点**,用于端点遥测、恶意软件行为模拟和调查工作流

- **容器化部署**,在需要时用于可重复的设置和集成

- **孤立的监控和模拟工作流**,用于端点、网络、Web 和云安全可见性

- **结构化输出和证据工件**,包括配置、日志、仪表板、脚本、笔记和响应文档

该作品集旨在反映**实用的分析师和工程执行质量**,而不仅仅是工具安装。

# 🎯 预期用途

本仓库旨在支持:

- **SOC 分析师技能发展**

- **检测工程实践**

- **事件响应和案例管理学习**

- **威胁情报富化和共享工作流**

- **蓝队安全监控和告警分类**

- **SOAR 和安全自动化作品集开发**

- **AWS 上的开源 SOC/SOAR 架构学习**

这些项目旨在用于**防御性安全教育、作品集展示、工作流理解和专业技能发展**。

# ⚖️ 道德与负责任的使用

本仓库中的所有模拟、检测和验证活动均:

- 在**受控实验室环境**中进行

- 针对**自建、测试或特意安全的系统**

- 用于**防御性安全、检测工程、事件响应和教育目的**

- 使用**授权数据、生成的遥测或实验室安全的模拟**

本仓库**不**提倡未经授权的访问、滥用或在未经许可的情况下对现实世界系统进行测试。

此处展示的技术和工作流严格用于:

- **蓝队培训**

- **SOC 工程实践**

- **检测和监控改进**

- **事件响应教育**

- **负责任的安全作品集开发**

**仅在批准的环境中以道德、合法的方式**使用此处的所有内容。

# 🎯 开放给以下角色

该作品集符合涉及**安全监控、检测工程、事件响应、威胁情报和安全自动化**的角色。

### 适合的角色

- **SOC 分析师 (Tier 1 / Tier 2)**

- **检测工程师**

- **SIEM / SOC 工程师**

- **事件响应分析师**

- **DFIR 分析师**

- **威胁狩猎分析师**

- **安全自动化 / SOAR 工程师**

- **蓝队安全工程师**

- **安全运维工程师**

- 专注于防御性运维的**初级至中级安全工程师**

# 🧠 本作品集展示了什么

该作品集展示了以下能力:

- 在 AWS 上构建和集成完整的**开源 SOC/SOAR 生态系统**

- 跨**端点、网络、Web 和云**安全遥测工作

- 执行**告警分类、调查、上报和事件响应**

- 使用**规则、解码器、阈值和富化**来设计和调优检测

- 在互联的运维工作流中使用 **Wazuh, TheHive, Cortex 和 MISP**

- 使用**威胁情报源**富化和验证 IOC

- 设计**主动响应和自动化工作流**

- 创建**仪表板驱动的安全可见性**

- 通过**配置、脚本、笔记、故障排除和分析师风格的报告**清晰地记录项目

# 🛠️ 核心实践优势

通过本仓库展示的关键优势包括:

- **SOC 运维和分析师工作流执行**

- **检测工程和告警调优**

- **SIEM 集成和监控流水线设计**

- **事件响应生命周期理解**

- **威胁情报富化和共享**

- **SOAR 式工作流自动化**

- **安全仪表板制作和运维可见性**

- **从设置到验证的动手项目执行**

# ⭐ 结语

该仓库反映了**真实的动手 SOC/SOAR 项目工作** —— 而不是孤立的工具设置,也不是理论笔记。

它展示了跨完整安全运维工作流的实践能力:

该作品集旨在通过**集成的检测、事件响应、威胁情报、自动化和安全可见性**展示现代蓝队环境的运作方式。

如果您正在审查该作品集,最好的起点是:

- **[19-capstone-soc-soar-malware-incident-response](./19-capstone-soc-soar-malware-incident-response/)**

- **[20-ai-driven-soc-alert-triage-automation](./20-ai-driven-soc-alert-triage-automation/)**

- **[21-dashboards](./21-dashboards/)**

- **[00-installation-and-setup-guide](./00-installation-and-setup-guide/)**

如果该作品集为您带来了价值,请考虑为仓库加星 ⭐

# 👨💻 作者

**Abdul Rehman**

SOC • SIEM • 检测工程 • 事件响应 • 威胁情报 • 安全自动化

构建专注于**真实工作流执行、技术深度和作品集级实施**的实用安全运维项目。

### 📧 联系方式