idrisade27/SOC-ANALYSIS

GitHub: idrisade27/SOC-ANALYSIS

这是一个综合性的 SOC 安全运营实验项目,完整演示了从攻击模拟、流量分析、防火墙配置到入侵检测与 SIEM 监控的全流程防护体系。

Stars: 0 | Forks: 0

# SOC-ANALYSIS

## 概述

本项目模拟了一个网络攻击场景,并演示了如何使用以下工具进行检测和防御:

- Wireshark

- Pfsense

- Snort(IDS/IPS)

- Wazuh (SIEM and Monitoring)

## 目标

- 模拟攻击(HTTP Beaconing、DNS Beaconing 和暴力破解攻击)

- 检测异常 (Wireshark)

- 创建防火墙 (PFSENSE)

- 封禁恶意 IP

- 使用 Wazuh 监控日志

使用工具

- Pfsense

- Wazuh

- Snort

- Kali

- Ubuntu

- Wireshark

项目架构

SOC 监控环境包含:

**Wireshark** - 数据包捕获与流量分析

**pfSense** - 防火墙配置和地理封锁

**Snort IDS/IPS** - 入侵检测与基于规则的阻断

**Wazuh SIEM** - 集中化日志记录与监控

攻击者 (Kali Linux)

│

▼

网络流量

│

▼

Wireshark 分析

│

▼

pfSense 防火墙 + Snort IDS

│

▼

Wazuh SIEM 监控

阶段 1:使用 Wireshark 进行网络分析

Wireshark 被用于捕获和分析网络流量,以检测组织报告的异常情况。

分析重点在于检测:

- DNS Beaconing

- HTTP 命令与控制 (C2) 通信

- SSH 暴力破解攻击

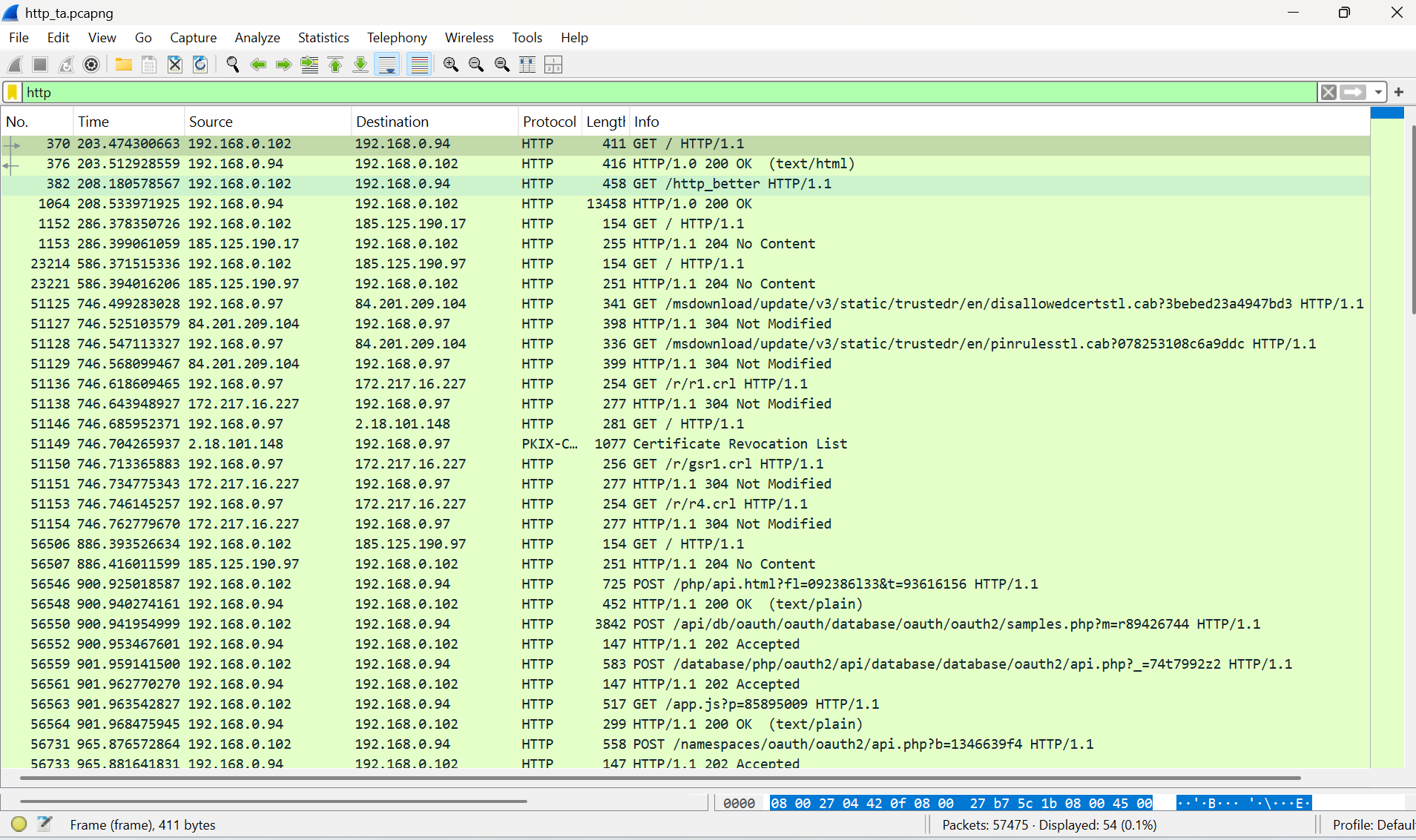

**HTTP Beaconing 检测**

- 可疑的 HTTP 请求,例如 /http_better

- 与未知 IP: 192.168.0.94 的重复通信

- 来自同一 IP 的持续 GET 和 POST 请求

- 长且经过编码的参数

- 访问多个可疑的 JavaScript Payload

**截图**

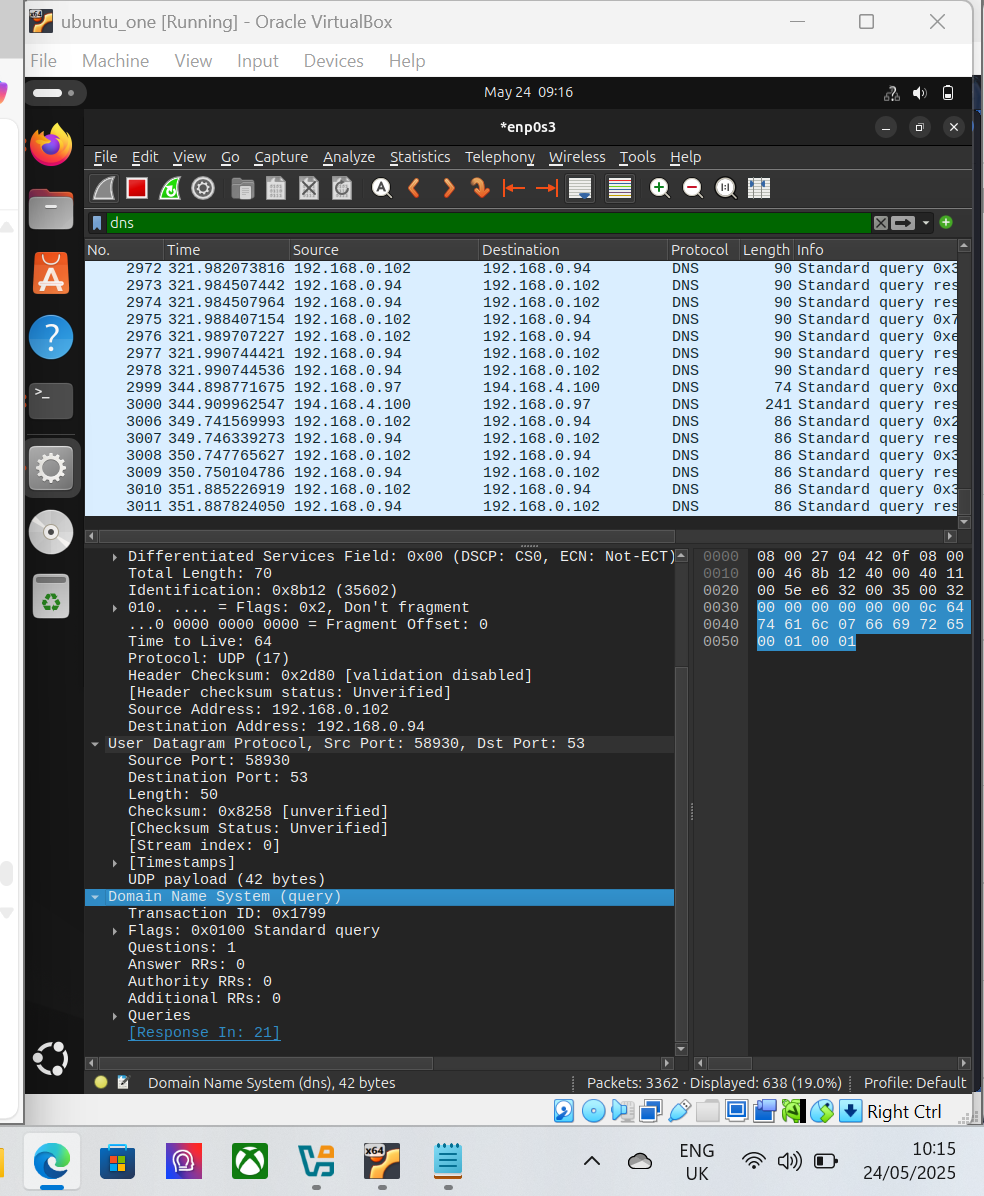

**DNS BEACONING 检测**

Wireshark 分析揭示了与 DNS Beaconing 一致的模式。指标包括:

- 毫秒级间隔的 DNS 查询

- 源 IP 和目标 IP 地址交替出现

- 异常的 DNS 请求模式

- 没有相应的 HTTP/HTTPS 流量

- 重复的 A 和 AAA 记录查询

- 长度相同的数据包

**截图**

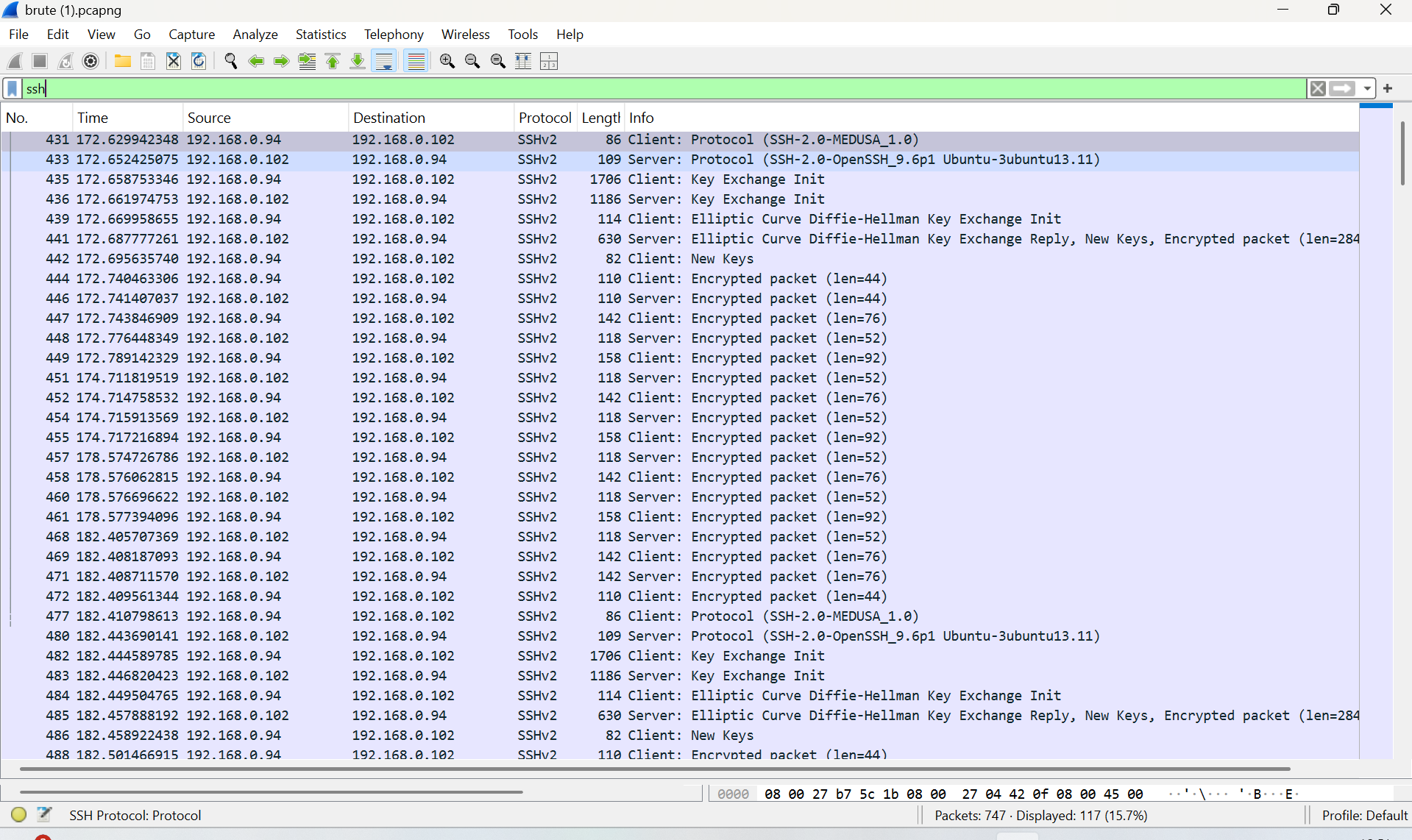

**暴力破解攻击**

检测到针对 SSH 服务的暴力破解攻击。指标包括:

- 客户端被识别为 Medusa 暴力破解工具

- 大量的 SSH 登录尝试

- IP 地址之间的重复连接

- 持续的密钥交换失败尝试

- 没有成功的会话交互

**截图**

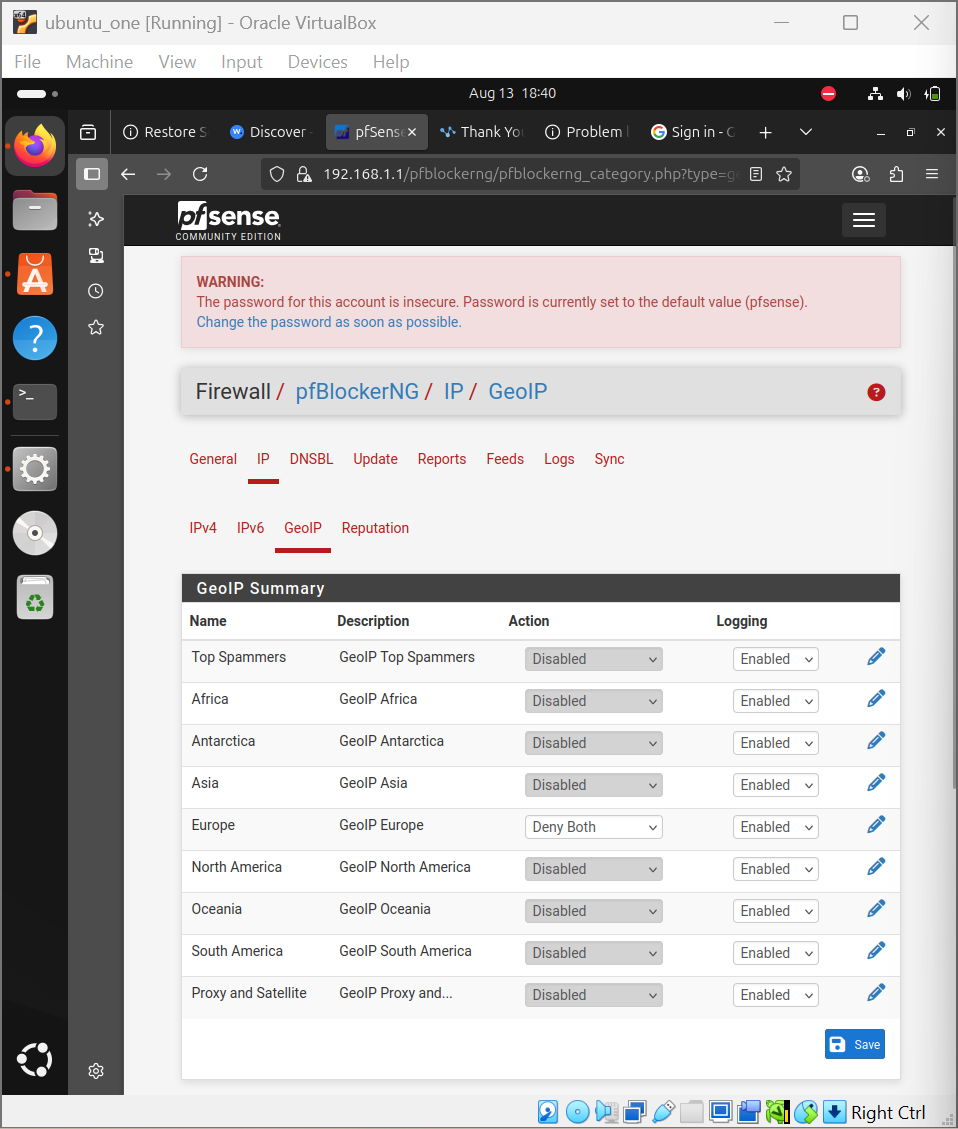

阶段 2:使用 PFSENSE 进行防火墙防护

在识别出恶意活动后,实施了 pfSense 防火墙规则以缓解威胁。

**采取的措施:**

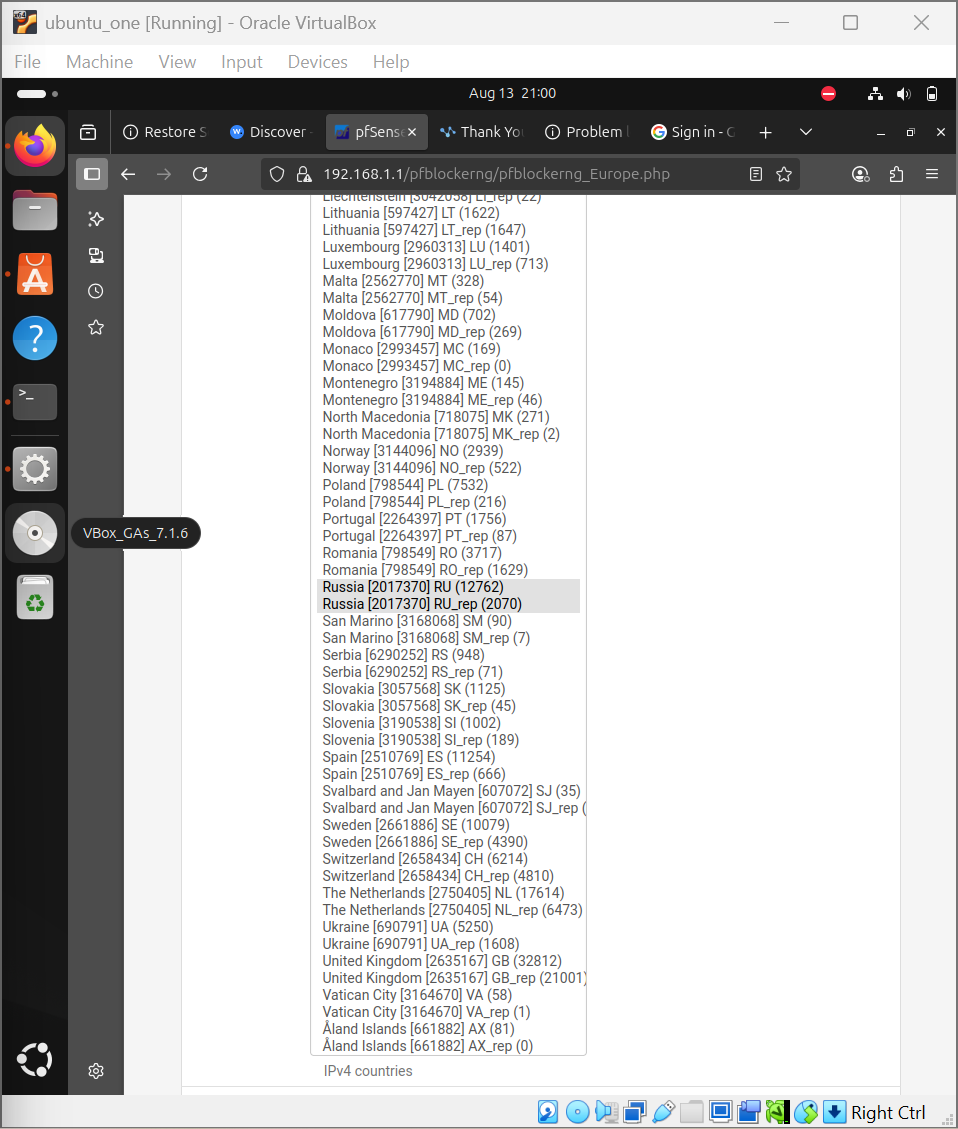

- 在我的环境中,针对高风险地区(俄罗斯)进行了地理封锁

- 阻止入站和出站流量

- 通过 Snort IDS 进行额外监控

**注意:当部署 pfSense 时,由于防火墙配置,操作系统的 IP 地址可能会发生变化**

**Geo-IP 封锁**

威胁情报显示大量攻击活动源自俄罗斯。创建了防火墙规则以:

- 阻止来自俄罗斯的入站连接

- 阻止发往俄罗斯的出站流量

**通过尝试访问 "yandex.ru(一个俄罗斯网站)" 进行了测试**

请求被防火墙成功拦截。

**截图**

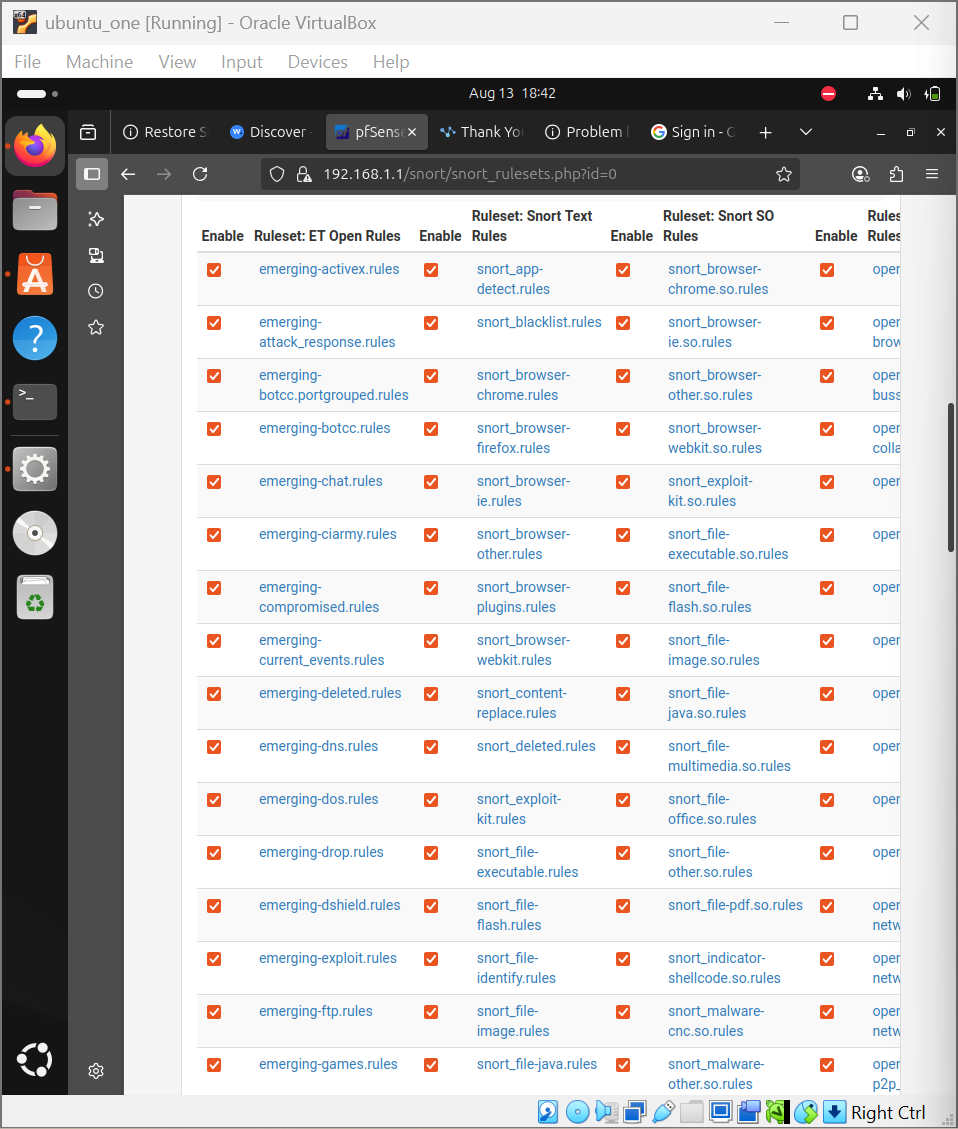

阶段 3:使用 SNORT 进行入侵检测

Snort 被部署在 pfsense 上以检测和防止网络攻击。检测到的活动包括:

- 针对端口 22 的 SSH 暴力破解尝试

- 源 IP 被识别为:"192.168.1.101"

- 由 Snort 规则触发的实时警报

- 启用了其他额外规则,如木马、DDoS 模式、DNS 攻击等

**截图**

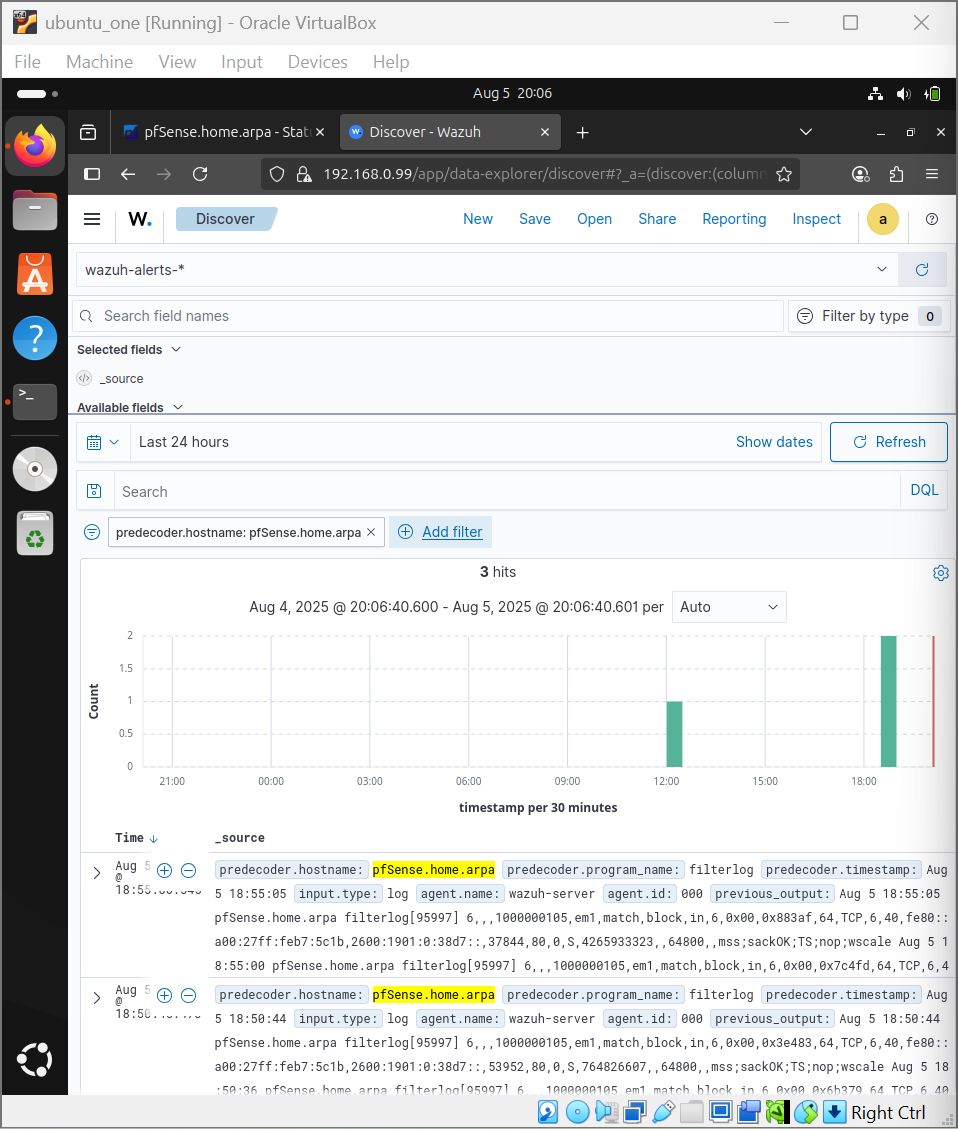

## 阶段 4:使用 Wazuh SIEM 进行集中监控

Wazuh 被用于从 pfSense 收集日志并提供集中监控。

**关键能力:**

-从 pfSense 收集日志

-检测安全事件

-分析 Snort 警报

-通过 Wazuh 仪表板进行事件监控

**日志包括:**

- 解码器名称

- pfSense 事件日志

- 网络安全警报

**截图**

标签:AMSI绕过, C2通信, DNS Beaconing, HTTP Beaconing, IPS, pfSense, PoC, SOC分析, SSH攻击, Wazuh, Wireshark, 信标检测, 入侵检测系统, 入侵防御系统, 句柄查看, 威胁检测, 威胁检测与响应, 威胁猎捕, 安全数据湖, 安全规则编写, 安全运营中心, 恶意IP拦截, 暴力破解, 网络安全, 网络攻击模拟, 网络映射, 防火墙配置, 隐私保护