scottalt/ai-email-threat-research

GitHub: scottalt/ai-email-threat-research

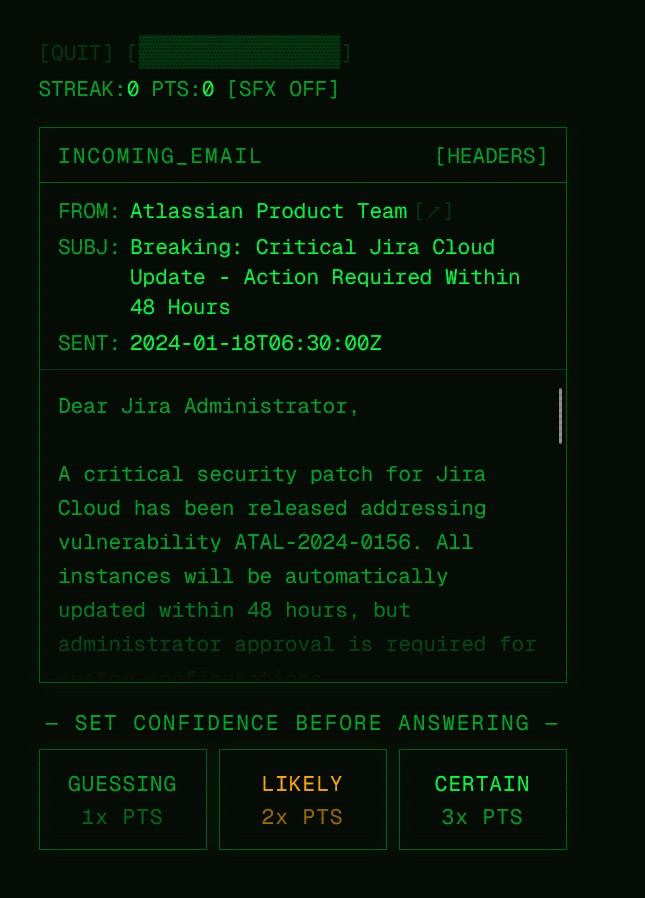

一款以复古终端风格呈现的网络安全研究游戏,通过让玩家辨别AI生成的钓鱼邮件来研究当语言质量不再是可靠信号时人类最容易忽略的钓鱼手法。

Stars: 1 | Forks: 0

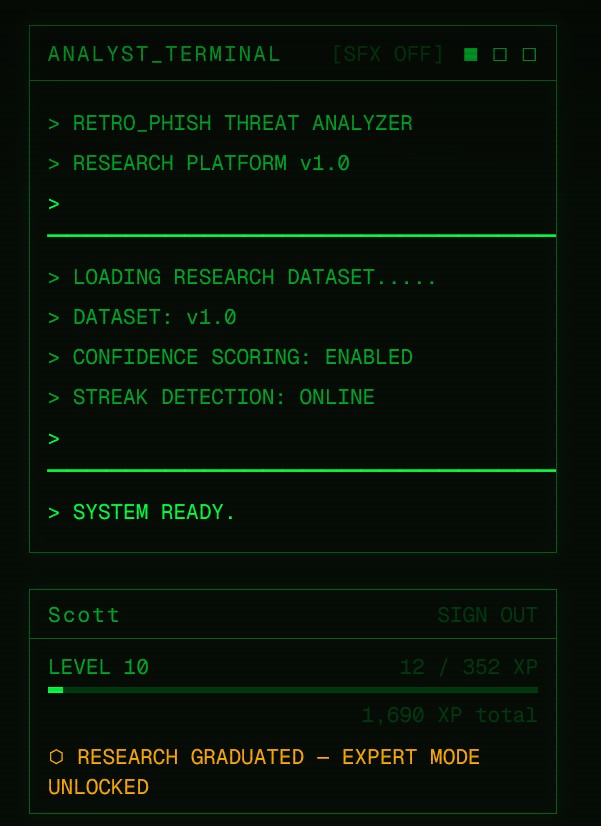

# Threat 终端

一款网络安全研究游戏,旨在衡量人类如何检测 AI 生成的钓鱼邮件。以复古终端体验的形式构建。

**在线体验:** [research.scottaltiparmak.com](https://research.scottaltiparmak.com)

标签:DLL 劫持, ESC8, Object Callbacks, ThreatTerminal, 人工智能, 人机交互, 复古终端, 大语言模型, 实验性游戏, 教育游戏, 测试用例, 游戏化学习, 用户模式Hook绕过, 研究平台, 社会工程学, 网络安全, 网络钓鱼, 自动化攻击, 邮件安全, 钓鱼检测, 隐私保护