OmK-security/Wazuh-Suricata-IDS-Integration

GitHub: OmK-security/Wazuh-Suricata-IDS-Integration

一个展示如何将 Suricata IDS 与 Wazuh SIEM 集成的实战实验室,用于捕获和分析网络攻击流量。

Stars: 0 | Forks: 0

# Wazuh-Suricata-IDS-Integration

一个实战实验室,演示了将 Suricata IDS 与 Wazuh SIEM manager 集成,以捕获并分析来自 Kali Linux 攻击机的网络遥测数据。

# SIEM 集成:Suricata IDS 和 Wazuh Manager

本项目演示了 **Suricata Intrusion Detection System (IDS)** 与 **Wazuh SIEM** 之间的技术集成。该实验室模拟了一个真实的安全运营中心 (SOC) 场景,将基于网络的遥测数据导入到中央管理器进行分析。

## 🛠️ 环境概述

* **SIEM Manager**: Wazuh OVA (Virtual Machine)

* **IDS Engine**: Suricata 7.0.2

* **攻击机**: Kali Linux (IP: 192.168.1.5)

* **目标机**: Windows 11 (IP: 192.168.1.10)

## 🚀 阶段 1: Suricata 安装与环境设置

初始阶段涉及在 Wazuh 服务器上部署 Suricata 7.0.2。这使得 IDS 能够充当本地传感器,监控网络接口的传入流量。

## ⚙️ 阶段 2: Wazuh Manager 配置

为了弥合 Suricata 日志与 Wazuh 引擎之间的差距,修改了 `ossec.conf` 文件以启用完整归档日志记录。

**关键配置:**

* 将 `

## ⚙️ 阶段 2: Wazuh Manager 配置

为了弥合 Suricata 日志与 Wazuh 引擎之间的差距,修改了 `ossec.conf` 文件以启用完整归档日志记录。

**关键配置:**

* 将 `` 和 `` 设置为 "yes",以捕获所有事件,无论其告警状态如何。

* 将 `` 调整为 1,以确保 manager 处理范围广泛的遥测数据。

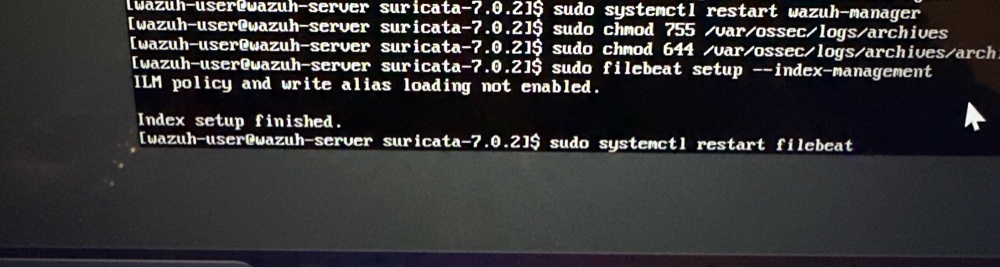

## 🛰️ 阶段 3: 后端数据管道 (Filebeat)

配置 manager 后,初始化了 Filebeat 模块。这确保了 Wazuh Manager 和 Indexer (数据库) 之间的通信通道被正确映射,以接收 Suricata 的 EVE JSON 日志。

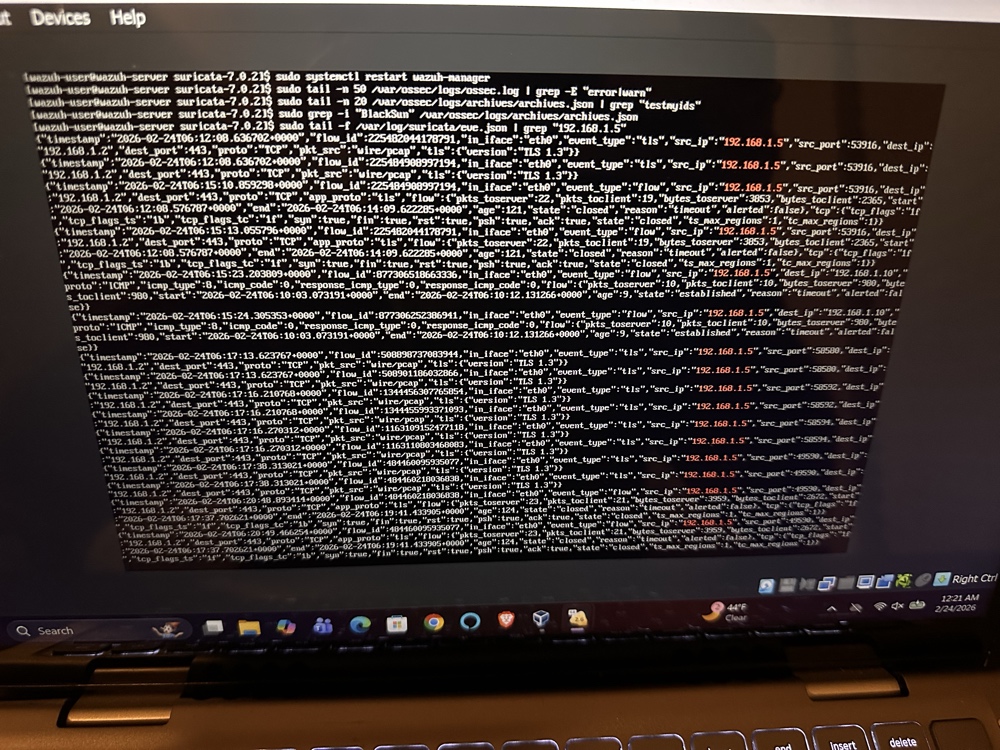

## ✅ 阶段 4: 验证与实时监控

最终验证通过监控 `archives.json` 日志流来完成。通过执行 `tail -f` 命令,我成功确认了来自 Kali Linux 攻击者 (**192.168.1.5**) 的流量正被 Wazuh Manager 实时捕获、解码并存储。

**捕获的流量:**

* 源 IP: 192.168.1.5 (Kali Linux)

* 目标 IP: 192.168.1.10 (Windows 11)

* 格式: EVE JSON

## 🛠️ 挑战与故障排除: "CLI vs. Dashboard" 差距

虽然后端集成已成功,但在 Wazuh Dashboard 可视化方面遇到了一个已知限制。

* **问题**: 尽管 Wazuh Manager 正确获取并解码了 Suricata 日志,但 Dashboard 并未自动渲染 `wazuh-archives-*` 索引模式。

* **诊断**: 通过 `ossec.log` 验证未出现 manager 级别的错误。进一步调查确认问题出在 Indexer 的映射/模板阶段,很可能是由于虚拟化实验室环境中的内存限制。

* **验证**: 为了确保数据管道完整,我转向基于 CLI 的验证。运行 `tail -f /var/ossec/logs/archives/archives.json` 提供了日志获取和 JSON 解码成功的确切证据。

## 🧠 展示的技能

* **Linux 管理**: 管理系统服务和访问受保护的日志目录。

* **SIEM/IDS 集成**: 将外部工具日志 (Suricata) 映射到 SIEM 摄取管道。

* **日志分析**: 阅读和解释原始 JSON 安全遥测数据。

* **故障排除**: 管理文件权限和服务重启以确保数据流。

## 🏆 最终结果

该集成成功构建了一个统一的安全监控环境。通过利用 Suricata 的深度包检测和 Wazuh 的集中管理,该系统为所有网络活动提供了详尽的审计跟踪,甚至是那些未触发标准高严重性告警的事件。

## ⚙️ 阶段 2: Wazuh Manager 配置

为了弥合 Suricata 日志与 Wazuh 引擎之间的差距,修改了 `ossec.conf` 文件以启用完整归档日志记录。

**关键配置:**

* 将 `

## ⚙️ 阶段 2: Wazuh Manager 配置

为了弥合 Suricata 日志与 Wazuh 引擎之间的差距,修改了 `ossec.conf` 文件以启用完整归档日志记录。

**关键配置:**

* 将 `标签:AMSI绕过, EVE JSON, Filebeat, Homebrew安装, Metaprompt, Suricata, Wazuh, Windows 11, WSL, 入侵检测系统, 威胁检测, 安全信息与事件管理, 安全实验室, 安全数据湖, 安全运营中心, 安全集成, 密码管理, 插件系统, 搜索引擎爬取, 数据管道, 现代安全运营, 网络安全, 网络映射, 网络遥测, 软件工程, 防御监控, 隐私保护