dc401/adk-gcp-hunter

GitHub: dc401/adk-gcp-hunter

基于 Google ADK 的多代理自动化威胁狩猎系统,通过整合威胁情报文档对 GCP 云日志进行智能化安全分析。

Stars: 0 | Forks: 0

# adk-gcp-hunter

在 GCP 云日志中使用已完成威胁情报 PDF、Docx 和 Txt 文件的防护栏进行多代理威胁狩猎。旨在帮助狩猎分析师加速自动化和扩展狩猎冲刺。

核心代码由 Dennis Chow 开发,后经 GenAI 增强,以更好地处理边缘情况和错误。想现场体验吗?注册 [Google NeXT '26 CUSTLT-116](https://www.googlecloudevents.com/next-vegas/session/3908778/build-an-ai-threat-hunter-agentic-workflows-with-google-adk)

## 显著特性

- 可使用 CLI 实现输入和输出的自动化,以便您可以将此解决方案作为工具调用到其他代理工作流中。为简单起见和减少攻击面,默认不使用 A2A 或 MCP。

- 语义分块可处理大量文件或大文件,并使用指数退避来帮助控制 GCP Vertex 的 API 配额使用

- 确定性异常处理作为每个工具中的防护栏,以降低常见 OWASP 10 和 OWASP 10 LLM 攻击的风险

- 使用基本置信度评分的正则表达式快速确定性评估幻觉检测,对每个声明进行加权。低置信度分数仅软失败并在最后向分析师发出警告。提供查找建议

- Google Search 接地 sanitization 出口会移除敏感信息,如服务账户详情、项目 ID 和其他资源,或 IPv4 地址,以防代理需要进行研究

- 报告输出后的 JSON 修复。ADK pydantic 模式会导致最终硬失败并停止工作流。在 ADK 完成后将不完美 JSON 的修复实现为自己的函数,以提高机器可读性和可靠性

- 回退报告用于处理结果过多导致令牌激增的情况。还使用语义截断并发出警告,然后重定向以验证发现

- 最终报告的幻觉过滤会在事先过滤可能的问题,而不是"内联"失败和崩溃

- 时间感知回溯默认 3、7 和 14 天,用于与 `gcloud` 工具配合使用的参数

- 自定义会话结果状态插件,用于捕获输出日志,无论使用 `adk web` 还是 `adk run` 模式

## 免责声明

不提供明示保证。GenAI 即使有防护措施也会失败。目前,请每次使用狩猎分析师来验证结果。

## 发布说明

- 当前版本:v1.5.0 使用 Google ADK for Python 1.23。分析时间大约为 10-15 分钟。从 cti_src 对齐的模拟部署 terraform 示例 TTP 活动模块的时间平均另外需要 15-20 分钟。

- 新功能

- v1.5 大幅增强日志记录功能,适用于交互式(adk web)和非交互式(adk run 管道标准输入),包含 hunting_results 文件夹,其中包含原始 gcloud 工具输出,用于证据服务和"声明"验证,使用确定性正则表达式检测。禁用"llm as a judge"评估以加快速度并简化代码。新增 hallucination_detector 工具,抽象原始确定性检测并包含更多模式,使用"软失败"对幻觉风险进行评分,包括 JSON 报告优化后对命令执行与结果的正则表达式检查

- v1.4.1 非交互式模式 `adk run ./gcphunter_agent < <(echo "start hunt")`。包含更多优化传递

- v1.0 - MVP 发布,包含确定性防护栏和输入验证,不使用 LLM as a Judge。为控制配额消耗,指数退避设置较为激进。使用 Gemini 2.5 pro 和 flash

- **Windows** 用户在执行 venv 激活时应取消注释 requirements.txt 中的注释项

## 需求

- `gcloud` 应已安装并在系统上配置好您希望进行狩猎的***目标***项目 ID;最好使用具有 oauth 读取特定权限的服务账户。

- `terraform` 如果您希望部署与 cti_src 文件夹中的大多数 TTP 对齐的来自 gcp-threat-sim-tf 的示例 TTP 活动模块。

- `python3` 应安装到最新的稳定版本,但在 Windows 和 MacOS 上开发时使用的是 3.11.x 进行测试

- 注意:如果您没有上述工具,建议在未连接到组织的 GCP 项目沙盒中尝试,或在 cloudshell 中使用您的所有者权限进行尝试。

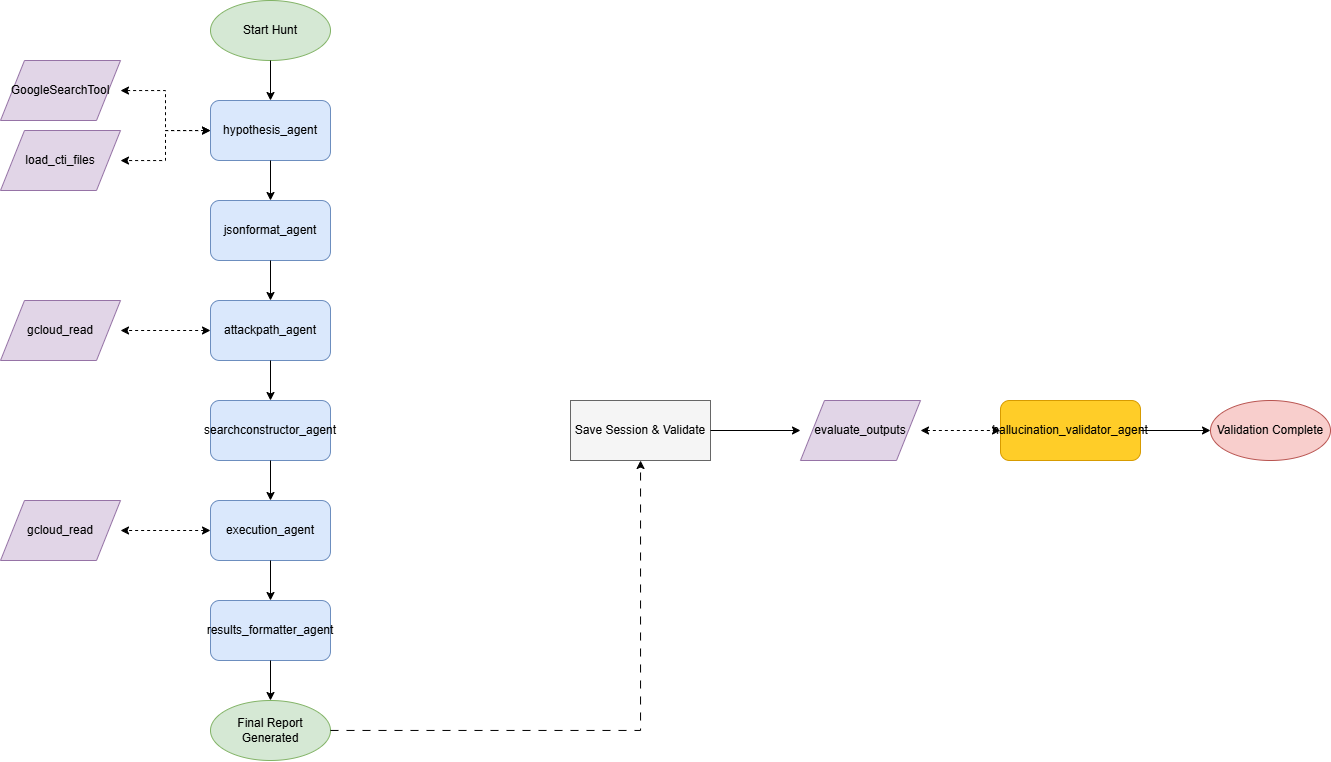

## Google ADK 常规流程

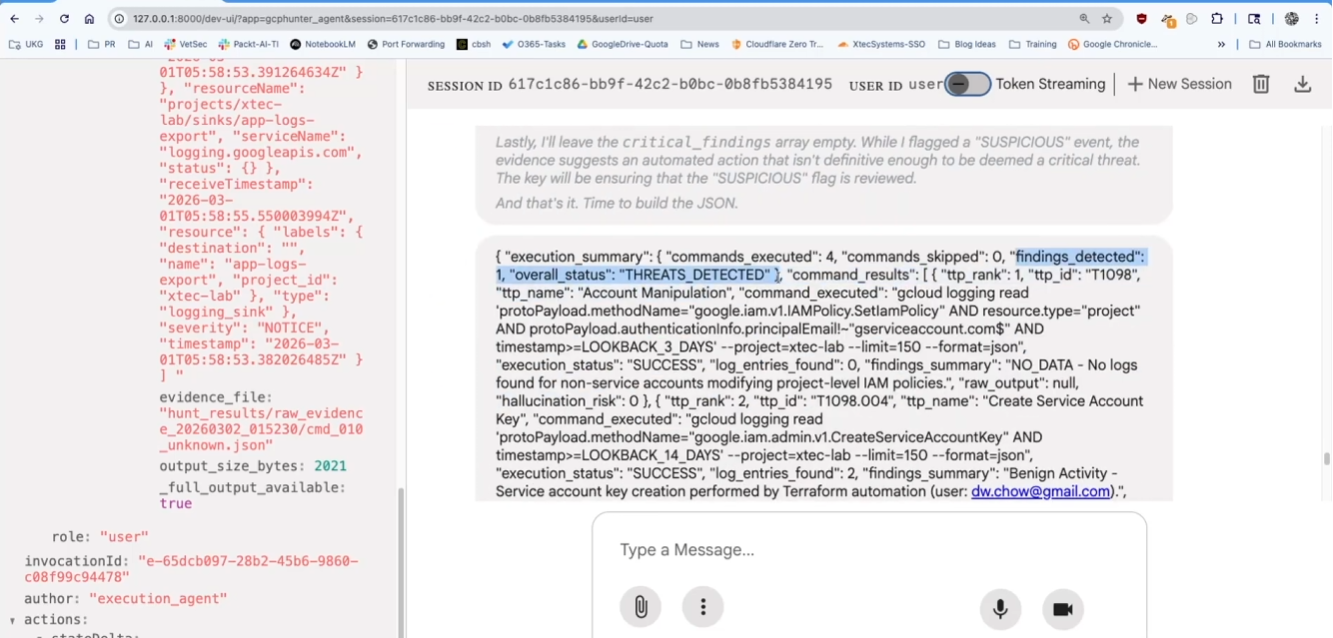

## 结果截图(ADK Web)

标签:ADK, Agentic AI, AI安全, Chat Copilot, Clair, GCP, Google Cloud, Google Vertex, Guardrails, SecOps, 云安全架构, 云日志, 多智能体, 威胁情报, 安全分析工具, 安全运营, 开发者工具, 扫描框架, 结构化查询, 网络安全, 自动化安全, 语义分块, 逆向工具, 隐私保护