oxfemale/CVE-2026-2636_PoC

GitHub: oxfemale/CVE-2026-2636_PoC

Windows CLFS.sys 驱动漏洞 PoC,演示非特权用户如何通过标准 API 调用触发不可恢复的系统蓝屏。

Stars: 4 | Forks: 1

# CVE-2026-2636: CLFS.sys 不可恢复状态导致 BSoD

## 概述

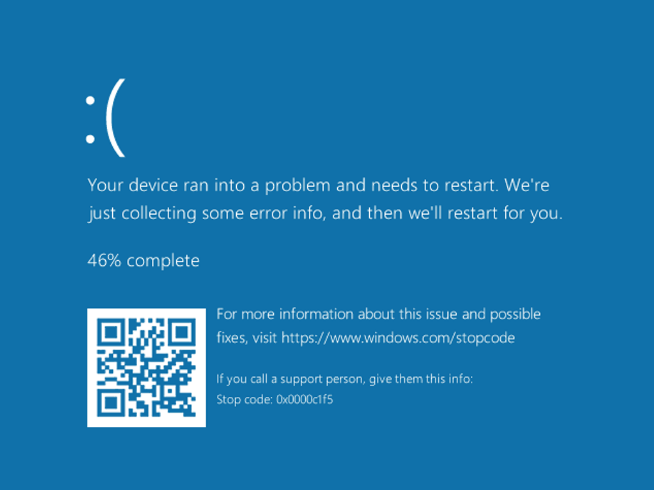

**CVE-2026-2636** 是 Windows 通用日志文件系统 (CLFS) 驱动程序 (`CLFS.sys`) 中的一个漏洞。非特权用户可以通过对由 `CreateLogFile` 打开的句柄调用 `ReadFile` API,从而触发系统进入不可恢复状态。这将导致蓝屏死机 (BSoD),进而造成拒绝服务。

**CVSS 向量:** (等待官方分配)

**影响:** 拒绝服务 (系统崩溃)

**发现时间:** 2025

**补丁发布:** 2025 年 9 月累积更新

## 受影响系统

| 版本 | 状态 |

|---------|--------|

| Windows 11 23H2 及更早版本 | ? 易受攻击 |

| Windows 11 2024 LTSC (2025 年 9 月之前) | ? 易受攻击 |

| Windows Server 2025 (2025 年 9 月之前) | ? 易受攻击 |

| Windows 11 2024 LTSC (含 2025 年 9 月更新) | ? 已修补 |

| Windows Server 2025 (含 2025 年 9 月更新) | ? 已修补 |

| Windows 25H2 (2025 年 9 月发布) | ? 已修补 |

## 技术深入分析

### 根本原因分析

该漏洞源于 **CWE-159: 特殊元素无效使用的不当处理**。具体而言,CLFS 驱动程序未能正确验证与 CLFS 日志文件上的读取操作相关的 I/O 请求数据包 (IRP) 中的标志组合。

### IRP 标志行为

当通过 `ReadFile` 对由 `CreateLogFile` 创建的句柄发起读取操作时,系统会生成带有特定标志的 IRP:

| 标志 | 值 | 描述 |

|------|-------|-------------|

| `IRP_PAGING_IO` | `0x02` | 表示 I/O 与内存分页有关(分页文件或内存映射文件) |

| `IRP_INPUT_OPERATION` | *不定* | 表示 I/O 操作涉及输入数据传输 |

**关键见解:** 为了保证函数行为正确,这些标志中**至少有一个**应被启用。在 PoC 场景中,两者均被禁用,这导致了错误的处理路径,从而触发 BSoD。

### 为什么这很重要

虽然 CLFS 子系统一直是过去漏洞的来源(通常与精心构造的 `.blf` 文件有关),但这个问题非常独特,因为:

- ? 它**不**需要恶意构造的日志文件

- ? 它仅依赖于意外的合法 Windows API 调用序列

- ? 它突显了驱动程序如何处理来自用户模式的 I/O 请求中的逻辑缺陷

- ? 它可以由**非特权用户**触发

## 概念验证

### 代码分析

该 PoC 刻意保持极简,仅包含两个主要 API 调用,展示了触发条件的简单性:

标签:0day挖掘, BSoD, CLFS.sys, Common Log File System, CreateLogFile, CVE-2026-2636, CWE-159, DoS, IRP, PoC, ReadFile, UML, Windows 11, Windows Server 2025, Windows内核漏洞, 内核安全, 内核驱动漏洞, 安全补丁, 拒绝服务, 暴力破解, 端点可见性, 系统崩溃, 蓝屏死机, 输入验证错误