ClawSecure/clawsecure-openclaw-security

GitHub: ClawSecure/clawsecure-openclaw-security

面向 OpenClaw AI agent 生态的安全扫描与审计平台,通过三层审计协议和持续监控帮助用户在安装和使用 agent 技能前发现并防范供应链攻击、凭据窃取等安全威胁。

Stars: 20 | Forks: 1

# ClawSecure — OpenClaw 安全扫描器与审计平台

[](https://opensource.org/licenses/MIT)

[](https://www.clawsecure.ai)

[](https://www.clawsecure.ai/registry)

[](https://www.clawsecure.ai/blog/owasp-asi-top-10-guide)

[](https://github.com/ClawSecure/shutup-tabs)

🛡️ **ClawSecure 是 OpenClaw 生态系统的独立完整性层** — 一个专为 AI agent 技能与工作流量身定制的免费 [OpenClaw 安全扫描器](https://www.clawsecure.ai)和审计平台。我们已经审计了来自社区策划的 [awesome-openclaw-skills](https://github.com/punkpeye/awesome-openclaw-skills) 列表和 [openclaw/skills](https://github.com/openclaw/skills) 仓库中的 2,890 多个技能,并通过我们独创的 3 层审计协议(3-Layer Audit Protocol)覆盖了所有 10 个 OWASP ASI Top 10 安全类别。

🔧 **ClawSecure 免费的 OpenClaw 开发者工具:** 我们还为 OpenClaw 生态系统推出了免费的开源工具。**[Railgun](https://github.com/ClawSecure/railgun)** -- 确定性的 agent 编排工具,不会让你产生高达 47,000 美元的账单。支持带有运行时限制、并发上限和每步可观察性的 YAML 流水线。**[ShutUp Tabs](https://github.com/ClawSecure/shutup-tabs)** -- 自动关闭 Claude Code 每次编辑文件时强制打开的差异标签页。适用于 VS Code、Cursor、Windsurf、Antigravity 以及所有 VS Code 分支。每周都会发布新工具。[查看所有免费工具。](https://github.com/ClawSecure/openclaw-developer-tools)

## 目录

- [OpenClaw 的安全问题](#the-openclaw-security-problem)

- [OpenClaw 安全审计功能](#openclaw-security-audit-features)

- [快速开始 — 扫描 OpenClaw 技能](#quick-start--scan-an-openclaw-skill)

- [OpenClaw 安全许可 API](#openclaw-security-clearance-api)

- [针对 OpenClaw 的 OWASP ASI Top 10 覆盖范围](#owasp-asi-top-10-coverage-for-openclaw)

- [为什么选择 ClawSecure 来保障 OpenClaw 安全](#why-clawsecure-for-openclaw-security)

- [OpenClaw 安全研究与报告](#openclaw-security-research-and-reports)

- [为 OpenClaw 安全做贡献](#contributing-to-openclaw-security)

- [ClawSecure 免费开发者工具](#free-developer-tools-by-clawsecure)

- [关于 ClawSecure](#about-clawsecure)

## OpenClaw 的安全问题

OpenClaw 是增长最快的开源 AI agent 框架之一,在 GitHub 上拥有超过 18 万颗星和 220 万以上的部署实例。这种增长使其成为高价值目标。ClawSecure 对最受欢迎的技能进行审计后发现,**41% 的技能至少包含一个安全漏洞** — 范围涉及从凭据窃取到未经授权的网络调用。

OpenClaw 用户面临的威胁超出了传统恶意软件的范畴。Palo Alto Networks (2026) 确定了**致命三要素 (Lethal Trifecta)** — 私有数据访问、不受信任的内容暴露和外部通信能力的融合 — 这是 AI agent 的标志性风险模式。OpenClaw 在设计上兼具了这三者。

ClawSecure 可检测的关键 OpenClaw 漏洞模式包括:

- **ClawHavoc** — 一场协同的恶意软件活动,通过看似专业的 ClawHub 技能传递凭据窃取程序

- **供应链投毒** — 注入到针对 npm 和 Python 生态系统的技能包中的恶意依赖项

- **潜伏 agent 攻击** — 通过初步检查但在安装后接收恶意更新的技能

- **提示词注入 (Prompt injection)** — 隐藏在技能元数据中操纵 agent 行为的指令

- **凭据渗漏** — 从 OpenClaw 配置文件中收集 API 密钥、OAuth token 和明文秘密的技能

传统的恶意软件扫描器无法发现这些威胁,因为它们缺乏关于 OpenClaw agent 如何运行的上下文。一个 AI 技能漏洞检查器需要了解剪贴板访问、shell 执行和屏幕截图捕获是标准的 agent 功能 — 而不是自动触发的危险信号。

## OpenClaw 安全审计功能

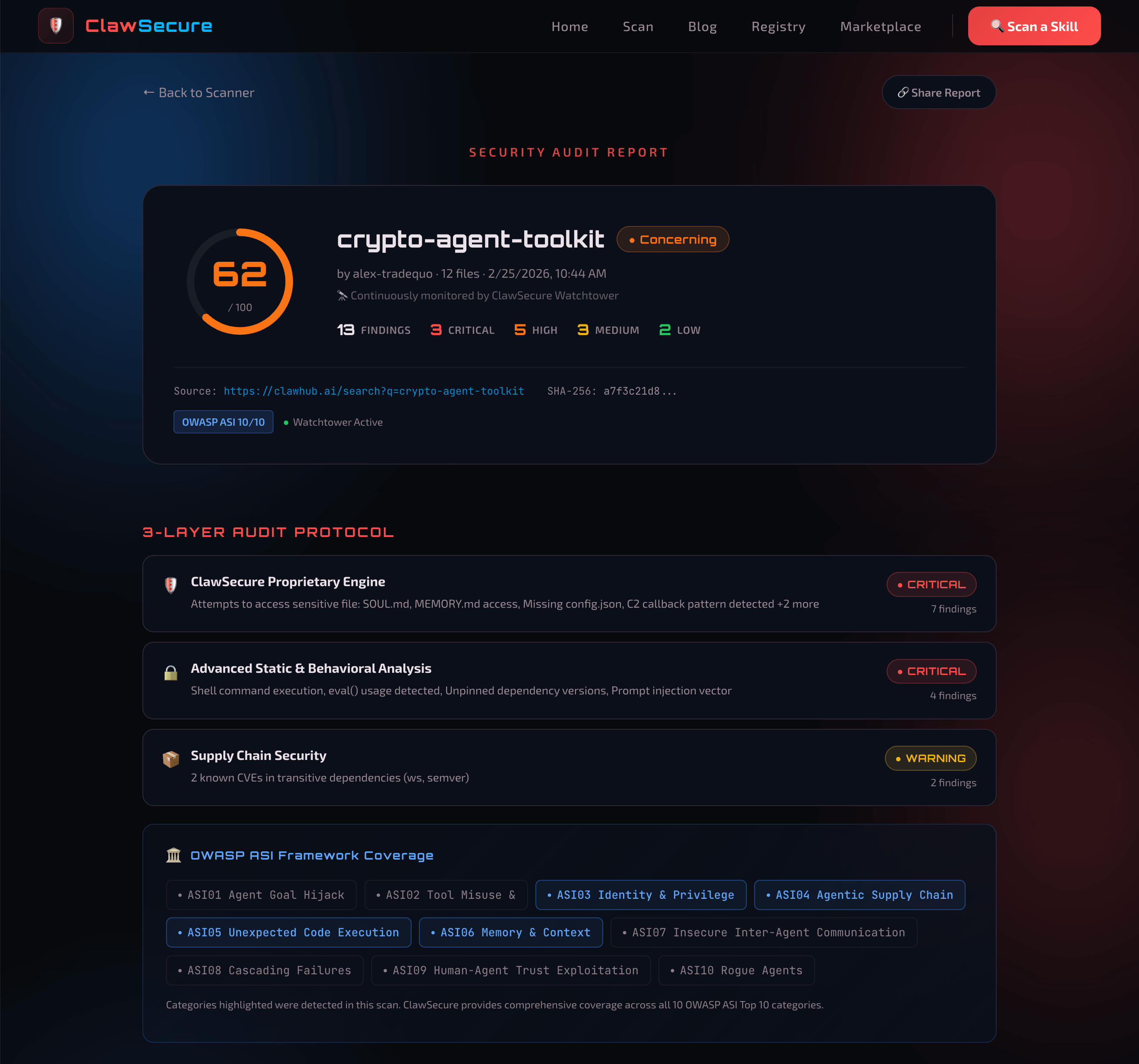

ClawSecure 提供了唯一涵盖所有 10 个 OWASP ASI 类别的 OpenClaw agent 完整安全解决方案。每次审计都通过我们独创的 3 层审计协议(3-Layer Audit Protocol)运行:

**第 1 层 — 专有威胁情报**

ClawSecure 的专有引擎针对 55 种以上的 OpenClaw 特定威胁模式分析技能,包括 ClawHavoc 检测、ReDoS 漏洞,以及能够区分真实威胁与正常 agent 功能的上下文感知智能。

**第 2 层 — 高级静态与行为分析**

深度代码分析,检查技能源代码、元数据和捆绑脚本中的执行模式、数据流、权限请求和行为指标。

**第 3 层 — 供应链安全**

跨 npm、PyPI 和其他包生态系统的全面依赖项审计,交叉引用已知 CVE 和漏洞数据库,在受感染的依赖项执行之前将其捕获。

### 完整功能列表

| 功能 | 描述 |

|---|---|

| **3 层审计协议** | 专有威胁情报、高级静态与行为代码分析以及供应链依赖项扫描协同工作 — 唯一涵盖所有三个攻击面的 OpenClaw 安全审计 |

| **OWASP ASI Top 10 扫描器** | 涵盖由 OWASP Agentic Security Initiative 定义的所有 10 个 agentic 安全类别的全面 OpenClaw 安全覆盖范围 — 从 agent 目标劫持和工具滥用到数据渗漏和 agent 持久化 |

| **Watchtower 24/7 监控** | 自动化的哈希漂移检测,在代码更改时即时重新审计 — 持续监控 2,890 多个 OpenClaw 技能,以发现安装后的篡改、潜伏激活和未经授权的修改 |

| **安全许可 API** | 为开发者和平台提供可编程的实时完整性验证 — 在授予对敏感数据或工具的访问权限之前,验证任何 OpenClaw agent 的安全状态、分数和哈希匹配 |

| **上下文感知智能** | 针对生态系统的特定威胁分类,可区分真实威胁与标准的 OpenClaw agent 功能 — 消除通用恶意软件扫描器在合法 AI agent 工具上产生的误报 |

| **反潜伏 Agent 检测** | 持续的 OpenClaw 安全监控可捕获安装后的代码修改 — 检测通过初步检查但在部署后收到恶意更新的技能 |

| **ClawHavoc 检测** | 专为 ClawHavoc 恶意软件家族构建的检测 — 识别针对 OpenClaw 用户的 C2 回调模式、凭据收集例程和恶意域连接 |

| **AI 技能漏洞检查器** | 专为 AI agent 技能分析量身定制的 55 种以上威胁模式 — 包括提示词注入、eval() 滥用、base64 混淆、数据渗漏和 ReDoS 漏洞 |

| **已验证 Agent 注册表** | 包含 2,890 多个已审计 OpenClaw agent 的可公开搜索目录,支持类别过滤、分数范围和精选区 — 得分 80 以上的技能将获得 ClawSecure 已验证徽章 |

| **免费 Web 扫描** | 无需安装 — 粘贴任何 ClawHub 技能 URL、GitHub 链接或技能名称,或上传一个 zip 文件,即可在 30 秒内获得完整的 OpenClaw 安全审计报告 |

| **安装前验证** | 在安装前扫描任何 OpenClaw 技能 — 通过 Web 扫描器、安全许可 API 或已验证 Agent 注册表验证安全状态,然后再授予 agent 对系统的访问权限 |

| **CVE 检测与权限评分** | CVE-2026-25253 检测、config.json 权限分析以及 OpenClaw 技能配置文件的风险评分 — 捕获 AI agent 设置中危险的权限升级模式 |

| **SOUL.md 与 MEMORY.md 安全** | 分析 OpenClaw agent 身份和内存配置文件,以发现提示词注入、未经授权的指令覆盖和持久化操纵企图 |

| **供应链漏洞扫描** | 针对 CVE 数据库的完整 npm 和 PyPI 依赖树扫描 — 检查每个包的已知漏洞,标记未固定版本,检测整个 OpenClaw 生态系统中的受感染依赖项 |

| **SHA-256 篡改检测** | 对所有被跟踪的技能进行加密内容哈希处理 — 支持通过安全许可 API 进行哈希匹配验证,并为 OpenClaw 安全的 Watchtower 完整性监控提供支持 |

| **可共享的安全审计报告** | 为每个扫描的技能提供带有唯一 URL 的公开报告页面 — 与团队共享 OpenClaw 安全审计结果,嵌入到文档中,或从技能 README 中链接以保持透明度 |

| **2,890+ 策划的审计数据库** | 审计了来自社区策划的 awesome-openclaw-skills 列表和 openclaw/skills 仓库的技能 — OpenClaw 生态系统最大的公开安全分析 |

## 快速开始 — 扫描 OpenClaw 技能

**方式 1:通过 Web 界面扫描**

访问 [OpenClaw 安全扫描器](https://www.clawsecure.ai/#scan) 并粘贴任何 ClawHub 技能 URL 或上传一个技能 zip 文件。结果将在几秒钟内以完整的安全审计报告形式交付。

**方式 2:使用安全许可 API**

对于可编程的 OpenClaw 安全自动化,将[安全许可 API](https://www.clawsecure.ai/marketplace) 集成到您的工作流中,以便在授予对敏感数据或操作的访问权限之前验证 agent 的完整性。详情请参阅[完整 API 文档](docs/API.md)。

**方式 3:浏览注册表**

在已验证 Agent 注册表中探索 [2,890 多个已审计的 OpenClaw agent](https://www.clawsecure.ai/registry)。按类别、安全分数或验证状态进行过滤,为您的工作流寻找受信任的技能。

## OpenClaw 安全许可 API

OpenClaw 安全许可 API 为在 OpenClaw 生态系统中构建的开发者和平台提供实时的可编程完整性验证。

### 请求示例

```

curl -X POST https://www.clawsecure.ai/api/v1/clearance \

-H "Content-Type: application/json" \

-d '{

"agent_id": "github-user/skill-name",

"current_skill_hash": "sha256:abc123..."

}'

```

### 响应示例

```

{

"status": "SECURE",

"score": 92,

"agent_id": "github-user/skill-name",

"last_audit": "2026-02-25T14:30:00Z",

"report_url": "https://www.clawsecure.ai/report/abc123",

"hash_match": true,

"categories_covered": 10

}

```

### 状态码

| 状态 | 含义 |

|---|---|

| `SECURE` | Agent 通过了审计,并且哈希值与已验证版本匹配 |

| `UNVERIFIED` | Agent 尚未审计或哈希值未被识别 |

| `DENIED` | Agent 未通过关键安全检查 |

**速率限制:** 100 次请求/分钟。目前免费且开放 — 无需 API 密钥。

有关完整的端点参考、身份验证详细信息和集成示例,请参阅 [docs/API.md](docs/API.md)。

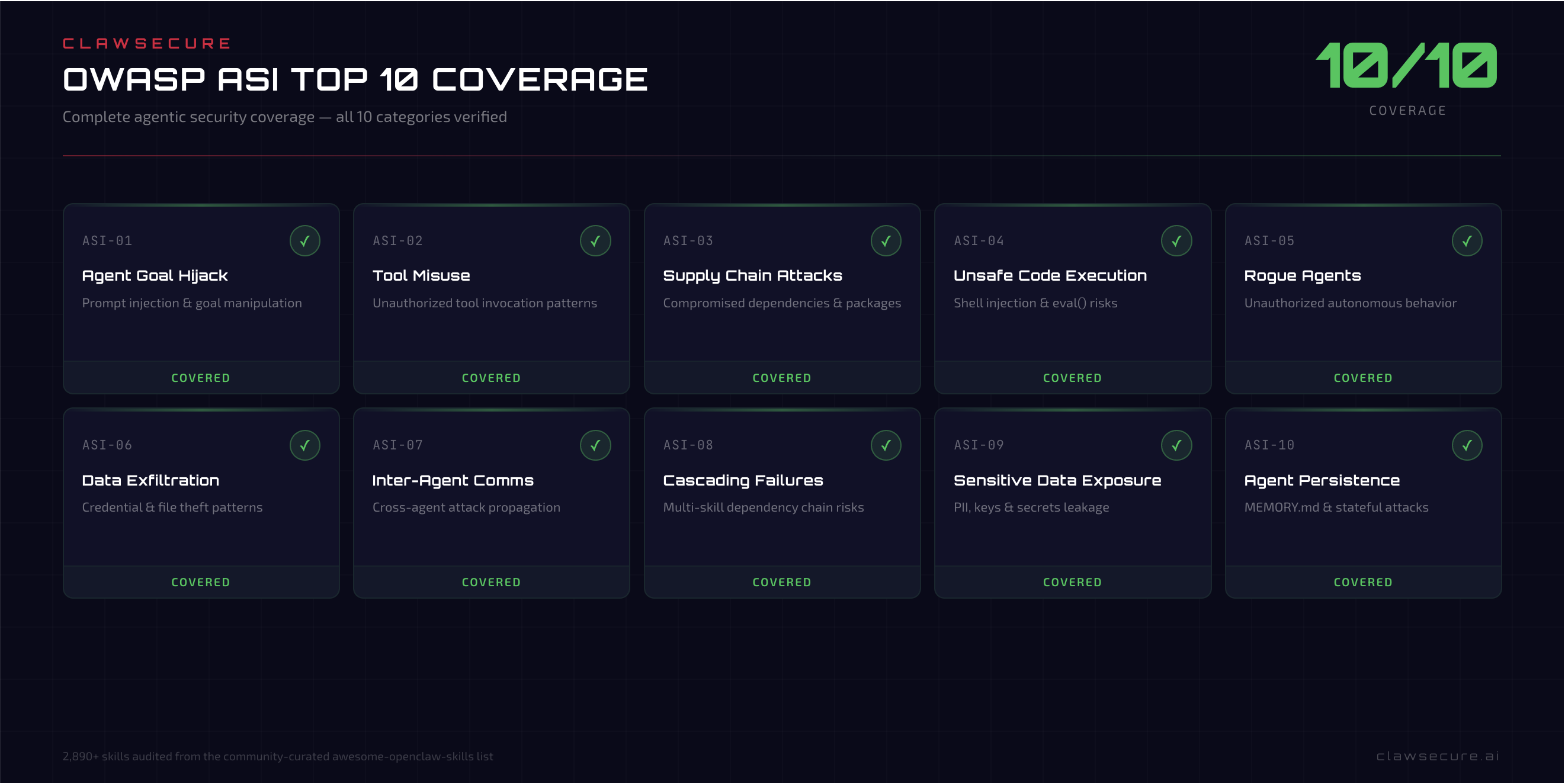

## 针对 OpenClaw 的 OWASP ASI Top 10 覆盖范围

ClawSecure 全面覆盖了 OWASP Agentic Security Initiative (ASI) Top 10 的所有 10 个类别 — 这是 AI agent 系统的新兴安全标准。

| # | OWASP ASI 类别 | ClawSecure 覆盖范围 |

|---|---|---|

| ASI-01 | Agent 目标劫持 | 对技能元数据、SKILL.md 文件和捆绑脚本进行提示词注入检测 |

| ASI-02 | 工具滥用 | 针对系统级工具访问的权限分析和能力审计 |

| ASI-03 | 供应链攻击 | 跨 npm、PyPI 和捆绑包的第 3 层依赖项扫描 |

| ASI-04 | 不安全的代码执行 | 对 shell 命令、eval 模式和代码生成的分析 |

| ASI-05 | 流氓 Agent | 通过上下文感知智能进行行为指纹识别和意图分类 |

| ASI-06 | 数据渗漏 | 网络调用分析,检测未经授权的数据传输模式 |

| ASI-07 | Agent 间通信 | 针对多 agent 集群安全的工作流握手分析 |

| ASI-08 | 级联故障 | 依赖链分析和供应链级联预防 |

| ASI-09 | 敏感数据暴露 | 对配置文件、环境变量和内存中的凭据与机密检测 |

| ASI-10 | Agent 持久化 | 用于安装后完整性验证的 Watchtower 哈希漂移监控 |

有关每个类别的详细说明以及 ClawSecure 如何将发现结果映射到 OWASP ASI 框架,请参阅 [docs/OWASP-ASI.md](docs/OWASP-ASI.md)。如需完整指南,请阅读我们博客上的 [为 OpenClaw 用户解析的 OWASP ASI Top 10](https://www.clawsecure.ai/blog/owasp-asi-top-10-guide)。

## 为什么选择 ClawSecure 来保障 OpenClaw 安全

**通用扫描器无法理解 OpenClaw。** 传统的恶意软件扫描器会将合法的 agent 工具标记为可疑,因为它们缺乏生态系统上下文。对于 OpenClaw 生产力技能来说标准的剪贴板访问权限,会被通用扫描器标记为“潜在恶意” — 这种噪音会淹没真正的威胁。

ClawSecure 的上下文感知智能理解 OpenClaw 生态系统,并能区分真正的威胁与正常的 agent 功能。当我们审计 OpenClaw 自己的 `peekaboo` 技能时,通用扫描器将其标记为可疑。ClawSecure 给了它 95 分(安全) — 因为我们了解,剪贴板访问和 shell 执行等系统级功能对于任何有用的 OpenClaw agent 来说都是标准配置。

**静态扫描是不够的。** 今天通过检查的技能可能会在明天收到恶意更新。ClawSecure 的 Watchtower 全天候监控所有 2,890 多个受跟踪的技能,并在任何技能代码发生更改时自动重新审计。在启用 Watchtower 的 24 小时内,我们检测到 35 个代码被修改的技能 — 并且所有受跟踪的技能中有 22.9% 自初次审计以来至少记录了一次哈希更改。

**没有其他工具能涵盖一切。** ClawSecure 是唯一提供 10/10 OWASP ASI 覆盖率、实时完整性监控、通过安全许可 API 进行运行时验证,以及专为 agentic 时代打造的包含 55 种以上威胁模式的 AI 技能漏洞检查器的 OpenClaw 审计工具。

## OpenClaw 安全研究与报告

- [**41% 的热门 OpenClaw 技能存在安全漏洞**](https://www.clawsecure.ai/blog/41-percent-openclaw-skills-vulnerabilities) — 来自 OpenClaw 生态系统最大规模的公开安全审计的旗舰研究

- [**ClawHavoc 详解:针对 OpenClaw Agent 的恶意软件家族**](https://www.clawsecure.ai/blog/clawhavoc-explained) — 深入探讨凭据窃取、C2 回调以及 ClawHavoc 活动

- [**为 OpenClaw 用户解析 OWASP ASI Top 10**](https://www.clawsecure.ai/blog/owasp-asi-top-10-guide) — 涵盖所有 10 个 agentic 安全风险类别的综合指南

- [**潜伏 Agent 问题:安全的技能在安装后如何变得危险**](https://www.clawsecure.ai/blog/sleeper-agent-problem) — 为什么运行时完整性监控对 OpenClaw 安全至关重要

- [**已验证 Agent 注册表 — 浏览 2,890 多个已审计技能**](https://www.clawsecure.ai/registry) — 按类别和安全分数搜索、过滤和发现已审计的 OpenClaw agent

## 🔧 ClawSecure 免费开发者工具

ClawSecure 构建了市场上最安全的 AI agent 开发者工具。除了安全平台之外,我们还推出了免费的开源工具,旨在解决与 AI agent 协作时的日常烦恼,无论您是在编写代码、自动化工作流,还是构建您的 agent 操作系统。每一个工具均采用 MIT 许可,永久免费,并且因为我们也每天都在与 AI agent 打交道,早已厌倦了您所面临的那些同样的问题才构建了它们。

| 工具 | 功能 | 安装 |

|------|-------------|---------|

| **[ShutUp Tabs](https://github.com/ClawSecure/shutup-tabs)** | 你知道 Claude Code 每次编辑文件时都会打开一个新的差异标签页吗?然后又在另一个标签页中打开该文件本身?突然之间你打开了 40 个标签页,什么都找不到?ShutUp Tabs 会检测这些 AI agent 标签页,并在安全延迟后自动关闭它们,以确保您的写入操作首先完成。适用于 VS Code、Cursor、Windsurf、Google Antigravity、Roo Code、Cline、Kilo Code 以及所有 VS Code 分支。 | [VS Code Marketplace](https://marketplace.visualstudio.com/items?itemName=ClawSecure.shutup-tabs) / [Open VSX](https://open-vsx.org/extension/ClawSecure/shutup-tabs) |

| **[Railgun](https://github.com/ClawSecure/railgun)** | 两个 AI agent 跑出了 47,000 美元的账单,而所有人都以为它们在工作。88% 的 agent 试点项目永远无法投入生产。问题是什么?Agent 在临时即兴安排工作流。Railgun 将序列锁定在 YAML 文件中。每个 agent 完成自己的工作,将输出传递给下一步,没有人即兴发挥。更便宜(每步获取全新上下文,无窗口膨胀),可靠(确定性的执行顺序),并且可修复(您可以准确查看每个步骤接收和生成的内容)。 | [GitHub](https://github.com/ClawSecure/railgun) |

有关所有免费工具、详细描述和安装说明,请参阅 **[openclaw-developer-tools](https://github.com/ClawSecure/openclaw-developer-tools)**。每周都会发布新工具。

## 关于 ClawSecure

ClawSecure 是 AI agent 技能与工作流的独立完整性层。ClawSecure 构建了市场上最安全的 AI agent 开发者工具,提供了 OpenClaw 生态系统安全扩展所需的安全基础设施。凭借 3,000 多个已审计的技能、全面的 OWASP ASI Top 10 覆盖范围、AI 驱动的运行时监控以及 24/7 的 Watchtower 监控,ClawSecure 提供了通用扫描器无法企及的审计深度和运行时验证。

**由 [J.D. Salbego](https://x.com/JDSalbego) 创立** — 拥有 10 年以上为新兴技术生态系统构建信任基础设施经验的两次退出创始人。

🌐 [clawsecure.ai](https://www.clawsecure.ai) · 🐦 [@ClawSecure](https://x.com/ClawSecure) · 📧 contact@clawsecure.ai

## 许可证

本项目基于 [MIT 许可证](LICENSE) 授权。

标签:AI安全, AI智能体, API安全, Chat Copilot, CISA项目, DevSecOps, JSON输出, OpenClaw, 上游代理, 人工智能, 人工智能安全, 合规性, 威胁情报, 安全扫描, 完整性校验, 开发者工具, 时序注入, 暗色界面, 用户模式Hook绕过, 网络安全, 隐私保护