FrancisVillalon/cybersecurity-home-lab

GitHub: FrancisVillalon/cybersecurity-home-lab

该项目构建了一个集成SIEM、NIDS及防火墙的虚拟化企业网络环境,特别部署了存在漏洞的代理式AI应用,旨在模拟真实场景下的防御体系建设与AI安全攻击研究。

Stars: 0 | Forks: 0

tags:

- lab-documentation

- overview

- architecture

- lab-infrastructure

type: reference

domain: lab.internal

network-segments:

- WAN_NET: 203.0.113.0/24

- DMZ_NET: 192.168.10.0/24

- LAN_NET: 192.168.20.0/24

status: in-progress

# 网络安全家庭实验室:简介

本项目记录了一个虚拟化企业网络环境的设计、实施和运营,具有两个核心学习目标。首先是基础设施工程——从零开始构建一个逼真的多区域网络(WAN、DMZ 和 LAN),涵盖路由、防火墙、网络分段和安全监控。其次是 AI 安全研究——在 DMZ 中部署一个真实的代理式 AI 应用程序作为蓄意攻击目标,并在逼真的网络环境中系统地探索其攻击面。

## 攻击模拟

| # | 模拟 | 摘要 |

|---|---|---|

| 1 | [代理式 AI 利用](Agentic%20AI%20Exploitation.md) | 针对 DMZ 中有漏洞的代理式 AI 应用程序进行提示注入——结果是以 root 身份进行任意文件写入,无需提权。 |

## 项目范围

该实验室专注于模拟小型组织的本地企业网络。重点领域包括:

- **网络分段:** 实施 DMZ 和内部受信任网络。

- **防御能力:** 部署 SIEM 和漏洞管理工具。

- **事件响应:** 通过模拟攻击验证安全控制措施。

- **代理式 AI 攻击面:** 在 DMZ 中部署一个存在漏洞的代理式 AI 应用程序,并在逼真的网络环境中探索其对外部威胁的暴露情况。

## 核心目标

1. **网络分段:** 设计并实施三个不同的区域:**WAN**、**DMZ** 和 **LAN**。

2. **防火墙与路由:** 部署 **pfSense** 作为主要安全网关,以强制执行区域间策略。

3. **边缘服务:** 利用上游 **边缘路由器** 为 DMZ 提供 NAT 和 DNS 解析。

4. **身份管理:** 建立 **Active Directory (AD)** 域以进行集中端点管理。

5. **安全监控:** 部署 **Wazuh** 用于端点检测、告警生成和全环境关联。

6. **安全监控:** 一个 **Network TAP** (SURICATA-BR01) 串联在 PFSENSE-FW01 之间,捕获 LAN_NET 中的所有网络流量。这将提供 NIDS。在 DMZ_NET 中

7. **漏洞管理:** 使用 **Nessus** 识别系统配置错误并确定修复优先级。

8. **攻击模拟:** 执行源自 WAN_NET 的针对实验室基础设施和 DMZ 托管的代理式 AI 应用程序的外部威胁场景,以验证检测和预防控制措施。

9. **代理式 AI 安全研究:** 在 DMZ 中部署 `AGENTICAI-01`——一个故意设置漏洞的代理式 AI 应用程序——并系统地探索其攻击面,包括通过 AI 驱动操作进行的提示注入、工具滥用和提权。

10. **技术文档:** 维护实验室架构和发现的综合记录。

## 实验室架构与设计

### 网络拓扑

-1.webp)

### 网络分段基本原理

| 分段 | 信任级别 | 描述 |

| :---------- | :------------ | :---------------------------------------------------------------------------------------------------------------------------------------------- |

| **WAN_NET** | **不受信任** | 模拟公共互联网 (TEST-NET-3, `203.0.113.0/24`)。这是所有模拟外部威胁的起源点。 |

| **DMZ_NET** | ** screened** | 充当 WAN 和 LAN 之间的缓冲区 (`192.168.10.0/24`)。托管可公开访问的服务。需要跨越两个边界才能到达 LAN。 |

| **LAN_NET** | **受信任** | 核心内部区域 (`192.168.20.0/24`)。受 pfSense 防火墙上的默认拒绝策略保护。 |

### 设计决策

#### Wazuh

Wazuh 的三个核心组件——`wazuh-indexer`、`wazuh-manager` 和 `wazuh-dashboard`——部署在单个主机 `WAZUH-SIEM01` 上,作为一体化安装方案。

这符合本环境的规模;由于端点少于 10 个,日志量完全在单个主机的容量范围内。

在较大的企业环境中,这些组件通常会在专用服务器上运行,以支持水平扩展和高可用性。

## 网络配置

### VirtualBox 网络映射

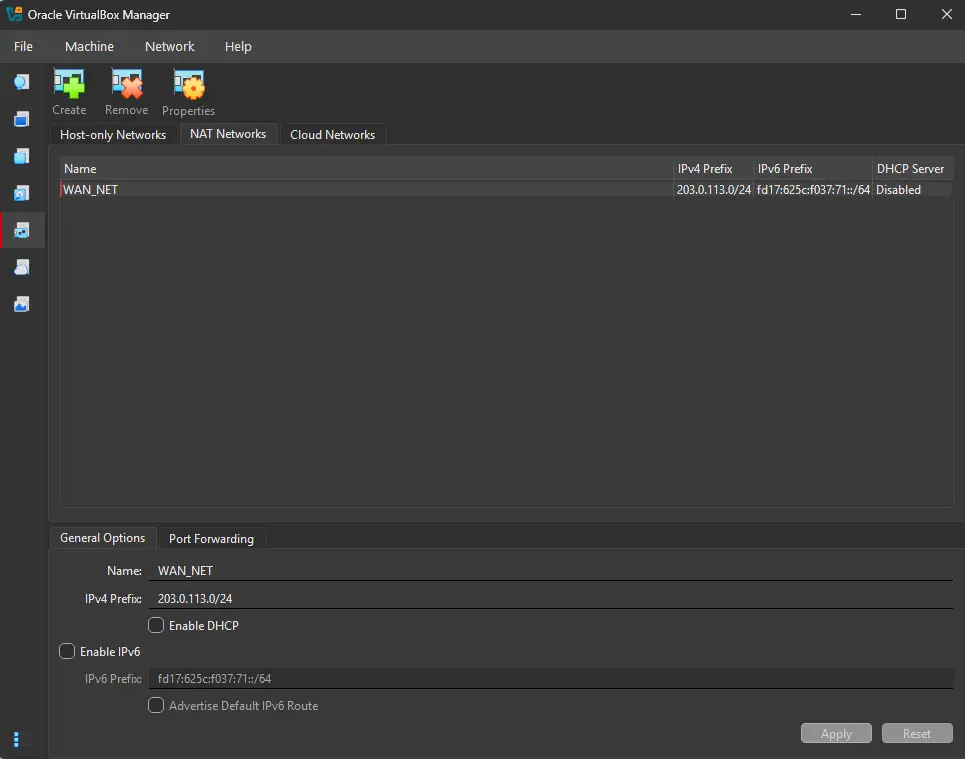

| 网络分段 | VirtualBox 类型 | IP 地址空间 | 基本原理 |

| :-------------- | :--------------- | :---------------- | :--------------------------------------------------- |

| **WAN_NET** | NAT 网络 | `203.0.113.0/24` | 模拟公共 IP 空间;提供出站访问。 |

| **DMZ_NET** | 内部网络 | `192.168.10.0/24` | DMZ 服务的隔离网段。 |

| **LAN_NET** | 内部网络 | `192.168.20.0/24` | 内部端点的隔离网段。 |

## 资产清单

| VM 名称 | 角色 | 操作系统 | vCPU | 内存 | 存储 | NIC 1 (网络 / IP) | NIC 2 (网络 / IP) | NIC 3 (网络 / IP) |

| :---------------- | :------------------------ | :------------------------------------------ | :--- | :---- | :------ | :------------------------- | :--------------------- | -------------------- |

| [**EDGE-RTR01**](infrastructure/EDGE-RTR01.md) | 边缘路由器 | Ubuntu Server 25.10 | 1 | 512MB | 10GB | WAN: `203.0.113.3/24` | DMZ: `192.168.10.3/24` | - |

| [**PFSENSE-FW01**](infrastructure/PFSENSE-FW01.md) | 防火墙 | pfSense | 1 | 2GB | 16GB | DMZ: `192.168.10.4/24` | LAN: `192.168.20.1/24` | - |

| [**ATTACKER01**](infrastructure/ATTACKER01.md) | 威胁行为者 | Kali Linux | 2 | 2GB | 20GB | WAN: `203.0.113.4/24` | DMZ: `192.168.10.5/24` | LAN: `DHCP` |

| [**DC01**](infrastructure/DC01.md) | 域控制器 | Windows Server 2019 | 4 | 4GB | 60GB | LAN: `192.168.20.10/24` | - | - |

| [**WAZUH-SIEM01**](infrastructure/WAZUH-SIEM01.md) | SIEM 服务器 | Ubuntu Server 22.04.5 | 4 | 4GB | 50GB | LAN: `192.168.20.20/24` | - | - |

| [**SURICATA-BR01**](infrastructure/SURICATA-BR01.md) | Network TAP 和 NIDS | Ubuntu Server 22.04.5 | 2 | 4GB | 50GB | LAN:

`192.168.20.30/24` | | | | [**NESSUS-SCAN01**](infrastructure/NESSUS-SCAN01.md) | 漏洞扫描器 | Tenable Core | 2 | 4GB | 50GB | LAN: `192.168.20.40/24` | - | - | | [**PC01**](infrastructure/PC01.md) | 工作站 | Windows 11, version 22H2 (22621.4108) amd64 | 2 | 4GB | 64GB | LAN: `DHCP` | - | - | | [**AGENTICAI-01**](infrastructure/AGENTICAI-01.md) | 有漏洞的代理式 AI 应用 | Ubuntu Server 22.04.5 | 2 | 2GB | 50GB | DMZ: `192.168.10.6/24` | | | ### 域 | 属性 | 值 | 描述 | | ---------------------- | -------------- | -------------------------------------------------------- | | **林根域** | `lab.internal` | 林的主 DNS 名称 | | **NetBIOS 名称** | `LAB` | 用于传统兼容性和 pre-windows 2000 登录 | ### DNS 主机名 | 主机名 | IP | 服务 | 主机 VM | | :---------------------- | :-------------- | :---------------------- | :------------ | | `wazuh.lab.internal` | `192.168.20.20` | Wazuh Dashboard (HTTPS) | WAZUH-SIEM01 | | `suricata.lab.internal` | `192.168.20.30` | Suricata NIDS | SURICATA-BR01 | ### IP 地址范围 | 网络分段 | IP 地址范围 | 描述 | | :-------------- | :---------------------------------- | :------------------------------------------------ | | **LAN_NET** | `192.168.20.1` - `192.168.20.99` | 需要静态 IP 的设备(例如 DC01) | | **LAN_NET** | `192.168.20.100` - `192.168.20.199` | DHCP IP 范围 | ### 凭证 此处的所有凭证都故意设置得很弱。我们专注于网络分段、检测工程和攻击模拟,而不是加强身份验证。 | VM 名称 | 用户名 | 密码 | 附加信息 | 描述 | | :---------------- | :----------------------- | :--------------------------------- | ----------------------------- | ------------------------- | | **EDGE-RTR01** | `router-vm` | `P@ssw0rd123` | | VM 登录 | | **PFSENSE-FW01** | `admin` | `P@ssw0rd123` | | Web 界面登录 | | **ATTACKER01** | `kali` | `kali` | | VM 登录 | | **DC01** | `Administrator` | `P@ssw0rd123` | DSRM: `P@ssw0rd123` | 本地管理员登录 | | **PC01** | `jdoe@lab.internal` | `P@ssw0rd123` | | 标准用户登录 | | **DC01** | `fvillalon@lab.internal` | `P@ssw0rd123` | | 域管理员登录 | | **WAZUH-SIEM01** | `wazuh-siem01` | `P@ssw0rd123` | | VM / SSH 登录 | | **WAZUH-SIEM01** | `admin` | `6kN+Inwz2HU9GnTY*Fmt9DxshWLKTGbq` | `https://wazuh.lab.internal/` | Web 界面登录 | | **AGENTICAI-01** | `agenticai-01` | `P@ssw0rd123` | | VM 登录 | | **SURICATA-BR01** | `suricata-br01` | `P@ssw0rd123` | `suricata.lab.internal` | VM 登录 | ## 未来路线图

`192.168.20.30/24` | | | | [**NESSUS-SCAN01**](infrastructure/NESSUS-SCAN01.md) | 漏洞扫描器 | Tenable Core | 2 | 4GB | 50GB | LAN: `192.168.20.40/24` | - | - | | [**PC01**](infrastructure/PC01.md) | 工作站 | Windows 11, version 22H2 (22621.4108) amd64 | 2 | 4GB | 64GB | LAN: `DHCP` | - | - | | [**AGENTICAI-01**](infrastructure/AGENTICAI-01.md) | 有漏洞的代理式 AI 应用 | Ubuntu Server 22.04.5 | 2 | 2GB | 50GB | DMZ: `192.168.10.6/24` | | | ### 域 | 属性 | 值 | 描述 | | ---------------------- | -------------- | -------------------------------------------------------- | | **林根域** | `lab.internal` | 林的主 DNS 名称 | | **NetBIOS 名称** | `LAB` | 用于传统兼容性和 pre-windows 2000 登录 | ### DNS 主机名 | 主机名 | IP | 服务 | 主机 VM | | :---------------------- | :-------------- | :---------------------- | :------------ | | `wazuh.lab.internal` | `192.168.20.20` | Wazuh Dashboard (HTTPS) | WAZUH-SIEM01 | | `suricata.lab.internal` | `192.168.20.30` | Suricata NIDS | SURICATA-BR01 | ### IP 地址范围 | 网络分段 | IP 地址范围 | 描述 | | :-------------- | :---------------------------------- | :------------------------------------------------ | | **LAN_NET** | `192.168.20.1` - `192.168.20.99` | 需要静态 IP 的设备(例如 DC01) | | **LAN_NET** | `192.168.20.100` - `192.168.20.199` | DHCP IP 范围 | ### 凭证 此处的所有凭证都故意设置得很弱。我们专注于网络分段、检测工程和攻击模拟,而不是加强身份验证。 | VM 名称 | 用户名 | 密码 | 附加信息 | 描述 | | :---------------- | :----------------------- | :--------------------------------- | ----------------------------- | ------------------------- | | **EDGE-RTR01** | `router-vm` | `P@ssw0rd123` | | VM 登录 | | **PFSENSE-FW01** | `admin` | `P@ssw0rd123` | | Web 界面登录 | | **ATTACKER01** | `kali` | `kali` | | VM 登录 | | **DC01** | `Administrator` | `P@ssw0rd123` | DSRM: `P@ssw0rd123` | 本地管理员登录 | | **PC01** | `jdoe@lab.internal` | `P@ssw0rd123` | | 标准用户登录 | | **DC01** | `fvillalon@lab.internal` | `P@ssw0rd123` | | 域管理员登录 | | **WAZUH-SIEM01** | `wazuh-siem01` | `P@ssw0rd123` | | VM / SSH 登录 | | **WAZUH-SIEM01** | `admin` | `6kN+Inwz2HU9GnTY*Fmt9DxshWLKTGbq` | `https://wazuh.lab.internal/` | Web 界面登录 | | **AGENTICAI-01** | `agenticai-01` | `P@ssw0rd123` | | VM 登录 | | **SURICATA-BR01** | `suricata-br01` | `P@ssw0rd123` | `suricata.lab.internal` | VM 登录 | ## 未来路线图

标签:Agentic AI, AI安全, Chat Copilot, CISA项目, DMZ, Metaprompt, NIDS, OPA, pfSense, Terraform 安全, TGT, 企业网络, 容器化, 提示注入, 攻击模拟, 攻防演练, 数据展示, 智能体安全, 红队, 网络分段, 网络安全, 网络安全审计, 网络实验室, 网络架构设计, 虚拟化, 路由与交换, 防火墙, 隐私保护, 集群管理, 靶场, 驱动签名利用