WissemTy/Network-Security-Lab

GitHub: WissemTy/Network-Security-Lab

Stars: 1 | Forks: 0

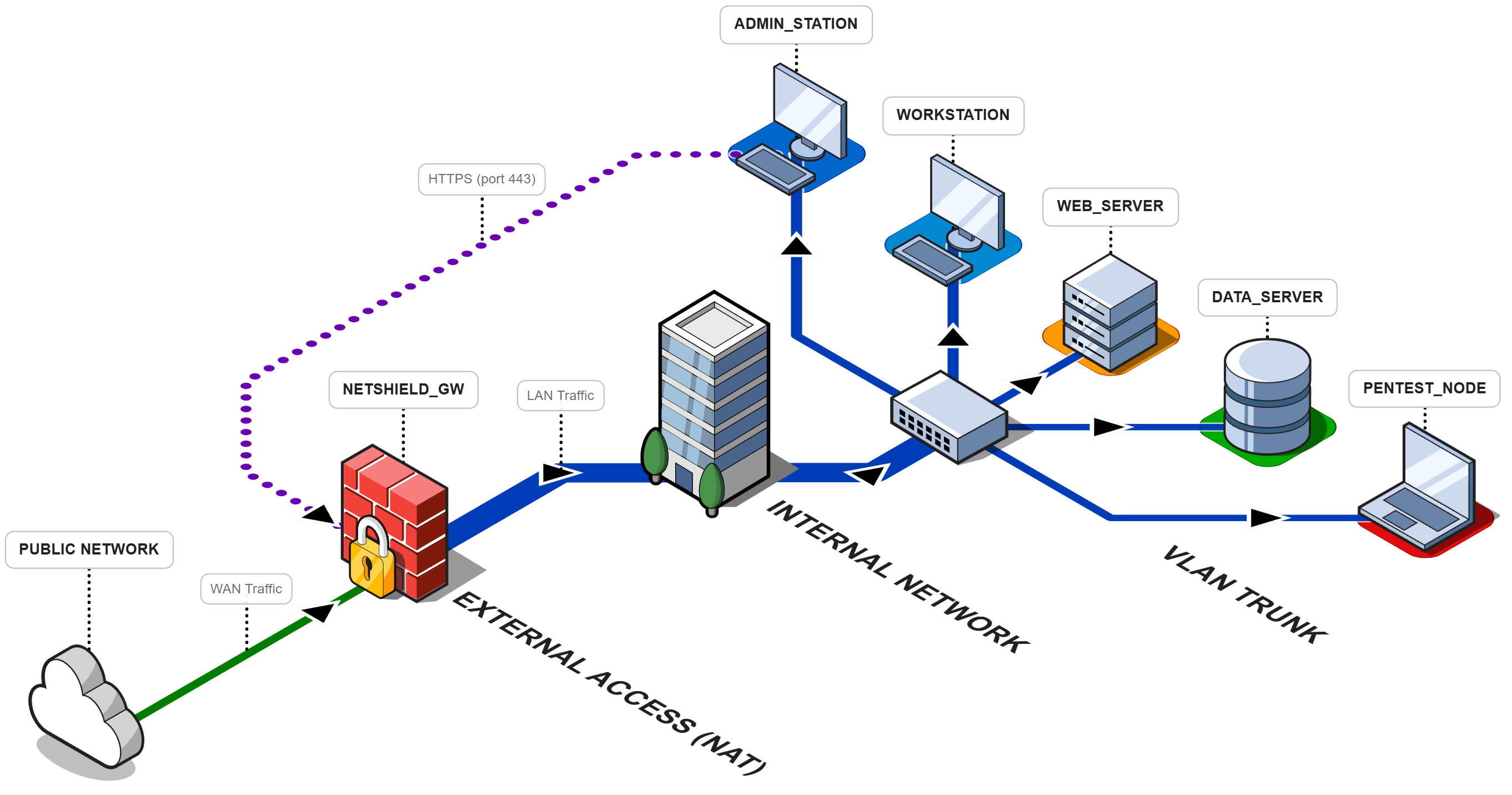

# 网络基础设施设计、安全加固与安全审计

*一个专注于企业网络分段、服务部署和主动安全审计的综合家庭实验室项目。*

标签:AES-256, Beacon Object File, CTI, DHCP服务, DMZ区, GitHub, Home Lab, HTTP工具, PE 加载器, pfSense, VLAN, Web服务器安全, 事件响应, 企业级实验室, 信息安全的, 入侵防御, 密码管理, 微隔离, 插件系统, 服务器监控, 流量捕获, 流量监控, 漏洞评估, 网络分段, 网络安全, 网络安全审计, 网络拓扑, 网络架构设计, 虚拟化环境, 访问控制列表, 防御纵深, 防火墙配置, 隐私保护