Mankz111/ntlm_sprayer

GitHub: Mankz111/ntlm_sprayer

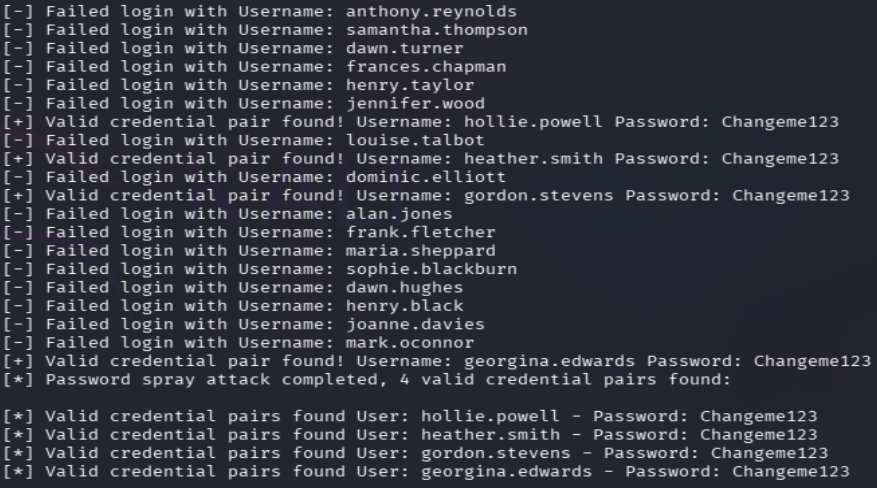

一款轻量级 Python 工具,用于针对 NTLM 认证端点执行密码喷射攻击,在规避账户锁定的同时发现 Active Directory 环境中的弱密码账户。

Stars: 0 | Forks: 0

# NTLM Sprayer

用于针对 NTLM 认证进行**密码喷射** (Password Spraying) 攻击的 Python 工具。专为安全审计和 Active Directory 实验室环境设计。

## 演示结果

标签:AD域环境, NTLM口令喷射, NTLM认证, Python安全工具, 凭据攻击, 密码爆破, 活动目录, 爆破工具, 网络安全, 身份验证测试, 逆向工具, 防账户锁定, 隐私保护