Ap6pack/malwar

GitHub: Ap6pack/malwar

这是一个专为AI智能体技能文件设计的静态分析引擎,用于检测隐藏在Markdown中的恶意指令、Prompt注入及恶意链接。

Stars: 0 | Forks: 2

# 恶意软件

**ClawHub 上有 12% 的技能是恶意的。** 一项 [Snyk 安全审计](https://snyk.io/articles/skill-md-shell-access/) 发现 341 个被植入木马的技能向 300,000 名用户分发了 AMOS 信息窃取程序——而这仅仅是第一波。到 2 月,[824+ 个恶意技能](https://www.termdock.com/en/blog/clawhub-malicious-skills-incident) 已在 10,700+ 个列表中上线。VirusTotal 漏掉了所有这些技能。代码扫描器也漏掉了所有这些技能。Malwar 抓住了它们。

```

pip install malwar

malwar db init

malwar scan SKILL.md

```

[](https://pypi.org/project/malwar/)

[](LICENSE)

[](https://github.com/Ap6pack/malwar/actions/workflows/ci.yml)

[](https://python.org)

[](https://ghcr.io/ap6pack/malwar)

[](https://ap6pack.github.io/malwar)

## 为什么存在这个工具

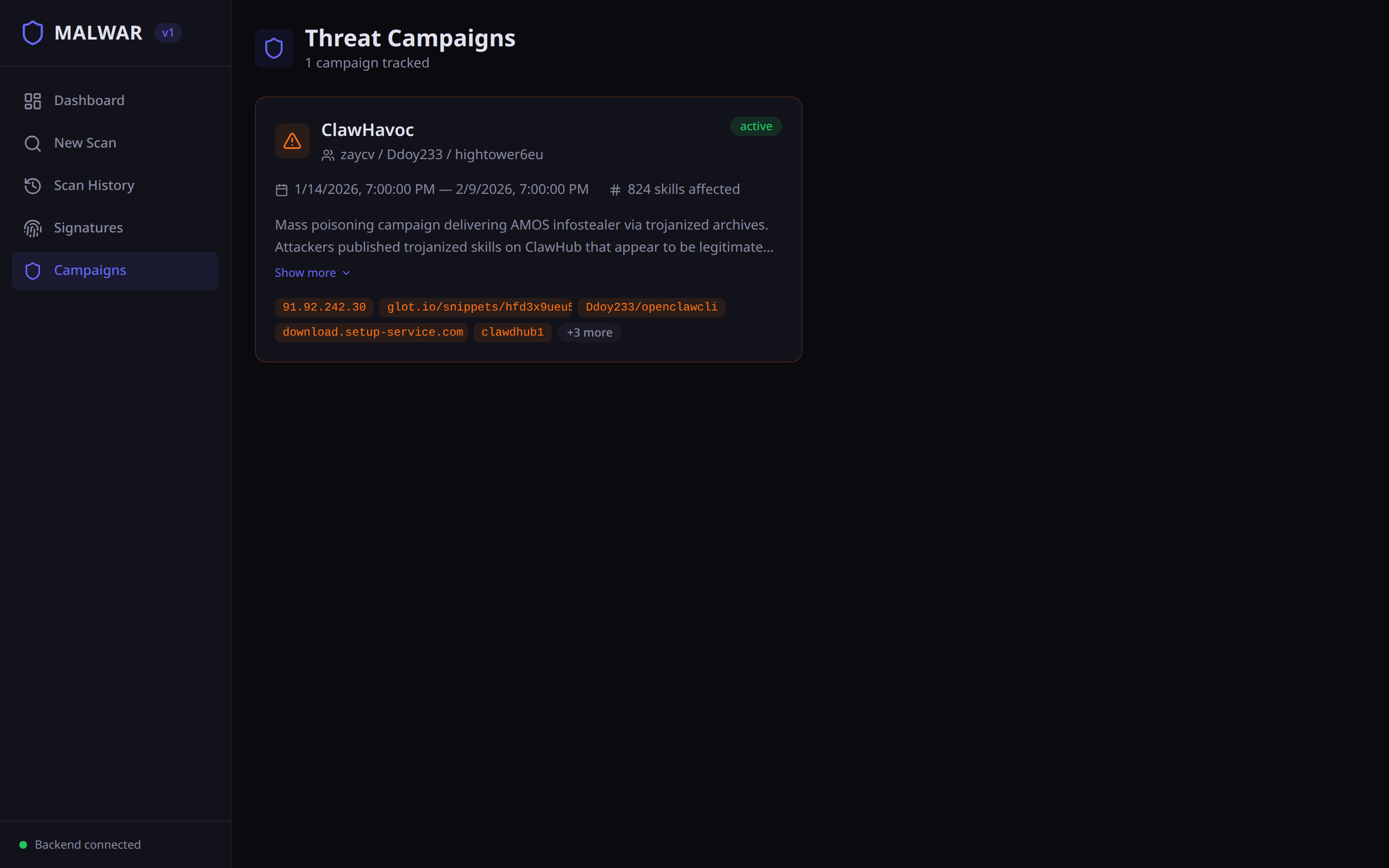

我以前在安装 ClawHub 上的 Claude Code 技能时从未多想——直到 [ClawHavoc 活动](docs/guide/threat-campaigns.md) 爆发。数百个技能被植入了 AMOS 信息窃取程序,目标是钱包密钥、SSH 凭证和 agent 内存文件。这些攻击不是二进制文件或漏洞利用代码。它们是隐藏在 Markdown 中的自然语言指令,告诉 AI 作为“前置条件”运行 `curl | bash`。现有的安全工具都无法检测到这一点。所以我构建了一个。

## 工作原理

```

SKILL.md → Rule Engine → URL Crawler → LLM Analyzer → Threat Intel → Verdict

<50ms 1-5s 2-10s <100ms

```

| 层级 | 捕获内容 |

|-------|-----------------|

| **规则引擎** | 混淆命令、prompt 注入、凭证泄露、外泄模式([26 条规则](docs/guide/detection-rules.md)) |

| **URL 爬虫** | 恶意 URL、域名信誉、重定向链至 C2 基础设施 |

| **LLM 分析器** | 社会工程学、隐藏意图、正则表达式无法检测的上下文相关攻击 |

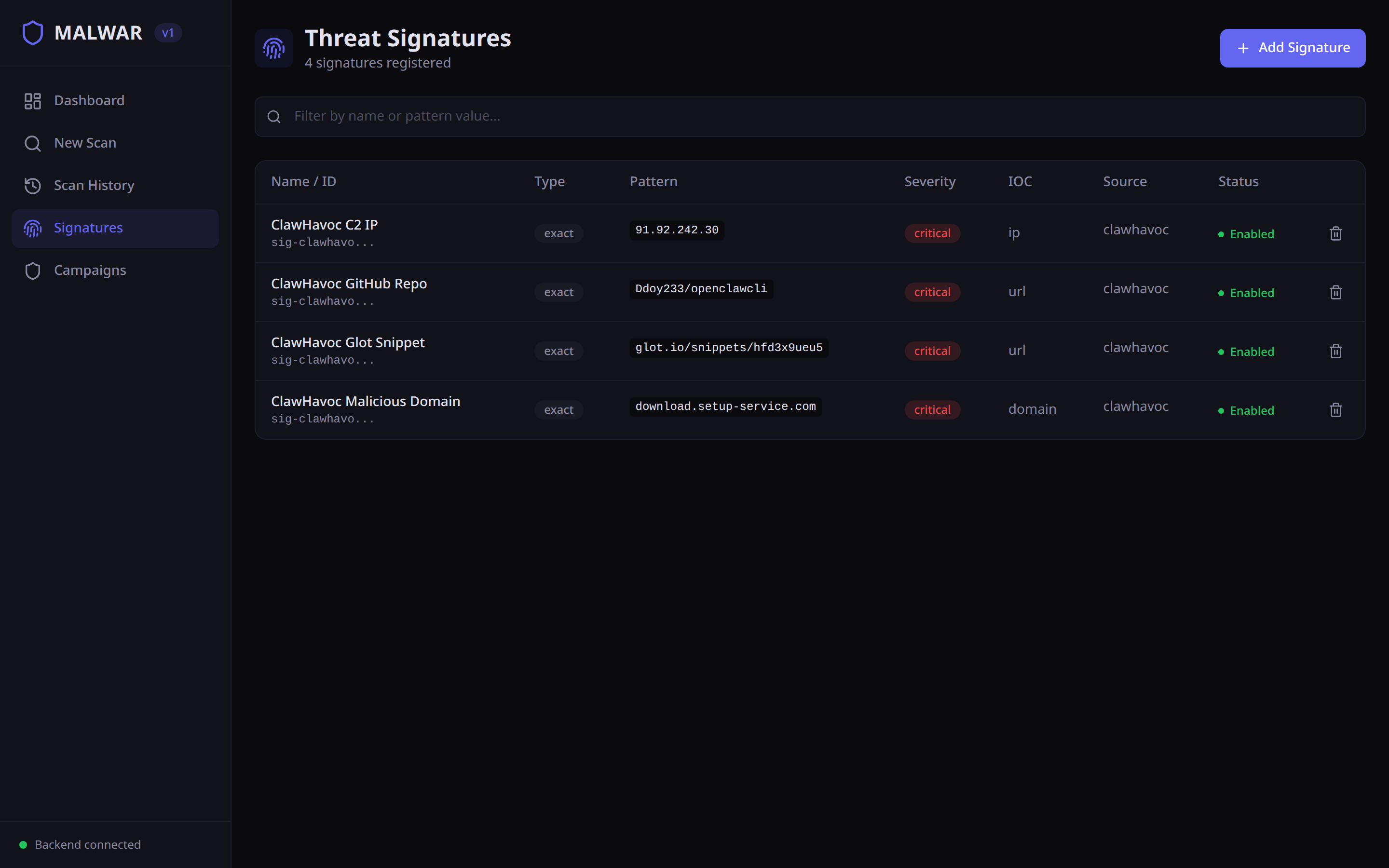

| **威胁情报** | 已知 IOC、[活动归因](docs/guide/threat-campaigns.md)、威胁行为者指纹 |

完整管道详情:**[架构](docs/development/architecture.md)**

## 快速开始

```

malwar scan SKILL.md # scan a file

malwar scan skills/ # scan a directory

malwar scan SKILL.md --format sarif # CI/CD output

malwar scan SKILL.md --no-llm # skip LLM (fast + free)

malwar crawl scan beszel-check # scan a ClawHub skill by slug

malwar crawl url https://example.com/SKILL.md # scan any remote SKILL.md

```

```

$ malwar scan suspicious-skill.md

MALICIOUS Risk: 95/100 Findings: 4

MALWAR-OBF-001 Base64-encoded command execution critical L14

MALWAR-CMD-001 Remote script piped to shell critical L22

MALWAR-EXFIL-001 Agent memory/identity file access critical L31

MALWAR-MAL-001 ClawHavoc campaign indicator critical L14

Scan completed in 42ms (rule_engine, threat_intel)

```

用于开发:

```

git clone https://github.com/Ap6pack/malwar.git && cd malwar

pip install -e ".[dev]"

malwar db init

```

完整命令参考:**[CLI 指南](docs/guide/cli-reference.md)**

## API

```

malwar serve # http://localhost:8000

```

```

curl -X POST http://localhost:8000/api/v1/scan \

-H "Content-Type: application/json" \

-d '{"content": "...", "file_name": "SKILL.md"}'

```

30+ 个端点,涵盖扫描提交、结果、SARIF 导出、签名 CRUD、活动、报告、仪表板分析、审计日志和 RBAC。通过 `X-API-Key` header 进行身份验证。

完整端点参考:**[API 文档](docs/guide/api-reference.md)**

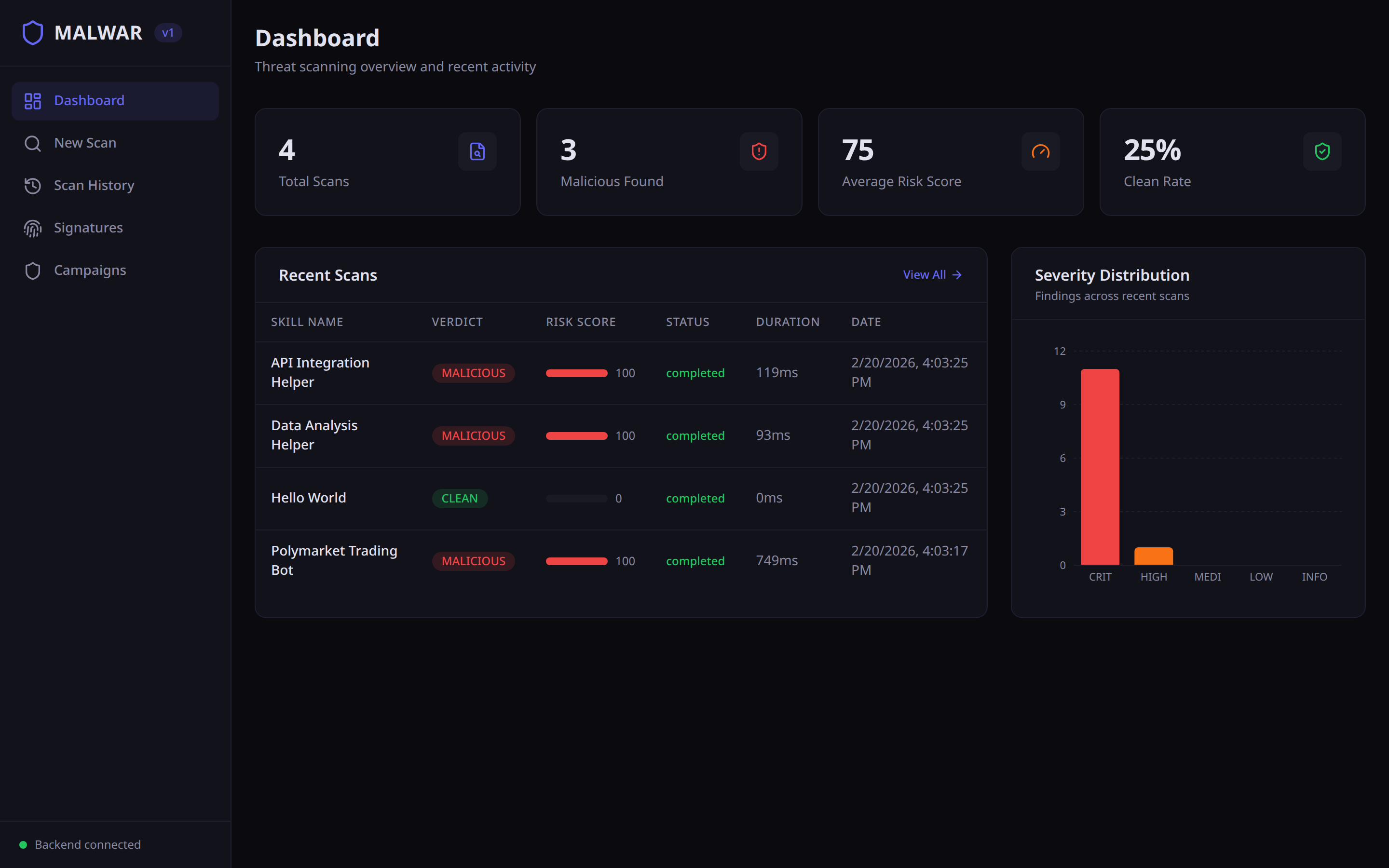

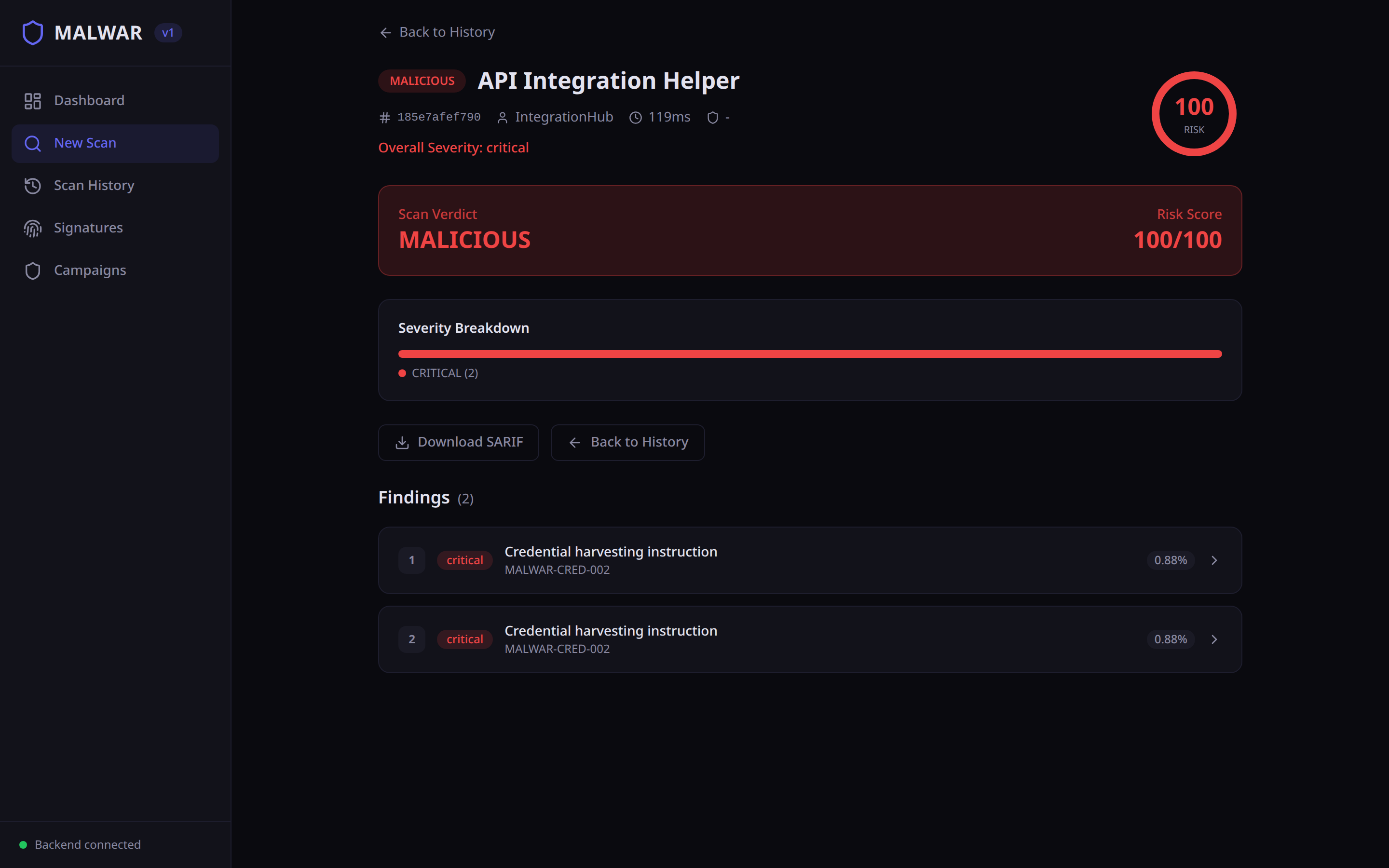

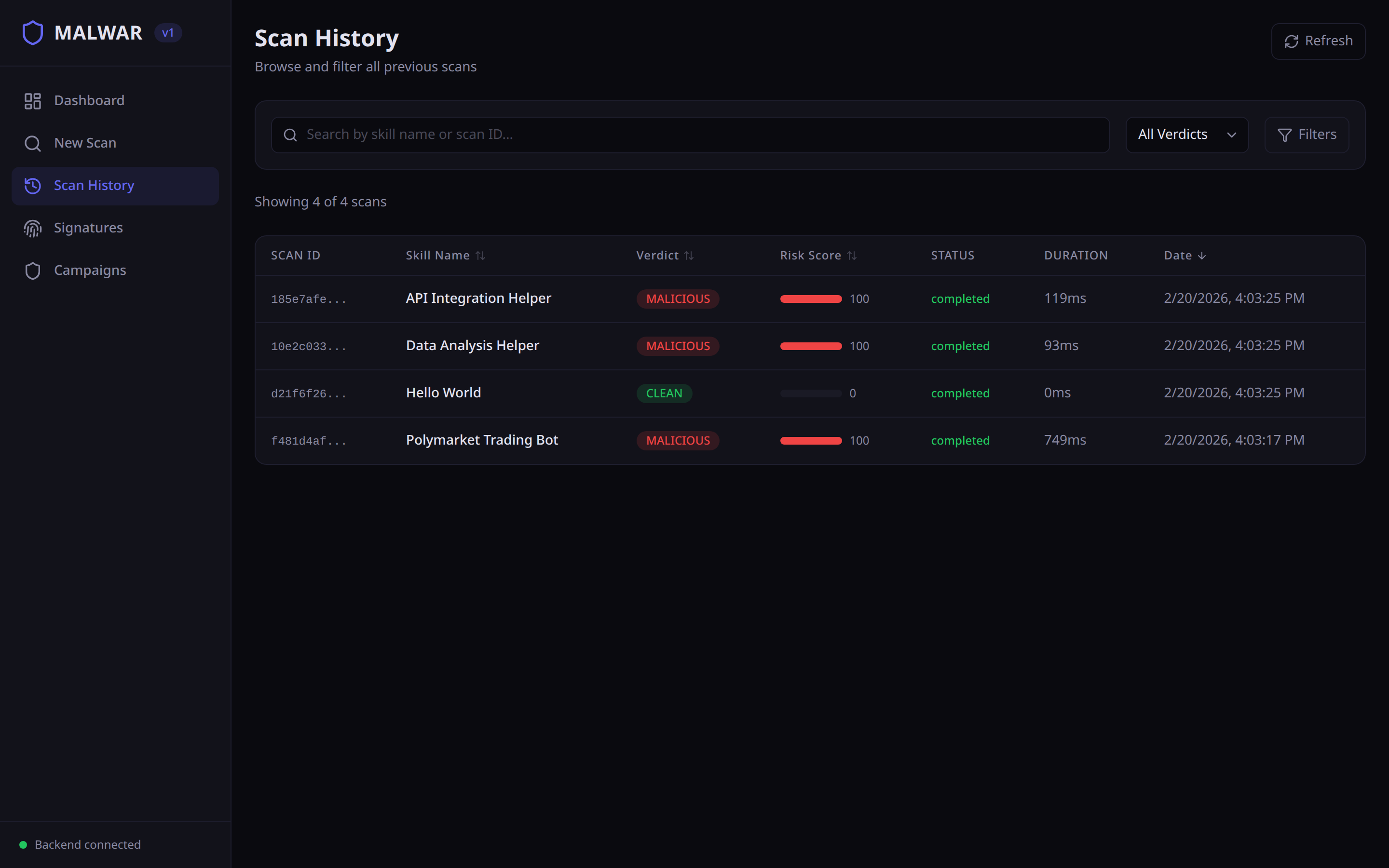

## Web 仪表板

运行 API 服务器时,内置浏览器 UI 位于 `http://localhost:8000`。

| | |

|---|---|

|  |  |

|  |  |

React 19 · TypeScript · Vite · Tailwind CSS 4 · Recharts

## Docker

```

docker compose up -d # API + Dashboard at http://localhost:8000

```

多阶段构建:Node.js 编译前端,Python 3.13-slim 运行后端。

完整部署指南:**[部署](docs/deployment.md)**

## 配置

所有设置通过带有 `MALWAR_` 前缀的环境变量或 `.env` 文件进行。关键设置:

| 变量 | 默认值 | 描述 |

|----------|---------|-------------|

| `MALWAR_API_KEYS` | *(空)* | API 密钥(空 = 禁用身份验证) |

| `MALWAR_ANTHROPIC_API_KEY` | *(空)* | 用于 LLM 层的 Anthropic 密钥 |

| `MALWAR_DB_PATH` | `malwar.db` | SQLite 数据库路径 |

[所有 40+ 个配置选项 →](docs/deployment.md#configuration)

## 开发

```

pytest # 1,504 tests

ruff check src/ tests/ # lint

mypy src/ # type check

```

37 个测试固件:5 个良性,10 个恶意(合成),22 个来自 ClawHub 和 Snyk 研究的真实样本。

完整开发指南:**[开发](docs/development.md)**

## 文档

| | |

|---|---|

| **[架构](docs/development/architecture.md)** | 管道设计、评分逻辑、存储层 |

| **[API 参考](docs/guide/api-reference.md)** | 所有 30+ 个端点,包含架构和示例 |

| **[检测规则](docs/guide/detection-rules.md)** | 所有 26 条规则,包含模式和误报指导 |

| **[威胁活动](docs/guide/threat-campaigns.md)** | 活动跟踪、ClawHavoc 案例研究 |

| **[CLI 参考](docs/guide/cli-reference.md)** | 每个命令及其标志和示例 |

| **[部署](docs/deployment.md)** | pip、Docker、nginx、生产配置 |

| **[开发](docs/development.md)** | 添加规则、端点、测试、约定 |

## v0.3.1 新增内容

**可扩展性** — 用于自定义规则的 YAML DSL、规则测试框架、插件系统、基于 ML 的风险评分。

**基础设施** — PostgreSQL 后端支持、Redis 缓存层、GitLab CI 和 Azure DevOps 模板。

**安全与合规** — 不可变审计日志、基于角色的访问控制 (RBAC)、带有 SBOM 的 CI 安全扫描。

**运维** — 定期后台扫描、多渠道通知(Slack、电子邮件、webhooks)、git diff 扫描。

**用户体验** — 带有趋势图的仪表板分析、用于交互式终端使用的 Rich TUI。

**注册表集成** — `malwar crawl` 命令,用于直接从 ClawHub 浏览、搜索和扫描技能。还支持通过 URL 扫描任何远程 SKILL.md。

1,504 个测试 | 26 条检测规则 | 82% 覆盖率

**MIT License** — Copyright (c) 2026 Veritas Aequitas Holdings LLC.

标签:Agentic AI, AI安全, AMOS窃密软件, AMSI绕过, Chat Copilot, CI/CD安全, CISA项目, ClawHub, Llama, Markdown安全, Shell注入检测, 云安全监控, 威胁检测, 技能文件安全, 搜索引擎查询, 搜索语句(dork), 测试用例, 网络信息收集, 网络安全, 自定义DNS解析器, 自然语言指令审计, 请求拦截, 逆向工具, 隐私保护, 静态分析