modineyouness2-maker/MODINE-IDEAL

GitHub: modineyouness2-maker/MODINE-IDEAL

Stars: 0 | Forks: 0

# 🛡️ MODINE IDEAL

**综合威胁情报平台:检测、主动响应与工业韧性**

## 🌐 项目愿景

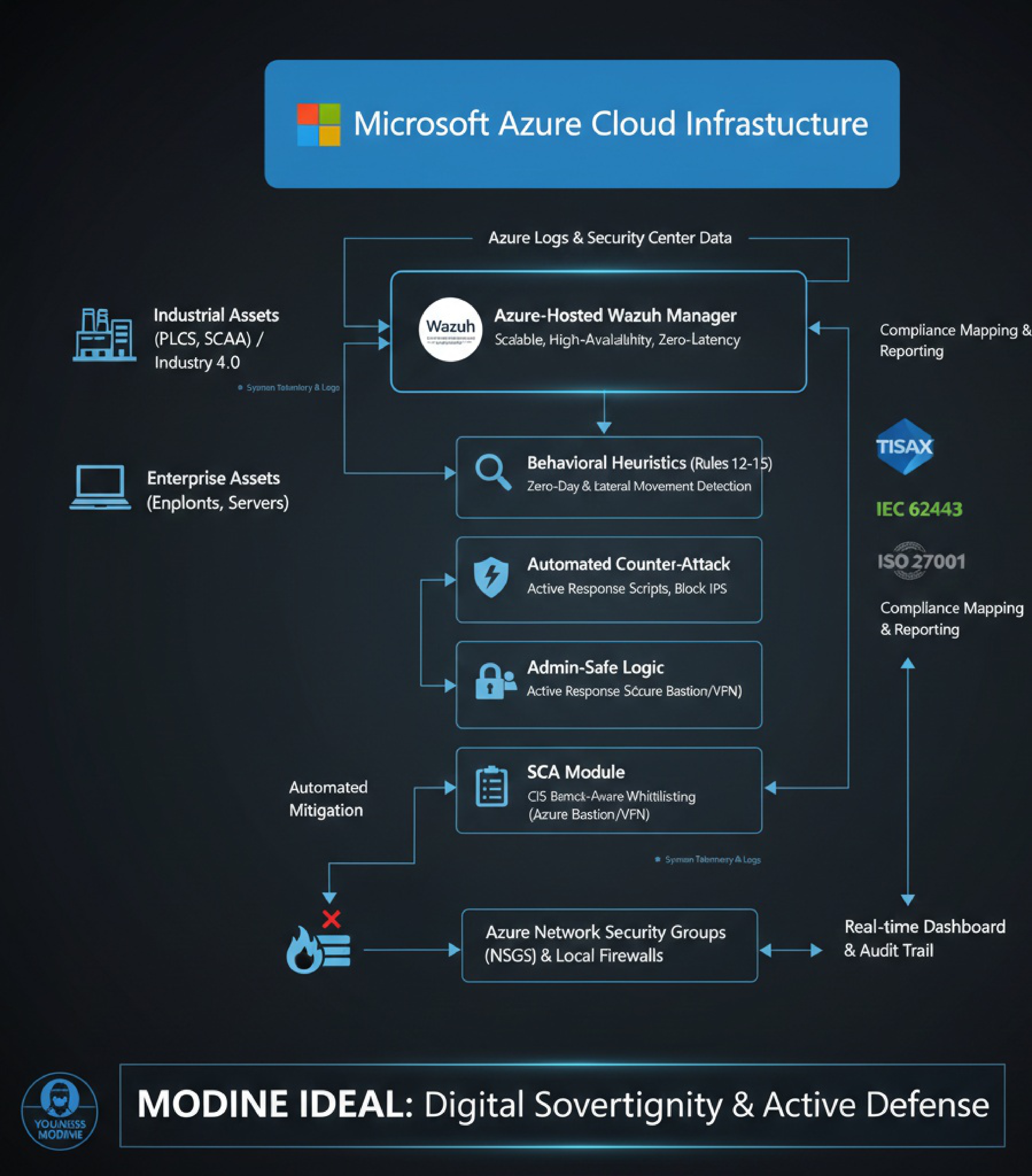

**MODINE IDEAL** 是一个下一代网络安全生态系统,**云原生并部署在 Microsoft Azure 上**,专为**数字主权**和**工业连续性**而设计。它超越了被动监控,转变为**主动防御与韧性模型**,将高保真检测与自动化、符合标准的缓解策略相结合。

## 🛠️ 系统架构

MODINE IDEAL 不仅仅是一个实验室工具;它是一个**综合威胁情报平台**。它分析行为模式,在威胁升级之前实时将其消除。

### 🧩 核心机制:

1. **行为启发式分析(规则 100101-100500):** 专门检测**未知漏洞**和**无交互**攻击。

2. **自动反制攻击:** 专有的**主动响应**脚本,可立即阻断恶意 IP 并隔离受损主机。

3. **管理员安全逻辑:** 智能上下文感知白名单确保合法的管理操作永远不会被中断。

## 🏭 工业 4.0 与全球合规

该平台专门构建用于支持**智能制造**和**汽车供应链**,符合国际安全标准:

* **🛡️ IEC 62443 对齐:** 通过监控区域间的横向移动并确保 PLC 配置的文件完整性 (FIM),来保护工业控制系统 (ICS)。

* **🚗 TISAX 就绪:** 通过确保数据保密性和持续审计追踪,满足摩洛哥汽车行业(例如 Stellantis/Renault 生态系统)的高安全性要求。

* **⚙️ 业务连续性:** 针对低延迟环境进行了优化,确保安全性绝不会阻碍生产线效率(专注于零停机时间)。

## 🛡️ 合规性映射与概念验证 (PoC)

为了展示 **MODINE IDEAL** 如何与全球标准对齐,我们将技术功能映射到特定的监管要求:

| 标准 | 要求 | MODINE IDEAL 实施(证据) |

| :--- | :--- | :--- |

| **IEC 62443** | 区域与管道监控 | **零点击检测:** 规则 (100002) 使用 Sysmon 遥测技术跟踪网段之间的横向移动。 |

| **TISAX** | 漏洞与配置管理 | **SCA 模块:** 对照 CIS Benchmarks 进行持续审计,并自动进行差距分析(“SCA Score”机制)。 |

| **ISO 27001** | 威胁检测与事件响应 | **主动响应:** 自动化的“反制攻击” 以在几秒钟内缓解威胁(附录 A.16)。 |

| **Industry 4.0** | 工业资产完整性 | **FIM (文件完整性监控):** 实时监控敏感系统文件和 ICS 配置。 |

## 🧠 智能核心:我们如何检测“不可检测”的威胁

检测 **零日** 和 **零点击** 攻击需要超越签名,进入**深度行为智能**。以下是嵌入在 MODINE IDEAL 中的逻辑:

### 1. “零点击”检测逻辑(东西向移动)

* **挑战:** 零点击攻击(如针对 SMB 或 RPC 的攻击)在没有任何用户交互的情况下执行。它们不会留下“点击”痕迹。

* **我们的机制:** 我们监控**横向移动模式**。在零点击场景中,攻击者使用合法的系统服务账户从一台机器移动到另一台机器。

* **精神:** MODINE IDEAL 识别“新且不寻常的服务间”连接。通过跟踪**进程谱系**,我们在执行时刻检测漏洞利用。

* **🛠️ 技术实现:** 这是通过在 `local_rules.xml` 中关联 **Sysmon Event ID 3**(网络连接)和 **Event ID 1**(进程创建)来实现的。我们的逻辑标记任何不符合工业服务账户基线的网络启动进程。

### 2. 管理员安全智能(零中断策略)

* **问题:** 许多系统在看到“类似管理员”的移动时会阻止一切,导致停机。

* **我们的机制:** 我们使用**上下文感知白名单**。系统区分合法管理员和冒充管理员。

* **精神:** 我们通过行为日志监控“意图”。如果管理员账户开始加密文件,系统会阻止*进程*,而不是*账户*。

* **🛠️ 技术实现:** 我们利用 **Wazuh CDB Lists**(白名单)和 `ossec.conf` 中的动态 IP 过滤。通过将源 IP 与已知的 **Azure Bastion** 范围进行比较,系统动态决定是触发**主动响应**(阻止)还是仅记录事件以供审计。

### 3. 通过“异常进程谱系”检测零日漏洞

* **逻辑:** 零日漏洞利用总是需要从受损应用程序(如浏览器或文档阅读器)“逃离”。

* **机制:** 我们监控**父子进程关系**。如果 `winword.exe` 生成了 `cmd.exe`,这就是 99% 的漏洞利用指标。

* **精神:** 我们不关心恶意软件叫什么;我们关心**它做什么**。通过阻止进程的“异常诞生”,我们在零日漏洞建立持久性之前将其消除。

* **🛠️ 技术实现:** 这依赖于通过 `local_rules.xml` 进行的**父子进程监控**(使用 `` 和 `` 标签)。通过为易受攻击应用程序的子进程创建**“默认拒绝”**策略,我们在 MITRE ATT&CK 框架的**执行阶段**阻止漏洞利用链。

## 🛡️ 技术深入剖析:内部代码

### 1. 检测引擎 (`local_rules.xml`)

我们使用专门的规则集来识别行为异常。与传统的基于签名的检测不同,这些规则监控**横向移动模式**和**异常执行谱系**。

```

61600

^10\.|^192\.168\.|^172\.

MODINE IDEAL: Lateral Movement Detected. Automated Counter-Measure Triggered!

T1021

92213,510

.exe|.sh|.py

MODINE IDEAL: Unknown execution or drop detected (Sysmon/FIM).

T1204

550

/etc/shadow|/etc/passwd|C:\Windows\System32\config\SAM

MODINE IDEAL [Zero-Day]: Critical System File Tampering (Credential Dumping Attempt).

T1485

T1003

```

### 2. 主动防御与加固架构 (`ossec.conf`)

主动响应模块将 **MODINE IDEAL** 从监控工具转变为**防御武器**。当检测到高级别威胁时,系统会在毫秒内做出反应以隔离源头。

```

modine-firewall-attack

firewall-drop

srcip

yes

modine-firewall-attack

all

100101,100002,100104

0

/etc,/usr/bin,/usr/sbin

/bin,/sbin,/boot

yes

yes

yes

12h

yes

5m

yes

yes

```

## 🔍 深入剖析:代码如何证明合规性

**MODINE IDEAL** 的技术架构旨在通过其配置文件直接满足监管要求。

### 1. IEC 62443(区域到区域监控)

* **代码:** `local_rules.xml`(规则 ID:`100002`)

* **工作原理:** 通过针对内部 IP 范围(`^10\.|^192\.168\.|^172\.`)使用 `` 过滤器,平台识别**横向移动**——这是 IEC 62443-3-3 的关键要求,以确保一个区域的违规不会悄悄扩散到工业控制段。

### 2. TISAX(持续加固与 SCA)

* **代码:** `ossec.conf`(部分:``)

* **工作原理:** TISAX 要求可验证的“最先进技术”配置。我们的配置设置了 `12h ` 扫描。这提供了持续的**审计追踪**和针对 **CIS Benchmarks** 的“加固分数”,这为 TISAX 审计员在安全评估期间提供了直接证据。

### 3. ISO 27001(自动化事件响应)

* **代码:** `ossec.conf`(部分:``)

* **工作原理:** ISO 27001 的附录 A.16 要求及时的事件响应。**MODINE IDEAL** 实施由高级别警报(Level 12+)触发的 `modine-firewall-attack `。这展示了“主动防御”姿态,将*平均响应时间 (MTTR)* 减少到接近零。

### 4. 工业 4.0(配置完整性)

* **代码:** `ossec.conf`(部分:``)

* **工作原理:** 为了保护智能工厂资产,我们使用 ``。这确保任何对关键系统二进制文件或工业物联网配置的未经授权修改都能被立即检测到,防止生产线的**零日**篡改。

## 📊 可视化证据与仪表板

为了验证 **MODINE IDEAL** 的有效性,我们通过定制加固的 Wazuh 仪表板监控实时指标。

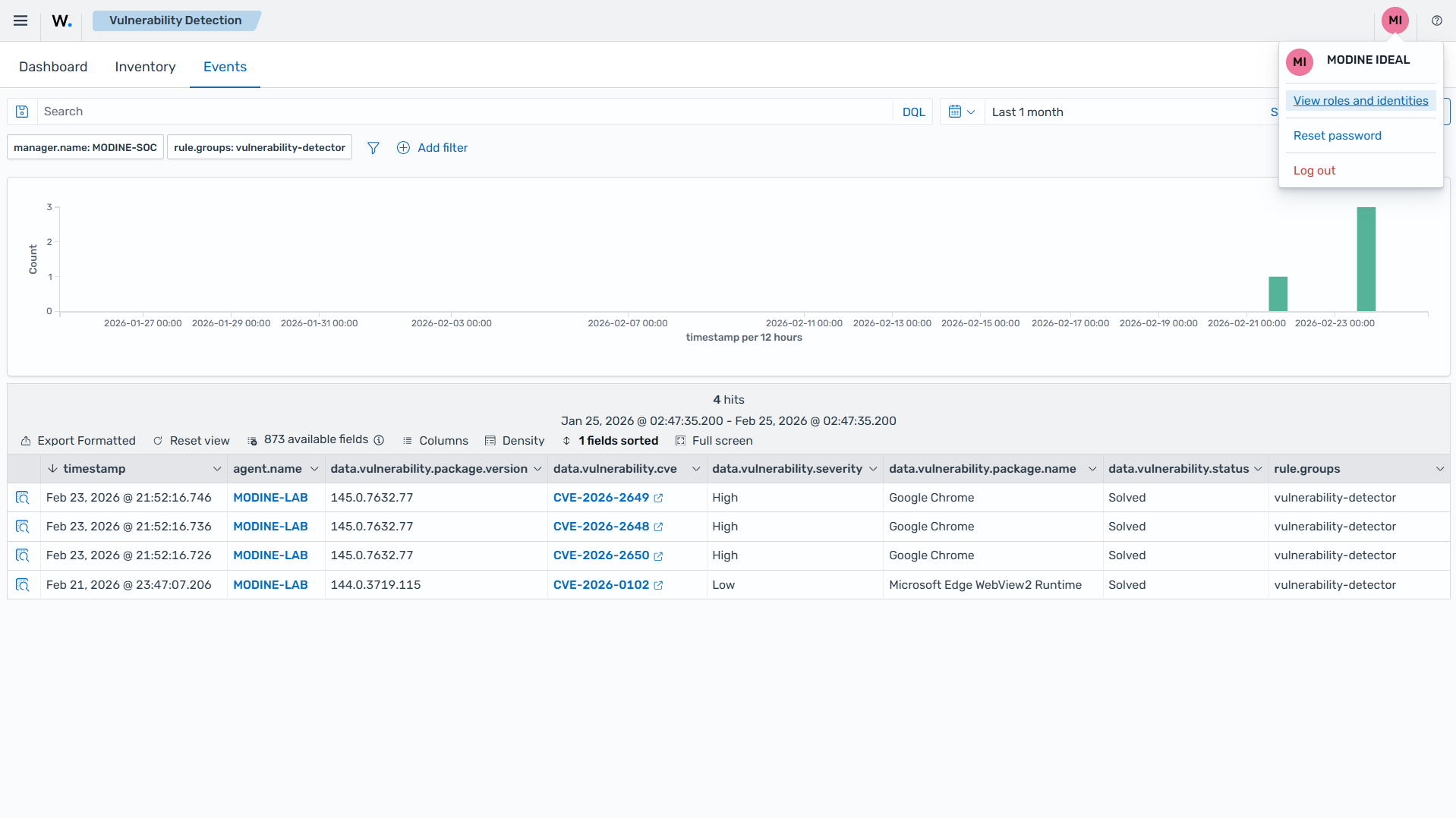

### 🛡️ 实时漏洞生命周期管理(加固证明)

为了确保**工业韧性**,MODINE IDEAL 主动识别并跟踪系统漏洞的生命周期。

* **持续扫描:** 正如 `MODINE-LAB` 环境中所演示的,我们的平台检测到针对关键系统运行时的高风险 CVE(2026 系列)。

* **从易受攻击到加固:** 系统确认已识别的威胁已**解决**。这种转变证明了平台将资产从易受攻击状态转移到安全的、企业级状态的能力。

* **合规性证明:** CVE ID、严重性级别和解决状态的详细记录为 **TISAX** 和 **ISO 27001** 框架提供了必要的审计追踪。

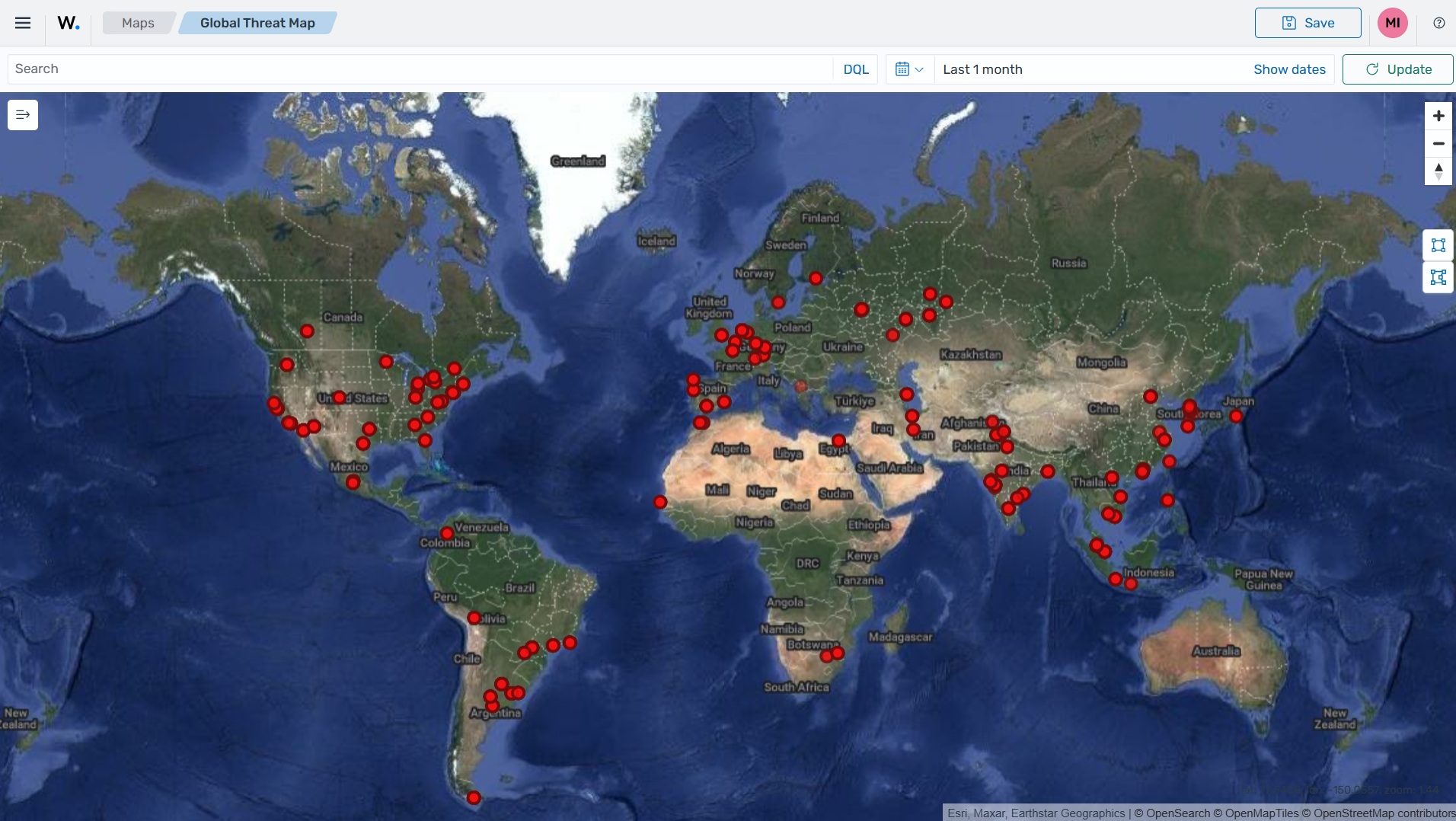

### 🌍 高级地理定位情报(定制实施)

虽然标准的云设置提供基本的日志,但 **MODINE IDEAL** 具有定制工程的**地理定位映射引擎**。

* **工程设计:** 我手动配置了 **GeoIP 管道**并在仪表板中集成了**卫星视图层**,以提供精确的定位。

* **区别:** 这不是默认的 Azure/Wazuh 功能;这是一个定制构建的可视化工具,允许 SOC 分析师在卫星地图上查看攻击的确切物理来源,从而在触发**自动反制攻击**之前实现高保真的态势感知。

## 📂 项目结构

* `📂 configs/`:针对 Wazuh Manager(Azure 原生)优化的生产就绪 `ossec.conf`。

* `📂 rules/`:用于高风险威胁检测的定制 **MODINE-Ruleset**(专注于零日漏洞)。

* `📂 infrastructure/`:(可选)Azure NSG 集成和云加固逻辑。

## 👨💻 开发者

**YOUNESS MODINE**

*SOC Analyst & Cybersecurity IT/OT | GRC : ISO 27001 & TISAX | Industrial Safety*

*Student at **Université Ibn Tofaïl (UIT)** - MOROCCO.*

### ⚠️ 重要提示

* L'utilisation commerciale de ce projet ou de ses fichiers de configuration est strictement interdite sans l'autorisation écrite du Créateur du projet (YOUNESS MODINE)

(https://www.linkedin.com/in/younessmodine).*

* 未经项目创建者 (YOUNESS MODINE) () 的书面授权,严禁将本项目或其配置文件用于商业用途。*

标签:CISA项目, Cloudflare, DNS 反向解析, Elastic, Go语言工具, IEC 62443, IP 地址批量处理, MITRE ATT&CK, PE 加载器, TISAX, Web报告查看器, x64dbg, 主机隔离, 企业级安全, 动态调试, 合规性管理, 威胁情报, 子域名变形, 安全运营中心, 工业4.0, 工业网络安全, 工业韧性, 开发者工具, 微软Azure, 恶意IP阻断, 数字主权, 数字孪生安全, 数据集, 智能制造, 汽车供应链安全, 沃兹(Wazuh), 网络信息收集, 网络安全, 网络安全审计, 网络映射, 自动化事件响应, 行为启发式分析, 隐私保护, 高级持续性威胁防护