Hunterbt/-Home-Lab-Threat-Hunting-e-Detec-o-de-LOLBins-certutil.exe-com-Wazuh-e-Sysmon

GitHub: Hunterbt/-Home-Lab-Threat-Hunting-e-Detec-o-de-LOLBins-certutil.exe-com-Wazuh-e-Sysmon

基于 Wazuh 和 Sysmon 的威胁狩猎实战项目,专注于检测 Windows 原生工具滥用(LOLBins)并进行误报分诊。

Stars: 0 | Forks: 0

# [Home Lab] 使用 Wazuh 和 Sysmon 进行威胁狩猎与 LOLBins (certutil.exe) 检测

## 描述

专注于 SOC (Security Operations Center) 操作的**Threat Hunting** 实战项目,展示了日志分析、端点调查 (EDR) 和事件分诊的技能。使用 **Wazuh + Sysmon** 技术栈来跟踪进程链、隔离噪音(误报)并识别 Windows 原生工具的滥用行为。

## 1. 实验室目标

* 模拟使用 Windows 原生二进制文件执行可疑命令(*Living off the Land* 策略)。

* 结合使用 SIEM/XDR Wazuh 和 Microsoft Sysmon 来检测、调查和分析攻击产生的 artifacts。

* 练习区分正常的系统活动(误报)与安全异常。

## 2. 环境设置

* **SIEM / EDR:** Wazuh Server.

* **受害者机器:** Windows (主机名: `win-victima` / Agent ID: `001`).

* **日志收集器:** Wazuh Agent 和 Microsoft Sysmon.

## 3. 攻击模拟 (执行)

为了模拟恶意行为,通过 PowerShell 执行了一个脚本,该脚本调用了命令提示符 (`cmd.exe`) 来使用原生工具 `certutil.exe`。

该命令的目的是计算系统二进制文件的哈希值,这是一种攻击者常用来伪装下载恶意 *payloads* 或解码伪装成证书的 base64 文件的技术。

**执行的命令:**

`"C:\Windows\system32\certutil.exe" -hashfile C:\windows\System32\cmd.exe MD5`

## 4. 调查与检测

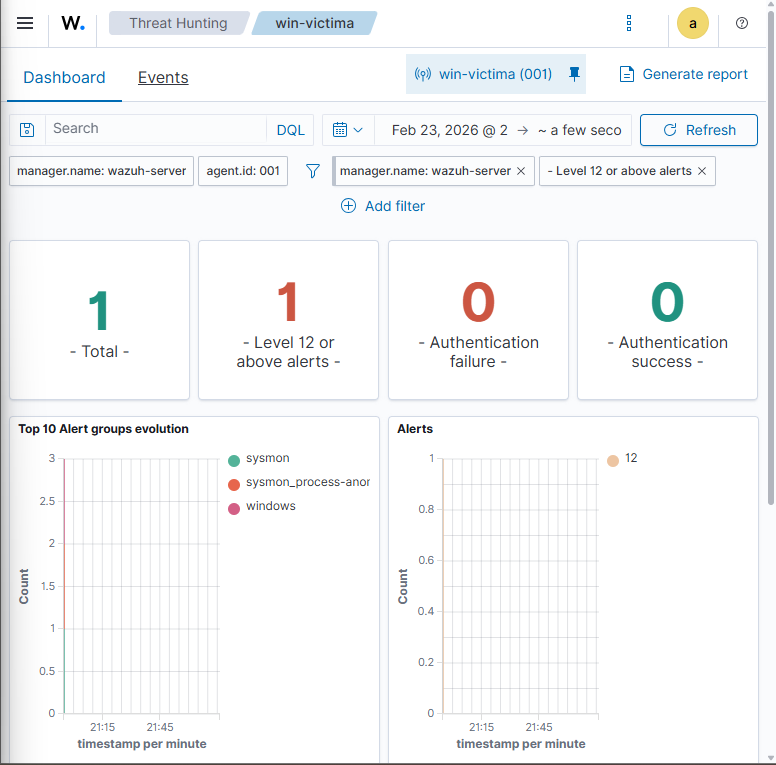

在 Wazuh 的 *Security Events* 仪表板进行监控期间,应用了以下分诊方法:

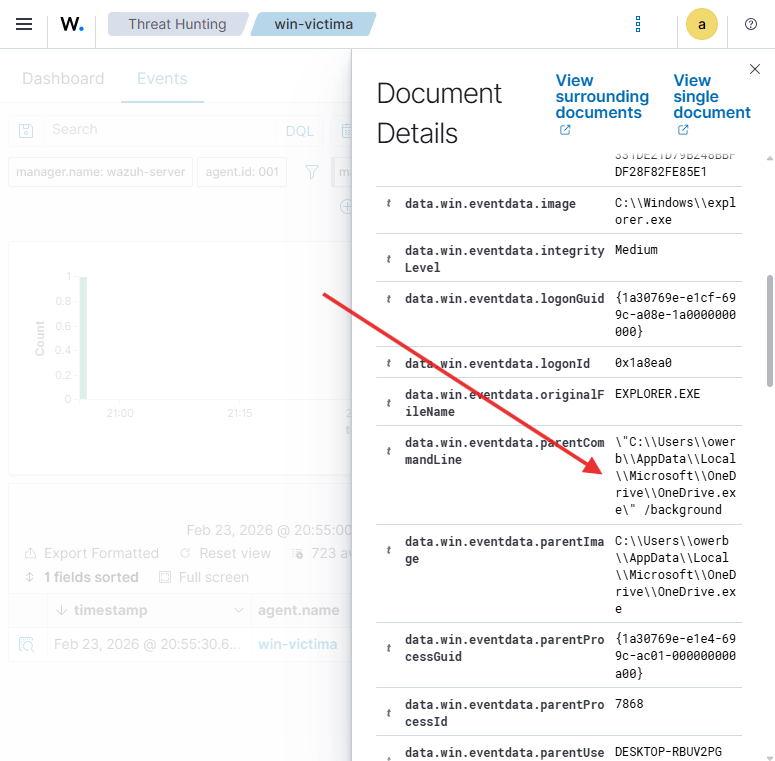

### 步骤 1: 初始分诊与误报

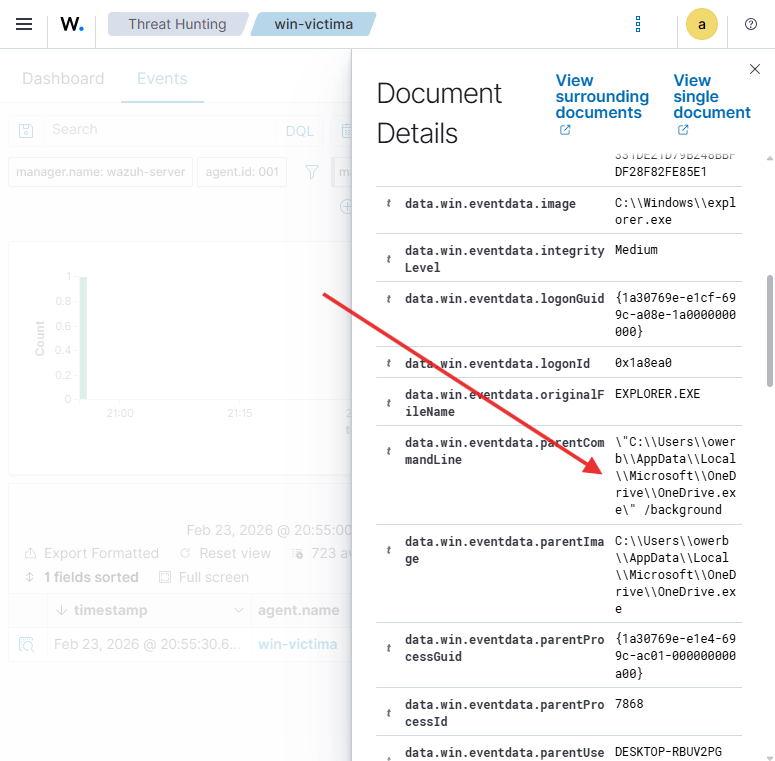

在按高严重性 (Level 12 到 14) 筛选警报期间,发现了一个涉及 `explorer.exe` 的警报 (规则 61640: *Sysmon - Suspicious Process*)。

展开日志详情 (`data.win.eventdata.parentImage` 字段) 后,确定了来源:

`C:\Users\owerb\AppData\Local\Microsoft\OneDrive\OneDrive.exe`

**操作:** 该事件被分类并作为**误报** discarded,因为这是 OneDrive 与 Windows Explorer 同步的合法行为。

### 步骤 2: 识别真实威胁

移除严格的严重性过滤器并搜索执行链后,Wazuh 成功指出了 PowerShell 调用 CMD 的异常行为。

* **触发的规则:** `Powershell process spawned Windows command shell instance`

* **父进程:** `C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe`

### 步骤 3: 深入分析

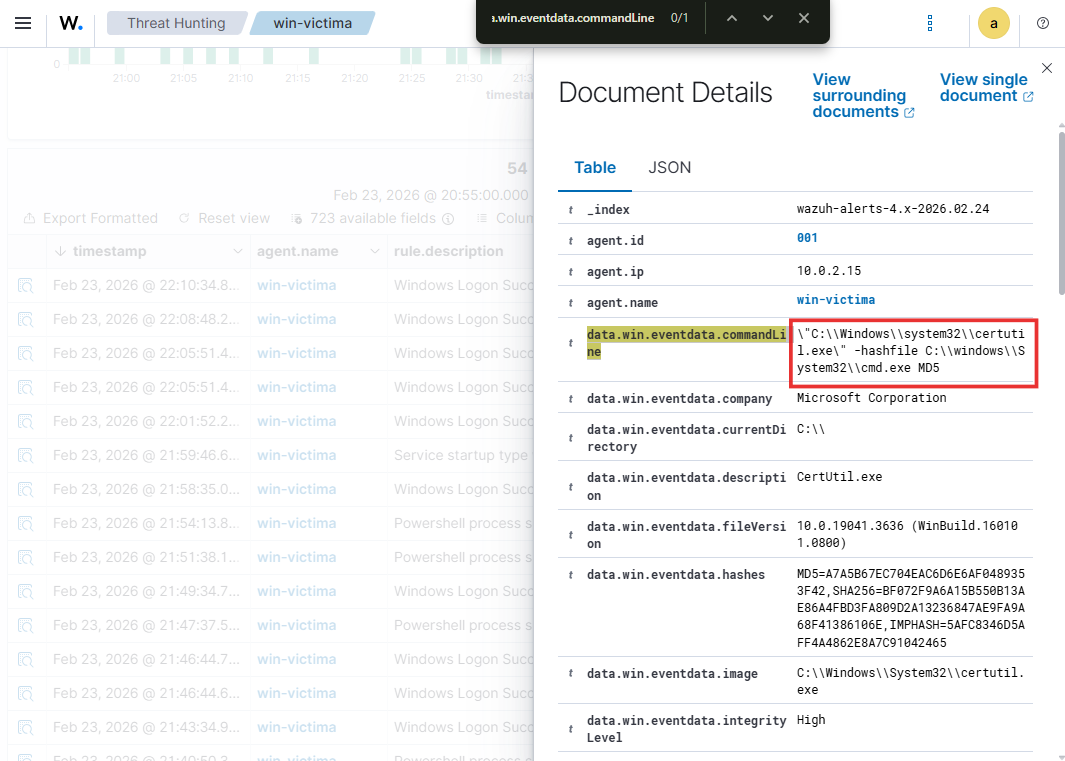

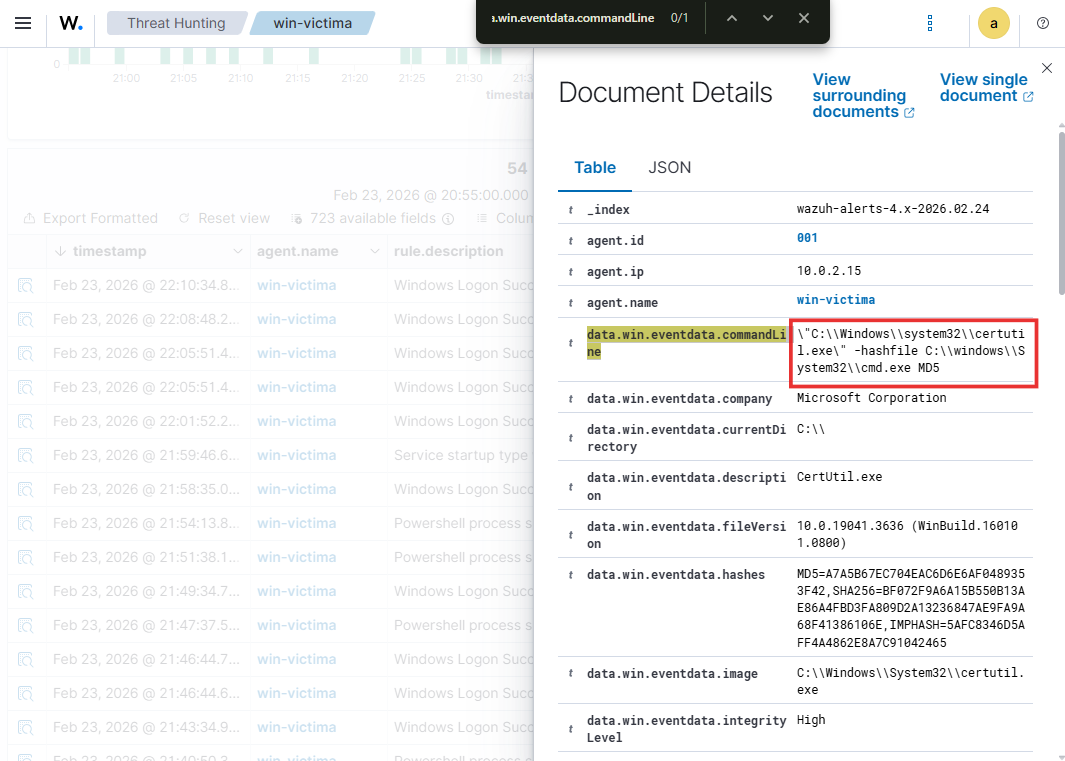

展开 JSON 格式的日志并分析 Sysmon 收集的字段,确认了“作案工具”。在 `data.win.eventdata.commandLine` 字段中,找到了攻击中使用的确切命令行。

### 步骤 2: 识别真实威胁

移除严格的严重性过滤器并搜索执行链后,Wazuh 成功指出了 PowerShell 调用 CMD 的异常行为。

* **触发的规则:** `Powershell process spawned Windows command shell instance`

* **父进程:** `C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe`

### 步骤 3: 深入分析

展开 JSON 格式的日志并分析 Sysmon 收集的字段,确认了“作案工具”。在 `data.win.eventdata.commandLine` 字段中,找到了攻击中使用的确切命令行。

```

"commandLine": "\\\"C:\\\\Windows\\\\system32\\\\certutil.exe\\\" -hashfile C:\\\\windows\\\\System32\\\\cmd.exe MD5",

"data": {

"win": {

"eventdata": {

"originalFileName": "CertUtil.exe",

```

```

"commandLine": "\\\"C:\\\\Windows\\\\system32\\\\certutil.exe\\\" -hashfile C:\\\\windows\\\\System32\\\\cmd.exe MD5",

"data": {

"win": {

"eventdata": {

"originalFileName": "CertUtil.exe",

```

### 步骤 2: 识别真实威胁

移除严格的严重性过滤器并搜索执行链后,Wazuh 成功指出了 PowerShell 调用 CMD 的异常行为。

* **触发的规则:** `Powershell process spawned Windows command shell instance`

* **父进程:** `C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe`

### 步骤 3: 深入分析

展开 JSON 格式的日志并分析 Sysmon 收集的字段,确认了“作案工具”。在 `data.win.eventdata.commandLine` 字段中,找到了攻击中使用的确切命令行。

### 步骤 2: 识别真实威胁

移除严格的严重性过滤器并搜索执行链后,Wazuh 成功指出了 PowerShell 调用 CMD 的异常行为。

* **触发的规则:** `Powershell process spawned Windows command shell instance`

* **父进程:** `C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe`

### 步骤 3: 深入分析

展开 JSON 格式的日志并分析 Sysmon 收集的字段,确认了“作案工具”。在 `data.win.eventdata.commandLine` 字段中,找到了攻击中使用的确切命令行。

```

"commandLine": "\\\"C:\\\\Windows\\\\system32\\\\certutil.exe\\\" -hashfile C:\\\\windows\\\\System32\\\\cmd.exe MD5",

"data": {

"win": {

"eventdata": {

"originalFileName": "CertUtil.exe",

```

```

"commandLine": "\\\"C:\\\\Windows\\\\system32\\\\certutil.exe\\\" -hashfile C:\\\\windows\\\\System32\\\\cmd.exe MD5",

"data": {

"win": {

"eventdata": {

"originalFileName": "CertUtil.exe",

```

标签:AI合规, BurpSuite集成, certutil, DNS 解析, EDR, Home Lab, IPv6, Living off the Land, LOLBAS, LOLBins, MD5哈希, meg, OpenCanary, PowerShell, RFI远程文件包含, Sysmon, Threat Hunting, Wazuh, Windows 安全, 信息安全, 命令行监控, 子域名变形, 安全实验室, 安全运营中心, 攻击模拟, 端点安全, 网络信息收集, 网络安全, 网络映射, 脆弱性评估, 补丁管理, 误报筛选, 速率限制, 隐私保护, 驱动签名利用