0xAshwesker/CVE-2026-21858

GitHub: 0xAshwesker/CVE-2026-21858

Stars: 0 | Forks: 0

# 🚨 CVE-2026-21858 — “Ni8mare”

开源工作流自动化平台中的一个严重未授权远程代码执行漏洞。

## 📖 目录

- 概述

- 技术细节

- 严重程度与 CVSS

- 受影响版本

- 影响

- 漏洞利用

- 检测

- 修复

- 缓解措施

- 总结

## 🔎 概述

**CVE-2026-21858**,代号 **“Ni8mare”**,是在 n8n 中发现的一个严重漏洞——这是一个用于构建自动化工作流的流行平台(例如,自动化 API 调用、集成、SaaS 连接器)。

该漏洞允许**未经验证的远程攻击者**与未正确验证的 webhook/form 端点进行交互,并获得对文件和内部服务器资源的未授权访问。

成功的利用可导致**完全远程代码执行 (RCE)** 和完整实例接管。

## 🧠 技术细节

- **根本原因:** webhook/form 处理逻辑中的输入验证不当和 **Content-Type 混淆**。

- 攻击者可以发送精心构造的 HTTP 请求,诱骗系统泄露文件内容或触发不安全的工作流。

- 该漏洞允许攻击者:

- 从主机读取任意文件

- 泄露敏感凭据和令牌

- 伪造管理员会话令牌

- 滥用工作流节点(例如 *Execute Command*)运行任意操作系统命令

- 完全攻陷服务器实例

## 📊 严重程度与 CVSS

| 指标 | 详情 |

|--------|---------|

| **CVSS 分数 (v3.1)** | **10.0 — 严重** |

| **攻击向量** | 网络 |

| **所需权限** | 无 |

| **需要认证** | ❌ 无 |

| **用户交互** | ❌ 无 |

| **机密性影响** | 高 |

| **完整性影响** | 高 |

| **可用性影响** | 无 |

这代表了远程代码执行漏洞**可能的最高严重程度**。

## 📦 受影响版本

该漏洞影响开源 n8n 平台:

id="vsurvey1"

所有运行 **1.121.0** 之前版本的自托管实例均受影响。

## 🔥 影响

利用此漏洞的攻击者可以:

- 🔓 读取任意系统文件

- 🔑 泄露数据库凭据、API 密钥、令牌

- 🔐 伪造认证会话

- 🛠 执行任意系统命令

- 💥 完全攻陷主机

- ↔ 横向渗透到连接的系统和集成

暴露在公共互联网上的实例风险尤其高。

## 🧨 漏洞利用

此漏洞:

- **远程:** 除了需要访问 webhook/form 端点外,无需其他网络限制

- **未授权:** 无需登录或凭据

- **低复杂度:** 攻击者易于构造利用请求

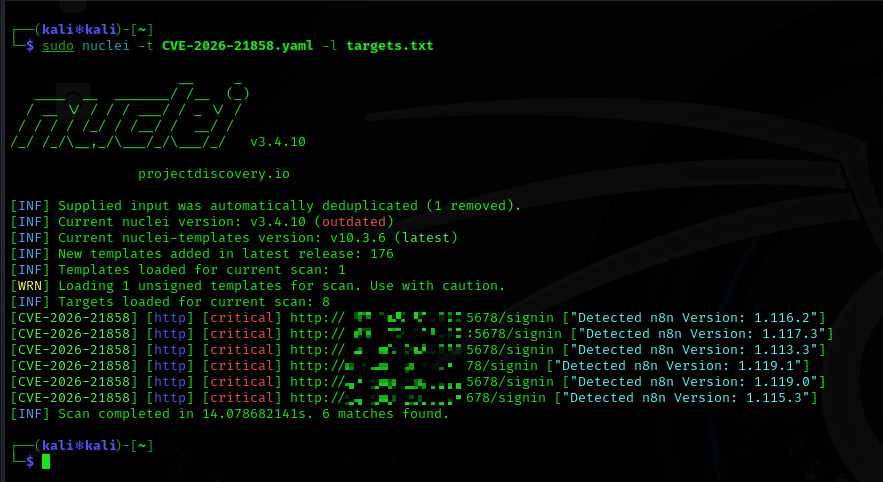

来自互联网扫描的证据表明,**数万个潜在暴露的实例**仍在线上可达。

## 🔍 检测

请注意:

- 带有异常 **Content-Type** 标头的意外 HTTP 请求

- 来自不受信任来源的对 webhook/form 端点的访问模式

- 可疑的文件访问或节点执行日志

- 显示异常工作流执行的 Web 服务器日志

## 🛠 修复

### ✅ 立即打补丁

将 n8n 更新到 **版本 1.121.0 或更高版本** — 此版本包含针对 CVE-2026-21858 的修复。

1. 停止当前的 n8n 实例

2. 升级到 1.121.0+

3. 重启服务

4. 验证没有剩余暴露的未修补节点

## 🧱 临时缓解措施(如果补丁延迟)

在更新期间,减少暴露:

- 限制对 webhook 和 form 端点的外部访问

- 要求对所有传入请求进行认证

- 使用防火墙规则限制入站流量

- 在修补之前禁用公共 webhook

## 🔐 安全检查清单

- [ ] 运行 n8n **≥ 1.121.0**

- [ ] 将网络访问限制为受信任的 IP

- [ ] 轮换所有存储的密钥(API 密钥/令牌/凭据)

- [ ] 审查工作流定义是否存在不安全内容

- [ ] 审计访问日志以查找利用企图

## 📌 总结

| 字段 | 值 |

|-------|--------|

| **CVE ID** | CVE-2026-21858 |

| **代号** | Ni8mare |

| **产品** | n8n Workflow Automation |

| **严重程度** | 严重 (CVSS 10.0) |

| **类型** | 未授权远程代码执行 |

| **需要认证** | 否 |

| **修复版本** | ≥ 1.121.0 |

## ⚠️ 最终建议

如果您在任何地方运行 n8n **——尤其是自托管、面向互联网的实例——请立即**修补到版本 1.121.0 或更高版本。鉴于此问题的公开细节,系统被完全攻陷的风险很高,且可能出现自动化利用。

此漏洞:

- **远程:** 除了需要访问 webhook/form 端点外,无需其他网络限制

- **未授权:** 无需登录或凭据

- **低复杂度:** 攻击者易于构造利用请求

来自互联网扫描的证据表明,**数万个潜在暴露的实例**仍在线上可达。

## 🔍 检测

请注意:

- 带有异常 **Content-Type** 标头的意外 HTTP 请求

- 来自不受信任来源的对 webhook/form 端点的访问模式

- 可疑的文件访问或节点执行日志

- 显示异常工作流执行的 Web 服务器日志

## 🛠 修复

### ✅ 立即打补丁

将 n8n 更新到 **版本 1.121.0 或更高版本** — 此版本包含针对 CVE-2026-21858 的修复。

1. 停止当前的 n8n 实例

2. 升级到 1.121.0+

3. 重启服务

4. 验证没有剩余暴露的未修补节点

## 🧱 临时缓解措施(如果补丁延迟)

在更新期间,减少暴露:

- 限制对 webhook 和 form 端点的外部访问

- 要求对所有传入请求进行认证

- 使用防火墙规则限制入站流量

- 在修补之前禁用公共 webhook

## 🔐 安全检查清单

- [ ] 运行 n8n **≥ 1.121.0**

- [ ] 将网络访问限制为受信任的 IP

- [ ] 轮换所有存储的密钥(API 密钥/令牌/凭据)

- [ ] 审查工作流定义是否存在不安全内容

- [ ] 审计访问日志以查找利用企图

## 📌 总结

| 字段 | 值 |

|-------|--------|

| **CVE ID** | CVE-2026-21858 |

| **代号** | Ni8mare |

| **产品** | n8n Workflow Automation |

| **严重程度** | 严重 (CVSS 10.0) |

| **类型** | 未授权远程代码执行 |

| **需要认证** | 否 |

| **修复版本** | ≥ 1.121.0 |

## ⚠️ 最终建议

如果您在任何地方运行 n8n **——尤其是自托管、面向互联网的实例——请立即**修补到版本 1.121.0 或更高版本。鉴于此问题的公开细节,系统被完全攻陷的风险很高,且可能出现自动化利用。标签:CISA项目, CVE-2026-21858, CVSS 10.0, MITM代理, n8n, Ni8mare, PE 加载器, PoC, RCE, Webhook安全, 任意文件读取, 关键漏洞, 内容类型混淆, 工作流自动化, 暴力破解, 服务器接管, 未经身份验证, 编程工具, 网络安全, 网络安全审计, 输入验证缺失, 远程代码执行, 隐私保护