0xAshwesker/CVE-2025-14847

GitHub: 0xAshwesker/CVE-2025-14847

Stars: 0 | Forks: 0

# 🚨 CVE-2025-14847 — “MongoBleed”

一个高危的未认证内存泄露漏洞

一个高危的未认证内存泄露漏洞

# 📖 目录

- 概述

- 技术细节

- 严重程度与 CVSS

- 受影响版本

- 现实世界影响

- 漏洞利用摘要

- 检测指南

- 修复方案

- 缓解措施(临时)

- 安全检查清单

- 总结

# 🔎 概述

**CVE-2025-14847**,代号为 **“MongoBleed”**,是 MongoDB Server 网络协议处理中的一个漏洞。

它允许**远程、未经认证的攻击者**从易受攻击的 MongoDB 进程中读取**未初始化的堆内存**。

这可能会泄露敏感信息,例如:

- 🔑 凭证

- 🔐 加密密钥

- 🎟 会话令牌

- 📦 内部运行时数据

# 🧠 技术细节

### 🧩 根本原因

该问题源于:

- **zlib 压缩协议头**中的长度字段不匹配

- 解压缩处理过程中的验证不当

- 暴露了未正确初始化的内存区域

当处理特制的压缩网络流量时,服务器可能会返回非预期的内存内容。

### 🛑 漏洞类型

- 信息泄露

- 堆内存暴露

- 输入验证不当

# 📊 严重程度与 CVSS

| 指标 | 值 |

|--------|--------|

| CVSS v3.1 | 7.5 (高) |

| CVSS v4.0 | 8.7 (高) |

| 攻击向量 | 网络 |

| 需要认证 | ❌ 否 |

| 用户交互 | ❌ 无 |

| 在野利用 | ✅ 是 |

该漏洞已被添加到 **CISA** 已知被利用漏洞 (KEV) 目录中。

# 📦 受影响版本

以下 MongoDB 发布线受到影响:

```

3.6.x (all versions)

4.0.x (all versions)

4.2.x (all versions)

4.4.0 – 4.4.29

5.0.0 – 5.0.31

6.0.0 – 6.0.26

7.0.0 – 7.0.26

8.0.0 – 8.0.16

8.2.0 – 8.2.2

```

# 🛠 已修复版本

升级到以下修补版本之一:

```

4.4.30

5.0.32

6.0.27

7.0.28

8.0.17

8.2.3

```

# 🌍 现实世界影响

- 在线观察到数千个暴露的 MongoDB 实例

- 已确认存在主动利用

- 面向互联网的部署风险极高

- 云托管和自管理实例均受影响

由于利用该漏洞无需认证,公开可访问的 MongoDB 服务器面临直接风险。

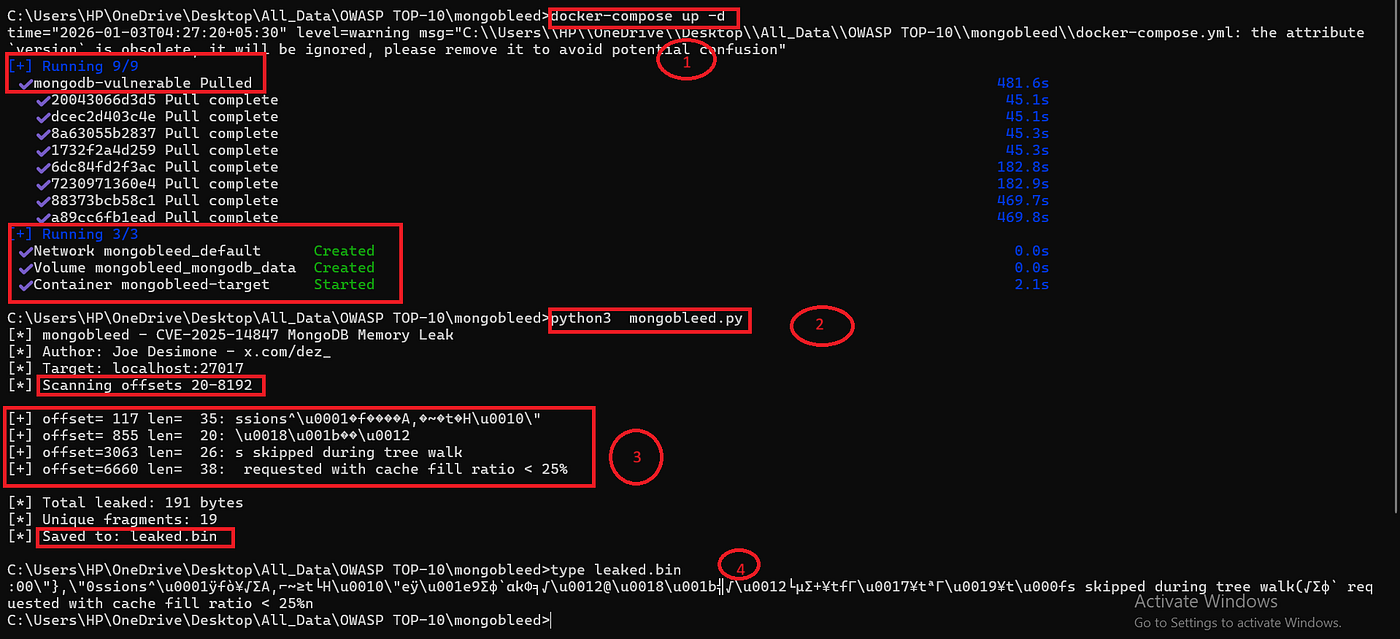

# 🧨 漏洞利用摘要

一个高危的未认证内存泄露漏洞

一个高危的未认证内存泄露漏洞

### 攻击者能力

- 发送特制的压缩协议数据包

- 触发不当的解压缩处理

- 提取进程内存块

### 潜在后果

- 凭证窃取

- 权限提升

- 数据渗出

- 针对后端基础设施的后续攻击

# 🔍 检测指南

监控:

- 异常的压缩协议流量

- 异常的 zlib 协商活动

- 来自数据库主机的意外出站流量

- 端口 `27017` 上的重复异常连接

建议采取以下措施:

- 网络入侵检测特征

- 内存完整性监控

- 外部暴露扫描

# 🔒 修复方案

## ✅ 立即行动

1. 升级到已修复的 MongoDB 版本

2. 升级后重启所有数据库节点

3. 检查日志中的可疑活动

4. 如果怀疑遭到入侵,轮换凭证

## 🧱 临时缓解措施(如果补丁延迟)

- 如果不需要,禁用 **zlib 压缩**

- 切换到替代压缩算法(例如 snappy)

- 限制受信任 IP 范围的网络访问

- 确保 MongoDB **未公开暴露**

# 🧾 安全检查清单

- [ ] 正在运行已修补的 MongoDB 版本

- [ ] 已审计公开暴露情况

- [ ] 已审查压缩设置

- [ ] 已分析日志

- [ ] 已轮换凭证(如有需要)

- [ ] 已启用监控

# 📌 总结

| 字段 | 值 |

|-------|--------|

| CVE ID | CVE-2025-14847 |

| 代号 | MongoBleed |

| 类型 | 内存泄露 |

| 严重程度 | 高 |

| 需要认证 | 否 |

| 在野利用 | 是 |

| 受影响软件 | MongoDB Server |

# ⚠️ 最终建议

如果您运行的是 **MongoDB Server**,尤其是面向互联网的部署:

未经认证的内存泄露漏洞可能导致严重的后续入侵,即使没有直接的代码执行能力。

### 攻击者能力

- 发送特制的压缩协议数据包

- 触发不当的解压缩处理

- 提取进程内存块

### 潜在后果

- 凭证窃取

- 权限提升

- 数据渗出

- 针对后端基础设施的后续攻击

# 🔍 检测指南

监控:

- 异常的压缩协议流量

- 异常的 zlib 协商活动

- 来自数据库主机的意外出站流量

- 端口 `27017` 上的重复异常连接

建议采取以下措施:

- 网络入侵检测特征

- 内存完整性监控

- 外部暴露扫描

# 🔒 修复方案

## ✅ 立即行动

1. 升级到已修复的 MongoDB 版本

2. 升级后重启所有数据库节点

3. 检查日志中的可疑活动

4. 如果怀疑遭到入侵,轮换凭证

## 🧱 临时缓解措施(如果补丁延迟)

- 如果不需要,禁用 **zlib 压缩**

- 切换到替代压缩算法(例如 snappy)

- 限制受信任 IP 范围的网络访问

- 确保 MongoDB **未公开暴露**

# 🧾 安全检查清单

- [ ] 正在运行已修补的 MongoDB 版本

- [ ] 已审计公开暴露情况

- [ ] 已审查压缩设置

- [ ] 已分析日志

- [ ] 已轮换凭证(如有需要)

- [ ] 已启用监控

# 📌 总结

| 字段 | 值 |

|-------|--------|

| CVE ID | CVE-2025-14847 |

| 代号 | MongoBleed |

| 类型 | 内存泄露 |

| 严重程度 | 高 |

| 需要认证 | 否 |

| 在野利用 | 是 |

| 受影响软件 | MongoDB Server |

# ⚠️ 最终建议

如果您运行的是 **MongoDB Server**,尤其是面向互联网的部署:

未经认证的内存泄露漏洞可能导致严重的后续入侵,即使没有直接的代码执行能力。标签:CVE-2025-14847, CVSS高危, EXP, HTTP工具, MongoBleed, MongoDB, PoC, zlib, 信息泄露, 内存安全, 协议漏洞, 堆内存泄露, 密码管理, 插件系统, 数据泄露, 暴力破解, 未初始化内存, 未授权访问, 漏洞分析, 网络安全, 路径探测, 远程攻击, 隐私保护