MoriartyPuth-Labs/N7-Lab

GitHub: MoriartyPuth-Labs/N7-Lab

记录对 VulnHub 靶机 N7 的完整 Web 渗透过程,涵盖从信息收集到数据库窃取的全攻击链,并展示了自研后渗透框架 bubble_siphon 的实战用法。

Stars: 0 | Forks: 0

# 🫧 Lab N7: Web 渗透利用与数据库窃取

## 📌 关于此 Lab

本仓库记录了对 **[Web Machine: (N7)](https://www.vulnhub.com/entry/web-machine-n7,756/)** 的完整渗透测试与数据窃取过程 —— 这是一个由 **Duty Mastr** 创建并于 **2021 年 11 月 3 日** 发布的故意存在漏洞的虚拟机。

本次测试使用了自定义的渗透利用框架 [**bubble_siphon**](https://github.com/MoriartyPuth/bubble-siphon),对目标主机进行了信息收集,发现了隐藏的入口点,并从底层数据库中提取了敏感凭据和 Flag。

| 字段 | 详情 |

|---|---|

| 🖥️ 机器名称 | Web Machine: (N7) |

| ⚡ 难度 | 中等 |

| 📦 格式 | VirtualBox OVA |

| 🐧 操作系统 | Linux |

| 🌐 网络 | DHCP / 桥接 |

| 🎯 主要攻击向量 | 基于 Web 的漏洞 |

| 🏆 Flag | `FLAG{N7:KSA_01}` |

## 🗺️ 攻击链

```

[Host Discovery] → [Port Scan] → [Directory Fuzzing] → [Hidden Portal]

→ [Upload Bypass + curl] → [Partial Flag] → [Blind SQLi]

→ [DB Dump] → [Credential Recovery] → [FLAG 🏆]

```

## 🛠️ 方法论

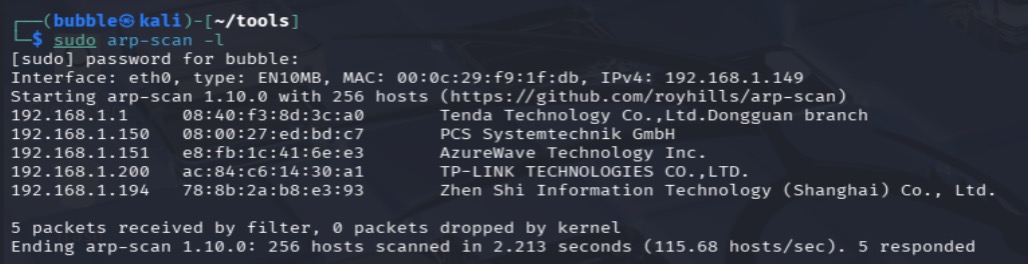

### 1️⃣ 网络枚举与目标验证

Lab 环境配置为**桥接网络**,以实现 Kali 攻击机与目标虚拟机之间的直接通信。

```

# Host 发现

sudo arp-scan -l

```

```

# 完整服务扫描

nmap -sCV -T4

```

█▀▀ █░░ ▄▀█ █▀▀

█▀░ █▄▄ █▀█ █▄█

FLAG{N7:KSA_01}

```

## ⚠️ 免责声明标签:bubble_siphon, CISA项目, DirBuster, MISP, SQLMap, VulnHub, Web安全, 协议分析, 大数据, 应用安全, 数据库脱裤, 数据泄露, 数据窃取, 文件上传绕过, 时间盲注, 权限提升, 漏洞复现, 目录扫描, 盲注, 网络安全, 网络安全实验, 网络安全审计, 蓝队分析, 隐私保护