8damon/Blackbird

GitHub: 8damon/Blackbird

这是一个基于内核遥测和用户态传感器的 Windows 平台,旨在提供统一的恶意软件取证与威胁狩猎能力。

Stars: 13 | Forks: 4

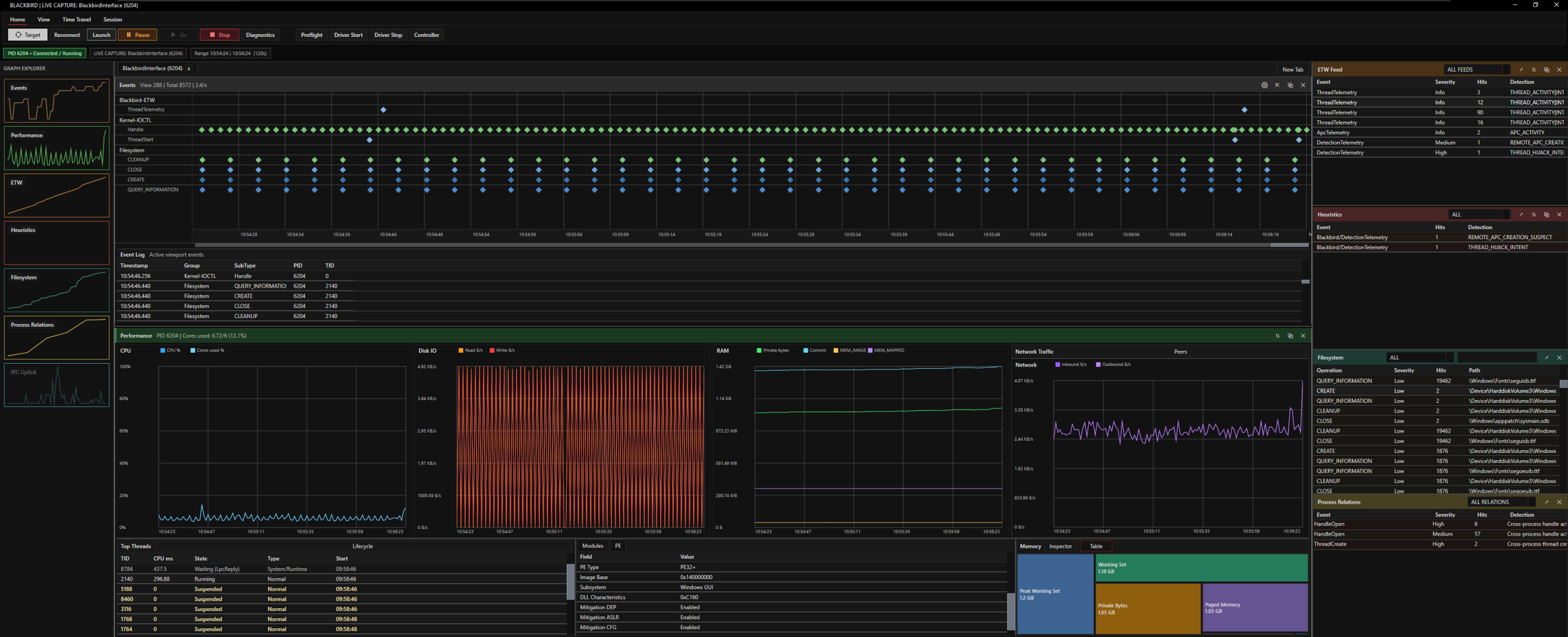

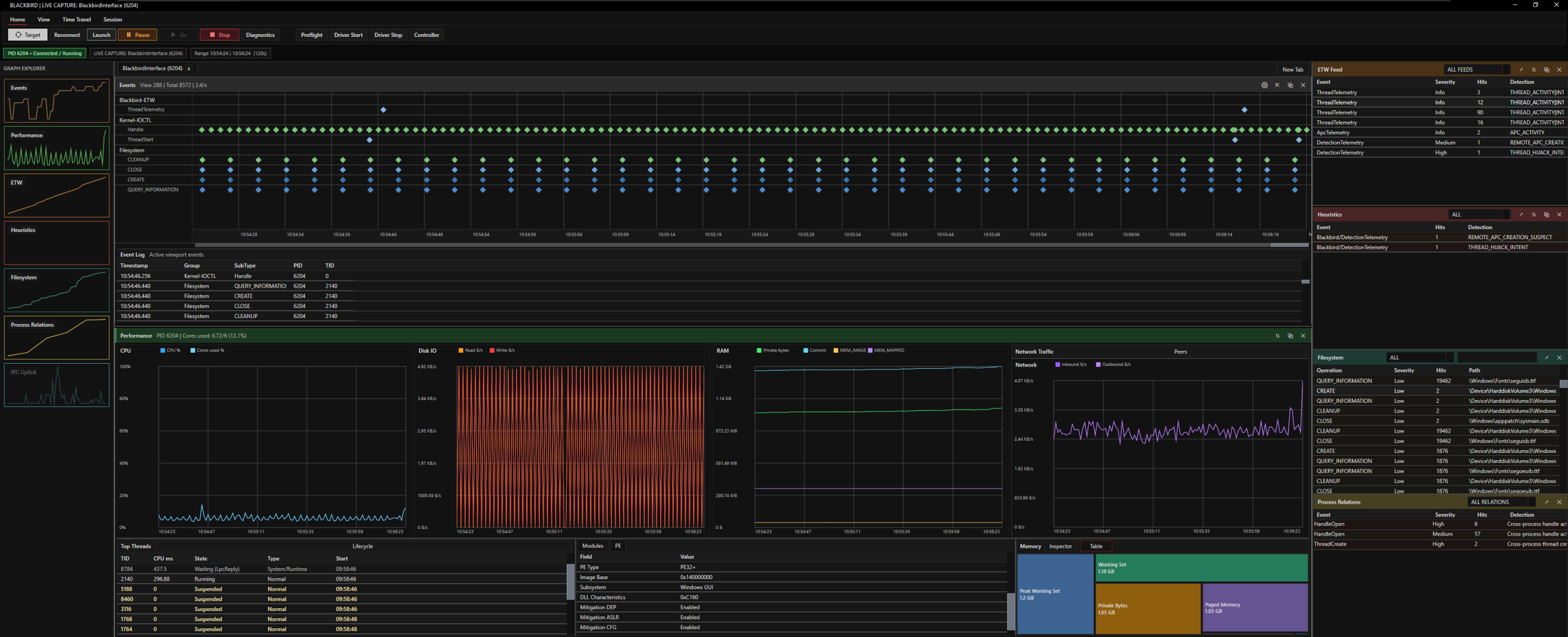

BLACKBIRD v1.8

面向 Windows 的恶意软件分析 DFIR 内核遥测与检测平台

# [BLACKBIRD](https://titansoftwork.com/capability/blackbird/)

Blackbird 是一个面向从 SOC 团队到爱好者的恶意软件分析平台。BK 将内核遥测、用户模式 hook 数据、分组检测以及基于捕获的深入分析(drilldown)统一到一个平台中。分析师界面以摘要为主,原始事件图保留了完整的会话时间线,更深入的证据则通过专用的检查器、诊断和关系视图展示。

## 操作员面板

主界面是所有操作的监控中心,它集成了以下功能:

- 事件与事件日志

- 性能计数器

- 网络观察

- 线程观察

- 内存观察、检查器与树状图

- 模块信息

- PE 信息

- ETW feed

- 启发式分析

- 文件系统事件

- 进程关系

- 上行链路性能

- 诊断驾驶舱

- 子进程图窗口

## 证据与替代视图

为了进行更深入的检查,当双击集合时,BK 会提供检查器视图,这将打开一个窗口,展示事件背后的详细信息以及请求时的原始数据。

主要视图包括:

- **ETW 检查器**

审查分组的 ETW 出现情况并检查丰富的事件详细信息。

- **句柄证据**

检查可疑的句柄活动、访问掩码、源上下文、捕获的帧、内存区域详细信息以及相关的负载数据。

- **线程堆栈**

在实时捕获期间或浏览历史样本时审查堆栈快照。

- **进程关系**

查看参与者与目标之间的关系,例如可疑打开、远程线程活动和链接的意图链。

- **文件检查器**

查看目标访问和创建的文件。

## API Hooking 视图

BK 提供了一个替代视图,用于查看由用户态传感器捕获的 API hook,位于 `View > Switch View`。

## 覆盖范围

代表性检测包括:

- 直接系统调用

- 句柄打开

- 内存查询

- 读写内存

- 手动映射

- AMSI 与 ETW patching

- hook patching

- 文件释放

- 文件打开、读取、创建、特殊属性

- 堆栈完整性异常

- 线程创建

- 主映像外部的远程线程活动

- 线程劫持和线程上下文滥用

- 远程 APC

- 进程挖空 和注入 意图链

- 可疑的 `ntdll` 映像路径或映射行为

- 多个 `ntdll` 映像映射

- 注册表活动

有关完整的协议和字段级详细信息,请参阅 [API.md](./API.md)。

## 快速开始

请参阅以下文档以获取设置和使用说明:

- [Getting Started.md](./Getting%20Started.md)

- [INSTALL.md](./INSTALL.md)

- [USAGE.md](./USAGE.md)

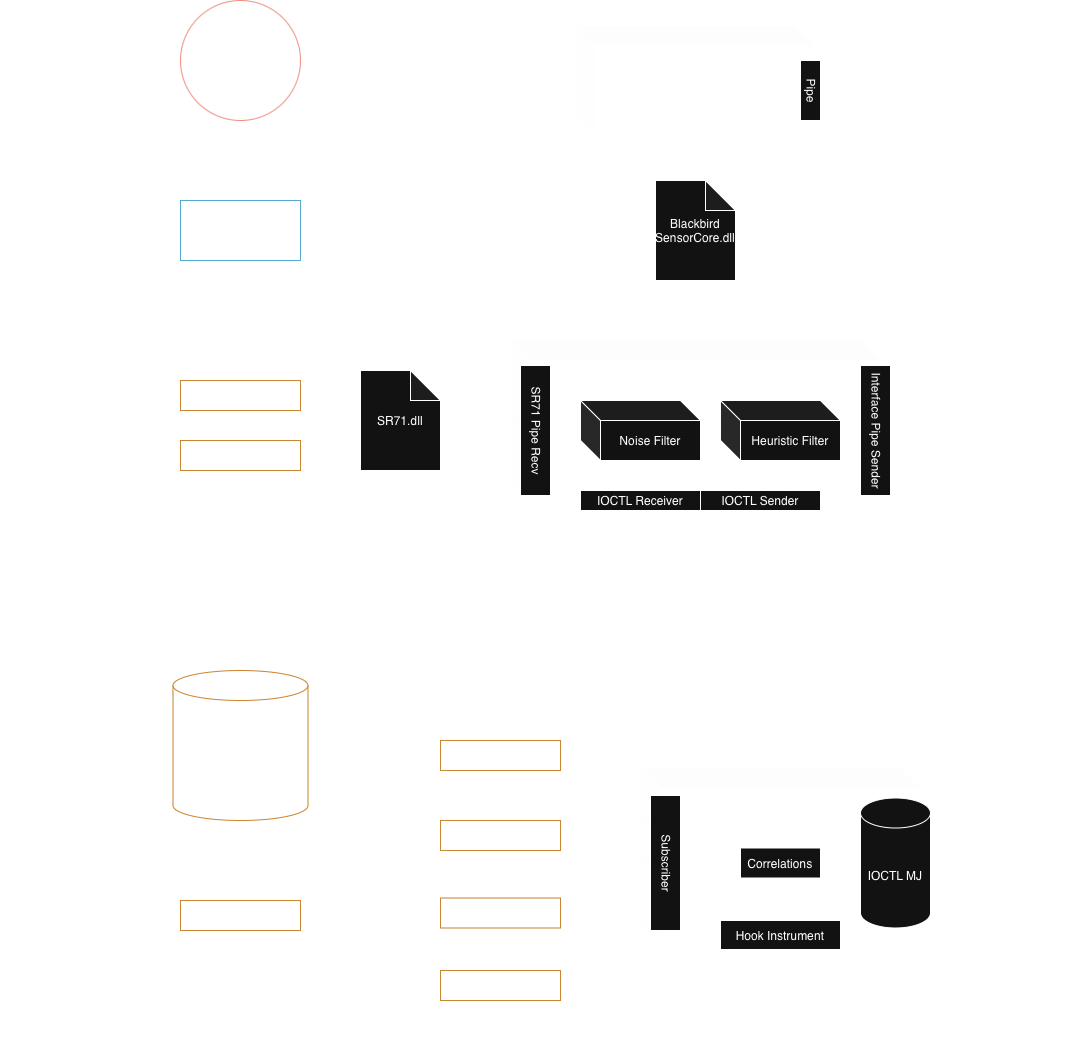

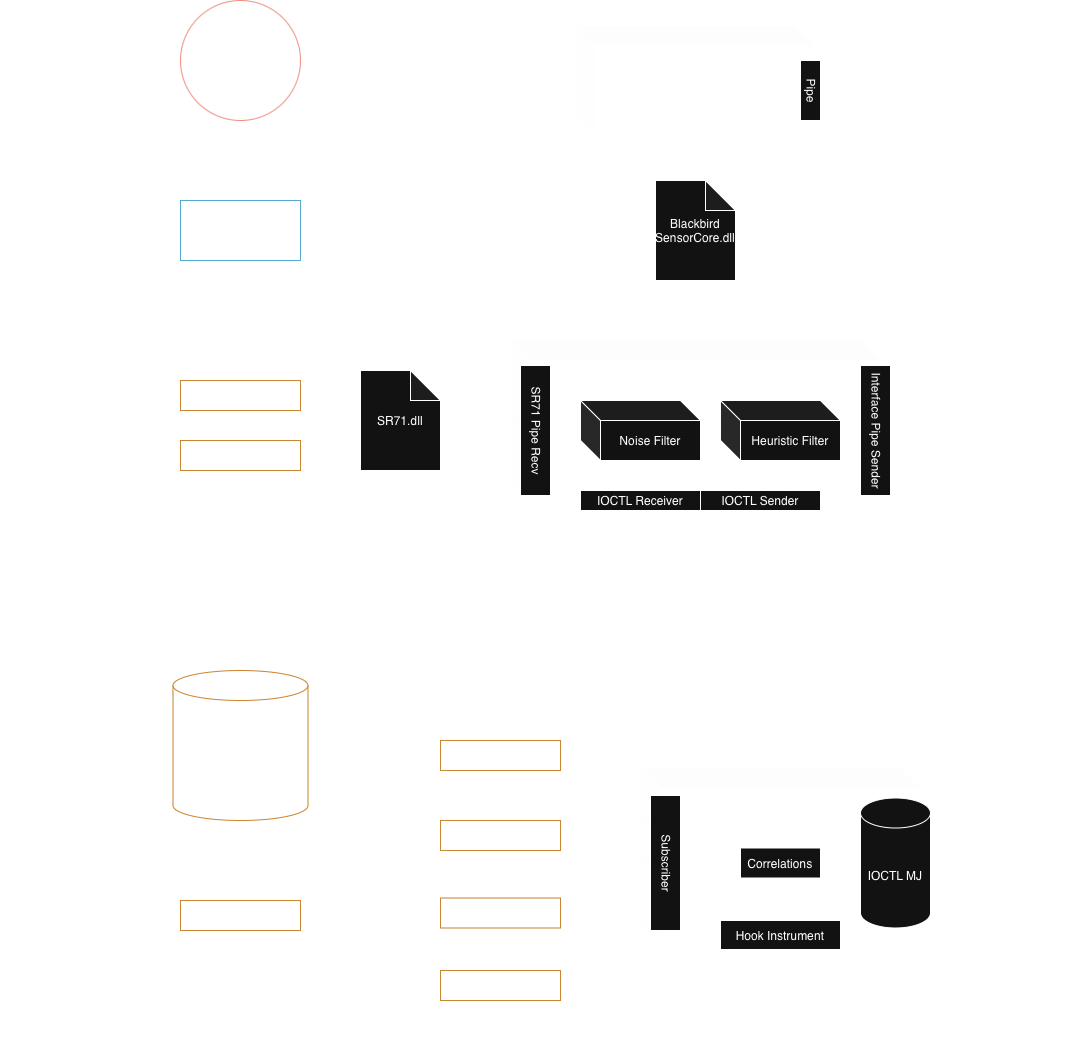

- [API.md](./API.md)

当前的运行时组件包括 `blackbird.sys`、`BlackbirdController.exe`、`J58.dll`、`SR71.dll`、`BlackbirdInterface.exe`、`BlackbirdTestSuite.exe` 和 `DetectionExamples.exe`。

会话存档现在以 `.bkcap` 格式写入。检测示例现在位于专用的 `DetectionExamples.exe` 运行器中,而不是旧的 `usage/` 源集中。

标签:API接口, Blackbird, C/C++, CSV导出, Cybersecurity, DAST, EDR, Endpoint Detection, ETW, IP 地址批量处理, KMDF, Malware Forensics, PE分析, SecList, SOC工具, Telemetry Platform, Threat Hunting, 事件日志分析, 事务性I/O, 内存取证, 内核 instrumentation, 内核遥测, 反病毒, 句柄监控, 后渗透, 多人体追踪, 恶意软件分析, 数字取证, 文件系统监控, 无线安全, 漏洞发现, 用户态钩子, 知识库安全, 网络信息收集, 网络安全, 网络安全审计, 网络流量观察, 脆弱性评估, 自动化脚本, 调用栈分析, 进程关系图, 进程树, 隐私保护