trivoallan/regis

GitHub: trivoallan/regis

面向生产 CI/CD 的容器安全编排工具,整合多源分析器并提供策略即代码与交互式报告能力。

Stars: 0 | Forks: 0

# Regis

Regis 为生产就绪的 CI/CD 提供统一的容器分析、自定义 playbook 以及高度可定制的交互式报告。

## 文档

完整的文档(包括安装和使用指南)可在以下地址获取:

**[https://trivoallan.github.io/regis/](https://trivoallan.github.io/regis/)**

## 核心特性

- **统一的 Registry 检查** — 使用 `skopeo` 从任何兼容 OCI 的 registry 中快速提取多架构元数据。

- **可插拔的分析器生态系统** — 编排 `Trivy`、`Skopeo`、`Hadolint` 和 `Dockle` 等行业标准的工具,以收集全面的安全洞察。

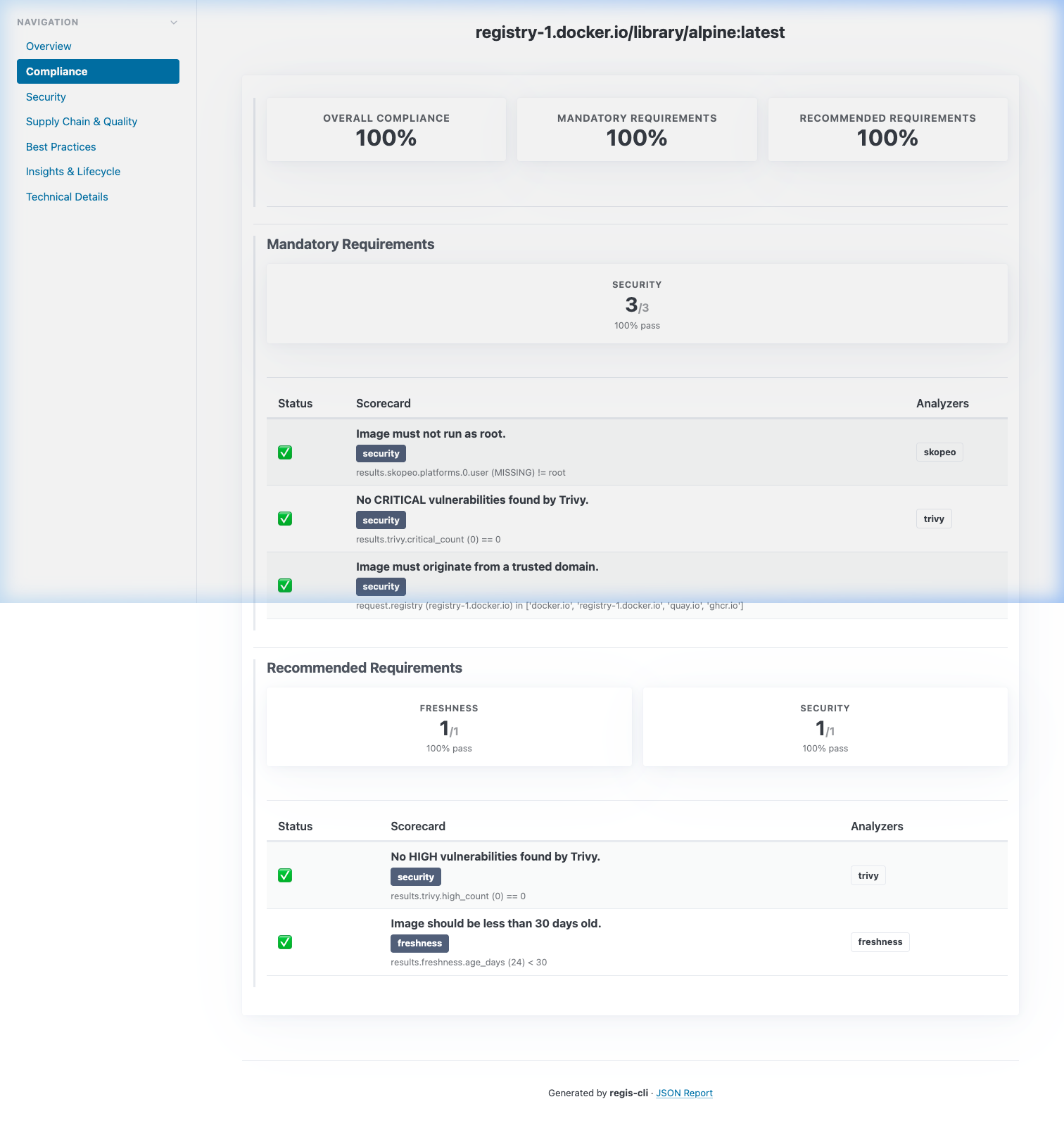

- **策略即代码 Playbook** — 使用灵活的 `jsonLogic` 评估来定义合规性和安全性规则(例如,“无严重漏洞”、“最大镜像期限”)。

- **混合报告** — 同时生成用于自动化的机器可读 JSON,以及供人工审查的丰富交互式 HTML 仪表板。

- **CI/CD 原生** — 旨在无缝集成到 GitHub Actions 或 GitLab CI 流水线中,并提供对 MR/PR 报告的一流支持。

- **高效的缓存机制** — 重用现有的分析结果,以加速重复评估和报告重新生成。

## 内置分析器

| 分析器 | 描述 |

| ------------ | -------------------------------------------------------------------------------------- |

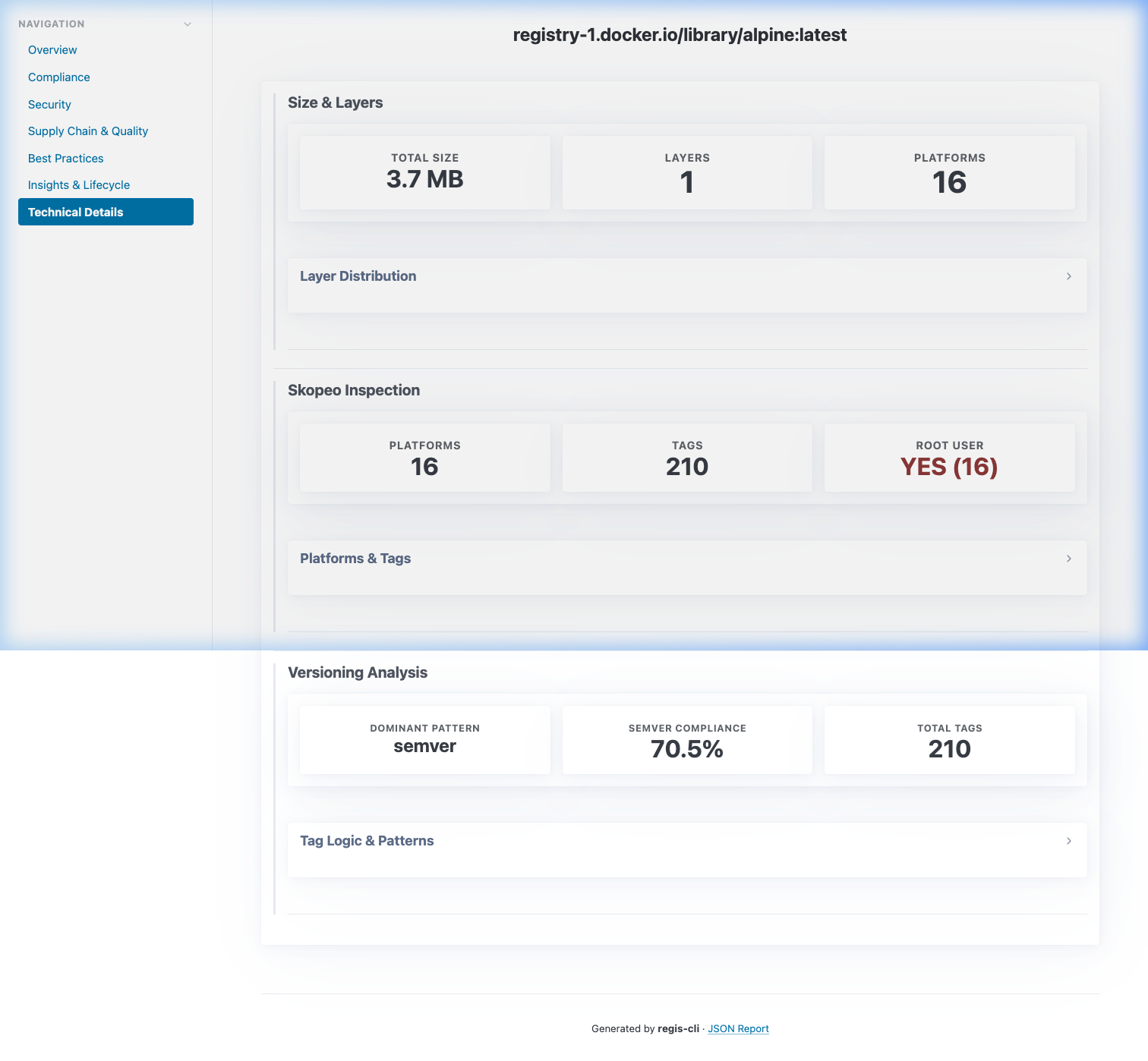

| `skopeo` | 提取多架构元数据、OS/架构标签、层数以及 root 用户检测。 |

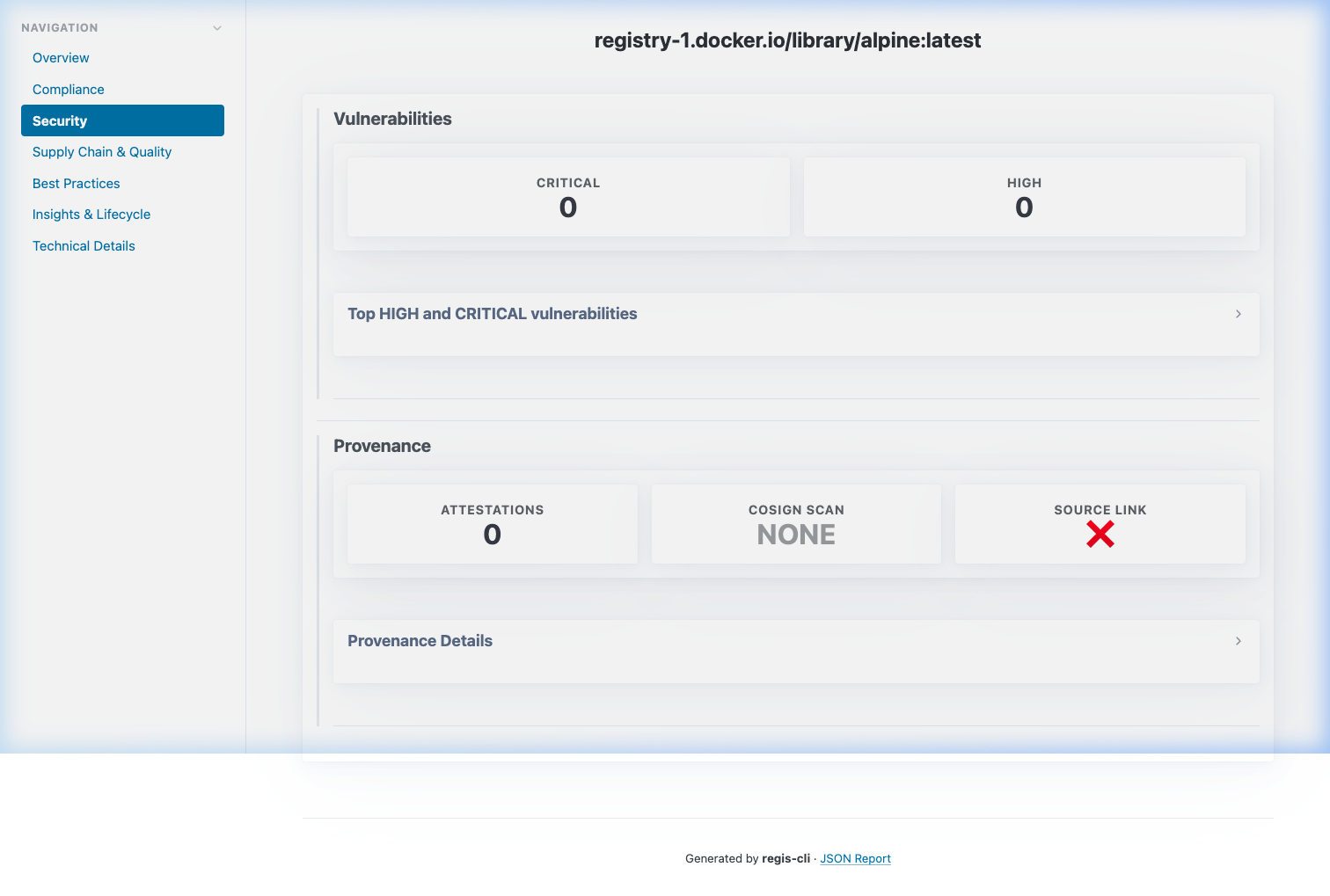

| `trivy` | 执行漏洞扫描并生成软件物料清单 (SBOM)。 |

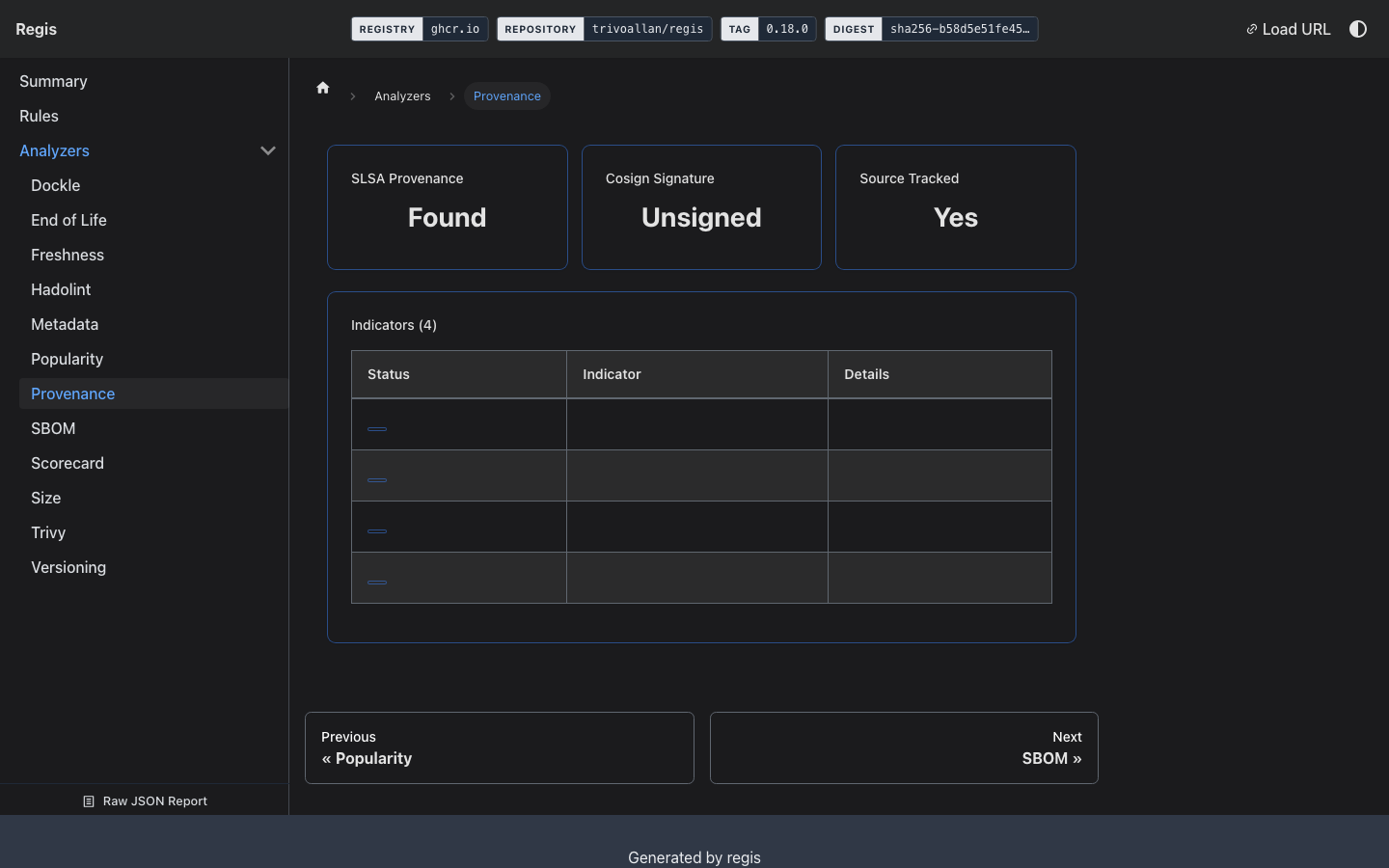

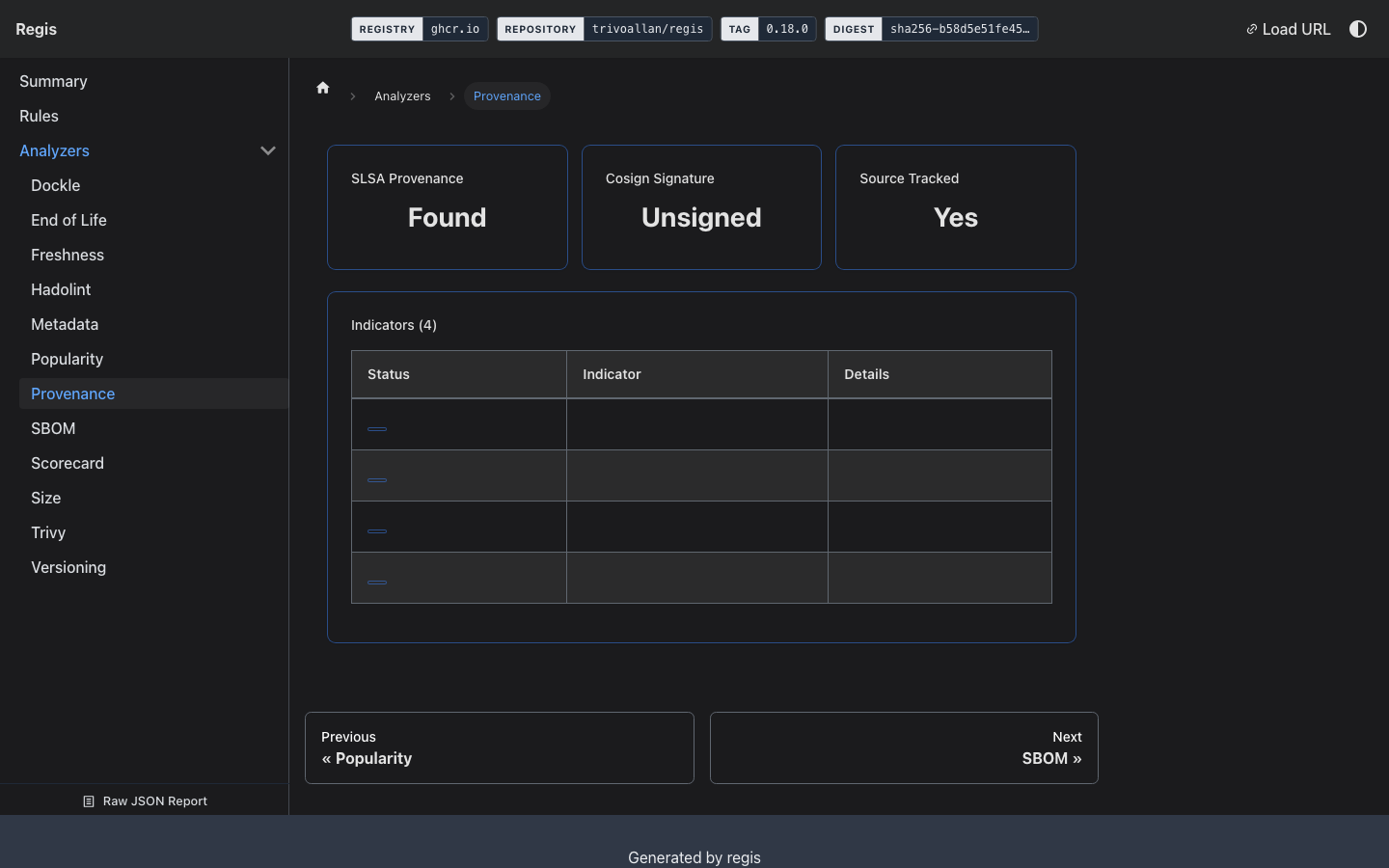

| `provenance` | 验证镜像构建来源和 SLSA 元数据。 |

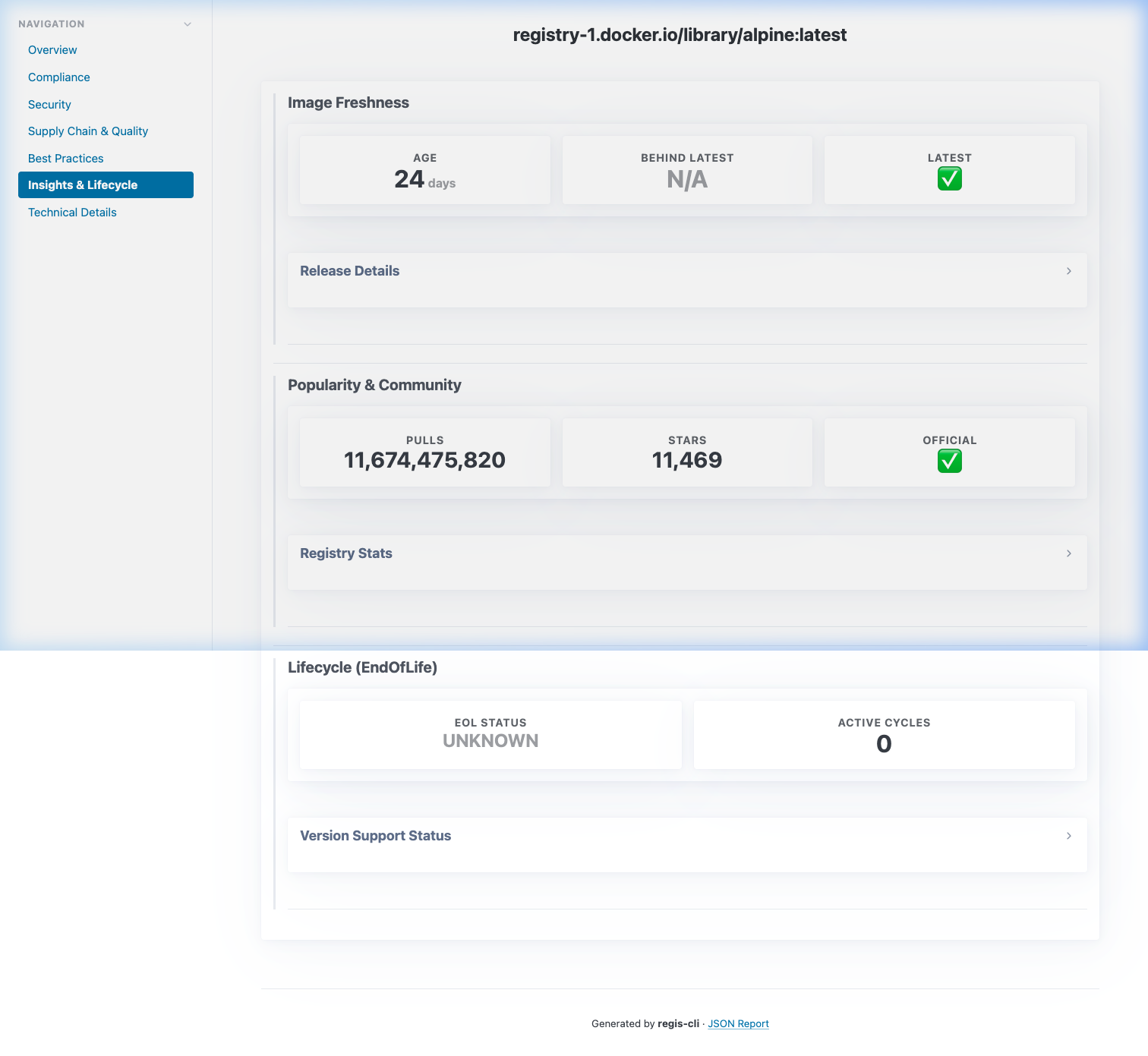

| `endoflife` | 使用 `endoflife.date` 检查基础镜像的生命周期终止 (EOL) 状态。 |

| `freshness` | 计算镜像期限并识别潜在的维护风险。 |

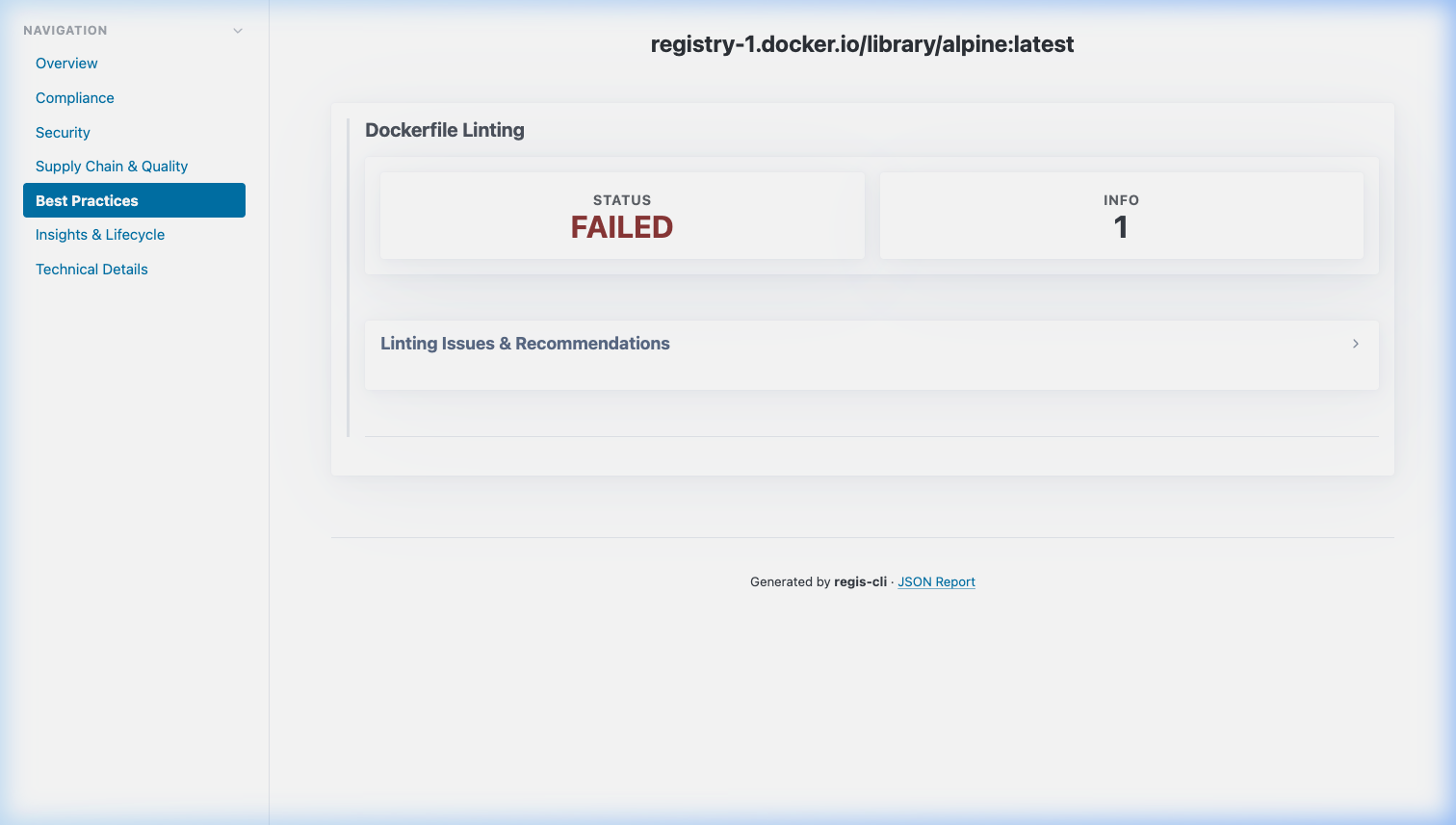

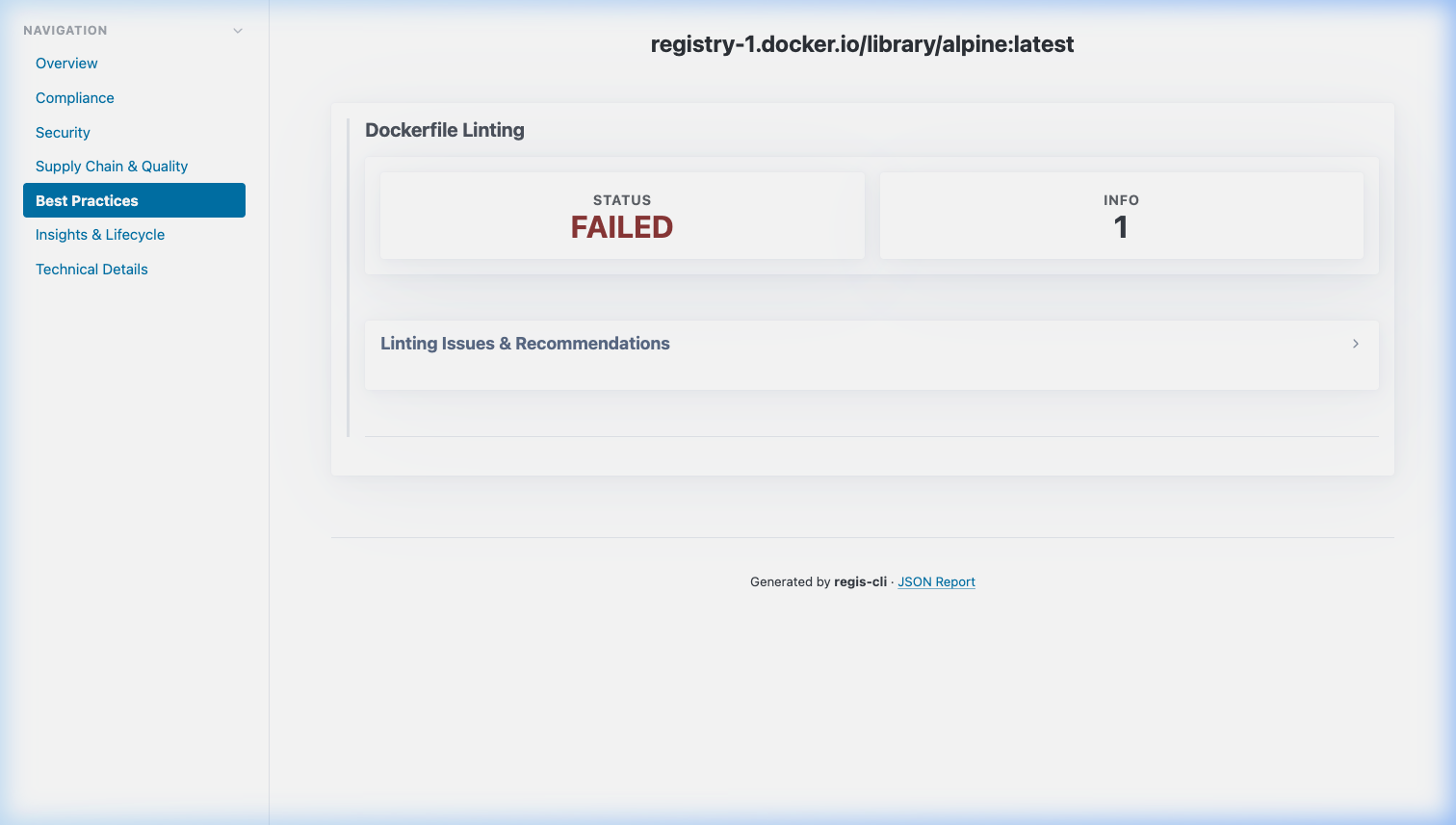

| `hadolint` | 对 Dockerfile 进行代码检查,排查安全性和最佳实践违规。 |

| `size` | 分析镜像大小和层分布以进行优化。 |

| `versioning` | 确保语义版本控制的一致性和标签验证。 |

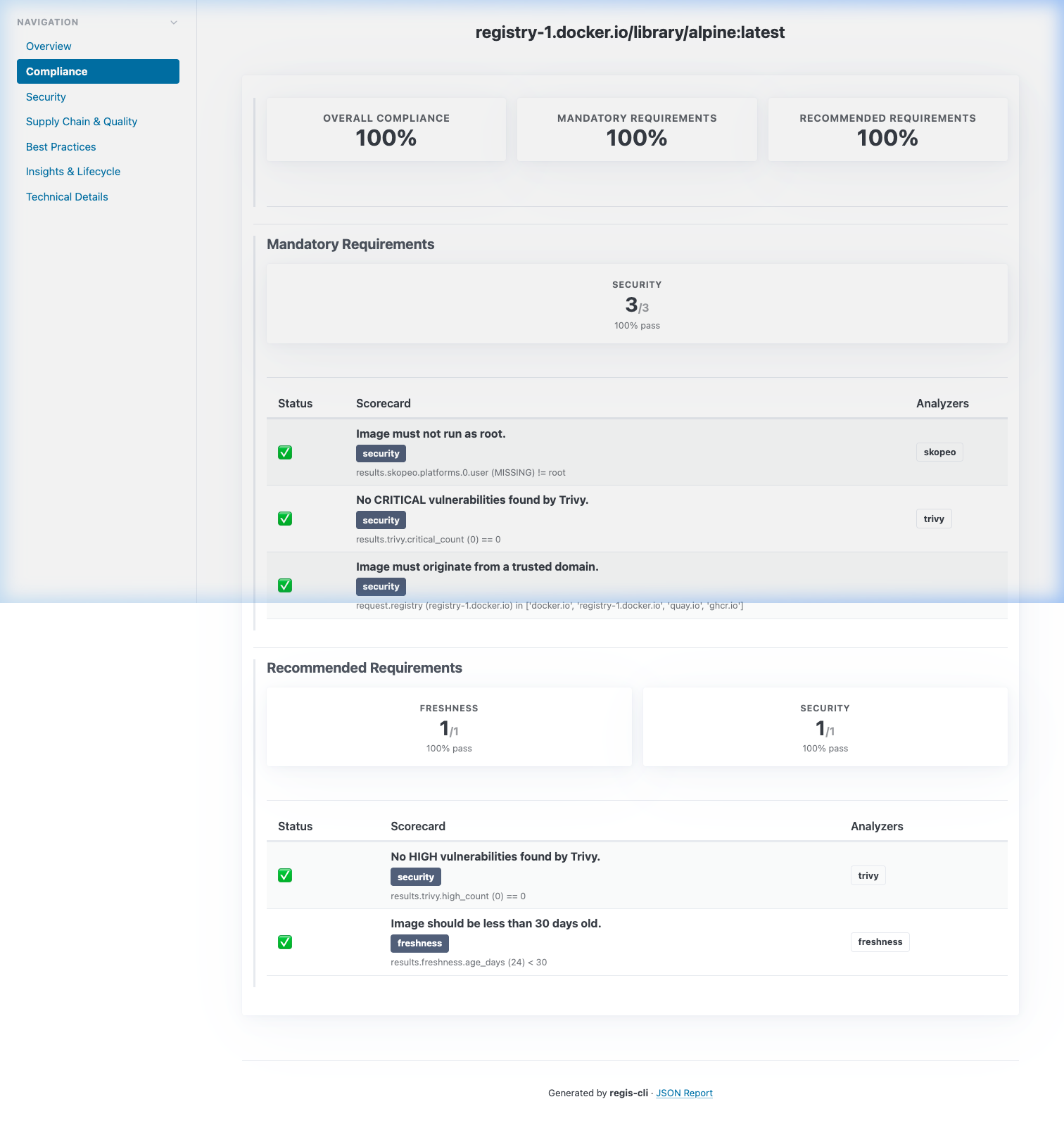

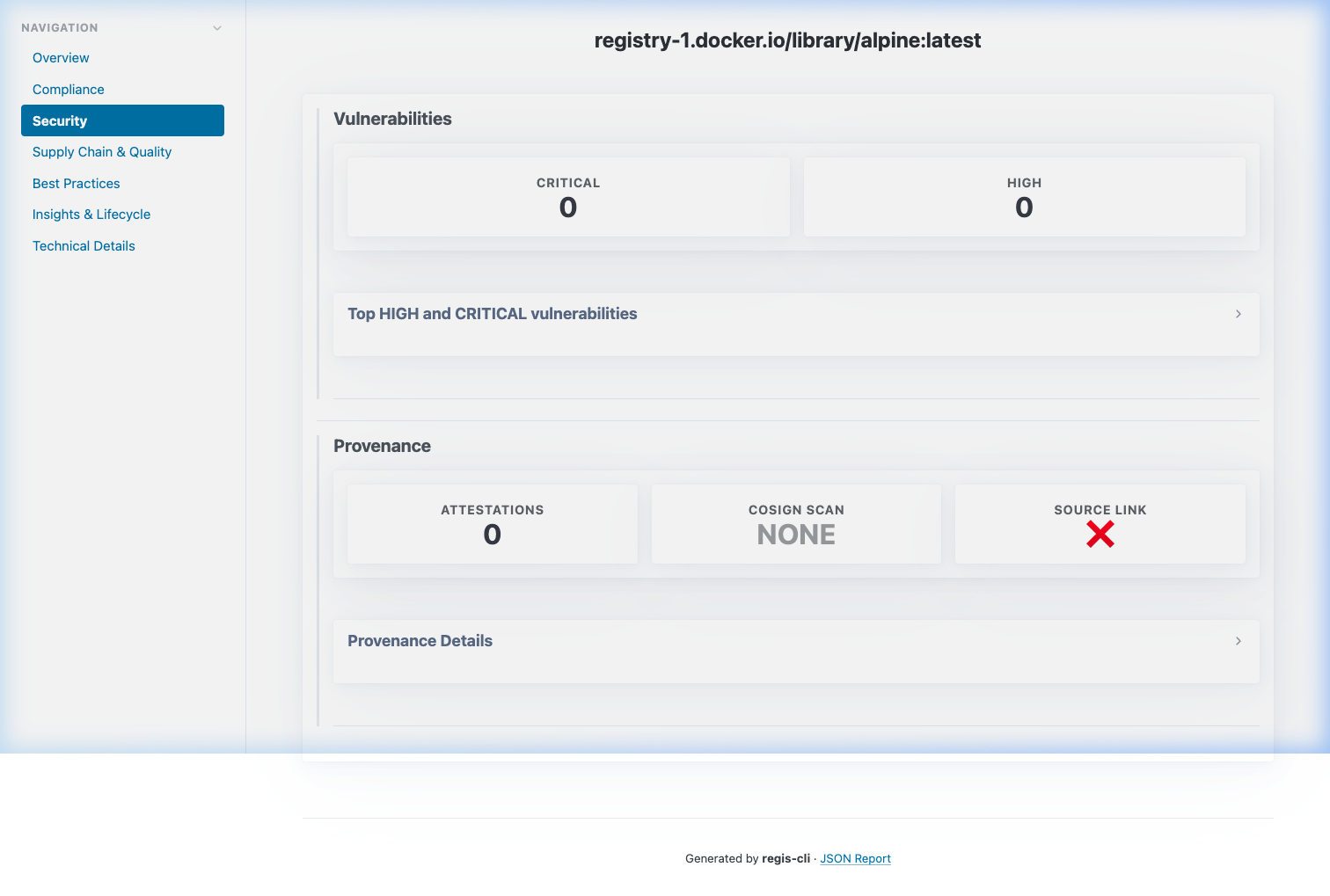

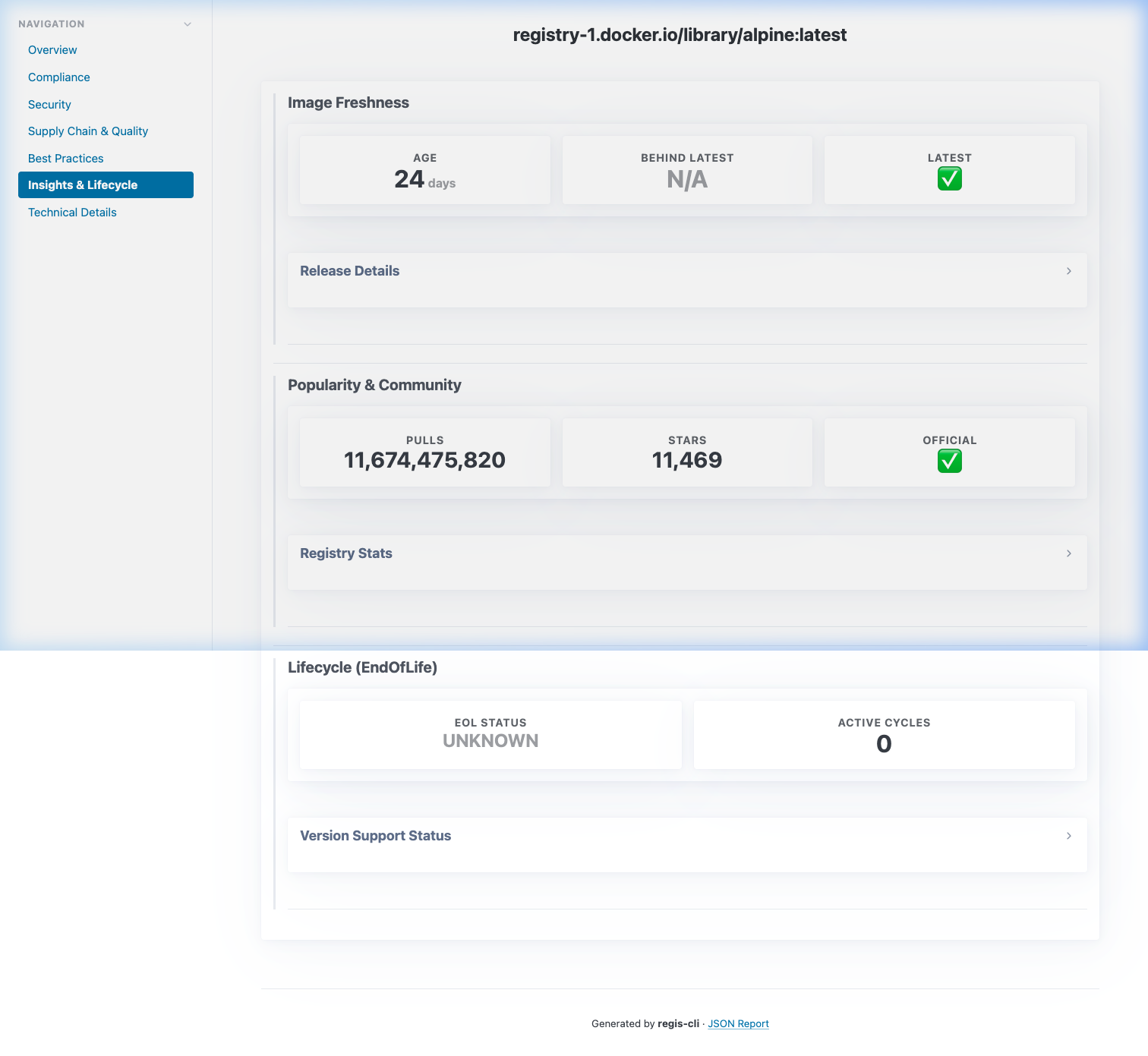

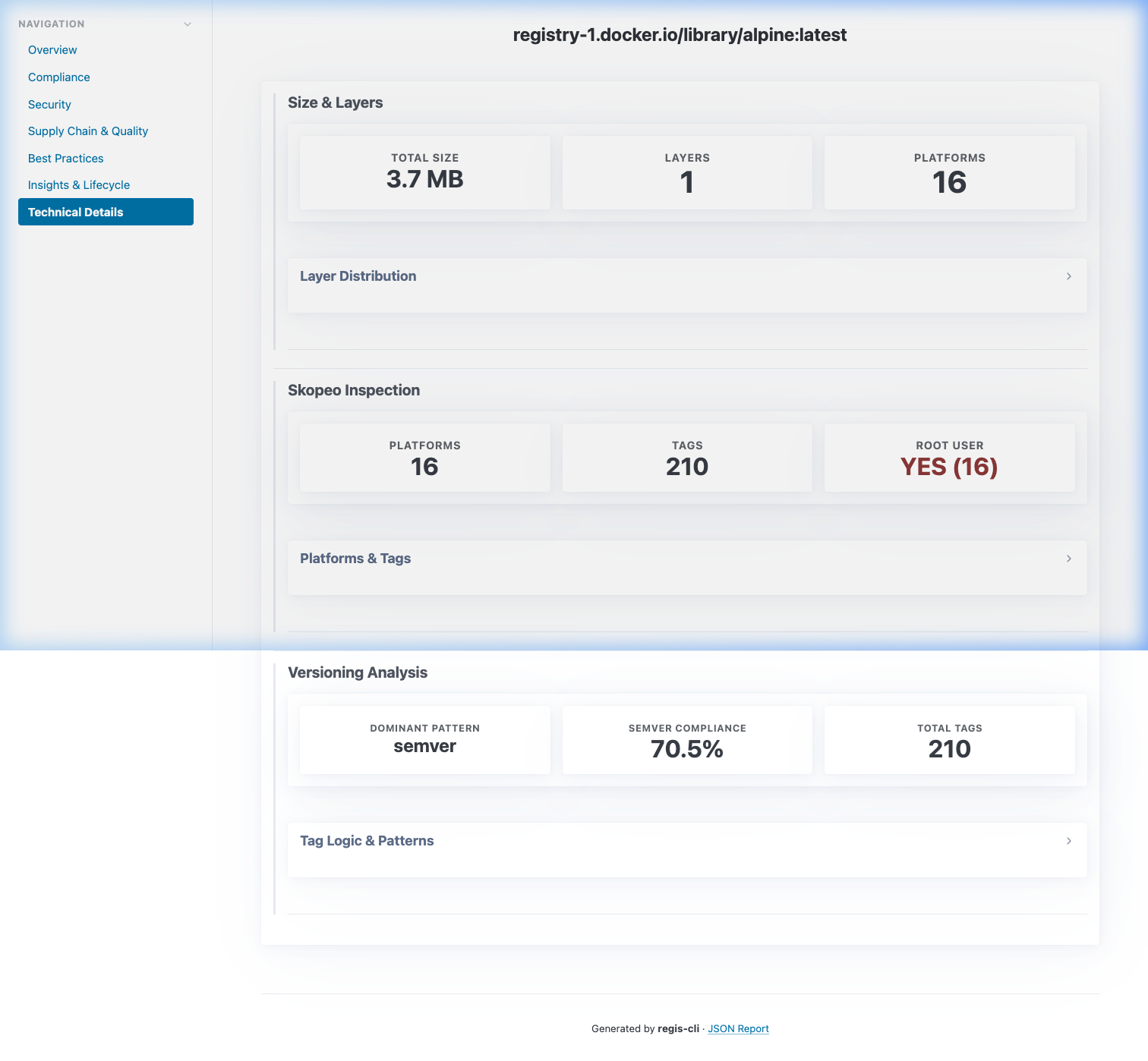

## 报告预览

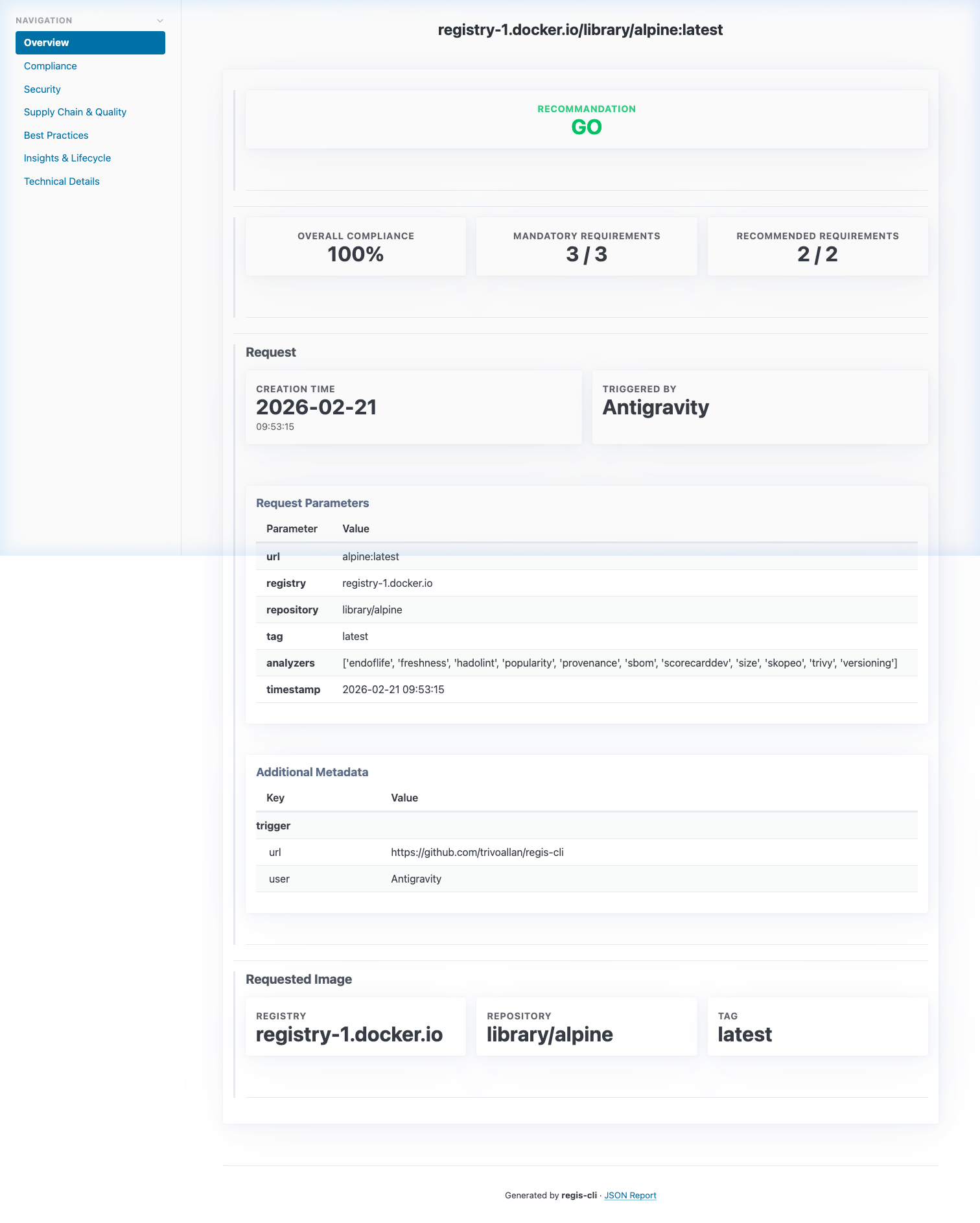

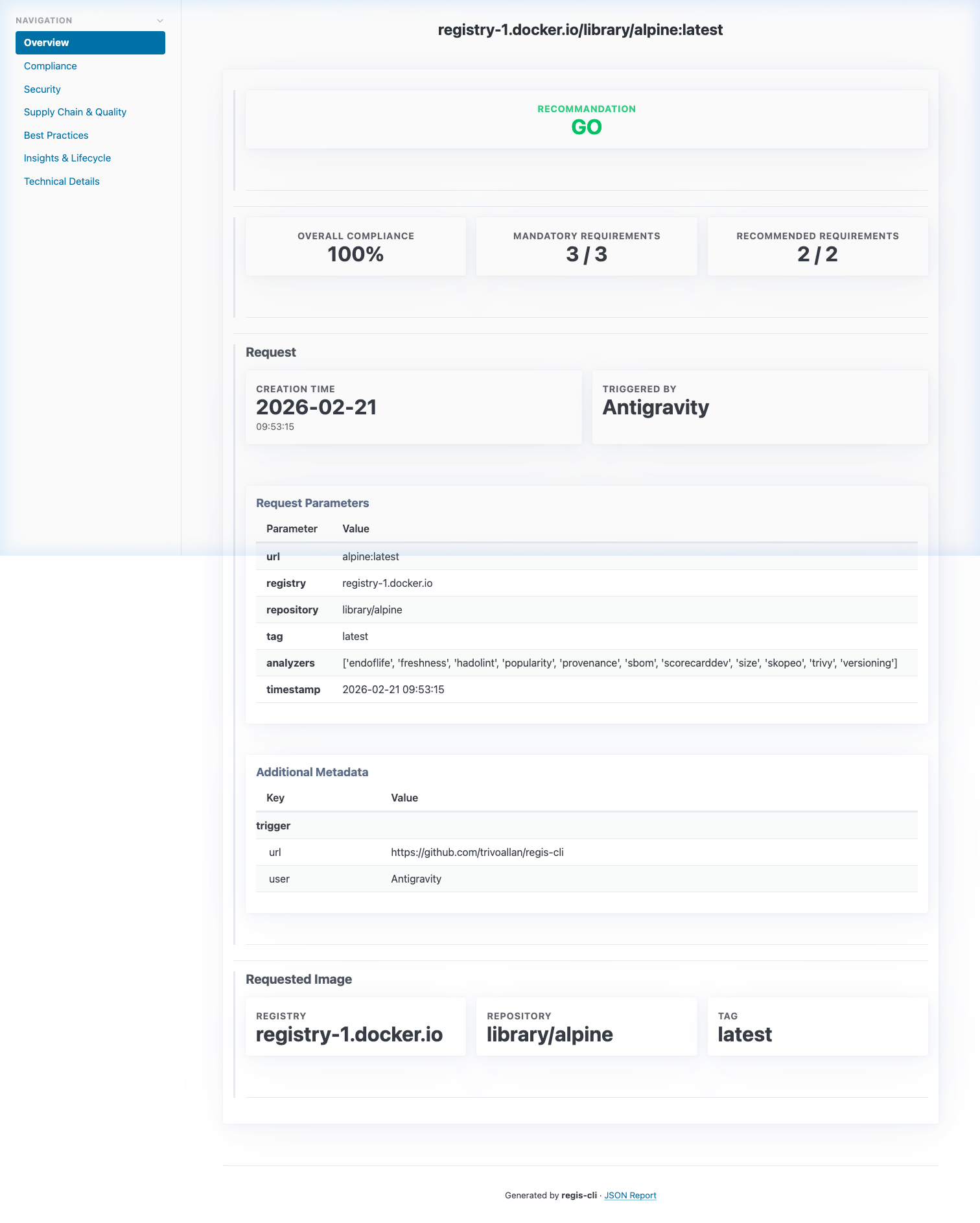

`regis` 可生成高质量的交互式 HTML 仪表板。

以下是标准报告中可用不同部分的预览。

**[在此处探索交互式 Alpine 示例报告](https://trivoallan.github.io/regis/regis/0.14.0/_attachments/examples/alpine/index.html)**

## 许可证

MIT

## 许可证

MIT

📈 Dashboard Overview

✅ Compliance Analysis

🛡️ Vulnerability & Security

🔗 Supply Chain & Quality

✨ Best Practices

💡 Insights & Lifecycle

⚙️ Technical Details

标签:CI/CD安全, DevSecOps, Dockle, GitHub Actions, GitLab CI, Hadolint, Hybrid Reporting, jsonLogic, Llama, LLM防护, LNA, OCI标准, SBOM, Skopeo, SLSA, Web截图, 上游代理, 交互式报告, 代码安全, 容器安全, 日志审计, 漏洞枚举, 硬件无关, 策略即代码, 编排引擎, 聊天机器人安全, 自动笔记, 请求拦截, 镜像分析