KevinGarza-Sec/Static-Malware-Analysis

GitHub: KevinGarza-Sec/Static-Malware-Analysis

Stars: 0 | Forks: 0

# 静态恶意软件分析实验室

进行了静态恶意软件分析以识别 IOC 和规避策略。利用 HxD 检测扩展名伪装,并使用 VirusTotal 进行信誉检查。使用 FLOSS 对隐藏字符串进行去混淆,并使用 UPX 手动解压二进制文件。利用 PE Studio 分析文件头和导入表,揭示了隐藏的恶意载荷。

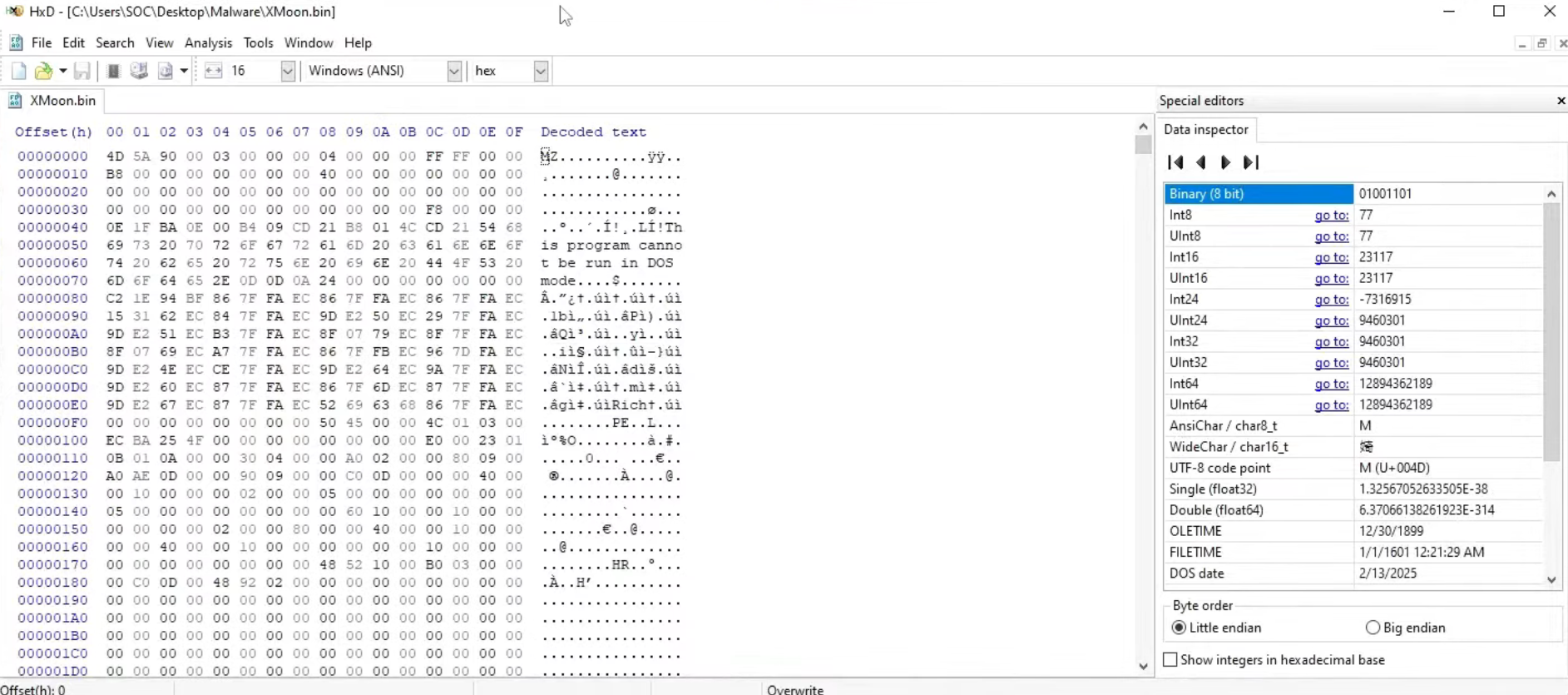

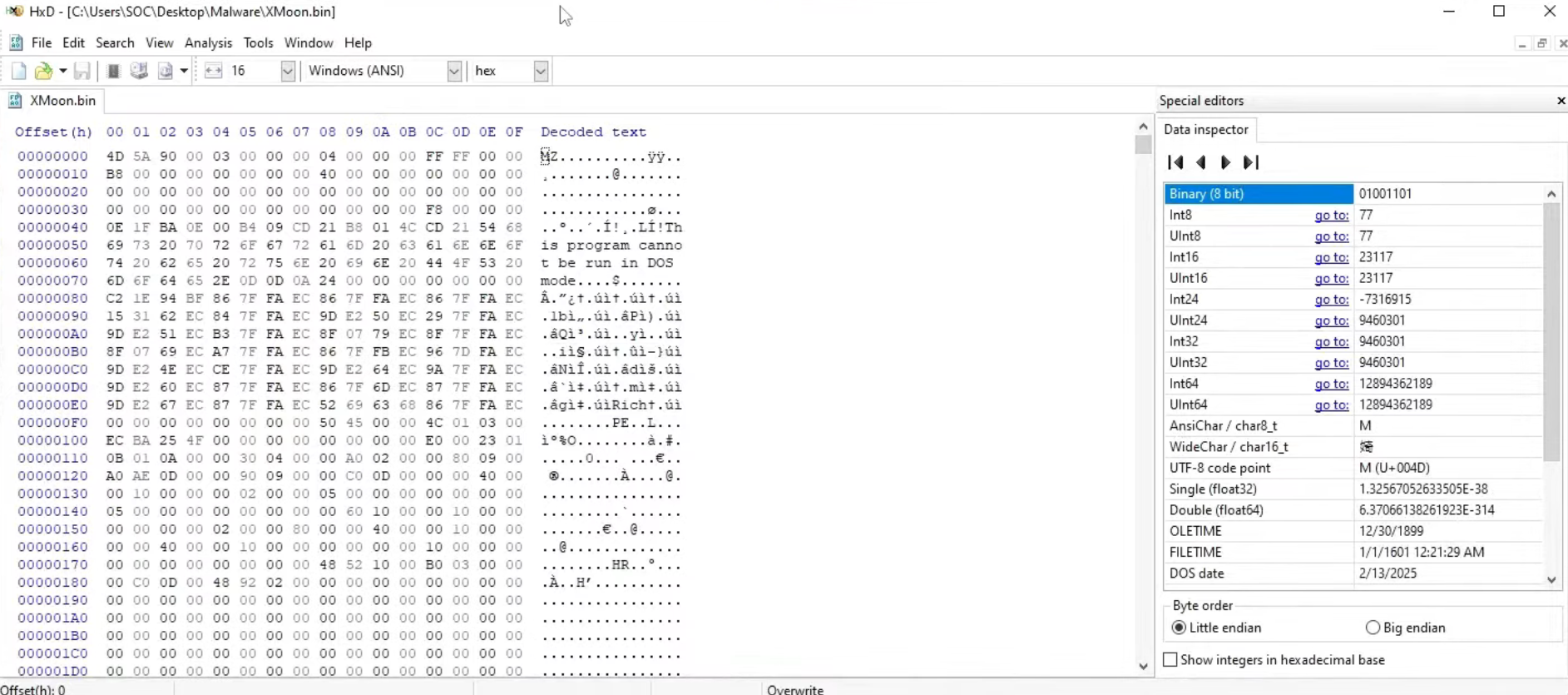

步骤 1:初始样本准备与十六进制分析

分析首先通过使用密码解压恶意软件样本来访问原始二进制文件。下一步使用 HxD 检查文件的十六进制签名,特别是查找 "MZ" 文件头和 "This program cannot be run in DOS mode" 字符串。这些指标证实该文件是 Windows 可执行文件,即使其扩展名被伪装为图像或 bin 文件。

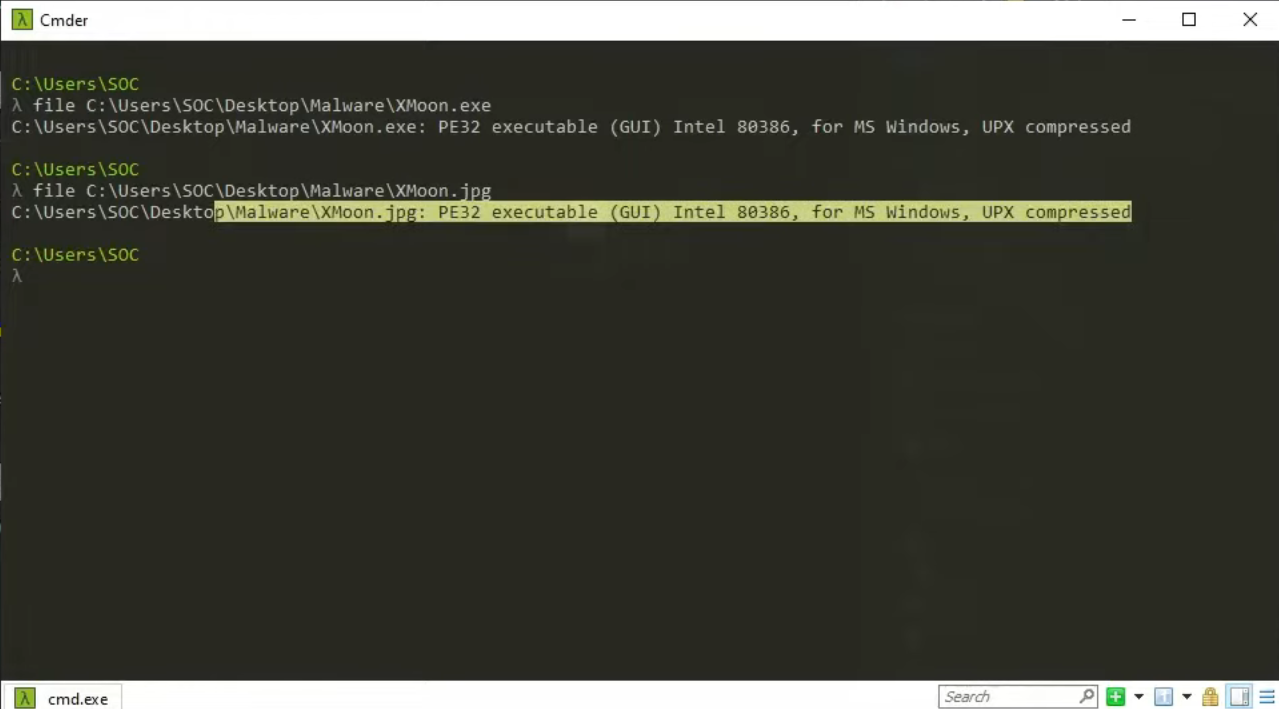

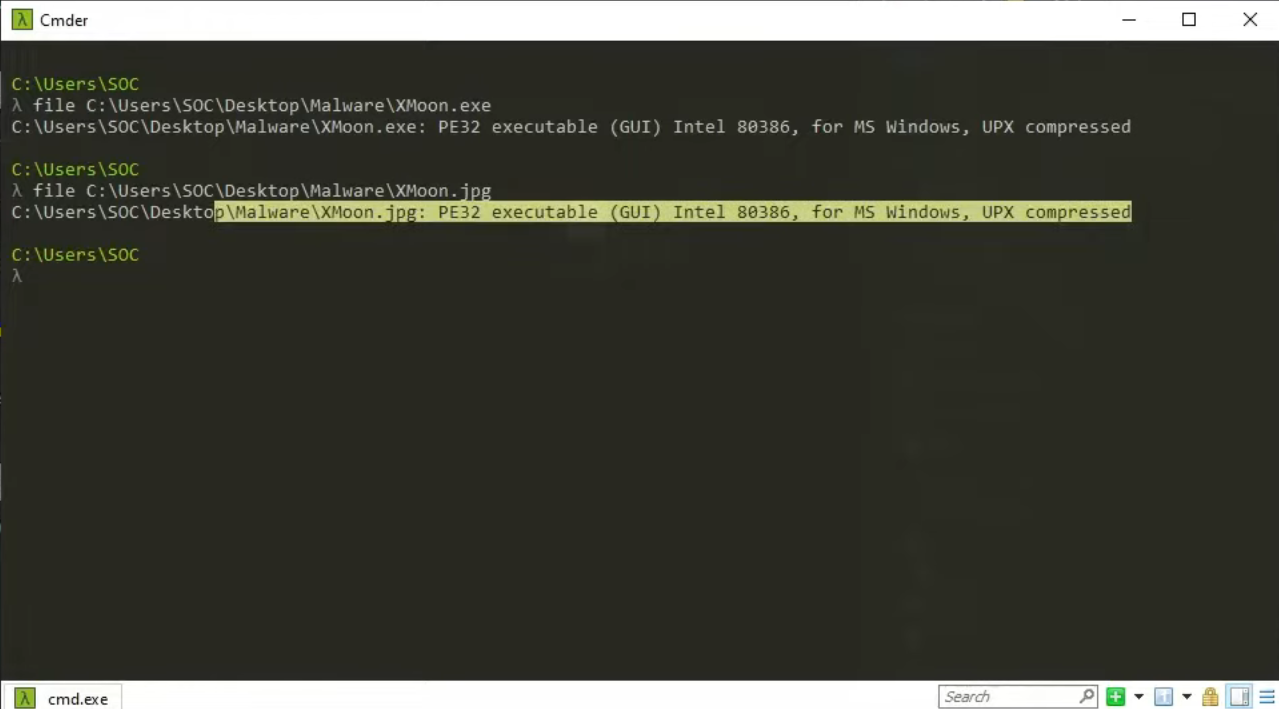

步骤 2:通过命令行验证

为了再次确认文件类型,在终端中执行 file 命令以识别文件的内部结构。该工具完全忽略文件扩展名,通过读取魔数(magic bytes)来验证它是否为 pe32 可执行文件。演示表明,即使文件被重命名为 .jpg,系统仍能正确将其识别为恶意可执行文件。

步骤 2:通过命令行验证

为了再次确认文件类型,在终端中执行 file 命令以识别文件的内部结构。该工具完全忽略文件扩展名,通过读取魔数(magic bytes)来验证它是否为 pe32 可执行文件。演示表明,即使文件被重命名为 .jpg,系统仍能正确将其识别为恶意可执行文件。

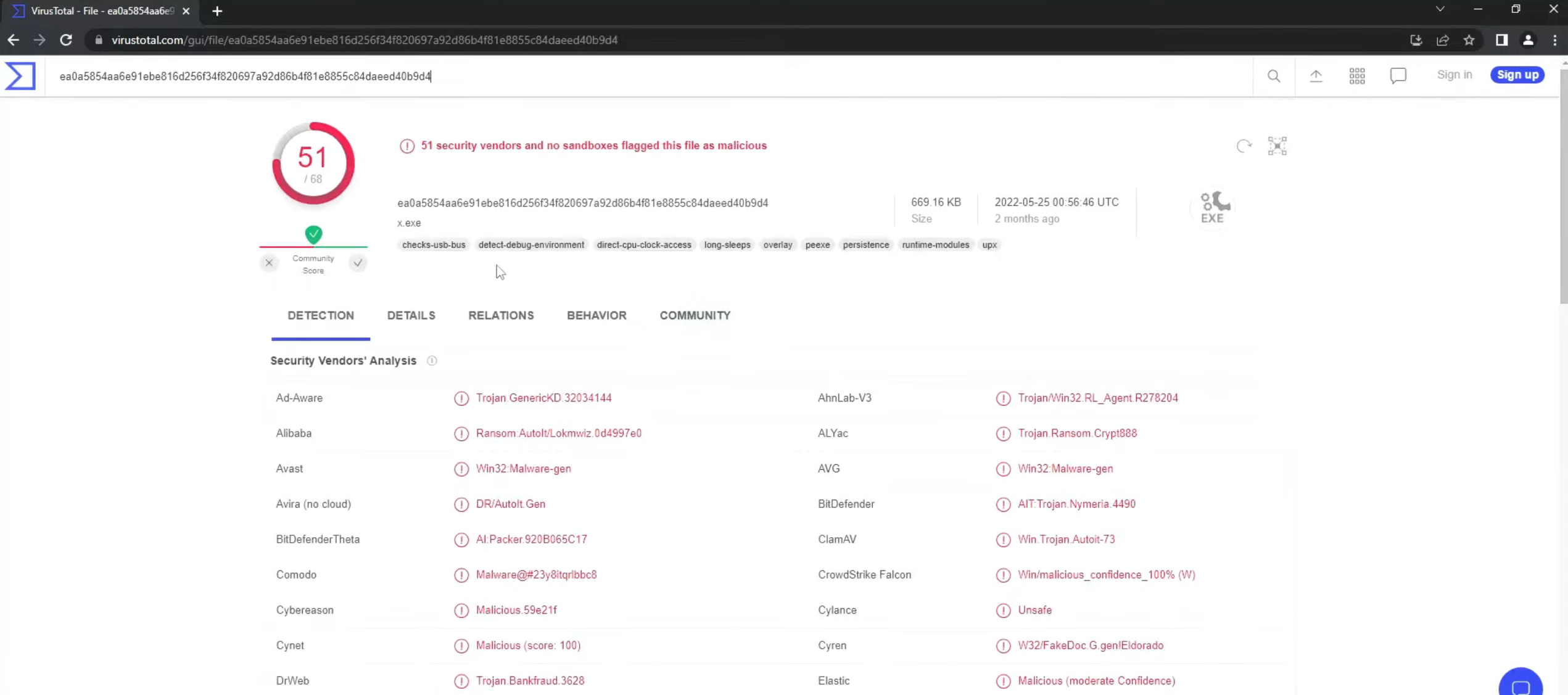

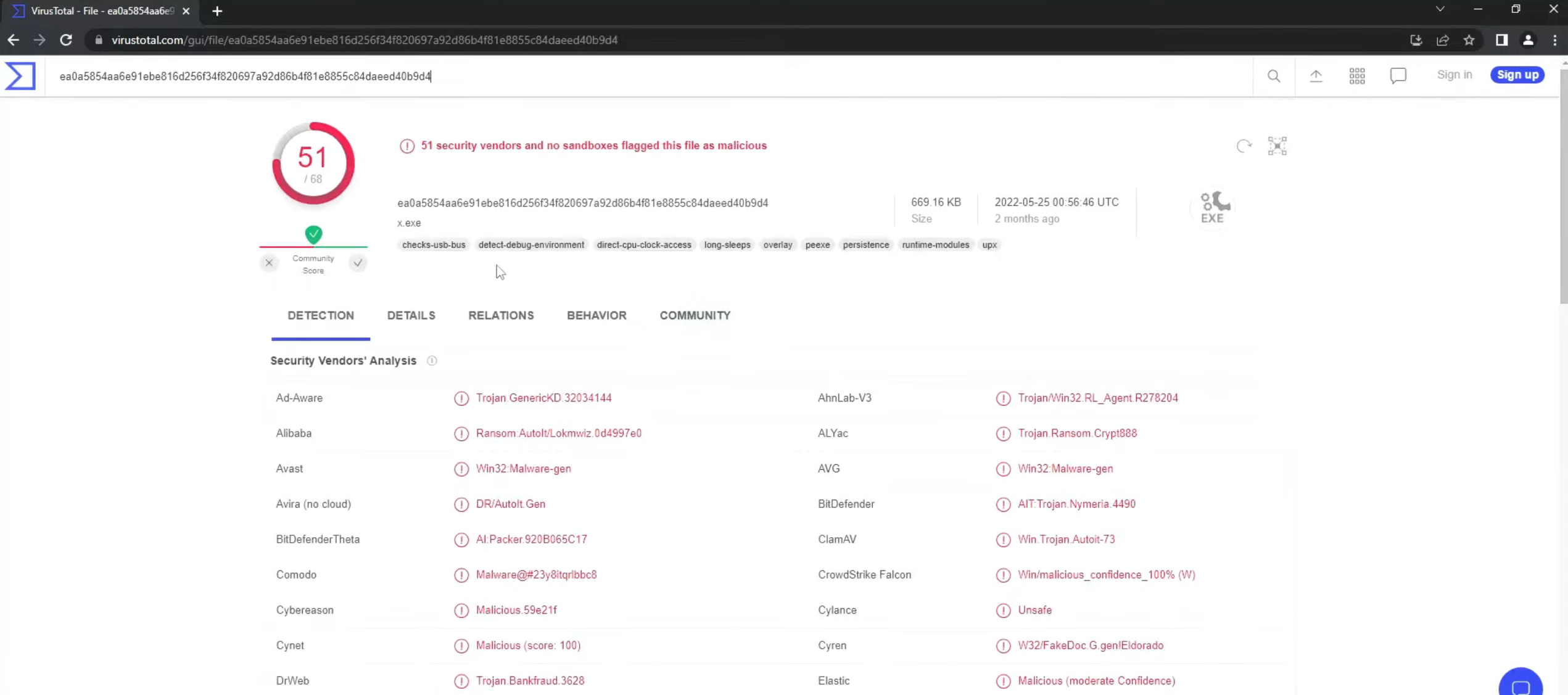

步骤 3:恶意软件指纹识别与 VirusTotal 搜索

使用 HashCalc 生成文件的唯一 MD5 或 SHA-256 哈希值,以创建恶意软件的数字指纹。然后将此哈希值粘贴到 VirusTotal 中,以检查该样本是否已被其他安全供应商识别。结果提供了即时背景信息,例如该样本是否已知的木马、勒索软件或 Banker 代理。

步骤 3:恶意软件指纹识别与 VirusTotal 搜索

使用 HashCalc 生成文件的唯一 MD5 或 SHA-256 哈希值,以创建恶意软件的数字指纹。然后将此哈希值粘贴到 VirusTotal 中,以检查该样本是否已被其他安全供应商识别。结果提供了即时背景信息,例如该样本是否已知的木马、勒索软件或 Banker 代理。

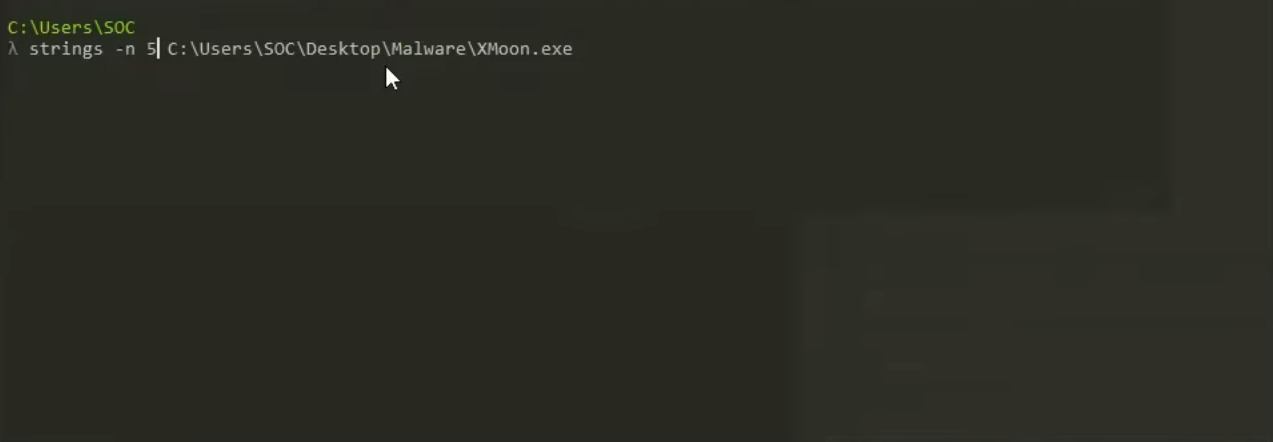

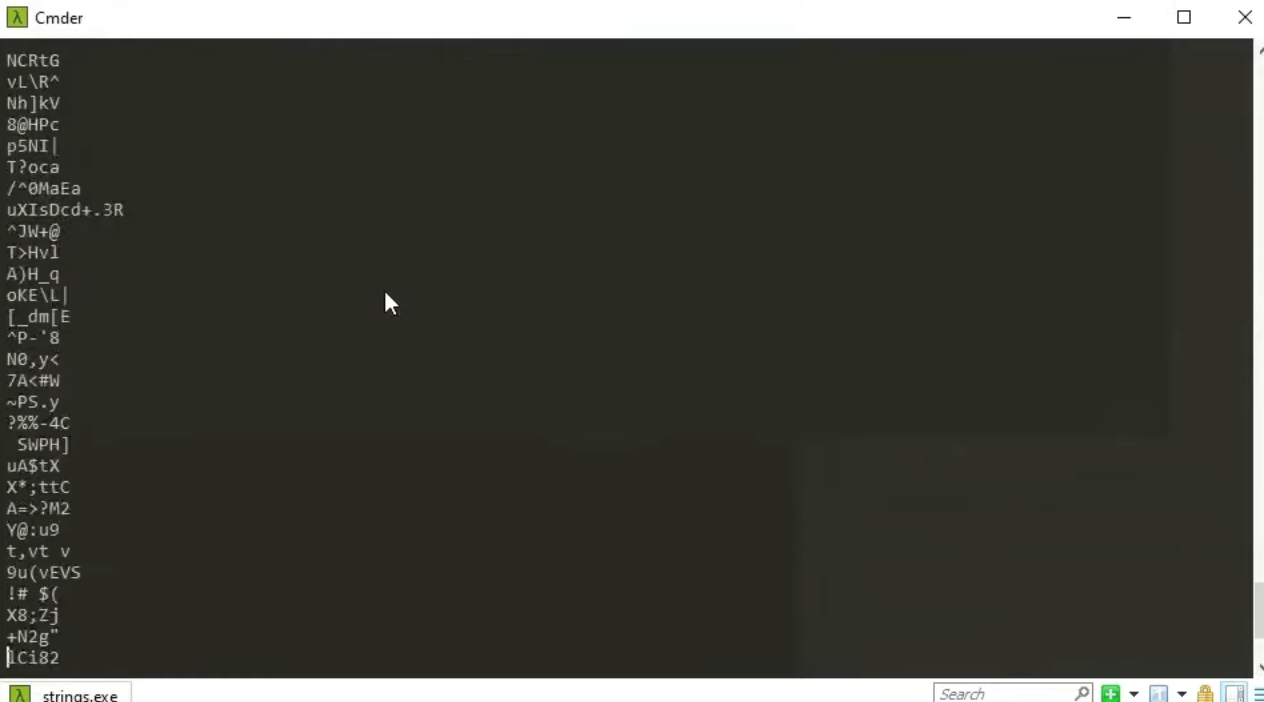

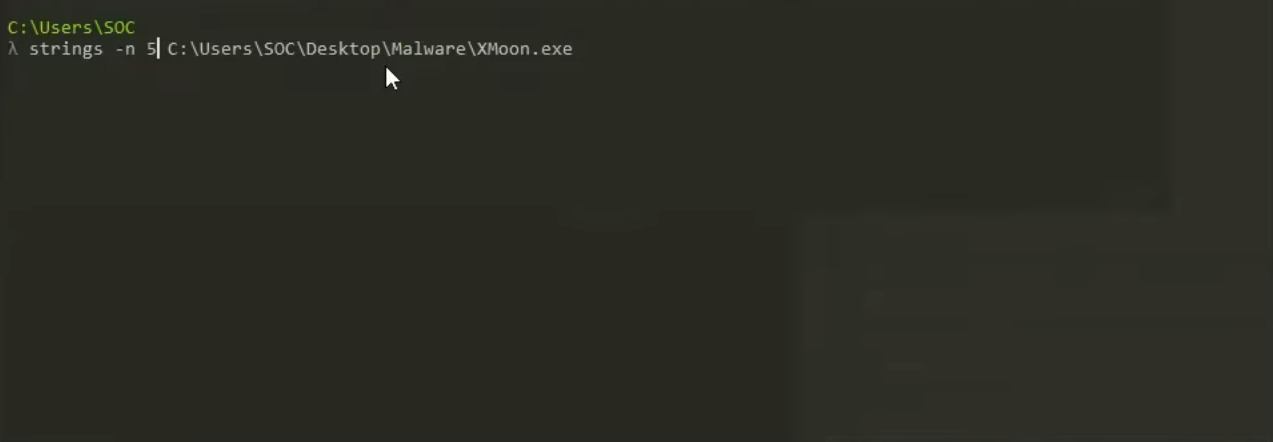

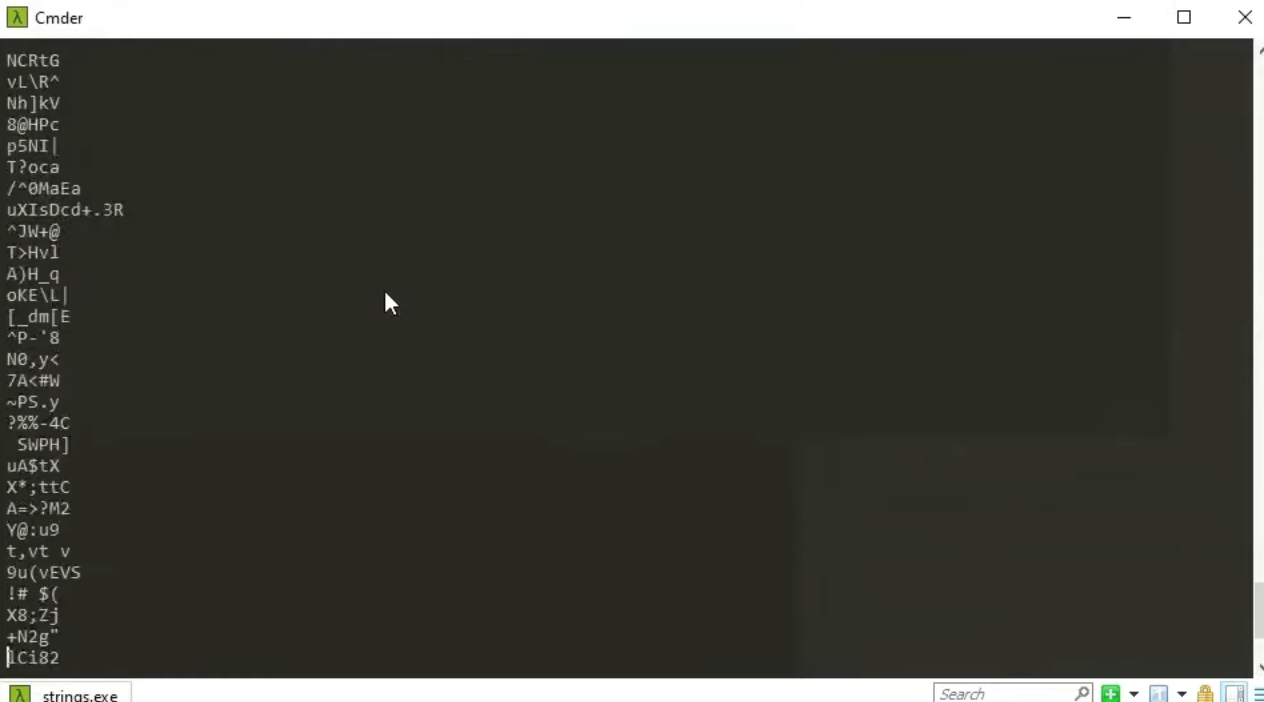

步骤 4:提取可读字符串 (CLI)

在命令行中使用 strings 实用程序提取可能代表 URL、IP 地址或 Windows API 调用的字符序列。通过设置最小长度(例如 -n 8),分析人员过滤掉噪音,专注于二进制文件中嵌入的有意义数据。这通常会再次显示 "DOS mode" 警告,从而确认文件的可执行性质。

步骤 4:提取可读字符串 (CLI)

在命令行中使用 strings 实用程序提取可能代表 URL、IP 地址或 Windows API 调用的字符序列。通过设置最小长度(例如 -n 8),分析人员过滤掉噪音,专注于二进制文件中嵌入的有意义数据。这通常会再次显示 "DOS mode" 警告,从而确认文件的可执行性质。

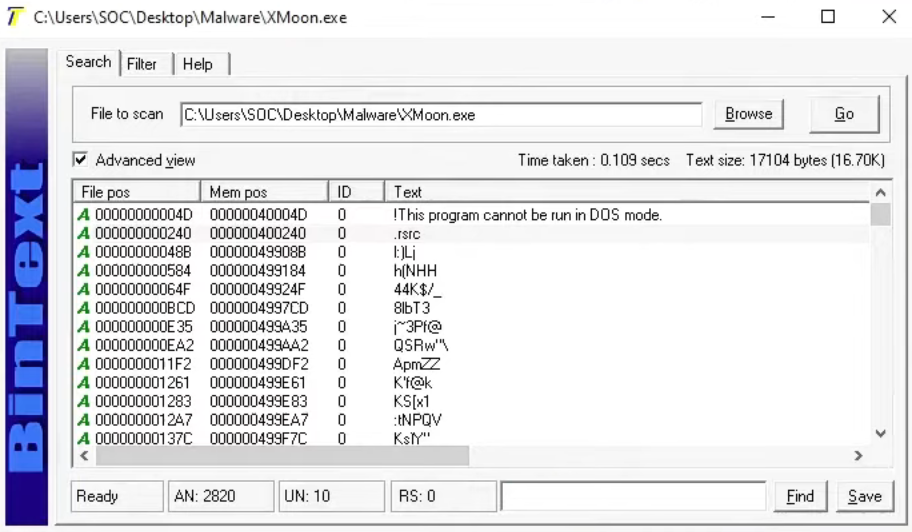

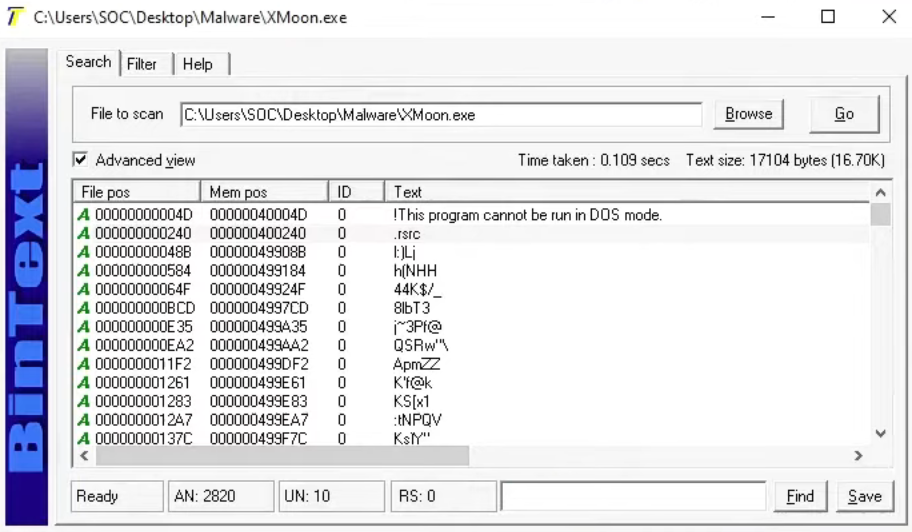

步骤 5:通过图形界面进行字符串分析

为了获得更友好的用户体验,使用 BinText 工具扫描恶意软件并将字符串组织成可搜索的列表。该工具允许分析人员快速查找特定关键字(如 "http")或恶意软件可能针对的可疑文件路径。与命令行相比,它提供了更有条理的视图,使发现代码中的模式变得更加容易。

步骤 5:通过图形界面进行字符串分析

为了获得更友好的用户体验,使用 BinText 工具扫描恶意软件并将字符串组织成可搜索的列表。该工具允许分析人员快速查找特定关键字(如 "http")或恶意软件可能针对的可疑文件路径。与命令行相比,它提供了更有条理的视图,使发现代码中的模式变得更加容易。

步骤 6:分析编码和混淆字符串

使用 XORSearch 和 FLOSS 等高级工具查找被恶意软件作者故意隐藏或编码的字符串。XORSearch 专门查找常见的混淆模式,而 FLOSS 尝试自动解码标准工具无法看到的字符串。这些技术对于 uncovering 受简单加密保护的命令与控制 (C2) URL 至关重要。

步骤 6:分析编码和混淆字符串

使用 XORSearch 和 FLOSS 等高级工具查找被恶意软件作者故意隐藏或编码的字符串。XORSearch 专门查找常见的混淆模式,而 FLOSS 尝试自动解码标准工具无法看到的字符串。这些技术对于 uncovering 受简单加密保护的命令与控制 (C2) URL 至关重要。

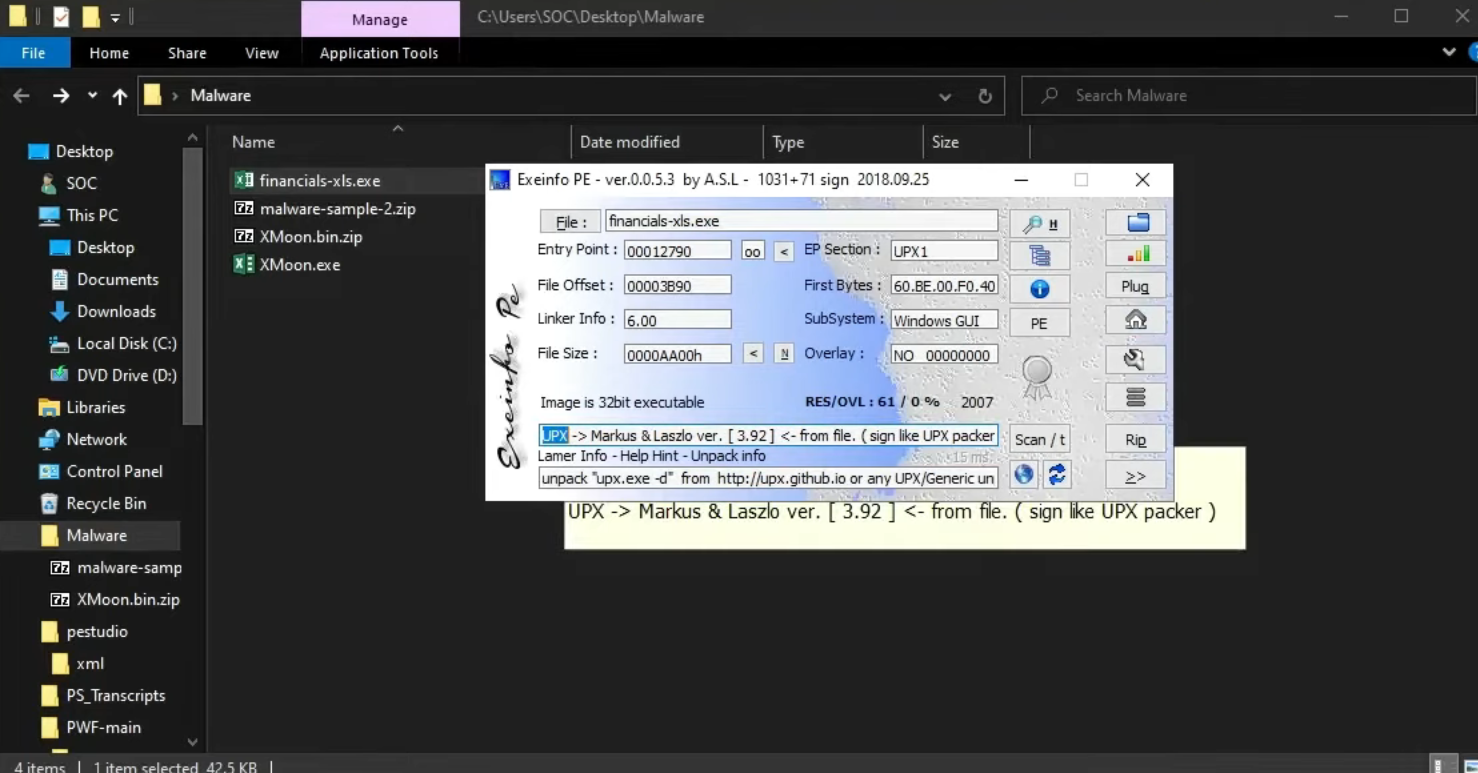

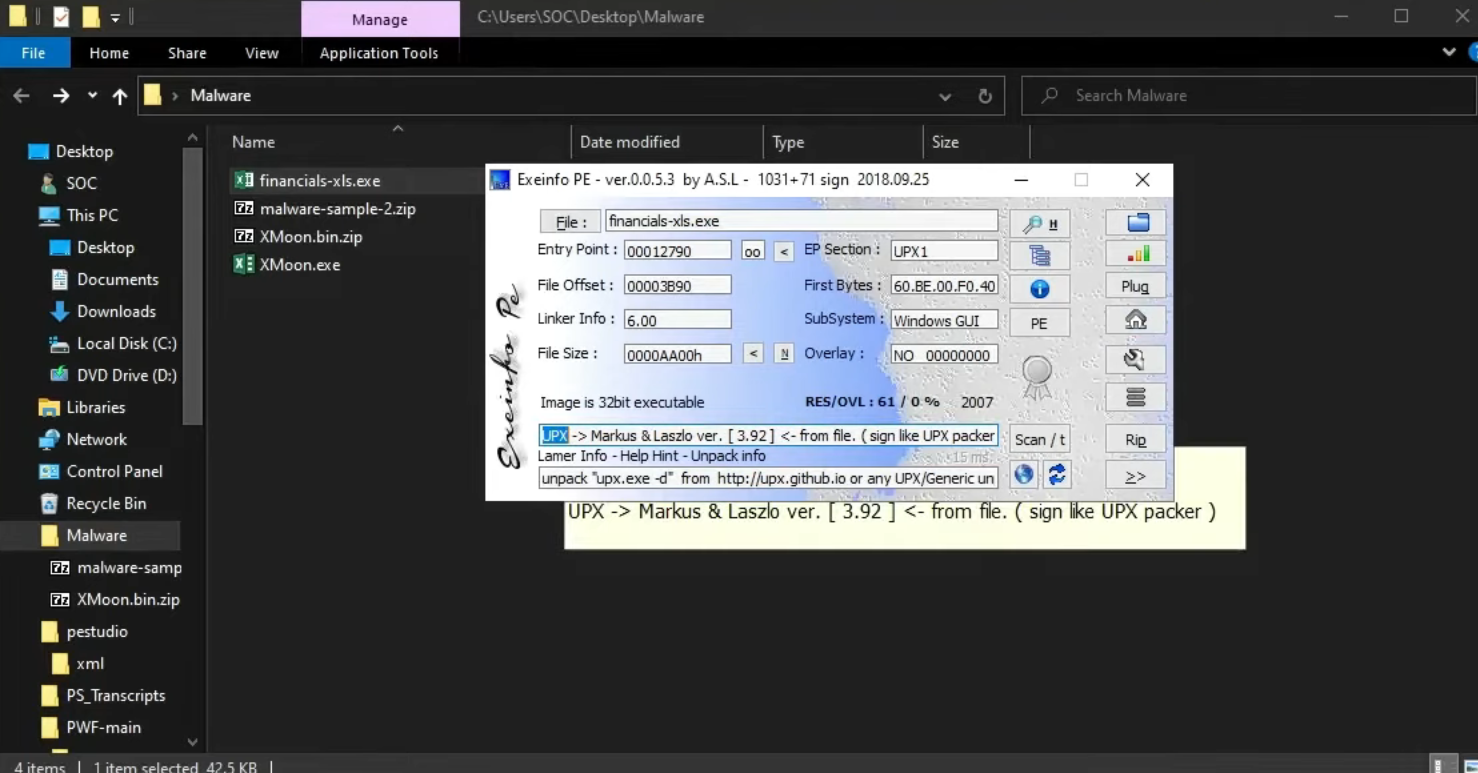

步骤 7:检测加壳恶意软件

使用 Exeinfo PE 工具确定恶意软件是否已被“加壳”或压缩以逃避防病毒软件的检测。该工具识别所使用的特定加壳器(如 UPX),并提供有关如何解压的说明或提示。此步骤至关重要,因为加壳文件在展开之前不会显示其真实的字符串或行为。

步骤 7:检测加壳恶意软件

使用 Exeinfo PE 工具确定恶意软件是否已被“加壳”或压缩以逃避防病毒软件的检测。该工具识别所使用的特定加壳器(如 UPX),并提供有关如何解压的说明或提示。此步骤至关重要,因为加壳文件在展开之前不会显示其真实的字符串或行为。

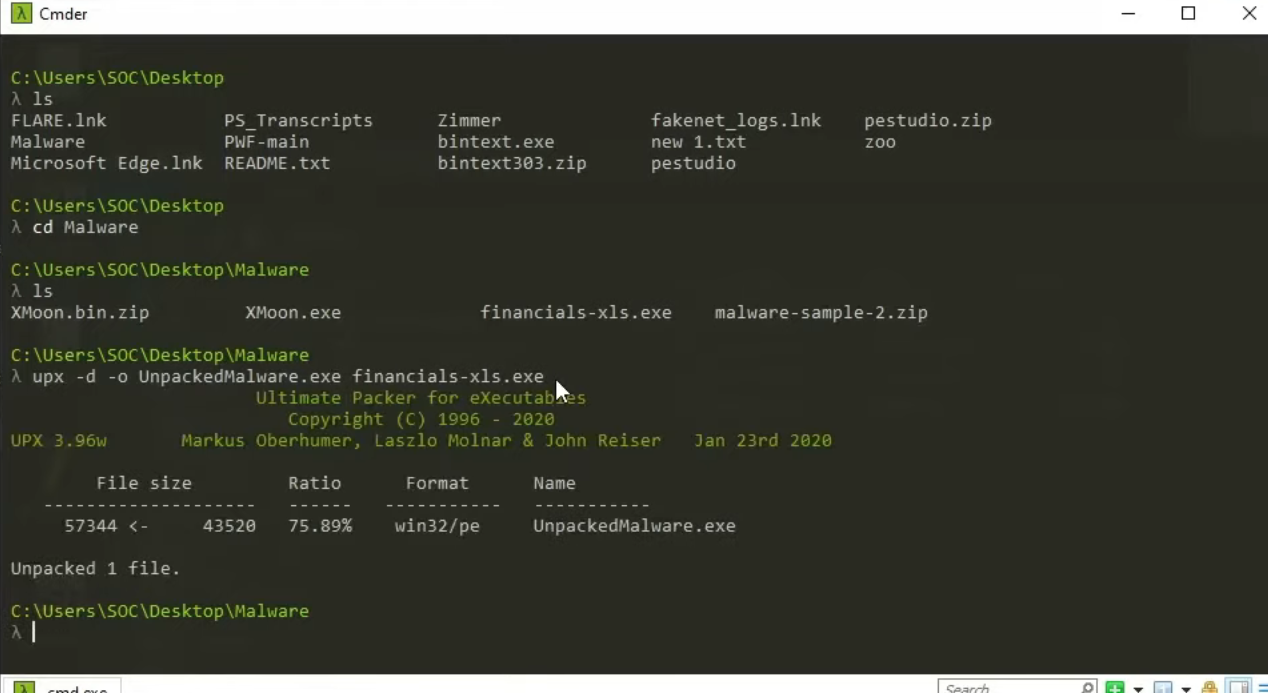

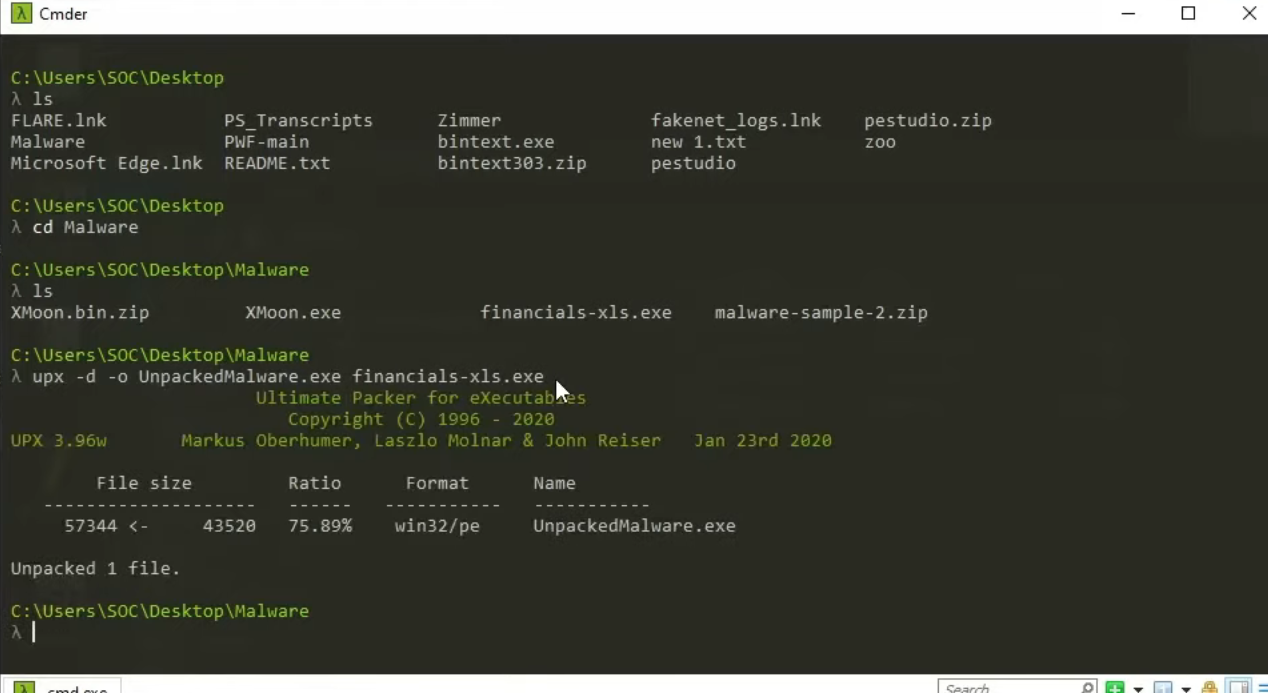

步骤 8:使用 UPX 手动解压

使用命令 upx -d,分析人员手动解压恶意软件以将其恢复到原始的、可读的状态。解压后的版本文件大小显著增加,这是解压成功的明确指标。然后使用这个“干净”版本的恶意软件进行更深入、更准确的静态功能分析。

步骤 8:使用 UPX 手动解压

使用命令 upx -d,分析人员手动解压恶意软件以将其恢复到原始的、可读的状态。解压后的版本文件大小显著增加,这是解压成功的明确指标。然后使用这个“干净”版本的恶意软件进行更深入、更准确的静态功能分析。

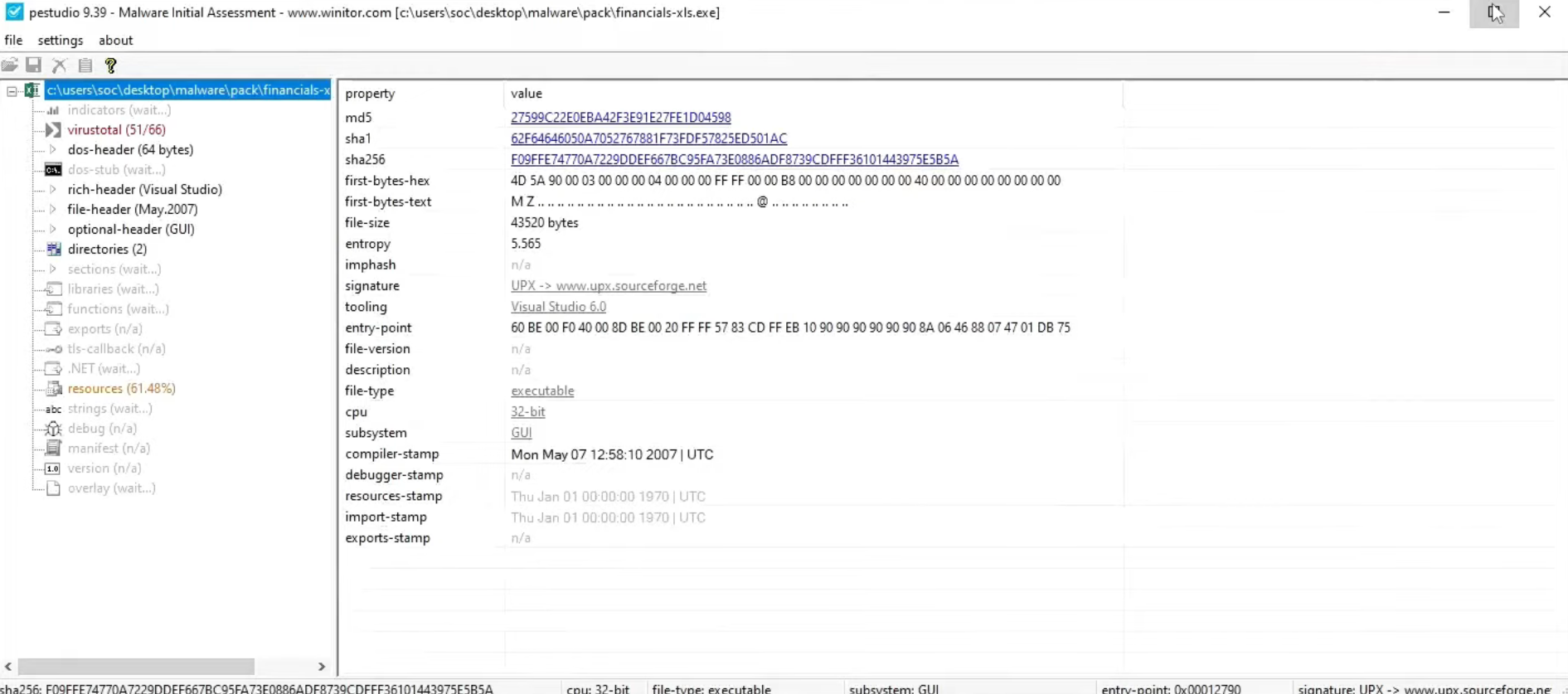

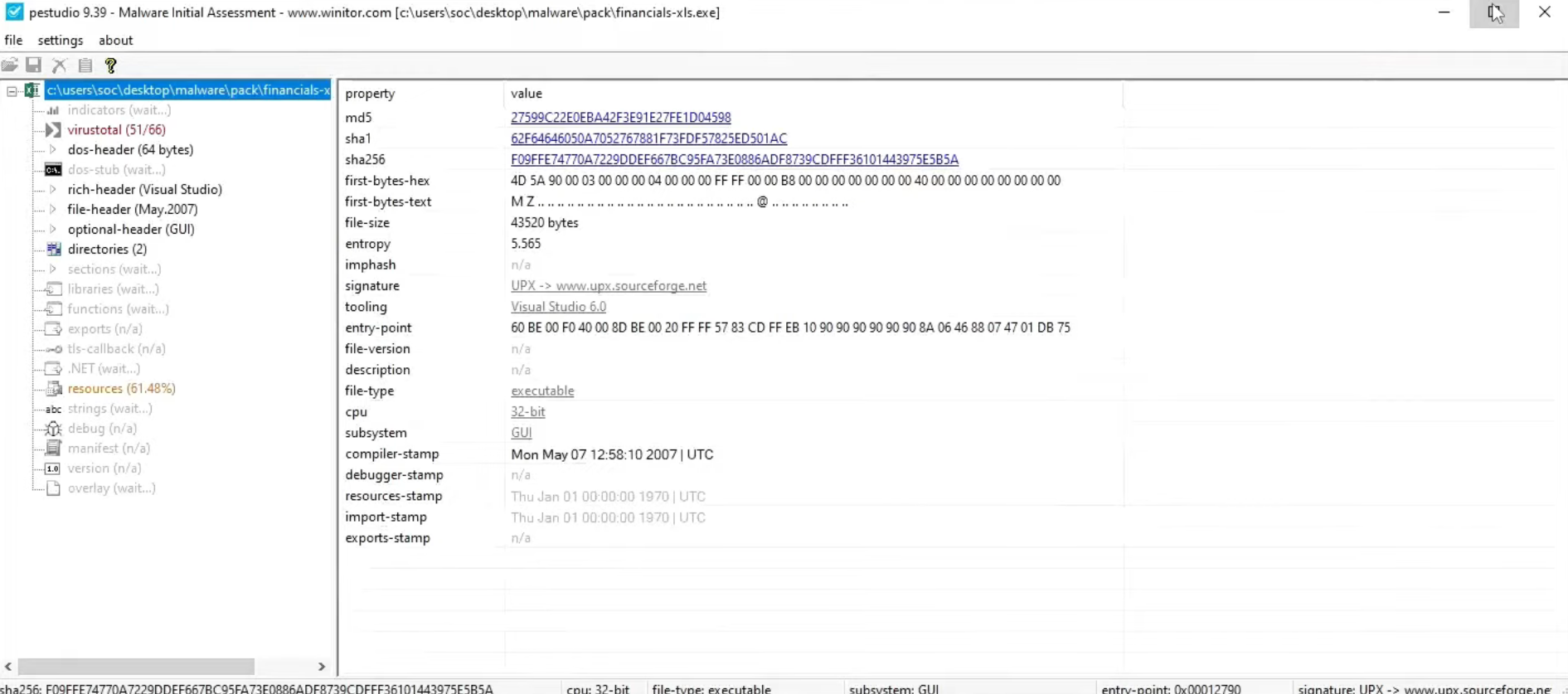

步骤 9:使用 PE Studio 进行全面分析

最后一步涉及将样本加载到 PE Studio 中,这是一个自动标记可疑指标的一体化工具。它提供文件头、导入表和字符串的高级概览,同时自动根据黑名单进行检查。该工具综合了所有先前的步骤,突出显示可疑导入(如 VirtualProtect)并识别恶意软件的潜在来源。

步骤 9:使用 PE Studio 进行全面分析

最后一步涉及将样本加载到 PE Studio 中,这是一个自动标记可疑指标的一体化工具。它提供文件头、导入表和字符串的高级概览,同时自动根据黑名单进行检查。该工具综合了所有先前的步骤,突出显示可疑导入(如 VirtualProtect)并识别恶意软件的潜在来源。

步骤 2:通过命令行验证

为了再次确认文件类型,在终端中执行 file 命令以识别文件的内部结构。该工具完全忽略文件扩展名,通过读取魔数(magic bytes)来验证它是否为 pe32 可执行文件。演示表明,即使文件被重命名为 .jpg,系统仍能正确将其识别为恶意可执行文件。

步骤 2:通过命令行验证

为了再次确认文件类型,在终端中执行 file 命令以识别文件的内部结构。该工具完全忽略文件扩展名,通过读取魔数(magic bytes)来验证它是否为 pe32 可执行文件。演示表明,即使文件被重命名为 .jpg,系统仍能正确将其识别为恶意可执行文件。

步骤 3:恶意软件指纹识别与 VirusTotal 搜索

使用 HashCalc 生成文件的唯一 MD5 或 SHA-256 哈希值,以创建恶意软件的数字指纹。然后将此哈希值粘贴到 VirusTotal 中,以检查该样本是否已被其他安全供应商识别。结果提供了即时背景信息,例如该样本是否已知的木马、勒索软件或 Banker 代理。

步骤 3:恶意软件指纹识别与 VirusTotal 搜索

使用 HashCalc 生成文件的唯一 MD5 或 SHA-256 哈希值,以创建恶意软件的数字指纹。然后将此哈希值粘贴到 VirusTotal 中,以检查该样本是否已被其他安全供应商识别。结果提供了即时背景信息,例如该样本是否已知的木马、勒索软件或 Banker 代理。

步骤 4:提取可读字符串 (CLI)

在命令行中使用 strings 实用程序提取可能代表 URL、IP 地址或 Windows API 调用的字符序列。通过设置最小长度(例如 -n 8),分析人员过滤掉噪音,专注于二进制文件中嵌入的有意义数据。这通常会再次显示 "DOS mode" 警告,从而确认文件的可执行性质。

步骤 4:提取可读字符串 (CLI)

在命令行中使用 strings 实用程序提取可能代表 URL、IP 地址或 Windows API 调用的字符序列。通过设置最小长度(例如 -n 8),分析人员过滤掉噪音,专注于二进制文件中嵌入的有意义数据。这通常会再次显示 "DOS mode" 警告,从而确认文件的可执行性质。

步骤 5:通过图形界面进行字符串分析

为了获得更友好的用户体验,使用 BinText 工具扫描恶意软件并将字符串组织成可搜索的列表。该工具允许分析人员快速查找特定关键字(如 "http")或恶意软件可能针对的可疑文件路径。与命令行相比,它提供了更有条理的视图,使发现代码中的模式变得更加容易。

步骤 5:通过图形界面进行字符串分析

为了获得更友好的用户体验,使用 BinText 工具扫描恶意软件并将字符串组织成可搜索的列表。该工具允许分析人员快速查找特定关键字(如 "http")或恶意软件可能针对的可疑文件路径。与命令行相比,它提供了更有条理的视图,使发现代码中的模式变得更加容易。

步骤 6:分析编码和混淆字符串

使用 XORSearch 和 FLOSS 等高级工具查找被恶意软件作者故意隐藏或编码的字符串。XORSearch 专门查找常见的混淆模式,而 FLOSS 尝试自动解码标准工具无法看到的字符串。这些技术对于 uncovering 受简单加密保护的命令与控制 (C2) URL 至关重要。

步骤 6:分析编码和混淆字符串

使用 XORSearch 和 FLOSS 等高级工具查找被恶意软件作者故意隐藏或编码的字符串。XORSearch 专门查找常见的混淆模式,而 FLOSS 尝试自动解码标准工具无法看到的字符串。这些技术对于 uncovering 受简单加密保护的命令与控制 (C2) URL 至关重要。

步骤 7:检测加壳恶意软件

使用 Exeinfo PE 工具确定恶意软件是否已被“加壳”或压缩以逃避防病毒软件的检测。该工具识别所使用的特定加壳器(如 UPX),并提供有关如何解压的说明或提示。此步骤至关重要,因为加壳文件在展开之前不会显示其真实的字符串或行为。

步骤 7:检测加壳恶意软件

使用 Exeinfo PE 工具确定恶意软件是否已被“加壳”或压缩以逃避防病毒软件的检测。该工具识别所使用的特定加壳器(如 UPX),并提供有关如何解压的说明或提示。此步骤至关重要,因为加壳文件在展开之前不会显示其真实的字符串或行为。

步骤 8:使用 UPX 手动解压

使用命令 upx -d,分析人员手动解压恶意软件以将其恢复到原始的、可读的状态。解压后的版本文件大小显著增加,这是解压成功的明确指标。然后使用这个“干净”版本的恶意软件进行更深入、更准确的静态功能分析。

步骤 8:使用 UPX 手动解压

使用命令 upx -d,分析人员手动解压恶意软件以将其恢复到原始的、可读的状态。解压后的版本文件大小显著增加,这是解压成功的明确指标。然后使用这个“干净”版本的恶意软件进行更深入、更准确的静态功能分析。

步骤 9:使用 PE Studio 进行全面分析

最后一步涉及将样本加载到 PE Studio 中,这是一个自动标记可疑指标的一体化工具。它提供文件头、导入表和字符串的高级概览,同时自动根据黑名单进行检查。该工具综合了所有先前的步骤,突出显示可疑导入(如 VirtualProtect)并识别恶意软件的潜在来源。

步骤 9:使用 PE Studio 进行全面分析

最后一步涉及将样本加载到 PE Studio 中,这是一个自动标记可疑指标的一体化工具。它提供文件头、导入表和字符串的高级概览,同时自动根据黑名单进行检查。该工具综合了所有先前的步骤,突出显示可疑导入(如 VirtualProtect)并识别恶意软件的潜在来源。

标签:Ask搜索, DAST, DNS 反向解析, DNS 解析, FLOSS, HxD, PE Studio, PE文件分析, UPX, VirusTotal, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 入侵指标, 加壳脱壳, 哈希校验, 威胁情报, 安全实验室, 开发者工具, 恶意软件分析, 恶意载荷, 扩展名欺骗, 搜索语句(dork), 文件指纹, 沙箱逃逸, 混淆技术, 网络安全, 逆向工程, 隐私保护, 静态分析