oxfemale/CVE-2026-20817

GitHub: oxfemale/CVE-2026-20817

Windows 错误报告服务 ALPC 本地权限提升漏洞的概念验证,利用 SvcElevatedLaunch 方法校验缺陷实现 SYSTEM 提权。

Stars: 57 | Forks: 12

# CVE-2026-20817 - Windows Error Reporting (WER) ALPC 权限提升

## 描述

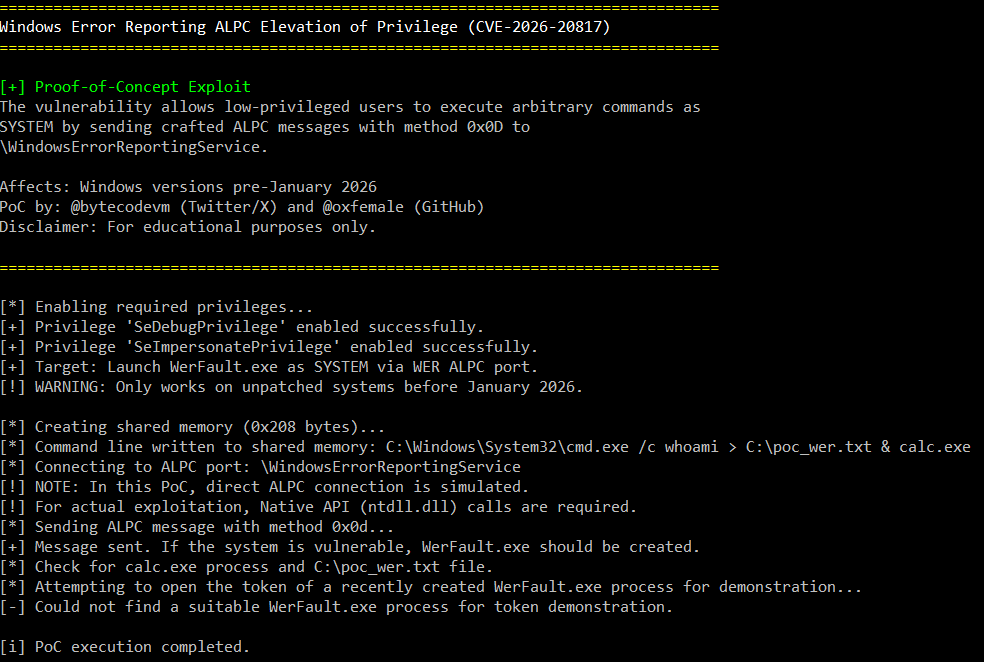

本仓库包含 **CVE-2026-20817** 的概念验证,这是 Windows Error Reporting (WER) 服务中的一个本地权限提升漏洞。该漏洞允许经过身份验证的低权限用户通过向 WER 服务发送特制的 ALPC 消息,以 **SYSTEM 权限** 执行任意代码。

## 作者

**原始研究与 PoC 作者:**

- Twitter/X: [@bytecodevm](https://x.com/bytecodevm)

- GitHub: [@oxfemale](https://github.com/oxfemale)

## 漏洞详情

- **CVE ID**: CVE-2026-20817

- **组件**: Windows Error Reporting (WER) 服务

- **攻击向量**: 本地 (ALPC)

- **所需权限**: 低 (已认证用户)

- **影响**: 提升至 SYSTEM

- **补丁**: 2026 年 1 月安全更新

## 技术概述

WER 服务暴露了一个名为 `\WindowsErrorReportingService` 的 ALPC 端口,并提供了多种用于进程间通信的方法。该漏洞存在于 `SvcElevatedLaunch` 方法 (0x0D) 中,服务在使用来自共享内存的用户提供的命令行参数启动 `WerFault.exe` 之前,未能正确验证调用者的权限。

### 工作原理

1. 创建包含任意命令行的共享内存

2. 连接到 WER ALPC 端口

3. 发送方法为 0x0D 的 ALPC 消息,包括:

- 客户端进程 ID

- 共享内存句柄

- 命令行长度

4. WER 服务复制句柄并使用提供的命令行启动 `WerFault.exe`

5. 生成的进程以 **SYSTEM 权限** 运行

### 获取的权限

生成的 `WerFault.exe` 进程使用包含以下内容的 SYSTEM 令牌运行:

| 权限 | 描述 |

|-----------|-------------|

| **SeDebugPrivilege** | 调试任何进程 |

| **SeImpersonatePrivilege** | 模拟任何用户 |

| 各种标准 SYSTEM 权限 | 完整的系统访问权限 |

**注意:** 该令牌不包含 `SeTcbPrivilege` (作为操作系统的一部分执行)。

## 受影响的系统

- Windows 10 (2026 年 1 月之前的所有版本)

- Windows 11 (2026 年 1 月之前的所有版本)

- Windows Server 2019 (2026 年 1 月之前)

- Windows Server 2022 (2026 年 1 月之前)

## 警告

此 PoC 仅用于 **教育和研究目的**。请仅在你拥有或明确获得测试许可的系统上使用。未经授权的使用可能违反法律法规。

## 构建 PoC

### 需求

- Windows SDK

- Visual Studio (推荐 2019 或更高版本)

- 兼容 C++17 的编译器

### 编译

```

# 使用 Visual Studio Developer Command Prompt

cl /EHsc CVE-2026-20817_PoC.cpp

```

标签:0day挖掘, ALPC, CVE, CVE-2026-20817, Exploit, Linux, Proof-of-Concept, SSH蜜罐, SYSTEM权限, Web报告查看器, WER服务, Windows, Windows Error Reporting, Windows漏洞, 任意代码执行, 内核安全, 数字签名, 本地提权, 漏洞复现, 特权模拟, 进程注入