gurarpitzz/AETHER-Smart-Honeypot

GitHub: gurarpitzz/AETHER-Smart-Honeypot

一个基于强化学习与生成式幻觉的自主蜜罐生态系统,将被动防御转为主动参与,动态编码与分析攻击行为。

Stars: 0 | Forks: 0

# AETHER: 自主的、自适应的、防篡改的蜜罐生态系统,具有反应智能

[](https://www.techrxiv.org/users/938624/articles/1308701-aether-autonomous-evolving-tamper-proof-honeypot-ecosystem-with-reactive-intelligence)

[](https://www.python.org/)

[](https://flask.palletsprojects.com/)

[](LICENSE)

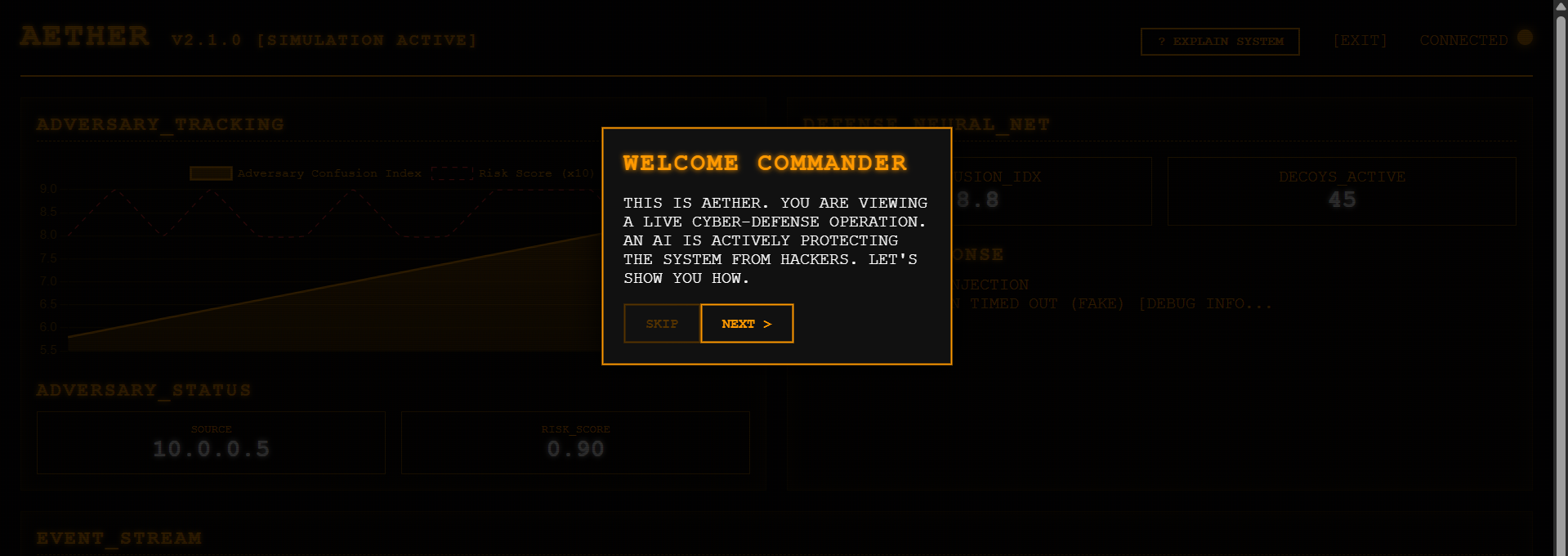

AETHER 是一个以欺骗为核心的下一代网络防御有机体,旨在通过 **反应式智能** 和 **动态数字幻觉** 来中和高级持续性威胁(APT)。与传统的静态蜜罐不同,AETHER 能根据对手行为实时演化其复杂性。

### :: [ 科学基础 ] ::

AETHER 将范式从 **被动检测** 转向 **主动参与**。大多数蜜罐是容易被高级行为者识别的静态诱饵。AETHER 实现了“进化欺骗”模型。

#### [ 核心范式 ]

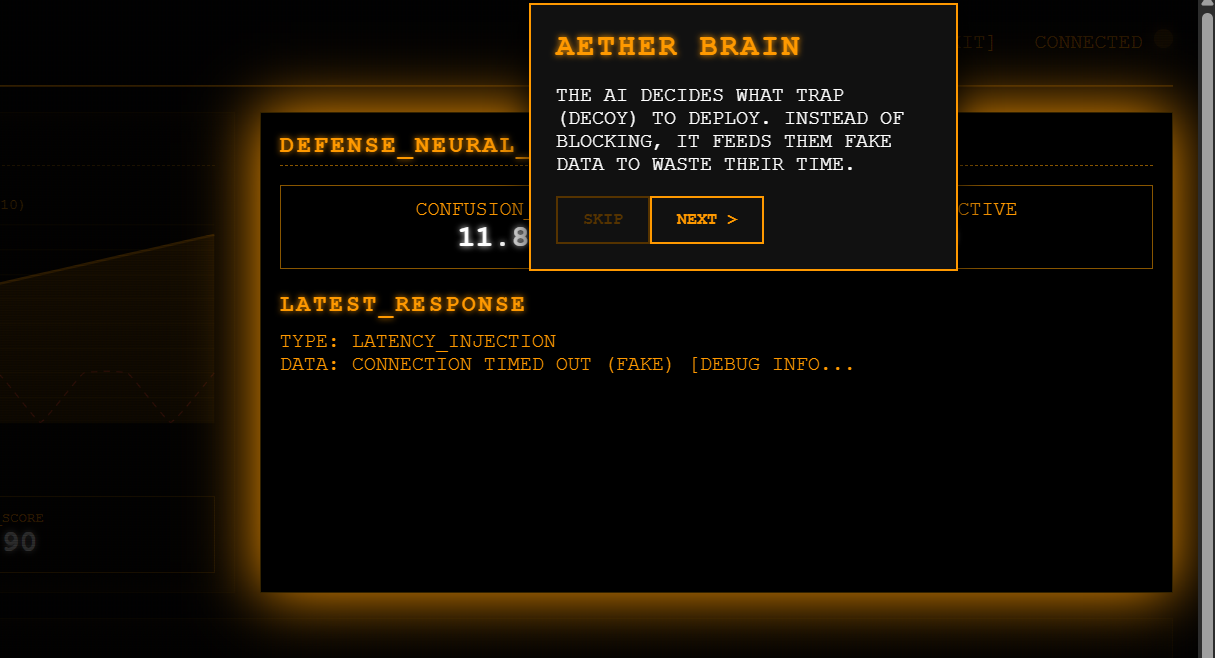

➲ **反应式智能**:系统分析战术意图并生成上下文感应的响应。

➲ **合成幻觉**:利用生成原理创建虚假的横幅、错误消息和数据泄露。

➲ **抗篡改架构**:核心逻辑与欺骗表面解耦。

#### [ 数字 DNA 与行为指纹识别 ]

AETHER 实现了独特的“数字 DNA”提取过程。每个交互被解析为一个多维特征集,捕捉对手的“遗传”特征。

➲ **战术 DNA**:编码命令序列和利用尝试。

➲ **基因演化**:随着对手迭代,AETHER 更新 DNA 配置文件,使防御能够预测攻击向量中的下一次“突变”。

### :: [ 数学框架 ] ::

AETHER 的决策引擎被建模为状态空间转换系统。

#### 1. 交互状态向量 ($s_t$)

$$

s_t = \{P, I, \Sigma, \mathcal{B}\}

$$

#### 2. 生成欺骗函数 ($G_{\phi}$)

$$

I_t = G_{\phi}(s_t, z)

$$

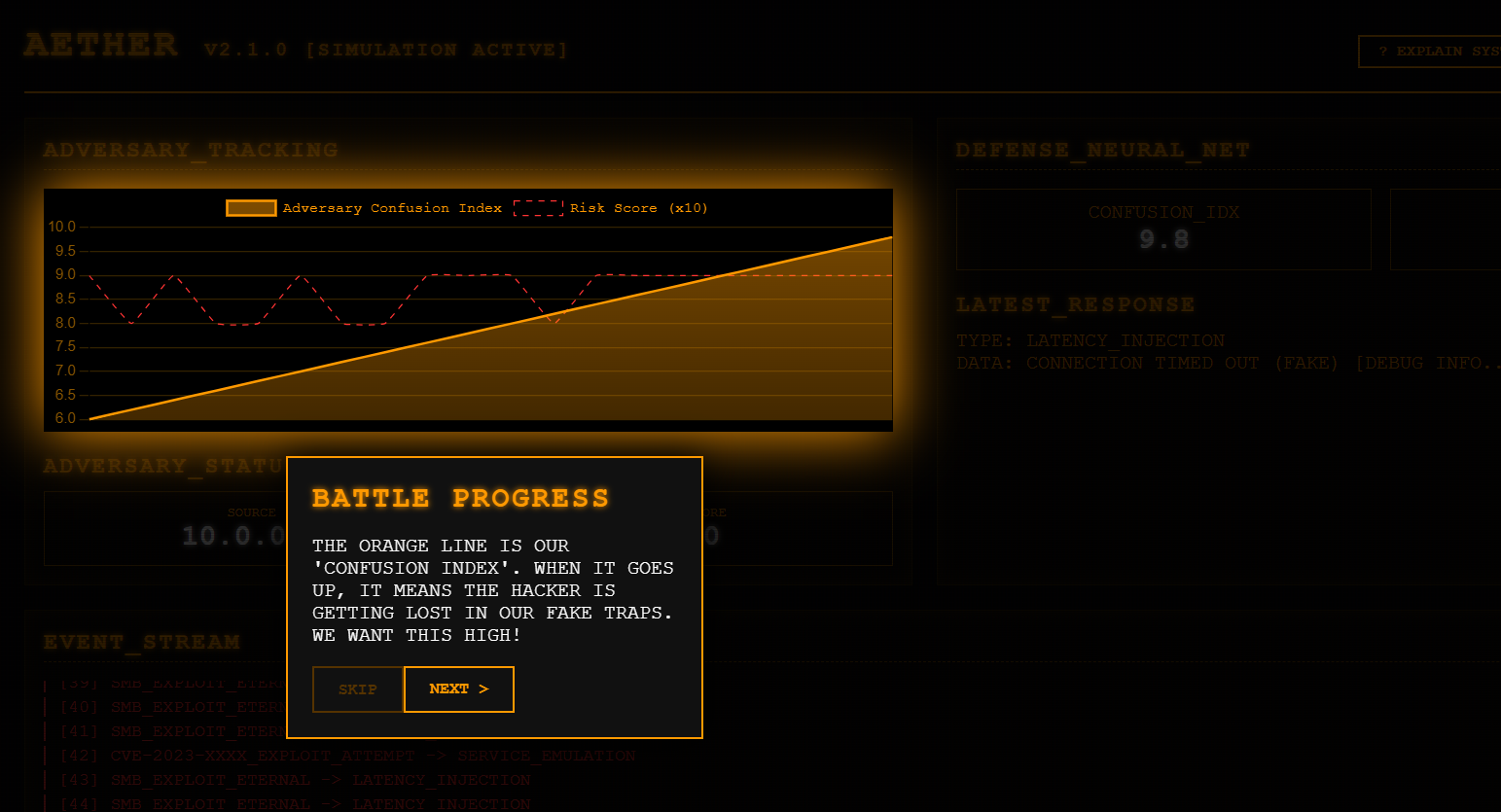

#### 3. 对手混淆指数 (ACI)

$$

\mathcal{C}_{t+1} = \mathcal{C}_t + \alpha \cdot \Delta \mathcal{K}

$$

### :: [ AETHER 流程 ] ::

系统遵循检测、分析与欺骗的连续循环。

#### [ 逐步流水线 ]

1. **对手初始化**:系统检测到传入的威胁行为者。

2. **行为分析**:AETHER 分析攻击向量并分配恶意度分数。

3. **动态参与**:编排器部署上下文感应的诱饵。

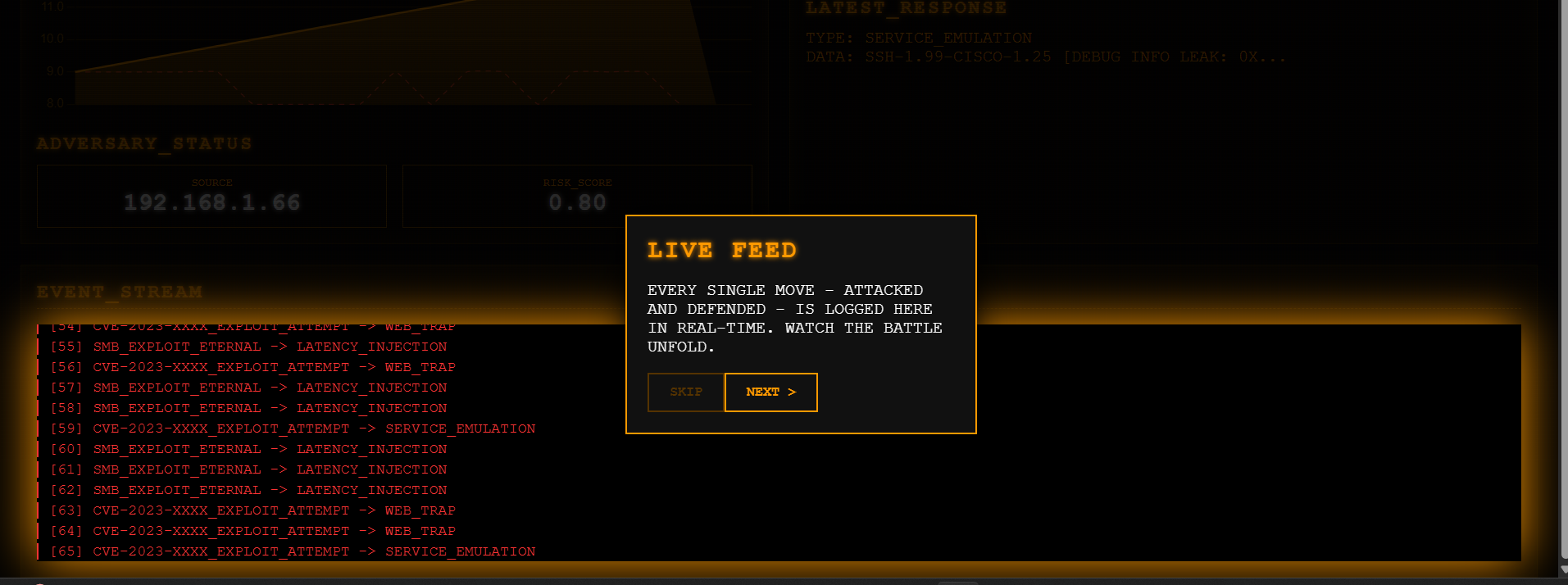

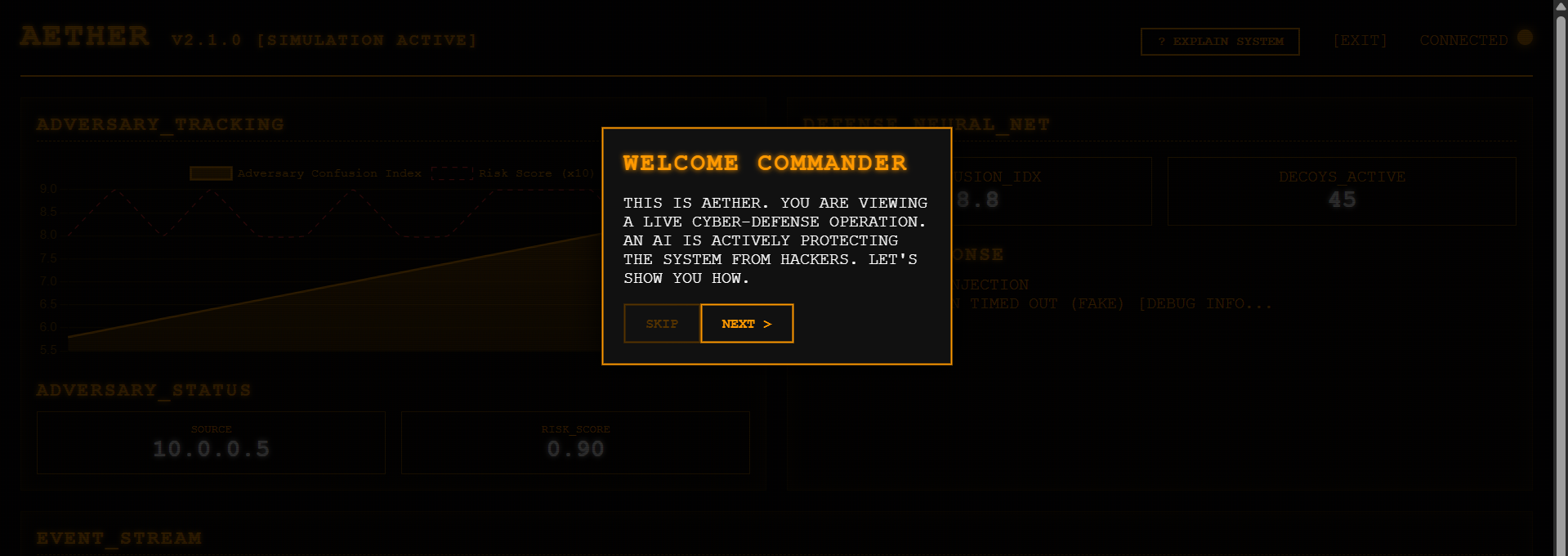

4. **实时监控**:通过 AETHER 仪表板跟踪防御进度。

5. **实时情报**:交互记录在实时遥测馈送中,用于取证分析。

### :: [ 架构 ] ::

AETHER 由三个主要模块组成:

1. **AETHER 核心**:管理状态和风险的中心大脑。

2. **生成诱饵模块**:合成上下文特定的响应。

3. **行为分析引擎**:实时流量评分。

### :: [ 威胁表面仿真 ] ::

AETHER 在多个关键层提供上下文丰富的仿真:

#### 1. 安全外壳(SSH)层

合成不同版本的横幅(OpenSSH、Dropbear、Cisco)以匹配目标配置文件。实现人工延迟以模拟处理开销。

#### 2. 超文本传输协议(HTTP/S)层

生成动态网络陷阱,包括虚假登录页面以及带有上下文相关“泄露信息”的 403/500 错误。

#### 3. 数据库(SQL)层

实现蜜令牌,返回语法正确但功能虚假的错误消息(MySQL、Oracle、PostgreSQL)。

### :: [ 自适应复杂度引擎 ] ::

引擎监控 **对手混淆指数(ACI)** 并调整驻留时间:

➲ **阶段 I:交互监控**:对侦察流量进行被动分析。

➲ **阶段 II:参与升级**:增加目标数据泄露的复杂度。

➲ **阶段 III:耗尽**:无限递归和循环依赖注入。

### :: [ 研究与出版物 ] ::

访问 AETHER 生态系统的详细研究:

[](docs/AETHER__Autonomous__Evolving__Tamper_proof_Honeypot_Ecosystem_with_Reactive_Intelligence%20(final).pdf)

### :: [ 许可证 ] ::

AETHER 采用混合许可模式:

➲ **软件**:[MIT 许可证](LICENSE)。

➲ **研究与媒体**:保留所有权利 © 2026 Gurarpit Singh。

*为下一代网络防御有机体开发反应式智能。*标签:AETHER, AI驱动, APT防护, Flask框架, Python, Research, SEO, TechRxiv, Web安全, 动态欺骗, 反应式智能, 威胁分析, 实时响应, 开源研究, 强化学习, 数字DNA, 无后门, 欺骗技术, 生成式幻觉, 篡改防护, 网络安全, 自主防御, 自动化侦查工具, 蓝队分析, 蜜罐生态系统, 行为指纹, 逆向工具, 隐私保护