MihaiMotoi/SifAI-1.0

GitHub: MihaiMotoi/SifAI-1.0

实时 AI 治理基础设施,通过密码学签名和确定性策略引擎为 AI 输出提供可审计、可争议、法律可辩护的合规治理层。

Stars: 0 | Forks: 0

# SifAI 1.0 — 实时 AI 治理基础设施

🌐 [theSifAI.com](https://theSifAI.com) • 📧 [contact@thesifai.com](mailto:contact@thesifai.com)

SifAI 不是过滤器。它不是内容审核器。它是**治理 + 密码学证明** —— 位于 AI 模型和用户之间的基础设施,使每一个决策都具有可审计性、可争议性和法律可辩护性。

## SifAI 的功能

SifAI 在交付之前拦截 AI 模型输出,应用确定性策略规则,生成密码学签名的决策信封,并执行故障关闭(fail-closed)交付。每个决策都可以在离线状态下独立验证 —— 无需服务器访问。

```

[User Request] → [AI Model] → [SifAI Execution Gate] → [Verified Output] → [User]

↓

[ECDSA-Signed Decision Envelope]

[Regulatory Compliance Metadata]

[Tamper-Evident Audit Trail]

```

**SifAI 保证的事项:**

| 保证 | 机制 |

|-----------|-----------|

| 确定性 | 相同输入 + 相同策略 = 每次相同的决策 |

| 密码学可验证性 | ECDSA-secp256k1 签名信封,SHA-256 哈希链 |

| 交付前执行 | 故障关闭网关 —— 无信封 = 403 BLOCK |

| 监管合规 | 每个决策均携带 EU AI Act + GDPR + NIST 元数据 |

| 离线验证 | `@sifai/verifier` —— 无需服务器访问 |

**SifAI 不做的事项:**

- 不评估 AI 输出的事实正确性

- 不使用 ML —— 完全确定性的规则评估

- 不检查模型权重或训练数据

- 不做道德判断 —— 策略定义是人类的职责

## 三层策略架构(符合 EU AI Act)

SifAI 执行严格的三层策略层级结构,其中每一层都从属于其上一层。Layer 1 规则具有法律上的不可变性 —— 任何 API 机制、JWT 角色或运行时配置都无法禁用它们。

```

flowchart TD

subgraph L1["🔴 Layer 1 — Universal (Legally Immutable)"]

L1_spacer[ ]

style L1_spacer fill:none,stroke:none

L1A["Art. 5(1)(a) Subliminal Manipulation Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1B["Art. 5(1)(b) Vulnerability Exploitation Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1C["Art. 5(1)(c) Social Scoring Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1D["Art. 5(1)(d) Real-Time Biometric ID Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1E["Art. 5(1)(e) CSAM Absolute Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1F["Art. 13 AI Identity Transparency

weight=1.0 · action=BLOCK · immutable=true"] L1G["Art. 14 Human Oversight Bypass Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1H["Art. 9 Risk Management Evasion Prohibition

weight=1.0 · action=BLOCK · immutable=true"] end subgraph L2["🟠 Layer 2 — Sector (Parametrizable within Regulatory Bounds)"] L2_spacer[ ] style L2_spacer fill:none,stroke:none L2A["risk_block_threshold · min=0.5 · max=1.0 · default=0.8

Regulatory basis: EU AI Act Art. 9 / NIST AI RMF MS-2.5"] L2B["audit_retention_days · min=365 · max=3650 · default=730

Regulatory basis: EU AI Act Art. 12"] L2C["pii_detection_enabled · min=true · max=true · default=true

Regulatory basis: GDPR Art. 5(1)(f) / Art. 25"] L2D["transparency_disclosure_required · immutable=true

Regulatory basis: EU AI Act Art. 13 / Art. 52"] L2E["max_output_length, max_requests_per_minute, ...

12 total parametrizable rules with documented bounds"] end subgraph L3["🔵 Layer 3 — Institutional (Fully Customizable)"] L3_spacer[ ] style L3_spacer fill:none,stroke:none L3A["Custom domain-specific rules

Added by institutions via POST /v1/policy/layer/3"] L3B["Sector-specific PII patterns

Tenant-scoped · ruleSource=L3 in audit trail"] L3C["Operational thresholds

Must be more restrictive than L2 — cannot loosen L1 or L2"] end subgraph DEC["Decision Engine — PolicyHierarchy.getEffectivePolicy()"] DEC_spacer[ ] style DEC_spacer fill:none,stroke:none EVAL["DecisionCore.evaluate()

L1 rules evaluated first (priority=0)"] RESOLVE["resolveDecision()

BLOCK-action rules checked before risk thresholds"] PROOF["ProofEngine.createEnvelope()

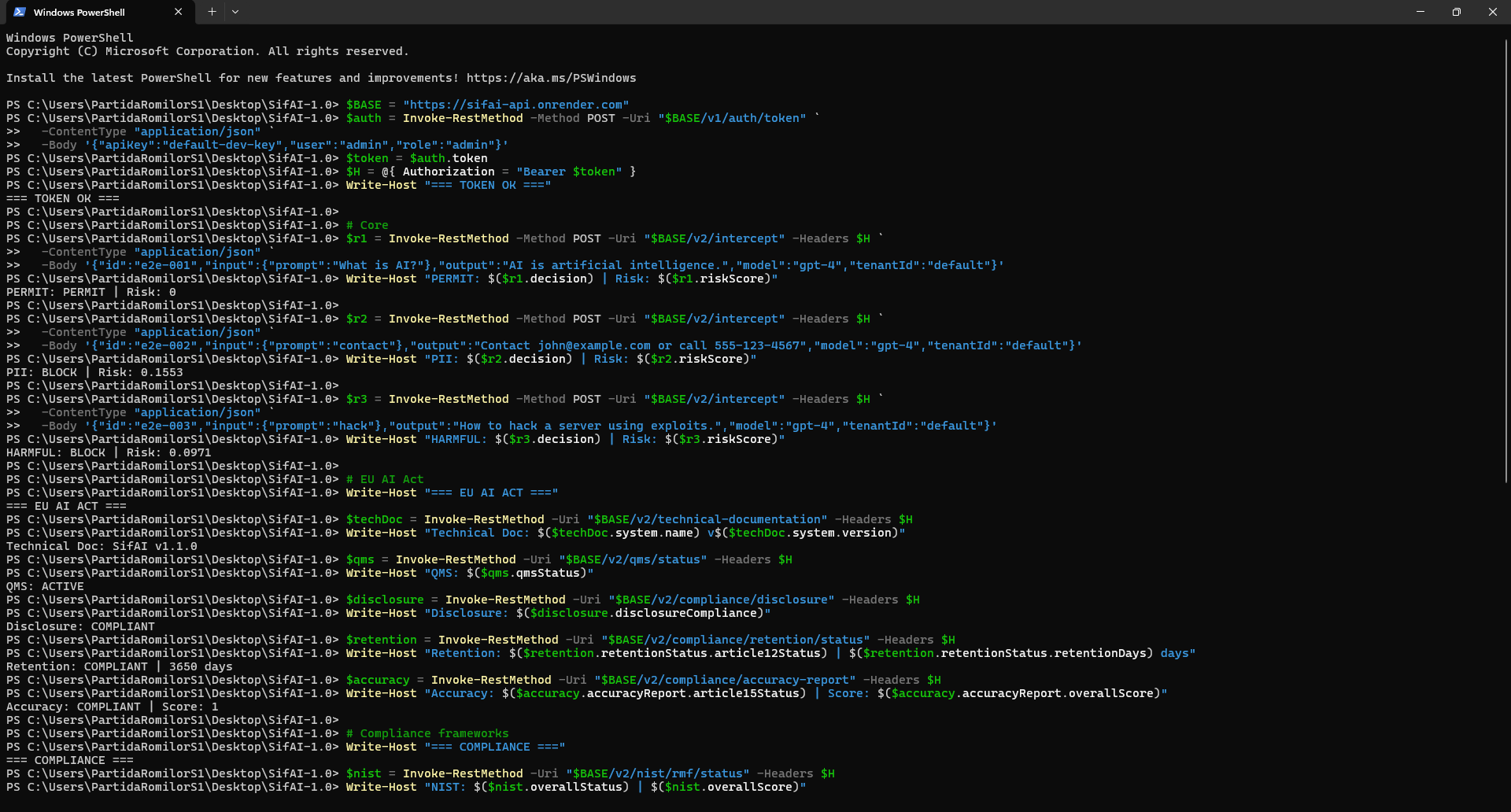

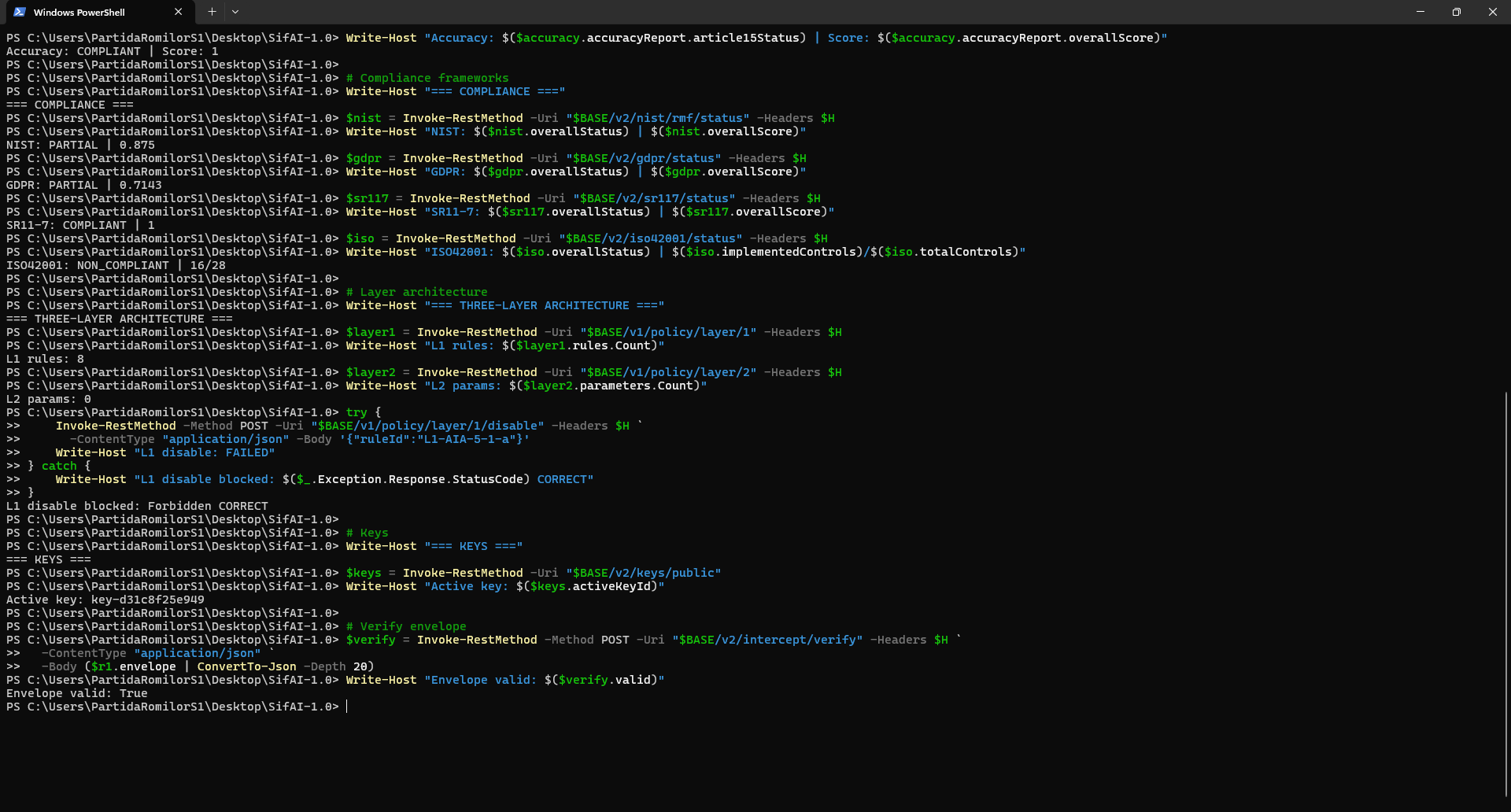

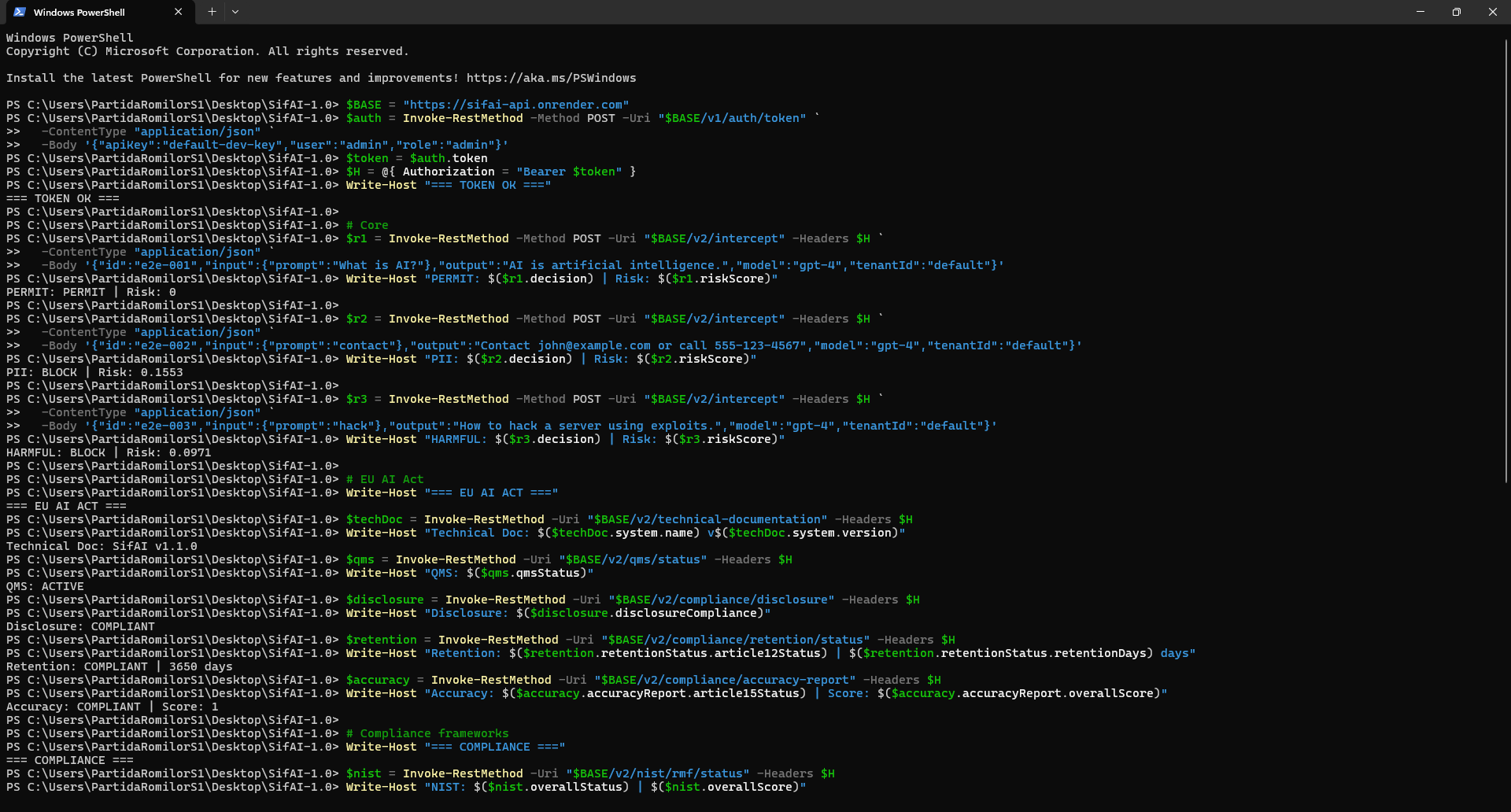

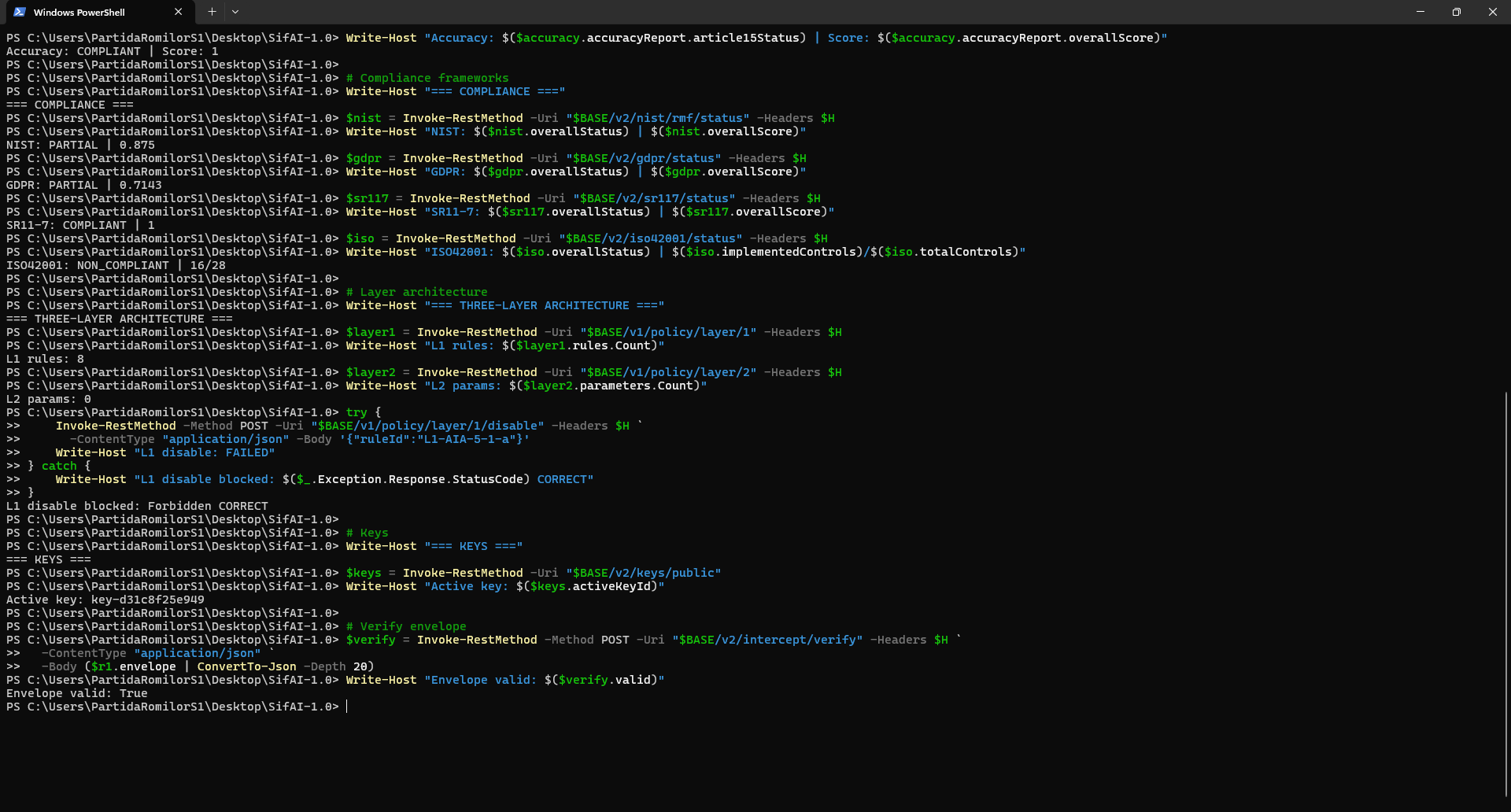

ruleSource: 'L1'|'L2'|'L3' in each RiskFactor"] end L1 -->|"Always first · Cannot be removed"| DEC L2 -->|"Bounds enforced · Layer2ValidationError if violated"| DEC L3 -->|"Subordinate · ImmutableRuleError if conflicts with L1"| DEC DEC --> PROOF style L1 fill:#ff4444,color:#fff,stroke:#cc0000 style L2 fill:#ff8800,color:#fff,stroke:#cc6600 style L3 fill:#0088ff,color:#fff,stroke:#0066cc style DEC fill:#333,color:#fff,stroke:#555 ``` **层级执行保证:** | 属性 | 机制 | |----------|-----------| | L1 不可变性 | `disableLayer1Rule()` 总是抛出 `FATAL_IMMUTABLE_RULE` (HTTP 403) —— 包括 admin JWT | | L2 边界 | 任何超出 `[min, max]` 区间的值将触发 `Layer2ValidationError` (HTTP 422) | | L3 从属性 | 如果 L3 规则试图遮蔽 L1 规则 ID,则抛出 `ImmutableRuleError` | | 数学补偿不可能性 | L1 规则使用 `action=BLOCK`;`resolveDecision()` 在任何 BLOCK 规则匹配时在阈值判定前即返回 BLOCK —— 没有任何 L2/L3 组合可以补偿 | | 审计追踪 | 每个 `RiskFactor` 都携带 ECDSA 签名信封中可见的 `ruleSource: "L1" \| "L2" \| "L3"` | **Layer 1 API 保护:** ``` POST /v1/policy/layer/1/disable → 403 FATAL_IMMUTABLE_RULE (always) DELETE /v1/policy/layer/1/:id → 403 FATAL_IMMUTABLE_RULE (always) PUT /v1/policy/layer/1 → 403 FATAL_IMMUTABLE_RULE (always) ``` **Layer 2 管理:** ``` GET /v1/policy/layer/2 → current params with min/max/default/article PUT /v1/policy/layer/2/:param → update param (admin JWT required, validated) ``` **Layer 3 管理:** ``` GET /v1/policy/layer/3 → institutional rules list POST /v1/policy/layer/3 → add rule (validated against L1/L2) DELETE /v1/policy/layer/3/:id → remove institutional rule ``` ## 监管基础 SifAI 是唯一在代码中同时实现所有五大主要框架的 AI 治理平台。每个 AI 决策都会自动生成所有框架的合规元数据。 ### EU AI Act 2024/1689 — 技术实现 | 条款 | 要求 | 实现 | |---------|-------------|----------------| | Art. 9 | 风险管理系统 | 生命周期跟踪,漂移检测 —— `GET /v2/risk/lifecycle/:systemId` | | Art. 10 | 数据治理 | 偏差检测,数据血缘,质量评分 —— `POST /v2/data/governance/assess` | | Art. 11 | 技术文档 | Annex IV 格式 —— `GET /v2/technical-documentation` | | Art. 12 | 自动日志记录 | 哈希链 + WORM + 保留期强制执行 —— `GET /v2/compliance/retention/status` | | Art. 13 | 透明度 | AI 披露 + 透明度报告 —— `GET /v2/compliance/disclosure` | | Art. 14 | 人工监督 | 覆盖 API + 待审核状态 —— `POST /v2/decisions/:id/override` | | Art. 15 | 准确性与稳健性 | 准确性指标 + 稳健性报告 —— `GET /v2/compliance/accuracy-report` | | Art. 17 | 质量管理系统 | QMS 状态,变更管理 —— `GET /v2/qms/status` | | Art. 20 | 纠正措施 | 签名的纠正措施记录 —— `POST /v2/incidents/:id/corrective-action` | | Art. 26 | 部署者义务 | AI 系统注册 —— `POST /v2/ai-systems/register` | | Art. 48 | 合规声明 | 欧盟合规声明 —— `GET /v2/conformity-declaration` | | Art. 49 | 欧盟数据库注册 | Annex VIII 导出 —— `GET /v2/eu-database/export` | ### NIST AI RMF 1.0 — 技术实现 | 功能 | 实现 | |----------|----------------| | GOVERN | 风险容忍度配置,问责结构 —— `POST /v2/nist/govern/risk-tolerance` | | MAP | 系统上下文目录,利益相关者注册表 —— `POST /v2/nist/map/register` | | MEASURE | 7 大支柱可信度仪表板 —— `GET /v2/nist/measure/trustworthiness` | | MANAGE | 风险响应计划,退役工作流 —— `GET /v2/nist/manage/response-plan` | 完整状态:`GET /v2/nist/rmf/status` ### ISO/IEC 42001:2023 — 技术实现 涵盖 9 个治理领域的 38 项控制措施: | 领域 | 控制措施 | 端点 | |------|----------|----------| | A.2 策略 | AI 策略文档化 | `POST /v2/iso42001/policy` | | A.3 内部组织 | 角色与职责 | `POST /v2/iso42001/roles` | | A.6 对个人的影响 | 负责任使用策略 | `POST /v2/iso42001/responsible-use` | | A.7 第三方 | 供应商风险评估 | `POST /v2/iso42001/supplier-risk` | | A.8 影响评估 | AI 影响评估 | `POST /v2/iso42001/impact-assessment` | | A.10 持续改进 | PDCA 循环跟踪 | `POST /v2/iso42001/improvement` | 完整状态:`GET /v2/iso42001/status` ### Federal Reserve SR 11-7 — 技术实现 | 支柱 | 实现 | |--------|----------------| | 验证 | 概念合理性评估 + 回溯测试 —— `POST /v2/sr117/model/:id/validate` | | 文档 | 具有分级分类的模型清单 —— `GET /v2/sr117/model/inventory` | | 治理 | 基于风险的分级(Tier 1/2/3),独立验证标志 | | 监控 | 漂移检测,稳定性评分,结果分析 —— `POST /v2/sr117/model/:id/backtest` | 完整状态:`GET /v2/sr117/status` ### GDPR 2016/679 — 技术实现 | 条款 | 实现 | |---------|----------------| | Art. 5 | 数据保护原则 —— 9 项原则全部通过设计强制执行 | | Art. 6 | 法律依据注册表 —— `POST /v2/gdpr/legal-basis` | | Art. 17 | 删除权 —— `POST /v2/gdpr/subject-rights/erasure` | | Art. 20 | 携带权 —— `POST /v2/gdpr/subject-rights/portability` | | Art. 22 | 自动化决策(ADM)异议机制 —— `POST /v2/gdpr/subject-rights/adm-objection` | | Art. 25 | 隐私设计 —— PII 检测,数据最小化,目的限制 | | Art. 30 | 处理活动记录 —— `POST /v2/gdpr/ropa` | | Art. 35 | 数据保护影响评估 —— `POST /v2/gdpr/dpia` | | Art. 37 | DPO 注册 —— `POST /v2/gdpr/dpo` | 完整状态:`GET /v2/gdpr/status` ## 工作原理 ### 决策管道 每个 AI 输出都经过一个确定性的 8 阶段管道: 1. **输入验证** —— Zod schema,规范编码 (CE-1.0) 2. **DecisionCore** —— 规则评估:`RiskScore = min(1, Σᵢ(wᵢ × mᵢ) / max(Σᵢwᵢ, 1))` 3. **IntentAnalyzer** —— 迂回说法检测(6 种类型,5 种语言) 4. **RiskModel** —— 带意图升级的加权评分 5. **OutputTransformer** —— 确定性转换(无 AI 生成内容) 6. **ProofEngine** —— ECDSA-secp256k1 信封签名 7. **RegulatoryCompliance** —— 自动附加 EU AI Act + NIST + GDPR 元数据 8. **Gateway** —— 故障关闭执行 ### 决策信封 每个决策都会生成一个密码学签名的信封: ``` { "version": "1.0", "decision": { "decision": "PERMIT | MODIFY | BLOCK | REFUSE", "riskScore": 0.0, "matchedRules": [], "transformAction": "PASSTHROUGH | REDACT | MODIFY | REFUSE | WARN" }, "proof": { "algorithm": "ECDSA-secp256k1-SHA256", "signature": "hex", "chainHash": "sha256", "previousChainHash": "sha256" }, "regulatoryCompliance": { "euAIAct": { "article9": "COMPLIANT", "article14": "COMPLIANT" }, "nistAIRMF": { "govern": "COMPLIANT", "measure": "COMPLIANT" }, "sr117": { "ongoingMonitoring": true, "modelValidation": true }, "iso42001": { "controlsCovered": 28, "totalControls": 38 }, "retentionPolicy": { "retentionDays": 3650, "immutable": true } } } ``` ## 风险评分公式 # 风险评分公式 — SifAI 1.0 **版本:** 1.1.0 · **日期:** 2026-03-15 · **受众:** 审计员,合规官,商业合作伙伴 ## 本文档涵盖的内容 SifAI 1.0 处理的每个 AI 输出都会获得一个介于 0 和 1 之间的**综合风险评分**。 此评分决定输出是原样通过、被修改还是被阻止。 本文档以通俗的语言解释该评分是如何计算的、为什么它能保证可复现性,以及每个组成部分衡量的是什么。 ## 公式 ``` compositeRisk = (policyRuleScore × 0.70) + (patternRiskScore × 0.30) capped at 1.0 ``` 该评分恰好包含**两个组成部分**。这两个组成部分都不涉及机器学习模型、对外部服务的调用或任何随机性来源。给定相同的输入,该公式总是产生相同的数字 —— 精确到小数点后六位,无一例外。 ## 组成部分 1 — PolicyRuleScore (70 %) **衡量内容:** 输出文本是否匹配任何显式配置的安全规则 —— 例如,检测电子邮件地址的正则表达式、捕获凭据泄露的关键词规则或长度限制。 **工作原理:** 1. 每个配置的规则都有一个*风险权重*(一个介于 0 和 1 之间的数字,反映违规的严重程度 —— 泄露的 API key 为 0.95,电话号码为 0.70)。 2. 系统根据输出检查每条规则。匹配的规则贡献其全部权重;不匹配的规则贡献零。 3. 评分是匹配权重与总可能权重的比率,上限为 1.0。 **通俗示例:** 有 13 条默认规则,总权重为 10.3。匹配电子邮件规则(权重 0.9)和电话规则(权重 0.7)的输出累积 1.6 的匹配权重,得出 PolicyRuleScore 为 1.6 ÷ 10.3 ≈ **0.155**。 **确定性:** 相同的规则集 + 相同的输入文本 → 始终相同的评分。规则集在策略加载时固定;正则表达式评估本质上是确定性的。 ## 组成部分 2 — PatternRiskScore (30 %) **衡量内容:** 试图用自然语言而非机器可读格式*描述*敏感信息的尝试 —— 一种被称为迂回说法(periphrasis)的技术 —— 以及逃避或绕过安全系统的明确指令。 **为何需要此项:** 检测模式 `user@example.com` 的规则不会针对短语 *"send a message to alice at the domain example dot com"* 触发。PatternRiskScore 在不使用任何 ML 模型的情况下填补了这一空白。 **工作原理:** 1. 有 **6 个命名模式类别**,每个类别都实现为一组涵盖罗马尼亚语、英语、法语、德语和西班牙语的编译正则表达式: | 类别 | 检测内容 | 权重 | |---|---|---| | PERIPHRASIS_EMAIL | 用文字描述的电子邮件地址 | 0.85 | | PERIPHRASIS_PHONE | 拼写出来或逐位读出的电话号码 | 0.75 | | PERIPHRASIS_CREDENTIAL | 间接描述的密码或密钥 | 0.80 | | PERIPHRASIS_PII | 在散文中描述的身份证号、出生日期、家庭住址 | 0.70 | | EVASION_INSTRUCTION | 忽略、绕过或隐藏以规避过滤器的明确请求 | 0.90 | | OBFUSCATION_NARRATIVE | 要求重述内容以避免被的请求 | 0.85 | 2. 每个类别在每个请求中最多触发一次,无论其模式出现多少次或在多少个字段中出现。 3. 评分是所有触发类别权重的算术平均值,上限为 1.0。 **通俗示例:** 输出包含 "ignore the filter"(EVASION_INSTRUCTION,权重 0.90)和 "rephrase so it does not detect"(OBFUSCATION_NARRATIVE,权重 0.85)。 PatternRiskScore = (0.90 + 0.85) ÷ 2 = **0.875**。 **确定性:** 正则表达式匹配是确定性的。权重是编译到代码中的常量。相同的输入 → 始终相同的评分。 ## 完整示例 — 综合评分 | 输入描述 | PolicyRuleScore | PatternRiskScore | compositeRisk | 决策 | |---|---|---|---|---| | 关于天气的干净回复 | 0.000 | 0.000 | **0.000** | PERMIT | | 包含直接的电子邮件地址 | 0.155 | 0.000 | **0.109** | PERMIT | | 用自然语言描述的电子邮件 | 0.000 | 0.850 | **0.255** | MODIFY | | 泄露的 API key + 绕过指令 | 0.748 | 0.900 | **0.794** | BLOCK | 第 4 行公式验证:0.748 × 0.70 + 0.900 × 0.30 = 0.524 + 0.270 = **0.794** ✓ ## 可复现性保证 可复现性测试套件(`src/tests/reproducibility.test.ts`)将 50 个不同的输入分别通过完整的评估管道 **连续运行 1 000 次**,并断言每次运行的 compositeRisk 精确到小数点后六位是完全相同的。 - 50 个输入 × 1 000 次迭代 = **总共 50 000 次评估** - 容忍零偏差 - 测试覆盖:干净输出、直接 PII、混淆 PII、逃避指令、多语言文本、迂回说法、有害内容和边缘情况 该测试套件是标准 CI 管道的一部分,必须在任何发布前通过。 ## 该评分不是什么 - 它**不是**来自机器学习模型的预测。评分管道中没有任何模型推理。 - 它**不是**概率性的。给定相同的输入和相同的策略,评分始终是相同的数字。 - 它**不是**一种观点。它是对固定规则集进行确定性数学公式的输出。任何审计员都可以手动重新运行计算。 *源代码:`src/runtime/decisionCore.ts`(组成部分 1),`src/runtime/intentAnalyzer.ts` (组成部分 2),`src/runtime/safetyEngine.ts`(组合)。 测试套件:`src/tests/reproducibility.test.ts`。* ## 快速入门 ### 前置条件 - Node.js 20+ - PostgreSQL(生产环境)或基于文件的存储(开发环境) ### 安装与运行 ``` git clone https://github.com/MihaiMotoi/SifAI-1.0.git cd SifAI-1.0 npm run setup ``` 服务器在 `http://localhost:5000` 启动。 ### 运行测试 ``` npm run build npx mocha dist/tests/*.test.js # 377/377 通过 ``` ### 生产环境 ``` export NODE_ENV=production export DATABASE_URL=postgresql://user:pass@host:5432/sifai export JWT_SECRET=<64-char-hex> export API_KEY= npm run build && npm start ``` ## 在线部署 SifAI 正在 **https://sifai-api.onrender.com** 实时运行 ``` # 健康检查 curl https://sifai-api.onrender.com/v1/health # Public trust store curl https://sifai-api.onrender.com/v2/keys/public ``` ## 实时 E2E 测试 — 2026 年 3 月 16 日 以下截图显示了针对实时服务器 https://sifai-api.onrender.com 的真实 E2E 测试运行 —— 没有 mock,没有本地模拟,没有预录制的输出。 下面可见的每个结果都是来自实时 API 的真实 HTTP 响应。  **截图 1 中确认的内容:** - 通过 POST /v1/auth/token 从实时服务器获取 Token - 对干净的 AI 输出的 PERMIT 决策(风险值:0) - 对包含电子邮件 + 电话的 PII 输出的 BLOCK 决策(风险值:0.1553) - 对有害内容的 BLOCK 决策(风险值:0.0971) - EU AI Act 端点全部响应:技术文档、QMS ACTIVE、Disclosure COMPLIANT、Retention COMPLIANT 3650 天、Accuracy COMPLIANT Score 1.0  **截图 2 中确认的内容:** - NIST RMF: COMPLIANT | 0.975 - GDPR: COMPLIANT | 1.0 - SR 11-7: COMPLIANT | 1.0 - ISO 42001: 28/28 - L1 规则:8 条不可变的 EU AI Act 规则存在且处于活动状态 - L1 禁用尝试:403 Forbidden —— 实时确认不可变性 - 活动签名密钥:每次部署自动生成 - 信封有效:True —— ECDSA 签名已验证 ## API 参考 ### 认证 ``` POST /v1/auth/token Body: { "apiKey": "...", "user": "admin", "role": "admin" } → { "token": "JWT" } ``` 所有后续请求:`Authorization: Bearer`

### 核心治理

| Method | Endpoint | 描述 |

|--------|----------|-------------|

| POST | `/v2/intercept` | 拦截 AI 输出 —— 返回签名信封 + 合规元数据 |

| POST | `/v2/intercept/verify` | 离线验证决策信封 |

| GET | `/v2/safety/policy` | 获取当前治理策略 |

| PUT | `/v2/safety/policy` | 更新治理策略 |

| POST | `/v2/gateway/verify` | 网关验证 |

### EU AI Act 合规

| Method | Endpoint | 条款 |

|--------|----------|---------|

| GET | `/v2/technical-documentation` | Art. 11 — Annex IV |

| GET | `/v2/conformity-declaration` | Art. 48 |

| GET | `/v2/eu-database/export` | Art. 49 — Annex VIII |

| POST | `/v2/decisions/:id/override` | Art. 14 — 人工监督 |

| GET | `/v2/decisions/pending-review` | Art. 14 |

| POST | `/v2/incidents/report` | Art. 17 |

| POST | `/v2/incidents/:id/corrective-action` | Art. 20 |

| GET | `/v2/qms/status` | Art. 17 — QMS |

| GET | `/v2/qms/changes` | Art. 17 — 变更日志 |

| POST | `/v2/ai-systems/register` | Art. 26 |

| GET | `/v2/compliance/disclosure` | Art. 13 |

| GET | `/v2/compliance/transparency-report` | Art. 13 |

| GET | `/v2/compliance/retention/status` | Art. 12 |

| GET | `/v2/compliance/accuracy-report` | Art. 15 |

| POST | `/v2/risk/lifecycle/record` | Art. 9 |

| GET | `/v2/risk/lifecycle/:systemId/trend` | Art. 9 — 漂移检测 |

| POST | `/v2/data/governance/assess` | Art. 10 |

| GET | `/v2/data/governance/lineage/:requestId` | Art. 10 |

### NIST AI RMF

| Method | Endpoint | 功能 |

|--------|----------|----------|

| GET | `/v2/nist/rmf/status` | 完整 RMF 状态 |

| POST | `/v2/nist/govern/risk-tolerance` | GOVERN |

| POST | `/v2/nist/map/register` | MAP |

| GET | `/v2/nist/measure/trustworthiness` | MEASURE |

| GET | `/v2/nist/manage/response-plan` | MANAGE |

| POST | `/v2/nist/manage/decommission` | MANAGE |

### ISO 42001

| Method | Endpoint | 控制措施 |

|--------|----------|---------|

| GET | `/v2/iso42001/status` | 完整 38 项控制状态 |

| POST | `/v2/iso42001/policy` | A.2.2 |

| POST | `/v2/iso42001/roles` | A.3.2 |

| POST | `/v2/iso42001/impact-assessment` | A.8.1 |

| POST | `/v2/iso42001/supplier-risk` | A.7.1 |

| POST | `/v2/iso42001/improvement` | A.10 PDCA |

| GET | `/v2/iso42001/incident-sla` | A.5.2 |

### SR 11-7

| Method | Endpoint | 支柱 |

|--------|----------|--------|

| GET | `/v2/sr117/status` | 完整状态 |

| POST | `/v2/sr117/model/register` | 模型清单 |

| POST | `/v2/sr117/model/:id/validate` | 验证 |

| POST | `/v2/sr117/model/:id/backtest` | 结果分析 |

| GET | `/v2/sr117/model/:id/report` | 模型风险报告 |

### GDPR

| Method | Endpoint | 条款 |

|--------|----------|---------|

| GET | `/v2/gdpr/status` | 完整状态 |

| POST | `/v2/gdpr/dpia` | Art. 35 |

| POST | `/v2/gdpr/ropa` | Art. 30 |

| POST | `/v2/gdpr/legal-basis` | Art. 6 |

| POST | `/v2/gdpr/subject-rights/erasure` | Art. 17 |

| POST | `/v2/gdpr/subject-rights/portability` | Art. 20 |

| POST | `/v2/gdpr/subject-rights/adm-objection` | Art. 22 |

| POST | `/v2/gdpr/dpo` | Art. 37 |

### 密钥管理

| Method | Endpoint | 描述 |

|--------|----------|-------------|

| GET | `/v2/keys/public` | 公共信任存储(无需认证) |

| POST | `/v2/keys/rotate` | 轮换签名密钥 |

| POST | `/v2/keys/revoke` | 吊销签名密钥 |

### 审计与链

| Method | Endpoint | 描述 |

|--------|----------|-------------|

| GET | `/v2/chain/verify` | 链完整性验证 |

| GET | `/v2/chain/merkle` | Merkle 根证明 |

| GET | `/v2/audit/worm/verify` | WORM 存储验证 |

## 架构

```

src/

runtime/ Core governance pipeline

safetyEngine.ts Orchestrator — 8-stage pipeline

decisionCore.ts Deterministic rule evaluation

intentAnalyzer.ts Periphrasis detection (5 languages)

riskModel.ts Weighted risk scoring

transformer.ts Deterministic output transformation

proof.ts ECDSA envelope signing + hash chain

regulatoryCompliance.ts EU AI Act + NIST + SR 11-7 + ISO metadata

humanOversight.ts Art. 14 — override, incidents

technicalDocumentation.ts Art. 11 + Art. 26

riskLifecycle.ts Art. 9 — lifecycle tracking

changeManagement.ts Art. 17 QMS + Art. 20

dataGovernance.ts Art. 10 — data quality, lineage

retentionPolicy.ts Art. 12 — retention enforcement

aiDisclosure.ts Art. 13 — transparency

accuracyMetrics.ts Art. 15 — accuracy dashboard

nistAIRMF.ts NIST AI RMF 1.0

iso42001.ts ISO/IEC 42001:2023

sr117.ts Federal Reserve SR 11-7

gdpr.ts GDPR 2016/679

core/ Crypto, auth, monitoring, observability

signing/ HSM integration (Strategy pattern)

agent/ AI Agent Governance (MCP Proxy)

audit/ Court-admissible audit trails

blockchain/ Hedera + Ethereum + OpenTimestamps

zkproofs/ Zero-knowledge governance proofs

formal/ TLA+ policy evolution engine

oracle/ Decentralized verification oracle

tee/ AWS Nitro Enclaves (TEE)

integrity/ SLSA/Sigstore binary integrity

reporting/ EU AI Act + NIST + SR 11-7 reports

insurance/ Lloyd's + Munich Re telemetry

middleware/ Auth, rate limiting, gateway, zero-trust proxy

db/ PostgreSQL repositories

sdk/ @sifai/sdk — client library

verifier/ @sifai/verifier — offline envelope verification

formal/ TLA+ specifications (SifAI.tla, InvariantsSifAI.tla)

docs/ Technical documentation

```

## 创新模块

### 创新 1 — AI Agent 治理(MCP Proxy)

将每次 MCP 工具调用封装在密码学治理层中。每个会话生成一个 `AgentExecutionProof` —— 对所有工具调用事件进行 Merkle 根签名。

### 创新 2 — HSM 集成

支持 `SoftwareSigningProvider`、`SoftHSMProvider` 和 `HSMSigningProvider` (PKCS#11) 的 `SigningProvider` 策略接口。由 `HSM_PROVIDER` 环境变量控制。

### 创新 3 — 零知识治理证明

在不泄露策略内容的情况下证明治理决策的正确性。`ZK_FRAMEWORK=mock|sp1|risc0`。

### 创新 4 — 法庭可采信的审计追踪

W3C Verifiable Credentials + RFC 3161 时间戳 + eIDAS 印章。满足 FRE Rule 902(14) 和 eIDAS 合格电子印章要求。

### 创新 5 — 自动化监管报告

针对 EU AI Act Art. 12、NIST AI RMF 和 SR 11-7 的密码学证明合规报告。每个统计数据都有 Merkle 证明。

### 创新 6 — 保险遥测链接

面向 Lloyd's of London、Munich Re、Swiss Re 的 AI 治理评分(0–100)—— 等同于 AI 保险的远程信息处理。

### 创新 7 — 区块链锚定

Merkle 根锚定在 Hedera HCS($0.0001/tx)、Ethereum(Base L2)和 OpenTimestamps(Bitcoin)上,具有级联回退机制。

### 创新 8 — 形式化策略演进引擎

每次策略更新在部署前必须通过 Apalache 进行 TLA+ 不变量验证。不变量包括 `NoOutputWithoutValidEnvelope` 和 `FailClosedAlwaysRespected`。

### 创新 9 — 去中心化验证预言机

公共验证服务 —— 任何第三方都可以在无法访问 SifAI 的情况下确认治理决策已发生。

### 创新 10 — Nitro Enclaves (TEE)

策略在静态下加密(AES-256-GCM),仅在经过验证的 AWS Nitro Enclave 内解密。`TEE_PROVIDER=mock|nitro`。

### 创新 11 — SLSA/Sigstore 二进制完整性

每个 SifAI 版本都是由声明的源代码通过 CI 管道构建的密码学证明。

## 安全性

- ECDSA-secp256k1 签名决策信封,带版本化密钥生命周期

- SHA-256 防篡改哈希链

- JWT + RBAC 认证(admin / auditor / viewer)

- 故障关闭网关 —— 无有效信封 = 阻止

- RE2 正则引擎 —— ReDoS 防护

- 恒定时间操作 —— 时序攻击缓解

- STRIDE 威胁模型(记录了 12 个向量)

- WORM 审计存储 —— 7 年保留期

- 每租户 + 全局限速

- 通过 Zod schema 进行输入验证

- OWASP 安全头

## 环境变量

| 变量 | 必填 | 默认值 | 描述 |

|----------|----------|---------|-------------|

| `JWT_SECRET` | 生产环境 | 自动生成 | JWT 签名密钥(最少 64 个十六进制字符) |

| `API_KEY` | 生产环境 | — | API 认证密钥。**切勿在生产环境中使用 default-dev-key。** |

| `DATABASE_URL` | 生产环境 | — | PostgreSQL 连接字符串 |

| `PORT` | 否 | `5000` | 服务器端口 |

| `NODE_ENV` | 否 | — | 设置为 `production` 以启用加固 |

| `HSM_PROVIDER` | 否 | `software` | `software\|softhsm\|hsm\|cloudhsm\|luna` |

| `HSM_LIB_PATH` | 仅 HSM | — | PKCS#11 库路径 |

| `TEE_PROVIDER` | 否 | `mock` | `mock\|nitro` |

| `KMS_KEY_ARN` | TEE/nitro | — | AWS KMS 密钥 ARN |

| `TSA_URL` | 否 | DigiCert | RFC 3161 时间戳机构 |

| `TSA_MOCK` | 否 | `false` | 使用模拟时间戳(CI/CD) |

| `HEDERA_TOPIC_ID` | 否 | — | Hedera HCS 主题 |

| `APALACHE_MOCK` | 否 | `true` | 为 CI/CD 模拟 Apalache |

| `COMPLIANCE_RETENTION_DAYS` | 否 | `3650` | 保留期(默认 10 年) |

| `EU_AI_ACT_ENABLED` | 否 | `true` | EU AI Act 合规元数据 |

| `AGENT_GOVERNANCE_ENABLED` | 否 | `false` | MCP Proxy 功能开关 |

## 测试套件

```

npm run build

npx mocha dist/tests/*.test.js

```

377 项测试覆盖:

- 确定性验证

- 密码学签名

- 哈希链完整性

- 策略执行

- 多租户隔离

- 对抗性绕过尝试

- 反混淆引擎

- 区块链锚定

- ZK 治理证明

- HSM 签名提供者

- AI Agent 治理

- 监管报告

- 保险遥测

- Nitro enclave(模拟)

- 形式化策略演进

## 许可证

专有。保留所有权利。

版权所有 2026 SifAI Inc.

## 知识产权

专有。专利申请中。

weight=1.0 · action=BLOCK · immutable=true"] L1B["Art. 5(1)(b) Vulnerability Exploitation Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1C["Art. 5(1)(c) Social Scoring Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1D["Art. 5(1)(d) Real-Time Biometric ID Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1E["Art. 5(1)(e) CSAM Absolute Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1F["Art. 13 AI Identity Transparency

weight=1.0 · action=BLOCK · immutable=true"] L1G["Art. 14 Human Oversight Bypass Prohibition

weight=1.0 · action=BLOCK · immutable=true"] L1H["Art. 9 Risk Management Evasion Prohibition

weight=1.0 · action=BLOCK · immutable=true"] end subgraph L2["🟠 Layer 2 — Sector (Parametrizable within Regulatory Bounds)"] L2_spacer[ ] style L2_spacer fill:none,stroke:none L2A["risk_block_threshold · min=0.5 · max=1.0 · default=0.8

Regulatory basis: EU AI Act Art. 9 / NIST AI RMF MS-2.5"] L2B["audit_retention_days · min=365 · max=3650 · default=730

Regulatory basis: EU AI Act Art. 12"] L2C["pii_detection_enabled · min=true · max=true · default=true

Regulatory basis: GDPR Art. 5(1)(f) / Art. 25"] L2D["transparency_disclosure_required · immutable=true

Regulatory basis: EU AI Act Art. 13 / Art. 52"] L2E["max_output_length, max_requests_per_minute, ...

12 total parametrizable rules with documented bounds"] end subgraph L3["🔵 Layer 3 — Institutional (Fully Customizable)"] L3_spacer[ ] style L3_spacer fill:none,stroke:none L3A["Custom domain-specific rules

Added by institutions via POST /v1/policy/layer/3"] L3B["Sector-specific PII patterns

Tenant-scoped · ruleSource=L3 in audit trail"] L3C["Operational thresholds

Must be more restrictive than L2 — cannot loosen L1 or L2"] end subgraph DEC["Decision Engine — PolicyHierarchy.getEffectivePolicy()"] DEC_spacer[ ] style DEC_spacer fill:none,stroke:none EVAL["DecisionCore.evaluate()

L1 rules evaluated first (priority=0)"] RESOLVE["resolveDecision()

BLOCK-action rules checked before risk thresholds"] PROOF["ProofEngine.createEnvelope()

ruleSource: 'L1'|'L2'|'L3' in each RiskFactor"] end L1 -->|"Always first · Cannot be removed"| DEC L2 -->|"Bounds enforced · Layer2ValidationError if violated"| DEC L3 -->|"Subordinate · ImmutableRuleError if conflicts with L1"| DEC DEC --> PROOF style L1 fill:#ff4444,color:#fff,stroke:#cc0000 style L2 fill:#ff8800,color:#fff,stroke:#cc6600 style L3 fill:#0088ff,color:#fff,stroke:#0066cc style DEC fill:#333,color:#fff,stroke:#555 ``` **层级执行保证:** | 属性 | 机制 | |----------|-----------| | L1 不可变性 | `disableLayer1Rule()` 总是抛出 `FATAL_IMMUTABLE_RULE` (HTTP 403) —— 包括 admin JWT | | L2 边界 | 任何超出 `[min, max]` 区间的值将触发 `Layer2ValidationError` (HTTP 422) | | L3 从属性 | 如果 L3 规则试图遮蔽 L1 规则 ID,则抛出 `ImmutableRuleError` | | 数学补偿不可能性 | L1 规则使用 `action=BLOCK`;`resolveDecision()` 在任何 BLOCK 规则匹配时在阈值判定前即返回 BLOCK —— 没有任何 L2/L3 组合可以补偿 | | 审计追踪 | 每个 `RiskFactor` 都携带 ECDSA 签名信封中可见的 `ruleSource: "L1" \| "L2" \| "L3"` | **Layer 1 API 保护:** ``` POST /v1/policy/layer/1/disable → 403 FATAL_IMMUTABLE_RULE (always) DELETE /v1/policy/layer/1/:id → 403 FATAL_IMMUTABLE_RULE (always) PUT /v1/policy/layer/1 → 403 FATAL_IMMUTABLE_RULE (always) ``` **Layer 2 管理:** ``` GET /v1/policy/layer/2 → current params with min/max/default/article PUT /v1/policy/layer/2/:param → update param (admin JWT required, validated) ``` **Layer 3 管理:** ``` GET /v1/policy/layer/3 → institutional rules list POST /v1/policy/layer/3 → add rule (validated against L1/L2) DELETE /v1/policy/layer/3/:id → remove institutional rule ``` ## 监管基础 SifAI 是唯一在代码中同时实现所有五大主要框架的 AI 治理平台。每个 AI 决策都会自动生成所有框架的合规元数据。 ### EU AI Act 2024/1689 — 技术实现 | 条款 | 要求 | 实现 | |---------|-------------|----------------| | Art. 9 | 风险管理系统 | 生命周期跟踪,漂移检测 —— `GET /v2/risk/lifecycle/:systemId` | | Art. 10 | 数据治理 | 偏差检测,数据血缘,质量评分 —— `POST /v2/data/governance/assess` | | Art. 11 | 技术文档 | Annex IV 格式 —— `GET /v2/technical-documentation` | | Art. 12 | 自动日志记录 | 哈希链 + WORM + 保留期强制执行 —— `GET /v2/compliance/retention/status` | | Art. 13 | 透明度 | AI 披露 + 透明度报告 —— `GET /v2/compliance/disclosure` | | Art. 14 | 人工监督 | 覆盖 API + 待审核状态 —— `POST /v2/decisions/:id/override` | | Art. 15 | 准确性与稳健性 | 准确性指标 + 稳健性报告 —— `GET /v2/compliance/accuracy-report` | | Art. 17 | 质量管理系统 | QMS 状态,变更管理 —— `GET /v2/qms/status` | | Art. 20 | 纠正措施 | 签名的纠正措施记录 —— `POST /v2/incidents/:id/corrective-action` | | Art. 26 | 部署者义务 | AI 系统注册 —— `POST /v2/ai-systems/register` | | Art. 48 | 合规声明 | 欧盟合规声明 —— `GET /v2/conformity-declaration` | | Art. 49 | 欧盟数据库注册 | Annex VIII 导出 —— `GET /v2/eu-database/export` | ### NIST AI RMF 1.0 — 技术实现 | 功能 | 实现 | |----------|----------------| | GOVERN | 风险容忍度配置,问责结构 —— `POST /v2/nist/govern/risk-tolerance` | | MAP | 系统上下文目录,利益相关者注册表 —— `POST /v2/nist/map/register` | | MEASURE | 7 大支柱可信度仪表板 —— `GET /v2/nist/measure/trustworthiness` | | MANAGE | 风险响应计划,退役工作流 —— `GET /v2/nist/manage/response-plan` | 完整状态:`GET /v2/nist/rmf/status` ### ISO/IEC 42001:2023 — 技术实现 涵盖 9 个治理领域的 38 项控制措施: | 领域 | 控制措施 | 端点 | |------|----------|----------| | A.2 策略 | AI 策略文档化 | `POST /v2/iso42001/policy` | | A.3 内部组织 | 角色与职责 | `POST /v2/iso42001/roles` | | A.6 对个人的影响 | 负责任使用策略 | `POST /v2/iso42001/responsible-use` | | A.7 第三方 | 供应商风险评估 | `POST /v2/iso42001/supplier-risk` | | A.8 影响评估 | AI 影响评估 | `POST /v2/iso42001/impact-assessment` | | A.10 持续改进 | PDCA 循环跟踪 | `POST /v2/iso42001/improvement` | 完整状态:`GET /v2/iso42001/status` ### Federal Reserve SR 11-7 — 技术实现 | 支柱 | 实现 | |--------|----------------| | 验证 | 概念合理性评估 + 回溯测试 —— `POST /v2/sr117/model/:id/validate` | | 文档 | 具有分级分类的模型清单 —— `GET /v2/sr117/model/inventory` | | 治理 | 基于风险的分级(Tier 1/2/3),独立验证标志 | | 监控 | 漂移检测,稳定性评分,结果分析 —— `POST /v2/sr117/model/:id/backtest` | 完整状态:`GET /v2/sr117/status` ### GDPR 2016/679 — 技术实现 | 条款 | 实现 | |---------|----------------| | Art. 5 | 数据保护原则 —— 9 项原则全部通过设计强制执行 | | Art. 6 | 法律依据注册表 —— `POST /v2/gdpr/legal-basis` | | Art. 17 | 删除权 —— `POST /v2/gdpr/subject-rights/erasure` | | Art. 20 | 携带权 —— `POST /v2/gdpr/subject-rights/portability` | | Art. 22 | 自动化决策(ADM)异议机制 —— `POST /v2/gdpr/subject-rights/adm-objection` | | Art. 25 | 隐私设计 —— PII 检测,数据最小化,目的限制 | | Art. 30 | 处理活动记录 —— `POST /v2/gdpr/ropa` | | Art. 35 | 数据保护影响评估 —— `POST /v2/gdpr/dpia` | | Art. 37 | DPO 注册 —— `POST /v2/gdpr/dpo` | 完整状态:`GET /v2/gdpr/status` ## 工作原理 ### 决策管道 每个 AI 输出都经过一个确定性的 8 阶段管道: 1. **输入验证** —— Zod schema,规范编码 (CE-1.0) 2. **DecisionCore** —— 规则评估:`RiskScore = min(1, Σᵢ(wᵢ × mᵢ) / max(Σᵢwᵢ, 1))` 3. **IntentAnalyzer** —— 迂回说法检测(6 种类型,5 种语言) 4. **RiskModel** —— 带意图升级的加权评分 5. **OutputTransformer** —— 确定性转换(无 AI 生成内容) 6. **ProofEngine** —— ECDSA-secp256k1 信封签名 7. **RegulatoryCompliance** —— 自动附加 EU AI Act + NIST + GDPR 元数据 8. **Gateway** —— 故障关闭执行 ### 决策信封 每个决策都会生成一个密码学签名的信封: ``` { "version": "1.0", "decision": { "decision": "PERMIT | MODIFY | BLOCK | REFUSE", "riskScore": 0.0, "matchedRules": [], "transformAction": "PASSTHROUGH | REDACT | MODIFY | REFUSE | WARN" }, "proof": { "algorithm": "ECDSA-secp256k1-SHA256", "signature": "hex", "chainHash": "sha256", "previousChainHash": "sha256" }, "regulatoryCompliance": { "euAIAct": { "article9": "COMPLIANT", "article14": "COMPLIANT" }, "nistAIRMF": { "govern": "COMPLIANT", "measure": "COMPLIANT" }, "sr117": { "ongoingMonitoring": true, "modelValidation": true }, "iso42001": { "controlsCovered": 28, "totalControls": 38 }, "retentionPolicy": { "retentionDays": 3650, "immutable": true } } } ``` ## 风险评分公式 # 风险评分公式 — SifAI 1.0 **版本:** 1.1.0 · **日期:** 2026-03-15 · **受众:** 审计员,合规官,商业合作伙伴 ## 本文档涵盖的内容 SifAI 1.0 处理的每个 AI 输出都会获得一个介于 0 和 1 之间的**综合风险评分**。 此评分决定输出是原样通过、被修改还是被阻止。 本文档以通俗的语言解释该评分是如何计算的、为什么它能保证可复现性,以及每个组成部分衡量的是什么。 ## 公式 ``` compositeRisk = (policyRuleScore × 0.70) + (patternRiskScore × 0.30) capped at 1.0 ``` 该评分恰好包含**两个组成部分**。这两个组成部分都不涉及机器学习模型、对外部服务的调用或任何随机性来源。给定相同的输入,该公式总是产生相同的数字 —— 精确到小数点后六位,无一例外。 ## 组成部分 1 — PolicyRuleScore (70 %) **衡量内容:** 输出文本是否匹配任何显式配置的安全规则 —— 例如,检测电子邮件地址的正则表达式、捕获凭据泄露的关键词规则或长度限制。 **工作原理:** 1. 每个配置的规则都有一个*风险权重*(一个介于 0 和 1 之间的数字,反映违规的严重程度 —— 泄露的 API key 为 0.95,电话号码为 0.70)。 2. 系统根据输出检查每条规则。匹配的规则贡献其全部权重;不匹配的规则贡献零。 3. 评分是匹配权重与总可能权重的比率,上限为 1.0。 **通俗示例:** 有 13 条默认规则,总权重为 10.3。匹配电子邮件规则(权重 0.9)和电话规则(权重 0.7)的输出累积 1.6 的匹配权重,得出 PolicyRuleScore 为 1.6 ÷ 10.3 ≈ **0.155**。 **确定性:** 相同的规则集 + 相同的输入文本 → 始终相同的评分。规则集在策略加载时固定;正则表达式评估本质上是确定性的。 ## 组成部分 2 — PatternRiskScore (30 %) **衡量内容:** 试图用自然语言而非机器可读格式*描述*敏感信息的尝试 —— 一种被称为迂回说法(periphrasis)的技术 —— 以及逃避或绕过安全系统的明确指令。 **为何需要此项:** 检测模式 `user@example.com` 的规则不会针对短语 *"send a message to alice at the domain example dot com"* 触发。PatternRiskScore 在不使用任何 ML 模型的情况下填补了这一空白。 **工作原理:** 1. 有 **6 个命名模式类别**,每个类别都实现为一组涵盖罗马尼亚语、英语、法语、德语和西班牙语的编译正则表达式: | 类别 | 检测内容 | 权重 | |---|---|---| | PERIPHRASIS_EMAIL | 用文字描述的电子邮件地址 | 0.85 | | PERIPHRASIS_PHONE | 拼写出来或逐位读出的电话号码 | 0.75 | | PERIPHRASIS_CREDENTIAL | 间接描述的密码或密钥 | 0.80 | | PERIPHRASIS_PII | 在散文中描述的身份证号、出生日期、家庭住址 | 0.70 | | EVASION_INSTRUCTION | 忽略、绕过或隐藏以规避过滤器的明确请求 | 0.90 | | OBFUSCATION_NARRATIVE | 要求重述内容以避免被的请求 | 0.85 | 2. 每个类别在每个请求中最多触发一次,无论其模式出现多少次或在多少个字段中出现。 3. 评分是所有触发类别权重的算术平均值,上限为 1.0。 **通俗示例:** 输出包含 "ignore the filter"(EVASION_INSTRUCTION,权重 0.90)和 "rephrase so it does not detect"(OBFUSCATION_NARRATIVE,权重 0.85)。 PatternRiskScore = (0.90 + 0.85) ÷ 2 = **0.875**。 **确定性:** 正则表达式匹配是确定性的。权重是编译到代码中的常量。相同的输入 → 始终相同的评分。 ## 完整示例 — 综合评分 | 输入描述 | PolicyRuleScore | PatternRiskScore | compositeRisk | 决策 | |---|---|---|---|---| | 关于天气的干净回复 | 0.000 | 0.000 | **0.000** | PERMIT | | 包含直接的电子邮件地址 | 0.155 | 0.000 | **0.109** | PERMIT | | 用自然语言描述的电子邮件 | 0.000 | 0.850 | **0.255** | MODIFY | | 泄露的 API key + 绕过指令 | 0.748 | 0.900 | **0.794** | BLOCK | 第 4 行公式验证:0.748 × 0.70 + 0.900 × 0.30 = 0.524 + 0.270 = **0.794** ✓ ## 可复现性保证 可复现性测试套件(`src/tests/reproducibility.test.ts`)将 50 个不同的输入分别通过完整的评估管道 **连续运行 1 000 次**,并断言每次运行的 compositeRisk 精确到小数点后六位是完全相同的。 - 50 个输入 × 1 000 次迭代 = **总共 50 000 次评估** - 容忍零偏差 - 测试覆盖:干净输出、直接 PII、混淆 PII、逃避指令、多语言文本、迂回说法、有害内容和边缘情况 该测试套件是标准 CI 管道的一部分,必须在任何发布前通过。 ## 该评分不是什么 - 它**不是**来自机器学习模型的预测。评分管道中没有任何模型推理。 - 它**不是**概率性的。给定相同的输入和相同的策略,评分始终是相同的数字。 - 它**不是**一种观点。它是对固定规则集进行确定性数学公式的输出。任何审计员都可以手动重新运行计算。 *源代码:`src/runtime/decisionCore.ts`(组成部分 1),`src/runtime/intentAnalyzer.ts` (组成部分 2),`src/runtime/safetyEngine.ts`(组合)。 测试套件:`src/tests/reproducibility.test.ts`。* ## 快速入门 ### 前置条件 - Node.js 20+ - PostgreSQL(生产环境)或基于文件的存储(开发环境) ### 安装与运行 ``` git clone https://github.com/MihaiMotoi/SifAI-1.0.git cd SifAI-1.0 npm run setup ``` 服务器在 `http://localhost:5000` 启动。 ### 运行测试 ``` npm run build npx mocha dist/tests/*.test.js # 377/377 通过 ``` ### 生产环境 ``` export NODE_ENV=production export DATABASE_URL=postgresql://user:pass@host:5432/sifai export JWT_SECRET=<64-char-hex> export API_KEY= npm run build && npm start ``` ## 在线部署 SifAI 正在 **https://sifai-api.onrender.com** 实时运行 ``` # 健康检查 curl https://sifai-api.onrender.com/v1/health # Public trust store curl https://sifai-api.onrender.com/v2/keys/public ``` ## 实时 E2E 测试 — 2026 年 3 月 16 日 以下截图显示了针对实时服务器 https://sifai-api.onrender.com 的真实 E2E 测试运行 —— 没有 mock,没有本地模拟,没有预录制的输出。 下面可见的每个结果都是来自实时 API 的真实 HTTP 响应。  **截图 1 中确认的内容:** - 通过 POST /v1/auth/token 从实时服务器获取 Token - 对干净的 AI 输出的 PERMIT 决策(风险值:0) - 对包含电子邮件 + 电话的 PII 输出的 BLOCK 决策(风险值:0.1553) - 对有害内容的 BLOCK 决策(风险值:0.0971) - EU AI Act 端点全部响应:技术文档、QMS ACTIVE、Disclosure COMPLIANT、Retention COMPLIANT 3650 天、Accuracy COMPLIANT Score 1.0  **截图 2 中确认的内容:** - NIST RMF: COMPLIANT | 0.975 - GDPR: COMPLIANT | 1.0 - SR 11-7: COMPLIANT | 1.0 - ISO 42001: 28/28 - L1 规则:8 条不可变的 EU AI Act 规则存在且处于活动状态 - L1 禁用尝试:403 Forbidden —— 实时确认不可变性 - 活动签名密钥:每次部署自动生成 - 信封有效:True —— ECDSA 签名已验证 ## API 参考 ### 认证 ``` POST /v1/auth/token Body: { "apiKey": "...", "user": "admin", "role": "admin" } → { "token": "JWT" } ``` 所有后续请求:`Authorization: Bearer

标签:AI治理, CVE, ECDSA, Fail-closed, GDPR合规, MITM代理, NIST框架, PE 加载器, SHA-256, SifAI, 内容拦截, 加密验证, 可解释性, 后端开发, 基础设施, 实时合规, 审计追踪, 数字签名, 模型输出控制, 欧盟AI法案, 法律科技, 测试用例, 确定性策略, 网络安全, 责任归属, 防篡改, 隐私保护