PolGs/soc-beacon

GitHub: PolGs/soc-beacon

一个开源的 AI 驱动安全运营中心平台,通过集成 YARA 和 Sigma 规则、威胁情报以及多智能体 AI 分析,自动化日志分析与告警分流,解决了传统 SIEM 成本高、部署复杂的问题。

Stars: 1 | Forks: 0

# SOC Beacon — 开源 AI 安全平台

**开源安全运营中心 (SOC) 平台,利用人工智能分析、分类和关联您的日志 —— 助您的团队发现人工分析遗漏的威胁。**

[](LICENSE)

[](https://nextjs.org/)

[](https://www.typescriptlang.org/)

[](CONTRIBUTING.md)

**开源安全运营中心 (SOC) 平台,利用人工智能分析、分类和关联您的日志 —— 助您的团队发现人工分析遗漏的威胁。**

[](LICENSE)

[](https://nextjs.org/)

[](https://www.typescriptlang.org/)

[](CONTRIBUTING.md)

## 问题所在

安全团队正淹没在日志之中。传统的 SIEM 成本高达六位数,部署耗时数月,且仍需分析师人工处理成千上万的警报。中小型团队只能在“太贵”和“太依赖人工”之间做选择。

**结果:** 威胁漏网,分析师精疲力竭,关键事件被淹没在噪音中。

## 解决方案

SOC Beacon 是一个 **开源 AI 安全平台**,为每个团队提供企业级的检测和响应能力:

- **AI 日志分析与分类** — LLM 驱动的智能体从多个视角分析每条警报,给出判定结果,并呈现关键信息

- **自动威胁情报关联** — 8 个集成的威胁源在分析师查看之前,即可通过 IOC 上下文丰富警报信息

- **检测引擎支持** — YARA 和 Sigma 规则捕捉已知模式,而 AI 捕捉规则遗漏的内容

- **零基础设施部署** — 作为单个 Next.js 应用程序运行,内置嵌入式数据库,无需 Elasticsearch/Splunk 技术栈

## 核心功能

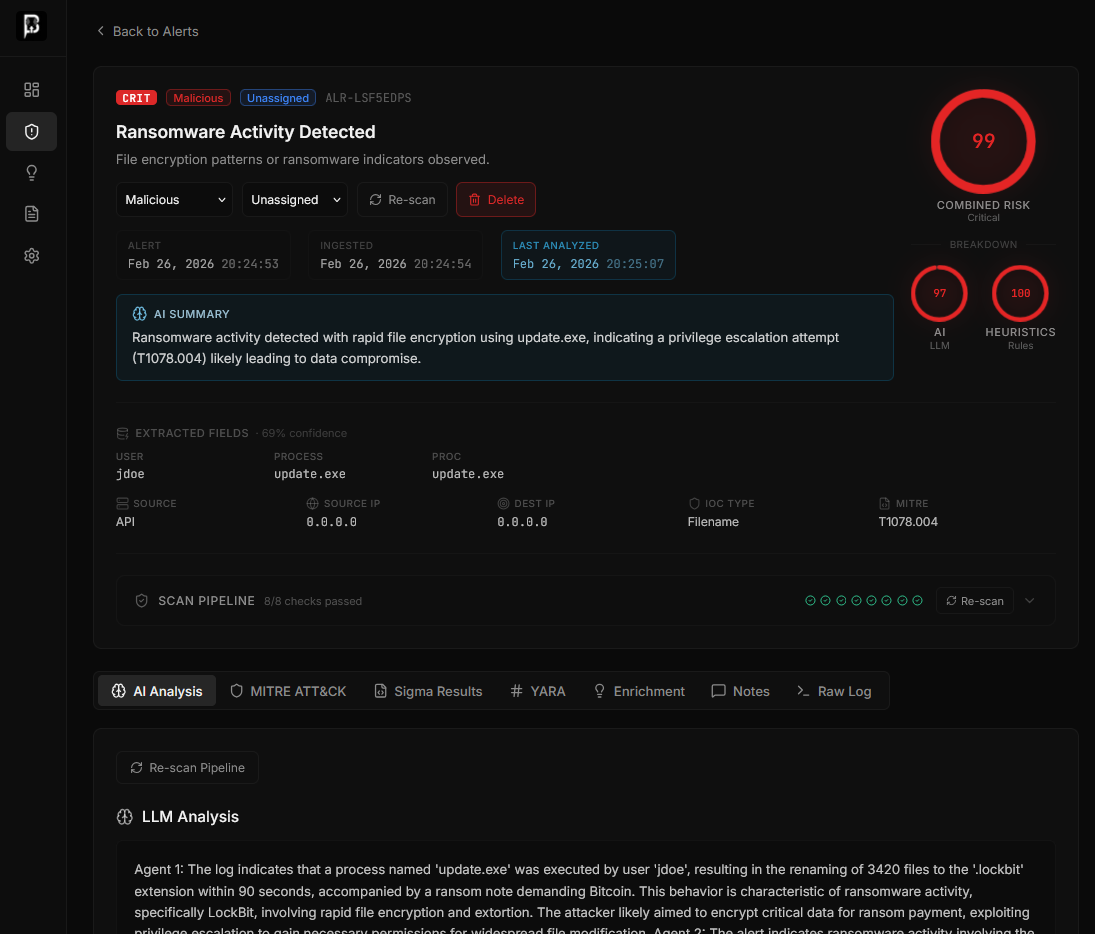

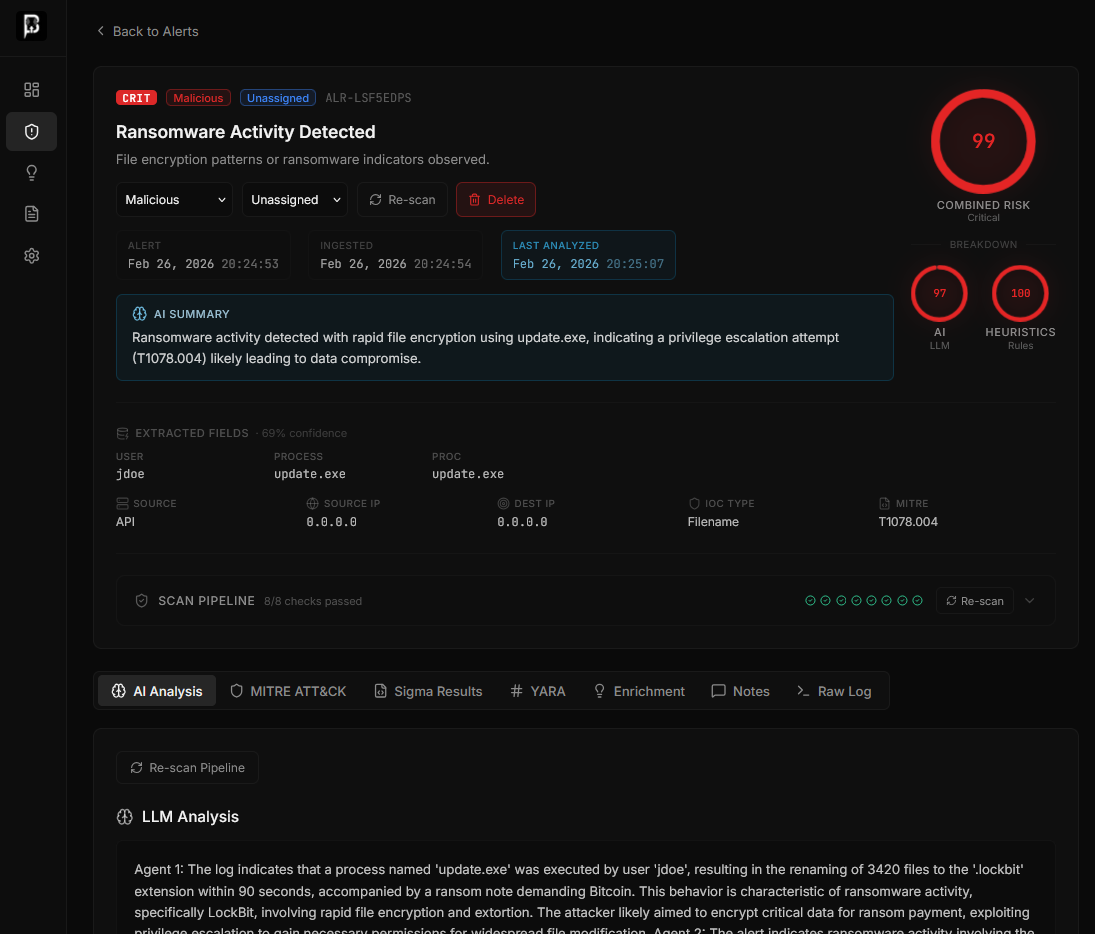

### AI 驱动的日志分析与威胁分类

SOC Beacon 利用人工智能超越简单的模式匹配。为每条警报配置 1-4 个 AI 分析师智能体,每个智能体从不同的安全视角审查事件。该平台支持 **OpenAI** (GPT-4, GPT-4 mini)、**Anthropic Claude** 以及 **通过 Ollama 运行的本地模型** —— 让您完全掌控成本和数据隐私。

每条警报都会获得:

- **AI 置信度评分**(0-100)及可视化风险指标

- 基于规则检测引擎的 **启发式评分**

- **自动判定结果**:`malicious`(恶意)、`suspicious`(可疑)或 `false_positive`(误报)

- 供分析师跟进的 **可操作建议**

- **MITRE ATT&CK 映射**,用于标准化的威胁分类

### 集成威胁情报富化

每条警报都会自动利用来自 **8 个威胁情报源** 的上下文进行富化 —— 无需手动查询:

| 源 | 类型 | 是否需要 API Key |

|------|------|:---:|

| AbuseIPDB | IP 信誉评分 | 可选 |

| AlienVault OTX | 威胁指标 | 可选 |

| GeoIP | IP 地理位置 | 不需要 |

| Google Safe Browsing | 恶意 URL 检测 | 可选 |

| Spamhaus DROP/EDROP | 垃圾邮件和僵尸网络黑名单 | 不需要 |

| ThreatFox | 恶意软件 IOC 数据库 | 不需要 |

| URLhaus | 恶意 URL 追踪 | 不需要 |

| VirusTotal | 文件和 URL 分析 | 可选 |

### 检测引擎 — YARA 和 Sigma 规则

运行 **YARA 规则** 进行基于模式的扫描(字符串、十六进制和正则表达式匹配),同时运行 **Sigma 规则** 进行结构化日志检测。两个引擎均可从仪表板设置中进行配置 —— 无需触碰配置文件即可启用、禁用和管理规则。

### 多源日志采集

通过多种采集方法接受来自任何来源的日志:

- **REST API** (`POST /api/v1/logs`) — 发送带有 API Key 认证的结构化 JSON

- **Syslog 监听器** — 在可配置端口上通过 UDP、TCP 或 TLS 接收日志

- **CSV 文件上传** — 通过仪表板批量导入历史日志

- **批量采集** — 在单次 API 调用中发送多条日志条目

### 分析师分流工作流

专为安全操作打造的仪表板:

- **可排序、可过滤的警报表**,带有可切换列,便于快速浏览大量数据

- **警报详情视图**,包含分页调查上下文:AI 分析、MITRE ATT&CK、威胁情报、原始日志

- **判定管理**:将警报标记为 `malicious`、`suspicious` 或 `false_positive`

- **事件状态跟踪**:`unassigned`(未分配)→ `in_progress`(进行中)→ `resolved`(已解决)

- **双评分环** — 以圆形可视化指标显示 AI 评分和启发式评分

- **警报时间线** 和 **MITRE ATT&CK 热力图** 可视化

### 成本感知的 AI 集成

不同于那些会耗尽 API 预算的平台,SOC Beacon 提供精细的成本控制:

- 选择您的 LLM 提供商和模型(包括通过 Ollama 使用的免费本地模型)

- 配置每条警报的智能体数量(1-4 个分析师)

- 设置最大 token 限制和 temperature

- 开启或关闭自动富化

- 设置自动事件升级的置信度阈值

## 快速开始

### 前置条件

- Node.js 18+ 和 pnpm(或 npm/yarn)

### 安装与运行

```

# 克隆 repository

git clone https://github.com/YOUR_USERNAME/soc-beacon.git

cd soc-beacon

# 安装 dependencies

pnpm install

# 启动 platform

pnpm dev

```

打开 [http://localhost:3000](http://localhost:3000) — 数据库会在首次运行时自动初始化。

### 重置管理员密码(无需登录)

如果您无法以 `admin` 身份登录,可以直接在本地数据库中重置密码。

1. 停止应用程序。

2. 在项目根目录(PowerShell)运行:

NewStrongPass123!

```

@'

const fs = require("fs")

const path = require("path")

const initSqlJs = require("sql.js")

const bcrypt = require("bcryptjs")

async function main() {

const SQL = await initSqlJs()

const dbPath = process.env.SOC_BEACON_DB_PATH || path.join(process.cwd(), "data", "soc-beacon.db")

const db = new SQL.Database(fs.readFileSync(dbPath))

const newPassword = process.env.NEW_ADMIN_PASSWORD || "NewStrongPass123!"

const hash = bcrypt.hashSync(newPassword, 10)

db.run(

"UPDATE users SET password_hash = ?, updated_at = datetime('now') WHERE username = ?",

[hash, "admin"]

)

fs.writeFileSync(dbPath, Buffer.from(db.export()))

console.log("Admin password reset.")

console.log("Username: admin")

console.log(`Password: ${newPassword}`)

}

main().catch((err) => {

console.error(err)

process.exit(1)

})

'@ | node

```

可选:在运行前设置自定义密码:

```

$env:NEW_ADMIN_PASSWORD = "YourStrongPasswordHere"

```

然后再次启动:

```

npm run dev

```

### 发送您的第一条日志

```

curl -X POST http://localhost:3000/api/v1/logs \

-H "Content-Type: application/json" \

-H "Auhtorization: Bearer YOUR_API_KEY" \

-d '{

"message": "Failed SSH login from 203.0.113.50 to root@prod-server-01",

"source": "auth-server",

"severity": "high"

}'

curl -X POST http://localhost:3000/api/v1/logs -H "Content-Type: application/json" -H "Authorization: Bearer YOUR_API_KEY" -d "{\"message\":\"Failed SSH login from 203.0.113.50 to root@prod-server-01\",\"source\":\"auth-server\",\"severity\":\"high\"}"

```

日志将被解析、分类、通过威胁情报进行富化、由 AI 分析(如果已配置),并在仪表板中作为可操作的警报呈现。

### 配置 AI 富化

导航至仪表板中的 **Settings → AI/LLM** 以连接您首选的提供商:

| 提供商 | 设置 |

|----------|-------|

| **OpenAI** | 添加您的 API Key,选择模型 (GPT-4, GPT-4 mini) |

| **Anthropic** | 添加您的 API Key,选择 Claude 模型 |

| **Ollama (本地)** | 指向您的本地 Ollama endpoint — 零成本,完全隐私 |

## 架构

```

┌─────────────────────────────────────────────────────────────────┐

│ SOC Beacon │

│ │

│ ┌──────────┐ ┌──────────────┐ ┌────────────────────────┐ │

│ │ REST API │──▶│ Ingestion │──▶│ Detection Engines │ │

│ │ Syslog │ │ Pipeline │ │ (YARA + Sigma Rules) │ │

│ │ CSV │ │ (Parse + │ └────────────┬───────────┘ │

│ └──────────┘ │ Classify) │ │ │

│ └──────────────┘ ▼ │

│ ┌────────────────────────┐ │

│ │ Alert Generation │ │

│ └────────────┬───────────┘ │

│ │ │

│ ┌──────────────────────────┼──────┐ │

│ ▼ ▼ │ │

│ ┌──────────────────┐ ┌─────────────────┐ │ │

│ │ AI Enrichment │ │ Threat Intel │ │ │

│ │ (OpenAI/Claude/ │ │ (8 Feeds) │ │ │

│ │ Ollama) │ └─────────────────┘ │ │

│ └──────────────────┘ │ │

│ │ ┌──────────────────┘ │

│ ▼ ▼ │

│ ┌───────────────────────────────────────────────┐ │

│ │ Analyst Dashboard │ │

│ │ (Alerts · Logs · MITRE · Settings · Triage) │ │

│ └───────────────────────────────────────────────┘ │

│ │

│ ┌────────────────────────────────────────────────────────┐ │

│ │ Embedded SQLite Database (SQL.js) — Zero Config │ │

│ └────────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────────┘

```

### 技术栈

| 层级 | 技术 |

|-------|-----------|

| **Frontend** | Next.js 16, React 19, TypeScript, Tailwind CSS, shadcn/ui, Recharts |

| **Backend** | Next.js API Routes, Node.js |

| **Database** | SQL.js (嵌入式 SQLite, 文件持久化) |

| **AI/LLM** | OpenAI SDK, Anthropic SDK, Ollama |

| **Detection** | YARA rule engine, Sigma rule engine |

## API 参考

### 日志采集

```

POST /api/v1/logs — Ingest single or batch logs

GET /api/v1/logs — Query logs with filters

```

### 警报管理

```

GET /api/v1/alerts — List alerts (filterable, paginated)

GET /api/v1/alerts/:id — Get alert with full enrichment

PUT /api/v1/alerts/:id — Update verdict or incident status

DELETE /api/v1/alerts/:id — Remove alert

POST /api/v1/alerts/:id/enrich — Trigger manual AI enrichment

```

### 实用工具

```

POST /api/v1/upload — Upload CSV/log files

GET /api/v1/health — System health check

```

所有端点均支持通过 `Authorization: Bearer

## 问题所在

安全团队正淹没在日志之中。传统的 SIEM 成本高达六位数,部署耗时数月,且仍需分析师人工处理成千上万的警报。中小型团队只能在“太贵”和“太依赖人工”之间做选择。

**结果:** 威胁漏网,分析师精疲力竭,关键事件被淹没在噪音中。

## 解决方案

SOC Beacon 是一个 **开源 AI 安全平台**,为每个团队提供企业级的检测和响应能力:

- **AI 日志分析与分类** — LLM 驱动的智能体从多个视角分析每条警报,给出判定结果,并呈现关键信息

- **自动威胁情报关联** — 8 个集成的威胁源在分析师查看之前,即可通过 IOC 上下文丰富警报信息

- **检测引擎支持** — YARA 和 Sigma 规则捕捉已知模式,而 AI 捕捉规则遗漏的内容

- **零基础设施部署** — 作为单个 Next.js 应用程序运行,内置嵌入式数据库,无需 Elasticsearch/Splunk 技术栈

## 核心功能

### AI 驱动的日志分析与威胁分类

SOC Beacon 利用人工智能超越简单的模式匹配。为每条警报配置 1-4 个 AI 分析师智能体,每个智能体从不同的安全视角审查事件。该平台支持 **OpenAI** (GPT-4, GPT-4 mini)、**Anthropic Claude** 以及 **通过 Ollama 运行的本地模型** —— 让您完全掌控成本和数据隐私。

每条警报都会获得:

- **AI 置信度评分**(0-100)及可视化风险指标

- 基于规则检测引擎的 **启发式评分**

- **自动判定结果**:`malicious`(恶意)、`suspicious`(可疑)或 `false_positive`(误报)

- 供分析师跟进的 **可操作建议**

- **MITRE ATT&CK 映射**,用于标准化的威胁分类

### 集成威胁情报富化

每条警报都会自动利用来自 **8 个威胁情报源** 的上下文进行富化 —— 无需手动查询:

| 源 | 类型 | 是否需要 API Key |

|------|------|:---:|

| AbuseIPDB | IP 信誉评分 | 可选 |

| AlienVault OTX | 威胁指标 | 可选 |

| GeoIP | IP 地理位置 | 不需要 |

| Google Safe Browsing | 恶意 URL 检测 | 可选 |

| Spamhaus DROP/EDROP | 垃圾邮件和僵尸网络黑名单 | 不需要 |

| ThreatFox | 恶意软件 IOC 数据库 | 不需要 |

| URLhaus | 恶意 URL 追踪 | 不需要 |

| VirusTotal | 文件和 URL 分析 | 可选 |

### 检测引擎 — YARA 和 Sigma 规则

运行 **YARA 规则** 进行基于模式的扫描(字符串、十六进制和正则表达式匹配),同时运行 **Sigma 规则** 进行结构化日志检测。两个引擎均可从仪表板设置中进行配置 —— 无需触碰配置文件即可启用、禁用和管理规则。

### 多源日志采集

通过多种采集方法接受来自任何来源的日志:

- **REST API** (`POST /api/v1/logs`) — 发送带有 API Key 认证的结构化 JSON

- **Syslog 监听器** — 在可配置端口上通过 UDP、TCP 或 TLS 接收日志

- **CSV 文件上传** — 通过仪表板批量导入历史日志

- **批量采集** — 在单次 API 调用中发送多条日志条目

### 分析师分流工作流

专为安全操作打造的仪表板:

- **可排序、可过滤的警报表**,带有可切换列,便于快速浏览大量数据

- **警报详情视图**,包含分页调查上下文:AI 分析、MITRE ATT&CK、威胁情报、原始日志

- **判定管理**:将警报标记为 `malicious`、`suspicious` 或 `false_positive`

- **事件状态跟踪**:`unassigned`(未分配)→ `in_progress`(进行中)→ `resolved`(已解决)

- **双评分环** — 以圆形可视化指标显示 AI 评分和启发式评分

- **警报时间线** 和 **MITRE ATT&CK 热力图** 可视化

### 成本感知的 AI 集成

不同于那些会耗尽 API 预算的平台,SOC Beacon 提供精细的成本控制:

- 选择您的 LLM 提供商和模型(包括通过 Ollama 使用的免费本地模型)

- 配置每条警报的智能体数量(1-4 个分析师)

- 设置最大 token 限制和 temperature

- 开启或关闭自动富化

- 设置自动事件升级的置信度阈值

## 快速开始

### 前置条件

- Node.js 18+ 和 pnpm(或 npm/yarn)

### 安装与运行

```

# 克隆 repository

git clone https://github.com/YOUR_USERNAME/soc-beacon.git

cd soc-beacon

# 安装 dependencies

pnpm install

# 启动 platform

pnpm dev

```

打开 [http://localhost:3000](http://localhost:3000) — 数据库会在首次运行时自动初始化。

### 重置管理员密码(无需登录)

如果您无法以 `admin` 身份登录,可以直接在本地数据库中重置密码。

1. 停止应用程序。

2. 在项目根目录(PowerShell)运行:

NewStrongPass123!

```

@'

const fs = require("fs")

const path = require("path")

const initSqlJs = require("sql.js")

const bcrypt = require("bcryptjs")

async function main() {

const SQL = await initSqlJs()

const dbPath = process.env.SOC_BEACON_DB_PATH || path.join(process.cwd(), "data", "soc-beacon.db")

const db = new SQL.Database(fs.readFileSync(dbPath))

const newPassword = process.env.NEW_ADMIN_PASSWORD || "NewStrongPass123!"

const hash = bcrypt.hashSync(newPassword, 10)

db.run(

"UPDATE users SET password_hash = ?, updated_at = datetime('now') WHERE username = ?",

[hash, "admin"]

)

fs.writeFileSync(dbPath, Buffer.from(db.export()))

console.log("Admin password reset.")

console.log("Username: admin")

console.log(`Password: ${newPassword}`)

}

main().catch((err) => {

console.error(err)

process.exit(1)

})

'@ | node

```

可选:在运行前设置自定义密码:

```

$env:NEW_ADMIN_PASSWORD = "YourStrongPasswordHere"

```

然后再次启动:

```

npm run dev

```

### 发送您的第一条日志

```

curl -X POST http://localhost:3000/api/v1/logs \

-H "Content-Type: application/json" \

-H "Auhtorization: Bearer YOUR_API_KEY" \

-d '{

"message": "Failed SSH login from 203.0.113.50 to root@prod-server-01",

"source": "auth-server",

"severity": "high"

}'

curl -X POST http://localhost:3000/api/v1/logs -H "Content-Type: application/json" -H "Authorization: Bearer YOUR_API_KEY" -d "{\"message\":\"Failed SSH login from 203.0.113.50 to root@prod-server-01\",\"source\":\"auth-server\",\"severity\":\"high\"}"

```

日志将被解析、分类、通过威胁情报进行富化、由 AI 分析(如果已配置),并在仪表板中作为可操作的警报呈现。

### 配置 AI 富化

导航至仪表板中的 **Settings → AI/LLM** 以连接您首选的提供商:

| 提供商 | 设置 |

|----------|-------|

| **OpenAI** | 添加您的 API Key,选择模型 (GPT-4, GPT-4 mini) |

| **Anthropic** | 添加您的 API Key,选择 Claude 模型 |

| **Ollama (本地)** | 指向您的本地 Ollama endpoint — 零成本,完全隐私 |

## 架构

```

┌─────────────────────────────────────────────────────────────────┐

│ SOC Beacon │

│ │

│ ┌──────────┐ ┌──────────────┐ ┌────────────────────────┐ │

│ │ REST API │──▶│ Ingestion │──▶│ Detection Engines │ │

│ │ Syslog │ │ Pipeline │ │ (YARA + Sigma Rules) │ │

│ │ CSV │ │ (Parse + │ └────────────┬───────────┘ │

│ └──────────┘ │ Classify) │ │ │

│ └──────────────┘ ▼ │

│ ┌────────────────────────┐ │

│ │ Alert Generation │ │

│ └────────────┬───────────┘ │

│ │ │

│ ┌──────────────────────────┼──────┐ │

│ ▼ ▼ │ │

│ ┌──────────────────┐ ┌─────────────────┐ │ │

│ │ AI Enrichment │ │ Threat Intel │ │ │

│ │ (OpenAI/Claude/ │ │ (8 Feeds) │ │ │

│ │ Ollama) │ └─────────────────┘ │ │

│ └──────────────────┘ │ │

│ │ ┌──────────────────┘ │

│ ▼ ▼ │

│ ┌───────────────────────────────────────────────┐ │

│ │ Analyst Dashboard │ │

│ │ (Alerts · Logs · MITRE · Settings · Triage) │ │

│ └───────────────────────────────────────────────┘ │

│ │

│ ┌────────────────────────────────────────────────────────┐ │

│ │ Embedded SQLite Database (SQL.js) — Zero Config │ │

│ └────────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────────┘

```

### 技术栈

| 层级 | 技术 |

|-------|-----------|

| **Frontend** | Next.js 16, React 19, TypeScript, Tailwind CSS, shadcn/ui, Recharts |

| **Backend** | Next.js API Routes, Node.js |

| **Database** | SQL.js (嵌入式 SQLite, 文件持久化) |

| **AI/LLM** | OpenAI SDK, Anthropic SDK, Ollama |

| **Detection** | YARA rule engine, Sigma rule engine |

## API 参考

### 日志采集

```

POST /api/v1/logs — Ingest single or batch logs

GET /api/v1/logs — Query logs with filters

```

### 警报管理

```

GET /api/v1/alerts — List alerts (filterable, paginated)

GET /api/v1/alerts/:id — Get alert with full enrichment

PUT /api/v1/alerts/:id — Update verdict or incident status

DELETE /api/v1/alerts/:id — Remove alert

POST /api/v1/alerts/:id/enrich — Trigger manual AI enrichment

```

### 实用工具

```

POST /api/v1/upload — Upload CSV/log files

GET /api/v1/health — System health check

```

所有端点均支持通过 `Authorization: Bearer ` 或 `X-API-Key: ` 请求头进行 API Key 认证。

## SOC Beacon 适合谁?

| 角色 | 用例 |

|------|----------|

| **SOC Analysts** | 通过 AI 辅助调查和判定工作流快速进行日常分流 |

| **Security Engineers** | 使用 YARA/Sigma 规则和 AI 富化构建及测试检测流水线 |

| **Blue Teams (SMB)** | 无需企业级 SIEM 的开销即可部署实用的 SOC 能力 |

| **Security Consultants** | 从单一平台为多个客户运行事件监控 |

| **Students & Researchers** | 在真实、功能完备的 SOC 环境中学习安全运营 |

| **Homelab Operators** | 利用 AI 驱动的日志分析监控家庭网络安全 |

## SOC Beacon vs. 传统 SIEM

| 能力 | SOC Beacon | 企业级 SIEM | ELK Stack |

|------------|:----------:|:----------------:|:---------:|

| AI 驱动的日志分析 | 是 | 部分 | 否 |

| 内置威胁情报 (8 个源) | 是 | 不定 | 否 |

| YARA + Sigma 检测 | 是 | 不定 | 否 |

| 部署时间 | 分钟 | 数周至数月 | 数天 |

| 所需基础设施 | 无 (嵌入式 DB) | 大量 | 中等 |

| 成本 | 免费且开源 | $50K–$500K+/年 | 免费 (基础设施成本) |

| AI 提供商灵活性 | 3 家提供商 + 本地 | 供应商锁定 | 不适用 |

| 分析师分流工作流 | 内置 | 内置 | 需手动设置 |

## 配置

SOC Beacon 可通过仪表板 UI 进行全面配置:

- **General** — 实例名称、日志保留期

- **Ingestion** — API Key 管理、syslog 监听器 (UDP/TCP/TLS)

- **AI/LLM** — 提供商、模型、token、temperature、智能体数量、自动富化

- **YARA** — 启用/禁用规则、自动更新开关

- **Sigma** — 启用/禁用、规则路径、最大规则限制

- **Threat Intel** — 付费源的 API Key 管理

- **Output** — 以 CEF、LEEF 或 JSON 格式转发 Syslog

- **Authentication** — 用户管理和访问控制

## 项目结构

```

soc-beacon/

├── app/ # Next.js App Router

│ ├── api/v1/ # REST API endpoints

│ ├── dashboard/ # SOC analyst dashboard

│ └── login/ # Authentication

├── components/ # React UI components

├── lib/

│ ├── db/ # Database operations (SQLite)

│ ├── ingestion/ # Log parsing and syslog listener

│ ├── llm/ # AI provider integrations

│ ├── pipeline/ # Ingestion and classification pipeline

│ ├── sigma/ # Sigma rule engine

│ ├── threat-intel/ # 8 threat intelligence feed integrations

│ └── yara/ # YARA rule engine

└── hooks/ # Custom React hooks

```

## 路线图

- [ ] 通过 WebSocket 实现实时警报流

- [ ] 完整的 Sigma 语义评估(超越关键词匹配)

- [ ] 面向托管安全提供商的多租户支持

- [ ] 自动化 playbook 执行 (SOAR 能力)

- [ ] 扩展威胁源集成

- [ ] Docker 和 Kubernetes 部署清单

- [ ] 基于角色的访问控制 (RBAC)

- [ ] 用于事件分组的警报关联引擎

## 许可证

SOC Beacon 是根据 [MIT License](LICENSE) 许可的开源软件。

## 致谢

基于 [Next.js](https://nextjs.org/)、[shadcn/ui](https://ui.shadcn.com/)、[SQL.js](https://sql.js.org/) 以及安全社区的集体智慧构建。

**关键词:** 开源安全平台, AI 安全平台, 人工智能安全平台, AI 日志分析, AI 日志分析师, AI 日志分类与关联, 开源 SIEM 替代方案, 安全运营中心, SOC 平台, 威胁情报平台, 日志分析工具, 事件响应平台, YARA 规则, Sigma 规则, MITRE ATT&CK, 威胁检测, 安全自动化, AI 驱动的安全, 日志关联引擎, 开源威胁检测

## RAG Memory (Qdrant)

SOC Beacon 可以在 AI 富化期间使用 Qdrant 支持的检索增强生成 (RAG)。

在将警报评分定为 `malicious` 或 `false_positive` 之前,它会检索之前标记的相似警报并将其添加到模型上下文中。

环境变量:

- `QDRANT_URL`(启用 Qdrant 检索必需)

- `QDRANT_API_KEY`(可选)

- `QDRANT_COLLECTION`(可选,默认为 `soc_beacon_alert_memory`)

- `RAG_EMBEDDING_MODEL`(可选,默认为 `text-embedding-3-small`)

如果 Qdrant 不可用,SOC Beacon 将回退到来自嵌入式数据库的本地历史标记警报。

### Docker 生产环境 (App + Qdrant)

```

docker compose -f docker-compose.prod.yml up -d --build

```

这将启动:

- `soc-beacon`,端口 `3000`

- `qdrant`,端口 `6333` 和 `6334`

**开源安全运营中心 (SOC) 平台,利用人工智能分析、分类和关联您的日志 —— 助您的团队发现人工分析遗漏的威胁。**

[](LICENSE)

[](https://nextjs.org/)

[](https://www.typescriptlang.org/)

[](CONTRIBUTING.md)

**开源安全运营中心 (SOC) 平台,利用人工智能分析、分类和关联您的日志 —— 助您的团队发现人工分析遗漏的威胁。**

[](LICENSE)

[](https://nextjs.org/)

[](https://www.typescriptlang.org/)

[](CONTRIBUTING.md)

## 问题所在

安全团队正淹没在日志之中。传统的 SIEM 成本高达六位数,部署耗时数月,且仍需分析师人工处理成千上万的警报。中小型团队只能在“太贵”和“太依赖人工”之间做选择。

**结果:** 威胁漏网,分析师精疲力竭,关键事件被淹没在噪音中。

## 解决方案

SOC Beacon 是一个 **开源 AI 安全平台**,为每个团队提供企业级的检测和响应能力:

- **AI 日志分析与分类** — LLM 驱动的智能体从多个视角分析每条警报,给出判定结果,并呈现关键信息

- **自动威胁情报关联** — 8 个集成的威胁源在分析师查看之前,即可通过 IOC 上下文丰富警报信息

- **检测引擎支持** — YARA 和 Sigma 规则捕捉已知模式,而 AI 捕捉规则遗漏的内容

- **零基础设施部署** — 作为单个 Next.js 应用程序运行,内置嵌入式数据库,无需 Elasticsearch/Splunk 技术栈

## 核心功能

### AI 驱动的日志分析与威胁分类

SOC Beacon 利用人工智能超越简单的模式匹配。为每条警报配置 1-4 个 AI 分析师智能体,每个智能体从不同的安全视角审查事件。该平台支持 **OpenAI** (GPT-4, GPT-4 mini)、**Anthropic Claude** 以及 **通过 Ollama 运行的本地模型** —— 让您完全掌控成本和数据隐私。

每条警报都会获得:

- **AI 置信度评分**(0-100)及可视化风险指标

- 基于规则检测引擎的 **启发式评分**

- **自动判定结果**:`malicious`(恶意)、`suspicious`(可疑)或 `false_positive`(误报)

- 供分析师跟进的 **可操作建议**

- **MITRE ATT&CK 映射**,用于标准化的威胁分类

### 集成威胁情报富化

每条警报都会自动利用来自 **8 个威胁情报源** 的上下文进行富化 —— 无需手动查询:

| 源 | 类型 | 是否需要 API Key |

|------|------|:---:|

| AbuseIPDB | IP 信誉评分 | 可选 |

| AlienVault OTX | 威胁指标 | 可选 |

| GeoIP | IP 地理位置 | 不需要 |

| Google Safe Browsing | 恶意 URL 检测 | 可选 |

| Spamhaus DROP/EDROP | 垃圾邮件和僵尸网络黑名单 | 不需要 |

| ThreatFox | 恶意软件 IOC 数据库 | 不需要 |

| URLhaus | 恶意 URL 追踪 | 不需要 |

| VirusTotal | 文件和 URL 分析 | 可选 |

### 检测引擎 — YARA 和 Sigma 规则

运行 **YARA 规则** 进行基于模式的扫描(字符串、十六进制和正则表达式匹配),同时运行 **Sigma 规则** 进行结构化日志检测。两个引擎均可从仪表板设置中进行配置 —— 无需触碰配置文件即可启用、禁用和管理规则。

### 多源日志采集

通过多种采集方法接受来自任何来源的日志:

- **REST API** (`POST /api/v1/logs`) — 发送带有 API Key 认证的结构化 JSON

- **Syslog 监听器** — 在可配置端口上通过 UDP、TCP 或 TLS 接收日志

- **CSV 文件上传** — 通过仪表板批量导入历史日志

- **批量采集** — 在单次 API 调用中发送多条日志条目

### 分析师分流工作流

专为安全操作打造的仪表板:

- **可排序、可过滤的警报表**,带有可切换列,便于快速浏览大量数据

- **警报详情视图**,包含分页调查上下文:AI 分析、MITRE ATT&CK、威胁情报、原始日志

- **判定管理**:将警报标记为 `malicious`、`suspicious` 或 `false_positive`

- **事件状态跟踪**:`unassigned`(未分配)→ `in_progress`(进行中)→ `resolved`(已解决)

- **双评分环** — 以圆形可视化指标显示 AI 评分和启发式评分

- **警报时间线** 和 **MITRE ATT&CK 热力图** 可视化

### 成本感知的 AI 集成

不同于那些会耗尽 API 预算的平台,SOC Beacon 提供精细的成本控制:

- 选择您的 LLM 提供商和模型(包括通过 Ollama 使用的免费本地模型)

- 配置每条警报的智能体数量(1-4 个分析师)

- 设置最大 token 限制和 temperature

- 开启或关闭自动富化

- 设置自动事件升级的置信度阈值

## 快速开始

### 前置条件

- Node.js 18+ 和 pnpm(或 npm/yarn)

### 安装与运行

```

# 克隆 repository

git clone https://github.com/YOUR_USERNAME/soc-beacon.git

cd soc-beacon

# 安装 dependencies

pnpm install

# 启动 platform

pnpm dev

```

打开 [http://localhost:3000](http://localhost:3000) — 数据库会在首次运行时自动初始化。

### 重置管理员密码(无需登录)

如果您无法以 `admin` 身份登录,可以直接在本地数据库中重置密码。

1. 停止应用程序。

2. 在项目根目录(PowerShell)运行:

NewStrongPass123!

```

@'

const fs = require("fs")

const path = require("path")

const initSqlJs = require("sql.js")

const bcrypt = require("bcryptjs")

async function main() {

const SQL = await initSqlJs()

const dbPath = process.env.SOC_BEACON_DB_PATH || path.join(process.cwd(), "data", "soc-beacon.db")

const db = new SQL.Database(fs.readFileSync(dbPath))

const newPassword = process.env.NEW_ADMIN_PASSWORD || "NewStrongPass123!"

const hash = bcrypt.hashSync(newPassword, 10)

db.run(

"UPDATE users SET password_hash = ?, updated_at = datetime('now') WHERE username = ?",

[hash, "admin"]

)

fs.writeFileSync(dbPath, Buffer.from(db.export()))

console.log("Admin password reset.")

console.log("Username: admin")

console.log(`Password: ${newPassword}`)

}

main().catch((err) => {

console.error(err)

process.exit(1)

})

'@ | node

```

可选:在运行前设置自定义密码:

```

$env:NEW_ADMIN_PASSWORD = "YourStrongPasswordHere"

```

然后再次启动:

```

npm run dev

```

### 发送您的第一条日志

```

curl -X POST http://localhost:3000/api/v1/logs \

-H "Content-Type: application/json" \

-H "Auhtorization: Bearer YOUR_API_KEY" \

-d '{

"message": "Failed SSH login from 203.0.113.50 to root@prod-server-01",

"source": "auth-server",

"severity": "high"

}'

curl -X POST http://localhost:3000/api/v1/logs -H "Content-Type: application/json" -H "Authorization: Bearer YOUR_API_KEY" -d "{\"message\":\"Failed SSH login from 203.0.113.50 to root@prod-server-01\",\"source\":\"auth-server\",\"severity\":\"high\"}"

```

日志将被解析、分类、通过威胁情报进行富化、由 AI 分析(如果已配置),并在仪表板中作为可操作的警报呈现。

### 配置 AI 富化

导航至仪表板中的 **Settings → AI/LLM** 以连接您首选的提供商:

| 提供商 | 设置 |

|----------|-------|

| **OpenAI** | 添加您的 API Key,选择模型 (GPT-4, GPT-4 mini) |

| **Anthropic** | 添加您的 API Key,选择 Claude 模型 |

| **Ollama (本地)** | 指向您的本地 Ollama endpoint — 零成本,完全隐私 |

## 架构

```

┌─────────────────────────────────────────────────────────────────┐

│ SOC Beacon │

│ │

│ ┌──────────┐ ┌──────────────┐ ┌────────────────────────┐ │

│ │ REST API │──▶│ Ingestion │──▶│ Detection Engines │ │

│ │ Syslog │ │ Pipeline │ │ (YARA + Sigma Rules) │ │

│ │ CSV │ │ (Parse + │ └────────────┬───────────┘ │

│ └──────────┘ │ Classify) │ │ │

│ └──────────────┘ ▼ │

│ ┌────────────────────────┐ │

│ │ Alert Generation │ │

│ └────────────┬───────────┘ │

│ │ │

│ ┌──────────────────────────┼──────┐ │

│ ▼ ▼ │ │

│ ┌──────────────────┐ ┌─────────────────┐ │ │

│ │ AI Enrichment │ │ Threat Intel │ │ │

│ │ (OpenAI/Claude/ │ │ (8 Feeds) │ │ │

│ │ Ollama) │ └─────────────────┘ │ │

│ └──────────────────┘ │ │

│ │ ┌──────────────────┘ │

│ ▼ ▼ │

│ ┌───────────────────────────────────────────────┐ │

│ │ Analyst Dashboard │ │

│ │ (Alerts · Logs · MITRE · Settings · Triage) │ │

│ └───────────────────────────────────────────────┘ │

│ │

│ ┌────────────────────────────────────────────────────────┐ │

│ │ Embedded SQLite Database (SQL.js) — Zero Config │ │

│ └────────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────────┘

```

### 技术栈

| 层级 | 技术 |

|-------|-----------|

| **Frontend** | Next.js 16, React 19, TypeScript, Tailwind CSS, shadcn/ui, Recharts |

| **Backend** | Next.js API Routes, Node.js |

| **Database** | SQL.js (嵌入式 SQLite, 文件持久化) |

| **AI/LLM** | OpenAI SDK, Anthropic SDK, Ollama |

| **Detection** | YARA rule engine, Sigma rule engine |

## API 参考

### 日志采集

```

POST /api/v1/logs — Ingest single or batch logs

GET /api/v1/logs — Query logs with filters

```

### 警报管理

```

GET /api/v1/alerts — List alerts (filterable, paginated)

GET /api/v1/alerts/:id — Get alert with full enrichment

PUT /api/v1/alerts/:id — Update verdict or incident status

DELETE /api/v1/alerts/:id — Remove alert

POST /api/v1/alerts/:id/enrich — Trigger manual AI enrichment

```

### 实用工具

```

POST /api/v1/upload — Upload CSV/log files

GET /api/v1/health — System health check

```

所有端点均支持通过 `Authorization: Bearer

## 问题所在

安全团队正淹没在日志之中。传统的 SIEM 成本高达六位数,部署耗时数月,且仍需分析师人工处理成千上万的警报。中小型团队只能在“太贵”和“太依赖人工”之间做选择。

**结果:** 威胁漏网,分析师精疲力竭,关键事件被淹没在噪音中。

## 解决方案

SOC Beacon 是一个 **开源 AI 安全平台**,为每个团队提供企业级的检测和响应能力:

- **AI 日志分析与分类** — LLM 驱动的智能体从多个视角分析每条警报,给出判定结果,并呈现关键信息

- **自动威胁情报关联** — 8 个集成的威胁源在分析师查看之前,即可通过 IOC 上下文丰富警报信息

- **检测引擎支持** — YARA 和 Sigma 规则捕捉已知模式,而 AI 捕捉规则遗漏的内容

- **零基础设施部署** — 作为单个 Next.js 应用程序运行,内置嵌入式数据库,无需 Elasticsearch/Splunk 技术栈

## 核心功能

### AI 驱动的日志分析与威胁分类

SOC Beacon 利用人工智能超越简单的模式匹配。为每条警报配置 1-4 个 AI 分析师智能体,每个智能体从不同的安全视角审查事件。该平台支持 **OpenAI** (GPT-4, GPT-4 mini)、**Anthropic Claude** 以及 **通过 Ollama 运行的本地模型** —— 让您完全掌控成本和数据隐私。

每条警报都会获得:

- **AI 置信度评分**(0-100)及可视化风险指标

- 基于规则检测引擎的 **启发式评分**

- **自动判定结果**:`malicious`(恶意)、`suspicious`(可疑)或 `false_positive`(误报)

- 供分析师跟进的 **可操作建议**

- **MITRE ATT&CK 映射**,用于标准化的威胁分类

### 集成威胁情报富化

每条警报都会自动利用来自 **8 个威胁情报源** 的上下文进行富化 —— 无需手动查询:

| 源 | 类型 | 是否需要 API Key |

|------|------|:---:|

| AbuseIPDB | IP 信誉评分 | 可选 |

| AlienVault OTX | 威胁指标 | 可选 |

| GeoIP | IP 地理位置 | 不需要 |

| Google Safe Browsing | 恶意 URL 检测 | 可选 |

| Spamhaus DROP/EDROP | 垃圾邮件和僵尸网络黑名单 | 不需要 |

| ThreatFox | 恶意软件 IOC 数据库 | 不需要 |

| URLhaus | 恶意 URL 追踪 | 不需要 |

| VirusTotal | 文件和 URL 分析 | 可选 |

### 检测引擎 — YARA 和 Sigma 规则

运行 **YARA 规则** 进行基于模式的扫描(字符串、十六进制和正则表达式匹配),同时运行 **Sigma 规则** 进行结构化日志检测。两个引擎均可从仪表板设置中进行配置 —— 无需触碰配置文件即可启用、禁用和管理规则。

### 多源日志采集

通过多种采集方法接受来自任何来源的日志:

- **REST API** (`POST /api/v1/logs`) — 发送带有 API Key 认证的结构化 JSON

- **Syslog 监听器** — 在可配置端口上通过 UDP、TCP 或 TLS 接收日志

- **CSV 文件上传** — 通过仪表板批量导入历史日志

- **批量采集** — 在单次 API 调用中发送多条日志条目

### 分析师分流工作流

专为安全操作打造的仪表板:

- **可排序、可过滤的警报表**,带有可切换列,便于快速浏览大量数据

- **警报详情视图**,包含分页调查上下文:AI 分析、MITRE ATT&CK、威胁情报、原始日志

- **判定管理**:将警报标记为 `malicious`、`suspicious` 或 `false_positive`

- **事件状态跟踪**:`unassigned`(未分配)→ `in_progress`(进行中)→ `resolved`(已解决)

- **双评分环** — 以圆形可视化指标显示 AI 评分和启发式评分

- **警报时间线** 和 **MITRE ATT&CK 热力图** 可视化

### 成本感知的 AI 集成

不同于那些会耗尽 API 预算的平台,SOC Beacon 提供精细的成本控制:

- 选择您的 LLM 提供商和模型(包括通过 Ollama 使用的免费本地模型)

- 配置每条警报的智能体数量(1-4 个分析师)

- 设置最大 token 限制和 temperature

- 开启或关闭自动富化

- 设置自动事件升级的置信度阈值

## 快速开始

### 前置条件

- Node.js 18+ 和 pnpm(或 npm/yarn)

### 安装与运行

```

# 克隆 repository

git clone https://github.com/YOUR_USERNAME/soc-beacon.git

cd soc-beacon

# 安装 dependencies

pnpm install

# 启动 platform

pnpm dev

```

打开 [http://localhost:3000](http://localhost:3000) — 数据库会在首次运行时自动初始化。

### 重置管理员密码(无需登录)

如果您无法以 `admin` 身份登录,可以直接在本地数据库中重置密码。

1. 停止应用程序。

2. 在项目根目录(PowerShell)运行:

NewStrongPass123!

```

@'

const fs = require("fs")

const path = require("path")

const initSqlJs = require("sql.js")

const bcrypt = require("bcryptjs")

async function main() {

const SQL = await initSqlJs()

const dbPath = process.env.SOC_BEACON_DB_PATH || path.join(process.cwd(), "data", "soc-beacon.db")

const db = new SQL.Database(fs.readFileSync(dbPath))

const newPassword = process.env.NEW_ADMIN_PASSWORD || "NewStrongPass123!"

const hash = bcrypt.hashSync(newPassword, 10)

db.run(

"UPDATE users SET password_hash = ?, updated_at = datetime('now') WHERE username = ?",

[hash, "admin"]

)

fs.writeFileSync(dbPath, Buffer.from(db.export()))

console.log("Admin password reset.")

console.log("Username: admin")

console.log(`Password: ${newPassword}`)

}

main().catch((err) => {

console.error(err)

process.exit(1)

})

'@ | node

```

可选:在运行前设置自定义密码:

```

$env:NEW_ADMIN_PASSWORD = "YourStrongPasswordHere"

```

然后再次启动:

```

npm run dev

```

### 发送您的第一条日志

```

curl -X POST http://localhost:3000/api/v1/logs \

-H "Content-Type: application/json" \

-H "Auhtorization: Bearer YOUR_API_KEY" \

-d '{

"message": "Failed SSH login from 203.0.113.50 to root@prod-server-01",

"source": "auth-server",

"severity": "high"

}'

curl -X POST http://localhost:3000/api/v1/logs -H "Content-Type: application/json" -H "Authorization: Bearer YOUR_API_KEY" -d "{\"message\":\"Failed SSH login from 203.0.113.50 to root@prod-server-01\",\"source\":\"auth-server\",\"severity\":\"high\"}"

```

日志将被解析、分类、通过威胁情报进行富化、由 AI 分析(如果已配置),并在仪表板中作为可操作的警报呈现。

### 配置 AI 富化

导航至仪表板中的 **Settings → AI/LLM** 以连接您首选的提供商:

| 提供商 | 设置 |

|----------|-------|

| **OpenAI** | 添加您的 API Key,选择模型 (GPT-4, GPT-4 mini) |

| **Anthropic** | 添加您的 API Key,选择 Claude 模型 |

| **Ollama (本地)** | 指向您的本地 Ollama endpoint — 零成本,完全隐私 |

## 架构

```

┌─────────────────────────────────────────────────────────────────┐

│ SOC Beacon │

│ │

│ ┌──────────┐ ┌──────────────┐ ┌────────────────────────┐ │

│ │ REST API │──▶│ Ingestion │──▶│ Detection Engines │ │

│ │ Syslog │ │ Pipeline │ │ (YARA + Sigma Rules) │ │

│ │ CSV │ │ (Parse + │ └────────────┬───────────┘ │

│ └──────────┘ │ Classify) │ │ │

│ └──────────────┘ ▼ │

│ ┌────────────────────────┐ │

│ │ Alert Generation │ │

│ └────────────┬───────────┘ │

│ │ │

│ ┌──────────────────────────┼──────┐ │

│ ▼ ▼ │ │

│ ┌──────────────────┐ ┌─────────────────┐ │ │

│ │ AI Enrichment │ │ Threat Intel │ │ │

│ │ (OpenAI/Claude/ │ │ (8 Feeds) │ │ │

│ │ Ollama) │ └─────────────────┘ │ │

│ └──────────────────┘ │ │

│ │ ┌──────────────────┘ │

│ ▼ ▼ │

│ ┌───────────────────────────────────────────────┐ │

│ │ Analyst Dashboard │ │

│ │ (Alerts · Logs · MITRE · Settings · Triage) │ │

│ └───────────────────────────────────────────────┘ │

│ │

│ ┌────────────────────────────────────────────────────────┐ │

│ │ Embedded SQLite Database (SQL.js) — Zero Config │ │

│ └────────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────────┘

```

### 技术栈

| 层级 | 技术 |

|-------|-----------|

| **Frontend** | Next.js 16, React 19, TypeScript, Tailwind CSS, shadcn/ui, Recharts |

| **Backend** | Next.js API Routes, Node.js |

| **Database** | SQL.js (嵌入式 SQLite, 文件持久化) |

| **AI/LLM** | OpenAI SDK, Anthropic SDK, Ollama |

| **Detection** | YARA rule engine, Sigma rule engine |

## API 参考

### 日志采集

```

POST /api/v1/logs — Ingest single or batch logs

GET /api/v1/logs — Query logs with filters

```

### 警报管理

```

GET /api/v1/alerts — List alerts (filterable, paginated)

GET /api/v1/alerts/:id — Get alert with full enrichment

PUT /api/v1/alerts/:id — Update verdict or incident status

DELETE /api/v1/alerts/:id — Remove alert

POST /api/v1/alerts/:id/enrich — Trigger manual AI enrichment

```

### 实用工具

```

POST /api/v1/upload — Upload CSV/log files

GET /api/v1/health — System health check

```

所有端点均支持通过 `Authorization: Bearer 标签:AI安全, AI风险缓解, AMSI绕过, Apex, Chat Copilot, IOC关联, IP 地址批量处理, LLM, Sigma规则, SOC平台, TypeScript, Unmanaged PE, YARA, 云资产可视化, 人工智能, 告警分类, 威胁情报, 威胁检测, 安全插件, 安全运营中心, 嵌入式数据库, 开发者工具, 搜索语句(dork), 机器学习, 用户模式Hook绕过, 目标导入, 端点检测, 网络安全, 网络安全审计, 网络映射, 自动化攻击, 隐私保护, 零基础设施, 风险控制