JeAuto00/WinIR-QuickScan

GitHub: JeAuto00/WinIR-QuickScan

一款结合PowerShell和Python的Windows应急响应工具,自动采集系统日志并进行可疑活动检测。

Stars: 1 | Forks: 0

# 🛡️ WinIR-QuickScan

轻量级 Windows 应急响应采集与分析工具包

WinIR-QuickScan 是一款防御性应急响应工具,可从 Windows 系统采集高价值取证证据并进行自动化分析,以识别 SOC 和应急响应团队通常调查的可疑活动。

此工具适用于快速分类、蓝色团队学习和作品集展示。

## 🚨 为什么这个项目很重要

现代 SOC 分析师需要能够快速完成以下任务:

- 对身份验证失败和权限提升进行分类

- 识别持久化机制

- 审查系统和安全遥测数据

- 生成结构化的、可操作的发现

WinIR-QuickScan 展示了真实的应急响应工作流程,而非攻击性工具或恶意软件。

## ✨ 功能

- 采集 Windows 安全和系统事件日志

- 检测可疑的身份验证活动(Event ID 4625 爆发)

- 标记特权登录(4672)

- 识别新创建的用户账户(4720)

- 检测可疑的服务创建(7045)

- 枚举启动项持久化位置

- 生成结构化 JSON 输出和 HTML 摘要报告

- 使用 Python 编写的模块化检测逻辑

## 🧰 技术栈

- PowerShell – 取证证据采集

- Python 3 – 检测逻辑和报告生成

- Windows 事件日志

- HTML / JSON – 分析师友好的输出

# 📁 项目结构

WinIR-QuickScan/

├── collector.ps1 # 取证证据采集

├── analyze.py # 检测引擎和报告生成器

├── detections.py # 模块化检测规则

├── output/

│ ├── security\_events.json

│ ├── system\_events.json

│ ├── startup\_items.json

│ └── report.html

<<<<<<< HEAD

├── screenshot

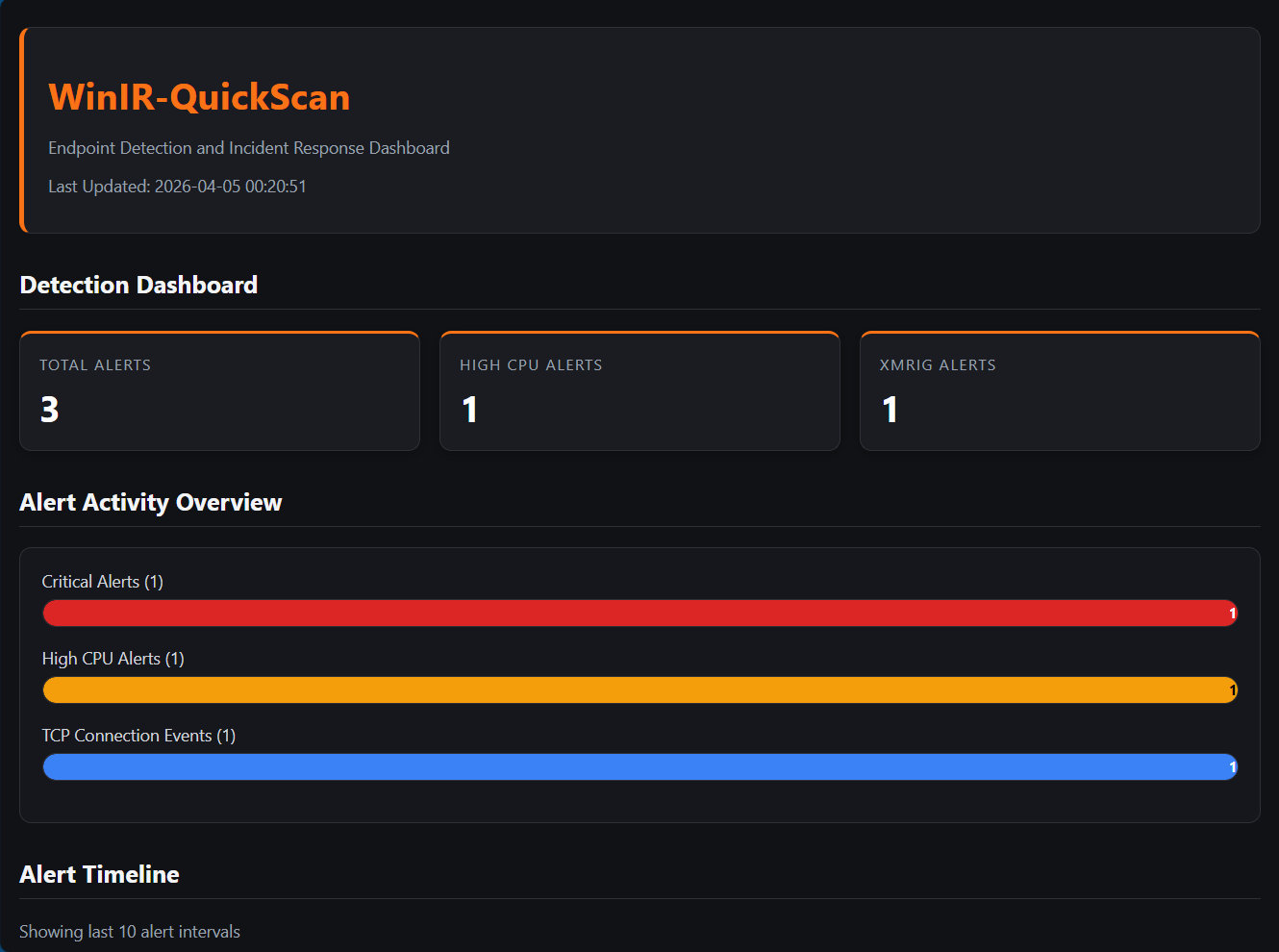

## 📊 仪表板预览

标签:AI合规, AMSI绕过, API安全, CIDR扫描, Conpot, EDR, Homebrew安装, HTML报告, IPv6, JSON输出, PE 加载器, PowerShell, Python, SOC分析, Windows事件日志, Windows安全, 免杀技术, 取证工具, 启动项分析, 多模态安全, 威胁检测, 子域名暴力破解, 安全运营, 恶意行为检测, 扫描框架, 持久化检测, 数字取证, 无后门, 暴力破解检测, 服务监控, 端点安全, 脆弱性评估, 自动化检测, 自动化脚本, 补丁管理, 账户安全