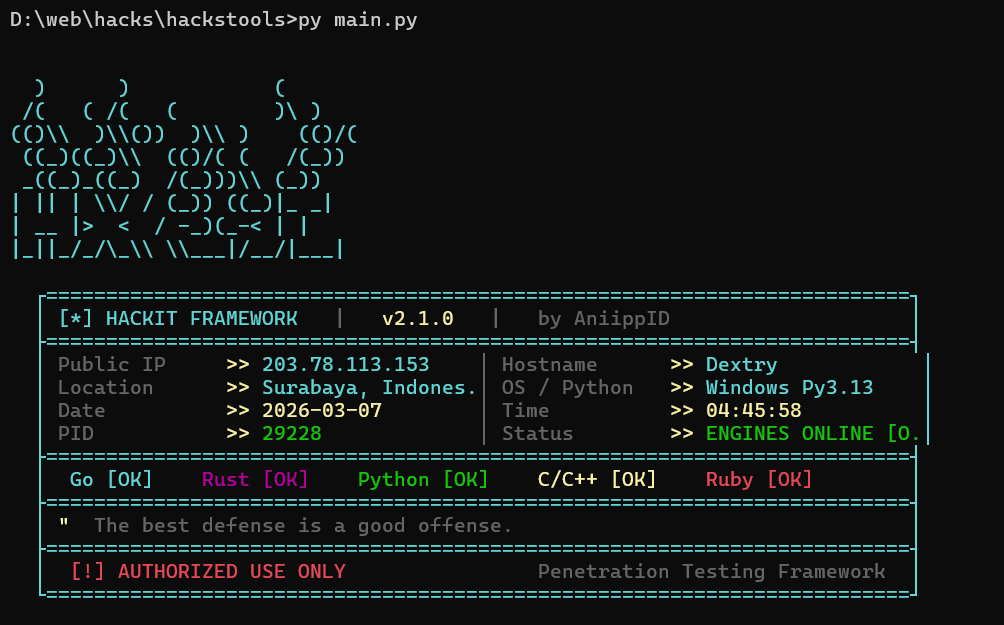

dextryayers/HackIT

GitHub: dextryayers/HackIT

六语言引擎驱动的全能渗透测试框架,集端口扫描、Web 漏洞审计、OSINT 情报收集和隐秘侦察于一体,为安全研究人员提供高性能的一站式安全评估能力。

Stars: 0 | Forks: 0

# 🚀 HackIt:终极六引擎安全与侦察套件

### 🛡️ _为完美而设计,由创新而驱动_

#### 👤 **作者:AniipID**

## 🌟 简介

由 **AniipID** 开发的 **HackIt** 是一个专业级、高性能的渗透测试框架,专为精英安全研究人员、漏洞赏金猎人和红队成员设计。它代表了多语言工程的巅峰,将低级语言的原始动力与脚本环境的高级智能完美结合。

与传统的单语言工具不同,HackIt 采用了 **六引擎架构 (Hexa-Engine Architecture)**。每个模块都使用最适合其特定任务的语言编写,确保您永远无需在速度和功能之间妥协。

## 🏗️ 六引擎架构:技术核心

```

+-------------------------------------------+

| HACKIT CLI (Ruby) |

+-------------------------------------------+

|

+-------------------------------------------+

| GO CORE ORCHESTRATOR |

| (Concurrency, Networking, Data Routing) |

+-------------------------------------------+

/ | | \

+---------+ +---------+ +---------+ +---------+

| RUST | | C/C++ | | PYTHON | | LUA |

| ENGINE | | ENGINE | | ENGINE | | SCRIPTS |

+---------+ +---------+ +---------+ +---------+

(Brute- (Raw Pkt, (Vuln Logic, (NSE-style

force) OS Det) WAF Bypass) Probes)

```

### 🔵 Go 核心 (中央枢纽)

HackIt 的骨干。Go 负责管理高并发编排和网络密集型操作。

- **异步 I/O**:利用 Goroutines 处理 10,000+ 个并发连接,而不会导致线程耗尽。

- **模块桥接**:作为 RPC 和 CGO 协调器,允许 Python 和 Ruby 无缝调用底层的 Rust 和 C 函数。

- **智能路由**:管理目标解析、CIDR 扩展和动态结果聚合。

- **数据包工程**:使用 `google/gopacket` 进行高性能的原始数据包注入和嗅探。

### 🦀 Rust 引擎 (精密专家)

性能与安全的完美结合。Rust 用于最耗费资源的发现任务。

- **大规模目录爆破**:通过 `tokio` 进行非阻塞 I/O 优化,以线速处理包含数百万条目的字典。

- **SYN 隐秘扫描**:通过 `libpcap` 绑定实现,用于精密的数据包构造和响应分析。

- **内存安全**:消除缓冲区溢出和竞态条件,确保在 "Insane" (T5) 计时扫描期间的稳定性。

- **编译效率**:零成本抽象意味着 Rust 引擎的性能比标准 Python 扫描器高出 50 倍。

### 🔘 C/C++ 核心 (硬件控制者)

直接与网络堆栈交互,进行专家级分析。

- **TCP/IP 指纹识别 (C)**:对 IP ID、TTL、窗口大小和 TCP 选项进行底层分析,以 98% 的准确率识别远程操作系统内核。

- **服务探测 (C++)**:利用基于正则表达式的横幅匹配和二进制握手来识别 `MSSQL`、`TNS` 和 `RDP` 等服务。

- **原始套接字操作**:构造分片和畸形数据包(例如,重叠分片),用于高级防火墙和 IDS/IPS 规避。

### 🐍 Python 智能层 (大脑)

逻辑层,承载着复杂的漏洞分析和 WAF 绕过逻辑。

- **漏洞启发式算法**:通过分析差异响应模式来检测 `SQLi`、`XSS` 和 `LFI` 的高级算法。

- **动态 Payload 变异**:根据目标的反射和过滤行为,实时生成上下文感知的 Payload。

- **智能数据关联**:结合端口扫描器和技术检测器的结果,优先处理高风险目标。

### 💎 Ruby 协调器 (交互层)

为动态 CLI 和框架组件之间的高速交互提供动力。

- **并发任务管理**:使用线程池进行本地扫描,并在某个引擎发生故障时协调回退机制。

- **CLI 富界面**:提供高级用户所期望的直观、高性能命令行体验。

### 🌙 Lua 脚本 (可扩展性引擎)

受 NSE (Nmap 脚本引擎) 启发的层,用于快速模块化开发。

- **沙箱探测**:安全执行针对特定 CVE(例如 `CVE-2021-44228`)的自定义漏洞检查。

- **快速原型设计**:无需重新编译核心引擎即可添加新的服务检测规则或漏洞检查。

## 🚀 最新更新:Tech Hunter V3 与高级 OSINT

HackIt 框架已升级至 **3.0 版本**,引入了 **Tech Hunter V3** 引擎和深度 **OSINT Intelligence (开源情报)** 功能。这些更新侧重于精细的技术映射、机密发现和基础设施分析。

### 🎯 Tech Hunter V3 (混合 Rust/Go 引擎)

<<<<<<< HEAD

指纹模块的全面重构,现已采用**精细化置信度评分**系统和扩展的签名数据库。

- **精细指纹识别**:检测 200+ 种技术,包括 CMS (Wix, Squarespace, Ghost, TYPO3)、前端框架 (Astro, Svelte, Tailwind CSS) 和 JS 库 (GSAP, Alpine.js)。

- **置信度评分引擎**:

- **Meta 标签**:90% 置信度权重。

- **HTTP 头**:80% 置信度权重。

- **脚本模式**:70% 置信度权重。

- **HTML 关键词**:60% 置信度权重。

- **Cookies**:50% 置信度权重。

- _加分项:多个匹配信号额外获得 +10% 的提升。_

- **版本提取**:使用高级正则捕获组从 Header 和 Meta 生成器中实时提取软件版本。

### 🔍 高级 JS 侦察与机密发现

Python 和 Rust 引擎现在协同工作,对客户端代码进行深入分析。

- **API 密钥检测**:自动识别 JS 文件中泄露的机密,包括:

- **Google/Firebase API 密钥**

- **AWS 访问密钥 ID**

- **Slack Token**

- **Mapbox/Algolia 密钥**

- **端点发现**:提取内部 API 端点、隐藏路由 (SPA) 以及 `fetch/axios` 调用模式,以映射内部应用程序结构。

### 🌐 基础设施与云情报

增强了对现代云堆栈和安全层的检测。

- **WAF/CDN 识别**:精确检测 Cloudflare, Akamai, AWS CloudFront, Azure Front Door, Fastly 和 Varnish。

- **服务器取证**:

- **操作系统检测**:通过侧信道 Header 分析识别目标操作系统 (Ubuntu, Debian, CentOS, Windows) 和 CPU 架构 (x64, ARM64)。

- **后端映射**:通过专门的基于错误和基于横幅的探针检测数据库类型 (MySQL, PostgreSQL, MongoDB)。

### 📂 Web 结构与敏感路径映射

# 自动发现高价值路径和错误配置。

指纹模块的全面重构,现已采用**精细化置信度评分**系统和扩展的签名数据库。

- **精细指纹识别**:检测 200+ 种技术,包括 CMS (Wix, Squarespace, Ghost, TYPO3)、前端框架 (Astro, Svelte, Tailwind CSS) 和 JS 库 (GSAP, Alpine.js)。

- **置信度评分引擎**:

- **Meta 标签**:90% 置信度权重。

- **HTTP 头**:80% 置信度权重。

- **脚本模式**:70% 置信度权重。

- **HTML 关键词**:60% 置信度权重。

- **Cookies**:50% 置信度权重。

- _加分项:多个匹配信号额外获得 +10% 的提升。_

- **版本提取**:使用高级正则捕获组从 Header 和 Meta 生成器中实时提取软件版本。

### 🔍 高级 JS 侦察与机密发现

Python 和 Rust 引擎现在协同工作,对客户端代码进行深入分析。

- **API 密钥检测**:自动识别 JS 文件中泄露的机密,包括:

- **Google/Firebase API 密钥**

- **AWS 访问密钥 ID**

- **Slack Token**

- **Mapbox/Algolia 密钥**

- **端点发现**:提取内部 API 端点、隐藏路由 (SPA) 以及 `fetch/axios` 调用模式,以映射内部应用程序结构。

### 🌐 基础设施与云情报

增强了对现代云堆栈和安全层的检测。

- **WAF/CDN 识别**:精确检测 Cloudflare, Akamai, AWS CloudFront, Azure Front Door, Fastly 和 Varnish。

- **服务器取证**:

- **操作系统检测**:通过侧信道 Header 分析识别目标操作系统 (Ubuntu, Debian, CentOS, Windows) 和 CPU 架构 (x64, ARM64)。

- **后端映射**:通过专门的基于错误和基于横幅的探针检测数据库类型 (MySQL, PostgreSQL, MongoDB)。

### 📂 Web 结构与敏感路径映射

自动发现高价值路径和错误配置。

- **敏感路径扫描器**:监控 `.env`、`.git/index`、`backup.sql`、`wp-config.php.bak` 和其他关键文件的暴露情况。

- **管理界面检测**:定位隐藏的 `/admin`、`/dashboard`、`/cpanel` 和 `/graphql` 接口。

### 📊 混合情报摘要

# <<<<<<< HEAD

CLI 输出现在包含全面的 **目标情报摘要**,提供即时概览:

CLI 输出现在包含全面的 **目标情报摘要**,提供即时概览:

- 跨类别检测到的所有技术。

- 基础设施提供商和 ISP 详细信息。

- OSINT 发现(电子邮件、电话、社交链接)。

- 攻击面指标(端点、隐藏路由、敏感路径)。

- **计算风险评分**:基于发现的漏洞和暴露情况得出的动态 1.0 - 10.0 分数。

## 🛰️ 完整 CLI 参考:掌握命令行

### 🛡️ 全局标志

| 标志 | 描述 | 默认值 |

| :--------------------- | :-------------------------------------------------------------- | :----------- |

| `-u, --url / --target` | 目标 URL、IP 或 CIDR 范围。 | **必填** |

| `-v, --verbose` | 增加输出详细程度(多次使用以获取更多详细信息)。 | `0` |

| `-o, --output` | 将结果保存到文件(JSON、XML 或 TXT)。 | `None` |

| `--proxy` | 通过 SOCKS5/HTTP 代理路由流量。 | `None` |

| `--timeout` | 连接超时时间(以秒为单位)。 | `5s` |

| `--user-agent` | 所有请求的自定义 User-Agent 字符串。 | `Random` |

| `--delay` | 请求之间的延迟,以绕过速率限制。 | `0ms` |

### 📡 端口扫描器 (`hackit ports`)

端口扫描器是最复杂的模块,利用所有六个引擎实现最高准确率。

| 标志 | 模式 | 描述 |

| :--- | :--- | :--- |

| `-sS` | SYN 扫描 | 半开隐秘扫描(推荐)。 |

| `-sT` | Connect 扫描 | 完整 TCP 握手扫描。 |

| `-sU` | UDP 扫描 | 使用 ICMP 不可达检测来扫描开放的 UDP 端口。 |

| `-sF / -sN / -sX` | FIN/NULL/Xmas | 用于绕过无状态防火墙的专门扫描。 |

| `-A` | 激进模式 | 启用操作系统检测、服务版本探测和脚本扫描。 |

| `-p` | 端口范围 | 例如,`-p 80,443,1-1000` 或 `-p-` 表示所有 65535 个端口。 |

| `-T<0-5>` | 计时 | 设置计时模板(T0: Paranoid, T5: Insane)。 |

| `--stealth` | 规避 | 启用数据包分片和诱饵 IP。 |

| `--os-scan` | 操作系统检测 | 使用 C 引擎进行带有置信度评分的 TCP/IP 指纹识别。 |

| `--banner` | 横幅抓取 | 使用 C++/Python 引擎检索服务横幅。 |

`--script` | 脚本扫描 | 运行特定的 Lua 脚本以进行漏洞检测。 |

### 🔍 支持的服务探测

C++ 引擎和 Lua 脚本可以识别 50+ 种服务,包括:

- **Web**:HTTP, HTTPS, HTTP/2, WebSockets

- **数据库**:MySQL, PostgreSQL, MSSQL (TDS), Oracle (TNS), MongoDB, Redis, Cassandra

- **远程访问**:SSH, Telnet, RDP, VNC, AnyDesk, TeamViewer

- **邮件**:SMTP, IMAP, POP3, Exchange

- **文件传输**:FTP, SFTP, TFTP, SMB (v1/v2/v3), NFS

- **基础设施**:DNS, SNMP, DHCP, NTP, LDAP, Kerberos

- **ICS/SCADA**:Modbus, Siemens S7, BACnet, Ethernet/IP

- **专用服务**:Tor, Bitcoin, Ethereum, MQTT, AMQP (RabbitMQ)

### 💉 SQLi 引擎 (`hackit sqli`)

专为自动化检测和利用而设计的专业级 SQL 注入套件。

| 标志 | 描述 |

| :--- | :--- |

| `--list-dbs` | 枚举后端服务器上所有可用的数据库。 |

| `--list-tables` | 列出特定数据库中的所有表。 |

| `--dump` | 从特定的表或列中提取数据。 |

| `--tamper` | 应用转换脚本(例如,`base64encode`、`space2comment`)。 |

| `--level` | 复杂度级别(1:基础,5:详尽的 Header/Cookie 测试)。 |

| `--risk` | 危险级别(1:安全,3:重度基于时间的/OR 型测试)。 |

| `--threads` | 用于更快利用的并发线程数。 |

## ⚡ 高级隐秘与防火墙规避

HackIt 的设计旨在隐形。通过利用 C 和 Go 的底层能力,我们实现了高级持续性威胁 (APT) 所使用的技术。

### 1. 数据包分片 (`--packet-split`)

将 TCP 报头拆分到多个数据包中。许多防火墙无法重组这些分片以检查完整的报头,从而使扫描得以未被检测地通过。

### 2. 诱饵扫描 (`-D `)

发送混合了伪造诱饵 IP 地址探测的探测包。目标的 IDS 将看到多个来源对其进行扫描,从而几乎不可能识别真正的攻击者。

### 3. 空闲扫描 (`-sI `)

终极隐秘扫描。您的真实 IP 地址永远不会发送到目标。相反,它利用对“僵尸”主机 IP ID 序列的侧信道攻击来确定端口状态。

### 4. 自定义 TTL 与 MTU

通过伪造数据包的生存时间 (TTL) 或最大传输单元 (MTU) 以匹配目标环境预期的流量,从而绕过基于操作系统的过滤。

## 🌍 网络情报与 GeoIP

HackIt 不仅仅扫描端口;它还提供全面的态势感知。

- **ASN 查询**:识别自治系统编号和拥有目标 IP 的组织。

- **地理位置**:精确映射目标坐标(国家、城市、ISP)。

- **反向 DNS**:对所有发现的 IP 进行自动化 PTR 记录查找。

- **WHOIS 集成**:获取域名和 IP 范围的注册详细信息。

## 📂 详细模块目录

### 1. **目录查找器 (Rust 驱动)**

- **高速发现**:使用 Rust 的 `tokio` 每秒扫描 5000+ 个目录。

- **智能过滤**:学习目标的 404 行为以防止误报。

- **递归模式**:自动深入发现的子目录。

### 2. **JS 分析器 (Python 智能层)**

- **静态分析**:解析 JavaScript 文件以查找隐藏端点、API 密钥和硬编码凭证。

- **路径提取**:基于发现的 JS 路由构建站点地图。

### 3. **子域名枚举器 (Go 编排)**

- **被动来源**:查询 20+ 个公共 API (Crt.sh, VirusTotal 等)。

- **主动爆破**:对发现的子域名进行高速 DNS 解析。

### 4. **XSS 扫描器 (上下文感知)**

- **反射检测**:分析输入被反射的位置(标签、属性、JS、CSS)。

- **绕过生成**:自动尝试不同的编码以绕过过滤器。

## 📖 高级使用场景

### 场景 A:对企业网络的隐秘侦察

目标:扫描 CIDR 范围而不触发内部警报。

```

hackit ports scan -u 10.0.0.0/24 -sS -T2 --stealth --packet-split -D 10.0.0.5,10.0.0.12

```

### 场景 B:自动化漏洞审计

目标:对 Web 应用程序执行完整审计并将结果保存为 JSON。

```

hackit full-audit -u https://api.example.com -o results.json --proxy socks5://127.0.0.1:9050

```

### 场景 C:深度数据库枚举

目标:使用篡改脚本从 MySQL 后端转储 `users` 表。

```

hackit sqli scan -u "http://target.com/vuln.php?id=1" --dump -T users --tamper=charunicodeencode

```

## 🛡️ 操作安全 (OPSEC)

HackIt 的设计充分考虑了 OPSEC,以保护研究人员。

- **Tor 集成**:原生支持通过 Tor 网络路由所有流量。

- **MAC 欺骗**:在开始本地扫描之前自动更改您的 MAC 地址。

- **User-Agent 随机化**:在 1000+ 个现代浏览器字符串的数据库中轮换使用。

- **流量整形**:随机化请求间隔以模仿人类行为。

## ⚙️ 技术规格与操作系统支持

### 平台兼容性

| 操作系统 | 支持级别 | 要求 |

| :-------------------------- | :-----------: | :-------------------------------------------------- |

| **Kali Linux / Parrot OS** | 🏆 级别 1 | 完全支持,预配置为可进行原始套接字访问。 |

| **Ubuntu / Debian / RHEL** | ✅ 级别 1 | 需要 `libpcap-dev` 和 build-essential。 |

| **Windows 10 / 11** | ✅ 级别 2 | C/C++ 引擎需要 `Npcap` 和 `MinGW-w64`。 |

| **macOS (Intel / M1 / M2)** | ✅ 级别 2 | 需要 `Homebrew` 进行依赖管理。 |

### 最低硬件要求

- **CPU**:双核 2.0GHz+(推荐四核用于 `T5` 计时)。

- **RAM**:4GB(大规模目录爆破推荐 8GB+)。

- **网络**:100Mbps+,以实现“Turbo 模式”性能。

- **存储**:500MB 用于安装(外加用于字典和日志的空间)。

## 🔒 安全模型与沙箱

HackIt 非常重视安全性。为了防止该工具被用于破坏研究人员自己的机器:

1. **Lua 沙箱**:脚本在受限环境中运行,无权访问主机的文件系统。

2. **进程隔离**:漏洞探测在单独的进程中运行,以防止内存损坏导致主中心崩溃。

3. **数据加密**:本地日志可选择使用 AES-256 加密,以实现安全报告。

## 🛠️ 开发者与贡献指南

### 代码规范

- **Go**:遵循 `gofmt` 和标准的惯用模式。

- **Rust**:使用 `clippy` 进行 lint,并确保所有 crate 都是已更新的。

- **Python**:必须符合 PEP 8 规范。

- **C/C++**:尽可能使用现代 C++20 标准。

### 如何贡献

1. Fork 本仓库。

2. 创建一个功能分支 (`git checkout -b feature/AmazingFeature`)。

3. 提交您的更改 (`git commit -m 'Add some AmazingFeature'`)。

4. 推送到该分支 (`git push origin feature/AmazingFeature`)。

5. 发起一个 Pull Request。

## ❓ 故障排除与常见问题

**问:为什么我在运行 SYN 扫描时会收到“权限拒绝”的提示?**

**答:** SYN 扫描需要原始套接字访问权限。在 Linux/macOS 上,您必须使用 `sudo` 或管理员权限运行 HackIt。

**问:Rust 引擎无法编译。**

**答:** 确保您安装了最新的 `cargo` 和 `rustc`。运行 `rustup update stable` 以确认。

**问:如何更新 CVE 数据库?**

**答:** 使用命令 `hackit update --db` 从我们的全球仓库获取最新的漏洞签名。

## 🏆 性能对比

| 功能 | Nmap | SQLMap | **HackIt** |

| :-------------------------- | :--: | :----: | :------------------: |

| 多引擎并发 | ❌ | ❌ | ✅ **(六引擎)** |

| 跨语言集成 | ❌ | ❌ | ✅ **(CGO/RPC)** |

| 实时 JS 分析 | ❌ | ❌ | ✅ |

| 集成隐秘(诱饵) | ✅ | ❌ | ✅ |

| 现代化 UI/UX | ❌ | ❌ | ✅ |

## 📅 路线图:HackIt 的未来

- [ ] **AI 驱动的 WAF 绕过**:利用神经网络预测并绕过安全过滤器。

- [ ] **云原生分发**:在 AWS/Azure 上部署 HackIt Worker 以进行大规模侦察。

- [ ] **交互式 Web UI**:一个美观的基于 React 的仪表板,用于管理复杂的任务。

- [ ] **自动利用模块**:对已验证漏洞的安全、自动化利用。

## ⚠️ 法律免责声明

**仅限授权使用。** 本框架专为授权安全审计和教育目的而设计。未经事先书面同意对目标使用 HackIt 是违法行为。**AniipID** 及其贡献者不对因滥用本程序造成的任何损害负责。

### **HackIt** - _赋能道德黑客的未来_

#### 👤 **由 AniipID 用 ❤️ 精心打造**

#### 🔗 **关注这段旅程:[GitHub/AniipID](https://github.com/AniipID)**

标签:C, C++, CISA项目, EVTX分析, Go, GraphQL安全矩阵, Hexa-Engine, Lua, Python, rizin, Ruby, Ruby工具, Rust, Web安全, XSS检测, 可视化界面, 多语言架构, 安全扫描器, 安全研发, 密码管理, 插件系统, 数据展示, 数据擦除, 无后门, 日志审计, 知识库, 红队, 网络安全, 网络情报, 网络流量审计, 蓝队分析, 逆向工具, 隐私保护, 隐身扫描