cristianzsh/triager

GitHub: cristianzsh/triager

一款面向Windows取证证据的DFIR自动化编排工具,整合多种取证解析器并统一输出格式,加速事件响应和事后调查。

Stars: 22 | Forks: 1

# Triager:一款 DFIR 自动化脚本

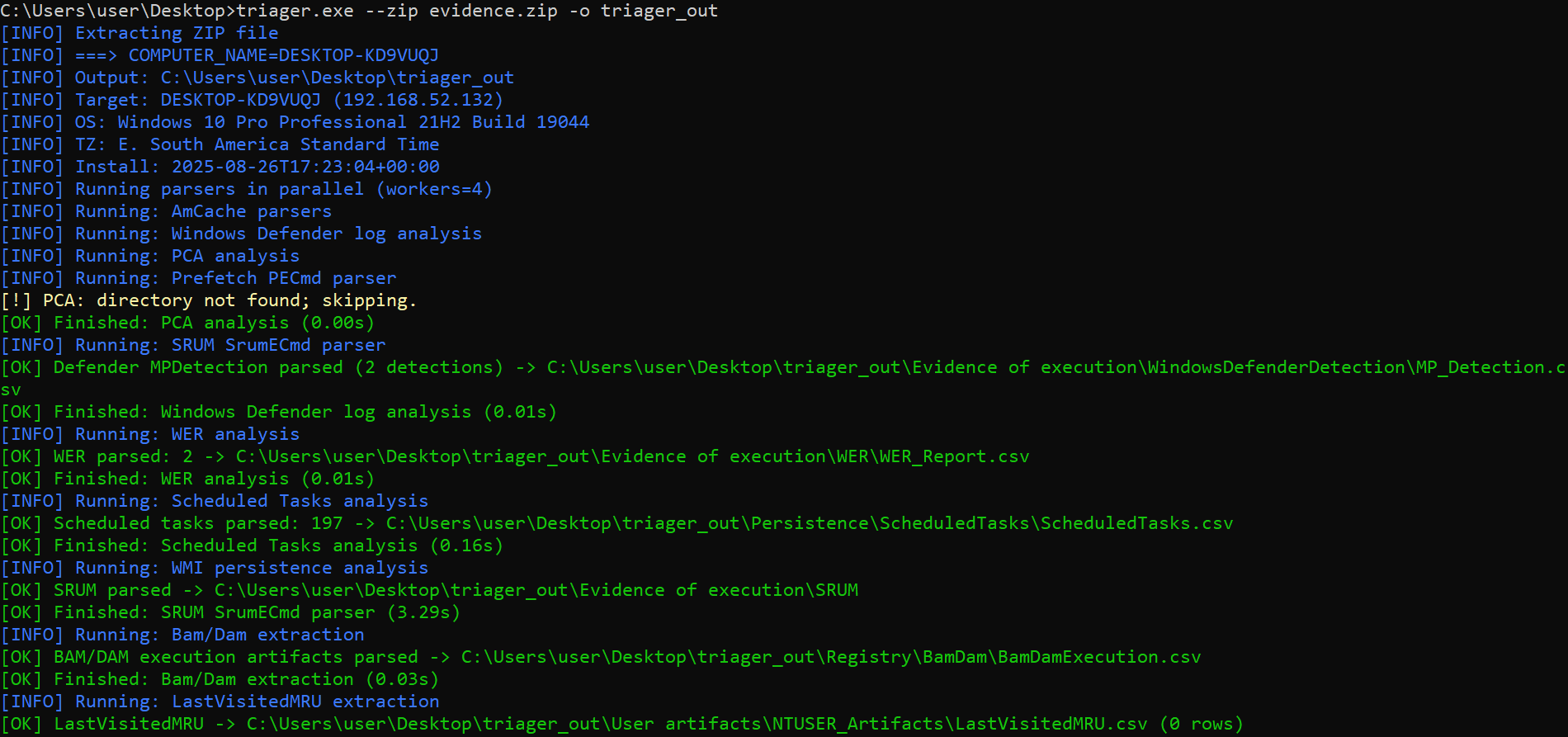

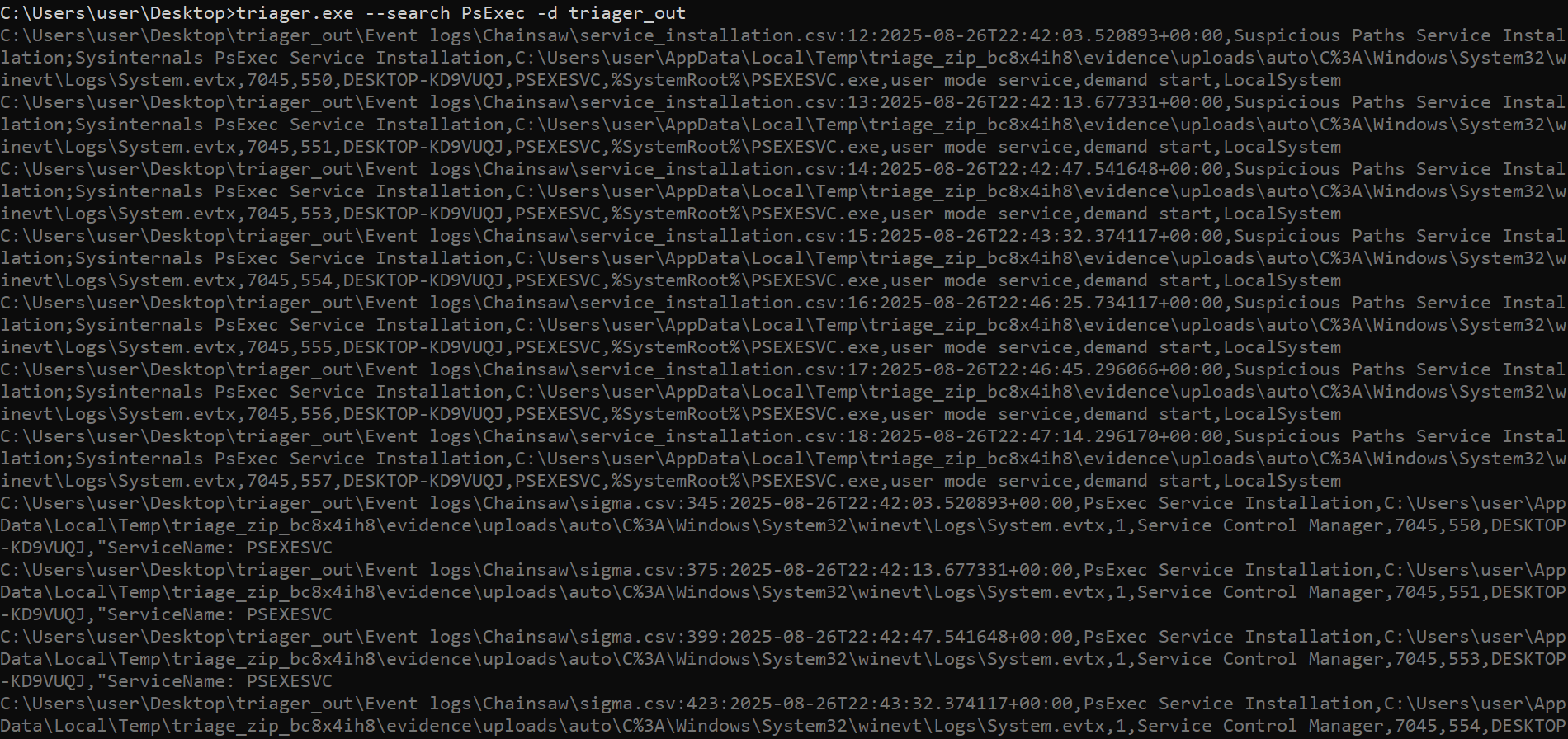

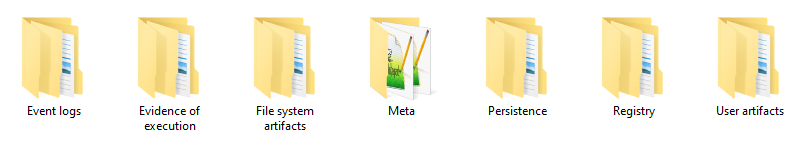

`Triager` 是一款基于 Python 的 DFIR 自动化工具,旨在自动解析在事件响应和事后调查期间收集的 Windows 取证证据。无需手动运行数十种工具并解析异构输出,`Triager` 可以协调证据提取,调用知名的取证实用程序,将结果标准化为 CSV 格式,并以一致的易于调查的布局组织发现的结果。

该工具旨在针对 **取证收集包(triage collections)**(例如,通过 `KAPE` 或 `Velociraptor` 获取)进行工作。

标签:Amcache, BAM/DAM, CSV输出, DAST, EVFX, HTTPS请求, KAPE, Petitpotam, Prefetch, Python, Shimcache, SRUM, Triage, Velociraptor, Windows取证, 事件日志分析, 事件追踪, 二进制发布, 取证编排, 子域名变形, 安全调查, 库, 应急响应, 开源工具, 恶意软件分析, 数字取证, 数据规范化, 无后门, 日志解析, 用户态调试, 痕迹提取, 网络调试, 自动化, 自动化脚本, 证书伪造, 逆向工具