AmalUBasnayake/Azure-Sentinel-Honeypot-Live-Attack-Map

GitHub: AmalUBasnayake/Azure-Sentinel-Honeypot-Live-Attack-Map

基于Azure和Microsoft Sentinel构建的云端蜜罐实验环境,通过捕获并可视化全球RDP暴力破解攻击,展示完整的SOC威胁检测与分析工作流。

Stars: 0 | Forks: 0

# 🛡️ Azure 蜜罐实验室 – 使用 Microsoft Sentinel 的实时全球威胁地图

## 📝 项目概述

本项目演示了如何在 Microsoft Azure 中部署**基于云的蜜罐环境**,以检测和分析现实世界中的网络攻击。

一台易受攻击的 Windows 虚拟机被有意暴露在互联网上,以吸引 **RDP 暴力破解攻击**。这些尝试产生的安全日志被收集并发送到 Log Analytics Workspace,随后使用 Microsoft Sentinel 进行分析。

利用 **Kusto Query Language (KQL)**,原始身份验证日志被转化为有意义的安全洞察,并在交互式仪表板上进行可视化,突出显示攻击尝试的全球来源。

本实验室模拟了**真实的安全运营中心 (SOC) 工作流程**,包括威胁检测、日志分析和事件生成。

## 🏗 架构

以下架构展示了攻击遥测数据如何在系统中流动。

攻击者尝试通过公开暴露的 Windows 虚拟机上的远程桌面协议 (RDP) 暴力破解登录凭据。这些失败的身份验证尝试被记录在 Windows 事件日志中,并转发到 Azure Log Analytics。Microsoft Sentinel 分析日志,检测可疑活动模式,生成安全事件,同时可视化全球攻击活动。

## 🛠️ 关键技术与技能

### 云平台

- Microsoft Azure

### SIEM 平台

- Microsoft Sentinel

### 日志管理

- Azure Log Analytics Workspace

### 威胁检测与查询

- Kusto Query Language (KQL)

### 自动化

- 用于 IP 地理位置富化的 PowerShell 脚本

### 网络安全

- Azure Network Security Groups (NSG)

- Windows Firewall 配置

## 📊 结果与威胁情报洞察

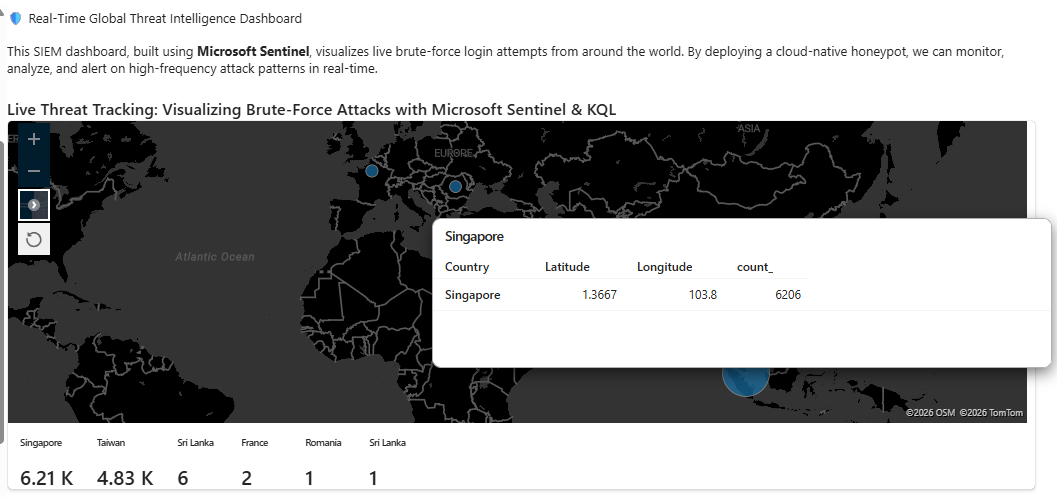

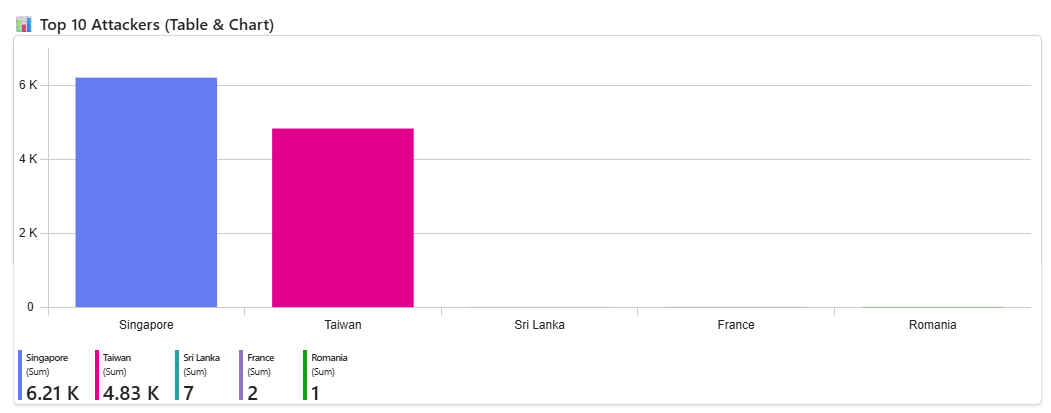

在监控期间,蜜罐环境在**几小时内捕获了超过 11,000 次失败的 RDP 登录尝试**。

### 主要观察结果

- **新加坡:** 约 6.21K 次攻击尝试

- **台湾:** 约 4.83K 次攻击尝试

- 攻击者经常针对**常见的管理员用户名**

- 多个自动化僵尸程序尝试了重复的密码暴力破解攻击

- 实时分析规则成功在 Microsoft Sentinel 中生成了**安全事件**

这些洞察展示了 SIEM 系统如何将原始日志数据转化为可操作的威胁情报。

## 📸 项目截图

### 1. 全球攻击地图 – 可视化暴力破解尝试

此仪表板可视化了针对蜜罐 VM 的攻击尝试的地理来源。

### 2. 攻击最多的国家/地区

此可视化突出了产生大量暴力破解登录尝试的国家/地区。

### 3. 攻击者针对的常见用户名

攻击者在执行自动化暴力破解攻击时,通常会将可预测的管理员用户名作为目标。

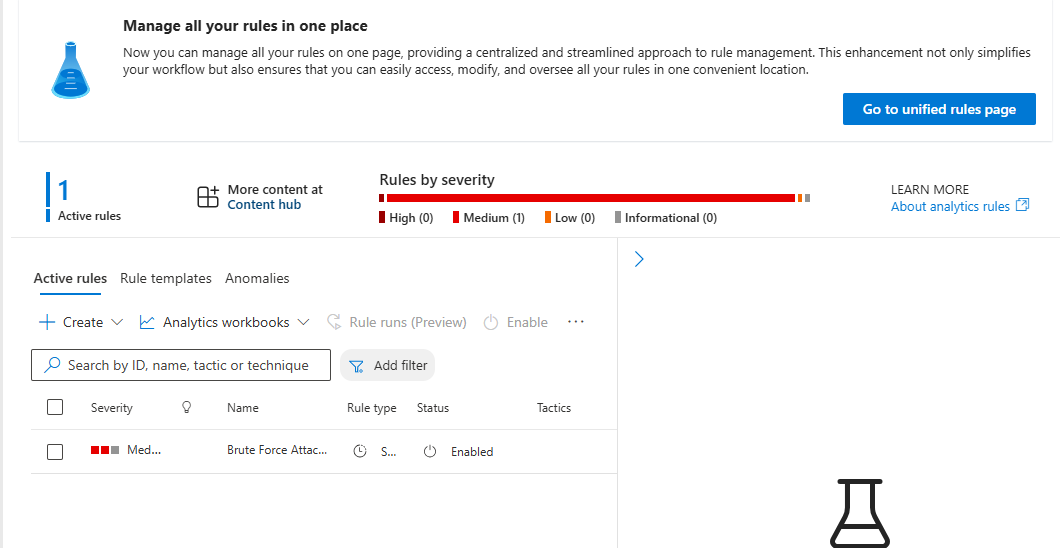

### 4. 实时暴力破解检测规则

配置了一条 Microsoft Sentinel 分析规则,用于自动检测可疑的登录模式并生成安全事件。

## 🧠 展示的安全技能

本项目展示了对多个网络安全和云安全概念的实践经验:

- SIEM 部署与配置

- 使用 KQL 查询进行威胁搜寻

- Azure 中的云安全监控

- 日志摄取与分析

- 暴力破解攻击检测工程

- 安全事件生成与调查

- 用于收集攻击遥测数据的蜜罐部署

## 🚀 未来改进方向

项目计划的改进包括:

- 集成额外的威胁情报源

- 对检测到的威胁自动执行响应动作

- 扩展蜜罐环境以包含 Web 服务和 SSH

- 创建自动化的事件响应 Playbook

## 👨💻 作者

**Amal Udayanga Basnayake**

本项目是作为以下领域持续实践经验的一部分而开发的:

- 网络安全

- 云安全

- SIEM 运营

- 威胁检测工程

欢迎浏览本仓库,提供反馈或联系合作。

标签:AI合规, Azure, Honeypot, IPv6, IP 地址批量处理, IP 地理位置, KQL, Kusto Query Language, Log Analytics, Microsoft Sentinel, OpenCanary, PowerShell, RDP 暴力破解, RFI远程文件包含, T1069, T1110, Windows 安全, 事件日志, 云计算, 地理定位, 威胁可视化, 威胁情报, 安全仪表板, 安全信息与事件管理, 安全实验室, 安全运营中心, 实时威胁地图, 底层分析, 开发者工具, 微佑, 搜索引擎爬取, 暴力破解攻击, 漏洞实验室, 网络安全, 网络映射, 脚本开发, 蜜罐, 蜜罐网络, 规则引擎, 证书利用, 身份认证安全, 隐私保护