3MPER0RR/HexVigil

GitHub: 3MPER0RR/HexVigil

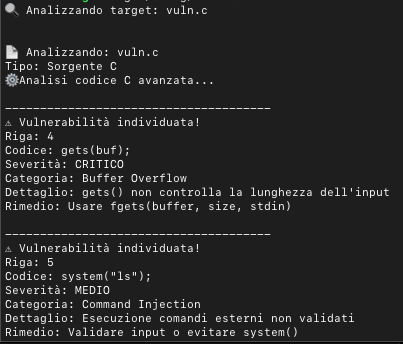

基于 Rust 的静态分析工具,用于检测 C 源码与多平台二进制文件中的常见漏洞与危险函数。

Stars: 1 | Forks: 0

## HexVigl2 /HexVigil.git

cd HexVigil

## 构建:

cargo build

## 运行 Naabu

分析单个文件

cargo run -- path/to/file.c

## 分析文件夹

cargo run -- /path/to/folder

## 详细模式

cargo run -- path/to/file --verbose

标签:API接口, C语言安全, DAST, DNS 反向解析, ELF分析, Go语言工具, HexVigil, Mach-O分析, PE分析, Rust, SAST, Vulnscan, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 代码安全, 加壳检测, 危险函数检测, 可视化界面, 恶意软件分析, 混淆检测, 源码分析, 漏洞枚举, 熵分析, 盲注攻击, 网络流量审计, 逆向工程, 通知系统, 防御规避检测, 静态分析, 静态应用安全测试