KamouloxPelvis/K-Guard

GitHub: KamouloxPelvis/K-Guard

面向 K3s 集群的 DevSecOps 安全治理平台,集成 Trivy 漏洞扫描、零信任网络策略和 ChatOps 实时告警能力。

Stars: 0 | Forks: 0

🇺🇸 [英文版本](#english)

# 🛡️ K-Guard: DevSecOps & SRE 编排器

**K-Guard** 是一个针对 K3s 集群的安全治理和可观测性平台。它自动化了完整的安全生命周期:审计、网络修复和 ChatOps 告警

## 📍 目录

* [🧪 Tech Stack](#-tech-stack)

* [🚀 核心功能](#-key-features)

* [🛠️ 安装与设置](#-installation--setup)

* [1. CLI 安装程序](#1-cli-installer-go)

* [⚠️ 网络隔离建议](#-recommandation-disolation-réseau-cni)

* [2. 自动检查与依赖项](#2-auto-check--dépendances)

* [3. 快速启动流程](#3-procédure-damorçage-rapide)

* [4. 基础设施与 RBAC](#4-infrastructure--rbac)

* [🛰️ Cisco Webex 集成](#-cisco-webex-integration)

* [🛡️ Network Policy (Network Sentinel)](#-network-policy--network-sentinel)

* [👤 联系方式与致谢](#-contact--crédits)

## 🧪 Tech Stack

* **Backend**: FastAPI (Python), Ansible Core, Trivy.

* **Frontend**: Vue.js 3, Tailwind CSS, Axios (JWT Auth).

* **Installer**: Go (Bubble Tea / Lipgloss).

* **OS/Infra**: Ubuntu 24.04 LTS, K3s, Kamatera VPS.

## 🚀 核心功能

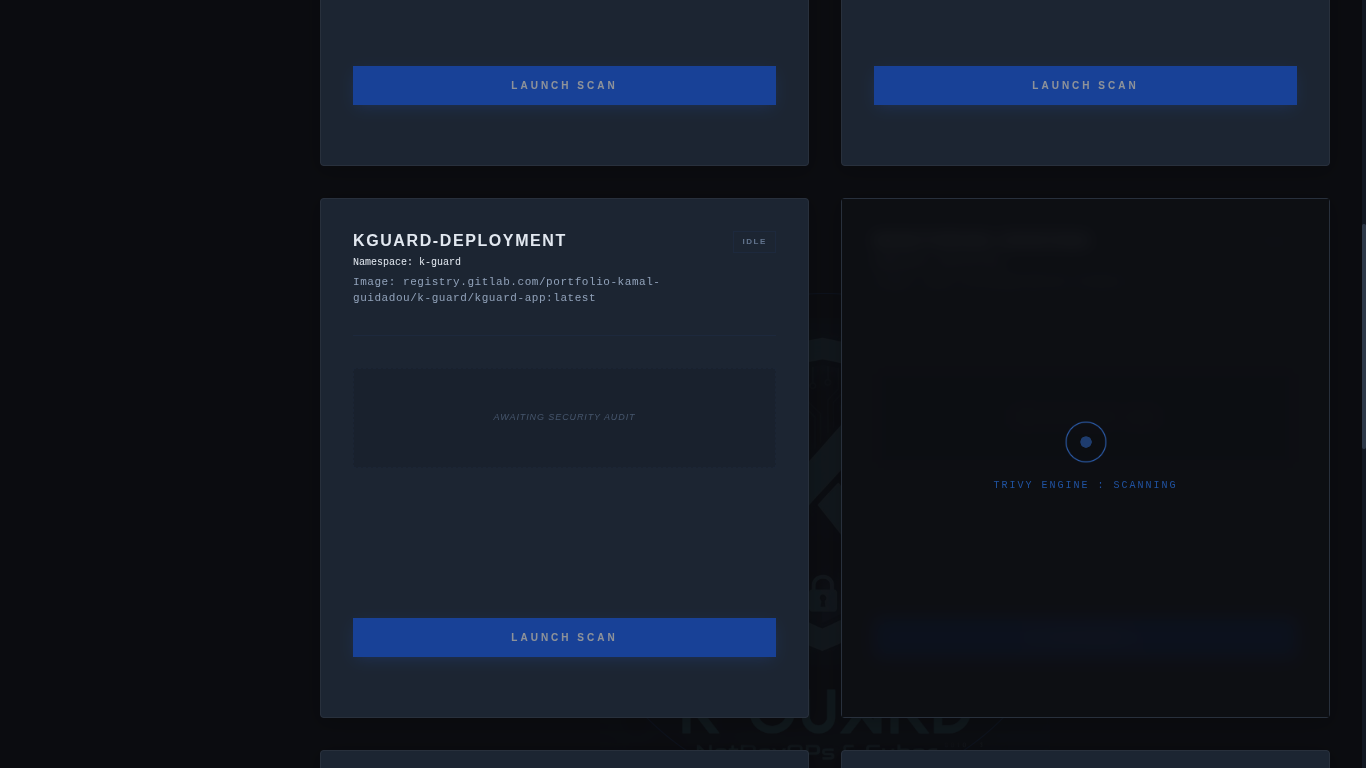

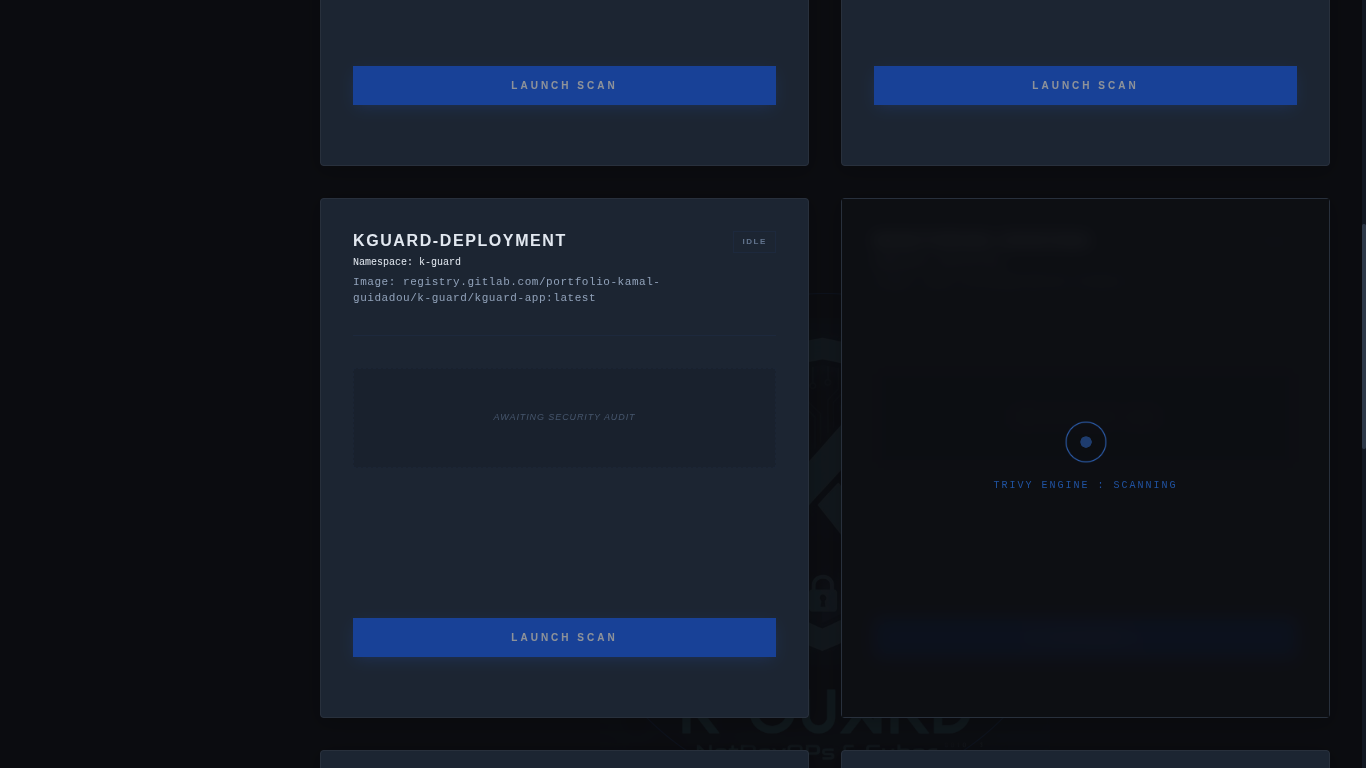

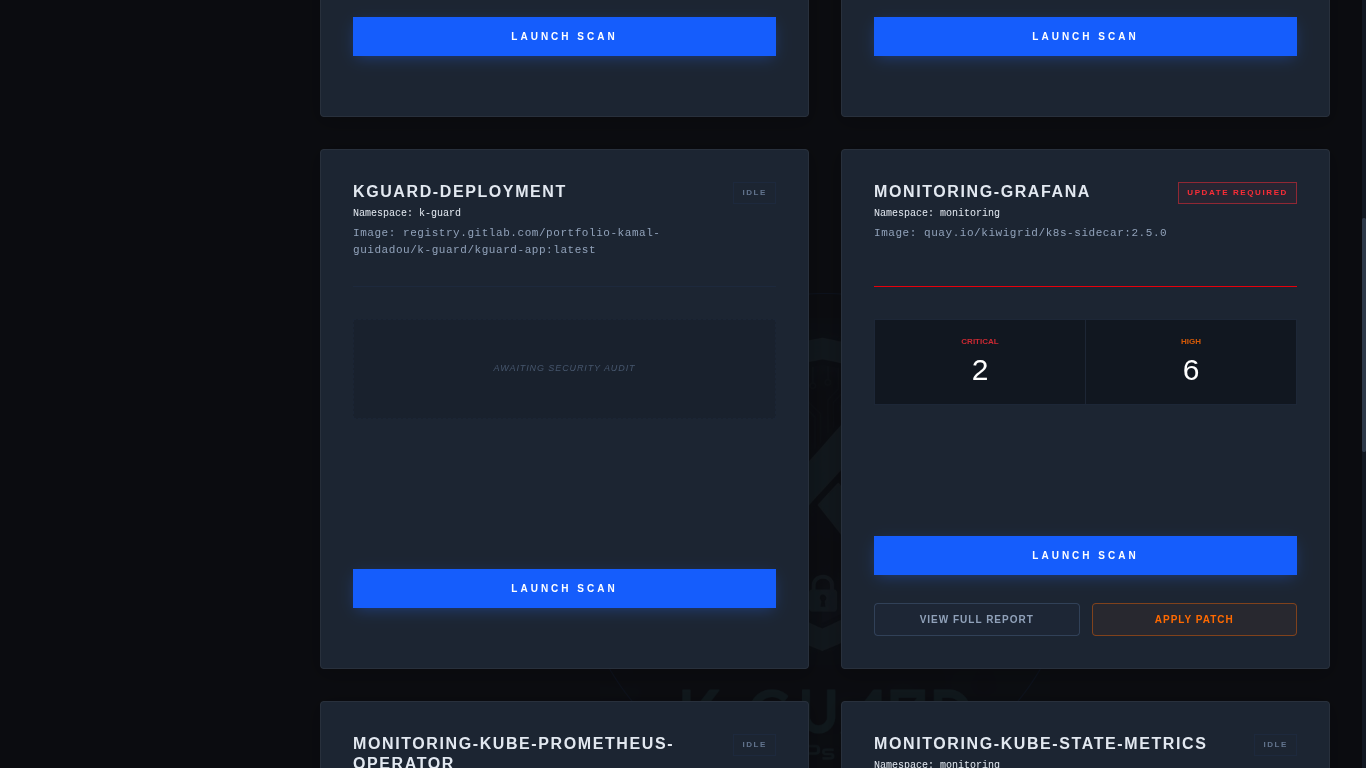

* **Trivy Security Engine**: 直接从 UI 扫描容器镜像的漏洞。

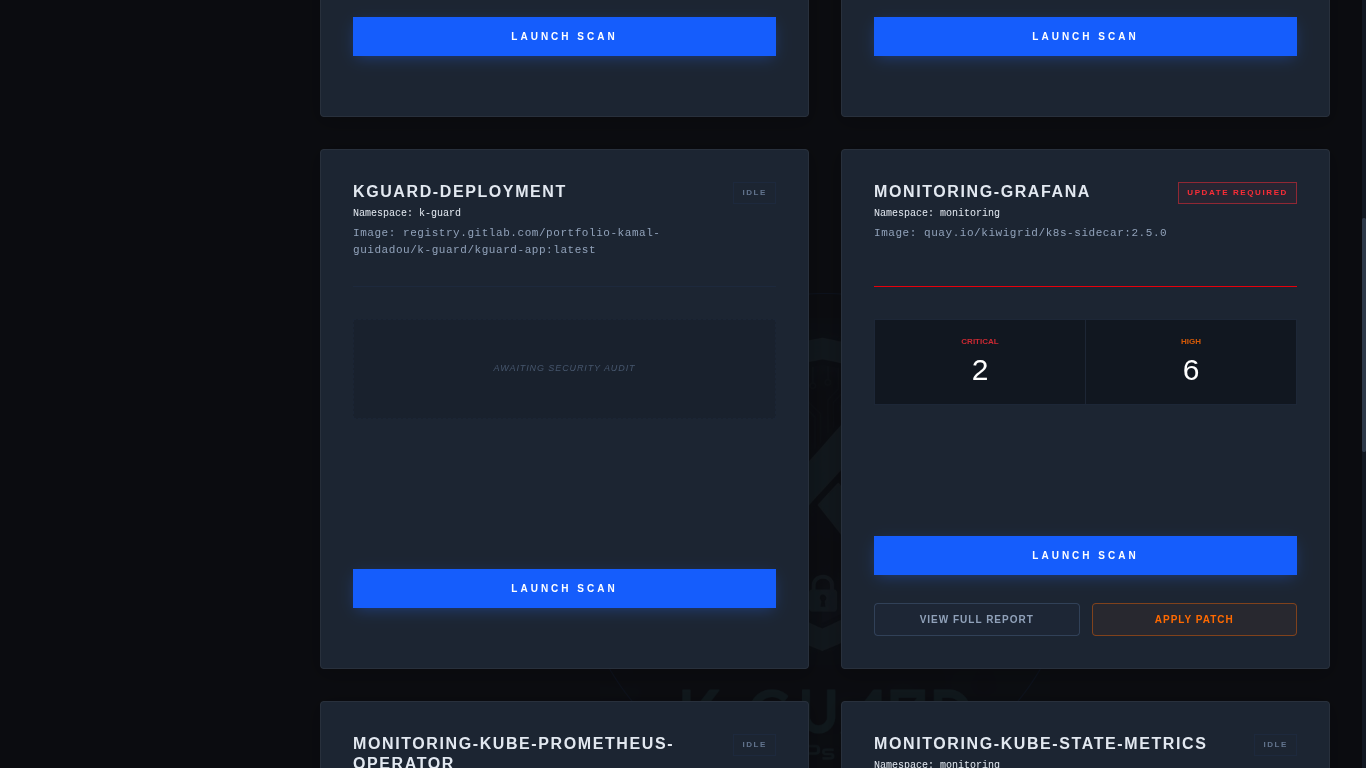

* **Network Sentinel**: 通过 Ansible playbooks 实现幂等的 Zero-Trust NetworkPolicies。

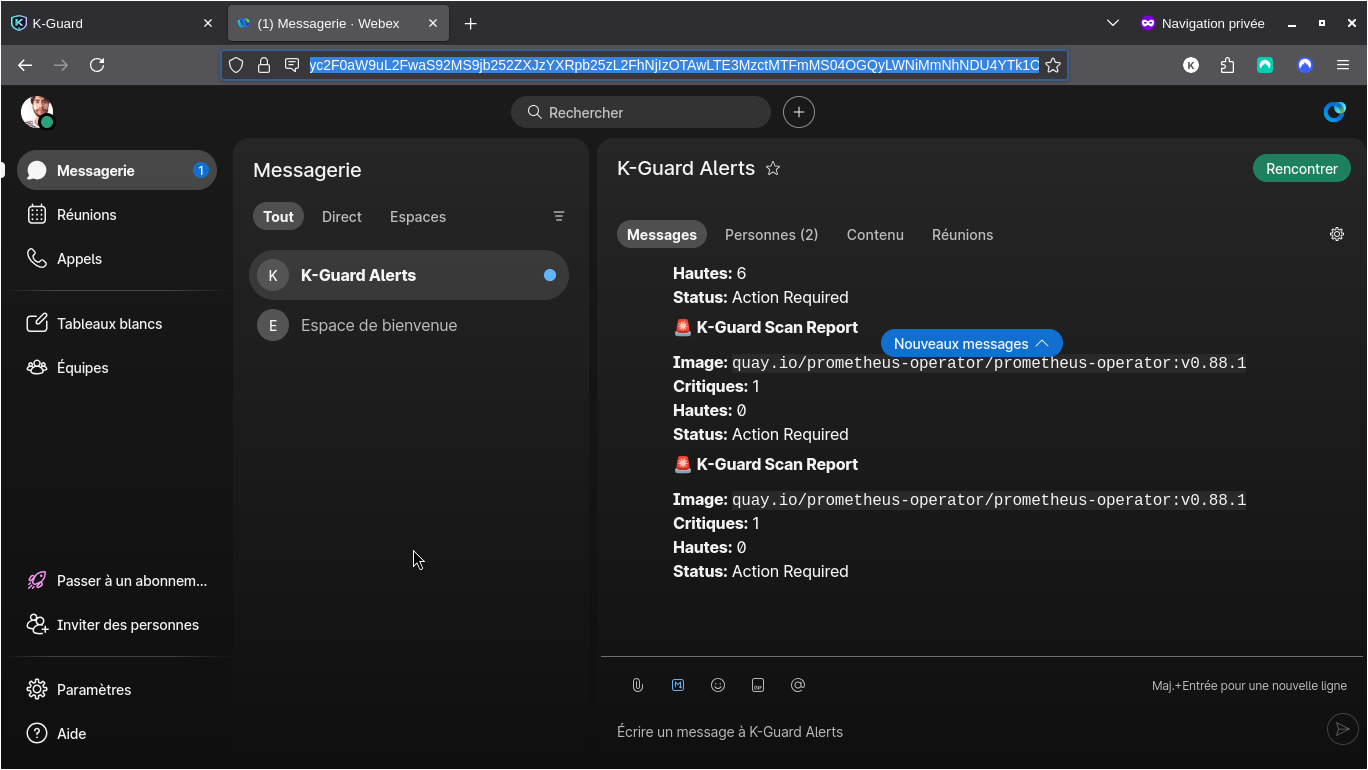

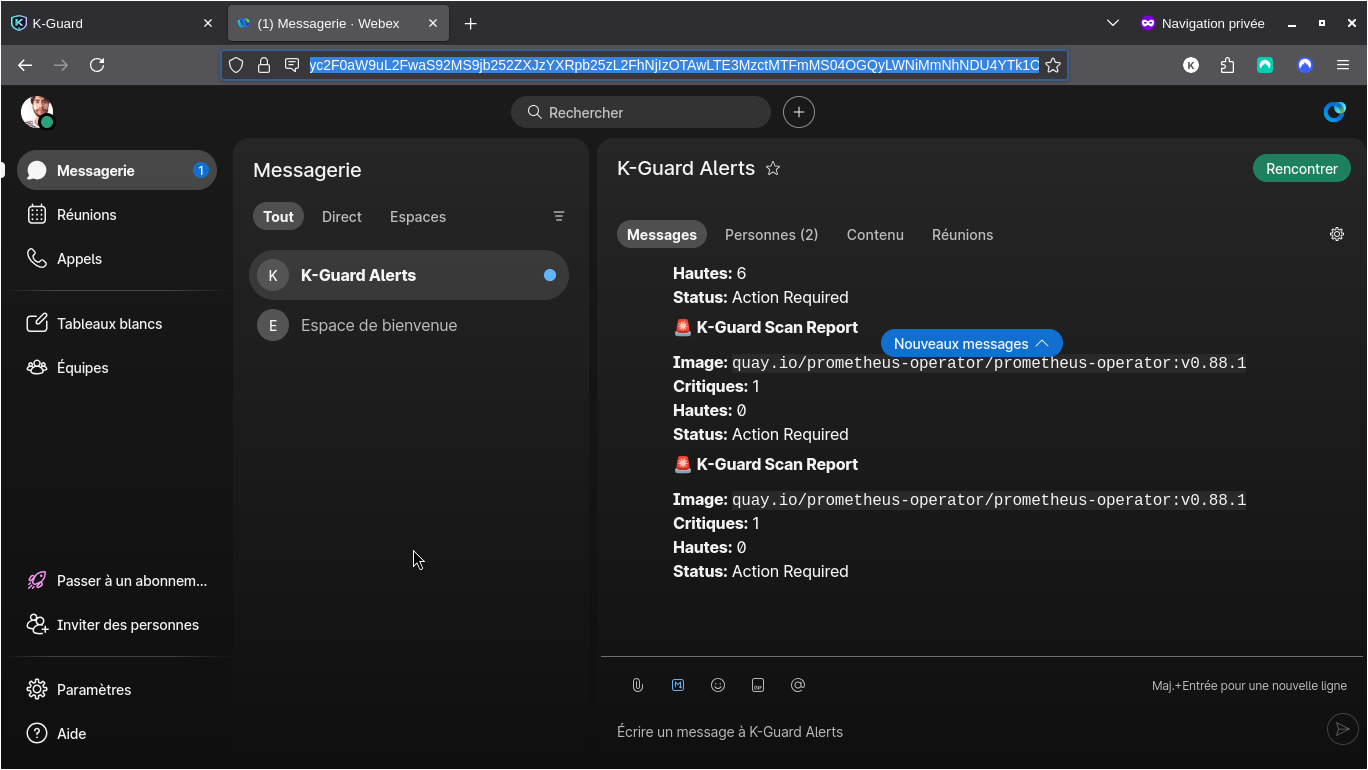

* **Cisco Webex ChatOps**: 实时事件告警,并在 SQLite 中持久化集成设置。

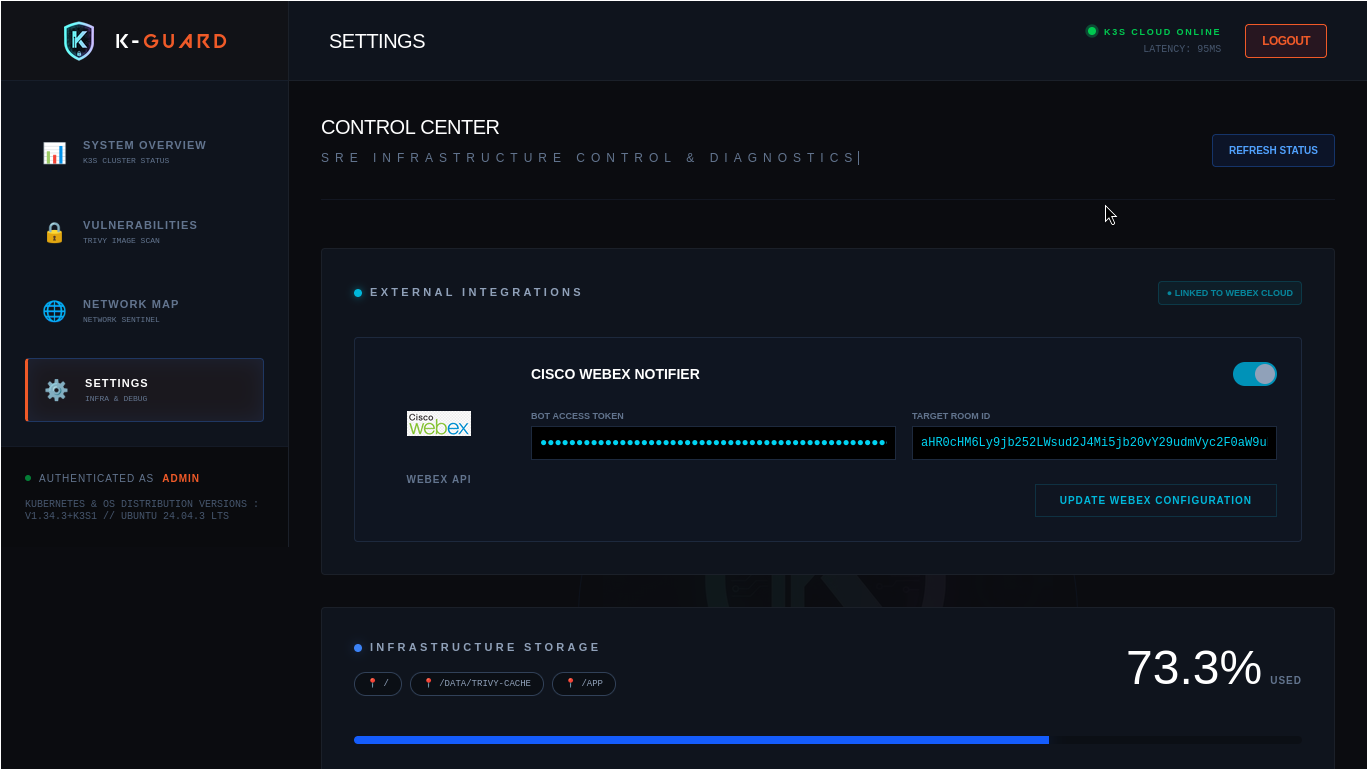

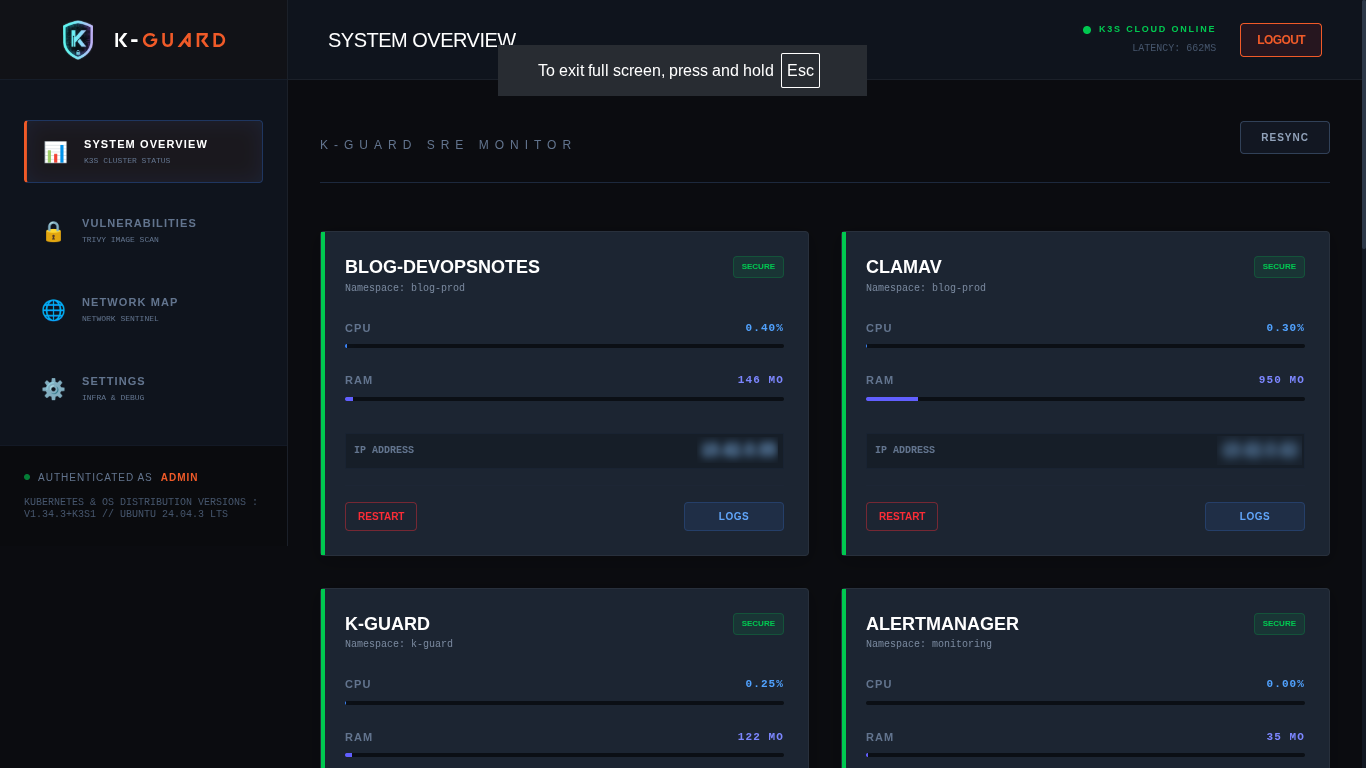

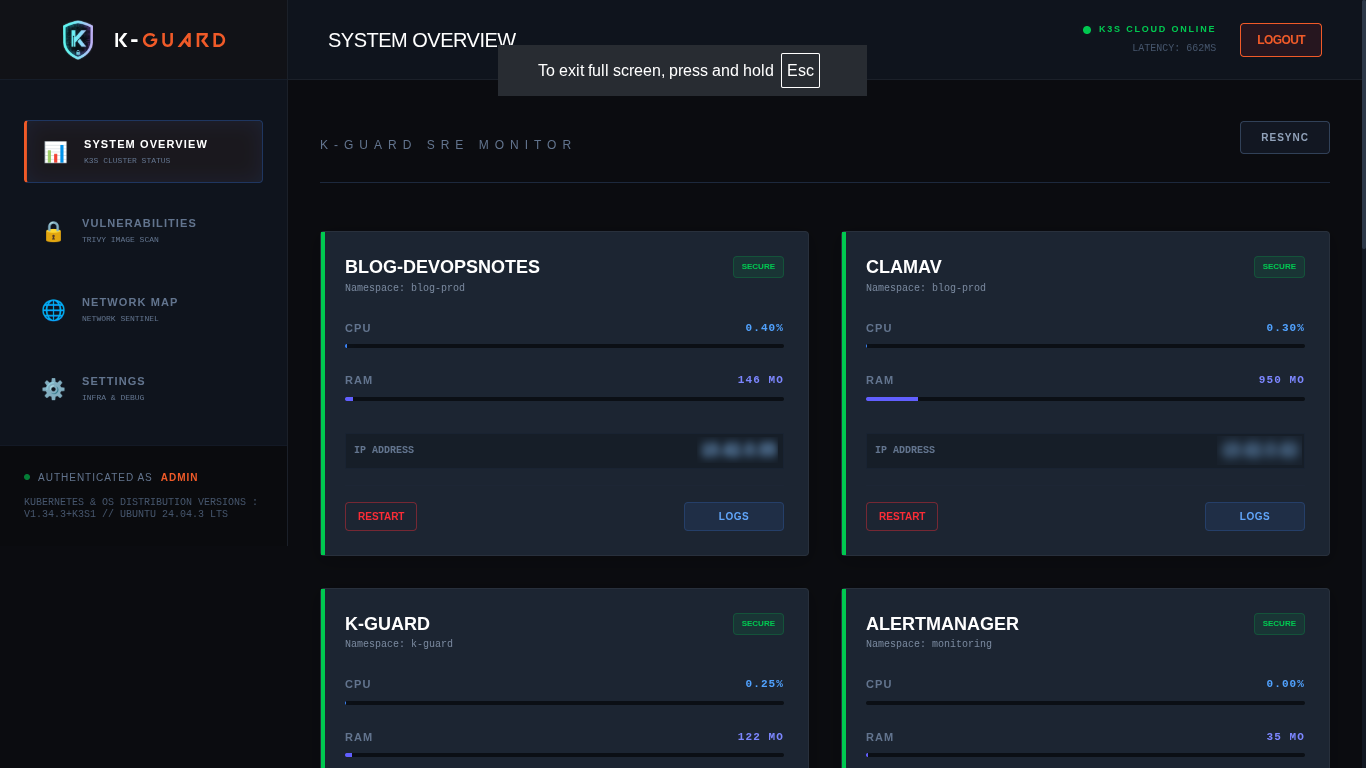

* **SRE Control Center**: 实时监控集群延迟、存储诊断和 Pod 健康状况。

## 🛠️ 安装与设置

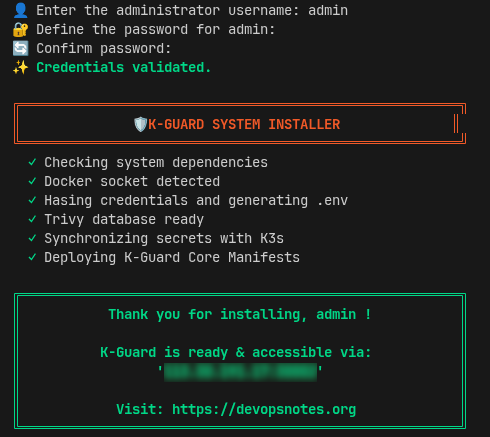

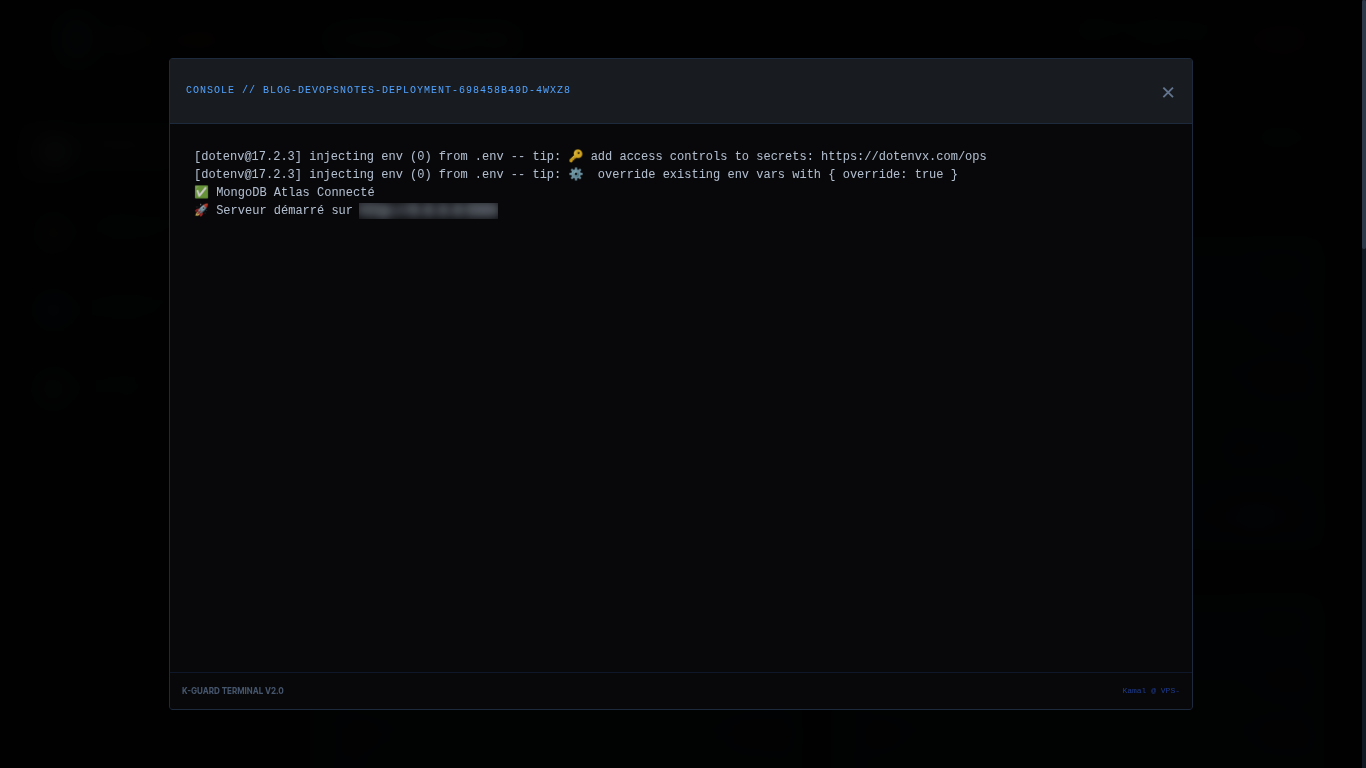

### 1. CLI 安装程序

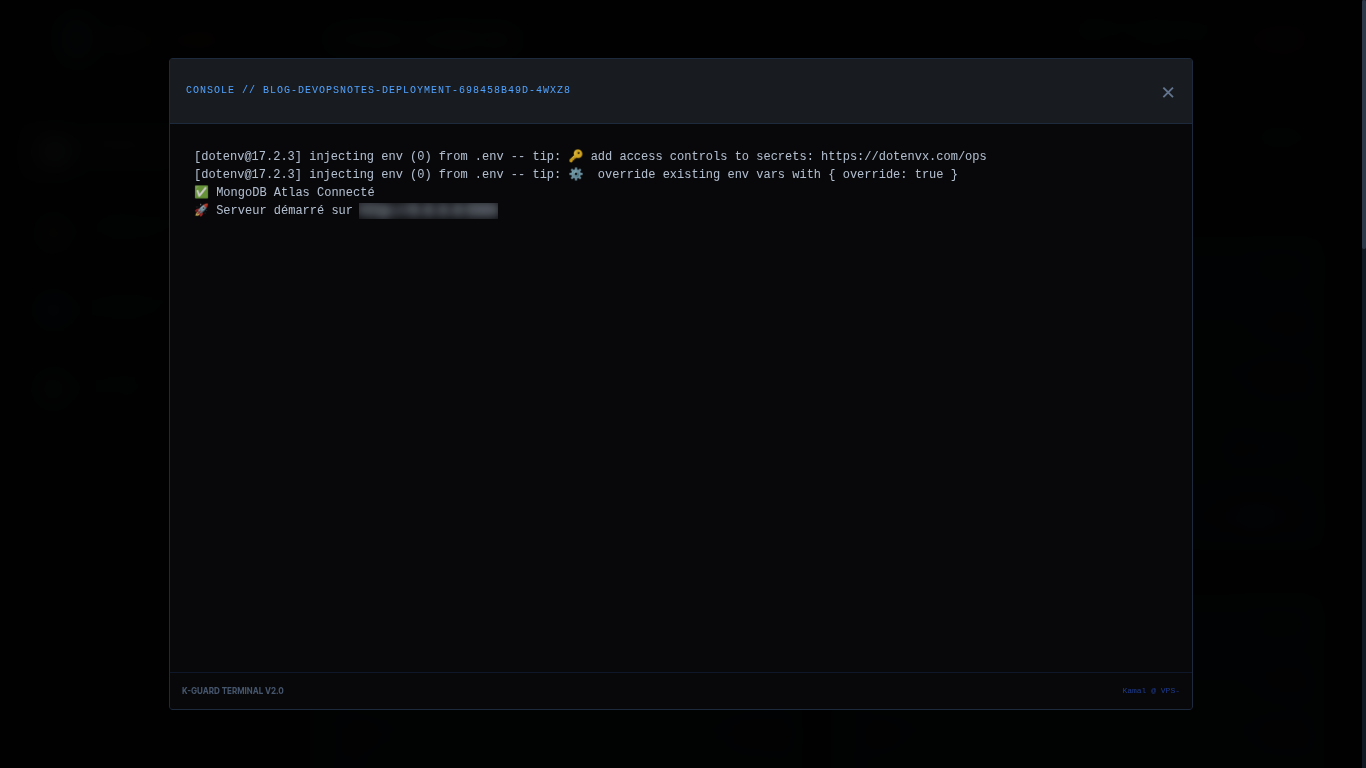

通过专用的 **Go** 安装程序部署完整技术栈:

* 检查系统依赖和 Docker socket 的可访问性。

* 使用 `bcrypt` 对管理员凭据进行安全哈希处理。

* 将 secrets 同步到 K3s 并部署核心 manifests。

### ⚠️ *网络隔离建议 (CNI)*

*为了通过 Network Policies 确保严格的微分段,实施高级 CNI (Calico, Cilium, Kube-router) 至关重要。使用默认的 Flannel CNI 虽然可以保持应用程序正常运行,但集群将忽略东西向(Inter-Pod)过滤规则*。

### 2. 自动检查与依赖项

助手会启动一个 "Pre-flight check" 脚本,以验证 Docker 和 K3s API 的安全配置。主机先决条件:

* K3s (`curl -sfL https://get.k3s.io | sh -`).

* Docker (`sudo apt install docker.io -y`).

* Python 3 & Pip.

### 3. 快速启动流程

```

# 克隆仓库

git clone [https://gitlab.com/portfolio-kamal-guidadou/k-guard.git](https://gitlab.com/portfolio-kamal-guidadou/k-guard.git)

cd k-guard/installer

# 授予执行权限

chmod +x kguard-installer

# 启动安装

./kguard-installer

```

### 4. 基础设施与 RBAC

* **Persistence**: 使用 5GB 的 `PersistentVolumeClaim` (PVC) 用于 Trivy 数据库缓存,确保超快的重复扫描速度。

* **RBAC Policy**: 细粒度的 `ClusterRole` 配置,专门授权读取 metrics、重启 Pods 和管理 `NetworkPolicies`。

* **Performance**: 针对 Kamatera VPS 优化的资源限制 (Requests: 500m CPU / 1Gi RAM | Limits: 1.5 CPU / 2Gi RAM)。

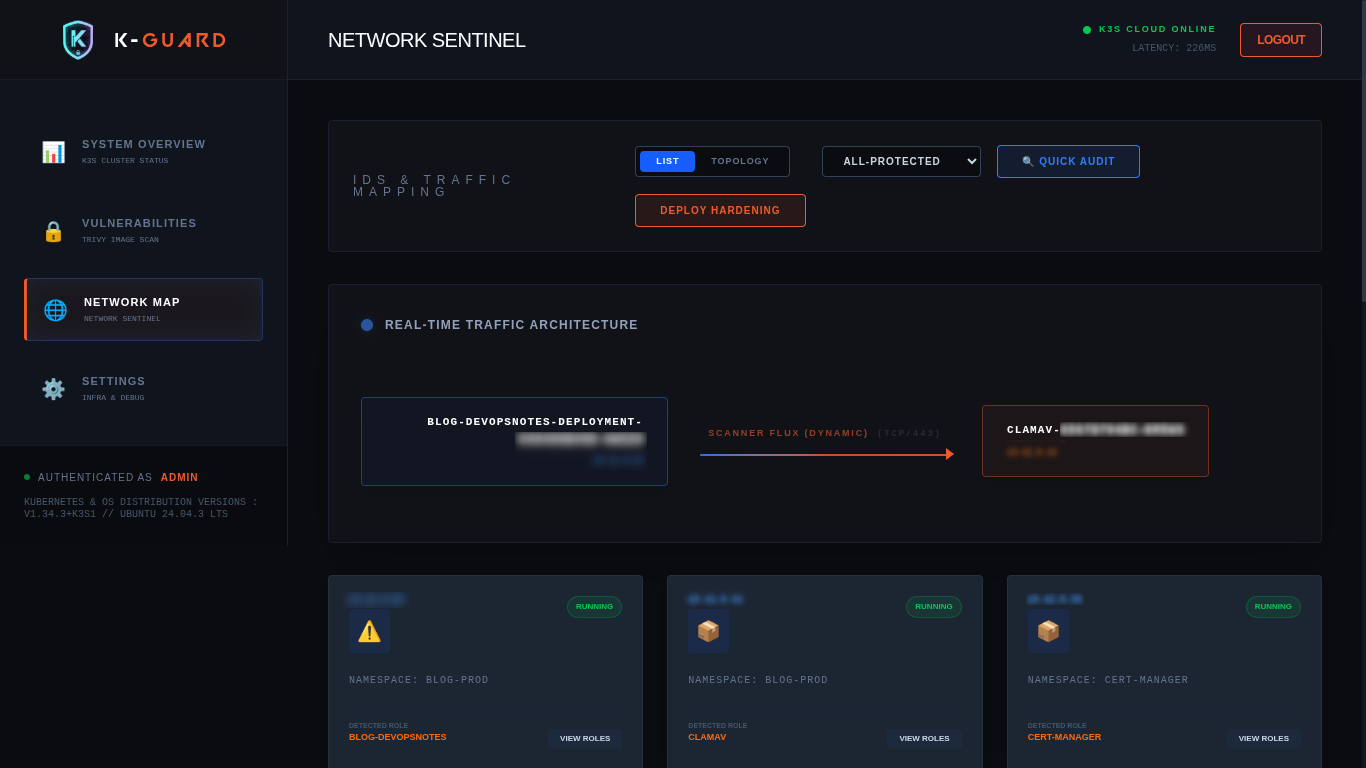

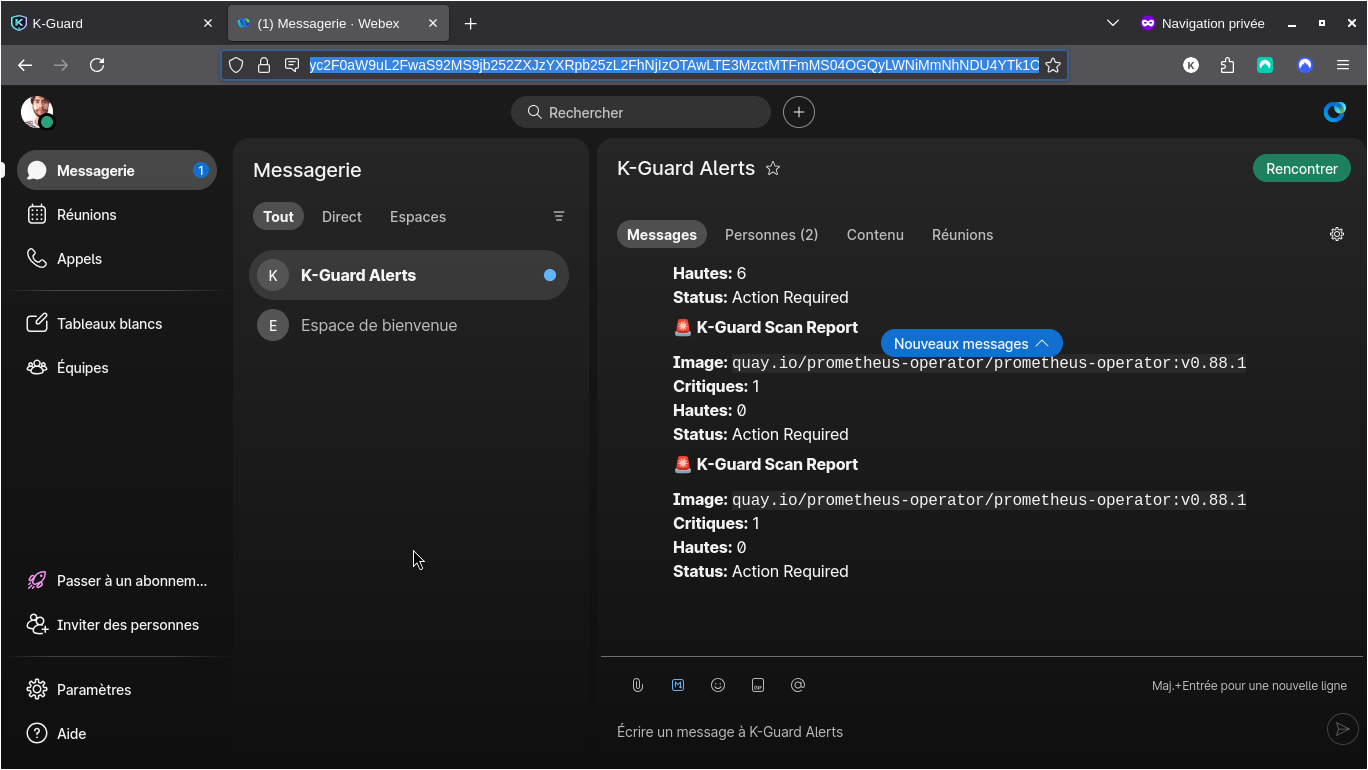

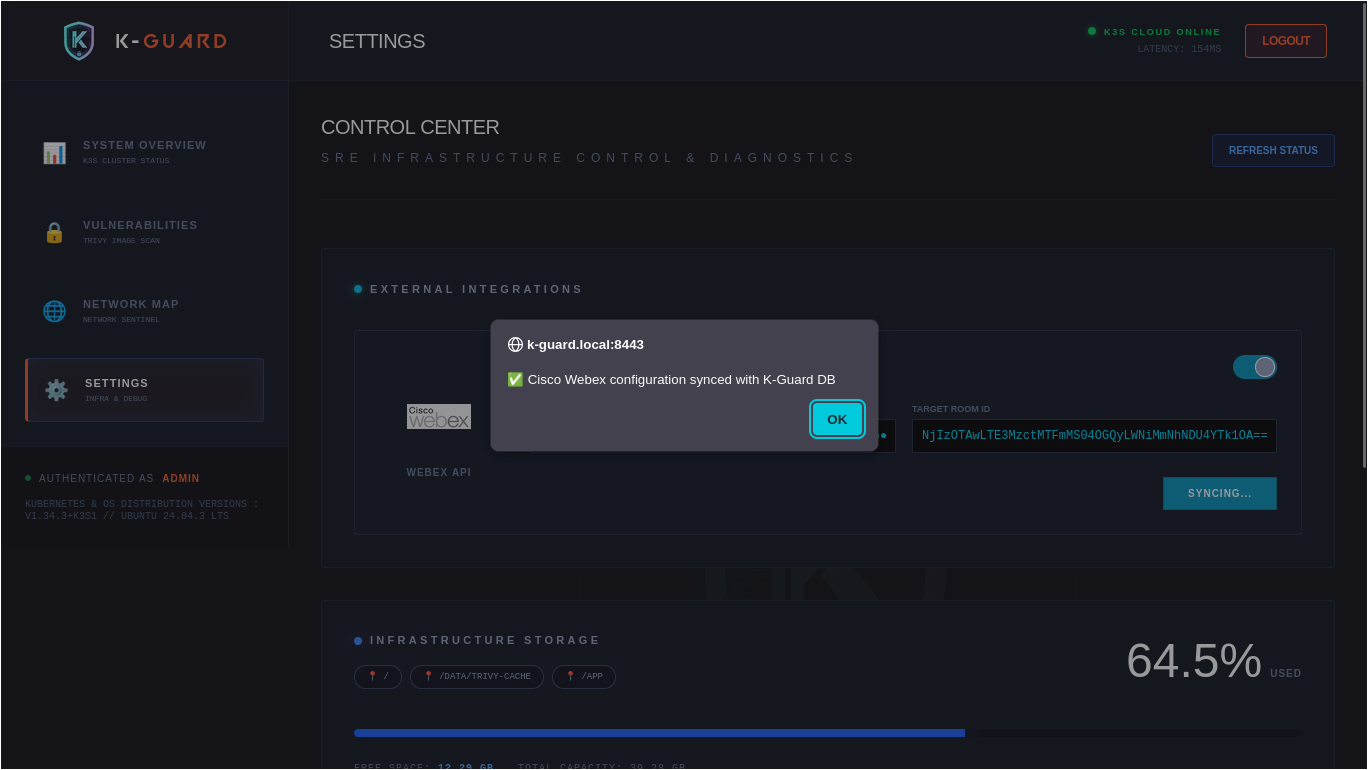

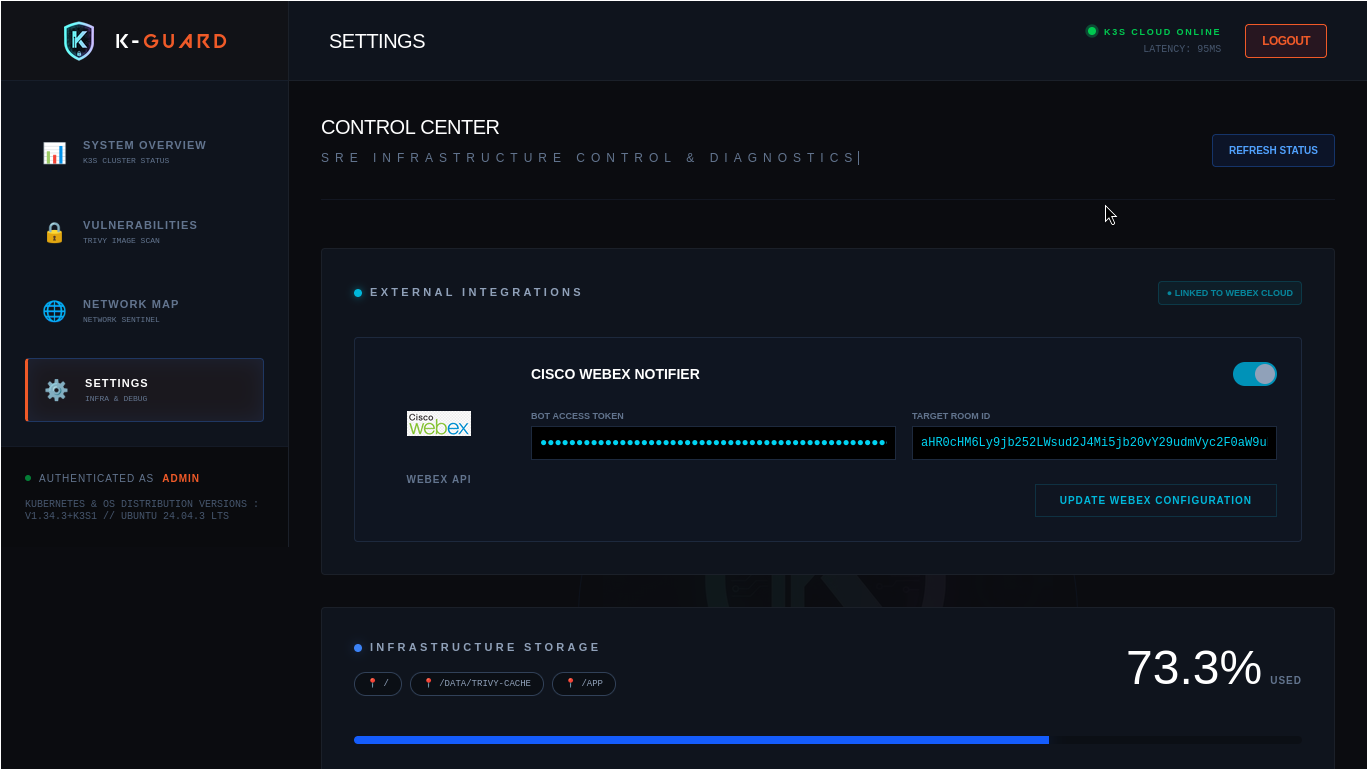

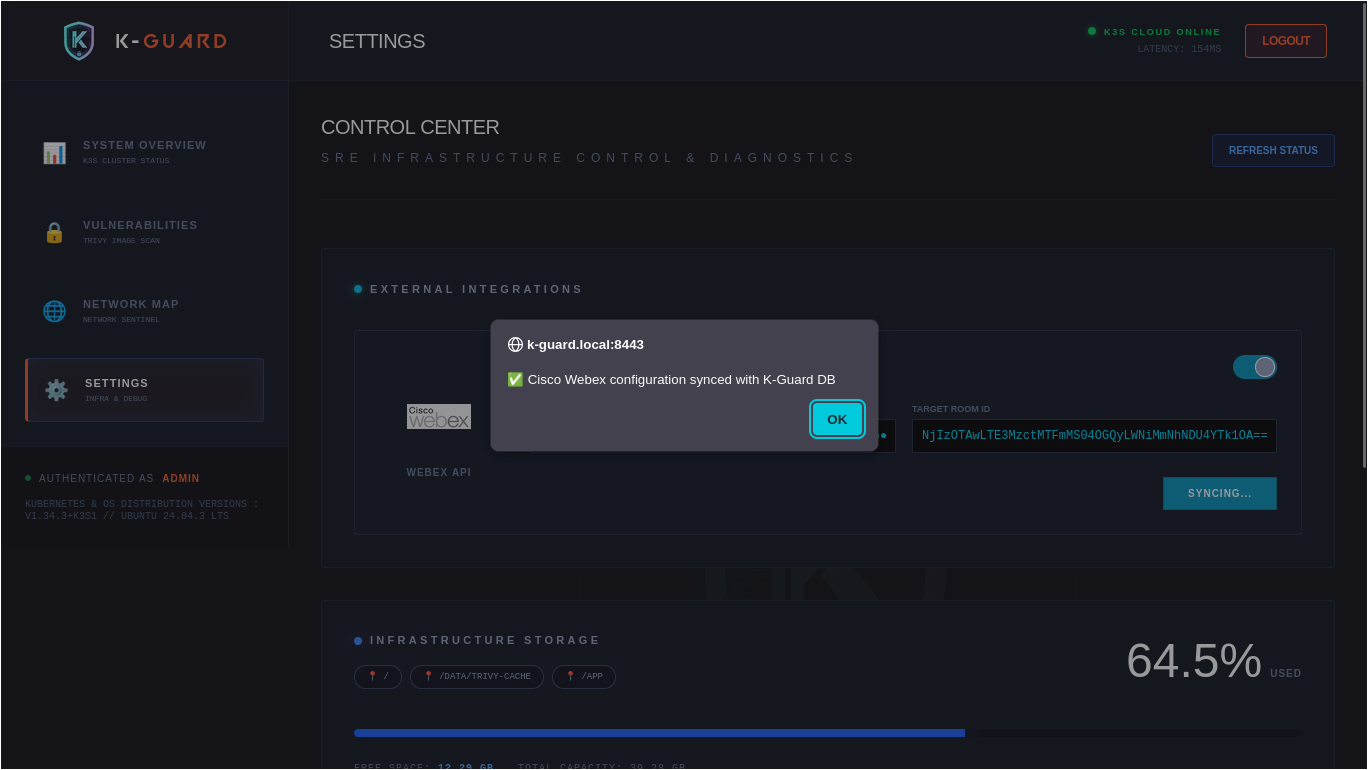

## 🛰️ Cisco Webex 集成

将技术安全审计转换为实时运营告警:

1. **Enable**: 直接从 **Settings** 面板启用 Webex 通知器。

2. **Configure**: 输入您的 `Bot Access Token` 和 `Target Room ID`。

3. **Validate**: 设置仅在连接测试成功后才会持久化存储在 SQLite 数据库 `kguard.db` 中。

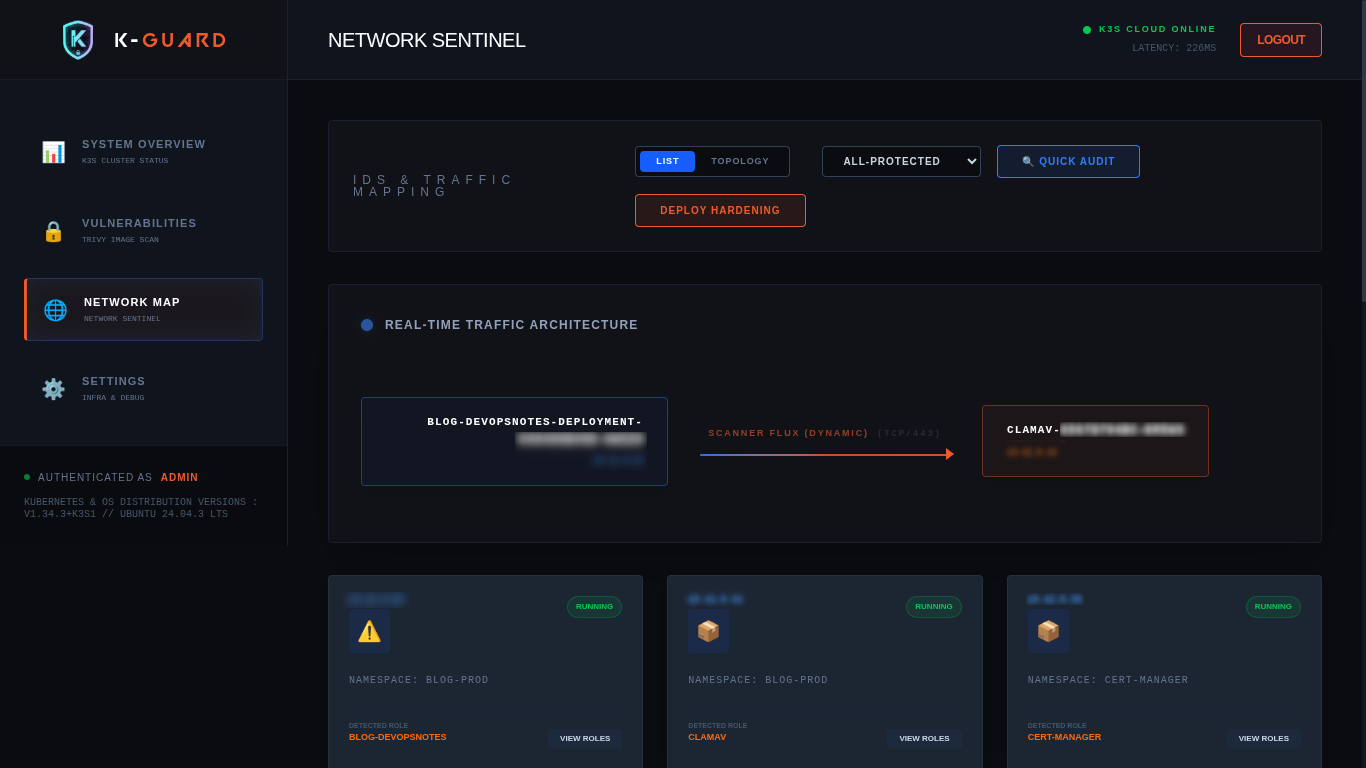

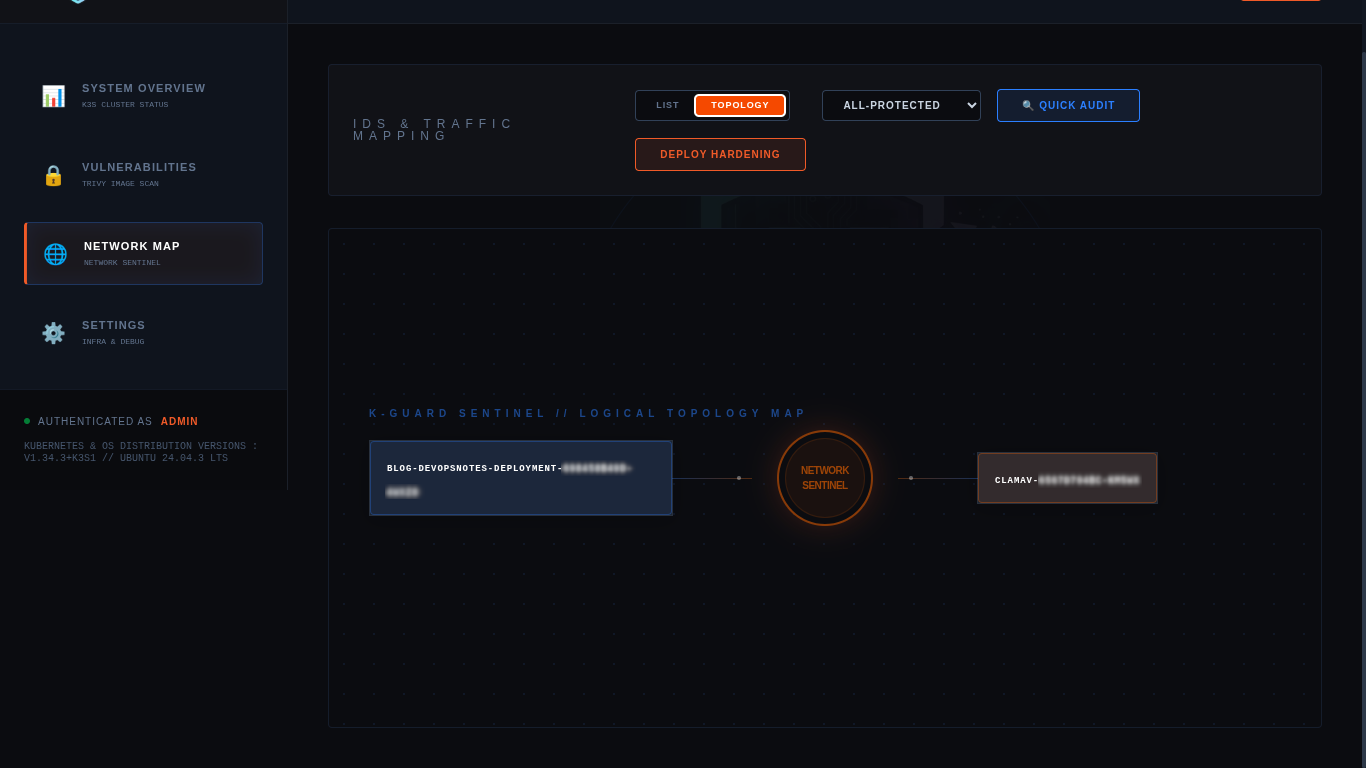

## 🛡️ Network Policy ( Network Sentinel )

K-Guard 通过幂等的 Ansible playbooks 执行 Zero-Trust 安全态势:

* **Default Deny**: 对所有受保护的命名空间进行全局入站和出站隔离(此处的示例需替换为您的命名空间:`k-guard`, `blog-prod`, `portfolio-prod` 等)。

* **Selective Egress**: 仅允许在端口 443 上向关键 API (Webex, Google Indexing, MongoDB Atlas) 发出的出站流量。

* **Visual Topology**: 动态流量映射,并在集群中直观识别易受攻击的节点。

## 👤 联系方式与致谢

© 2026 - **Kamal Guidadou** *DevSecOps, SRE & Cloud Security*

* 🌐 **Portfolio** : [https://portfolio.devopsnotes.org](https://portfolio.devopsnotes.org)

* ✍️ **Cyber/Tech 博客** : [https://blog.devopsnotes.org](https://blog.devopsnotes.org)

🇫🇷 [法语版本](#french)

# 🛡️ K-Guard: DevSecOps & SRE 编排器

**K-Guard** 是一个针对 K3s 集群的安全治理和可观测性平台。它自动化了完整的安全生命周期:审计、网络修复和 ChatOps 告警。

## 📍 概览

* [🧪 Tech Stack](#en-tech-stack)

* [🚀 核心功能](#en-key-features)

* [🛠️ 安装与设置](#en-installation--setup)

* [1. CLI 安装程序](#en-1-cli-installer-go)

* [⚠️ 网络隔离建议 (CNI)](#en-network-isolation-recommendation)

* [2. 自动检查与依赖项](#en-2-auto-check--dependencies)

* [3. 快速启动流程](#en-3-quick-start-procedure)

* [4. 基础设施与 RBAC](#en-4-infrastructure--rbac)

* [🛰️ Cisco Webex 集成](#en-cisco-webex-integration)

* [🛡️ Network Policy (Network Sentinel)](#en-network-policy--network-sentinel)

* [👤 联系方式与致谢](#en-contact--credits)

## 🧪 Tech Stack

* **Backend**: FastAPI (Python), Ansible Core, Trivy.

* **Frontend**: Vue.js 3, Tailwind CSS, Axios (JWT Auth).

* **Installer**: Go (Bubble Tea / Lipgloss).

* **OS/Infra**: Ubuntu 24.04 LTS, K3s, Kamatera VPS.

## 🚀 核心功能

* **Trivy Security Engine**: 直接从 UI 扫描容器镜像的漏洞。

* **Network Sentinel**: 通过 Ansible playbooks 实现幂等的 Zero-Trust NetworkPolicies。

* **Cisco Webex ChatOps**: 实时事件告警,并在 SQLite 中持久化集成设置。

* **SRE Control Center**: 实时监控集群延迟、存储诊断和 Pod 健康状况。

## 🛠️ 安装与设置

### 1. CLI 安装程序

通过专用的 **Go** 安装程序部署完整技术栈:

* 检查系统依赖和 Docker socket 的可访问性。

* 使用 `bcrypt` 对凭据进行安全哈希处理。

* 将 secrets 同步到 K3s 并部署核心 manifests。

### ⚠️ *网络隔离建议 (CNI)*

*为了通过 Network Policies 确保严格的微分段,实施高级 CNI (Calico, Cilium, Kube-router) 至关重要。使用默认的 Flannel CNI 虽然可以保持应用程序正常运行,但集群将忽略东西向过滤规则*。

### 2. 自动检查与依赖项

助手会启动一个 "Pre-flight check" 脚本,以验证 Docker 和 K3s API 的安全配置。主机先决条件:

* K3s (`curl -sfL https://get.k3s.io | sh -`).

* Docker (`sudo apt install docker.io -y`).

* Python 3 & Pip.

### 3. 快速启动流程

```

# 克隆仓库

git clone [https://gitlab.com/portfolio-kamal-guidadou/k-guard.git](https://gitlab.com/portfolio-kamal-guidadou/k-guard.git)

cd k-guard/installer

# 授予执行权限

chmod +x kguard-installer

# 启动安装

./kguard-installer

```

### 4. 基础设施与 RBAC

* **Persistence**: 使用 5GB 的 `PersistentVolumeClaim` (PVC) 用于 Trivy 数据库缓存,确保超快的重复扫描速度。

* **RBAC Policy**: 细粒度的 `ClusterRole` 配置,专门授权读取 metrics、Pod 修复和 `NetworkPolicy` 管理。

* **Performance**: 针对 Kamatera VPS 优化的资源限制 (Requests: 500m CPU / 1Gi RAM | Limits: 1.5 CPU / 2Gi RAM)。

## 🛰️ Cisco Webex 集成

将技术安全审计转换为实时运营告警:

1. **Enable**: 直接从 **Settings** 面板切换启用 Webex 通知器。

2. **Configure**: 输入您的 `Bot Access Token` 和 `Target Room ID`。

3. **Validate**: 设置仅在连接测试成功后才会持久化存储在 `kguard.db` SQLite 数据库中。

## 🛡️ Network Policy ( Network Sentinel )

K-Guard 通过幂等的 Ansible playbooks 执行 Zero-Trust 安全态势:

* **Default Deny**: 对所有受保护的命名空间 (`k-guard`, `blog-prod`, `portfolio-prod` 等) 进行全局入站和出站隔离。

* **Selective Egress**: 仅允许在端口 443 上向关键 API (Webex, Google Indexing, MongoDB Atlas) 发出的授权出站流量。

* **Visual Topology**: 动态流量映射,并在集群中直观识别易受攻击的节点。

## 👤 联系方式与致谢

© 2026 - **Kamal Guidadou** *DevSecOps, SRE & Cloud Security*

* 🌐 **Portfolio**: [https://portfolio.devopsnotes.org](https://portfolio.devopsnotes.org)

* ✍️ **Tech 博客**: [https://blog.devopsnotes.org](https://blog.devopsnotes.org)

标签:Ansible, API集成, AV绕过, ChatOps, Chrome Headless, Cisco Webex, DevSecOps, FastAPI, FTP漏洞扫描, Go, GPT, JSONLines, K3s, K8s API, Kubernetes安全, NetDevOps, Network Policy, Ruby工具, SRE, Vue.js, Web截图, 上游代理, 偏差过滤, 可观测性, 安全编排, 容器安全, 日志审计, 模块化设计, 漏洞管理, 系统提示词, 网络加固, 自动化修复, 请求拦截, 逆向工具, 零信任