averonsec/security-case-examples

GitHub: averonsec/security-case-examples

Stars: 1 | Forks: 0

# 安全案例示例

安全案例研究样本(仅供教育目的)

# 反射型 XSS —— 案例研究

## 概述

我在一个搜索端点中发现了一个反射型跨站脚本漏洞。

用户控制的输入在未经适当输出编码的情况下被渲染。

该问题已负责任地报告给厂商。

本文档包含一份经脱敏处理的技术摘要。

## 漏洞类型

反射型跨站脚本 (XSS)

## 受影响组件

搜索功能 (query 参数)

## 技术细节

应用程序直接将用户输入反射到 HTML 响应中。

渲染前未应用输出编码。

因此,可以在用户浏览器上下文中执行任意 JavaScript。

## 影响

- Session token 泄露(如果未受 HttpOnly 保护)

- 账户接管风险

- 客户端内容篡改

- 钓鱼或重定向场景

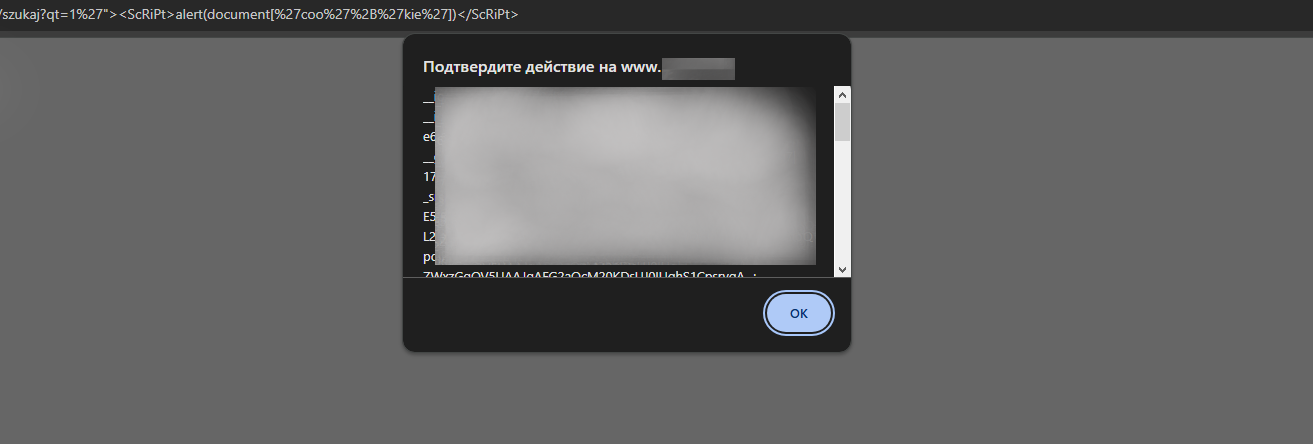

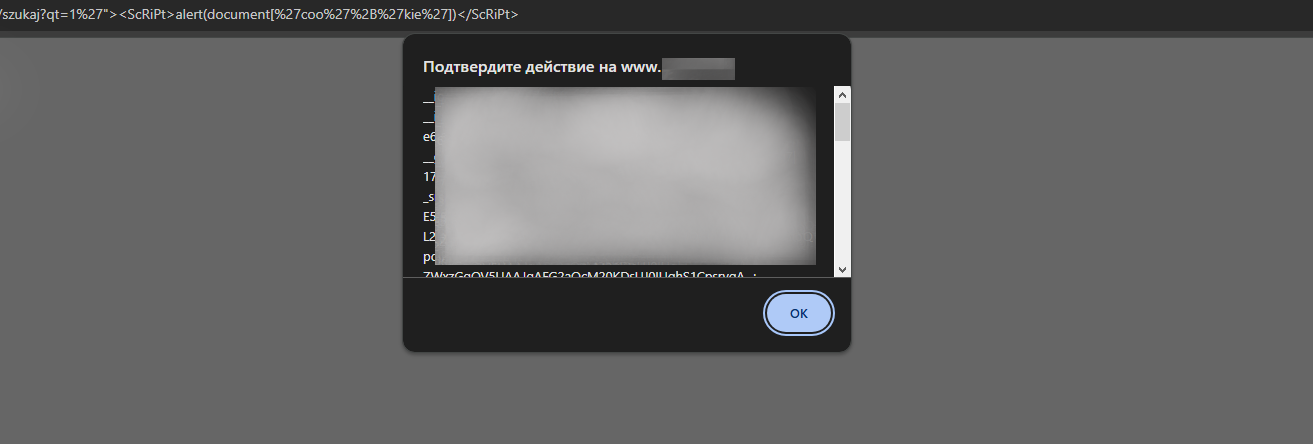

## 概念验证

脱敏截图:

## 修复建议

- 严格的输入验证

- 基于上下文的输出编码

- 为 session cookies 应用 HttpOnly 和 Secure 标记

- 考虑实施内容安全策略 (CSP)

独立安全研究员

## 修复建议

- 严格的输入验证

- 基于上下文的输出编码

- 为 session cookies 应用 HttpOnly 和 Secure 标记

- 考虑实施内容安全策略 (CSP)

独立安全研究员

## 修复建议

- 严格的输入验证

- 基于上下文的输出编码

- 为 session cookies 应用 HttpOnly 和 Secure 标记

- 考虑实施内容安全策略 (CSP)

独立安全研究员

## 修复建议

- 严格的输入验证

- 基于上下文的输出编码

- 为 session cookies 应用 HttpOnly 和 Secure 标记

- 考虑实施内容安全策略 (CSP)

独立安全研究员标签:API密钥检测, CSP, HTTP安全, meg, PoC, Proof of Concept, RCE, Sanitized Report, SSRF, Web安全, XSS, 会话劫持, 信息安全, 安全标准, 暴力破解, 案例分析, 漏洞情报, 漏洞案例, 白帽黑客, 编程工具, 网络安全, 蓝队分析, 虚拟机镜像, 跨站脚本攻击, 输入验证, 输出编码, 远程代码执行, 错误配置, 防御 remediation, 防御加固, 隐私保护