Rootless-Ghost/Threat-Intel-Dashboard

GitHub: Rootless-Ghost/Threat-Intel-Dashboard

一个基于 Python 的威胁情报仪表板,聚合多源 IOC 并提供可视化分析,以提升 SOC 运营效率。

Stars: 0 | Forks: 0

# 🎯 威胁情报仪表板

一个基于 Python 的威胁情报工具,可聚合多个来源的 IOC(入侵指标),执行信誉查询,并为 SOC 分析员提供可操作的智能信息。

## 功能特性

- **IOC 查询**:检查 IP、域名和文件哈希是否匹配威胁情报来源

- **多源聚合**:集成 VirusTotal、AbuseIPDB 和 AlienVault OTX

- **信誉评分**:基于多个数据点计算风险评分

- **Web 仪表板**:基于 Flask 的简洁界面,便于交互

- **命令行模式**:用于快速查询和脚本操作的 CLI

- **导出结果**:将发现保存为 JSON 以便报告

## 演示

### Web 界面

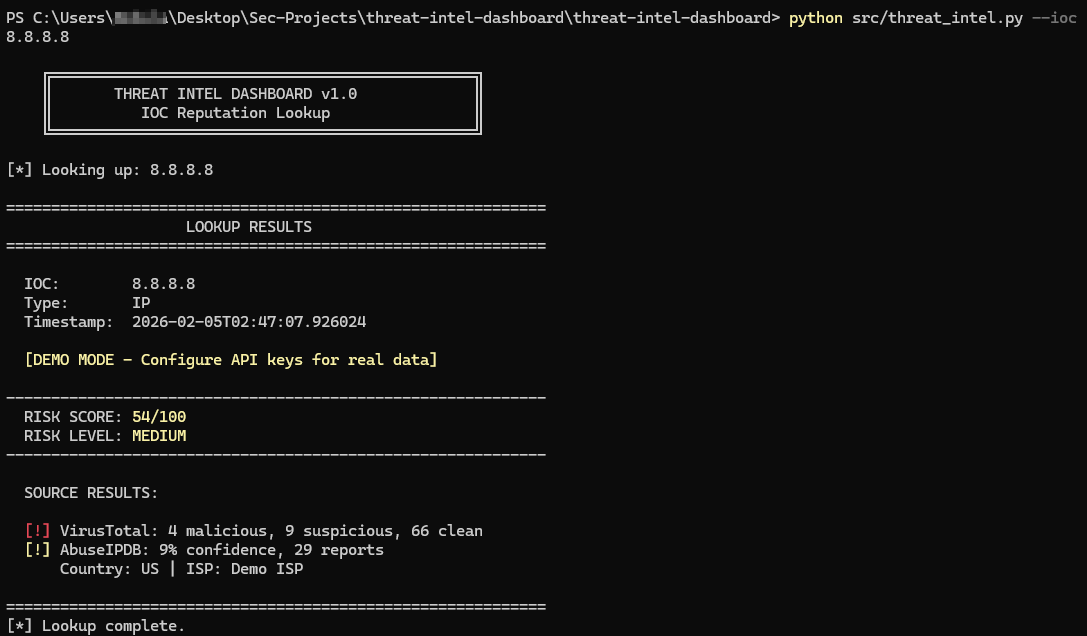

### 命令行模式

## 安装

```

git clone https://github.com/YOUR_USERNAME/threat-intel-dashboard.git

cd threat-intel-dashboard

pip install -r requirements.txt

```

## 配置

创建包含 API 密钥的 `config.yaml` 文件(提供免费的限额):

```

api_keys:

virustotal: "your_api_key_here"

abuseipdb: "your_api_key_here"

alienvault: "your_api_key_here"

```

获取免费 API 密钥:

- [VirusTotal](https://www.virustotal.com/gui/join-us) - 每分钟 4 次请求免费

- [AbuseIPDB](https://www.abuseipdb.com/register) - 每天 1000 次免费检查

- [AlienVault OTX](https://otx.alienvault.com/) - 免费无限制

## 使用方法

### Web 仪表板

```

python src/app.py

# 打开 http://localhost:5000

```

### 命令行

```

# 查找 IP 地址

python src/threat_intel.py --ioc 8.8.8.8 --type ip

# 查找域名

python src/threat_intel.py --ioc evil-domain.com --type domain

# 查找文件哈希

python src/threat_intel.py --ioc 44d88612fea8a8f36de82e1278abb02f --type hash

# 导出结果到 JSON

python src/threat_intel.py --ioc 8.8.8.8 --type ip --output results.json

```

## 项目结构

```

threat-intel-dashboard/

├── src/

│ ├── app.py # Flask web application

│ ├── threat_intel.py # Core lookup functionality

│ └── providers/ # API provider modules

├── templates/ # HTML templates

├── static/ # CSS/JS assets

├── output/ # Exported reports

├── config.yaml # API configuration

├── requirements.txt

└── README.md

```

## 支持的 IOC 类型

| 类型 | 描述 | 检查来源 |

|------|-------------|-----------------|

| IP 地址 | IPv4/IPv6 地址 | VirusTotal、AbuseIPDB、AlienVault |

| 域名 | 域名 | VirusTotal、AlienVault |

| 哈希值 | MD5、SHA1、SHA256 | VirusTotal、AlienVault |

| URL | 完整 URL | VirusTotal |

## 风险评分

仪表板会计算一个综合风险评分(0-100):

| 评分 | 风险等级 | 描述 |

|------|-------------|-------------|

| 0-20 | 清洁 | 无恶意指标 |

| 21-40 | 低 | 轻微标记,可能为良性 |

| 41-60 | 中等 | 存在可疑指标 |

| 61-80 | 高 | 多个恶意指标 |

| 81-100 | 严重 | 已确认恶意 |

## 与 Nebula Forge 集成

威胁情报仪表板占据 Nebula Forge 流水线中的 **Detect** 阶段,作为所有规则生成上游的 IOC 增强源。

### 威胁情报仪表板 → detection-pipeline

detection-pipeline 查询威胁情报仪表板,对 IOC 执行 VirusTotal 和 AbuseIPDB 信誉增强,随后在触发配置的阈值时,同步触发 SigmaForge、YaraForge 和 SnortForge,生成 Sigma、YARA 和 Snort 规则,整个过程无需分析师干预。

detection-pipeline 在其 `config.yaml` 中配置的 URL 处指向威胁情报仪表板:

```

threat_intel_url: "http://127.0.0.1:5000"

```

## 路线图

- [x] 项目初始化

- [x] CLI IOC 查询

- [x] VirusTotal 集成

- [x] AbuseIPDB 集成

- [x] 风险评分

- [x] Web 仪表板

- [ ] AlienVault OTX 集成

- [ ] 批量 IOC 导入(CSV)

- [ ] 历史查询缓存

- [ ] MITRE ATT&CK 映射

## 许可证

本项目采用 MIT 许可证授权——详情参见 [LICENSE](LICENSE)。

由 [Rootless-Ghost](https://github.com/Rootless-Ghost) 构建

标签:API集成, Flask, IOC情报, IOC查询, IOC跟踪, IP查询, JSON导出, masscan, Python, Web仪表盘, 仪表盘, 信誉评分, 免费威胁情报, 可观测性, 可视化分析, 后端开发, 命令行界面, 域名查询, 外星漏洞OTX, 多模态安全, 多源聚合, 威胁情报, 威胁情报平台, 威胁情报聚合, 安全运营中心, 开发者工具, 数据库接管, 文件哈希查询, 无后门, 滥用IP数据库, 病毒总览, 系统独立性, 网络威胁, 网络映射, 逆向工具