adibirzu/openclaw-security-monitor

GitHub: adibirzu/openclaw-security-monitor

为自托管 OpenClaw AI 代理提供纵深防御安全监控,检测恶意技能、信息窃取程序和 13+ 个已知 CVE 漏洞,并提供自动修复能力。

Stars: 13 | Forks: 0

# OpenClaw 安全监控

为 [OpenClaw](https://github.com/openclawai/openclaw) 部署提供主动安全监控、威胁扫描和实时可视性。检测来自 **ClawHavoc** 活动(824+ 个恶意技能)、**AMOS stealer**、**Vidar infostealer**、**ClawJacked** WebSocket 暴力破解、供应链攻击、内存投毒、日志投毒、SSRF、**13+ 个 CVE** 和 **20+ 个 GHSA** 的威胁。

## 为什么存在此项目

2026 年 1 月下旬,安全研究人员发现 **ClawHub 上所有技能中有 12% 是恶意的** —— 在多个活动中,2,857 个技能中有 341 个是恶意的。到 2 月中旬,这一数字扩展到 **824+ 个恶意技能** 和 **1,184 个恶意软件包**,涉及 12 个发布者账户(Antiy CERT)。Snyk 的 ToxicSkills 研究发现 **ClawHub 上所有技能中有 36% 包含安全缺陷**(扫描了 3,984 个)。

主要活动 ClawHavoc 分发了 Atomic Stealer (AMOS) macOS 信息窃取程序,针对加密货币钱包、SSH 凭据和浏览器密码。2 月,Hudson Rock 发现了 **专门针对 OpenClaw 代理身份的 Vidar 信息窃取程序变种** —— 窃取 openclaw.json、device.json、soul.md 和 memory.md 文件。

与此同时,CVE-2026-25253 表明,单个恶意链接可以通过 WebSocket 劫持在任何 OpenClaw 实例上实现完全的远程代码执行 —— 即使是那些绑定到 localhost 的实例。**ClawJacked** 攻击(2 月 26 日,Oasis Security)表明,恶意网站可以在没有速率限制的情况下暴力破解 localhost WebSocket 密码。**CVE-2026-28363**(CVSS 9.9)揭示了通过 GNU 长选项缩写关键的 safeBins 绕过。总共已披露 **13+ 个 CVE 和 20+ 个 GHSA**,包括 SSRF、exec 绕过、ACP 自动批准绕过、webhook 伪造、日志投毒等。

在 82 个国家/地区暴露了 **135,000+ 个实例**,其中 **12,812 个可通过 RCE 利用**。包括 CrowdStrike、Bitdefender、Palo Alto Networks、Cisco 和 Kaspersky 在内的主要安全公司已发布建议。Meta 已禁止企业设备使用 OpenClaw。

本项目为自托管 OpenClaw 安装提供纵深防御监控。**最低安全版本:v2026.2.26**。

## 功能

- **40 项安全扫描**,涵盖 C2 基础设施、窃取程序、反向 shell、凭据泄露、内存投毒、SKILL.md 注入、WebSocket 劫持、ClawJacked 暴力破解、SSRF、safeBins 绕过、ACP 自动批准、PATH 劫持、环境变量覆盖注入、深度链接截断、日志投毒、DM/工具/沙箱策略、持久化机制、插件审计、Docker 安全、MCP 加固等

- **IOC 数据库**,包含已知的 C2 IP、恶意域名、文件哈希、发布者黑名单和技能名称模式

- **自动更新的 IOC 源**,从上游提取最新的威胁情报

- **Web 仪表板**(深色主题,零依赖),具有实时状态、进程树、网络监控和扫描历史记录

- **每日自动扫描**,并提供 Telegram 告警

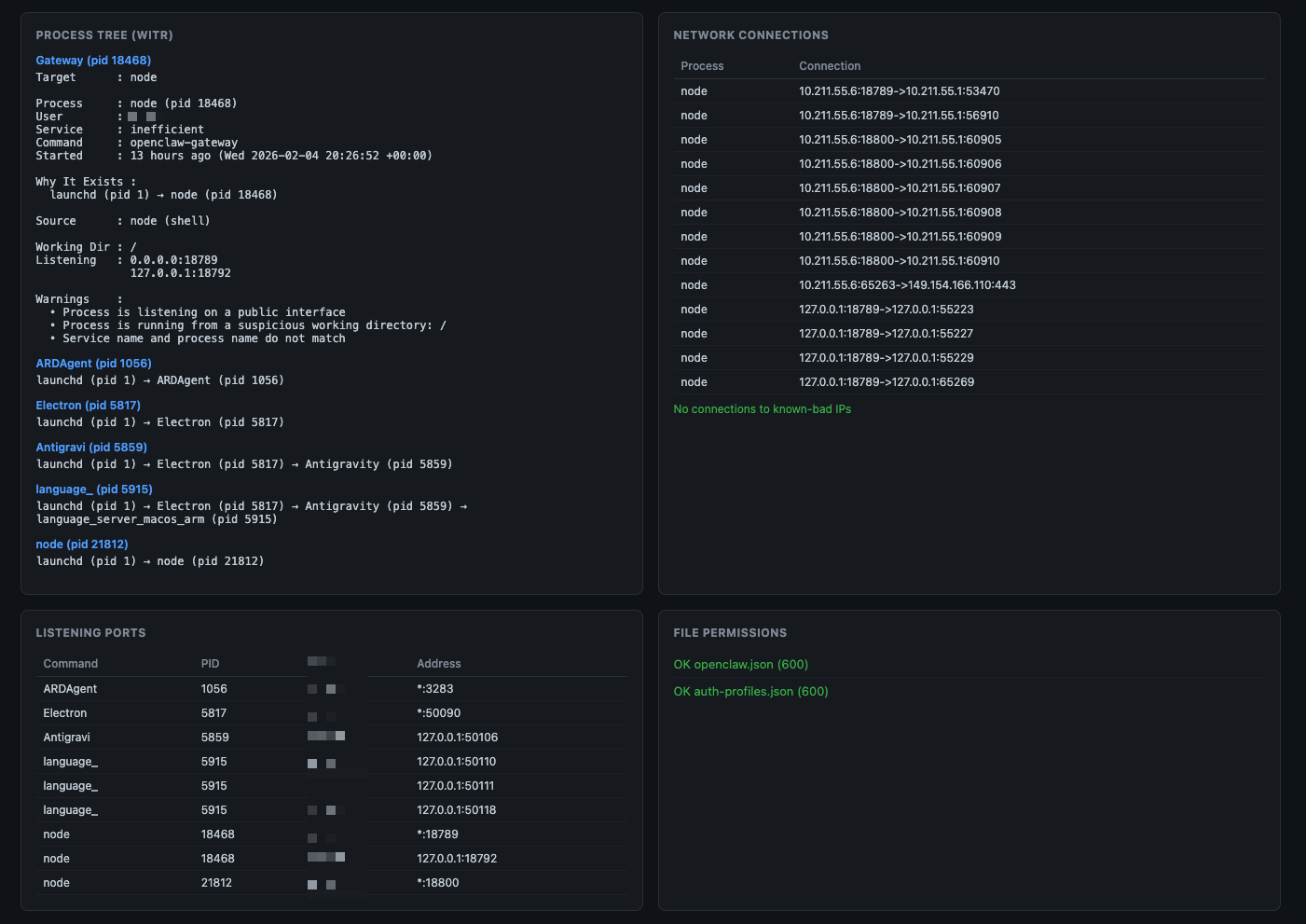

- 通过 [witr](https://github.com/pranshuparmar/witr) 集成进行**进程祖先追踪**

## 快速开始

```

# 克隆

git clone https://github.com/adibirzu/openclaw-security-monitor.git

cd openclaw-security-monitor

# 使脚本可执行

chmod +x scripts/*.sh

# 运行扫描

./scripts/scan.sh

# 自动修复常见发现

./scripts/remediate.sh

# 启动 Web Dashboard

node dashboard/server.js

# 打开 http://localhost:18800

# 更新 IOC 数据库

./scripts/update-ioc.sh

# 安装每日 Cron (06:00 UTC)

crontab -l | { cat; echo "0 6 * * * $(pwd)/scripts/daily-scan-cron.sh"; } | crontab -

```

## 架构

```

openclaw-security-monitor/

scripts/

scan.sh # 32-point threat scanner (v2.2)

remediate.sh # Orchestrator: scan + per-check remediation

remediate/

_common.sh # Shared helpers (log, confirm, fix_perms)

check-01-c2-ips.sh ... check-32-mcp-security.sh # 32 per-check scripts

dashboard.sh # CLI security dashboard with witr

network-check.sh # Network activity monitor

daily-scan-cron.sh # Cron wrapper + Telegram alerts

telegram-setup.sh # Telegram notification setup

update-ioc.sh # IOC database updater

ioc/

c2-ips.txt # Known C2 IP addresses

malicious-domains.txt # Payload/exfil domains

file-hashes.txt # Known malicious file hashes

malicious-publishers.txt # Blacklisted ClawHub accounts

malicious-skill-patterns.txt # Malicious skill naming patterns

dashboard/

server.js # Node.js HTTP server (zero npm deps)

index.html # Single-file dark-themed SPA

docs/

threat-model.md # Threat model and attack vectors

```

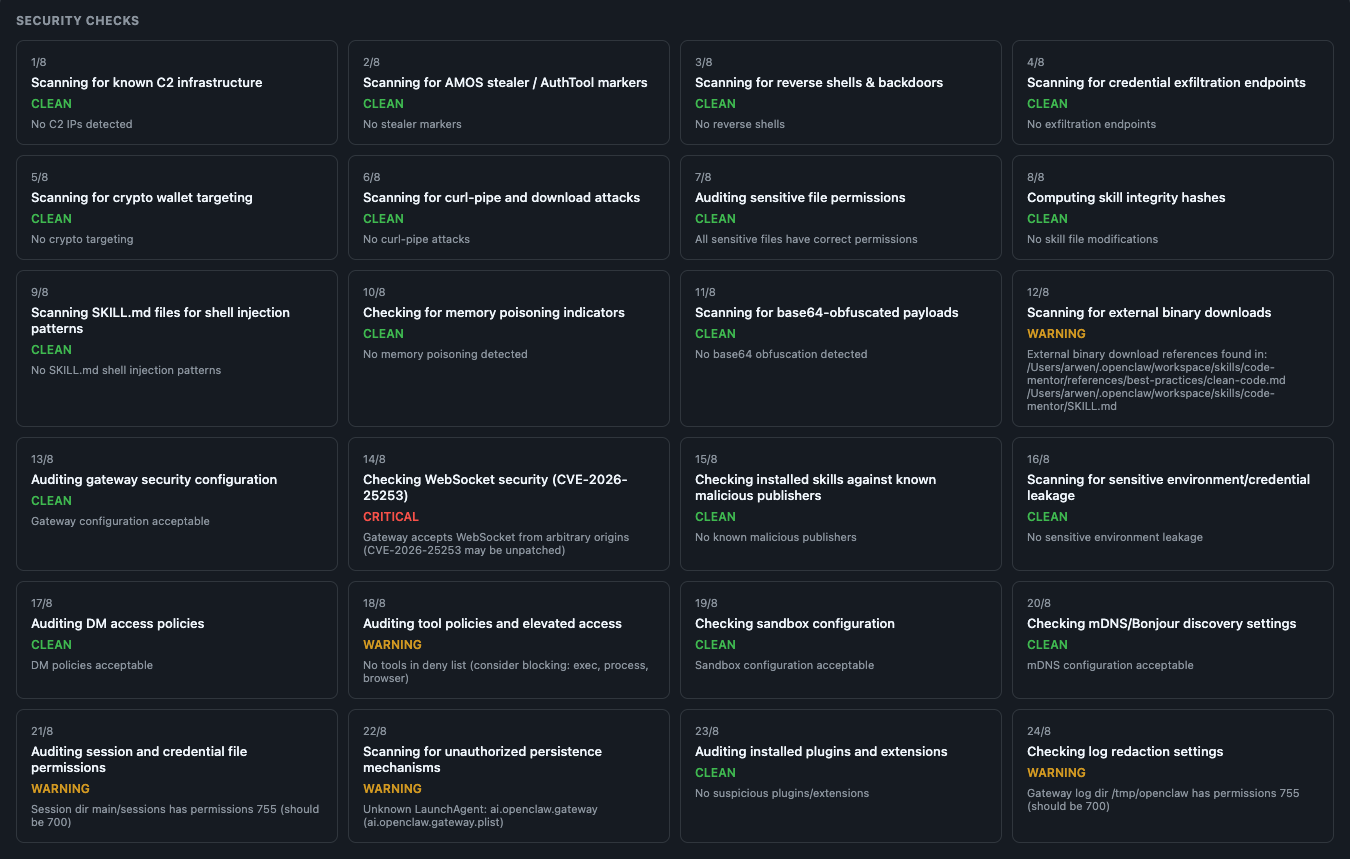

## 扫描检查 (32)

| # | 检查项 | 严重程度 | 检测内容 |

|---|-------|----------|---------|

| 1 | C2 Infrastructure | CRITICAL | 技能代码中的已知 C2 IP(91.92.242.x 等) |

| 2 | AMOS Stealer | CRITICAL | AuthTool、Atomic Stealer、osascript 凭据窃取 |

| 3 | Reverse Shells | CRITICAL | bash/python/perl/ruby/php/lua 反向 shell |

| 4 | Credential Exfiltration | CRITICAL | webhook.site、pipedream、ngrok、burpcollaborator |

| 5 | Crypto Wallet Targeting | WARNING | 助记词、私钥、交易所 API 密钥 |

| 6 | Curl-Pipe Attacks | WARNING | `curl\|sh`、`wget\|bash`、远程脚本执行 |

| 7 | File Permissions | WARNING | 权限 > 600 的配置文件 |

| 8 | Skill Integrity | WARNING | 自上次扫描以来 SKILL.md 哈希值发生变化 |

| 9 | SKILL.md Injection | WARNING | Prerequisites/install 部分中的 Shell 命令 |

| 10 | Memory Poisoning | CRITICAL | SOUL.md、MEMORY.md、IDENTITY.md 中的 Prompt injection |

| 11 | Base64 Obfuscation | WARNING | 编码载荷(glot.io 风格的投递) |

| 12 | Binary Downloads | WARNING | .exe、.dmg、.pkg 引用,受密码保护的 ZIP |

| 13 | Gateway Config | CRITICAL | 认证已禁用、LAN 暴露、版本检查 |

| 14 | WebSocket Security | CRITICAL | CVE-2026-25253 origin 验证绕过 |

| 15 | Malicious Publishers | CRITICAL | 来自已知恶意 ClawHub 账户的技能 |

| 16 | Environment Leakage | WARNING | 读取 .env、.ssh、.aws、keychain 文件的技能 |

| 17 | DM Policy Audit | WARNING | Channel dmPolicy 设置为 "open",wildcard allowFrom |

| 18 | Tool Policy Audit | CRITICAL | 具有通配符访问权限的提权工具,空的拒绝列表 |

| 19 | Sandbox Config | WARNING | 沙箱已禁用或设置为 "off" |

| 20 | mDNS/Bonjour Exposure | WARNING | mDNS 在 "full" 模式下广播(泄露路径) |

| 21 | Session/Credential Perms | WARNING | 凭据目录、会话、主目录权限 |

| 22 | Persistence Mechanisms | WARNING | 未授权的 LaunchAgents、crontabs、systemd 服务 |

| 23 | Plugin/Extension Audit | CRITICAL | 带有 exec 模式或恶意域名的扩展 |

| 24 | Log Redaction Audit | WARNING | 日志脱敏已禁用,全局可读的日志目录 |

| 25 | Reverse Proxy Bypass | CRITICAL | 通过配置错误的反向代理绕过 Localhost 信任 |

| 26 | Exec-Approvals Audit | CRITICAL | 不安全的远程 exec 批准,缺少批准提示 |

| 27 | Docker Security | CRITICAL | Root 容器、Docker 套接字挂载、特权模式 |

| 28 | Node.js CVE Check | WARNING | CVE-2026-21636 权限模型绕过(Node < 22.12) |

| 29 | Plaintext Credentials | WARNING | 配置中的未加密 API 密钥(sk-、AKIA、ghp_、xoxb-) |

| 30 | VS Code Trojans | CRITICAL | 伪造的 ClawdBot/OpenClaw VS Code 扩展(Aikido/JFrog) |

| 31 | Internet Exposure | WARNING | Gateway 监听在非回环 / 通配符接口上 |

| 32 | MCP Server Security | CRITICAL | 无限制的 MCP 服务器,工具描述中的 Prompt injection |

| 33 | ClawJacked Protection | CRITICAL | localhost 上的 WebSocket 暴力破解,无速率限制(Oasis Security) |

| 34 | SSRF Protection | WARNING | CVE-2026-26322 gateway tool SSRF,CVE-2026-27488 cron webhook SSRF |

| 35 | safeBins Bypass | CRITICAL | CVE-2026-28363(CVSS 9.9)GNU 长选项缩写绕过 |

| 36 | ACP Auto-Approval | WARNING | GHSA-7jx5(CVSS 8.2)不受信任的元数据绕过批准提示 |

| 37 | PATH Hijacking | CRITICAL | GHSA-jqpq 通过用户控制的 PATH 目录进行命令劫持 |

| 38 | Env Override Injection | WARNING | GHSA-82g8 skill env 覆盖重定向 OpenClaw 流量 |

| 39 | Deep Link Truncation | WARNING | CVE-2026-26320 macOS 240 字符预览隐藏恶意载荷 |

| 40 | Log Poisoning | WARNING | WebSocket 标头注入,日志中的 ANSI 转义序列 |

## 修复指南

针对每个安全检查的逐步加固说明,涵盖 macOS 和 Linux。

### 检查 1:C2 Infrastructure —— 技能代码中的已知 C2 IP

**严重程度:** CRITICAL

**含义:** 技能包含与已知命令和控制服务器关联的 IP 地址(例如 `91.92.242.30`)。这强烈表明该技能是恶意的。

**修复:**

```

# 识别受影响的 Skill

grep -rlE "91\.92\.242|95\.92\.242|54\.91\.154\.110" ~/.openclaw/workspace/skills/

# 移除恶意 Skill

openclaw skill remove

# 或手动删除它

rm -rf ~/.openclaw/workspace/skills/

# 验证移除

grep -rlE "91\.92\.242" ~/.openclaw/workspace/skills/ # should return empty

```

### 检查 2:AMOS Stealer / AuthTool 标记

**严重程度:** CRITICAL

**含义:** 技能包含与 Atomic Stealer (AMOS) macOS 信息窃取程序、NovaStealer 或 "AuthTool" 社会工程二进制文件关联的模式。

**修复:**

```

# 立即移除恶意 Skill

openclaw skill remove

# 检查是否执行了 AMOS (macOS)

# 查找可疑的 LaunchAgents

ls ~/Library/LaunchAgents/ | grep -ivE "com\.apple|com\.openclaw\.security"

# 检查意外的登录项 (macOS)

osascript -e 'tell application "System Events" to get the name of every login item'

# 检查浏览器扩展是否被篡改

ls ~/Library/Application\ Support/Google/Chrome/Default/Extensions/

# 如果 AMOS 已执行:轮换所有凭证 (SSH, AWS, 加密钱包, 浏览器密码)

```

### 检查 3:反向 Shell 和后门

**严重程度:** CRITICAL

**含义:** 技能包含反向 shell 模式(`nc -e`、`/dev/tcp/`、`socat exec` 等)或 Gatekeeper 绕过命令(`xattr -cr`)。

**修复:**

```

# 移除 Skill

openclaw skill remove

# 检查活动的反向 Shell (macOS/Linux)

lsof -i -nP | grep -E "ESTABLISHED|SYN_SENT" | grep -vE ":443 |:80 |:53 "

# 终止任何可疑连接

kill -9

# 如果被绕过,重新启用 Gatekeeper (macOS)

sudo spctl --master-enable

sudo defaults write com.apple.LaunchServices LSQuarantine -bool true

# 检查隔离移除 (macOS)

xattr -l /Applications/*.app | grep quarantine

```

### 检查 4:凭据泄露端点

**严重程度:** CRITICAL

**含义:** 技能将数据发送到已知的泄露服务(webhook.site、pipedream.net、ngrok.io 等)。

**修复:**

```

# 移除 Skill

openclaw skill remove

# 在主机层面阻断数据渗出域名

# macOS/Linux:

sudo sh -c 'echo "127.0.0.1 webhook.site" >> /etc/hosts'

sudo sh -c 'echo "127.0.0.1 pipedream.net" >> /etc/hosts'

sudo sh -c 'echo "127.0.0.1 hookbin.com" >> /etc/hosts'

sudo sh -c 'echo "127.0.0.1 requestbin.com" >> /etc/hosts'

# 刷新 DNS 缓存 (macOS)

sudo dscacheutil -flushcache && sudo killall -HUP mDNSResponder

# 刷新 DNS 缓存 (Linux)

sudo systemd-resolve --flush-caches

```

### 检查 5:加密货币钱包针对

**严重程度:** WARNING

**含义:** 技能引用加密货币钱包私钥、助记词或交易所 API 密钥。

**修复:**

```

# 移除 Skill

openclaw skill remove

# 将加密钱包转移到硬件钱包 (Ledger, Trezor)

# 立即轮换交易所 API 密钥

# 限制文件系统访问 (macOS)

chmod 700 ~/Library/Application\ Support/Phantom

chmod 700 ~/Library/Application\ Support/MetaMask

# 检查钱包文件是否近期被访问

# macOS:

mdls -name kMDItemLastUsedDate ~/Library/Application\ Support/Phantom/*

# Linux:

stat -c "%x" ~/.config/phantom/*

```

### 检查 6:Curl-Pipe 攻击

**严重程度:** WARNING

**含义:** 技能使用 `curl | sh` 或 `wget | bash` 模式下载并执行远程脚本。

**修复:**

```

# 移除 Skill

openclaw skill remove

# 审查并限制 Agent 工具访问

openclaw config set tools.deny '["exec","process"]'

# 在 Shell 层面阻断 curl-pipe (添加到 ~/.bashrc 或 ~/.zshrc)

# 这将创建一个在 pipe-to-shell 模式下发出警告的别名:

alias curl='() { if [[ "$*" == *"|"*"sh"* ]] || [[ "$*" == *"|"*"bash"* ]]; then echo "BLOCKED: curl-pipe detected"; return 1; fi; command curl "$@"; }'

```

### 检查 7:文件权限审计

**严重程度:** WARNING

**含义:** 敏感配置文件(openclaw.json、auth-profiles.json)可被其他用户读取。

**修复:**

```

# 修复权限 (macOS/Linux)

chmod 600 ~/.openclaw/openclaw.json

chmod 600 ~/.openclaw/agents/main/agent/auth-profiles.json

chmod 600 ~/.openclaw/exec-approvals.json

chmod 700 ~/.openclaw

# 在 Shell 配置文件中设置默认 umask (添加到 ~/.bashrc 或 ~/.zshrc)

echo 'umask 077' >> ~/.zshrc

```

### 检查 8:技能完整性哈希

**严重程度:** WARNING

**含义:** 自上次扫描以来,SKILL.md 文件已被修改,这可能表明被篡改或供应链受损。

**修复:**

```

# 审查更改内容

diff ~/.openclaw/logs/skill-hashes.sha256.prev ~/.openclaw/logs/skill-hashes.sha256

# 对于每个更改的 Skill,检查 diff

cd ~/.openclaw/workspace/skills/

git diff HEAD~1 SKILL.md # If under version control

# 如果更改是意外的,从 ClawHub 重新安装

openclaw skill remove

openclaw skill install

# 启用 Skill 固定 (如果支持)

openclaw config set skills.autoUpdate false

```

### 检查 9:SKILL.md Shell 注入

**严重程度:** WARNING

**含义:** SKILL.md 包含可疑的安装说明,试图让用户或代理运行 shell 命令(Snyk CVE-2026-22708)。

**修复:**

```

# 审查可疑的 SKILL.md

cat ~/.openclaw/workspace/skills//SKILL.md | grep -iE "terminal|curl|wget|install|download"

# 如果指令明显恶意,则移除 Skill

openclaw skill remove

# 切勿在未先审查的情况下运行 SKILL.md Prerequisites 中的命令

# 配置 Agent 不自动执行安装命令

openclaw config set tools.deny '["exec"]'

```

### 检查 10:内存投毒

**严重程度:** CRITICAL

**含义:** SOUL.md、MEMORY.md 或 IDENTITY.md 包含 Prompt injection 模式("ignore previous instructions"、"you are now" 等)。

**修复:**

```

# 审查被投毒的文件

cat ~/.openclaw/workspace/SOUL.md

cat ~/.openclaw/workspace/MEMORY.md

cat ~/.openclaw/workspace/IDENTITY.md

# 手动移除注入的内容 (编辑文件,移除注入的行)

# 或从备份恢复:

git checkout HEAD -- ~/.openclaw/workspace/SOUL.md

# 保护内存文件免受修改

chmod 444 ~/.openclaw/workspace/SOUL.md

chmod 444 ~/.openclaw/workspace/MEMORY.md

chmod 444 ~/.openclaw/workspace/IDENTITY.md

# 调查哪个 Skill 写入了内存

grep -rl "SOUL\.md\|MEMORY\.md" ~/.openclaw/workspace/skills/

```

### 检查 11:Base64 混淆

**严重程度:** WARNING

**含义:** 技能使用 base64 编码/解码,这是隐藏恶意载荷的常用技术(如通过 glot.io 在 ClawHavoc 活动中所见)。

**修复:**

```

# 审查 base64 内容

grep -rn "base64" ~/.openclaw/workspace/skills//

# 解码并检查 Payload

echo "" | base64 -d

# 如果恶意则移除

openclaw skill remove

# 监控 Agent 日志中的 base64 活动

grep -i "base64" ~/.openclaw/logs/*.log

```

### 检查 12:外部二进制文件下载

**严重程度:** WARNING

**含义:** 技能引用可下载的二进制文件(.exe、.dmg、.pkg、带密码的 .zip)或已知的恶意下载 URL。

**修复:**

```

# 移除 Skill

openclaw skill remove

# 检查 Downloads 文件夹中的可疑二进制文件 (macOS)

ls -la ~/Downloads/*.{exe,dmg,pkg,zip,msi} 2>/dev/null

# 验证 Gatekeeper 是否处于活动状态 (macOS)

spctl --status # should say "assessments enabled"

# 检查是否安装了任何未签名的应用 (macOS)

sudo find /Applications -name "*.app" -exec codesign -v {} \; 2>&1 | grep "invalid"

# Linux:检查 /tmp 和 /var/tmp 中的可疑下载

find /tmp /var/tmp -name "*.sh" -o -name "*.elf" -o -name "*.bin" -mtime -7 2>/dev/null

```

### 检查 13:Gateway 安全配置

**严重程度:** CRITICAL

**含义:** OpenClaw gateway 绑定到 LAN(可从网络访问)或已禁用认证。

**修复:**

```

# 仅将 Gateway 绑定到 localhost

openclaw config set gateway.bind localhost

# 启用认证

openclaw config set gateway.auth.mode token

# 或使用 OIDC (企业版)

openclaw config set gateway.auth.mode oidc

# 验证配置

openclaw config get gateway.bind

openclaw config get gateway.auth.mode

# 检查实际正在监听的内容

lsof -i :18789 -nP # Should show 127.0.0.1, not 0.0.0.0

# 更新到最新版本以修补 CVE-2026-25253

openclaw update

```

### 检查 14:WebSocket 安全(CVE-2026-25253)

**严重程度:** CRITICAL

**含义:** gateway WebSocket 接受来自任意来源的连接,使恶意网页能够实现一键 RCE。

**修复:**

```

# 更新 OpenClaw 到最新版本 (补丁包含在 2026.2.3+ 中)

openclaw update

# 验证修复

curl -s -o /dev/null -w "%{http_code}" \

-H "Connection: Upgrade" -H "Upgrade: websocket" \

-H "Sec-WebSocket-Key: dGhlIHNhbXBsZSBub25jZQ==" \

-H "Sec-WebSocket-Version: 13" \

-H "Origin: http://evil.attacker.com" \

http://127.0.0.1:18789/

# 应返回 403 或 401,而不是 101

# 如果无法更新,将 Gateway 限制为 localhost

openclaw config set gateway.bind localhost

# 添加防火墙规则 (macOS)

sudo /usr/libexec/ApplicationFirewall/socketfilterfw --add /usr/local/bin/node

# Linux (iptables)

sudo iptables -A INPUT -p tcp --dport 18789 -s 127.0.0.1 -j ACCEPT

sudo iptables -A INPUT -p tcp --dport 18789 -j DROP

```

### 检查 15:恶意发布者检测

**严重程度:** CRITICAL

**含义:** 已安装的技能引用已知的恶意 ClawHub 发布者(hightower6eu、zaycv、Ddoy233 等)。

**修复:**

```

# 移除来自恶意发布者的所有 Skill

openclaw skill remove

# 检查来自同一发布者的其他 Skill

grep -rl "" ~/.openclaw/workspace/skills/

# 审查近期安装的 Skill

ls -lt ~/.openclaw/workspace/skills/ | head -20

# 仅安装来自已验证发布者的 Skill

# 安装前检查 Skill 声誉:

# https://www.koi.ai (Clawdex 声誉检查器)

```

### 检查 16:敏感环境泄露

**程度:** WARNING / CRITICAL(如果发现硬编码 API 密钥)

**含义:** 技能读取敏感文件(.env、.ssh、.aws/credentials)或包含硬编码的 API 密钥 / Moltbook 令牌。

**修复:**

```

# 移除 Skill

openclaw skill remove

# 立即轮换暴露的凭证

# OpenAI:

# 前往 https://platform.openai.com/api-keys 并重新生成

# Anthropic:

# 前往 https://console.anthropic.com/settings/keys 并重新生成

# 将机密信息移至 Secrets Manager,而不是 .env 文件

# macOS:使用 Keychain Access

security add-generic-password -a "$USER" -s "OPENAI_API_KEY" -w ""

# Linux:使用 pass 或 secret-tool

secret-tool store --label="OPENAI_API_KEY" service openai key api

# 限制 Skill 文件系统访问

openclaw config set sandbox.mode all

```

### 检查 17:DM 策略审计

**严重程度:** WARNING

**含义:** 消息通道设置了 `dmPolicy=open`,允许任何人向您的代理发送消息 —— 从而能够从不受信任的来源进行社会工程和 Prompt injection。

**修复:**

```

# 将 DM Policy 设置为针对每个 Channel 受限

openclaw config set channels.whatsapp.dmPolicy restricted

openclaw config set channels.telegram.dmPolicy restricted

openclaw config set channels.discord.dmPolicy restricted

# 设置显式 allowFrom 列表

openclaw config set channels.telegram.allowFrom '["your-user-id"]'

# 完全禁用未使用的 Channel

openclaw config set channels.signal.enabled false

```

### 检查 18:工具策略 / 提权工具审计

**严重程度:** CRITICAL

**含义:** 提权工具启用了通配符访问,或者工具拒绝列表为空 —— 允许代理执行任意命令。

**修复:**

```

# 将提权工具限制给特定的 Principals

openclaw config set tools.elevated.allowFrom '["your-user-id"]'

# 将危险工具添加到拒绝列表

openclaw config set tools.deny '["exec","process","browser","filesystem-write"]'

# 为提权操作要求审批

openclaw config set tools.elevated.requireApproval true

# 审查当前工具权限

openclaw config get tools

```

### 检查 19:沙箱配置

**严重程度:** WARNING

**含义:** 沙箱已禁用,允许技能不受限制地访问完整的文件系统和网络。

**修复:**

```

# 启用沙箱

openclaw config set sandbox.mode all

# 尽可能将工作区访问限制为只读

openclaw config set sandbox.workspaceAccess ro

# 对于 Docker 部署 (推荐用于生产环境):

# 使用 gVisor Runtime 以获得更强的隔离

docker run --runtime=runsc --read-only \

-v ~/.openclaw:/home/openclaw/.openclaw:ro \

openclaw/gateway

```

### 检查 20:mDNS/Bonjour 暴露

**严重程度:** WARNING

**含义:** mDNS 正在以 "full" 模式广播,向本地网络通告 gateway 的存在、路径和 SSH 端口。

**修复:**

```

# 禁用 mDNS 广播

openclaw config set discovery.mdns.mode off

# 或设置为最小 (仅名称,无路径)

openclaw config set discovery.mdns.mode minimal

# 验证 mDNS 未在广播 (macOS)

dns-sd -B _openclaw._tcp local

# 应无返回结果

# 专门为 Gateway 禁用 Bonjour (macOS)

sudo defaults write /Library/Preferences/com.apple.mDNSResponder.plist NoMulticastAdvertisements -bool YES

```

### 检查 21:会话和凭据权限

**严重程度:** WARNING

**含义:** 凭据目录、会话文件或 OpenClaw 主目录具有过于宽松的权限。

**修复:**

```

# 一次性修复所有权限

chmod 700 ~/.openclaw

chmod 700 ~/.openclaw/credentials 2>/dev/null

chmod 700 ~/.openclaw/agents/*/sessions 2>/dev/null

find ~/.openclaw/credentials -type f -name "*.json" -exec chmod 600 {} \; 2>/dev/null

find ~/.openclaw -name "auth-profiles.json" -exec chmod 600 {} \;

# 验证

ls -la ~/.openclaw/

ls -la ~/.openclaw/credentials/

```

### 检查 22:持久化机制

**严重程度:** WARNING

**含义:** 存在引用 OpenClaw 的 LaunchAgents、cron 条目或 systemd 服务,但不是已知的安全监控器。

**修复:**

```

# macOS:审查 LaunchAgents

ls -la ~/Library/LaunchAgents/ | grep -iE "openclaw|clawdbot|moltbot"

# 移除未经授权的 Agents:

launchctl unload ~/Library/LaunchAgents/

rm ~/Library/LaunchAgents/

# 检查系统级 LaunchDaemons (需要 root)

sudo ls /Library/LaunchDaemons/ | grep -iE "openclaw|clawdbot"

# Linux:审查 Systemd 服务

systemctl --user list-units --type=service | grep -iE "openclaw|clawdbot"

# 禁用未经授权的服务:

systemctl --user disable --now

# 审查 crontab

crontab -l | grep -iE "openclaw|clawdbot|moltbot"

# 编辑并移除可疑条目:

crontab -e

```

### 检查 23:插件/扩展安全

**严重程度:** CRITICAL

**含义:** 已安装的扩展包含代码执行模式(`eval()`、`exec()`、`child_process`)或引用已知的恶意域名。

**修复:**

```

# 列出已安装的扩展

ls ~/.openclaw/extensions/

# 审查可疑的扩展代码

grep -rn "eval\|exec\|child_process\|fetch(" ~/.openclaw/extensions//

# 移除扩展

rm -rf ~/.openclaw/extensions/

# 如果不需要则禁用扩展加载

openclaw config set extensions.enabled false

# 仅安装来自已验证来源的扩展

```

### 检查 24:日志脱敏审计

**严重程度:** WARNING

**含义:** 日志脱敏已禁用(API 密钥和密码等敏感数据可能以明文形式出现在日志中),或者日志目录是全局可读的。

**修复:**

```

# 启用日志脱敏

openclaw config set logging.redactSensitive true

# 修复日志目录权限

chmod 700 ~/.openclaw/logs

chmod 700 /tmp/openclaw 2>/dev/null

# 验证日志不包含敏感数据

grep -iE "sk-[a-zA-Z0-9]{10}|password|token.*=" ~/.openclaw/logs/*.log

# 设置日志轮换 (macOS - newsyslog)

sudo sh -c 'echo "$HOME/.openclaw/logs/*.log 640 7 1000 * J" >> /etc/newsyslog.conf'

# Linux - logrotate

cat > /etc/logrotate.d/openclaw << 'LOGROTATE'

/home/*/.openclaw/logs/*.log {

weekly

rotate 4

compress

missingok

notifempty

create 0600 root root

}

LOGROTATE

```

### 检查 25:反向代理 Localhost 信任绕过

**严重程度:** CRITICAL

**含义:** gateway 绑定到 LAN 但未配置 `trustedProxies`,或者启用了 `dangerouslyDisableDeviceAuth`。外部攻击者可以通过反向代理伪装成 localhost 来绕过认证(根据 Penligent 的数据,28% 的暴露实例存在此缺陷)。

**修复:**

```

# 配置可信代理

openclaw config set gateway.trustedProxies '["192.168.1.1"]'

# 切勿禁用设备认证

openclaw config set gateway.dangerouslyDisableDeviceAuth false

# 如果使用 Nginx,确保 X-Forwarded-For 设置正确

# 在 nginx.conf 中:

# proxy_set_header X-Real-IP $remote_addr;

# proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

# 验证

openclaw config get gateway.trustedProxies

```

### 检查 26:Exec-Approvals 配置

**严重程度:** CRITICAL

**含义:** `exec-approvals.json` 允许在无需确认的情况下执行远程命令。CVE-2026-25253 漏洞利用链使用 `exec.approvals.set` 禁用确认提示。

**修复:**

```

# 将非所有者节点的 exec approvals 设置为 deny

# 手动编辑 ~/.openclaw/exec-approvals.json:

# 将所有非所有者节点的 "security" 设置为 "deny"

# 设置 "ask": "always"

# 修复权限

chmod 600 ~/.openclaw/exec-approvals.json

# 验证

cat ~/.openclaw/exec-approvals.json | python3 -m json.tool

```

### 检查 27:Docker 容器安全

**严重程度:** CRITICAL

**含义:** OpenClaw Docker 容器以 root 身份运行、挂载了 Docker 套接字或处于特权模式。CVE-2026-24763 是 Docker 沙箱中的一个命令注入漏洞。

**修复:**

```

# 使用加固设置运行 OpenClaw 容器

docker run -d \

--name openclaw \

--user 1000:1000 \

--cap-drop ALL \

--no-new-privileges \

--read-only \

--tmpfs /tmp:noexec,nosuid,size=100m \

--memory 512m \

--cpus 1.0 \

--pids-limit 100 \

-v ~/.openclaw:/home/openclaw/.openclaw:rw \

openclaw/gateway

# 切勿挂载 Docker Socket

# 错误做法:-v /var/run/docker.sock:/var/run/docker.sock

# 使用 gVisor 以获得更强的隔离

docker run --runtime=runsc ...

```

### 检查 28:Node.js 版本 / CVE-2026-21636

**严重程度:** WARNING

**含义:** Node.js 版本低于 22.12.0,易受 CVE-2026-21636(通过 Unix Domain Sockets 绕过权限模型)攻击,该漏洞允许沙箱逃逸。

**修复:**

```

# macOS

brew install node@22

# 或更新现有版本

brew upgrade node

# Linux (NodeSource)

curl -fsSL https://deb.nodesource.com/setup_22.x | sudo bash -

sudo apt-get install -y nodejs

# 验证

node --version # Should be >= v22.12.0

```

### 检查 29:明文凭据检测

**严重程度:** WARNING

**含义:** OpenClaw 配置或凭据文件包含明文 API 密钥(OpenAI `sk-`、AWS `AKIA`、GitHub `ghp_`、Slack `xoxb-`)。`~/.openclaw` 目录是信息窃取程序的标准目标。

**修复:**

```

# macOS:将机密信息移至 Keychain

security add-generic-password -a "$USER" -s "OPENAI_API_KEY" -w ""

# Linux:使用 pass 或 secret-tool

pass insert openai/api-key

# 或

secret-tool store --label="OPENAI_API_KEY" service openai key api

# 使用环境变量代替配置文件

export OPENAI_API_KEY=$(security find-generic-password -s "OPENAI_API_KEY" -w)

# 设置 detect-secrets baseline

pip install detect-secrets

detect-secrets scan ~/.openclaw/ > .secrets.baseline

```

### 检查 30:VS Code 扩展木马检测

**严重程度:** CRITICAL

**含义:** 已发现伪造的 "ClawdBot Agent" VS Code 扩展会安装 ScreenConnect RAT 和远程访问木马。OpenClaw 没有官方的 VS Code 扩展。

**修复:**

```

# 立即移除任何 clawdbot/openclaw VS Code 扩展

rm -rf ~/.vscode/extensions/*clawdbot*

rm -rf ~/.vscode/extensions/*openclaw*

rm -rf ~/.vscode/extensions/*moltbot*

# 检查 ScreenConnect/ConnectWise 痕迹

# macOS:

find /Applications -name "*ScreenConnect*" -o -name "*ConnectWise*"

# Linux:

find /opt -name "*screenconnect*" -o -name "*connectwise*"

# 扫描木马留下的持久化痕迹

ls ~/Library/LaunchAgents/ | grep -ivE "com\.apple"

```

### 检查 31:互联网暴露检测

**严重程度:** WARNING

**含义:** gateway 正在监听非回环接口,可能将其暴露给互联网。在 Shodan 上发现了超过 21,000 个零认证的 OpenClaw 实例。

**修复:**

```

# 仅绑定到 localhost

openclaw config set gateway.bind localhost

# 验证

lsof -i :18789 -nP | grep LISTEN

# 应显示 127.0.0.1:18789,而不是 *:18789 或 0.0.0.0:18789

# 添加防火墙规则 (macOS pf)

echo "block in on ! lo0 proto tcp to any port 18789" | sudo pfctl -ef -

# Linux (iptables)

sudo iptables -A INPUT -p tcp --dport 18789 ! -s 127.0.0.1 -j DROP

# 更改默认端口 (减少扫描攻击面)

openclaw config set gateway.port 28789

```

### 检查 32:MCP Server 安全

**严重程度:** CRITICAL

**含义:** MCP 服务器配置了不受限制的访问(`enableAllProjectMcpServers=true`)或在工具描述中包含 Prompt injection 模式 —— 导致工具投毒和撤资(rug-pull)攻击。

**修复:**

```

# 使用显式 MCP 服务器白名单

openclaw config set mcp.enableAllProjectMcpServers false

# 审查每个 MCP 服务器的工具描述

cat ~/.openclaw/mcp.json | python3 -m json.tool

# 固定 MCP 服务器版本 (防止 rug pulls)

# 在 mcp.json 中,使用特定版本,而不是 "latest"

# 在单独的容器中运行 MCP 服务器

# 使用 Cisco MCP Scanner 进行分析:

# https://github.com/cisco-ai-defense/mcp-scanner

# 审计 MCP 服务器网络访问

# 检查每个服务器连接的外部端点

lsof -i -nP | grep -E "node|mcp" | grep ESTABLISHED

```

## 自动修复

`remediate.sh` 编排器运行 `scan.sh`,解析结果,跳过 CLEAN 检查,并为每个 WARNING/CRITICAL 发现执行针对每项检查的修复脚本。

```

# 扫描 + 修复 (交互式)

./scripts/remediate.sh

# 自动批准所有修复

./scripts/remediate.sh --yes

# Dry run — 预览将要修复的内容

./scripts/remediate.sh --dry-run

# 修复单个检查

./scripts/remediate.sh --check 7 --dry-run

# 运行所有 40 个脚本而不扫描

./scripts/remediate.sh --all

```

### 针对每项检查的修复脚本

40 项扫描检查中的每一项在 `scripts/remediate/` 中都有专门的修复脚本。脚本是独立的,支持 `--yes` 和 `--dry-run`,并返回退出代码 0(已修复)、1(失败)或 2(无需修复)。

| 脚本 | 检查项 | 类型 |

|--------|-------|------|

| `check-01-c2-ips.sh` | C2 Infrastructure | Guidance |

| `check-02-amos-stealer.sh` | AMOS Stealer | Guidance |

| `check-03-reverse-shells.sh` | Reverse Shells | Auto-fix (Gatekeeper) |

| `check-04-exfil-endpoints.sh` | Exfil Endpoints | Auto-fix (/etc/hosts) |

| `check-05-crypto-wallet.sh` | Crypto Wallets | Guidance |

| `check-06-curl-pipe.sh` | Curl-Pipe Attacks | Auto-fix (tools.deny) |

| `check-07-file-perms.sh` | File Permissions | Auto-fix (chmod) |

| `check-08-skill-integrity.sh` | Skill Integrity | Guidance |

| `check-09-skillmd-inject.sh` | SKILL.md Injection | Guidance |

| `check-10-memory-poison.sh` | Memory Poisoning | Guidance |

| `check-11-base64-obfusc.sh` | Base64 Obfuscation | Guidance |

| `check-12-binary-dl.sh` | Binary Downloads | Guidance |

| `check-13-gateway-config.sh` | Gateway Config | Auto-fix (bind/auth) |

| `check-14-websocket-sec.sh` | WebSocket Security | Guidance |

| `check-15-malicious-pub.sh` | Malicious Publishers | Guidance |

| `check-16-env-leakage.sh` | Env Leakage | Guidance |

| `check-17-dm-policy.sh` | DM Policy | Auto-fix (restricted) |

| `check-18-tool-policy.sh` | Tool Policy | Auto-fix (deny list) |

| `check-19-sandbox-config.sh` | Sandbox Config | Auto-fix (enable) |

| `check-20-mdns-exposure.sh` | mDNS Exposure | Auto-fix (disable) |

| `check-21-session-perms.sh` | Session Perms | Auto-fix (chmod) |

| `check-22-persistence.sh` | Persistence | Guidance |

| `check-23-plugin-audit.sh` | Plugin Audit | Guidance |

| `check-24-log-redaction.sh` | Log Redaction | Auto-fix (enable) |

| `check-25-proxy-bypass.sh` | Proxy Bypass | Auto-fix (config) |

| `check-26-exec-approvals.sh` | Exec Approvals | Auto-fix (perms) |

| `check-27-docker-sec.sh` | Docker Security | Guidance |

| `check-28-nodejs-cve.sh` | Node.js CVE | Guidance |

| `check-29-plaintext-creds.sh` | Plaintext Creds | Guidance |

| `check-30-vscode-trojans.sh` | VS Code Trojans | Auto-fix (remove) |

| `check-31-internet-expose.sh` | Internet Exposure | Auto-fix (bind) |

| `check-32-mcp-security.sh` | MCP Security | Auto-fix (config) |

| `check-33-clawjacked.sh` | ClawJacked | Auto-fix (gateway auth) |

| `check-34-ssrf.sh` | SSRF Protection | Guidance |

| `check-35-safebins.sh` | safeBins Bypass | Guidance |

| `check-36-acp-approval.sh` | ACP Auto-Approval | Auto-fix (disable) |

| `check-37-path-hijack.sh` | PATH Hijacking | Auto-fix (remove) |

| `check-38-env-override.sh` | Env Override | Guidance |

| `check-39-deeplink.sh` | Deep Link Truncation | Guidance |

| `check-40-log-poisoning.sh` | Log Poisoning | Auto-fix (sanitize) |

**Auto-fix** 脚本会修改系统(权限、配置设置、/etc/hosts)。

**Guidance** 脚本打印用于破坏性或外部操作(技能移除、凭据轮换、Docker 更改)的手动说明。

### 退出代码

| Code | Meaning |

|------|---------|

| 0 | 修复已成功应用 |

| 1 | 部分修复失败 |

| 2 | 无需修复 |

所有操作都会记录到 `~/.openclaw/logs/remediation.log`。

## IOC 数据库

### C2 IP 地址

| IP | Campaign | Notes |

|----|----------|-------|

| `91.92.242.30` | ClawHavoc | 主要 AMOS C2,被 335 个技能使用 |

| `95.92.242.30` | ClawHavoc | 辅助 C2 |

| `96.92.242.30` | ClawHavoc | 辅助 C2 |

| `54.91.154.110` | ClawHavoc | 反向 shell 端点(端口 13338) |

| `202.161.50.59` | ClawHavoc | 载荷暂存 |

### 恶意域名

| Domain | Type | Notes |

|--------|------|-------|

| `install.app-distribution.net` | Payload | AMOS 安装程序分发 |

| `glot.io` | Hosting | Base64 混淆的 shell 脚本(被滥用的合法服务) |

| `webhook.site` | Exfiltration | 通过 webhook 进行数据泄露 |

| `pipedream.net` | Exfiltration | 数据泄露 |

| `ngrok.io` | Tunneling | 用于泄露的反向隧道 |

| `github.com/hedefbari` | Payload | 攻击者 GitHub 托管 openclaw-agent.zip |

| `github.com/Ddoy233` | Payload | openclawcli 仓库 —— Windows 信息窃取程序 |

| `download.setup-service.com` | Decoy | bash 载荷脚本中的诱饵域名串 |

### 已知文件哈希(SHA-256)

| Hash | File | Platform |

|------|------|----------|

| `17703b3d...42283` | openclaw-agent.exe | Windows |

| `1e6d4b05...e2298` | x5ki60w1ih838sp7 | macOS (AMOS) |

| `0e52566c...4dd65` | unknown | macOS (AMOS 变种) |

| `79e8f3f7...2bc1f2` | skill-archive | Any |

### 恶意发布者黑名单

| Publisher | Skills | Campaign | Source |

|-----------|--------|----------|--------|

| `hightower6eu` | 314 | ClawHavoc(加密货币、金融、社交诱饵) | Koi Security |

| `zaycv` | multiple | Bloom 活动(ClawHub + GitHub) | Bloom/JFrog |

| `noreplyboter` | 2 | 反向 shell(polymarket-all-in-one、better-polymarket) | Bloom/JFrog |

| `rjnpage` | 1 | .env 泄露(rankaj) | Bloom/JFrog |

| `aslaep123` | multiple | 静默泄露(reddit-trends) | Bloom/JFrog |

| `gpaitai` | multiple | Bloom 活动 | Bloom/JFrog |

| `lvy19811120-gif` | multiple | Bloom 活动 | Bloom/JFrog |

| `Doy233` | 1 | Windows 信息窃取程序(openclawcli.zip) | Snyk/OpenSourceMalware |

| `hedefbari` | 1 | openclaw-agent.zip 载荷托管 | Koi Security |

### 技能名称模式

恶意技能模仿流行的类别:

- **Typosquats**(29):`clawhub`、`clawhubb`、`clawwhub`、`cllawhub`、`clawhubcli`、`clawdhub1`

- **Crypto**(111):`solana-wallet-*`、`phantom-wallet-*`、`bybit-agent`、`eth-gas-*`

- **Prediction markets**(34):`polymarket-*`、`better-polymarket`、`polymarket-all-in-one`

- **YouTube**(57):`youtube-summarize-*`、`youtube-*-pro`

- **Auto-updaters**(28):`auto-updat*`

- **Finance**(51):`yahoo-finance`、`stock-track*`

- **Google Workspace**(17):`google-workspace-*`、`gmail-*`、`gdrive-*`

- **Social/job lures**(Bloom):`reddit-trends`、`linkedin-job-application`、`reddit-*`、`linkedin-*`

- **Known malicious**(特定):`rankaj`、`openclawcli`

## IOC 自动更新器

`update-ioc.sh` 脚本:

1. 检查上游 GitHub 仓库是否有 IOC 数据库更新

2. 根据已知的 C2 IP 扫描活动网络连接

3. 根据恶意发布者和模式数据库验证已安装的技能

4. 计算文件哈希并对照已知的恶意哈希进行检查

```

# 检查更新但不应用

./scripts/update-ioc.sh --check-only

# 下载并应用更新

./scripts/update-ioc.sh

```

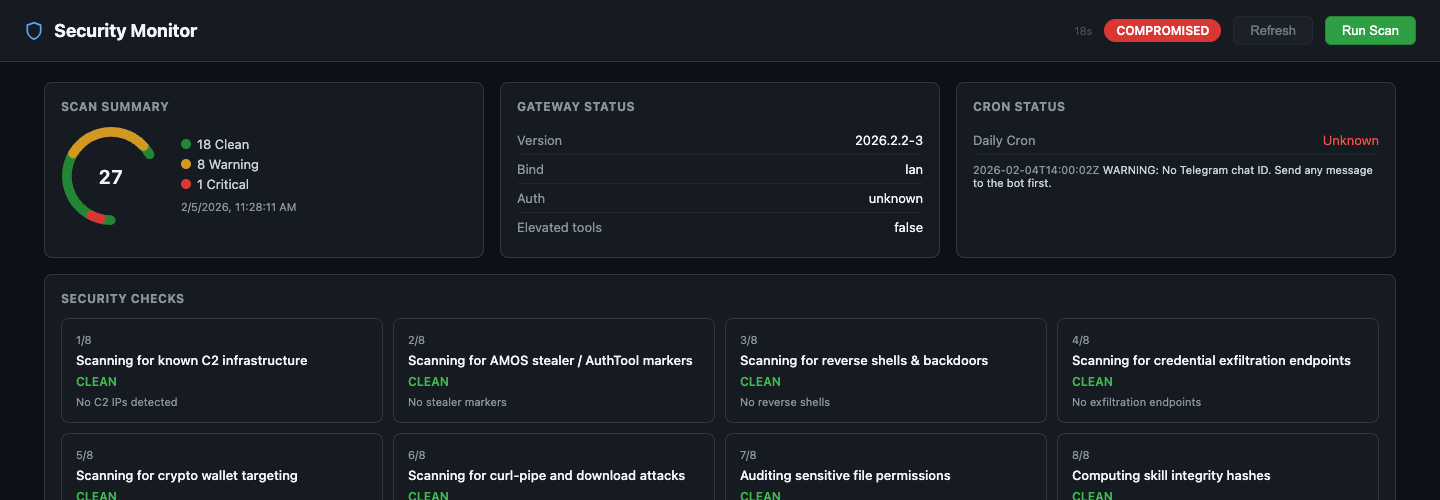

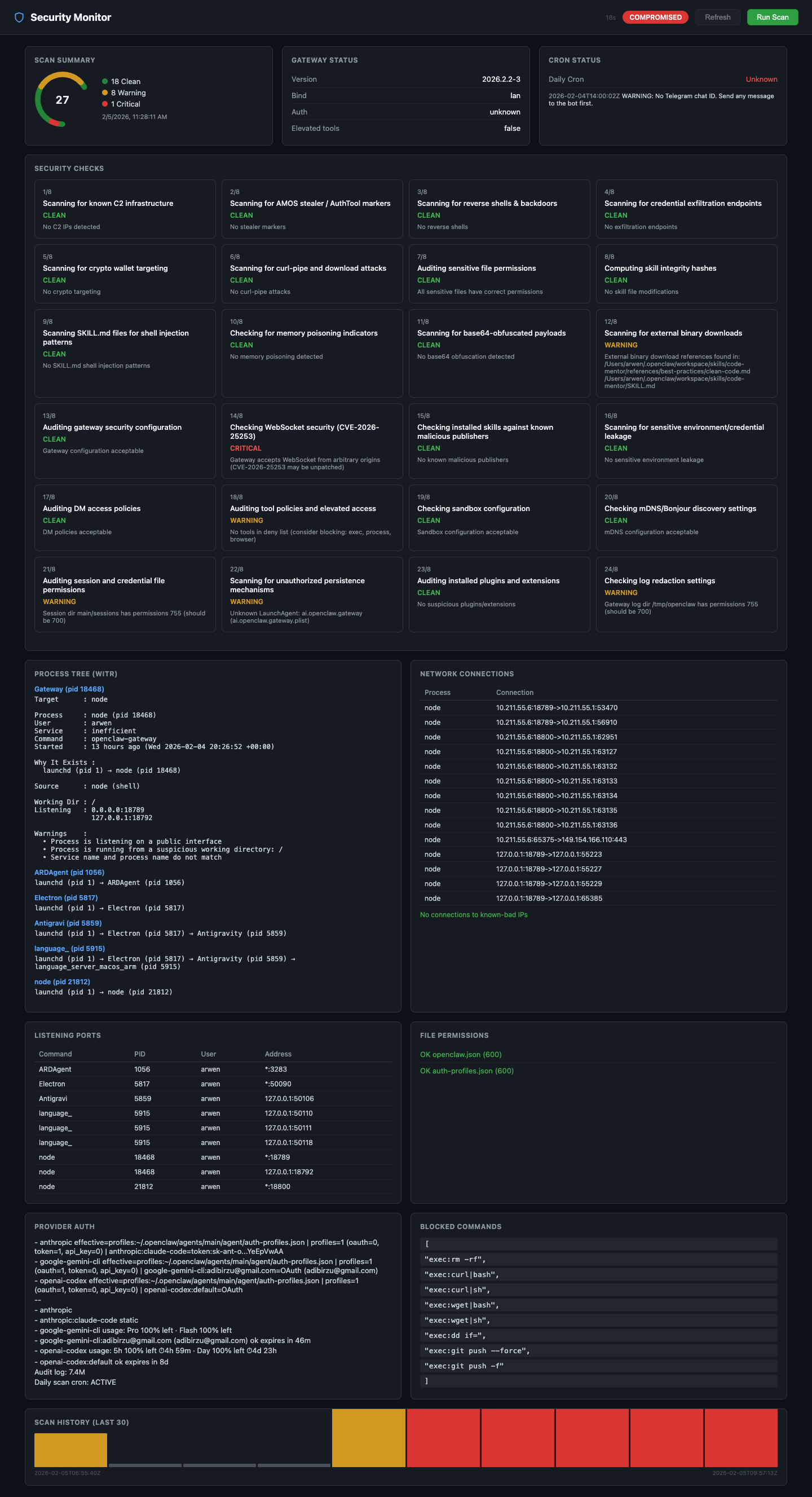

## Web 仪表板

端口 18800 上的零依赖 Node.js 服务器,具有:

- 扫描摘要甜甜圈图

- 32 个颜色编码的安全检查卡片

- Gateway 状态和配置审计

- 通过 `witr` 显示祖先链的进程树

- 网络连接和监听端口

- 文件权限和 Provider 认证状态

- 扫描历史时间线(过去 30 次扫描)

- 每 30 秒自动刷新 + 按需扫描按钮

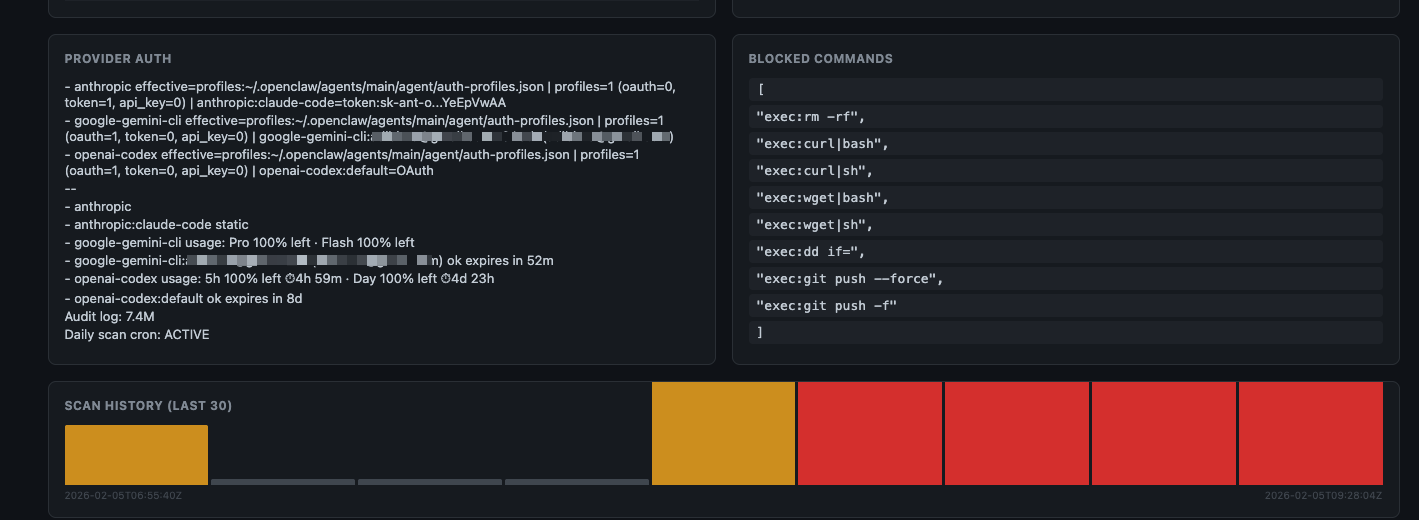

### 截图

**仪表板概览** —— 带有扫描摘要甜甜圈图、gateway 状态和 cron 状态的标题:

**安全检查网格** —— 所有 32 项检查,带有颜色编码的状态卡片(绿色=正常,黄色=警告,红色=严重):

**完整仪表板** —— 包括进程树、网络连接和扫描历史的完整视图:

**进程树、网络连接和监听端口:**

**Provider 认证、被阻止的命令和扫描历史时间线:**

### API 端点

| Route | Method | Description |

|-------|--------|-------------|

| `/` | GET | 仪表板 UI |

| `/api/scan` | GET | 上次缓存的扫描结果 |

| `/api/scan/run` | POST | 按需运行扫描 |

| `/api/dashboard` | GET | CLI 仪表板数据 |

| `/api/network` | GET | 网络连接 |

| `/api/process-tree` | GET | 通过 witr 获取进程祖先 |

| `/api/logs/scan` | GET | 扫描日志历史 |

| `/api/logs/cron` | GET | Cron 日志条目 |

| `/api/status` | GET | 服务器运行时间 + gateway 健康状态 |

### LaunchAgent (macOS)

`docs/` 中的 plist 模板使用 `__HOME__` 占位符。使用以下命令安装:

```

# 使用您的 home 目录生成 plist 并安装

sed "s|__HOME__|$HOME|g" docs/com.openclaw.security-dashboard.plist \

> ~/Library/LaunchAgents/com.openclaw.security-dashboard.plist

# 加载服务

launchctl load ~/Library/LaunchAgents/com.openclaw.security-dashboard.plist

# 验证

curl -s http://localhost:18800/api/status | python3 -m json.tool

```

## CVE 覆盖范围

| CVE | 描述 | 检查项 |

|-----|-------------|-------|

| CVE-2026-25253 | 通过 WebSocket 劫持实现一键 RCE | #14:WebSocket origin 验证 |

| CVE-2026-21636 | 权限模型绕过(Node.js UDS 沙箱逃逸) | #18:工具策略审计,#19:沙箱配置,#28:Node.js 版本 |

| CVE-2026-22708 | 间接 Prompt injection | #9:SKILL.md 注入,#10:内存投毒 |

| CVE-2026-24763 | 命令注入 | #3:反向 shell 模式 |

| CVE-2026-25157 | 命令注入 | #6:Curl-pipe 攻击 |

| CVE-2026-24763 | Docker 沙箱命令注入 | #27:Docker 容器安全 |

## 威胁情报来源

本项目的检测模式基于已发布的安全研究:

| Source | Report | What We Use |

|--------|--------|-------------|

| [Koi Security](https://www.koi.ai/blog/clawhavoc-341-malicious-clawedbot-skills-found-by-the-bot-they-were-targeting) | ClawHavoc:341 个恶意技能 | C2 IP、恶意发布者、技能模式、AMOS 指标 |

| [The Hacker News](https://thehackernews.com/2026/02/researchers-find-341-malicious-clawhub.html) | 341 个恶意 ClawHub 技能 | 活动时间线、攻击方法论 |

| [VirusTotal](https://blog.virustotal.com/2026/02/from-automation-to-infection-how.html) | 从自动化到感染 | 文件哈希、发布者识别、载荷分析 |

| [Snyk](https://snyk.io/articles/skill-md-shell-access/) | 从 SKILL.md 到 Shell 访问 | SKILL.md 注入模式、内存投毒技术 |

| [The Register](https://www.theregister.com/2026/02/02/openclaw_security_issues) | OpenClaw 安全问题 | CVE 详情、生态系统分析 |

| [SecurityWeek](https://www.securityweek.com/vulnerability-allows-hackers-to-hijack-openclaw-ai-assistant/) | 劫持 OpenClaw AI 助手 | WebSocket 劫持详情 |

| [Cisco Blogs](https://blogs.cisco.com/ai/personal-ai-agents-like-openclaw-are-a-security-nightmare) | 个人 AI 代理安全 | 致命三要素分析 |

| [Tenable](https://www.tenable.com/blog/agentic-ai-security-how-to-mitigate-clawdbot-moltbot-openclaw-vulnerabilities) | 缓解 OpenClaw 漏洞 | 加固建议 |

| [1Password](https://1password.com/blog/from-magic-to-malware-how-openclaws-agent-skills-become-an-attack-surface) | 从魔术到恶意软件 | 技能攻击面分析 |

| [SOCRadar](https://socradar.io/blog/cve-2026-25253-rce-openclaw-auth-token/) | CVE-2026-25253 分析 | 漏洞利用链技术详情 |

| [SOCPrime](https://socprime.com/active-threats/openclaw-ai-agent-weaponized/) | OpenClaw 被武器化 | 检测和响应模式 |

| [CyberInsider](https://cyberinsider.com/341-openclaw-skills-distribute-macos-malware-via-clickfix-instructions/) | ClickFix 恶意软件分发 | macOS 特定的攻击向量 |

| [eSecurity Planet](https://www.esecurityplanet.com/threats/hundreds-of-malicious-skills-found-in-openclaws-clawhub/) | ClawHub 中的恶意技能 | 注册表安全分析 |

| [PointGuard AI](https://www.pointguardai.com/ai-security-incidents/openclaw-clawhub-malicious-skills-supply-chain-attack) | 供应链攻击分析 | 攻击时间线、范围 |

| [SC Media](https://www.scworld.com/news/openclaw-agents-targeted-with-341-malicious-clawhub-skills) | 341 个恶意技能 | 技术指标 |

| [DepthFirst](https://depthfirst.com/post/1-click-rce-to-steal-your-moltbot-data-and-keys) | 一键 RCE 漏洞利用 | CVE-2026-25253 原始 PoC 研究 |

| [OpenClaw Security Docs](https://docs.openclaw.ai/gateway/security) | 官方安全指南 | DM 策略、沙箱配置、工具限制、mDNS、日志脱敏 |

| [DefectDojo](https://defectdojo.com/blog/the-openclaw-hardening-checklist-in-depth-edition) | 加固检查清单(深度) | 文件权限、会话隔离、事件响应、审计命令 |

| [Penligent AI](https://www.penligent.ai/hackinglabs/openclaw-sovereign-ai-security-manifest-a-comprehensive-post-mortem-and-architectural-hardening-guide-for-openclaw-ai-2026/) | 主权 AI 安全宣言 | Docker gVisor 隔离、EASM、漏洞利用路径分析、OIDC 实施 |

| [Vectra AI](https://www.vectra.ai/blog/clawdbot-to-moltbot-to-openclaw-when-automation-becomes-a-digital-backdoor) | 当自动化成为后门 | 主机/网络 IoC、持久化检测、凭据收集模式 |

| [VentureBeat](https://venturebeat.com/security/openclaw-agentic-ai-security-risk-ciso-guide) | 代理 AI 风险 CISO 指南 | 代理劫持模式、影响范围分析 |

| [Guardz](https://guardz.com/blog/openclaw-hardening-for-msps/) | 面向 MSP 的 OpenClaw 加固 | 面向 MSP 的加固、紧急开关程序、技能验证 |

| [Composio](https://composio.dev/blog/secure-openclaw-moltbot-clawdbot-setup) | Docker 加固指南 | 非 root 容器、只读文件系统、受限出站、功能削减 |

| [AuthMind](https://www.authmind.com/post/openclaw-malicious-skills-agentic-ai-supply-chain) | 代理 AI 供应链攻击 | 身份安全、代理能力依赖 |

| [BleepingComputer](https://www.bleepingcomputer.com/news/security/malicious-moltbot-skills-used-to-push-password-stealing-malware/) | MoltBot 恶意软件分发 | 400+ 恶意软件包时间线、密码窃取程序投递 |

| [SecurityAffairs](https://securityaffairs.com/187562/malware/moltbot-skills-exploited-to-distribute-400-malware-packages-in-days.html) | 数天内 400+ 个恶意软件包 | MoltBot/OpenClaw 漏洞利用时间线和规模 |

| [TechBuzz](https://www.techbuzz.ai/articles/openclaw-ai-agent-goes-viral-despite-security-flaws) | OpenClaw 尽管有缺陷但仍迅速流行 | 生态系统分析、安全权衡 |

| [Consortium.net](https://consortium.net/blog/security-advisory-openclaw-moltbot-ai-agents) | 安全建议 | OpenClaw/Moltbot 部署的综合建议 |

| [Security.com](https://www.security.com/expert-perspectives/rise-openclaw) | OpenClaw 的崛起 | 专家对 OpenClaw 安全形势的看法 |

| [OpenSourceMalware](https://opensourcemalware.com/blog/clawdbot-skills-ganked-your-crypto) | ClawdBot 技能窃取了您的加密货币 | 原始 ClawHavoc 披露、zaycv/Ddoy233 账户、载荷分析 |

| [Bloom Security / JFrog](https://jfrog.com/blog/giving-openclaw-the-keys-to-your-kingdom-read-this-first/) | 您王国的钥匙 | 37 个恶意技能、3 个不同的活动、10 个攻击者 GitHub 账户 |

| [Infosecurity Magazine](https://www.infosecurity-magazine.com/news/malicious-crypto-trading-skills/) | 恶意加密货币交易技能 | ByBit/Polymarket/Axiom/Reddit/LinkedIn 针对性攻击 |

| [OODA Loop](https://oodaloop.com/briefs/technology/malicious-openclaw-skill-targets-crypto-users-on-clawhub/) | 恶意技能针对加密货币用户 | ClawHub 市场攻击分析 |

| [ThaiCERT](https://www.thaicert.or.th/en/2026/02/04/researchers-discover-over-200-malicious-skills-on-openclaw-distributing-password-stealing-malware/) | 200+ 恶意技能建议 | 关于 OpenClaw 恶意软件分发的国家 CERT 建议 |

| [Snyk](https://snyk.io/articles/clawdhub-malicious-campaign-ai-agent-skills/) | clawdhub 活动深度剖析 | Base64 载荷链、glot.io 托管、zaycv/Ddoy233 账户、NovaStealer |

| [CSA AI Safety Initiative](https://cloudsecurityalliance.org) | Moltbook 和 OpenClaw 安全研究笔记 | Moltbook DB 泄露(150 万 API 令牌)、代理冒充、致命三要素、企业风险评估 |

| [Wiz Research](https://www.wiz.io/blog/exposed-moltbook-database-reveals-millions-of-api-keys) | 入侵 Moltbook:150 万 API 密钥 | Moltbook Supabase 泄露、明文 OpenAI 密钥、代理凭据窃取 |

| [Palo Alto Networks](https://venturebeat.com/security/openclaw-agentic-ai-security-risk-ciso-guide) | 致命三要素分析 | 私有数据访问 + 不受信任的内容 + 外部通信 |

| [CrowdStrike](https://www.crowdstrike.com/en-us/blog/what-security-teams-need-to-know-about-openclaw-ai-super-agent/) | 安全团队需要了解的内容 | 企业检测、Falcon for IT、进程树分析 |

| [OWASP GenAI](https://genai.owasp.org/resource/owasp-top-10-for-agentic-applications-for-2026/) | 2026 代理应用 Top 10 | 代理目标劫持、工具滥用、身份滥用、MCP 风险 |

| [ToxSec](https://www.toxsec.com/p/openclaw-security-checklist) | OpenClaw 安全检查清单 | 命令白名单、Docker 加固、MCP 审计、出站过滤 |

| [Brandefense](https://brandefense.io/blog/unmanaged-shadow-ai-agent/) | 未管理的影子 AI 代理 | Shodan 暴露(21K+ 实例)、互联网暴露检测 |

| [Aikido.dev](https://www.aikido.dev/blog/fake-clawdbot-vscode-extension-malware) | 伪造的 ClawdBot VS Code 扩展 | ScreenConnect RAT、VS Code 木马检测 |

| [Permiso](https://permiso.io/blog/inside-the-openclaw-ecosystem-ai-agents-with-privileged-credentials) | 拥有特权凭据的 AI 代理 | 身份滥用、凭据链分析 |

| [Argus Security Audit](https://github.com/openclaw/openclaw/issues/1796) | 512 项审计发现 | CSRF、OAuth 绕过、明文凭据、exec-approvals |

| [yevhen/clawdbot-security-scanner](https://github.com/yevhen/clawdbot-security-scanner) | 37 项安全扫描 | Token 重用、Tailscale 绕过、浏览器控制、会话范围 |

| [Prompt Security](https://prompt.security/blog/top-10-mcp-security-risks) | MCP 安全风险 Top 10 | 工具投毒、撤资(rug pulls)、通过 MCP 进行命令注入 |

| [Hudson Rock](https://www.infostealers.com/article/hudson-rock-identifies-real-world-infostealer-infection-targeting-openclaw-configurations/) | Vidar 针对代理身份(2 月 13 日) | 首个针对 OpenClaw 配置目录(soul.md、device.json)的信息窃取程序 |

| [Eye Security](https://research.eye.security/log-poisoning-in-openclaw/) | OpenClaw 中的日志投毒(2026 年 2 月) | WebSocket 标头注入代理日志、间接 Prompt injection |

| [Snyk](https://snyk.io/blog/toxicskills-malicious-ai-agent-skills-clawhub/) | ToxicSkills:36% 的技能有缺陷(2 月 5 日) | 扫描了 3,984 个技能,534 个严重,76 个已确认的恶意载荷 |

| [Bitdefender](https://businessinsights.bitdefender.com/technical-advisory-openclaw-exploitation-enterprise-networks) | 技术建议企业漏洞利用 | 14 个恶意行为者、GravityZone 遥测、企业中的影子 AI |

| [SecurityScorecard](https://securityscorecard.com) | STRIKE:135K 暴露实例(2 月 9 日) | 135,000+ 实例,12,812 个可通过 RCE 利用,1,800 个泄露密钥 |

| [Antiy CERT](https://gbhackers.com/clawhavoc-infects-openclaws-clawhub/) | ClawHavoc:1,184 个软件包,12 个账户 | 扩展活动分析、自动提交模式 |

| [Endor Labs](https://www.endorlabs.com/learn/how-ai-sast-traced-data-flows-to-uncover-six-openclaw-vulnerabilities) | AI SAST:6 个带 PoC 的漏洞 | 通过 AI SAST 发现的 SSRF、缺少认证、路径遍历 |

| [Adversa AI](https://adversa.ai/blog/secureclaw-open-source-ai-agent-security-for-openclaw-aligned-with-owasp-mitre-frameworks/) | SecureClaw:符合 OWASP 的安全(2 月 18 日) | 符合 OWASP ASI Top 10 的新开源安全插件 |

| [Kaspersky](https://kaspersky.com) | OpenClaw 风险分析(2026 年 2 月) | Clawdbot/Moltbot 对企业部署的关键风险 |

| [Palo Alto Networks](https://www.paloaltonetworks.com/blog/network-security/why-moltbot-may-signal-ai-crisis/) | 下一次 AI 安全危机(2026 年 2 月) | 企业安全团队指导 |

| [Trend Micro](https://trendmicro.com) | 代理助手分析(2026 年 2 月) | OpenClaw 揭示的关于代理助手安全的信息 |

| [Oasis Security](https://www.oasis.security/blog/openclaw-vulnerability) | ClawJacked:WebSocket 暴力破解(2 月 26 日) | 通过密码暴力破解进行 localhost WebSocket 劫持、自动设备注册 |

| [Flare](https://flare.io/learn/resources/blog/widespread-openclaw-exploitation) | 多个团体的广泛漏洞利用(2 月 25 日) | 多个威胁团体在野外针对 OpenClaw |

| [CVE-2026-28363](https://advisories.gitlab.com/pkg/npm/openclaw/CVE-2026-28363/) | 通过 sort --compress-prog 绕过 safeBins(CVSS 9.9) | GNU 长选项缩写绕过 exec 白名单 |

| [GHSA-7jx5](https://advisories.gitlab.com/pkg/npm/openclaw/GHSA-7jx5-9fjg-hp4m/) | ACP 自动批准绕过(CVSS 8.2) | 不受信任的元数据绕过交互式工具批准 |

## 相关安全工具

其他用于保护 OpenClaw 部署的开源项目:

| Tool | Description | URL |

|------|-------------|-----|

| **Cisco Skill Scanner** | 代理技能的静态 + 行为 + LLM 分析(YARA、AST、VirusTotal) | [cisco-ai-defense/skill-scanner](https://github.com/cisco-ai-defense/skill-scanner) |

| **Cisco MCP Scanner** | 扫描 MCP 服务器以查找威胁和安全发现 | [cisco-ai-defense/mcp-scanner](https://github.com/cisco-ai-defense/mcp-scanner) |

| **openclaw-secure-start** | 首次运行前的加固:gateway 绑定、工具策略、VPS/Pi 配置 | [pottertech/openclaw-secure-start](https://github.com/pottertech/openclaw-secure-start) |

| **Clawdex** | Koi Security 的技能信誉检查器(Web + 已安装技能扫描) | [koi.ai](https://www.koi.ai) |

| **skillvet** | ClawHub 技能的安全扫描器:恶意软件、泄露、Prompt injection | [ClawHub](https://github.com/openclaw/skills) |

| **skill-flag** | OpenClaw 技能的基于模式的后门和恶意软件扫描器 | [ClawHub](https://github.com/openclaw/skills) |

| **clawdefender** | AI 代理的安全扫描器和输入净化器 | [ClawHub](https://github.com/openclaw/skills) |

| **agentguard** | OpenClaw 代理的安全监控技能 | [ClawHub](https://github.com/openclaw/skills) |

| **prompt-guard** | OpenClaw/Clawdbot 的 Prompt injection 防御系统 | [ClawHub](https://github.com/openclaw/skills) |

**本项目的不同之处:** openclaw-security-monitor 在代理*外部*作为独立的主机级监控运行 —— 它直接扫描文件系统、网络、进程和 gateway 配置,而不依赖代理自身的工具或信任边界。即使代理本身受损,这也能提供纵深防御。

## 作为 OpenClaw 技能安装

直接部署到 OpenClaw 代理的技能目录中,以便在代理内访问:

```

# 从 GitHub

git clone https://github.com/adibirzu/openclaw-security-monitor.git \

~/.openclaw/workspace/skills/

chmod +x ~/.openclaw/workspace/skills//scripts/*.sh

Replace `` with the actual folder name where the skill is installed (commonly `openclaw-security-monitor` or `security-monitor`).

```

代理通过 SKILL.md 前言自动发现 `~/.openclaw/workspace/skills/` 中的技能。安装后,代理中可使用以下命令:

| Command | Description |

|---------|-------------|

| `/security-scan` | 运行 32 项安全扫描 |

| `/security-remediate` | 自动修复常见发现 |

| `/security-dashboard` | CLI 安全仪表板 |

| `/security-network` | 网络连接监控器 |

| `/security-setup-telegram` | 配置 Telegram 告警 |

验证安装:

```

# 检查 Skill 是否可见

openclaw skills list | grep openclaw-security-monitor

# 通过 Agent 测试扫描

# 在 Agent 中,输入:/security-scan

```

## 需求

- macOS 或 Linux

- bash 4+

- Node.js 18+(仅用于 Web 仪表板)

- `curl`(用于 IOC 更新和 WebSocket 检查)

- 可选:[`witr`](https://github.com/pranshuparmar/witr) 用于进程树分析

- 可选:`openclaw` 用于 gateway 配置审计

### 安装前置条件

```

# Node.js (Web Dashboard 必需)

brew install node@22

# witr - 进程祖先追踪器 (可选但推荐)

brew install witr

# 验证

node --version # v22.x

witr --version # should print version

```

### 安装前置条件

```

# Node.js (通过 NodeSource 或您的包管理器)

curl -fsSL https://deb.nodesource.com/setup_22.x | sudo bash -

sudo apt-get install -y nodejs

# witr (查看 https://github.com/pranshuparmar/witr 获取 Linux 安装说明)

```

### 环境变量

| Variable | Required | Description |

|----------|----------|-------------|

| `OPENCLAW_HOME` | No | OpenClaw 主目录(默认:`~/.openclaw`) |

| `OPENCLAW_TELEGRAM_TOKEN` | For alerts | 用于扫描通知的 Telegram bot token |

| `DASHBOARD_HOST` | No | 仪表板绑定地址(默认:`127.0.0.1`,使用 `0.0.0.0` 进行 LAN 访问) |

## 贡献

欢迎 IOC 更新。添加新指标:

1. Fork 仓库

2. 按照现有格式将条目添加到相应的 `ioc/*.txt` 文件中

3. 提交包含来源参考的 PR

## 许可证

MIT

标签:AI安全, AMOS, AMSI绕过, Chat Copilot, ClawHavoc, ClawJacked, DNS 反向解析, IP 地址批量处理, MITM代理, OpenClaw, RCE检测, SSRF, Vidar, WebSocket安全, 供应链攻击, 信息窃取, 内存污染, 域名收集, 威胁检测, 应用安全, 文档安全, 日志投毒, 网络安全, 网络安全审计, 请求拦截, 隐私保护