Sentinel-Gate/Sentinelgate

GitHub: Sentinel-Gate/Sentinelgate

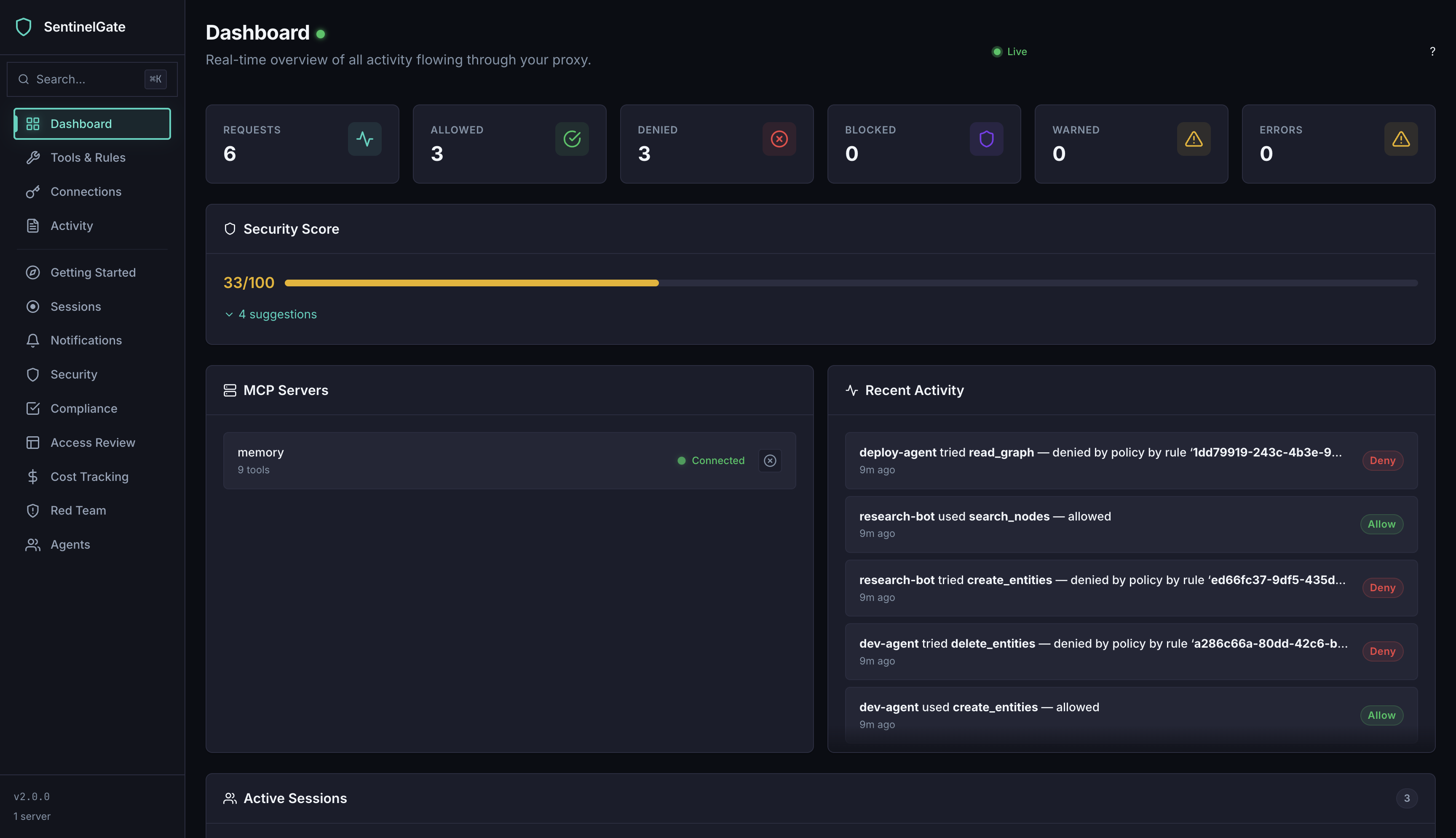

一个面向 AI 代理的 MCP 协议网关,通过策略拦截与审计解决无限制工具调用带来的安全风险。

Stars: 23 | Forks: 1

SentinelGate

您的 AI 代理拥有对您机器的无限制访问权限。

每次工具调用、Shell 命令和文件读取 — 均未经过检查。

SentinelGate 在执行前拦截每一个操作。

确定性规则。从物理机到任意容器或沙箱。

面向那些为 AI 代理提供 MCP 工具访问权限,并需要控制它的开发者。

手动下载或从源码构建

**下载** [GitHub Releases](https://github.com/Sentinel-Gate/Sentinelgate/releases): | 平台 | 压缩包 | |----------|---------| | macOS (Apple Silicon) | `sentinel-gate_darwin_arm64.tar.gz` | | macOS (Intel) | `sentinel-gate_darwin_amd64.tar.gz` | | Linux (x86_64) | `sentinel-gate_linux_amd64.tar.gz` | | Linux (ARM64) | `sentinel-gate_linux_arm64.tar.gz` | | Windows (x86_64) | `sentinel-gate_windows_amd64.zip` | | Windows (ARM64) | `sentinel-gate_windows_arm64.zip` | **macOS / Linux:** ``` tar xzf sentinel-gate_*.tar.gz chmod +x sentinel-gate sudo mv sentinel-gate /usr/local/bin/ ``` **Windows:** 解压 `.zip` 并将 `sentinel-gate.exe` 添加到您的 `PATH`。 **从源码构建**(Go 1.26+): macOS / Linux: ``` git clone https://github.com/Sentinel-Gate/Sentinelgate.git cd Sentinelgate && go build -o sentinel-gate ./cmd/sentinel-gate ``` Windows: ``` git clone https://github.com/Sentinel-Gate/Sentinelgate.git cd Sentinelgate; go build -o sentinel-gate.exe ./cmd/sentinel-gate ```## 容器与沙箱快速开始 使用单条命令引导 SentinelGate — 身份、策略、上游等全部就绪。编排器在就绪时通知(`/readyz`),三种安全配置文件覆盖大多数默认用例,并配备一键停止所有代理的紧急开关。 [设置指南 →](docs/Guide.md#2-quick-start) ## 🎮 游乐场 在 30 秒内见证 SentinelGate 拦截提示词注入攻击 — 无需任何设置: **macOS / Linux:** ``` cd examples/playground ./playground.sh ``` **Windows PowerShell:** ``` cd examples\playground .\playground.ps1 ``` 该脚本创建 3 条策略,模拟 4 次代理工具调用(1 次允许,3 次被拦截),并在完成后清理。仅需 bash + curl 或 PowerShell。完整演练:[examples/playground/README.md](examples/playground/README.md)。 要重置所有内容并重新开始,请运行 `sentinel-gate reset` 或在管理界面中使用命令面板(`Cmd+K` → “reset”)。 **想在 Docker、E2B 或其他沙箱中尝试?** 请参见 [examples/](examples/) 获取开箱即用的配置。 ## 🔌 连接您的代理 SentinelGate 与任何 MCP 兼容客户端协同工作。将您的代理指向 `http://localhost:8080/mcp` 并提供 API 密钥: | 客户端 | 设置 | |--------|-------| | Claude Code | `claude mcp add --transport http sentinelgate http://localhost:8080/mcp --header "Authorization: Bearer

更多功能(16 项)

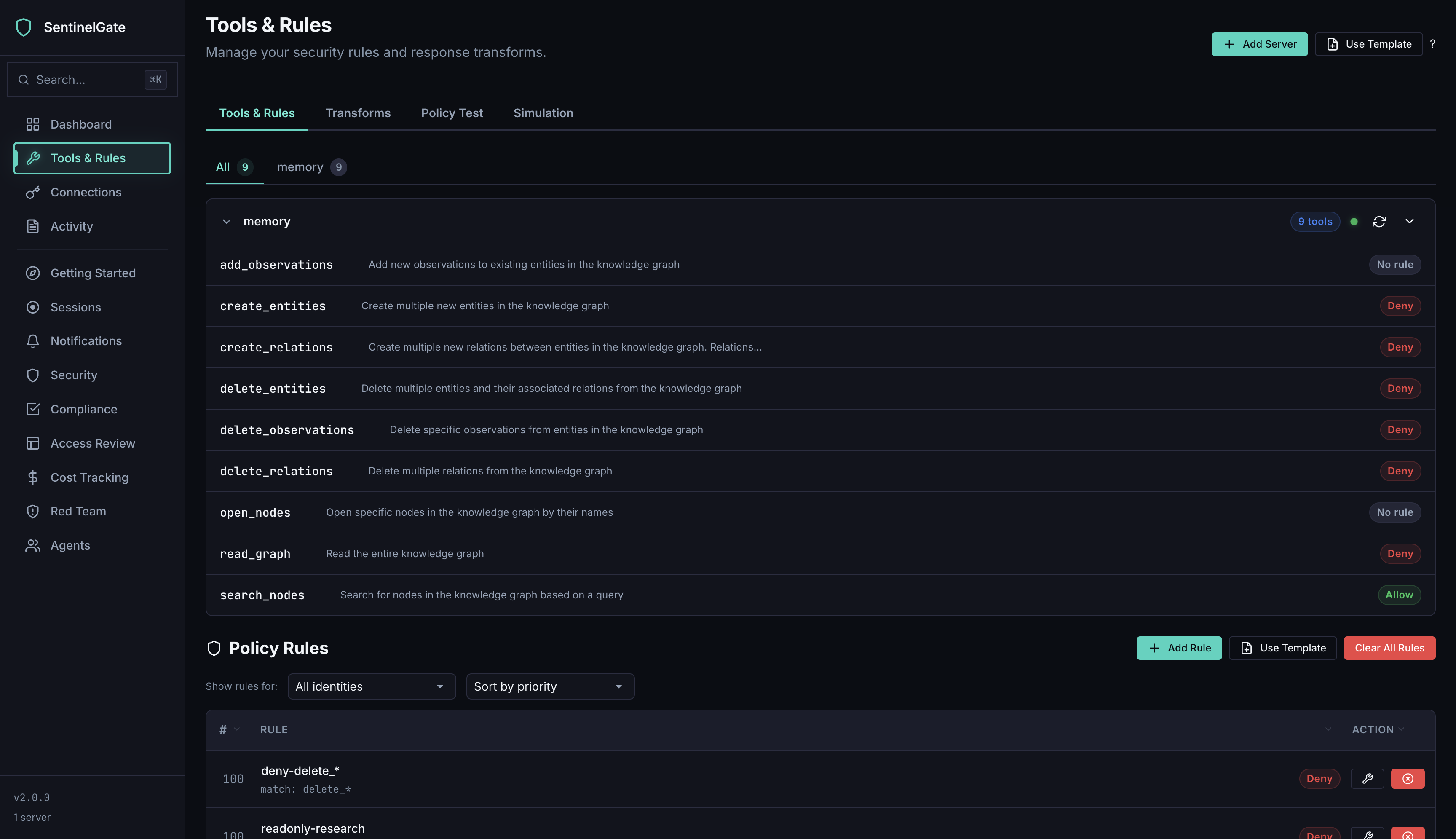

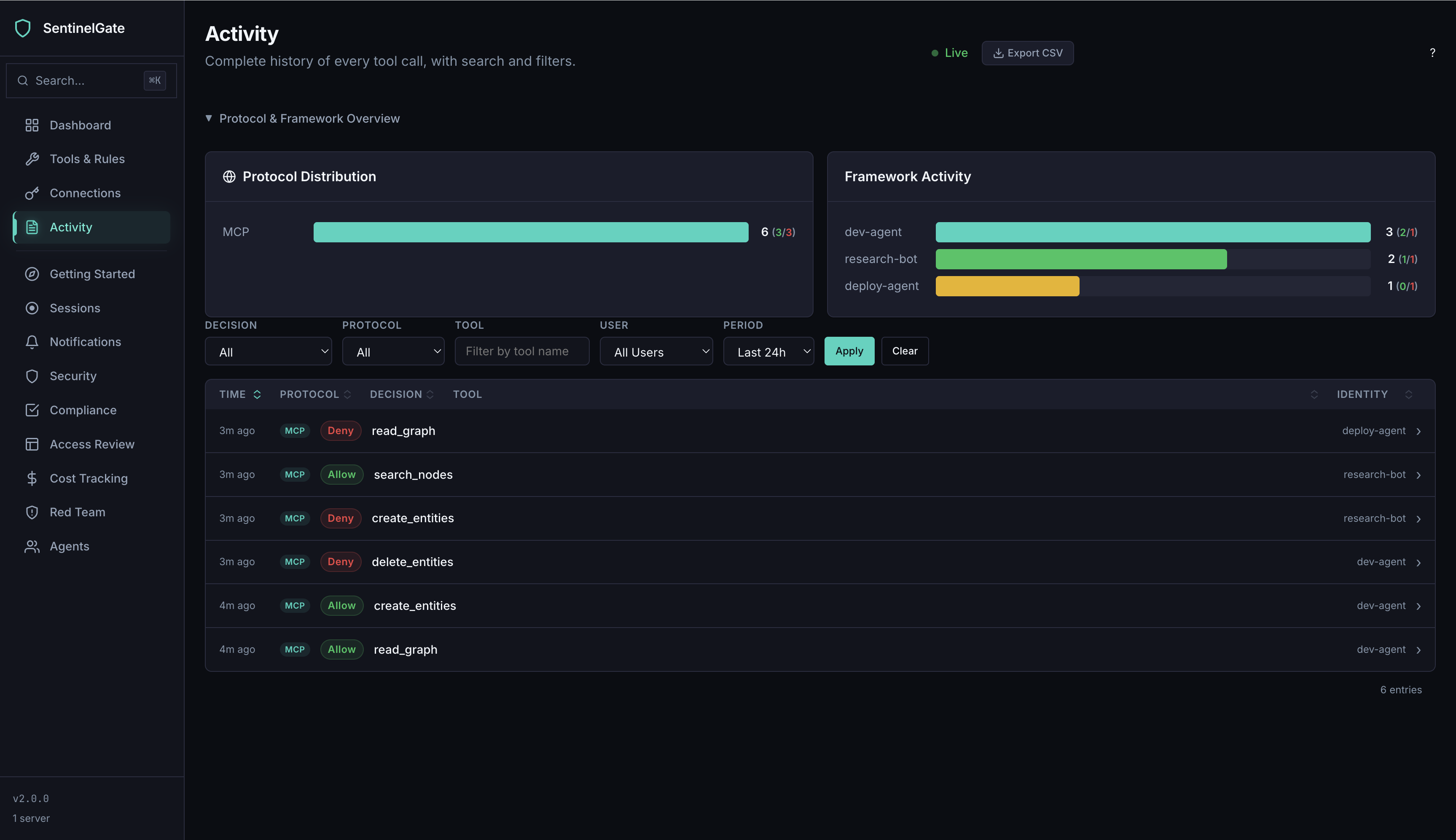

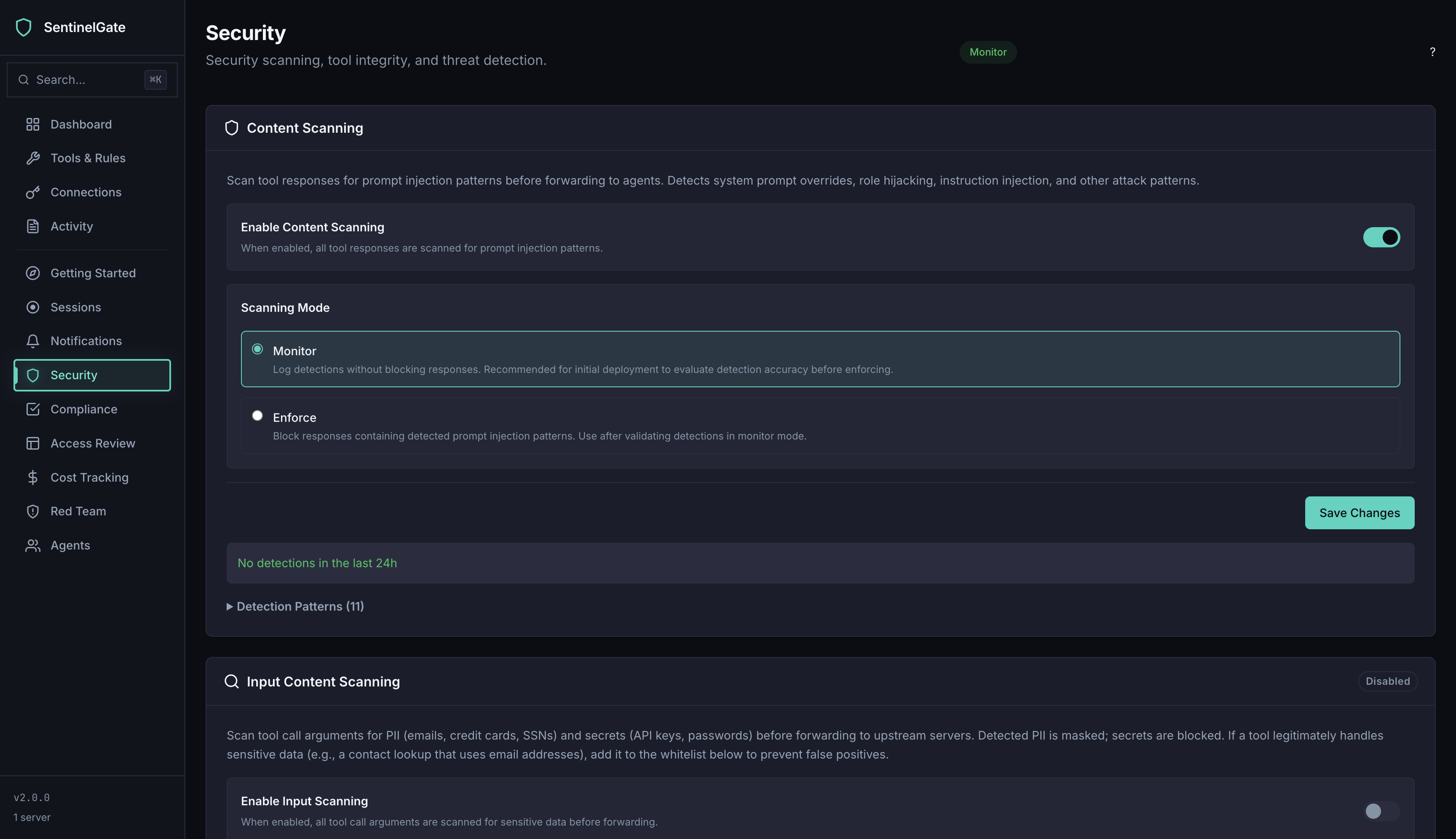

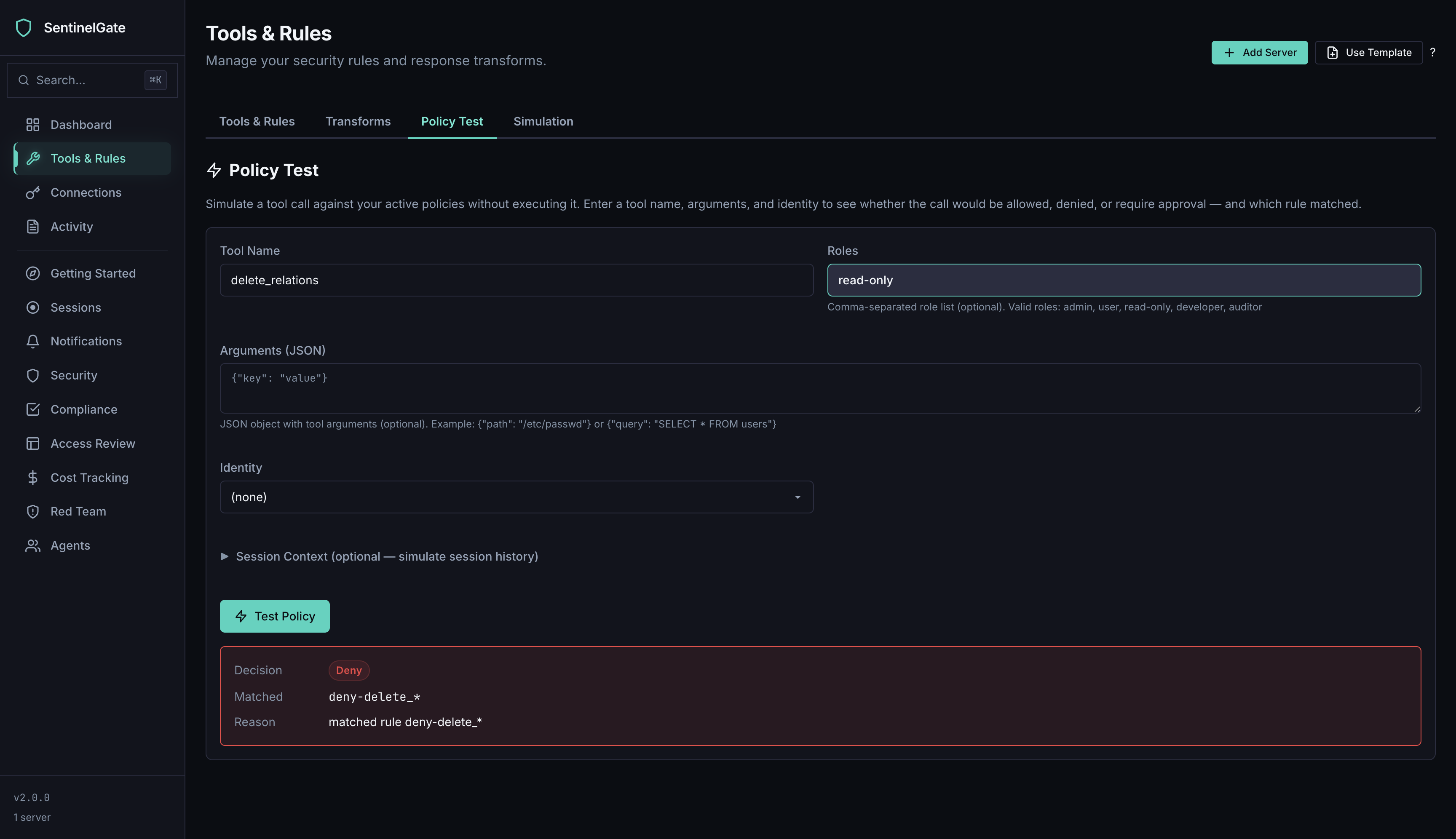

**策略模板** — 七种预置安全配置文件(安全编码、只读、研究模式、全锁定、仅审计、数据保护、反外泄)。一键应用并可完全自定义。 **预算与配额** — 每身份用量限制:最大调用次数、写入、删除次数、每分钟速率限制。达到限制时拒绝或警告。仪表盘实时追踪进度。 **响应变换** — 五种响应变换类型,在代理接收前应用于工具响应:脱敏(正则)、截断(大小限制)、注入(前置/后缀警告)、干运行(模拟响应)、掩码(部分展示)。内置沙箱可进行测试。 **会话录制** — 记录每次工具调用的完整请求与响应载荷。时间线回放、导出为 JSON 或 CSV、可配置保留周期与隐私模式(仅记录元数据)。 **加密证据** — 每个决策使用 ECDSA P-256 签名并哈希链式存储。不可篡改的审计收据,支持欧盟 AI 法案合规包与覆盖映射。 **工具完整性** — 基于哈希的工具定义基线、架构变更检测、异常工具隔离与差异对比查看。 **行为漂移检测** — 14 天基线对比当前行为。检测工具分布偏移、拒绝率变化、时间异常与参数模式漂移。 **代理健康仪表盘** — 每个代理的拒绝率、漂移分数与违规记录,含 30 天趋势折线、基线对比与跨代理概览。支持基于健康状态的 CEL 变量策略。 **权限健康与影子模式** — 识别权限过高的代理,比较授予权限与实际使用情况,提供一键收紧建议。 **成本探索器** — 每工具成本估算、每身份预算与阈值告警、成本下钻分析,支持通过策略构建器创建预算护栏。 **命名空间隔离** — 基于角色的工具可见性,支持白名单/黑名单通配符模式。 **OpenTelemetry 导出** — 每个工具调用的跨度以标准输出导出,包含身份、决策与延迟。 **人工介入流程** — 托管工作流用于敏感操作。批准/拒绝并附带决策上下文与会话审计签名。 **Readyz 端点** — `/readyz` 信号表明您的编排器已就绪,SentinelGate 已配置并准备保护代理。无启动与保护之间的空窗期。 **自定义内容模式** — 添加自定义检测模式以识别公司特定敏感数据:内部编码、专有 API 密钥格式、客户标识符。在 22 种内置模式之上扩展。 **策略决策点** — 针对非 MCP 协议(REST、SQL、Shell、自定义)的代理,可通过 Go、Python 或 Node SDK 调用 `evaluate()` 强制执行相同 CEL 策略。同一审计追踪,协同执行。 |

|  |

| 内容扫描 | 策略测试 |

|:-:|:-:|

|

|

| 内容扫描 | 策略测试 |

|:-:|:-:|

|  |

|  |

共 14 个页面:仪表盘、引导、入门指南、工具与规则(含转换、策略测试与模拟选项卡)、访问(配额管理)、审计日志、会话、通知、合规、权限、安全、红队、成本分析、以及客户端(代理健康)。

## 📋 配置

如需基础设施调优,可选配置文件:

```

server:

http_addr: ":8080"

rate_limit:

enabled: true

ip_rate: 100

```

完整参考:[配置](docs/Guide.md#7-configuration-reference) · [命令行界面](docs/Guide.md#8-cli-reference) · [API](docs/Guide.md#9-admin-api-reference)

## ⚠️ 限制

完整的 [威胁模型](docs/Guide.md#13-threat-model-and-limitations)。

## 💼 SentinelGate Pro

扩展保留 · SIEM 集成 · 单点登录 · 多租户 · 高级成本分析(包含计费 API 集成) · 跨代理健康导出 — [sentinelgate.co.uk](https://www.sentinelgate.co.uk)

## 安全性

发现漏洞?请参考 [Security.md](Security.md) 了解负责任披露与补丁 SLA。

## 贡献

欢迎提交错误修复、功能、文档与反馈。详见 [CONTRIBUTING.md](CONTRIBUTING.md)。代码贡献需签署 CLA — 参见 [CLA.md](CLA.md)。

## 许可证

[AGPL-3.0](LICENSE) — 免费使用、修改与自托管。商业许可请联系 [联系我们](mailto:hello@sentinelgate.co.uk)。

|

共 14 个页面:仪表盘、引导、入门指南、工具与规则(含转换、策略测试与模拟选项卡)、访问(配额管理)、审计日志、会话、通知、合规、权限、安全、红队、成本分析、以及客户端(代理健康)。

## 📋 配置

如需基础设施调优,可选配置文件:

```

server:

http_addr: ":8080"

rate_limit:

enabled: true

ip_rate: 100

```

完整参考:[配置](docs/Guide.md#7-configuration-reference) · [命令行界面](docs/Guide.md#8-cli-reference) · [API](docs/Guide.md#9-admin-api-reference)

## ⚠️ 限制

完整的 [威胁模型](docs/Guide.md#13-threat-model-and-limitations)。

## 💼 SentinelGate Pro

扩展保留 · SIEM 集成 · 单点登录 · 多租户 · 高级成本分析(包含计费 API 集成) · 跨代理健康导出 — [sentinelgate.co.uk](https://www.sentinelgate.co.uk)

## 安全性

发现漏洞?请参考 [Security.md](Security.md) 了解负责任披露与补丁 SLA。

## 贡献

欢迎提交错误修复、功能、文档与反馈。详见 [CONTRIBUTING.md](CONTRIBUTING.md)。代码贡献需签署 CLA — 参见 [CLA.md](CLA.md)。

## 许可证

[AGPL-3.0](LICENSE) — 免费使用、修改与自托管。商业许可请联系 [联系我们](mailto:hello@sentinelgate.co.uk)。

标签:AGPL-3.0, AI代理安全, CEL策略, EVTX分析, Go语言, MCP代理, RBAC, SentinelGate, Streamlit, Web截图, 子域名突变, 审计追踪, 容器安全, 提示词工程, 日志审计, 权限管理, 模型越狱, 沙箱安全, 用户代理, 确定性规则, 程序破解, 策略决策点, 访问控制, 请求拦截