gourav001-s/DroidXploit

GitHub: gourav001-s/DroidXploit

专为已 root 的 Android 模拟器设计的模块化安全评估框架,简化枚举、分析与漏洞研究流程。

Stars: 36 | Forks: 5

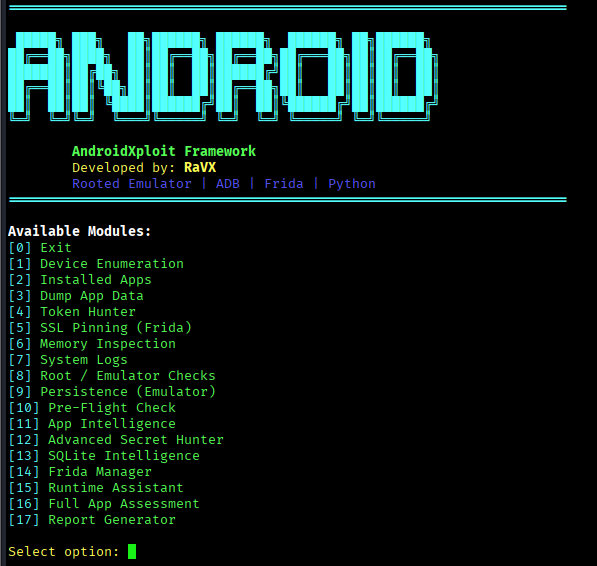

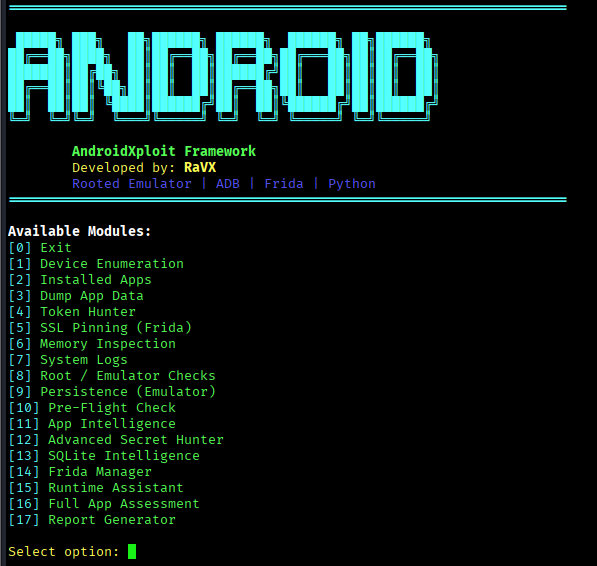

# DroidXploit 框架

DroidXploit 是一个全功能的 **Android 安全评估框架**,专为

**已获取 root 权限的 Android 模拟器** 设计。

它提供了一个简洁、模块化、菜单驱动的 CLI 接口,用于 Android 应用

枚举、运行时分析与漏洞研究。

## ✨ 主要功能

- 设备与操作系统枚举

- 已安装应用发现

- 私有应用数据转储

- 令牌与密钥发现

- SQLite 数据库智能分析

- SSL 固定绕过(Frida 辅助)

- 运行时内存检查辅助

- 根权限与模拟器检测检查

- 完整的应用评估攻击链

- Markdown 报告生成

- 简洁专业的 CLI 界面

## 🧠 设计理念

DroidXploit **不是** 一个一键式黑客工具。

该框架专注于:

- 透明性优于盲目自动化

- 分析师控制的利用

- 方法论驱动的 Android 评估

- 真实的漏洞赏金与研究相关性

每个模块都协助测试人员,而不是隐藏内部运作机制。

## 🛠 要求

- Linux(推荐 Kali Linux)

- Python 3.8+

- Android Debug Bridge (ADB)

- 已获取 root 权限的 Android 模拟器

- Frida(用于运行时分析与 SSL 固定绕过)

## 🚀 安装

```

git clone https://github.com/gourav001-s/droidxploit.git

cd droidxploit

python3 adb_osint.py

```

请确保:

模拟器正在运行

具备 root 访问权限

adb 和 frida 已加入你的 PATH

## 📋 使用

运行框架:

python3 androidxploit.py

使用索引菜单选择模块:

[1] 设备枚举

[11] 应用智能分析

[16] 完整应用评估

## 🔗 示例工作流程

运行预飞行检查

枚举设备与已安装应用

执行应用智能分析扫描

转储私有应用数据

分析 SQLite 数据库

搜寻令牌与密钥

使用 Frida 执行运行时分析

生成安全评估报告

## 📁 输出

应用数据转储本地存储

控制台输出发现结果

报告生成路径:

androidxploit_report.md

## ⚠️ 法律声明

本框架仅限教育用途与授权安全测试。

你必须:

- 拥有正在测试的设备与应用,或

- 获得所有者的明确许可

作者不对滥用行为承担任何责任。

## 👤 作者

Gourav (RaVX)

GitHub: https://github.com/gourav001-s

## ✨ 主要功能

- 设备与操作系统枚举

- 已安装应用发现

- 私有应用数据转储

- 令牌与密钥发现

- SQLite 数据库智能分析

- SSL 固定绕过(Frida 辅助)

- 运行时内存检查辅助

- 根权限与模拟器检测检查

- 完整的应用评估攻击链

- Markdown 报告生成

- 简洁专业的 CLI 界面

## 🧠 设计理念

DroidXploit **不是** 一个一键式黑客工具。

该框架专注于:

- 透明性优于盲目自动化

- 分析师控制的利用

- 方法论驱动的 Android 评估

- 真实的漏洞赏金与研究相关性

每个模块都协助测试人员,而不是隐藏内部运作机制。

## 🛠 要求

- Linux(推荐 Kali Linux)

- Python 3.8+

- Android Debug Bridge (ADB)

- 已获取 root 权限的 Android 模拟器

- Frida(用于运行时分析与 SSL 固定绕过)

## 🚀 安装

```

git clone https://github.com/gourav001-s/droidxploit.git

cd droidxploit

python3 adb_osint.py

```

请确保:

模拟器正在运行

具备 root 访问权限

adb 和 frida 已加入你的 PATH

## 📋 使用

运行框架:

python3 androidxploit.py

使用索引菜单选择模块:

[1] 设备枚举

[11] 应用智能分析

[16] 完整应用评估

## 🔗 示例工作流程

运行预飞行检查

枚举设备与已安装应用

执行应用智能分析扫描

转储私有应用数据

分析 SQLite 数据库

搜寻令牌与密钥

使用 Frida 执行运行时分析

生成安全评估报告

## 📁 输出

应用数据转储本地存储

控制台输出发现结果

报告生成路径:

androidxploit_report.md

## ⚠️ 法律声明

本框架仅限教育用途与授权安全测试。

你必须:

- 拥有正在测试的设备与应用,或

- 获得所有者的明确许可

作者不对滥用行为承担任何责任。

## 👤 作者

Gourav (RaVX)

GitHub: https://github.com/gourav001-s

## ✨ 主要功能

- 设备与操作系统枚举

- 已安装应用发现

- 私有应用数据转储

- 令牌与密钥发现

- SQLite 数据库智能分析

- SSL 固定绕过(Frida 辅助)

- 运行时内存检查辅助

- 根权限与模拟器检测检查

- 完整的应用评估攻击链

- Markdown 报告生成

- 简洁专业的 CLI 界面

## 🧠 设计理念

DroidXploit **不是** 一个一键式黑客工具。

该框架专注于:

- 透明性优于盲目自动化

- 分析师控制的利用

- 方法论驱动的 Android 评估

- 真实的漏洞赏金与研究相关性

每个模块都协助测试人员,而不是隐藏内部运作机制。

## 🛠 要求

- Linux(推荐 Kali Linux)

- Python 3.8+

- Android Debug Bridge (ADB)

- 已获取 root 权限的 Android 模拟器

- Frida(用于运行时分析与 SSL 固定绕过)

## 🚀 安装

```

git clone https://github.com/gourav001-s/droidxploit.git

cd droidxploit

python3 adb_osint.py

```

请确保:

模拟器正在运行

具备 root 访问权限

adb 和 frida 已加入你的 PATH

## 📋 使用

运行框架:

python3 androidxploit.py

使用索引菜单选择模块:

[1] 设备枚举

[11] 应用智能分析

[16] 完整应用评估

## 🔗 示例工作流程

运行预飞行检查

枚举设备与已安装应用

执行应用智能分析扫描

转储私有应用数据

分析 SQLite 数据库

搜寻令牌与密钥

使用 Frida 执行运行时分析

生成安全评估报告

## 📁 输出

应用数据转储本地存储

控制台输出发现结果

报告生成路径:

androidxploit_report.md

## ⚠️ 法律声明

本框架仅限教育用途与授权安全测试。

你必须:

- 拥有正在测试的设备与应用,或

- 获得所有者的明确许可

作者不对滥用行为承担任何责任。

## 👤 作者

Gourav (RaVX)

GitHub: https://github.com/gourav001-s

## ✨ 主要功能

- 设备与操作系统枚举

- 已安装应用发现

- 私有应用数据转储

- 令牌与密钥发现

- SQLite 数据库智能分析

- SSL 固定绕过(Frida 辅助)

- 运行时内存检查辅助

- 根权限与模拟器检测检查

- 完整的应用评估攻击链

- Markdown 报告生成

- 简洁专业的 CLI 界面

## 🧠 设计理念

DroidXploit **不是** 一个一键式黑客工具。

该框架专注于:

- 透明性优于盲目自动化

- 分析师控制的利用

- 方法论驱动的 Android 评估

- 真实的漏洞赏金与研究相关性

每个模块都协助测试人员,而不是隐藏内部运作机制。

## 🛠 要求

- Linux(推荐 Kali Linux)

- Python 3.8+

- Android Debug Bridge (ADB)

- 已获取 root 权限的 Android 模拟器

- Frida(用于运行时分析与 SSL 固定绕过)

## 🚀 安装

```

git clone https://github.com/gourav001-s/droidxploit.git

cd droidxploit

python3 adb_osint.py

```

请确保:

模拟器正在运行

具备 root 访问权限

adb 和 frida 已加入你的 PATH

## 📋 使用

运行框架:

python3 androidxploit.py

使用索引菜单选择模块:

[1] 设备枚举

[11] 应用智能分析

[16] 完整应用评估

## 🔗 示例工作流程

运行预飞行检查

枚举设备与已安装应用

执行应用智能分析扫描

转储私有应用数据

分析 SQLite 数据库

搜寻令牌与密钥

使用 Frida 执行运行时分析

生成安全评估报告

## 📁 输出

应用数据转储本地存储

控制台输出发现结果

报告生成路径:

androidxploit_report.md

## ⚠️ 法律声明

本框架仅限教育用途与授权安全测试。

你必须:

- 拥有正在测试的设备与应用,或

- 获得所有者的明确许可

作者不对滥用行为承担任何责任。

## 👤 作者

Gourav (RaVX)

GitHub: https://github.com/gourav001-s标签:ADB, Android安全评估, Android应用安全, Android渗透测试, Bug Bounty, Docker支持, Frida, Python, Root检测, SQLite数据库分析, SSL pinning绕过, Token发现, 关键词SEO, 内存检查, 利用研究, 可自定义解析器, 开源安全工具, 攻击链, 文档结构分析, 无后门, 枚举, 模块化CLI, 模拟器安全, 私有数据转储, 运行时分析, 逆向工具, 逆向工程平台