CloudByBessie/Server-and-Cloud

GitHub: CloudByBessie/Server-and-Cloud

这是一个专注于服务器与云安全的实战型作品集,构建了包含Active Directory、身份管理及红蓝对抗模拟的多机环境,旨在展示从基础设施搭建到攻防演练的完整技术能力。

Stars: 0 | Forks: 0

☁️ 服务器与云安全组合作品集

Active Directory • 身份安全 • 云基础设施

⚔️ 红队 | 🛡️ 蓝队 | 🧠 真实场景

# 📖 事件案例研究

| 案例编号 | 标题 | 描述 |

|--------|------|------------|

| **Case-001** | *找不到自己的域* | DNS + AD 错误配置导致整个环境中的身份验证失败 |

| **Case-002** | *低语秘密的服务器* | SMB 暴露泄露了特权服务账户,从而允许横向移动 |

👉 探索所有案例:

https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Labs

# 🧪 实验 — CloudTech vs Thunderbyte

一个模拟的企业环境,其中的身份系统:

- 被构建 (CloudTech 🛡️)

- 被攻击 (Thunderbyte ⚡)

- 通过真实技术进行调查

- 使用防御工程策略进行加固

### ⚔️ 当前实验

- **基础实验搭建** — 多机环境

- **网络拓扑图** — 可视化架构

- **Active Directory 实验** *(进行中)*

👉 在此处探索完整的实验宇宙:

**https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Labs**

# 🛡️ 防御手册

在本节中,每个手册将拆解:

- 🔍 检测技术

- 🚨 侵害指标 (IOC)

- 🛠️ 逐步修复

- 🔐 加固建议

### 📘 重点主题

- Active Directory 权限提升防御

- SMB 共享加固

- Kerberos 滥用检测

- 恶意 GPO 识别

👉 **深入研读防御手册:**

🔗 https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Defense-Playbooks

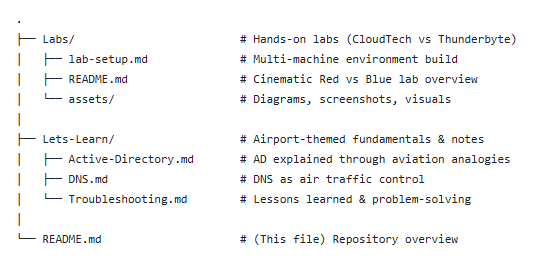

# 🧠 Lets-Learn — 机场版

- Active Directory → 身份控制塔

- DNS → 空中交通管制

- Group Policy → 飞行规则

- Logs → 黑匣子记录器

👉 https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Lets-Learn

# 🏆 核心技能展示

- Active Directory 故障排查

- 身份与访问攻击路径

- 网络分析与调试

- 事件调查

- 错误配置利用

- 安全加固

# 🧰 工具与技术

- Active Directory (域服务、GPO、DNS)

- Kali Linux (攻击性测试)

- Nmap (网络侦察)

- Wireshark (数据包分析)

- PowerShell (自动化与管理)

- VirtualBox / VMware (实验环境)

# 🧭 学习路线图

🟢 **基础**

- Active Directory

- DNS

- 网络

🟡 **中级**

- Kerberos 身份验证

- 权限提升

- 横向移动

🔴 **高级**

- AD CS 滥用

- 身份攻击

- 检测工程

# 🎯 目的

本仓库旨在:

- 展示真实的动手技术能力

- 模拟企业级安全场景

- 展示攻击者和防御者的思维

- 构建反映真实工程工作的作品集

# 🚧 进行中的工作

随着新的攻击技术、防御措施和场景的开发,该环境也在持续演进。

## 📌 许可证

本项目根据 MIT License 获得许可。

# 📖 事件案例研究

| 案例编号 | 标题 | 描述 |

|--------|------|------------|

| **Case-001** | *找不到自己的域* | DNS + AD 错误配置导致整个环境中的身份验证失败 |

| **Case-002** | *低语秘密的服务器* | SMB 暴露泄露了特权服务账户,从而允许横向移动 |

👉 探索所有案例:

https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Labs

# 🧪 实验 — CloudTech vs Thunderbyte

一个模拟的企业环境,其中的身份系统:

- 被构建 (CloudTech 🛡️)

- 被攻击 (Thunderbyte ⚡)

- 通过真实技术进行调查

- 使用防御工程策略进行加固

### ⚔️ 当前实验

- **基础实验搭建** — 多机环境

- **网络拓扑图** — 可视化架构

- **Active Directory 实验** *(进行中)*

👉 在此处探索完整的实验宇宙:

**https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Labs**

# 🛡️ 防御手册

在本节中,每个手册将拆解:

- 🔍 检测技术

- 🚨 侵害指标 (IOC)

- 🛠️ 逐步修复

- 🔐 加固建议

### 📘 重点主题

- Active Directory 权限提升防御

- SMB 共享加固

- Kerberos 滥用检测

- 恶意 GPO 识别

👉 **深入研读防御手册:**

🔗 https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Defense-Playbooks

# 🧠 Lets-Learn — 机场版

- Active Directory → 身份控制塔

- DNS → 空中交通管制

- Group Policy → 飞行规则

- Logs → 黑匣子记录器

👉 https://github.com/CloudByBessie/Server-and-Cloud/tree/main/Lets-Learn

# 🏆 核心技能展示

- Active Directory 故障排查

- 身份与访问攻击路径

- 网络分析与调试

- 事件调查

- 错误配置利用

- 安全加固

# 🧰 工具与技术

- Active Directory (域服务、GPO、DNS)

- Kali Linux (攻击性测试)

- Nmap (网络侦察)

- Wireshark (数据包分析)

- PowerShell (自动化与管理)

- VirtualBox / VMware (实验环境)

# 🧭 学习路线图

🟢 **基础**

- Active Directory

- DNS

- 网络

🟡 **中级**

- Kerberos 身份验证

- 权限提升

- 横向移动

🔴 **高级**

- AD CS 滥用

- 身份攻击

- 检测工程

# 🎯 目的

本仓库旨在:

- 展示真实的动手技术能力

- 模拟企业级安全场景

- 展示攻击者和防御者的思维

- 构建反映真实工程工作的作品集

# 🚧 进行中的工作

随着新的攻击技术、防御措施和场景的开发,该环境也在持续演进。

## 📌 许可证

本项目根据 MIT License 获得许可。标签:Active Directory, AD 域, AI合规, CTI, Cybersecurity, DNS, Hands-on Labs, IPv6, Nmap, Plaso, PowerShell, Terraform 安全, VirtualBox, VMware, Windows 10, Windows 11, Windows Server, Wireshark, 云存储安全, 句柄查看, 基础设施, 多机环境, 实战演练, 实验环境, 攻防模拟, 数据展示, 数据统计, 端口扫描, 红队, 网络安全, 网络扫描, 网络调试, 自动化, 虚拟化, 虚拟驱动器, 身份安全, 隐私保护