Vasco0x4/AIDA

GitHub: Vasco0x4/AIDA

通过 MCP 协议将 AI 助手连接到 Exegol 渗透测试环境,让 AI 直接执行 400 多种安全工具并进行自主评估。

Stars: 230 | Forks: 24

AI-Driven Security Assessment

赋予你的 AI 超过 400 种渗透测试工具的能力。让它(合法地)进行黑客攻击。

快速开始 •

为什么选择 AIDA •

安装 •

用户指南 •

架构

## 什么是 AIDA?

**AIDA** 将 AI 助手连接到真实的渗透测试环境。你的 AI 不再只是*谈论*安全测试,而是可以真正*执行*它。

具体情况如下:

- **Exegol Docker 容器**,内置超过 400 种安全工具(nmap, sqlmap, ffuf, nuclei...)

- **MCP 集成**,适用于*任何* AI 客户端(Claude, Gemini, GPT, Antigravity...)

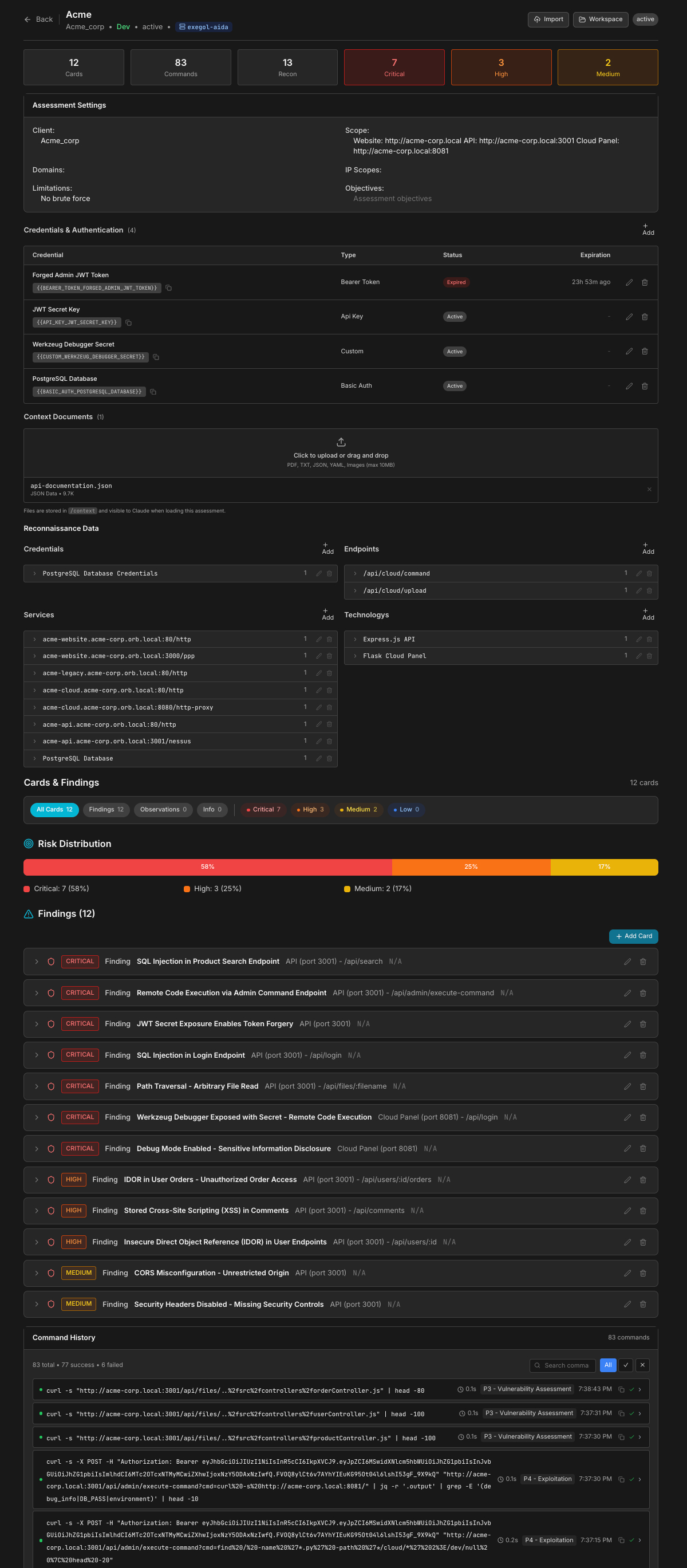

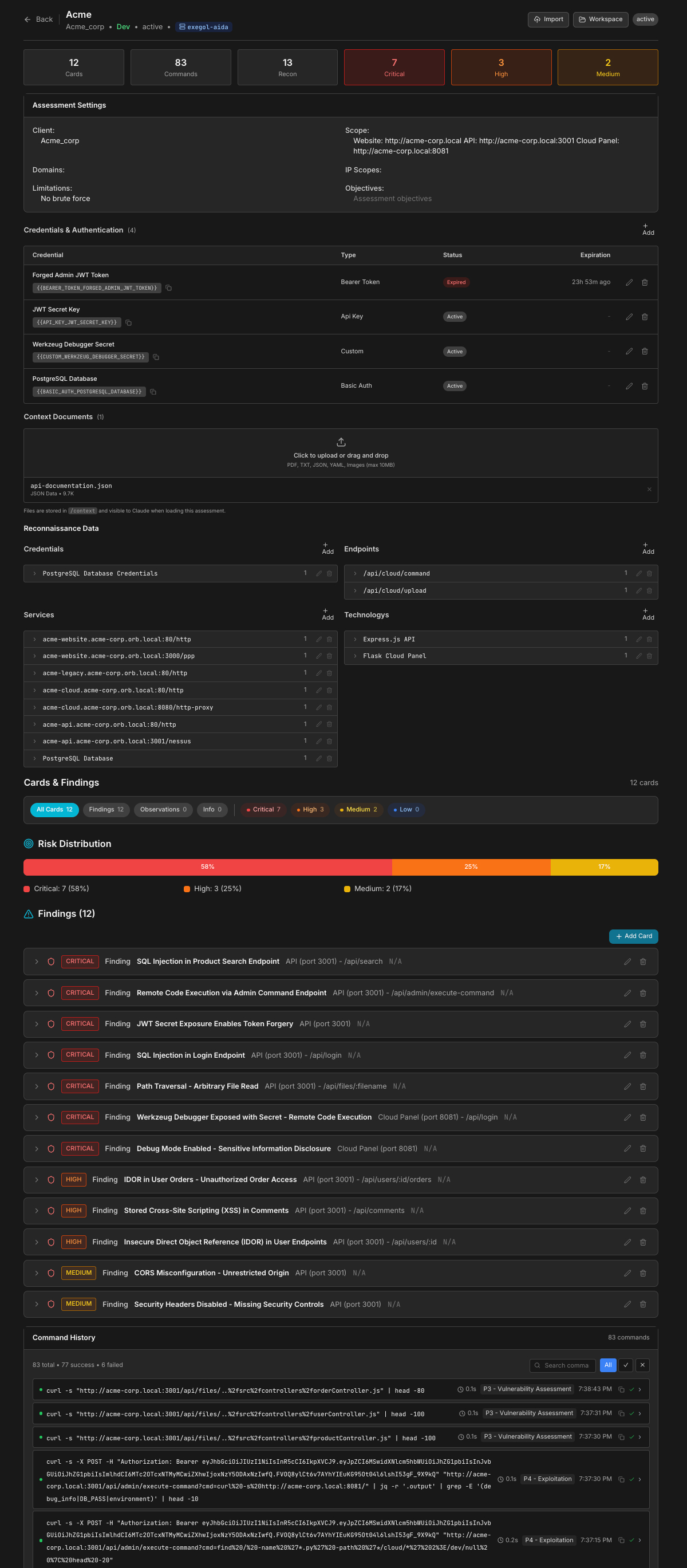

- **Web 仪表盘**,用于跟踪发现、命令和进度

- **结构化工作流**,从侦察到漏洞利用

把它想象成给你的 AI 一个装备齐全的黑客实验室和一个记录一切笔记本。

## 为什么创建 AIDA

现代 AI 助手了解渗透测试工具、技术和漏洞类别——**但它们无法执行这些操作。**

如果没有执行能力,安全测试就会变成乏味的反复操作:你向 AI 询问命令,将其复制到终端,等待结果,将输出粘贴回去,然后重复。传统的扫描器(如 Burp Suite)运行固定的模式,无法适应特定的技术栈或链式多步骤漏洞利用。

**AIDA 改变了这一点**,它将 AI 直接连接到专业的渗透测试环境:

- 🔧 **直接执行** - Exegol 中的 400 多种工具(nmap, sqlmap, ffuf, nuclei...)

- 🧠 **持久记忆** - 在结构化数据库中跨会话维护完整上下文

- 📝 **自动文档化** - 发现被跟踪为卡片,包含严重性、证据和技术分析

- ⛓️ **攻击链** - AI 连接发现之间的点,以构建多步骤漏洞利用

- 🎯 **自适应测试** - 方法论根据发现进行调整,而非固定模式

**结果:** 你的 AI 成为了一名自主的安全研究员,而不仅仅是一名顾问。

## 视频演示

## 系统要求

### 支持的平台

- **macOS** (Intel & Apple Silicon)

- **Linux** (Ubuntu, Debian, RHEL, Fedora, Arch 及其衍生版本)

- **Windows** (未经测试)

## 快速开始

### 前置条件

- **Docker Desktop** - 用于运行 Exegol 和平台

- **一个 AI 客户端** - Claude Desktop, Claude Code, Gemini CLI, Antigravity... 选一个你喜欢的

```

# Clone

git clone https://github.com/Vasco0x4/AIDA.git

cd AIDA

# 启动所有内容

./start.sh

# 打开 dashboard

open http://localhost:5173

```

就是这样。平台已运行。

### 连接你的 AI

现在连接你的 AI 客户端。

**推荐:AIDA CLI (Claude Code 或 Kimi)**

最简单的入门方式是使用 AIDA CLI 包装器,它同时支持 Claude Code 和 Kimi CLI:

```

# Auto-detect available CLI (Claude or Kimi)

python3 aida.py --assessment "test"

# Force a specific CLI

python3 aida.py --assessment "test" --cli claude

python3 aida.py --assessment "test" --cli kimi

# Auto-approve all actions

python3 aida.py --assessment "test" --yes

```

你也可以使用自己的 API keys(仅限 Claude)。

**替代方案:将 MCP 工具导入到你的 AI 客户端**

以 Claude Desktop 为例:

**默认配置路径 (macOS):**

```

~/Library/Application Support/Claude/claude_desktop_config.json

```

**MCP 配置:**

```

{

"mcpServers": {

"aida-mcp": {

"command": "/bin/bash",

"args": [

"/absolute/path/to/AIDA/start_mcp.sh"

]

}

}

}

```

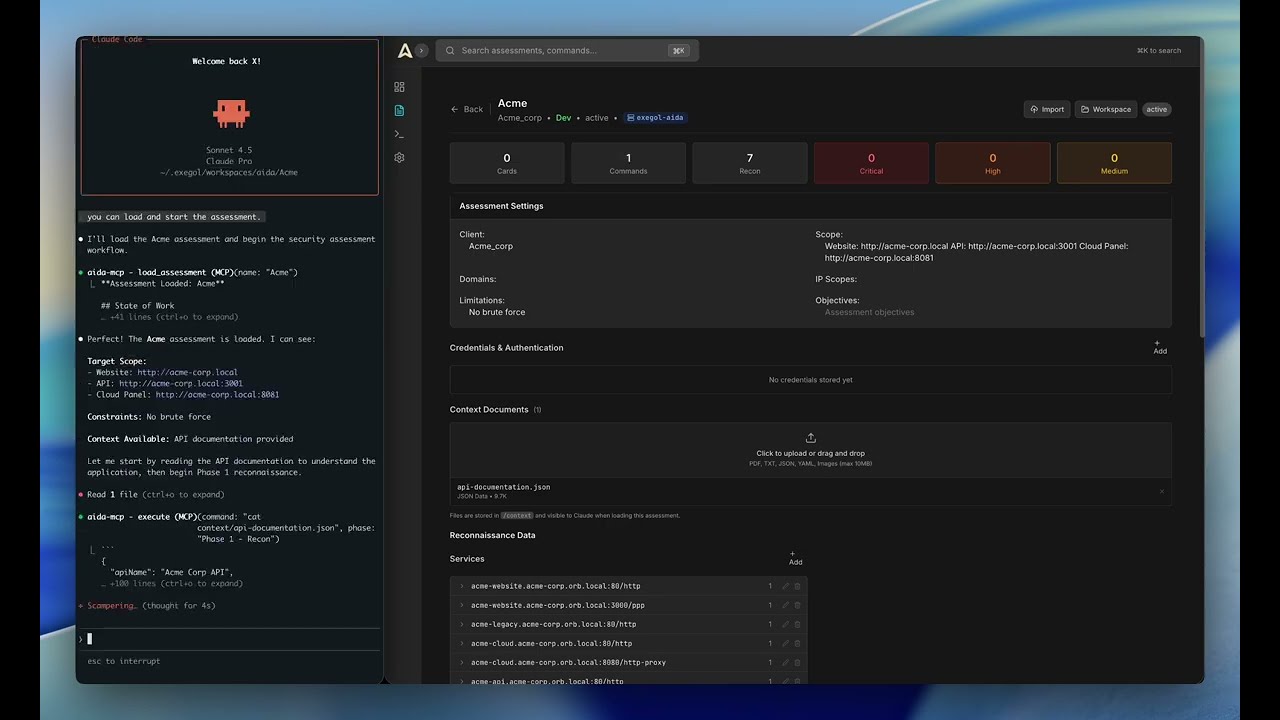

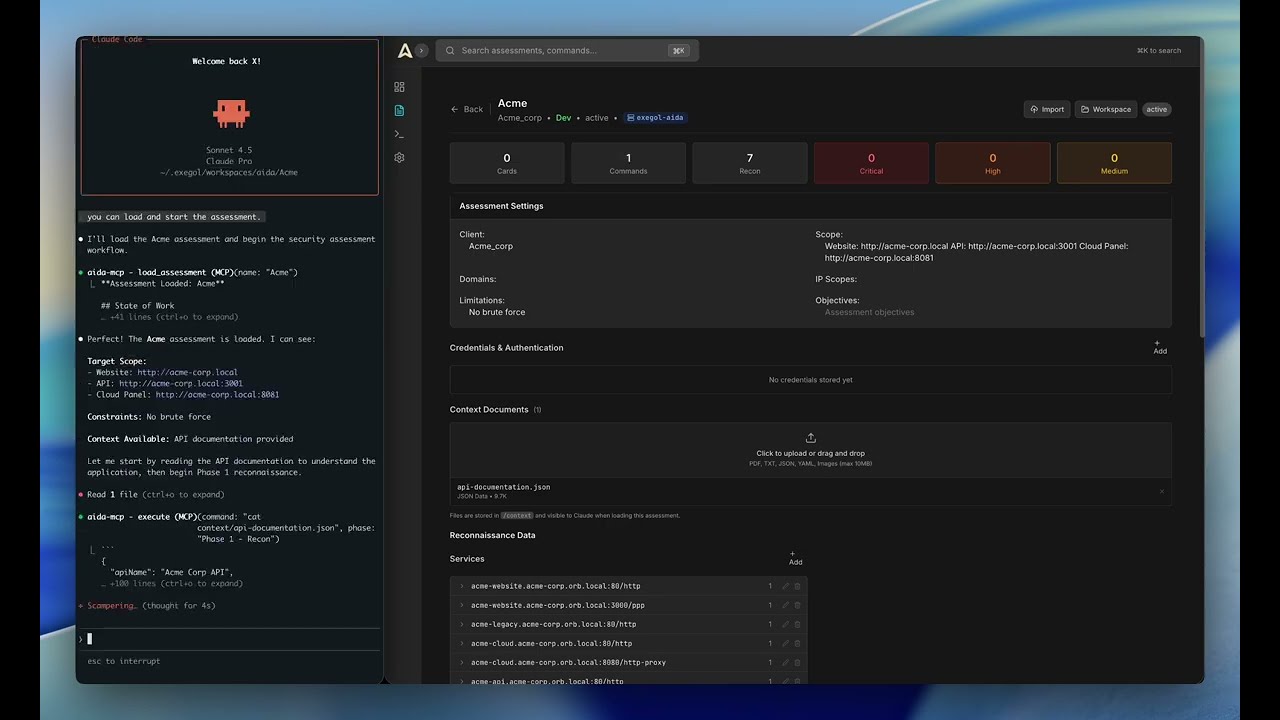

### 首次评估

1. 在 Web UI 中创建一个评估

2. 启动你的 AI 客户端

3. 注入预提示词。

4. 告诉它:*"加载评估 'Acme' 并开始"*

5. 看着它开始工作

## 适用于任何 AI

AIDA 使用 **模型上下文协议 (MCP)** - 一个开放标准。如果你的 AI 客户端支持 MCP,它就可以与 AIDA 配合使用。

| AI 客户端 | 状态 | 设置 |

|---------------------|-------------|-------|

| **Claude Code** | 推荐 | 通过 `aida.py`(自动) |

| **Kimi CLI** | 推荐 | 通过 `aida.py`(自动) |

| **External API** | 推荐 | 通过 `aida.py --base-url` |

| **Claude Desktop** | 可用 | 手动 MCP 导入 |

| **ChatGPT Desktop** | 可用 | 手动 MCP 导入 |

| **Gemini CLI** | 可用 | 手动 MCP 导入 |

| **Antigravity** | 可用 | 手动 MCP 导入 |

## MCP 工具

AI 可以访问专用工具:

```

ASSESSMENT

load_assessment - Load and start working

update_phase - Document progress

CARDS

add_card - Create findings/observations/info

list_cards - View all cards

update_card - Modify cards

delete_card - Remove cards

RECON

add_recon_data - Track discovered assets

list_recon - View recon data

EXECUTION

execute - Run any command in Exegol

scan - Quick scans (nmap, gobuster, ffuf...)

subdomain_enum - Find subdomains

ssl_analysis - Check SSL/TLS

tech_detection - Identify tech stack

tool_help - Get tool documentation

CREDENTIALS

credentials_add - Store credentials

credentials_list - List stored creds

```

## 项目结构

```

AIDA/

├── backend/ # FastAPI + MCP Server

│ ├── api/ # REST endpoints

│ ├── mcp/ # MCP server + tools

│ ├── models/ # Database models

│ └── services/ # Business logic

├── frontend/ # React dashboard

│ ├── src/pages/ # Dashboard, Assessments, Settings...

│ └── src/components/ # Reusable UI components

├── Docs/ # AI prompts and methodology

├── aida.py # CLI launcher

├── start.sh # Start the platform

└── docker-compose.yml # Infrastructure

```

## 文档

| 文档 | 描述 |

|----------|-------------|

| [**INSTALLATION.md**](Docs/INSTALLATION.md) | 完整设置指南 - 所有 AI 客户端 |

| [**USER_GUIDE.md**](Docs/USER_GUIDE.md) | 如何使用该平台 |

| [**ARCHITECTURE.md**](Docs/ARCHITECTURE.md) | 技术深入剖析 + 图表 |

| [**MCP_TOOLS.md**](Docs/MCP_TOOLS.md) | 所有 MCP 工具说明 |

## Alpha 版本 - 已知限制

**AIDA 目前处于 Alpha 阶段。** 这意味着:

- **建议仅本地使用** - 未经额外的安全加固,请勿将 Web 界面公开暴露

- **尚无认证系统** - 任何可以访问 UI 的人都可以查看/修改评估

- **存在 Bug 和粗糙之处** - 某些错误消息使用浏览器警报,WebSocket 重连可能需要手动刷新

- **数据库凭据** - 在任何部署之前更改 `.env` 中的默认值

**这是一个面向早期采用者和了解风险的安全专业人士的工作原型。**

未来版本中的改进:

- 正确的认证和用户管理系统

- 改进的 UI/UX(用模态框替换警报)

- 生产就绪的 Docker 配置

- 增强的错误处理

**目前:请在本地运行,不要暴露在互联网上,风险自负。**

报告 Bug 和请求功能:[GitHub Issues](https://github.com/Vasco0x4/AIDA/issues)

## 许可证

**AGPL v3** - 免费且开源。

你可以自由使用、修改和分发 AIDA。如果你修改并部署它(包括作为网络服务),你必须根据 AGPL v3 开源你的修改。

**提供商业许可**,面向需要进行专有修改的组织。

联系方式:**Vasco0x4@proton.me**

## 致谢

- [**Exegol**](https://github.com/ThePorgs/Exegol) - 渗透测试 Docker 环境

- [**Anthropic MCP**](https://modelcontextprotocol.io/) - 使这成为可能的协议

- 安全社区提供的所有 amazing 工具

⭐ 在 GitHub 上 Star •

报告 Bug •

联系

标签:AI安全, Chat Copilot, CISA项目, DLL 劫持, Docker, Exegol, FTP漏洞扫描, LLM, MCP, Nmap, SQLMap, Unmanaged PE, Web安全, Windows内核, XXE攻击, 反取证, 合规测试, 命令执行, 大语言模型, 安全编排, 安全评估, 安全防御评估, 密码管理, 对称加密, 插件系统, 数据展示, 模型上下文协议, 测试用例, 白帽子, 红队, 网络安全, 自动化审计, 自动攻击, 自定义脚本, 蓝队分析, 虚拟驱动器, 请求拦截, 逆向工具, 隐私保护