onurcangnc/CVE-2025-10878-AdminPandov1.0.1-SQLi

GitHub: onurcangnc/CVE-2025-10878-AdminPandov1.0.1-SQLi

针对 AdminPando v1.0.1 登录功能的 SQL 注入身份验证绕过漏洞概念验证,CVSS 评分 10.0(严重级别)。

Stars: 0 | Forks: 0

# CVE-2025-10878

## Fikir Odaları AdminPando SQL 身份验证绕过

### 概述

| 字段 | 值 |

|-------|-------|

| CVE ID | CVE-2025-10878 |

| 产品 | Fikir Odaları AdminPando |

| 供应商 | Omran İnşaat A.Ş. |

| 漏洞 URL | https://www.omran.com.tr/admin/logIn.php |

| 受影响版本 | v1.0.1 (及可能的早期版本) |

| 漏洞类型 | CWE-89: SQL 注入 |

| CVSS v3.1 评分 | 10.0 (严重) |

| CVSS 向量 | AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H |

| 修复日期 | 2026-01-26 |

| 研究员 | Onurcan Genç |

### 描述

Fikir Odaları AdminPando v1.0.1 的登录功能存在 SQL 注入漏洞。`username` 和 `password` 参数存在 SQL 注入风险,允许未经身份验证的攻击者完全绕过身份验证。

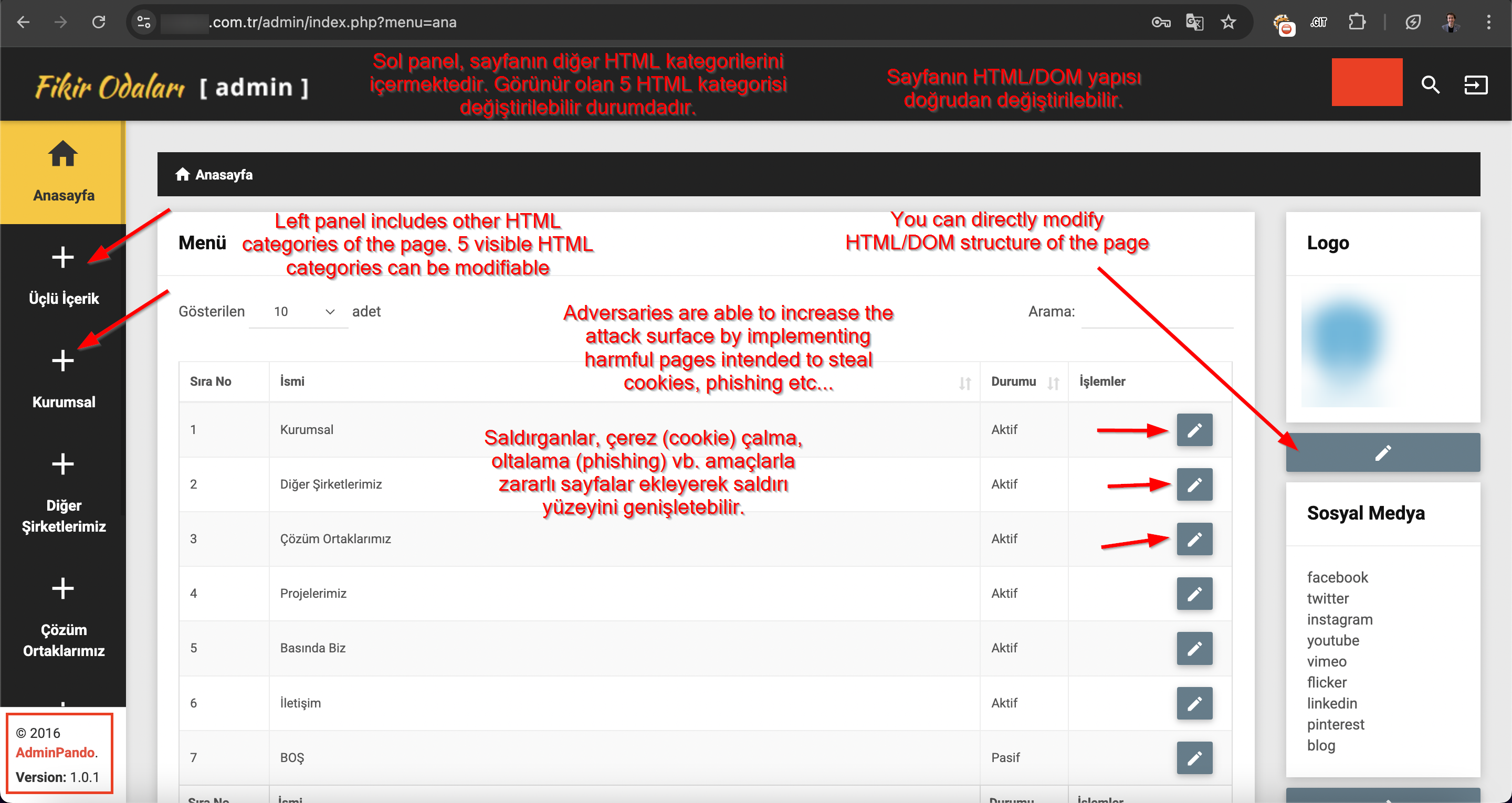

成功利用此漏洞可获得应用程序的完整管理员访问权限,包括操纵面向公众的网站内容的能力(HTML/DOM 操作)。

### CVSS v3.1 评分

| 指标 | 值 |

|--------|-------|

| 向量 | `AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H` |

| 基础分数 | **10.0 (严重)** |

| 范围 | 已更改 (S:C) |

**范围:已更改 (S:C) 理由:**

该漏洞存在于管理面板身份验证(`/admin`)中,但成功利用会影响完全不同的用户群体,主要是公共网站访问者。

**攻击流程:**

1. 攻击者在 `/admin` 登录页面(受影响组件)利用 SQLi

2. 攻击者获得管理面板访问权限

3. 管理面板提供对公共网站的完整 HTML/DOM 控制权

4. 公共网站访问者(受影响组件)接收到被篡改的内容

这跨越了信任边界:未经身份验证的攻击者 → 管理员权限 → 影响与管理面板无任何交互的公共用户。

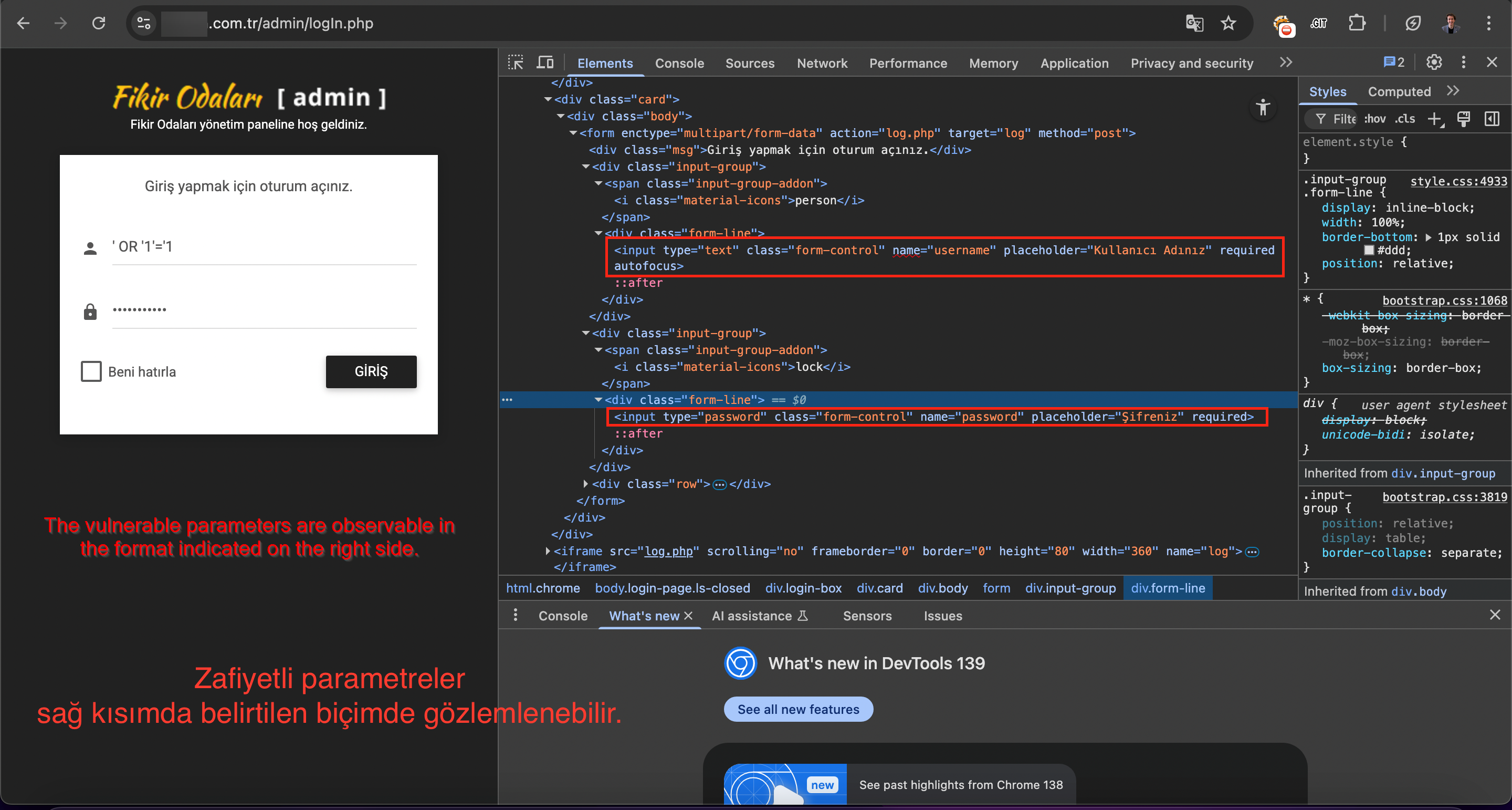

### 受影响参数

- `username` (文本输入)

- `password` (密码输入)

### 概念验证

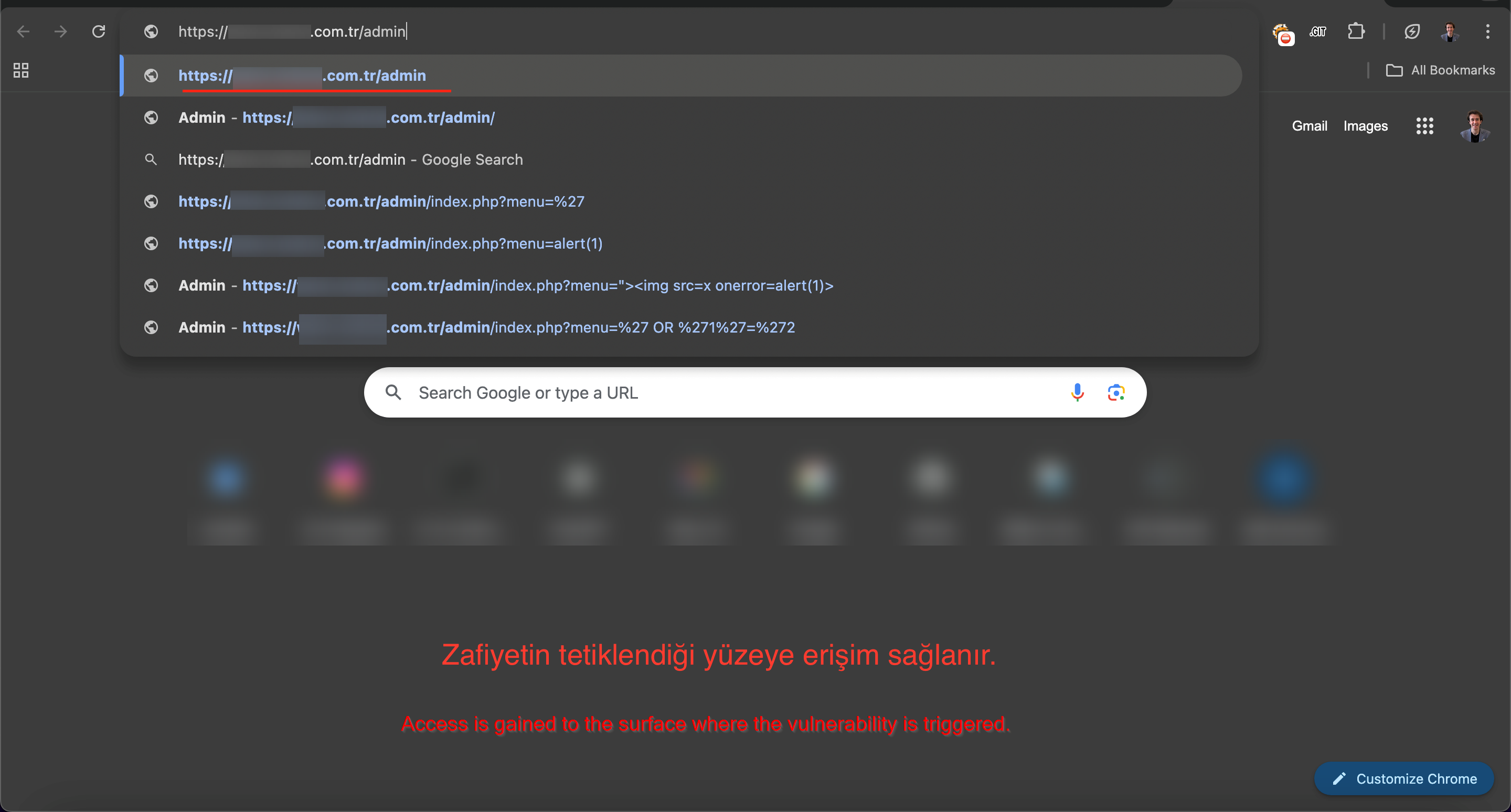

#### 1) 发现

`/admin` 端点通过目录枚举被发现。登录表单包含两个易受攻击的输入字段。

访问应用程序页面,并识别包含漏洞的输入参数。

#### 2) 利用

**Payload:**

```

' OR '1'='1

```

**方法:**

```

Username: ' OR '1'='1

Password: [anything]

OR

Username: [anything]

Password: ' OR '1'='1

```

(在演示场景中,仅对 username 参数进行了验证测试;然而,该漏洞在所有输入面上都会触发。)

点击登录按钮,即可获得对管理面板的访问权限。

#### 3) 结果

身份验证成功绕过。实现了对管理面板的访问。通过管理面板,可以对面向公众的网站进行完整的 HTML/DOM 操作,包括:

- 更改主页 Logo

- 修改页面内容

- 完整的 HTML/DOM 控制

### 影响

- 完全的身份验证绕过

- 未经授权的管理访问

- 对公共网站的完整 HTML/DOM 操作

- 向访问者分发恶意内容

- 品牌/声誉损害

- 潜在的用户数据泄露

### 时间线

| 日期 | 事件 |

|------|-------|

| 2025-09-23 | 漏洞报告至 USOM (TR-CERT),分配 CVE |

| 2025-09 至 2026-01 | 供应商/CNA 无响应(4 个月以上) |

| 2026-01-02 | 提交 MITRE 升级处理 |

| 2026-01-23 | MITRE 联系 USOM |

| 2026-01-26 | USOM 以“单一实例”为由拒绝 CVE |

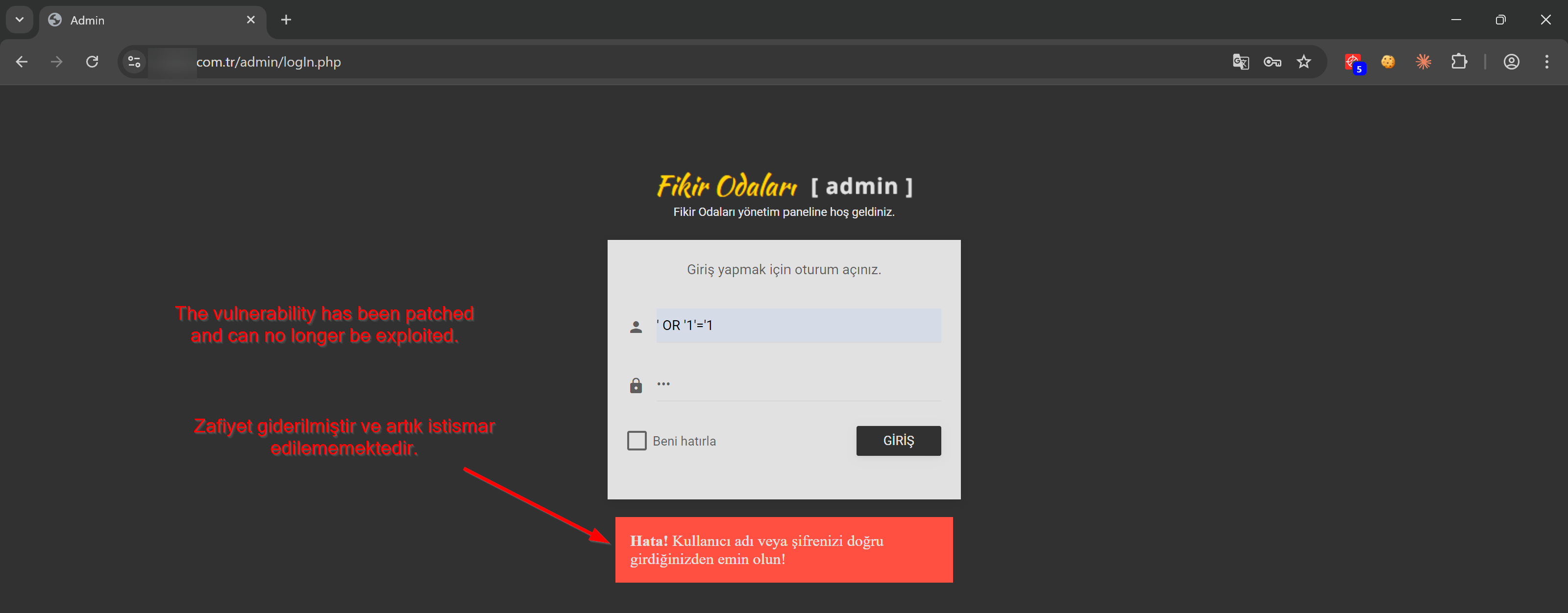

| 2026-01-26 | 漏洞已修复(经研究员验证) |

| 2026-01-29 | MITRE 在“最后手段 CNA”下接受 CVE |

### 修复方案

该漏洞已于 2026-01-26 修复。用户应确保运行最新版本的软件。

### 参考资料

- [MITRE CVE 记录](https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-10878)

- [NVD 条目](https://nvd.nist.gov/vuln/detail/CVE-2025-10878)

### 文档

- [英文 PoC](./README.md)

- [土耳其语原始报告](./ORIGINAL_REPORT_TR.md)

### 免责声明

此漏洞是通过负责任的披露实践发现并报告的。未提取、修改任何数据,也未采取任何损害系统完整性的行动。

### 贡献

由 **Onurcan Genç** 发现

- GitHub: [@onrcngnc](https://github.com/onrcngnc)

- LinkedIn: [Onurcan Genç](https://linkedin.com/in/onurcangenc)

- 个人主页: [Onurcan Genç](https://onurcangenc.com.tr)

- 关于 CVE-2025-10878 的博客: [Onurcan Genç](https://onurcangenc.com.tr/posts/cve-2025-10878-sql-authentication-bypass-in-fikir-odalar%C4%B1-adminpando/)

标签:0day, AdminPando, CISA项目, CVE-2025-10878, CVSS 10.0, CWE-89, Fikir Odaları, Omran İnşaat, OpenVAS, PHP, PNNL实验室, PoC, Web安全, 事件响应, 代码执行, 多线程, 数据库攻击, 暴力破解, 未授权访问, 管理面板漏洞, 网络安全, 蓝队分析, 认证绕过, 身份验证绕过, 隐私保护, 高危漏洞