six2dez/burp-ai-agent

GitHub: six2dez/burp-ai-agent

一个将 AI 能力深度集成到 Burp Suite 的扩展,通过 MCP 协议和多种 AI 后端实现智能化的漏洞分析与自动化扫描。

Stars: 859 | Forks: 138

# Burp AI Agent

**Burp Suite 与现代 AI 之间的桥梁。**

Burp AI Agent 是一个 Burp Suite 扩展,将 AI 整合到您的安全工作流程中。使用本地模型或云服务商,通过 MCP 连接外部 AI 智能体,让被动/主动扫描器发现漏洞,而您专注于手工测试。

## 亮点

- **9 种 AI 后端** — Ollama, LM Studio, NVIDIA NIM, Generic OpenAI-compatible, Gemini CLI, Claude CLI, Codex CLI, OpenCode CLI, Copilot CLI。

- **53+ MCP 工具** — 让 Claude Desktop(或任何 MCP 客户端)自主驱动 Burp。

- **62 个漏洞类别** — 涵盖注入、认证、加密等领域的被动和主动 AI 扫描器。

- **Burp Scan Skill** — 通过 MCP 将您首选的 AI 编程助手(Claude Code, Gemini CLI, Codex 等)作为扫描器使用。

- **3 种隐私模式** — STRICT / BALANCED / OFF。在敏感数据离开 Burp 前进行脱敏。

- **审计日志** — 包含 SHA-256 完整性哈希的 JSONL 格式,用于合规性审计。

## 快速开始

### 1. 安装

从 [Releases](https://github.com/six2dez/burp-ai-agent/releases) 下载最新的 JAR 文件,或从源码构建(需要 Java 21):

```

git clone https://github.com/six2dez/burp-ai-agent.git

cd burp-ai-agent

JAVA_HOME=/path/to/jdk-21 ./gradlew clean shadowJar

# 输出: build/libs/Burp-AI-Agent-.jar

```

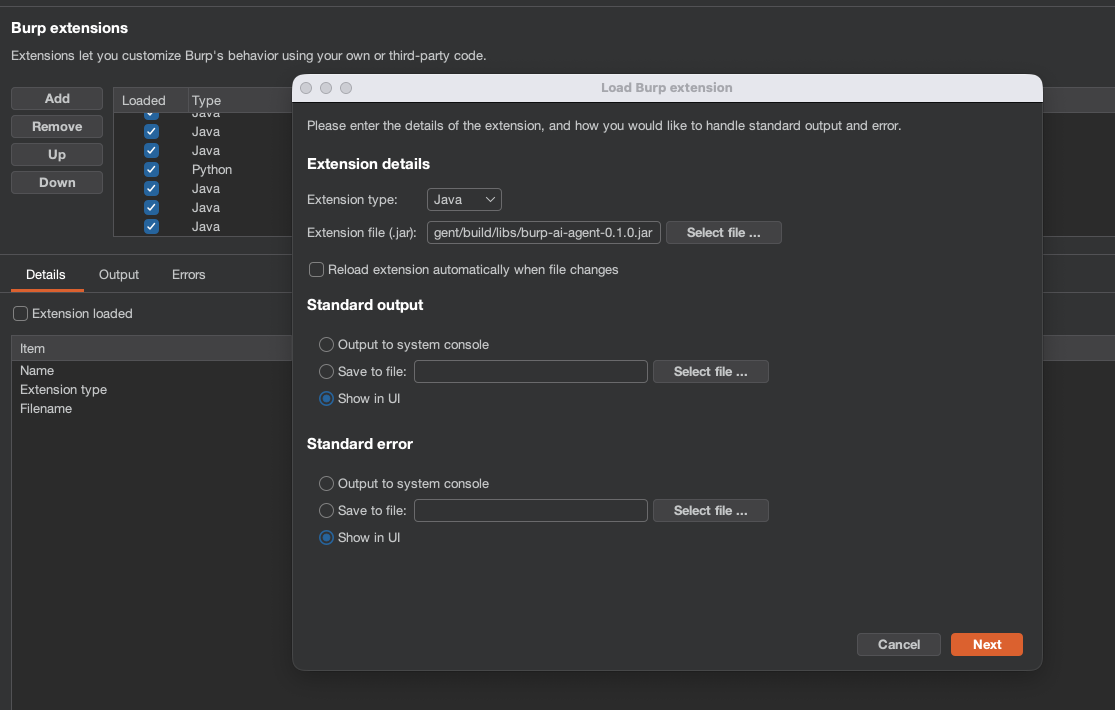

### 2. 加载到 Burp

1. 打开 Burp Suite(社区版或专业版)。

2. 转到 **Extensions > Installed > Add**。

3. 选择 **Java** 作为扩展类型,并选择 `.jar` 文件。

### 3. Agent 配置文件

扩展首次运行时会自动将内置配置文件安装到 `~/.burp-ai-agent/AGENTS/`。

在该目录中放入额外的 `*.md` 文件以添加自定义配置。

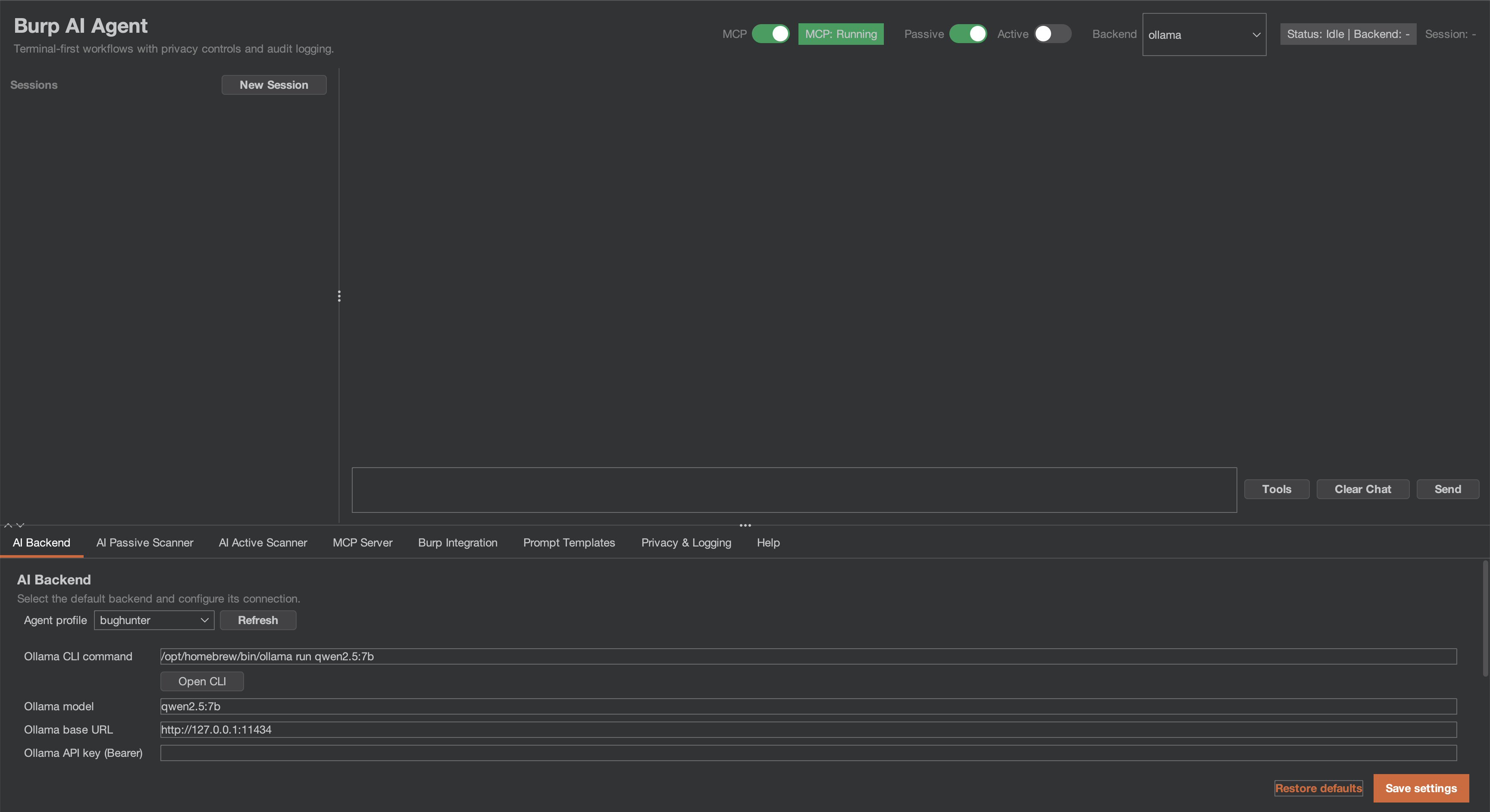

### 4. 配置后端

打开 **AI Agent** 标签页并转到 **Settings**。选择一个后端:

| Backend | Type | Setup |

| :--- | :--- | :--- |

| **Ollama** | Local HTTP | 安装 [Ollama](https://ollama.com),运行 `ollama serve`,拉取模型 (`ollama pull llama3.1`)。 |

| **LM Studio** | Local HTTP | 安装 [LM Studio](https://lmstudio.ai),加载模型,启动服务器。 |

| **NVIDIA NIM** | HTTP | 使用默认的 `https://integrate.api.nvidia.com` 端点,设置您的 NVIDIA API key,并选择一个模型,如 `moonshotai/kimi-k2.5`。 |

| **Generic OpenAI-compatible** | HTTP | 为任何 OpenAI-compatible 提供商提供 base URL 和模型。 |

| **Gemini CLI** | Cloud CLI | 安装 `gemini`,运行 `gemini auth login`。 |

| **Claude CLI** | Cloud CLI | 安装 `claude`,设置 `ANTHROPIC_API_KEY` 或运行 `claude login`。 |

| **Codex CLI** | Cloud CLI | 安装 `codex`,设置 `OPENAI_API_KEY`。 |

| **OpenCode CLI** | Cloud CLI | 安装 `opencode`,配置提供商凭据。 |

| **Copilot CLI** | Cloud CLI | 安装 `copilot` 并使用您的 GitHub 账户登录。 |

对于 **NVIDIA NIM**,后端期望与 NVIDIA 托管端点相同的 chat-completions 风格流程。一个可用的配置是:

```

Backend: NVIDIA NIM

Base URL: https://integrate.api.nvidia.com

Model: moonshotai/kimi-k2.5

API Key:

```

除非您的网关需要,否则将额外的 headers 留空。扩展会自动向 `/v1/chat/completions` 发送请求,并使用配置的 bearer token。

### 5. 运行您的第一次分析

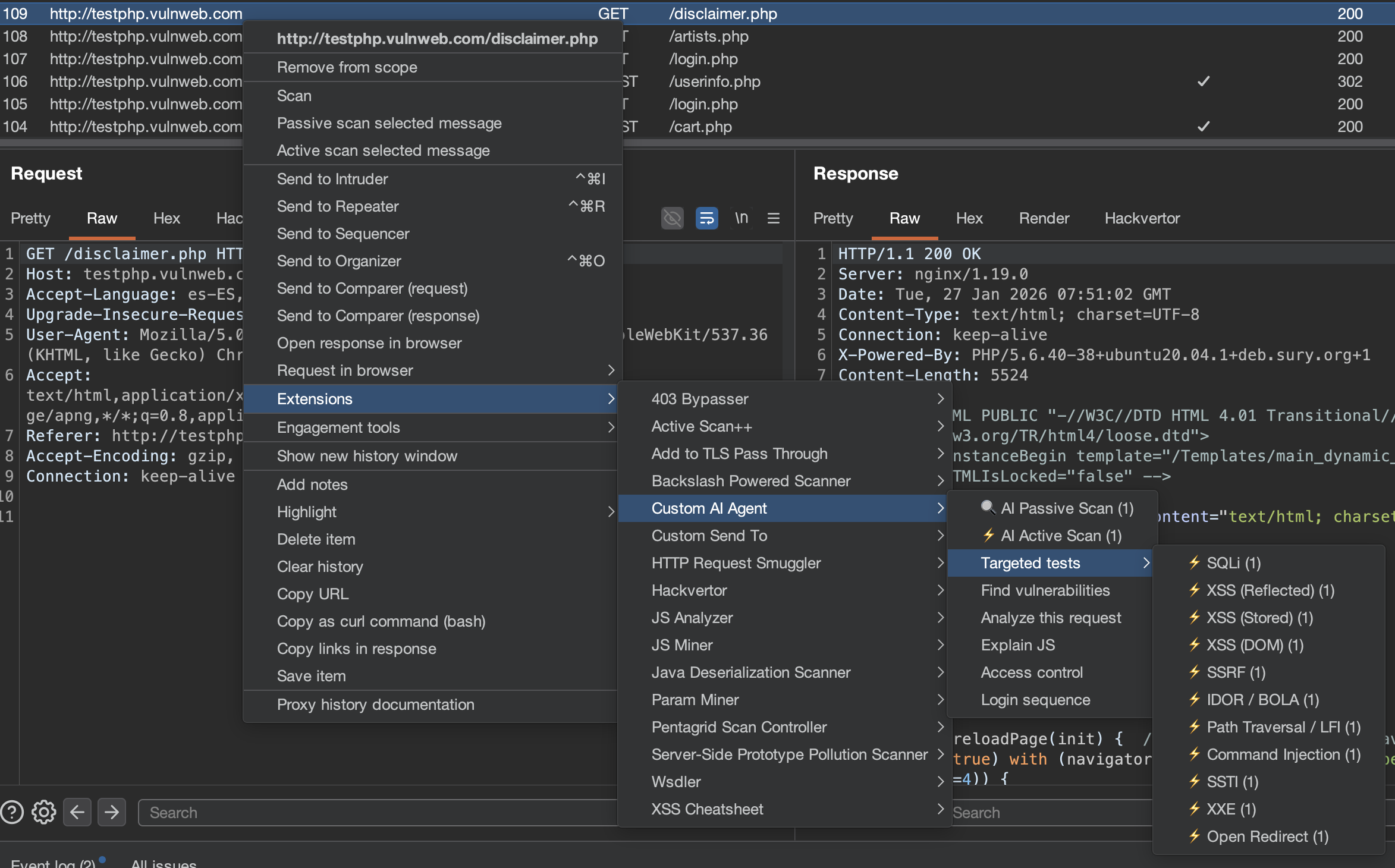

1. 通过 Burp Proxy 浏览目标。

2. 在 **Proxy > HTTP History** 中右键单击任何请求。

3. 选择 **Extensions > Burp AI Agent > Analyze this request**。

4. 一个包含 AI 分析的聊天窗口将会打开。

### 6. 通过 MCP 连接 Claude Desktop(可选)

在 **Settings > MCP Server** 中启用 MCP 服务器,并将以下内容添加到您的 Claude Desktop 配置中:

**macOS**: `~/Library/Application Support/Claude/claude_desktop_config.json`

**Windows**: `%APPDATA%\Claude\claude_desktop_config.json`

```

{

"mcpServers": {

"burp-ai-agent": {

"command": "npx",

"args": [

"-y",

"supergateway",

"--sse",

"http://127.0.0.1:9876/sse"

]

}

}

}

```

## Burp Scan Skill(终端 AI 扫描)

`burp-scan` skill 允许您从终端使用任何 AI 编程助手(Claude Code, Gemini CLI, Codex 等)作为 Burp 扫描器。插件不再使用内置 AI,而是由**您的终端 AI 充当推理引擎**,同时 Burp 通过 MCP 提供工具。

### 包含内容

- 按扫描动作组织的 53+ MCP 工具参考

- 被动分析协议(不发送请求的流量分析)

- 主动测试 payload 库(针对 62 个漏洞类别的 200+ payload 及检测模式)

- 端到端扫描工作流(范围 -> 被动 -> 主动 -> OOB -> 报告)

- 包含严重性/置信度映射的问题创建协议

### 为 Claude Code 安装

将 skill 复制到您的 Claude Code skills 目录:

```

# 全局 (在所有项目中可用)

cp -r skills/burp-scan ~/.claude/skills/burp-scan

# 或特定于项目

cp -r skills/burp-scan .claude/skills/burp-scan

```

然后在 Claude Code 中使用 `/burp-scan`,或者在您提到 Burp 扫描时让它自动触发。

### 为其他 AI 助手安装

该 skill 是一个独立的 Markdown 文件,位于 [`skills/burp-scan/SKILL.md`](skills/burp-scan/SKILL.md)。您可以将其用于任何支持 system prompt 或上下文文件的 AI 助手:

- **Gemini CLI / Codex / OpenCode**:作为上下文文件添加或粘贴到您的 system prompt 中

- **自定义 MCP 客户端**:将 skill 内容作为系统上下文与您的 MCP 连接一起包含

- **任何 LLM**:该文件是自包含的——将其与您的 MCP 工具定义一起作为上下文输入

### 使用示例

```

You: Connect to Burp MCP at localhost:9876 and scan the proxy history for IDOR vulnerabilities

AI: [Uses proxy_http_history to pull traffic]

[Identifies endpoints with numeric IDs]

[Sends http1_request with ID+1, ID-1 payloads]

[Compares responses for different user data]

[Creates issue_create for confirmed IDOR]

```

## 文档

完整文档可在 **[burp-ai-agent.six2dez.com](https://burp-ai-agent.six2dez.com)** 获取。

- [安装](https://burp-ai-agent.six2dez.com/getting-started/installation)

- [快速开始](https://burp-ai-agent.six2dez.com/getting-started/quick-start)

- [UI 导览](https://burp-ai-agent.six2dez.com/user-guide/ui-tour)

- [Agent Profiles](https://burp-ai-agent.six2dez.com/user-guide/agent-profiles)

- [被动扫描器](https://burp-ai-agent.six2dez.com/scanners/passive)

- [主动扫描器](https://burp-ai-agent.six2dez.com/scanners/active)

- [MCP 概述](https://burp-ai-agent.six2dez.com/mcp/overview)

- [隐私模式](https://burp-ai-agent.six2dez.com/privacy/privacy-modes)

- [设置参考](https://burp-ai-agent.six2dez.com/reference/settings-reference)

- [故障排除](https://burp-ai-agent.six2dez.com/reference/troubleshooting)

- [Burp Scan Skill](https://burp-ai-agent.six2dez.com/user-guide/burp-scan-skill)

## 运维指南

- [MCP 加固](docs/mcp-hardening.md)

- [UI 安全指南](docs/ui-safety-guide.md)

- [后端故障排除](docs/backend-troubleshooting.md)

设置在内部进行了 schema 版本控制(`settings.schema.version`),并在加载时进行增量迁移以实现安全升级。

## 需求

- **Burp Suite** 社区版或专业版 (2023.12+)

- **Java 21**(现代 Burp 运行时已捆绑;从源码构建需单独安装)

- 至少配置一个 AI 后端(见上表)

## 许可证

本项目采用 [MIT 许可证](LICENSE) 授权。

## 免责声明

未经事先同意使用 Burp AI Agent 攻击目标是非法的。用户有责任遵守所有适用法律。开发者不对滥用或本工具造成的损害承担任何责任。请负责任地使用。

## 贡献

欢迎提交 Issue 和 Pull Request。有关开发设置和指南,请参阅 [CONTRIBUTING.md](CONTRIBUTING.md),或参阅 [Developer docs](https://burp-ai-agent.six2dez.com/developer/architecture) 了解架构详情。

标签:AI安全, AI风险缓解, Burp Suite, Chat Copilot, CISA项目, Claude, CVE检测, DLL 劫持, Gemini, LLM评估, MCP工具, Ollama, Petitpotam, Snort++, Talos规则, Web安全, 主动扫描, 后台面板检测, 大语言模型, 安全合规, 插件开发, 数据脱敏, 网络代理, 网络安全, 蓝队分析, 被动扫描, 隐私保护