Unkar-sec/soc-corp-lab

GitHub: Unkar-sec/soc-corp-lab

从零搭建的企业级 SOC 实验室,整合 AD 域控、Wazuh SIEM 和 OPNsense 防火墙,完整呈现安全运营从架构设计到事件响应的全流程。

Stars: 0 | Forks: 0

# SOC 企业级实验室 — AD + Wazuh SIEM + 事件响应(作品集)

本仓库记录了从零开始构建一个逼真的企业级安全实验室,并在其上运行 SOC 工作流的全过程:

- **Active Directory**(Windows Server)+ 已加入域的终端

- 集中式日志记录与检测(**Wazuh SIEM**)

- 事件处理:**分流 → 响应 → 结案**(TP/FP)

- 网络分段 + 隔离(防火墙策略)

目标是打造一个对招聘者友好的作品集:包含架构、配置、检测、操作手册以及带有证据的事件报告。

## 招聘者亮点(这展示了什么)

- KVM/libvirt 网络:NAT + Linux 网桥(分段)

- OPNsense 多 NIC 防火墙设计 + 接口映射

- 最小权限策略:白名单 + **BLOCK+LOG** 出站流量(含证据)

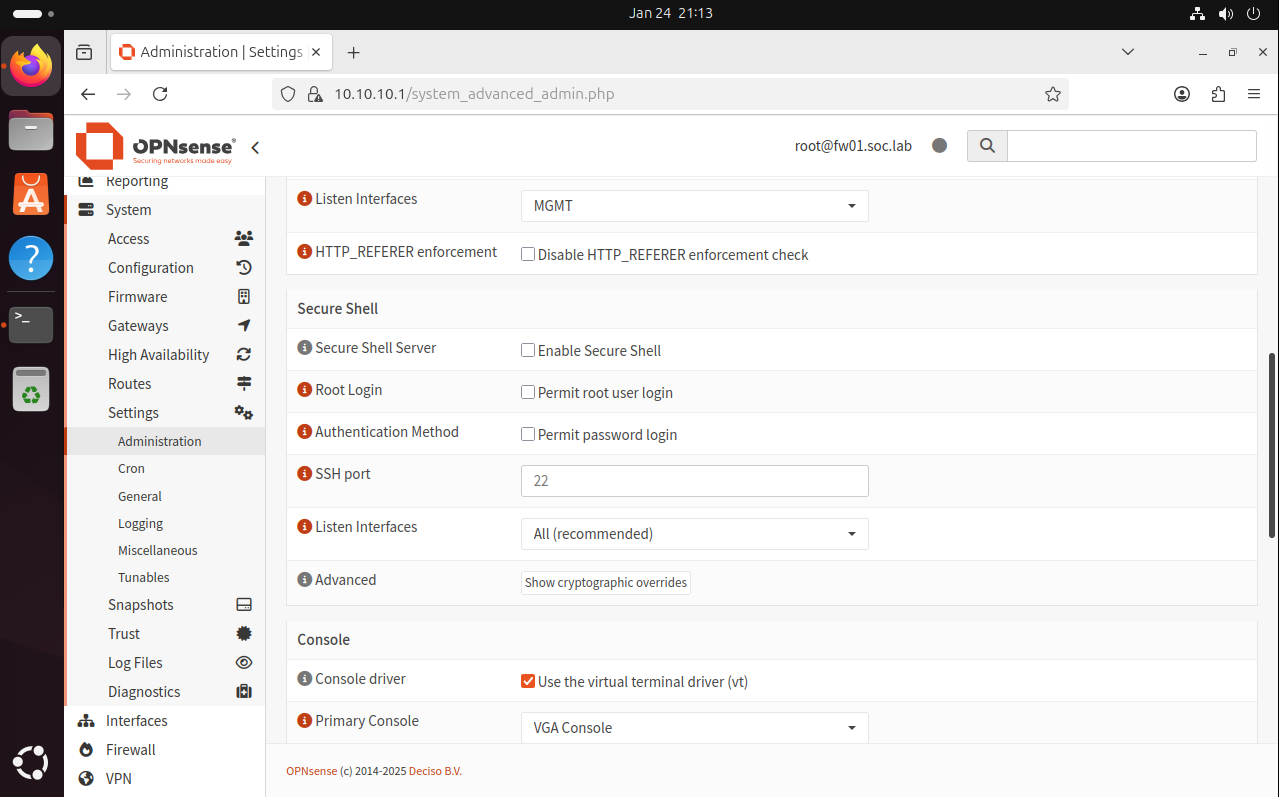

- 管理员加固:WebGUI 仅限 **MGMT** 访问

- SOC 工作流文档:**证据 → 时间线 → 决策 → 行动 → 经验教训**

## 最新进展

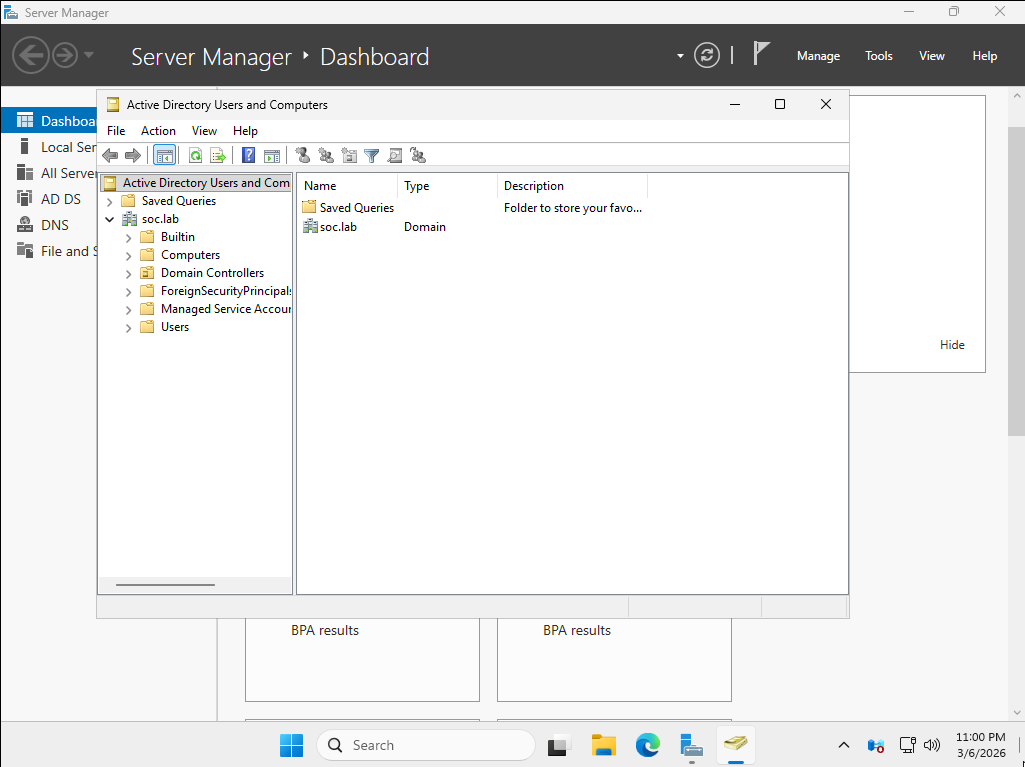

- DC01 已提升为 **`soc.lab`**(AD DS + DNS),通过 FW01 进行 DNS 转发 → [docs/ad-setup-dc01.md](docs/ad-setup-dc01.md)

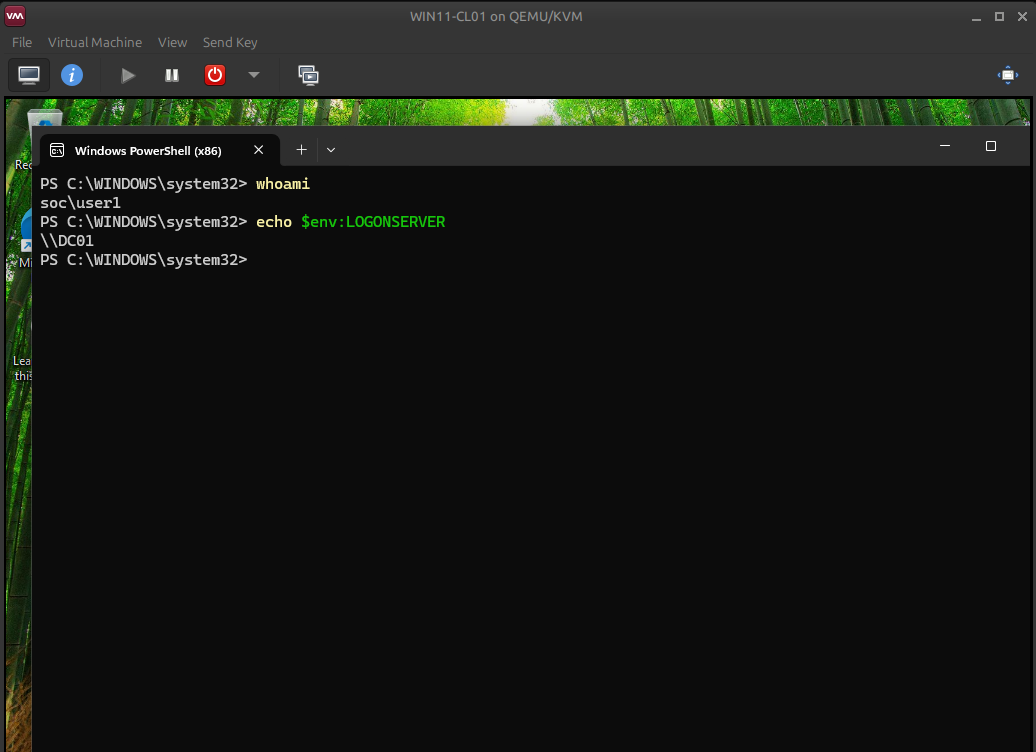

- WIN11-CL01 已加入 **`soc.lab`** 并完成验证(`whoami`, `LOGONSERVER`)→ [docs/win11-domain-join.md](docs/win11-domain-join.md)

## 证据(截图)

这些截图证明实验室已构建并正常运行(不仅仅是文档记录)。

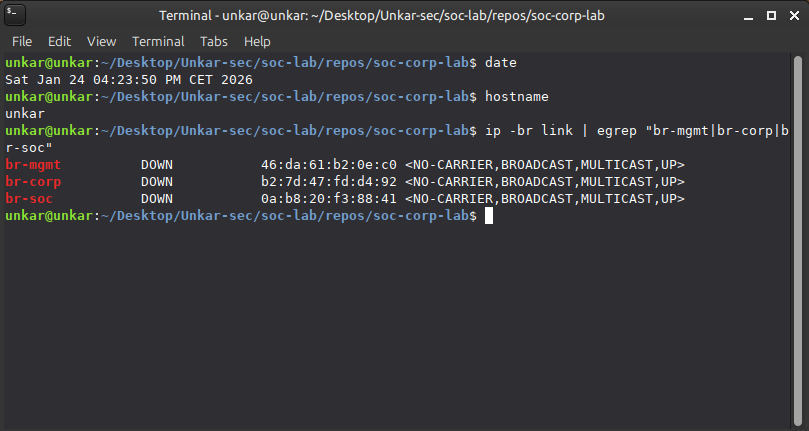

**主机网络(通过 Linux 网桥进行分段):**

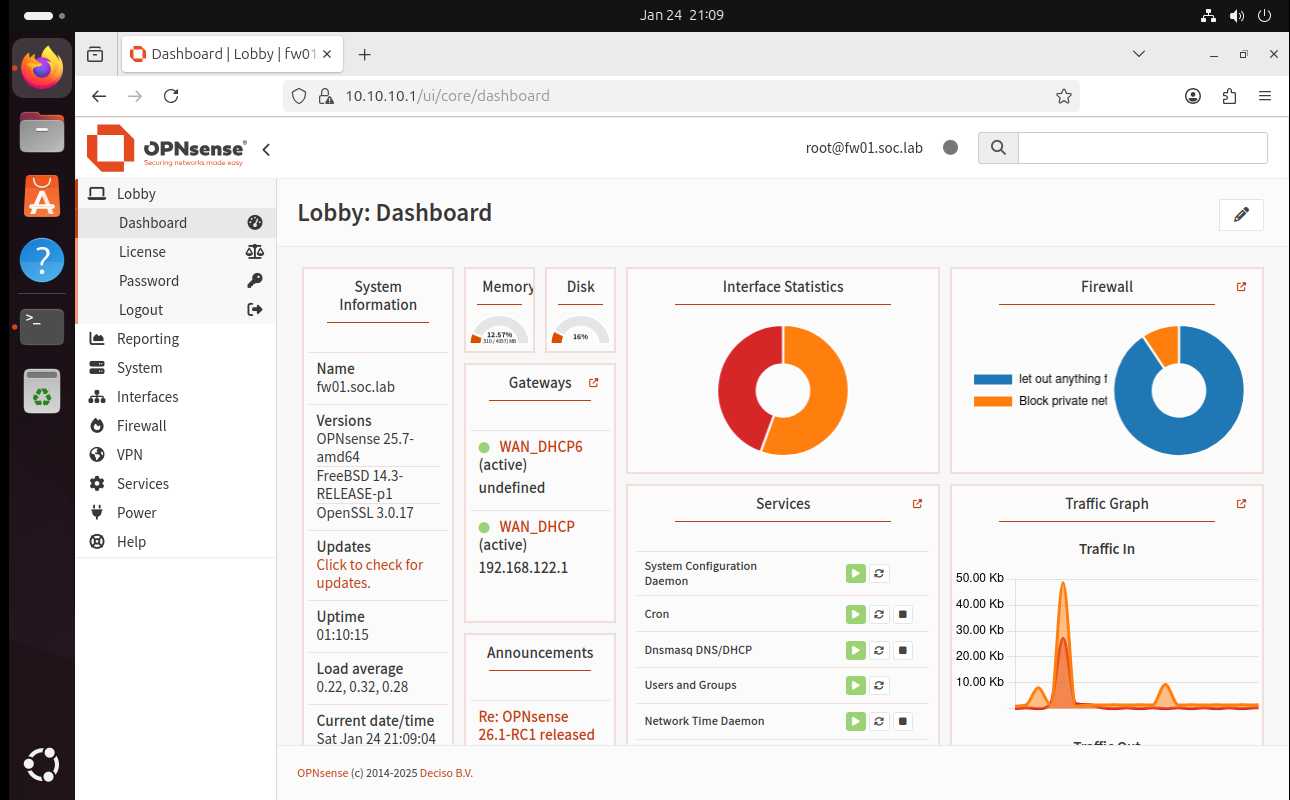

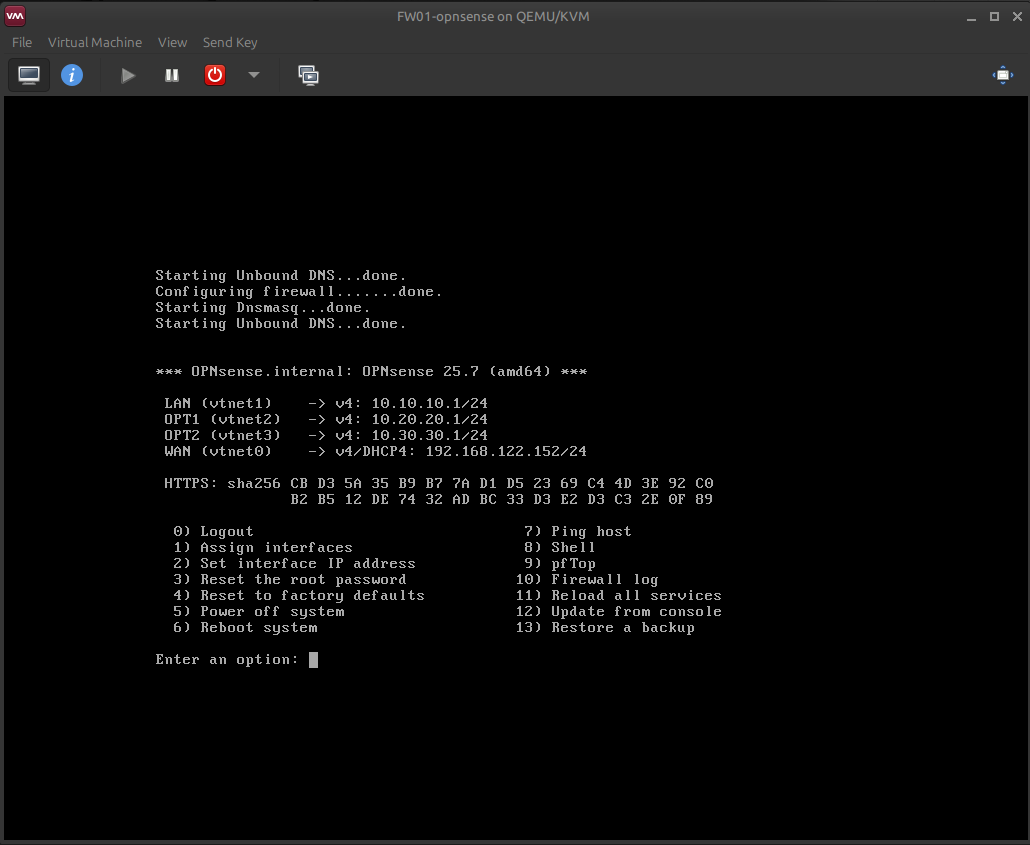

**FW01 接口/IP 规划(多 NIC 映射):**

**加固(WebGUI 仅监听 MGMT):**

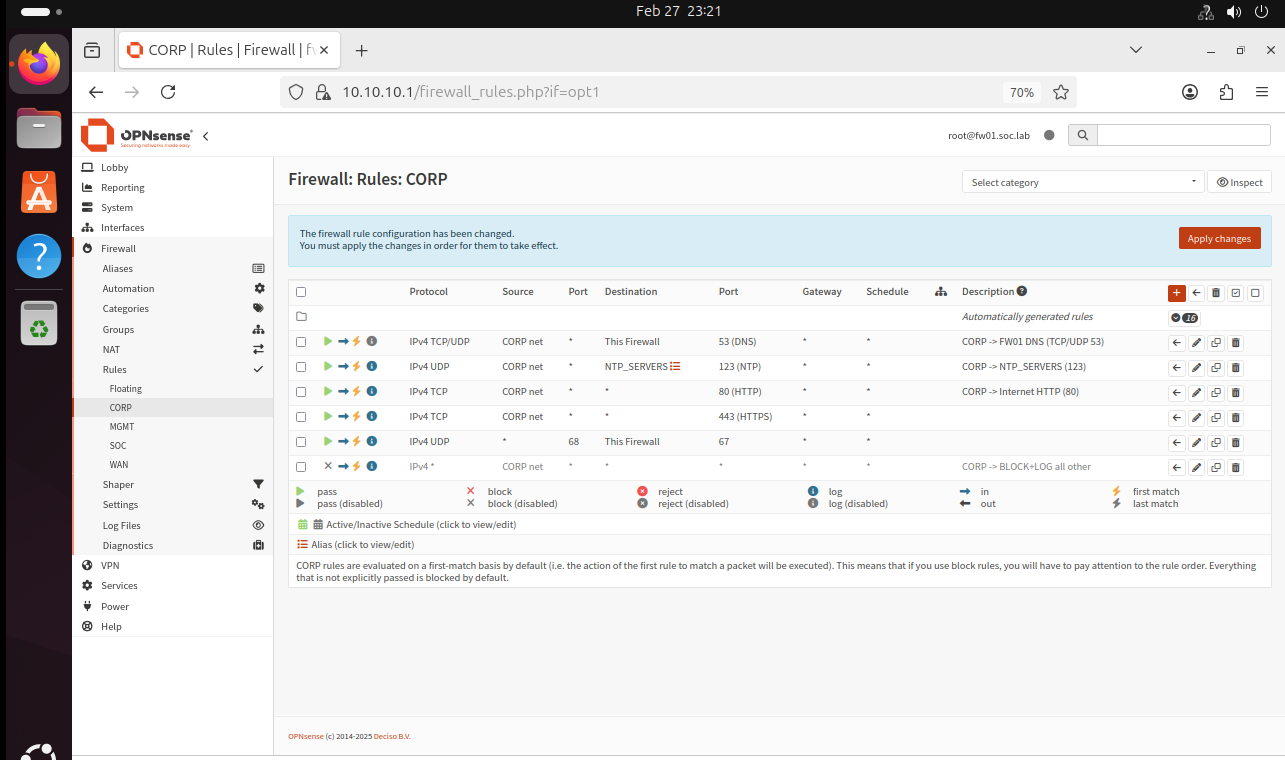

**防火墙策略(CORP 出站白名单 + BLOCK+LOG):**

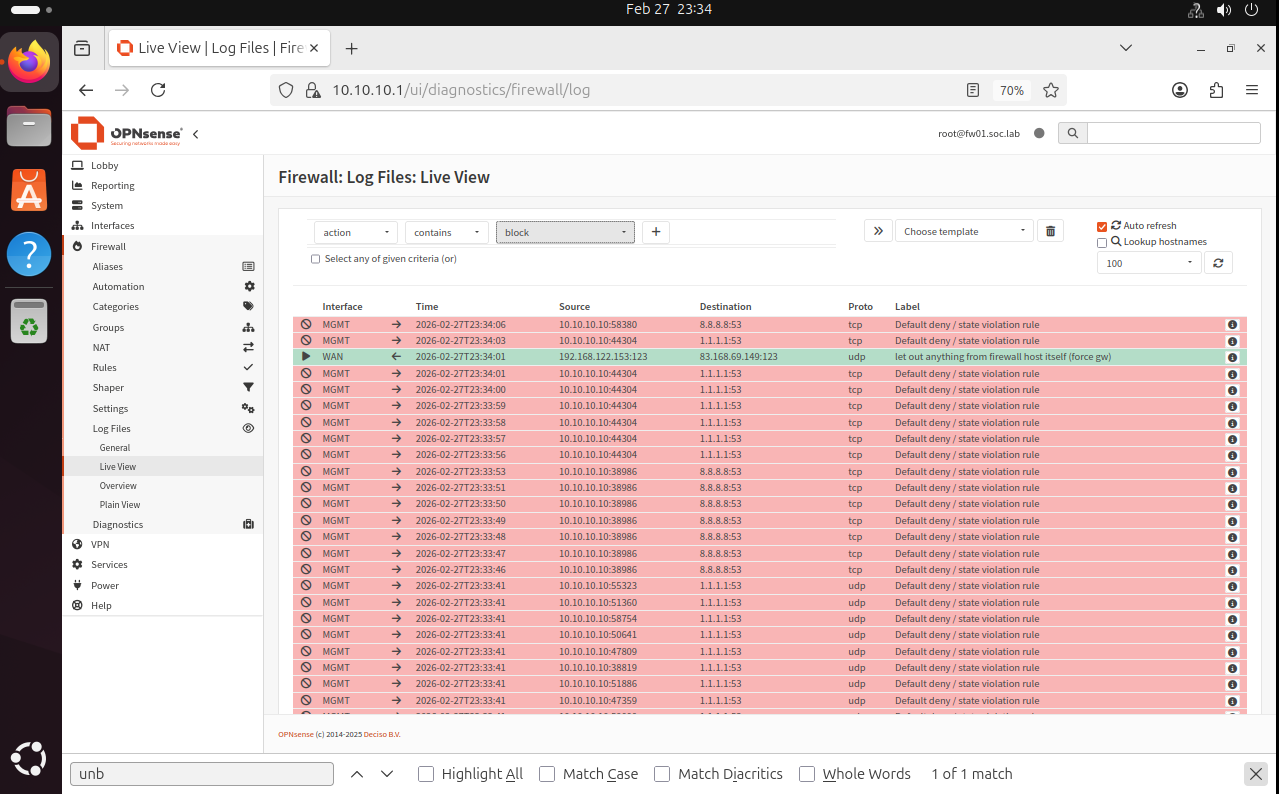

**日志证明(被阻断的流量在实时视图/日志中可见):**

**Active Directory(域已创建):**

**终端已加入域(验证):**

## 构建顺序(MVP)

1. 主机设置(KVM/libvirt)+ 网络规划

2. FW01(OPNsense):WAN NAT + MGMT/CORP/SOC + 基线规则

3. DC01:AD DS + DNS + 初始 OU/用户

4. 终端:加入域 + 基线验证

5. SOC01:Wazuh + 仪表盘 + Agent

6. 运行场景 → 撰写事件报告

## MVP 范围(状态)

- [x] 网络规划与寻址(MGMT/CORP/SOC)

- [x] FW01 具有默认拒绝出站策略 + 日志记录

- [x] DC01:域引导 + DNS(`soc.lab`)

- [x] WIN11-CL01:加入域 + 基线验证

- [ ] SOC01:Wazuh + 仪表盘 + Agent

- [ ] 场景 + 报告:

- [ ] 001 侦察 / 端口扫描(检测 + 隔离 + TP)

- [ ] 002 RDP 暴力破解(检测 + 隔离 + 加固)

## 文档(从这里开始)

**核心文档:**

- `docs/network-plan.md`

- `docs/architecture.md`

- `docs/threat-model.md`

### 网络与防火墙(FW01)

- [主机网络(KVM/libvirt)](docs/host-networking-kvm.md)

- [FW01 OPNsense 设置](docs/fw01-opnsense-setup.md)

- [FW01 防火墙策略(MGMT/CORP/SOC)](docs/fw01-firewall-policy.md)

### Active Directory(DC01)

- [DC01 AD/DNS 设置(soc.lab)](docs/ad-setup-dc01.md)

### 终端

- [WIN11-CL01 域加入(soc.lab)](docs/win11-domain-join.md)

## 实验室安全模型

所有测试均在隔离的实验室环境中进行:

- 分段网络:**MGMT / CORP / SOC**(+ 可选 MAL 后续添加)。

- 策略:**只有防火墙(FW01)拥有受控的 WAN 访问**;其他 VM 不直接接触家庭网络。

- 高风险 VM 无主机↔访客便捷通道:共享文件夹 / 剪贴板 / 拖放 = **关闭**(仅在需要时临时启用)。

- 使用一次性 VM:快照 → 测试 → 还原。

- 专注于 **TTP 模拟和安全测试场景**(无破坏性载荷)。

## 验证(快速检查)

- 从 **MGMT 工作站**:通过 `https://` 访问 OPNsense WebGUI(仅限 MGMT)

- 从 **CORP**:DNS/NTP/HTTP(S) 允许;实时视图显示 **BLOCK+LOG** 命中

- 在 **DC01** 上:`nslookup example.com` 可用(通过转发器进行外部解析)

- 在 **WIN11-CL01** 上:`whoami` 显示 `soc\user1` 且 `LOGONSERVER` 指向 `\\DC01`

## 许可证

MIT 许可证 — 详见 `LICENSE`。

## 高层架构

```

Internet

│

└─ libvirt "default" NAT (WAN, e.g. 192.168.122.0/24)

│

├─ FW01 (OPNsense)

│ - WAN (DHCP via libvirt NAT)

│ - MGMT (10.10.10.0/24)

│ - CORP (10.20.20.0/24)

│ - SOC (10.30.30.0/24)

│

├─ DC01 (Windows Server, AD DS + DNS) [CORP]

├─ WIN11-CL01 (Domain endpoint + telemetry) [CORP]

└─ SOC01 (Wazuh SIEM) [SOC]

```

标签:Active Directory, AMSI绕过, GitHub Advanced Security, GPT, IT基础设施, KVM, Libvirt, OPNsense, PE 加载器, Plaso, Runbook, SOC分析师, Terraform 安全, Wazuh SIEM, Web报告查看器, Windows Server, 企业安全架构, 告警分诊, 威胁检测, 安全分析师, 安全加固, 安全合规, 安全运营中心, 安全项目实战, 库, 应急响应, 最小权限原则, 活动目录, 漏洞管理, 漏洞靶场, 端口映射, 网络代理, 网络分段, 网络安全实验室, 网络安全工程师, 网络映射, 虚拟化, 误报分析, 速率限制, 防御检测, 防火墙策略