MyAngelWhiteCat/ProcessesLaboratory

GitHub: MyAngelWhiteCat/ProcessesLaboratory

Windows 平台进程安全分析工具,可检测隐藏进程、内存注入和权限提升等可疑行为。

Stars: 0 | Forks: 0

# Windows OS 进程分析工具

## 已实现功能:

- 通过两种方式收集进程信息 - ToolHelp 和 Nt

- 检测隐藏进程(基础)

- RWX 扫描器 - 搜索具有 RWX 权限的进程内存区域,以及权限从 RX 更改为 RW 和 RW 更改为 RX 的区域(用于注入任意代码的 RX->RW->RX 序列)

- 所有已启用权限的扫描器 - PID 索引、进程名称 - 所有已启用的权限。

## 用例说明:

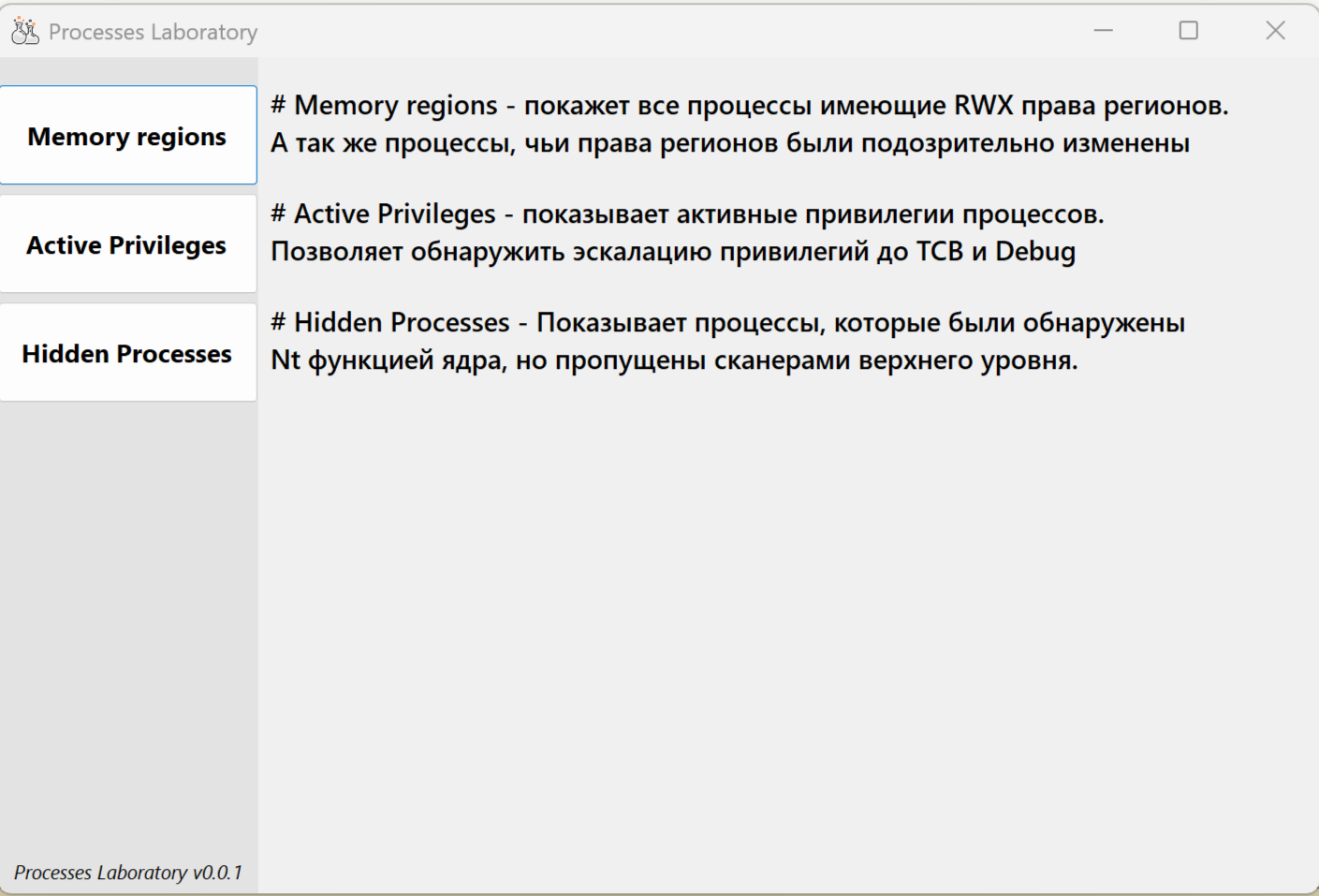

打开工具时,你会看到主菜单,其中包含功能简介

和当前版本号

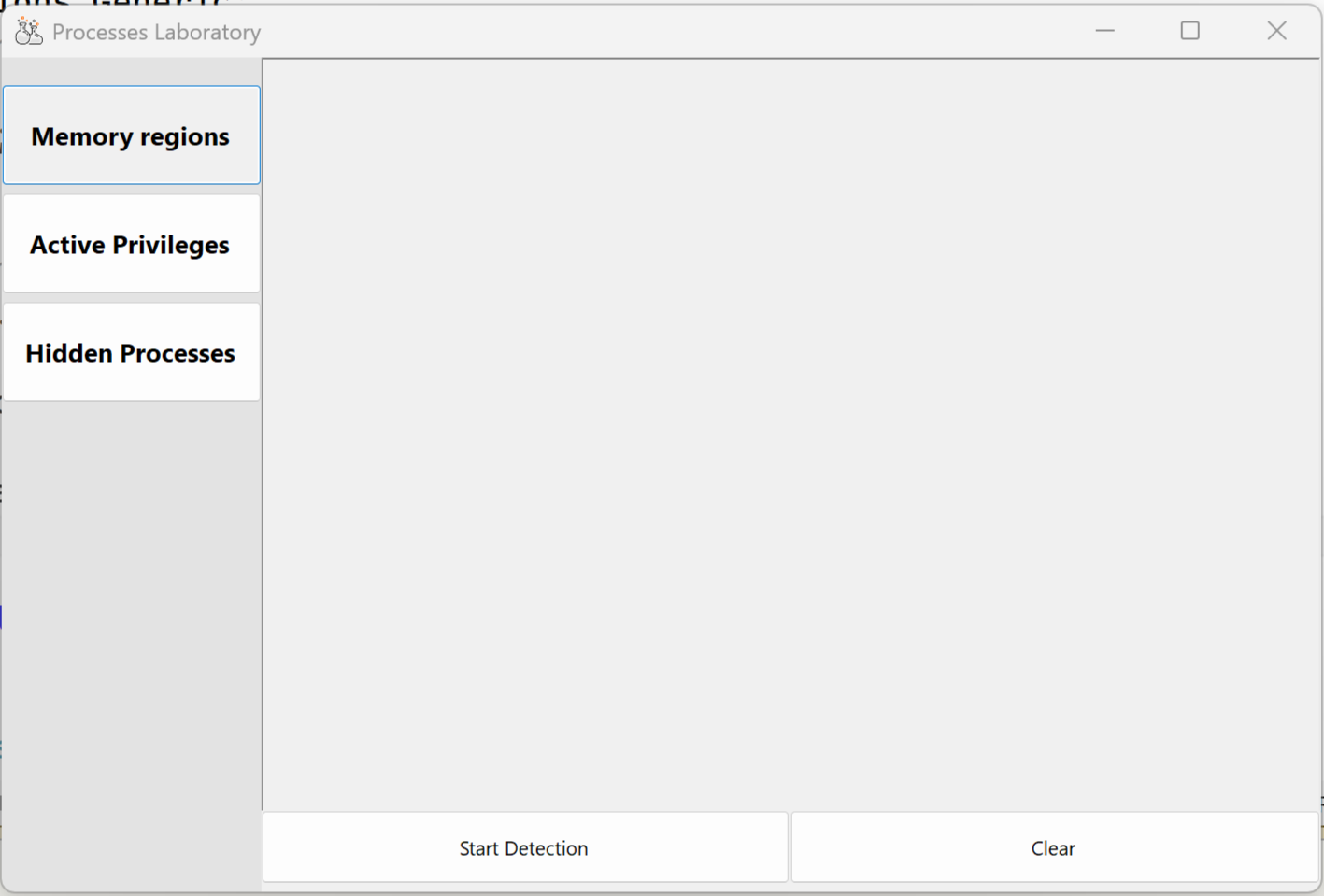

要开始使用,需要选择相应的扫描器,随后将打开

一个新菜单,准备输出信息。在其底部

有 2 个按钮 - scan 和 clear。它们的功能如其名称所示。

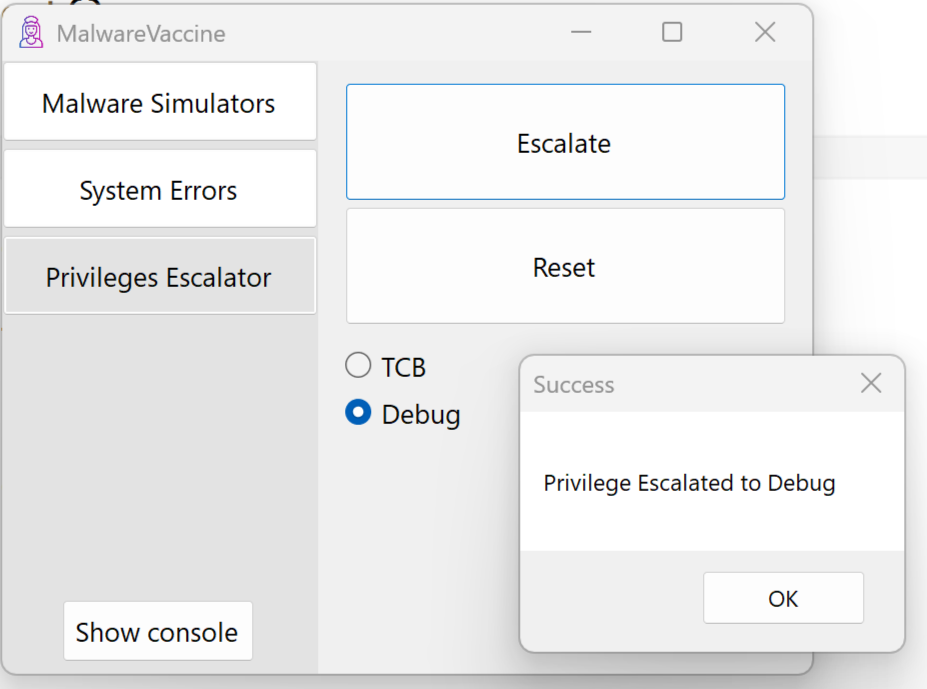

让我们测试活动权限扫描。我们将使用

安全工具 [MalwareVaccine](https://github.com/MyAngelWhiteCat/MalwareVaccine) 进行测试。

提升进程的 Debug 权限。相应的 MessageBox 会通知我们操作是否成功。

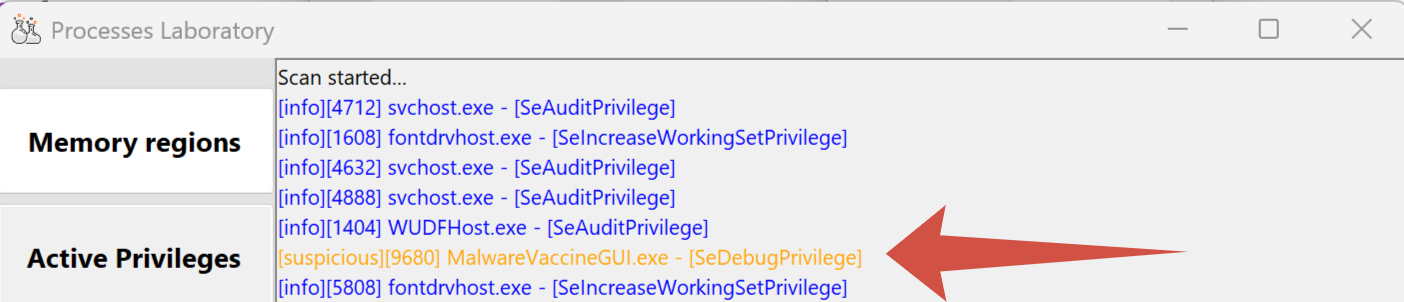

现在运行扫描,选择 Active Privileges 扫描器并点击 Scan 按钮。

在输出中我们可以看到测试进程 MalwareVaccine,也可以看到它的 PID、活动权限

以及标记 - 可疑进程 (suspicious)。

通过这种方式可以了解该工具的界面。

构建所需条件:

- cmake

- conan2

- Windows PowerShell

```

git clone https://github.com/MyAngelWhiteCat/ProcessesLaboratory.git

cd ProcessesLaboratory

mkdir build && cd build

conan install .. --build=missing -s compiler.runtime=static -s build_type=Release --output-folder=.

cmake .. --preset conan-default

cmake --build .

```

## 当前任务:

- 自启动程序列表的快照。

### UI

- 在 gui.h 和 gui.cpp 文件中使用纯 WinApi 实现了 UI

- 实现了 C# .Net GUI 以提供现代界面

### 待办事项(Backlog)

- domain::SuspiciousProcess - 这是一个明显的反模式,需要处理。

- domain 变成了“使用 WinApi 进行 C++ 编程的顶级有用函数、结构和类合集在线免费观看”。需要结构化并拆分为单独的模块。

- 开发返回已启用权限数据的格式。

- 开发启发式规则,用于将进程权限标记为 "Escalated" 并评估严重性。

## TODO:

### 进程分析器

- 资源消耗

- 网络连接

- 无数字签名的进程

- 从自启动项运行的进程

- ...

### 文件分析器

- 检查伪造扩展名 (.txt.bat | .doc.exe)

标签:AI合规, ATT&CK仿真, Bash脚本, C++, EDR/AV辅助, NtQuerySystemInformation, RWX内存区域, SecList, ToolHelp, Win32 API, Windows进程分析, 云资产清单, 内存取证, 内存扫描, 子域名枚举, 数据擦除, 权限扫描, 权限枚举, 系统安全, 进程注入检测, 逆向工程, 防御性安全, 隐藏进程检测