MalikHamza7/ForgeSentry

GitHub: MalikHamza7/ForgeSentry

ForgeSentry 是一套企业级 AI-IoT 威胁情报系统,通过部署高交互蜜罐捕获攻击,利用机器学习进行行为分析和风险评分,并输出标准化威胁情报。

Stars: 0 | Forks: 0

# 🛡️ ForgeSentry:AI 驱动的 IoT 威胁情报系统

**ForgeSentry** 是一个自主网络安全生态系统,它部署高交互蜜罐以捕获实时攻击,通过 ELK Stack 聚合日志,并利用 **Random Forest Machine Learning 模型** 即时分类攻击向量(例如 Mirai 僵尸网络、暴力破解、RCE)。

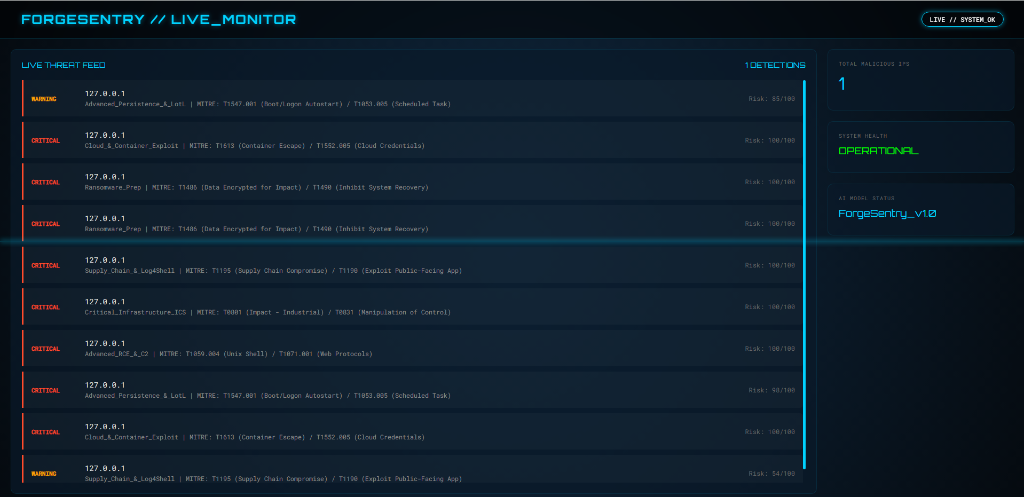

## 🖼️ 视觉证据 (Titan V3 引擎)

*ForgeSentry 实时 SOC 指挥中心,展示实时的 MITRE ATT&CK 映射和风险评分。*

## 🚀 主要特性

* **🍯 托管诱饵基础设施**:

* **Cowrie & Conpot 部署**:模拟关键 IoT/ICS 基础设施(Modbus、S7、SSH)的高交互欺骗环境。

* **🧠 启发式认知引擎**:

* **高级 ML 分类**:使用 TF-IDF 向量化 & Random Forest 分类器进行零日威胁检测。

* **行为风险评分**:根据命令熵和意图动态计算威胁严重程度 (0-100)。

* **自适应进化**:持续的学习循环,允许模型摄取实时攻击数据并自我重训,确保对新兴的 0-day 变种免疫。

* **⚡ 企业级情报 API**:

* **MITRE ATT&CK® 映射**:针对每个检测到的入侵自动识别 TTP(例如 T1059.004)。

* **RESTful 情报流**:用于 SIEM/防火墙同步的实时 STIX 2.1 和 JSON 黑名单分发。

* **📊 可视化与运维**:

* **SOC 指挥中心**:赛博朋克风格的自定义实时监控器,用于实时态势感知。

* **ELK Stack 集成**:通过 Elasticsearch & Kibana 进行全球攻击热力图和时间趋势分析。

## 🏗️ 架构

```

graph TD

A[Attacker] -->|SSH/Telnet| B(Cowrie Honeypot)

A -->|Modbus/HTTP| C(Conpot Honeypot)

B -->|JSON Logs| D{Logstash}

C -->|Syslog| D

D -->|Ingest| E[(Elasticsearch)]

E -->|Training Data| F[AI Engine / Scikit-Learn]

F -->|Model| G(Detection API)

G -->|Export| I[Threat Intel Feed / Blacklist]

E -->|Visualize| H(Kibana Dashboard)

subgraph "Feedback Loop"

H_Real[Real Attacks] --> E

E -->|Extract| J[Retraining Pipeline]

J -->|Update| F

end

subgraph "Sandbox"

B -->|Downloads| K[Payload Analyzer]

K -->|Hash/Malware Report| L[Threat Intel]

end

```

## 🛠️ 安装与部署

### 前置条件

* Docker & Docker Compose

* Python 3.9+

* 1x VPS (AWS Lightsail, DigitalOcean 等) - **切勿在本地运行。**

### 1. 部署基础设施

```

git clone https://github.com/yourusername/ForgeSentry.git

cd ForgeSentry/deployment

chmod +x setup.sh

./setup.sh

```

### 2. 训练 AI 模型(反馈循环)

您可以在合成数据或蜜罐捕获的真实世界日志上进行训练。

**选项 A:虚拟训练(合成数据)**

```

cd ../ai_engine

python generate_dummy_data.py

python train_model.py --input ../data_processing/training_data.csv

```

**选项 B:真实世界反馈循环**

当您的蜜罐运行并吸引黑客后:

```

python retrain_pipeline.py

```

*这将从 Elasticsearch 提取真实日志并重新训练模型以适应新威胁。*

**选项 C:自定义数据注入**

注入您自己的威胁情报或特定的 0-day 样本以实现即时防护:

1. 将样本追加到 `data_processing/training_data.csv`。

2. 执行 `python train_model.py --input ../data_processing/training_data.csv`。

3. TITAN 引擎将即时更新其行为特征。

### 3. 威胁情报与沙箱

**Payload 分析**:

扫描机器人投放的捕获恶意软件文件:

```

python ../threat_intel/payload_analyzer.py

```

**导出威胁情报流**:

API 提供检测到的恶意 IP 的实时情报流:

- **JSON 黑名单**: `GET /feed/blacklist`

- **STIX 2.1 (互操作)**: `GET /feed/stix`(用于 SIEM/防火墙集成的专业格式)

## 🏛️ 由 Intel Forge 提供支持

ForgeSentry 是与 **Intel Forge** 合作构建的,专注于“超越历史的数据”。它实施了先进的安全标准,以确保捕获的威胁数据在全球网络安全生态系统中具有可操作性和互操作性。

### 4. 启动检测服务

```

cd ..

uvicorn detection.detection_api:app --reload

```

### 🌍 查看 Web 界面

- **主门户**:在浏览器中打开 `index.html`。

- **实时监控**:在浏览器中打开 `dashboard/monitor.html`。

## 📊 仪表板

访问 `http://:5601` 上的 Kibana 以查看您的威胁地图。

## 👨💻 作者

**Muhammad Hamza Iqbal** - [在 LinkedIn 上连接](https://www.linkedin.com/in/muhammad-hamza-iqbal-0b4413293/) / [GitHub](https://github.com/MalikHamza7)

**Intel Forge** — [*“Data Beyond History”*](https://intelforge.org)

## 📜 许可证

[MIT](https://choosealicense.com/licenses/mit/)

标签:Apex, ATT&CK框架, AV绕过, BOF, CISA项目, Docker, ELK Stack, FastAPI, HTTP/HTTPS抓包, PE 加载器, Python, STIX, WSL, 人工智能, 企业级安全, 僵尸网络, 内容过滤, 威胁情报, 安全可视化, 安全运营中心, 安全防御评估, 工业物联网, 底层分析, 开发者工具, 异常检测, 态势感知, 无后门, 机器学习, 欺骗防御, 物联网安全, 用户模式Hook绕过, 网络安全, 网络映射, 蜜罐技术, 请求拦截, 越狱测试, 逆向工具, 随机森林, 隐私保护, 零日漏洞, 风险评分