modintel/modintel

GitHub: modintel/modintel

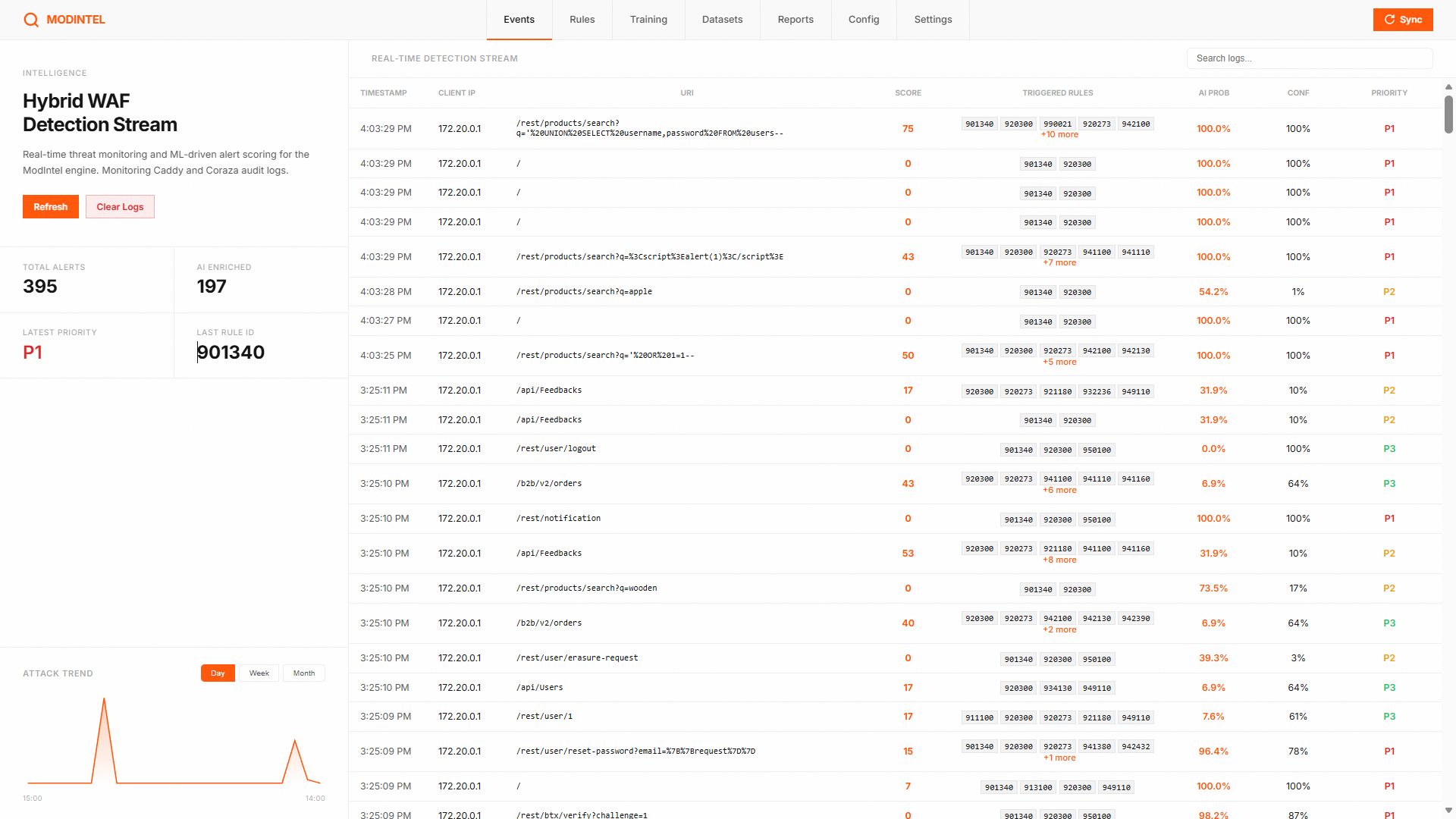

一个结合机器学习与规则引擎的混合 WAF 研究系统,旨在降低误报并提供实时分析仪表板。

Stars: 1 | Forks: 0

## 架构理念

基于规则的系统在捕捉已知攻击方面表现出色,但在处理细微差别时存在困难,导致高误报率。机器学习擅长处理细微差别,但如果允许其在没有明确规则的情况下盲目阻断流量,则存在风险。

ModIntel 结合了两者:

**规则检测(捕获已知攻击)→ 机器学习判断(处理细微差别)→ 人工验证(处理边缘情况)。**

## 核心架构

传入流量通过 Caddy 反向代理进入 Coraza WAF 引擎。当 Coraza 根据 OWASP CRS 标记请求时,提取的特征会被发送到本地机器学习推理引擎。

- 高置信度的攻击会被立即阻断。

- 验证为安全的异常流量会被放行。

- 边缘情况会被路由到人工审核仪表板。

- **安全分析师**使用仪表板对告警进行分级并验证误报。

- **管理员**使用仪表板管理用户、监控系统健康状态并监督模型性能。

## 目录结构

```

modintel/

├── proxy-waf/ # Caddy reverse proxy & Coraza WAF config

├── services/ # Backend microservices (log-collector, inference-engine)

├── ml-pipeline/ # Python ML models, datasets, and notebooks

├── landing-site/ # Public marketing site (React/Vite)

├── dashboard/ # Admin review dashboard for human triage

├── docs/ # Extensive project documentation

├── script/ # Commit hooks and automation scripts

├── docker-compose.yml # Dev/Prod orchestration

```

## 技术栈

- **反向代理**:Caddy

- **WAF 引擎**:Coraza(OWASP CRS)

- **日志摄入与边缘 API**:Go

- **机器学习基础设施**:Python(随机森林/XGBoost 导出为 ONNX)

- **数据库**:MongoDB

- **仪表板**:HTML/CSS/JS

## 开发环境搭建

### 前置条件

- Node.js & npm

- Go

- Python 3.x

- Docker & Docker Compose

### 提交钩子

该项目使用 [lefthook](https://github.com/evilmartians/lefthook) 进行提交验证。

要安装钩子,请运行:

```

npm install

npx lefthook install

```

钩子强制执行以下规则:

- **提交信息格式**:`type(scope): message`(例如:`feat: add new feature`)

- **新代码中禁止注释**:添加的文件不得包含注释

## 许可证

本项目根据 MIT 许可证授权。

标签:AMSI绕过, AppImage, Caddy反向代理, Coraza, DNS解析, Docker容器化, Go语言, ModSecurity, MongoDB, Python, SEO, WAF, Web应用防火墙, 互联网扫描, 人机协同, 人机验证, 可视化仪表盘, 后端开发, 威胁检测, 实时分析, 开源项目, 异常检测, 无后门, 日志审计, 机器学习推理, 机器学习管道, 混合智能, 特征提取, 程序破解, 误报率降低, 请求拦截, 运维监控, 逆向工具

Modintel

Modintel