DRA3V50/Network-Threat-Intelligence-Analysis

GitHub: DRA3V50/Network-Threat-Intelligence-Analysis

一套自动化防御性威胁情报流水线,整合OSINT、漏洞和网络流量数据,生成可操作的优先级情报报告。

Stars: 1 | Forks: 0

# 网络威胁情报分析

⚠️ **自动化网络威胁情报、OSINT 关联与风险优先级排序** ⚠️

本仓库实现了一个 **自动化防御性威胁情报流水线**,旨在模拟 SOC 如何从多个来源摄取、丰富、关联和优先处理安全数据。

它专注于 **可操作的情报**,而非原始数据。

## 🎯 项目目的与范围

本项目的主要目标是:

- 关联 **网络活动**、**OSINT 威胁指标** 和 **漏洞数据**

- 识别 **高风险资产和行为**

- 生成 **可重复、自动化的情报报告**

- 演示现实世界的 **SOC 和蓝队工作流程**

这 **不是** 扫描器或 IDS 的替代品。

它是一个 **情报聚合与优先级排序层**。

## 🔄 自动化与更新频率

⏱️ **更新频率:**

- 通过 **GitHub Actions** 自动运行

- 每天执行 **多次**(基于计划和触发)

每次执行:

- 重新生成情报数据集

- 重新计算风险优先级

- 更新图表和摘要

- 自动重写 README 快照部分

所有时间戳均以 **UTC** 记录。

## 📡 情报来源与分析层

### 🛰️ 开源威胁情报 (OSINT)

- 模拟的高置信度入侵指标

- 包括 IP、域名、URL 和文件哈希

- 按 **置信度分数** 排名

- 模拟精选的威胁源(CERT、ISAC、供应商情报)

### 🔥 漏洞风险分析

- 模拟的漏洞扫描结果

- 使用计算出的 **风险分数** 对 CVE 进行优先排序

- 反映可利用性和运营影响

- 映射以修复为导向的 SOC 工作流程

### 🌐 网络流量分析

- 基于 PCAP 的网络活动分析

- 识别 **按连接量排名的顶级源 IP**

- 突出显示异常或可疑的流量模式

- 可视化展示以供分析师快速分类

## 📊 网络活动可视化

🚨 **按连接量排名的顶级源 IP**

此图表突出显示了在分析流量中观察到的最活跃源 IP。

活动异常升高可能表明:

- 侦察或扫描行为

- 配置错误的系统

- 潜在的恶意活动

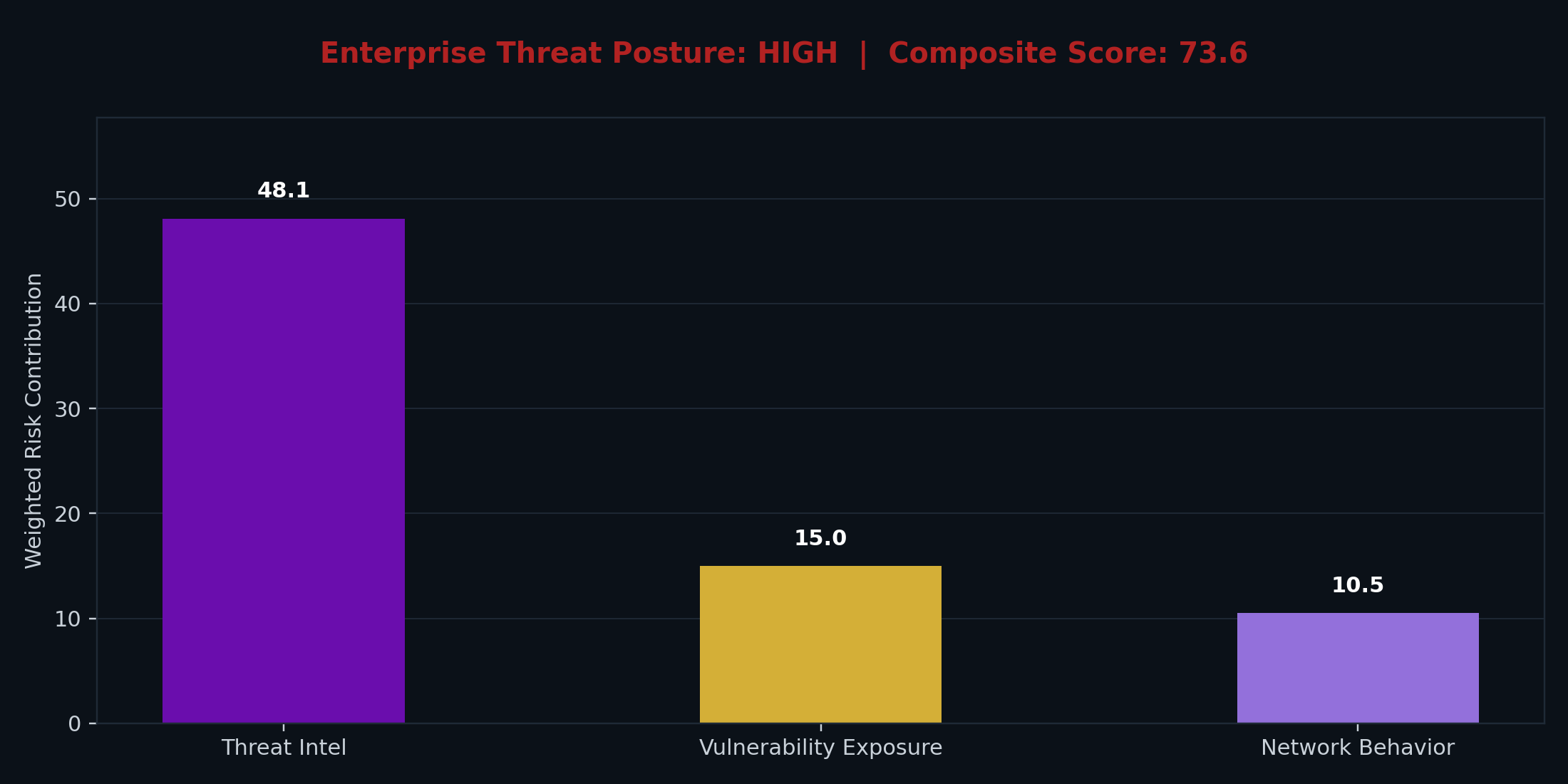

# 企业安全情报仪表板

**最后更新时间 (UTC):** 2026-03-09 04:51

## 威胁情报概览

| ioc_value | ioc_type | confidence |

|:-------------------------|:-----------|-------------:|

| 185.82.113.99 | hash | 95 |

| 185.83.60.186 | hash | 92 |

| 2ddbdd712c056f34bd0aa2cc | hash | 86 |

| malicious.com | ip | 77 |

| 185.81.68.90 | domain | 76 |

| malwaredrop.org | ip | 73 |

| badactor.net | hash | 72 |

| 193.42.157.198 | domain | 71 |

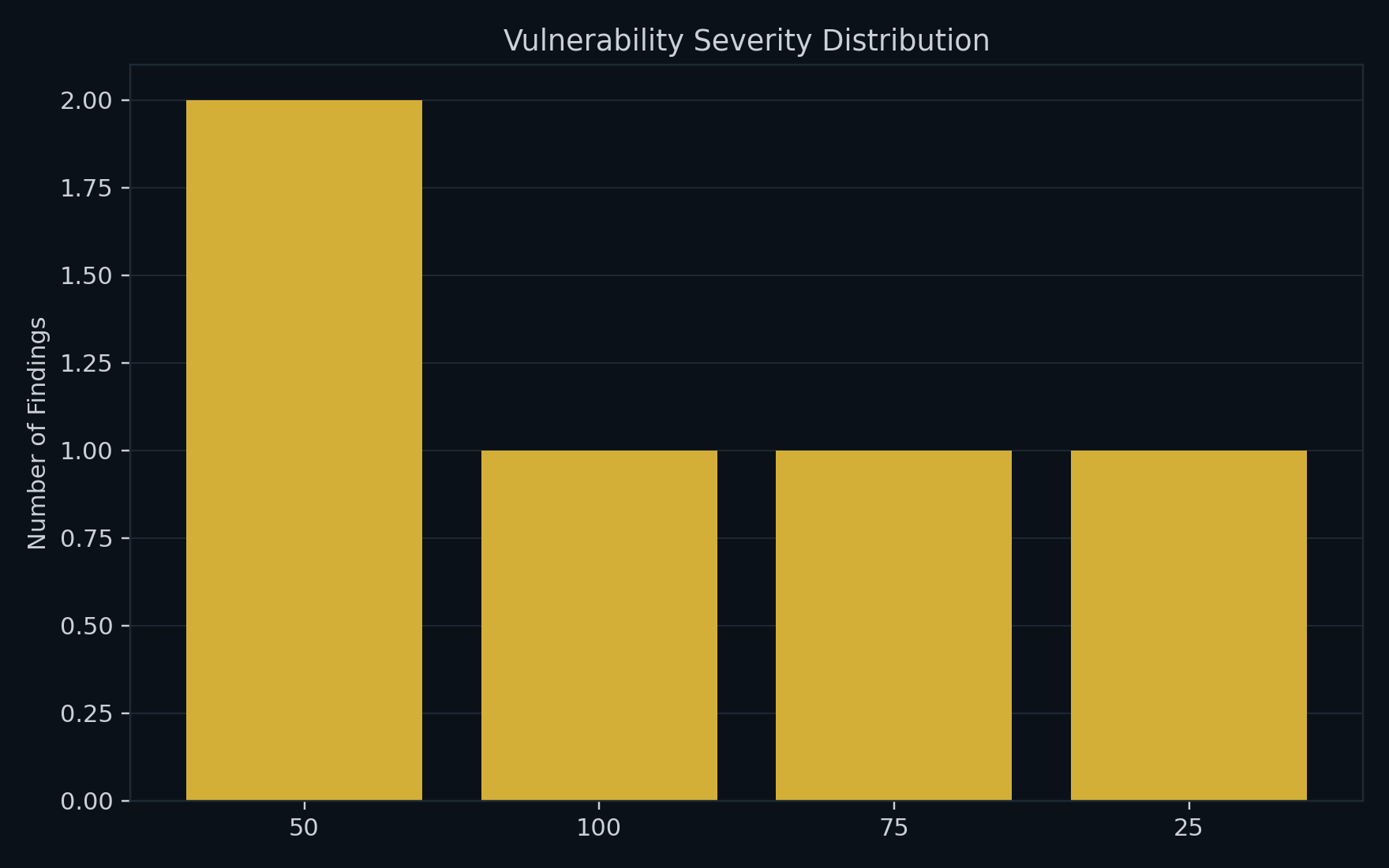

## 漏洞暴露分析

| vulnerability | severity | severity_score | risk_score |

|:----------------|:-----------|-----------------:|-------------:|

| CVE-2024-3011 | Critical | 9 | 100 |

| CVE-2023-2198 | High | 7 | 75 |

| CVE-2022-4421 | Medium | 5 | 50 |

| CVE-2021-3375 | Low | 3 | 25 |

| CVE-2020-1195 | Medium | 5 | 50 |

## 企业威胁态势

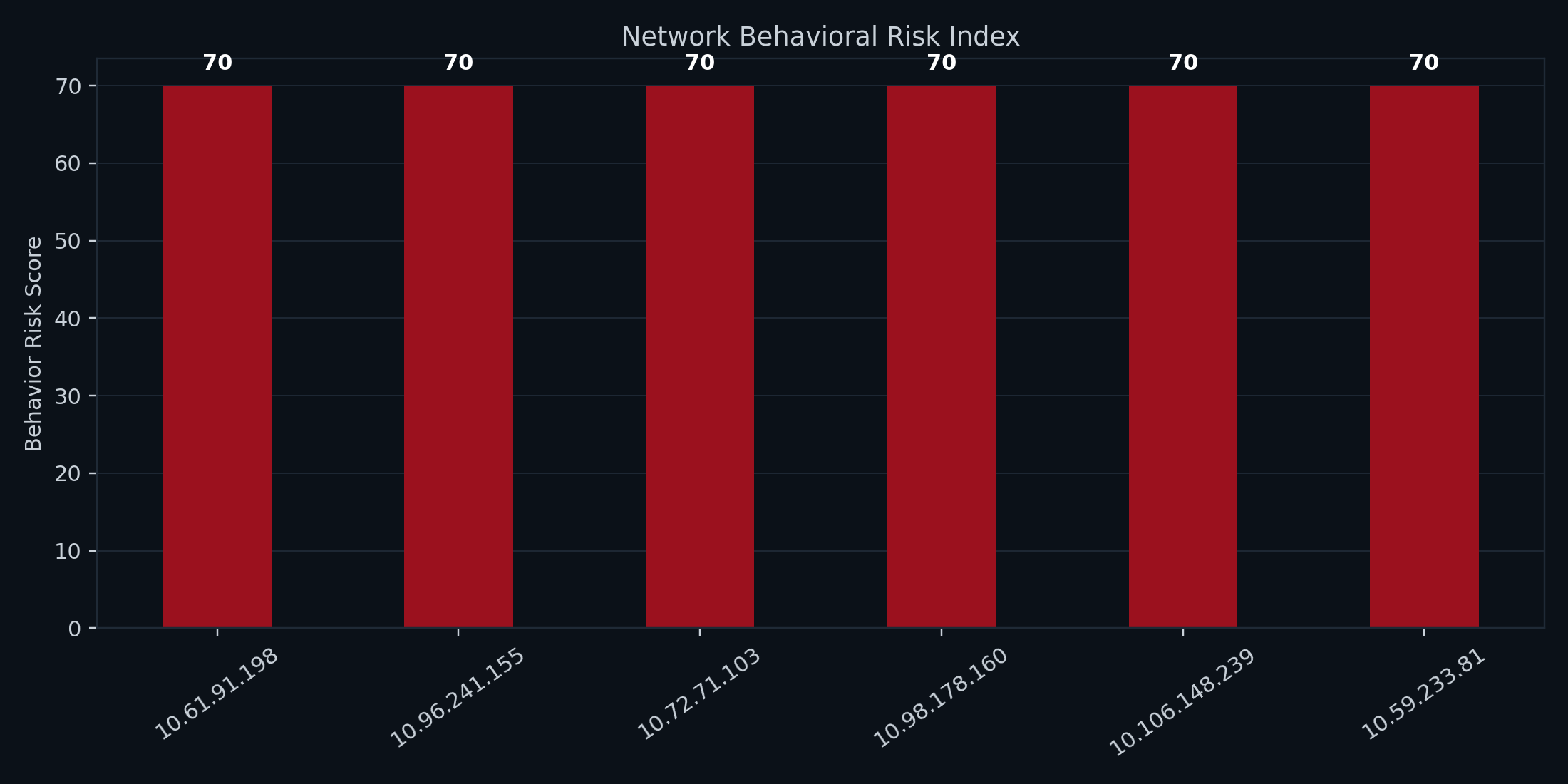

## 网络行为风险指数

## 漏洞严重性分布

标签:CVE, ESC4, GitHub Actions, IOC, IP 地址批量处理, OSINT, PCAP分析, Python, TCP/IP, 失陷指标, 威胁情报, 安全报告, 安全运营, 密码管理, 开发者工具, 扫描框架, 插件系统, 数字签名, 数据关联, 无后门, 无线安全, 漏洞分析, 结构化查询, 网络安全, 网络安全审计, 网络流量分析, 自动化安全, 自动笔记, 路径探测, 逆向工具, 防御性网络行动, 隐私保护, 风险优先级, 黄金证书