osmanonurkoc/Windows_Sandbox_Reloaded

GitHub: osmanonurkoc/Windows_Sandbox_Reloaded

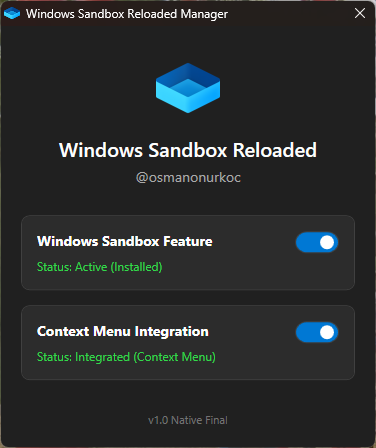

这是一款现代化的 Windows Sandbox GUI 管理器,支持一键启用沙盒功能并集成「只读模式」右键菜单,用于在隔离环境中安全分析潜在恶意软件。

Stars: 23 | Forks: 1

# 🛡️ Windows Sandbox Reloaded

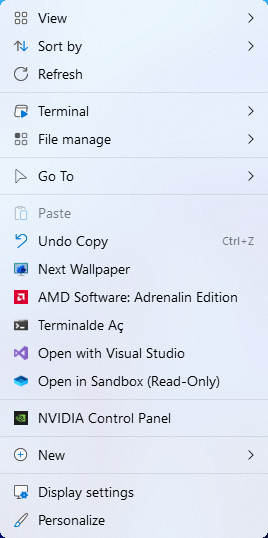

Windows Sandbox 的强大、现代化 GUI 管理器。只需单击即可启用或禁用沙盒功能,并将 **"Open in Sandbox (Read-Only)"** 直接集成到您的右键上下文菜单中,以便进行安全测试。

[](https://github.com/osmanonurkoc/Windows_Sandbox_Reloaded/releases/latest)

## 📸 概述

*测试可疑文件不应如此复杂。*

Windows Sandbox 是一项出色的功能,但挂载文件夹通常需要手动创建 `.wsb` 配置文件。**Windows Sandbox Reloaded** 通过上下文菜单自动化该过程解决了这一问题。

## 📸 截图

标签:AI合规, Awesome, DAST, GUI, IPv6, Libemu, MIT 许可, PowerShell, Windows 10, Windows 11, Windows Sandbox, 上下文菜单, 二进制发布, 只读模式, 右键菜单, 多人体追踪, 安全测试, 安全管理, 开源工具, 恶意软件分析, 攻击性安全, 文件保护, 沙箱, 端点可见性, 系统工具, 系统管理, 自动化配置, 虚拟化